在虚拟化运维中,面对几十台甚至上百台需要快速上线的业务主机,逐台安装系统、配置环境不仅耗时,更容易因人为操作导致环境不一致。**虚拟机模板**正是解决这一痛点的利器。本文将基于 Proxmox VE 8.x 平台,一步一步演示如何将一台干净的 Ubuntu 22.04 LTS 虚拟机转化为标准模板,并验证其可复用性,帮助团队实现分钟级批量部署。

1. 理解虚拟机模板:可复用的"黄金底盘"

虚拟机模板 是一台预先完成操作系统安装、基础软件配置和系统标准化处理,且处于**只读、不可启动**状态的虚拟机镜像。它的本质是一个干净的、可重复克隆的系统底盘,省去每次部署时重新安装配置的时间。

在 Proxmox VE 中,模板以带锁的只读图标标识,无法直接开机,只能用于克隆;VMware 的 VM Template、云平台的镜像/快照也都是相同思想的不同实现。

模板与普通虚拟机的关键区别

|------|-------------|------------|

| 特性 | 普通虚拟机 | 模板 |

| 启动运行 | 可直接开机 | 禁止启动,只读保护 |

| 修改系统 | 可直接修改 | 需先克隆 |

| 部署用途 | 单一工作负载 | 批量克隆、标准化发布 |

| 生命周期 | 长期运行、持续变更 | 版本固化、定期更新 |

| 并发克隆 | 可克隆,但源头可能在变 | 专为可靠克隆设计 |

核心价值:模板是系统最终配置状态的快照,专为快速、一致地交付新机器而生。用模板克隆出的机器,软件栈完全相同,无需二次基础配置,实现"开箱即用",并且封装前已做过更新和清理,极大降低了配置漂移的风险。

2. 制作模板前的关键前提

在动手之前,务必明确以下前提,否则可能前功尽弃:

- 源虚拟机必须处于"干净"状态:已完成所有必要更新和软件包安装,并移除了主机特有信息(SSH 密钥、machine-id、日志等)。

- 必须关机后转换:Proxmox VE 不支持在线虚拟机直接转模板。

- 模板不可修改:任何调整都需要"克隆→修改→再转模板"的循环。

- 预留足够磁盘空间:模板本身不消耗 CPU/内存,但克隆时会产生新的磁盘文件。

- 命名与版本管理:建议采用类似 ubuntu2204-standard-v1 的规范,方便后续迭代。

3. 实训环境与资源

- 虚拟化平台:Proxmox VE 8.x(物理机或嵌套环境均可)

- 安装介质:Ubuntu 22.04 LTS Server ISO

- 访问方式:拥有 root 权限的 Web GUI 或 SSH

- 网络 :宿主机虚拟网桥(如 vmbr0)已配置并能连通外网

- 存储:建议使用 LVM-Thin 或 ZFS,支持快照和克隆加速

- 资源建议:模板源虚拟机分配 2 vCPU、2~4 GB 内存、16 GB 以上磁盘

4. 阶段一:创建虚拟机并安装系统

4.1 配置向导要点

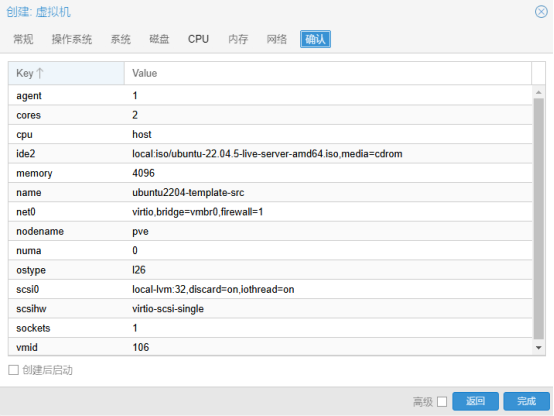

登录 Proxmox VE Web 管理界面,点击"创建虚拟机",按以下要点配置:

- 常规 :名称 ubuntu2204-template-src,VM ID 自定。

- 操作系统:选择已上传的 Ubuntu 22.04 LTS ISO,类型设为 Linux。

- 系统:显卡保持默认(VMware compatible);**务必勾选 QEMU Guest Agent**;SCSI 控制器推荐 VirtIO SCSI。

- 磁盘:总线/设备选 SCSI,存储选 thin 池,大小 ≥16 GB,勾选 **Discard**(支持 trim)并可开启 SSD 仿真。

- CPU :2 核,类型推荐 host。

- 内存:2048~4096 MB,初期可暂不勾选 Ballooning。

- 网络 :模型选 VirtIO(半虚拟化),桥接至 vmbr0。

4.2 安装 Ubuntu 22.04 LTS

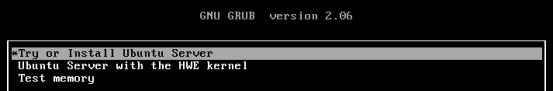

启动虚拟机进入安装界面:

- 语言和键盘:推荐 English (US),避免路径乱码。

- 网络:自动获取 DHCP 地址,并确认能连通外网。

- 磁盘分区:使用整个磁盘,可不安装额外软件,仅勾选 **OpenSSH server**。

- 用户:创建标准用户,例如 ubuntuadmin,并设置强密码(所有克隆机将复用此凭据)。

- 安装完成后重启,用 SSH 测试登录,并 ping 8.8.8.8 确认网络。

5. 阶段二:基础环境标准化配置

模板的核心目标就是**克隆即用,无需任何额外基础配置**。标准化内容至少包括:软件源指向稳定镜像、系统更新至最新、QEMU Guest Agent 正常运行、时区等符合规范。

5.1 配置 APT 源并更新系统

若网络环境需要,可替换为国内镜像(如阿里云),否则将源地址统一为 archive.ubuntu.com:

|--------------------------------------------------------------------------------------------------------|

| Bash sudo sed -i 's|http://us.archive.ubuntu.com|http://archive.ubuntu.com|g' /etc/apt/sources.list |

然后更新系统:

|-----------------------------------------------|

| Bash sudo apt update && sudo apt upgrade -y |

如果升级了内核,建议重启:sudo reboot。

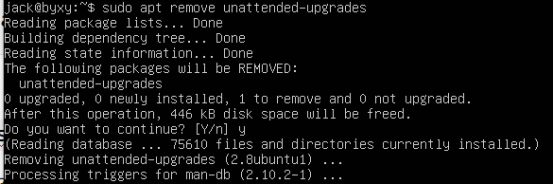

至于无人值守升级服务,建议在模板中关闭,由业务层面控制:

|---------------------------------------------|

| Bash sudo apt remove unattended-upgrades -y |

5.2 安装基础软件包与 QEMU Guest Agent

|-------------------------------------------------------------------|

| Bash sudo apt install -y qemu-guest-agent curl wget vim net-tools |

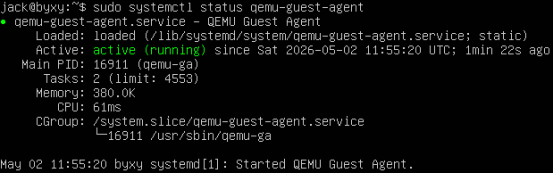

确保 Guest Agent 服务开机自启并立即运行:

|------------------------------------------------------------------------------------------|

| Bash sudo systemctl enable qemu-guest-agent --now sudo systemctl status qemu-guest-agent |

验证:在 PVE Web 界面中,虚拟机的"摘要"页应能看到 IP 地址,且 Guest Agent 状态为运行。

Guest Agent 的作用至关重要:它允许宿主机安全冻结文件系统、创建一致性备份快照、自动上报 IP 以及实现优雅关机。

5.3 通用系统参数配置

|-----------------------------------------------------------|

| Bash # 时区设为上海 sudo timedatectl set-timezone Asia/Shanghai |

主机名在模板内保留通用名(如 ubuntu-template),克隆后由用户自行修改。

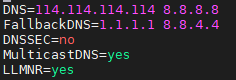

DNS 可固化到 /etc/systemd/resolved.conf 或 netplan 配置中,添加如 8.8.8.8、114.114.114.114 等公共 DNS。

配置完成后,建议在笔记中记录用户/密码、分区方案及已安装软件列表。

6. 阶段三:系统深度清理------"零触感"克隆的关键

如果直接克隆未清理的系统,会出现 SSH 主机密钥重复告警、Machine-ID 冲突、残留操作痕迹等问题。清理目标就是抹除所有唯一性标识,让每个克隆机启动后自动生成新身份。

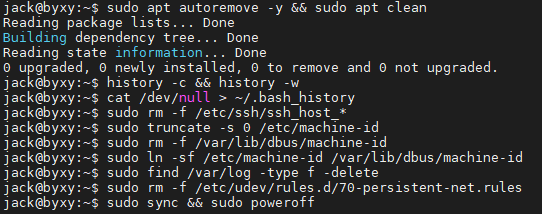

执行以下命令逐步清理:

|------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

| Bash # 卸载无用包并清理缓存 sudo apt autoremove -y && sudo apt clean # 清除 Shell 历史(所有曾登录用户) history -c && history -w cat /dev/null > ~/.bash_history # 也可直接删除 rm -f ~/.bash_history # 删除 SSH 主机密钥(克隆机首次启动会自动重新生成) sudo rm -f /etc/ssh/ssh_host_* # 清空 machine-id,systemd 会在下次启动时自动生成新的 sudo truncate -s 0 /etc/machine-id sudo rm -f /var/lib/dbus/machine-id sudo ln -sf /etc/machine-id /var/lib/dbus/machine-id # 清空日志文件但保留目录结构 sudo find /var/log -type f -delete # 移除可能存在的网络持久化规则 sudo rm -f /etc/udev/rules.d/70-persistent-net.rules # 最后同步磁盘并关机 sudo sync && sudo poweroff |

经过这些操作,系统变得干净且无残留个性信息。

7. 阶段四:转换为模板

- 在 PVE 资源树中,**右键点击已关机的源虚拟机**。

- 选择"转换为模板"。

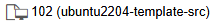

- 图标会立刻变为模板样式(通常带锁标志),启动按钮消失,右键菜单变为"克隆"。

注意:转换操作**不可逆**。若希望保留原虚拟机,请先执行"克隆"再转换。模板本身不能直接开机,仅可用于克隆。

VM ID修改为102

8. 阶段五:模板质量验证

模板制作完成后,必须经过严格验证才能交付使用。

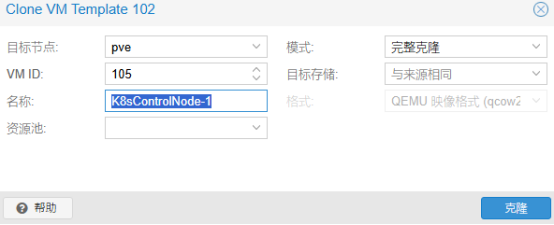

右键模板 → 选择"**克隆**",建议使用**完整克隆**模式(独立磁盘,不依赖模板),名称设为 K8sControlNode-1。

启动克隆机,按以下清单逐项检查:

- ✅ 系统能正常引导,无 kernel panic

- ✅ 网络自动获取 IP,可 ping 通网关和外网(如 ping -c 4 archive.ubuntu.com)

- ✅ PVE 界面正确显示虚拟机的 IP 和 Guest Agent 运行状态

- ✅ 可使用预设用户(ubuntuadmin)登录并执行 sudo 权限

- ✅ systemctl status qemu-guest-agent 显示服务 active

- ✅ 主机密钥已重新生成:ls /etc/ssh/ssh_host_* 应存在新的密钥文件

- ✅ machine-id 非空且具有唯一性:cat /etc/machine-id

- ✅ 检查时区与 NTP 同步:timedatectl 输出正确,systemctl status systemd-timesyncd

- ✅ 无残留 .bash_history,无旧 MAC 地址绑定,未启用 unattended-upgrades

验证无误后,删除测试克隆机,避免产生多余资产。

9. 成品归档与环境清理

确认模板命名规范(如 ubt2204-standard-v1),并在文档中描述清楚:

- 模板名称与存储位置

- 预置用户、密码(可加密存放)

- 包含的软件包列表

- 网络配置方式(DHCP 或后续静态 IP 策略)

清理相关项:移除临时挂载的 ISO 镜像(虚拟机硬件→删除光驱)、删除无效快照或测试虚拟机。至此,一个可正式交付使用的 PVE 模板即告完成。

10. 常见问题与排错

Q:克隆机无法获取 IP

A:检查虚拟机网络模型是否为 VirtIO,网桥绑定是否正确;可登录终端手动执行 sudo dhclient -v 排查;确认 netplan 配置中没有绑定旧 MAC 地址。

Q:Guest Agent 不显示 IP

A:确认已安装 qemu-guest-agent 且服务为运行状态;在虚拟机"选项"中将 QEMU Guest Agent 设为"是";重启虚拟机或执行 sudo systemctl restart qemu-guest-agent。

Q:克隆后 SSH 警告 "REMOTE HOST IDENTIFICATION HAS CHANGED"

A:属于正常现象,因为主机密钥已被重置,只需在客户端 ~/.ssh/known_hosts 中清除该 IP/主机名对应的旧条目即可。

Q:模板制作后磁盘空间不足

A:检查是否错过了 apt clean 和日志清理步骤。可使用 ncdu / 等工具辅助分析占用。

11. 拥抱 IaC:模板的进阶管理思维

模板不仅是运维工具,更是 基础设施即代码(IaC) 实践中 不可变镜像 的重要组成部分。将其与 Terraform、Ansible 等工具集成,可以形成完整的自动化流水线:

- Terraform 的 Proxmox Provider 可直接调用模板克隆出节点;

- 再利用 Ansible 对克隆节点注入业务配置,实现声明式交付;

- 模板通过版本号管理(如 ubuntu22.04-v2.0-20260401),在测试区验证后可打标发布到生产环境。

最终目标,是构建一个"销毁一台,克隆一台"的弹性运维体系,让配置漂移降到最低。

总结

通过本文的完整实践,我们从零开始构建了一台 Ubuntu 22.04 LTS 的 Proxmox VE 模板,覆盖了系统安装、标准化配置、深度清理、模板转换及质量验证的全部环节。掌握这套方法后,你可以在数分钟内克隆出数十台环境一致的业务主机,大幅提升交付效率与一致性。

本文为"搭建DevOps企业级仿真实验环境"系列的一部分,所有内容均基于实际硬件环境(32核64线程 / 128G内存 / 6T硬盘)编写,力求贴近真实企业部署场景。

欢迎各位 DevOps、SRE 爱好者,在评论区留言交流探讨,互相学习。