一、引言

虚拟专用网络(Virtual Private Network,VPN)是指在不可信的公共网络(如互联网)基础设施上,通过隧道封装、加密、认证等技术,构建逻辑上隔离的专用安全通信通道的技术体系,实现跨公共网络的保密、可信数据传输。

在软考信息安全工程师考试大纲中,VPN 属于网络安全技术模块的核心考点,分值占比通常在 8-12 分,题型覆盖选择题、案例分析题,是综合考查密码学应用、网络协议原理、安全架构设计的典型场景。

VPN 技术的发展历经三个核心阶段:1996 年微软推出 PPTP 协议开启远程接入 VPN 时代,1998 年 IETF 发布 IPSec 协议系列标准确立网络层 VPN 技术规范,2000 年后 SSL/TLS 协议的广泛应用推动浏览器化远程访问 VPN 普及,目前已形成覆盖多网络层次、适配多场景的完整技术体系。

本文将从 VPN 核心原理、关键协议对比、典型应用、架构设计等维度系统梳理知识点,明确考试重点与实践应用要点。

二、VPN 核心技术原理与分类

(一)核心安全服务

VPN 的安全能力对应网络安全三大核心需求:

- 保密性服务:通过对称加密算法对传输数据进行加密,防止非授权用户窃听通信内容,即使数据包在公共网络被截获也无法读取明文。

- 完整性服务:通过哈希算法生成消息认证码,接收方校验确认数据在传输过程中未被篡改、删除或重排序。

- 认证服务:包含两个维度,一是身份认证,通过数字证书、预共享密钥等方式验证通信双方的合法身份,防止仿冒接入;二是数据源认证,确保接收的数据确实来自声明的发送方。

(二)按网络层次的技术分类(高频考点)

根据 VPN 协议工作的 TCP/IP 协议栈层次,可分为三类:

- 链路层 VPN:代表协议为 PPTP、L2TP、MPLS VPN,工作在数据链路层,基于 PPP 协议或帧中继、ATM 等链路层技术封装 IP 数据包。其中 PPTP 和 L2TP 主要用于远程用户接入,MPLS VPN 多用于运营商骨干网络的企业专线服务。

- 网络层 VPN:代表协议为 IPSec、GRE,工作在 IP 层,直接对 IP 数据包进行封装和安全保护。IPSec 是 IETF 标准化的安全协议族,提供完整的加密、认证能力,是站点间互联的主流技术;GRE 是通用路由封装协议,仅实现隧道封装不自带安全机制,通常与 IPSec 结合使用。

- 传输层 VPN:代表协议为 SSL/TLS,工作在传输层与应用层之间,基于 TCP/UDP 端口构建安全通道,无需安装专用客户端,通过浏览器即可实现接入,主要用于 Web 应用等特定业务的远程安全访问。

(三)核心技术组件

VPN 系统由三大技术支柱构成:

- 密码算法:加密功能的核心基础,包含国际算法(对称加密 AES、非对称加密 RSA、哈希算法 SHA-2)和国密算法(对称加密 SM4、非对称加密 SM2、哈希算法 SM3、对称加密 SM1)两类,符合等保 2.0 要求的系统需优先采用国密算法。

- 密钥管理:分为手工配置和动态交换两种模式,手工配置适用于小型、固定节点的 VPN 网络,配置简单但扩展性差;动态交换通过 IKE 等协议自动协商密钥、更新密钥,安全性和灵活性更高,是大规模部署的首选。

- 认证与访问控制:包含前置的用户身份认证(如用户名密码、USB Key、数字证书)和传输过程中的数据完整性认证,同时结合访问控制列表实现用户权限的细粒度管控。

VPN 技术分层架构与核心组件示意图,横向展示 TCP/IP 协议栈各层对应的 VPN 协议,纵向展示密码算法、密钥管理、认证三大核心组件的支撑关系。

VPN 技术分层架构与核心组件示意图,横向展示 TCP/IP 协议栈各层对应的 VPN 协议,纵向展示密码算法、密钥管理、认证三大核心组件的支撑关系。

三、核心 VPN 协议实现与方案对比

(一)IPSec 协议实现机制

IPSec 是 IETF 制定的网络层安全标准协议族,包含三大核心协议:

- 认证头(AH):协议号为 51,提供数据源认证、数据完整性校验和抗重放攻击能力,不支持数据加密,适用于仅需认证无需保密的场景。

- 封装安全载荷(ESP):协议号为 50,同时提供数据加密、完整性校验、数据源认证和抗重放攻击能力,是 IPSec 的主流应用模式。

- Internet 密钥交换协议(IKE):基于 UDP 500 端口工作,负责自动协商安全参数、生成会话密钥、建立和维护安全联盟(SA),IKEv2 版本在移动性、协商效率上较 IKEv1 有显著提升。

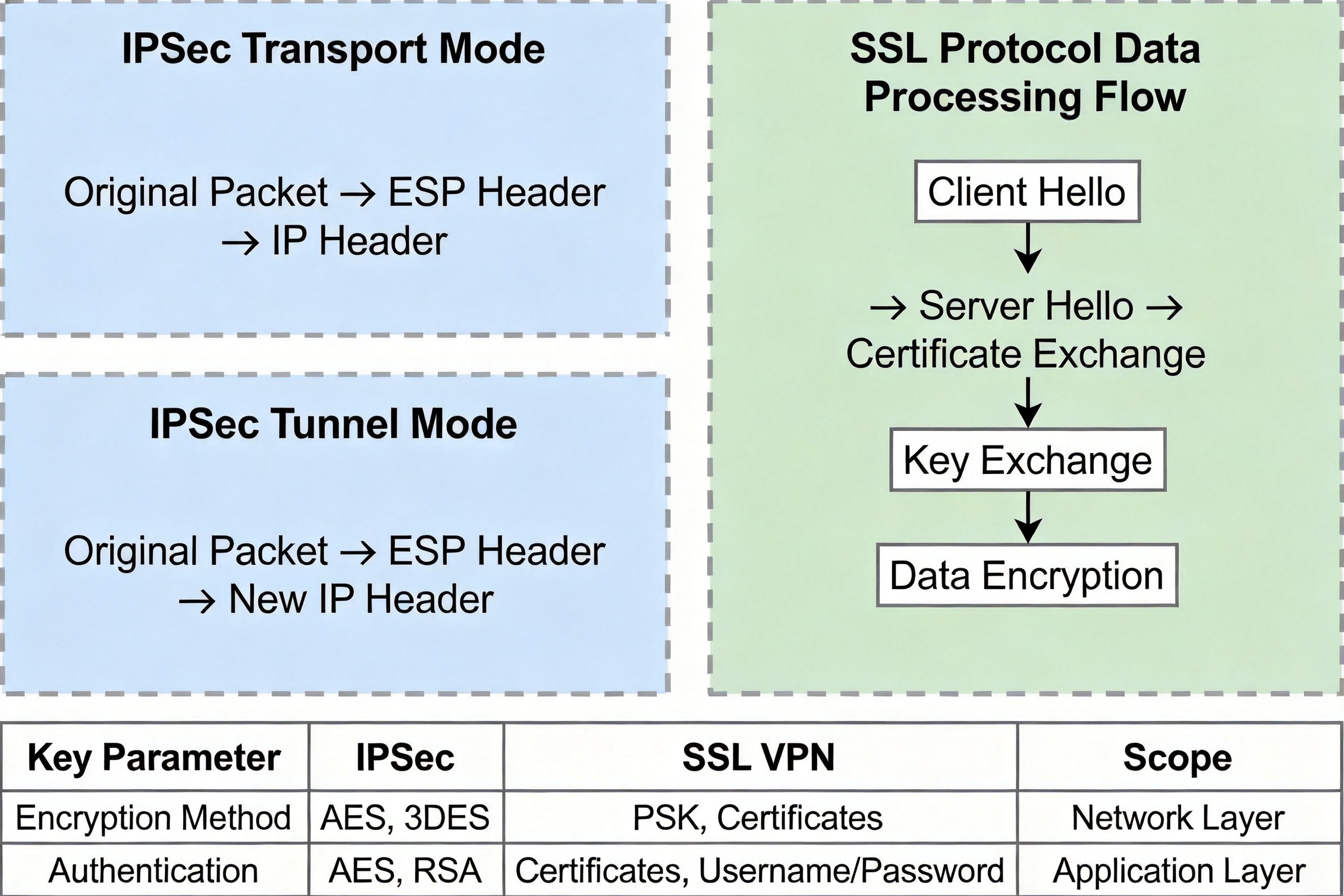

IPSec 支持两种封装模式: - 传输模式:保持原始 IP 头不变,在 IP 头与传输层(TCP/UDP)头之间插入 AH 或 ESP 头,仅加密传输层 payload,不改变 IP 地址,适用于端到端的主机间通信场景。

- 隧道模式:生成全新的 IP 头,将原始 IP 数据包(含原始 IP 头)整体作为 payload 封装,隐藏内部网络拓扑和终端地址,适用于网关到网关的站点互联、主机到网关的远程接入场景。

(二)SSL/TLS 协议实现机制

SSL(安全套接层)及其继任者 TLS(传输层安全)是传输层安全协议,当前主流版本为 TLS 1.2、TLS 1.3,协议栈分为两层:

- 下层 SSL 记录协议:负责对上层应用数据进行分块、压缩、添加消息认证码、对称加密,最终封装到 TCP/UDP 报文传输。

- 上层协议簇:包含握手协议(协商加密套件、交换密钥、双向身份认证)、密码规格变更协议(通知对方切换加密参数)、报警协议(传输异常告警)。

SSL VPN 核心优势在于无需安装专用客户端,利用浏览器内置的 SSL/TLS 能力即可实现接入,支持细粒度的应用层权限控制,适用于移动办公、第三方合作伙伴接入等场景。

(三)典型 VPN 协议对比

| 对比维度 | IPSec VPN | SSL VPN | PPTP | L2TP |

|---|---|---|---|---|

| 工作层次 | 网络层 | 传输层 / 应用层 | 链路层 | 链路层 |

| 加密能力 | 支持(ESP) | 支持 | 弱(内置 PPP 加密) | 无,需结合 IPSec |

| 客户端需求 | 需要专用客户端 | 无需(浏览器自带) | 需要系统内置客户端 | 需要系统内置客户端 |

| 适用场景 | 站点间互联、高安全等级远程接入 | Web 应用访问、轻量级远程办公 | 早期拨号接入 | 多网络环境远程接入 |

| 性能开销 | 中 | 高 | 低 | 低 |

| 标准端口 | UDP 500、ESP 50、AH 51 | TCP 443 | UDP 1723 | UDP 1701 |

IPSec 与 SSL VPN 封装流程对比图,左侧展示 IPSec 传输模式、隧道模式的数据包结构变化,右侧展示 SSL 协议的数据处理流程,下方附协议对比表。

IPSec 与 SSL VPN 封装流程对比图,左侧展示 IPSec 传输模式、隧道模式的数据包结构变化,右侧展示 SSL 协议的数据处理流程,下方附协议对比表。

四、VPN 典型应用场景与案例分析

(一)远程访问 VPN

为出差员工、远程办公人员提供安全访问内网资源的通道,分为两种技术实现:

- IPSec 远程访问 VPN:员工终端安装专用客户端,通过预共享密钥或数字证书认证后,与总部 VPN 网关建立 IPSec 隧道,可访问所有内网资源,适用于对安全要求高、访问系统类型复杂的企业内部员工。典型案例:某金融机构为运维人员部署 IPSec 远程访问 VPN,采用国密 SM2/SM4 算法,对接 USB Key 身份认证,仅允许授权运维人员访问核心服务器区域。

- SSL 远程访问 VPN:员工通过浏览器访问 VPN 网关地址,完成身份认证后即可在浏览器中访问授权的 Web 应用、文件共享等资源,无需安装客户端,适用于轻量级办公、第三方合作伙伴接入场景。典型案例:某教育机构为校外教师部署 SSL VPN,对接统一身份认证系统,仅授权访问教学资源平台、教务系统,实现细粒度应用权限控制。

(二)站点到站点 VPN

用于连接企业总部与分支机构、合作伙伴的局域网,通常采用 IPSec 隧道模式实现:

在总部和分支机构各部署 VPN 网关(或集成 VPN 功能的防火墙),两端配置 IKE 协商参数、加密算法、认证方式,自动建立 IPSec 隧道,将两个物理隔离的局域网逻辑上整合为一个统一的私有网络,分支机构终端访问总部资源时无需额外配置,网络层直接可达。典型案例:某连锁零售企业在全国 30 个区域门店部署 VPN 网关,与总部数据中心建立 IPSec 隧道,实现 POS 销售数据、库存数据的加密传输,传输时延小于 50ms,丢包率低于 0.1%,满足业务系统实时性要求。

(三)常见应用误区与避坑指南

- 算法选择误区:部分企业为追求性能采用 DES、3DES 等弱加密算法,存在被破解风险,根据 GB/T 39786-2021《信息安全技术 信息系统密码应用基本要求》,关键业务系统需采用 AES-128 以上、SM4 等符合安全要求的加密算法。

- 密钥管理误区:长期使用固定预共享密钥、未定期更新,易导致密钥泄露,最佳实践为采用 IKE 动态协商密钥,密钥更新周期不超过 24 小时。

- 权限控制误区:VPN 接入后默认开放全部内网权限,存在横向攻击风险,需结合最小权限原则,按用户角色划分可访问的资源范围。

VPN 典型应用场景架构图,包含总部 VPN 网关、分支机构站点到站点 VPN 接入、员工 IPSec 远程接入、合作伙伴 SSL 远程接入四个模块,展示数据流向。

VPN 典型应用场景架构图,包含总部 VPN 网关、分支机构站点到站点 VPN 接入、员工 IPSec 远程接入、合作伙伴 SSL 远程接入四个模块,展示数据流向。

五、VPN 系统架构设计与优化

(一)分层 VPN 架构设计

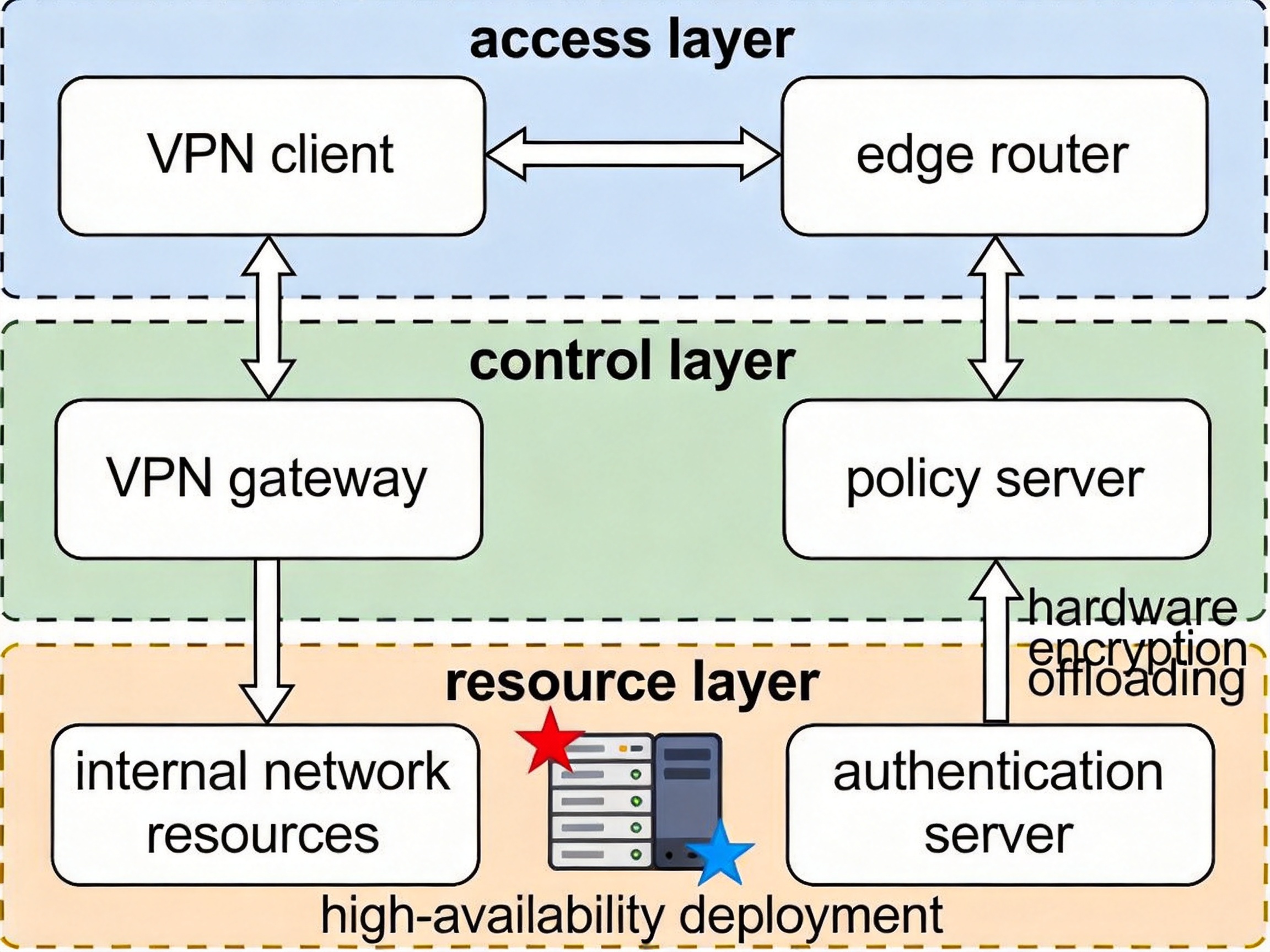

大规模企业 VPN 系统采用三层架构设计:

- 接入层:由多台 VPN 网关组成,采用集群部署模式,支持负载均衡,根据接入类型分为 IPSec 接入集群、SSL 接入集群,满足不同用户的接入需求。

- 控制层:包含认证服务器、密钥管理服务器、日志审计服务器,认证服务器对接企业 LDAP、RADIUS 等身份系统,实现统一身份认证;密钥管理服务器负责密钥的生成、分发、销毁全生命周期管理;日志审计服务器存储所有 VPN 接入日志、操作日志,满足等保审计要求。

- 资源层:通过访问控制列表(ACL)、微隔离技术划分不同安全域,将业务资源、办公资源、核心服务器资源隔离,VPN 用户仅能访问授权的安全域资源。

(二)高可用性与性能优化

- 高可用性设计:VPN 网关采用双机热备模式,主节点故障时自动切换到备节点,切换时间小于 1 秒;多站点部署时采用多隧道冗余设计,当主隧道中断时自动切换到备用隧道,保障业务连续性。

- 性能优化策略:采用硬件加密卡卸载加解密运算,相比软件加密提升 5-10 倍性能;根据业务类型调整 MTU 值,避免 IPSec 封装导致的数据包分片,降低传输时延;采用压缩算法对传输数据进行预处理,减少带宽占用。

- 安全加固策略:禁用 PPTP 等弱安全协议,关闭 IKEv1 主模式等存在安全风险的协商模式,启用抗重放攻击、暴力破解防护功能,定期对 VPN 网关进行漏洞扫描和补丁更新。

企业级 VPN 系统分层架构图,展示接入层、控制层、资源层的模块组成与交互关系,标注高可用部署、硬件加密等优化点。

企业级 VPN 系统分层架构图,展示接入层、控制层、资源层的模块组成与交互关系,标注高可用部署、硬件加密等优化点。

六、VPN 技术前沿发展与趋势

(一)技术演进方向

- 零信任 VPN:传统 VPN 采用 "接入即信任" 的模式,零信任 VPN 基于 "永不信任、始终验证" 的原则,对每一次访问请求都进行身份认证、权限校验、环境健康检查,实现最小权限访问,是当前远程访问技术的主流发展方向。

- 国密 VPN:随着《密码法》的实施,支持 SM1、SM2、SM3、SM4 全套国密算法的 VPN 产品成为等保 2.0、关基保护的必填项,国密 IPSec、国密 SSL 协议已形成国家标准,应用占比逐年提升。

- 云原生 VPN:适配云计算环境的 VPN 服务,支持弹性扩容、按需付费,与云 VPC 网络深度集成,满足企业混合云架构下的跨云、云下到云上的安全互联需求。

(二)考试命题趋势

软考中 VPN 考点的命题逐渐从基础概念、协议分类向应用场景选型、架构设计、安全配置方向倾斜,案例分析题常结合等保要求、企业网络架构设计场景,考查 VPN 技术选型、配置要点、故障排查等实操能力。

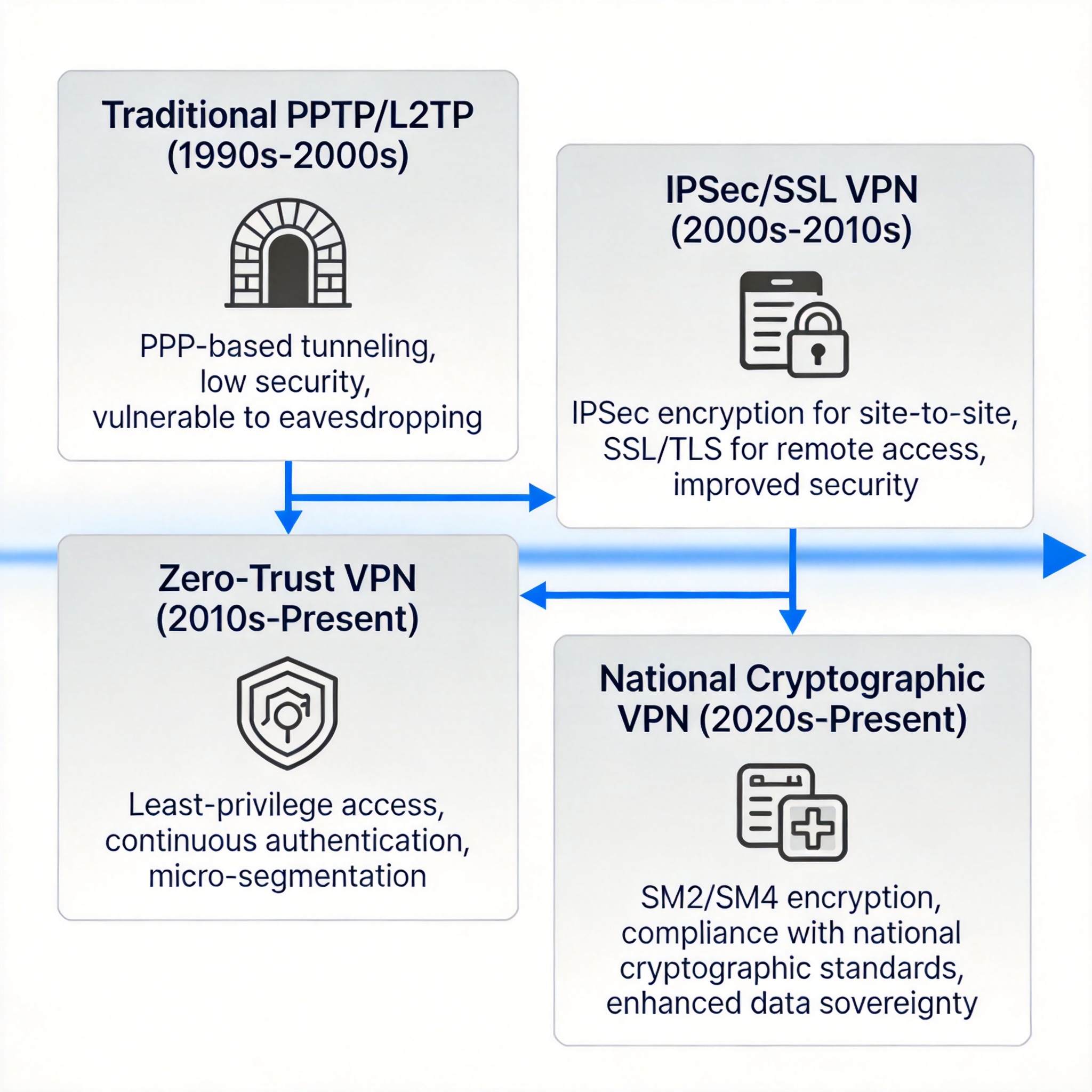

VPN 技术演进路线图,标注从传统 PPTP/L2TP 到 IPSec/SSL VPN,再到零信任 VPN、国密 VPN 的发展时间线与关键特征。

VPN 技术演进路线图,标注从传统 PPTP/L2TP 到 IPSec/SSL VPN,再到零信任 VPN、国密 VPN 的发展时间线与关键特征。

七、总结与备考建议

(一)核心知识点提炼

- VPN 三大安全服务为保密性、完整性、认证服务,按 TCP/IP 层次分为链路层、网络层、传输层三类,对应不同协议与适用场景。

- IPSec 协议包含 AH、ESP、IKE 三个核心组件,支持传输模式(端到端)和隧道模式(站点互联),是站点间 VPN 的主流技术。

- SSL VPN 工作在传输层与应用层之间,无需专用客户端,适用于 Web 应用远程访问场景。

- PPTP 使用 UDP 1723 端口,L2TP 使用 UDP 1701 端口,两者自身安全能力较弱,通常需结合 IPSec 使用。

(二)软考考试重点提示

高频考点包括:VPN 技术分类与各层协议特点、IPSec 两种封装模式的区别与适用场景、IPSec 与 SSL VPN 的对比、PPTP 和 L2TP 的端口号与差异、VPN 三大安全服务内容。易错点为混淆 IPSec 传输模式与隧道模式的数据包结构、混淆 AH 和 ESP 的功能差异。

(三)实践与备考建议

- 对比记忆:整理 IPSec 与 SSL VPN、传输模式与隧道模式、PPTP 与 L2TP 的对比表,明确各维度差异,结合场景理解选型逻辑。

- 流程梳理:绘制 IPSec 封装流程、SSL 握手流程的示意图,掌握数据包结构变化、密钥协商的核心步骤。

- 真题练习:重点练习 2018 年后的 VPN 相关真题,尤其是案例分析题中 VPN 选型、配置错误排查类题目,总结命题规律。

VPN 技术是密码学与网络协议的综合应用,也是现代企业网络安全架构的核心组成部分,掌握该知识点不仅能应对考试,也能为实际网络安全设计工作提供理论支撑。