题目

时间:2025年12月17日 事件:安全运营中心(SOC)监测到数据库服务器流量异常,随后发现管理员组中出现不明账号。任务:请根据提供的日志文件(MSSQL ERRORLOG、Windows 安全日志、系统镜像/注册表),按时间顺序回答以下问题

任务1

在攻击真正发生之前,防火墙记录到了针对 SQL Server 的暴力破解行为。请找出发起暴力破解(大量登录失败)的 IP 地址。(按时间顺序用_连接,FLAG格式为:flag{ip_ip}

根据题目得到了很多重要的信息!那就直接去找sql的日志吧!

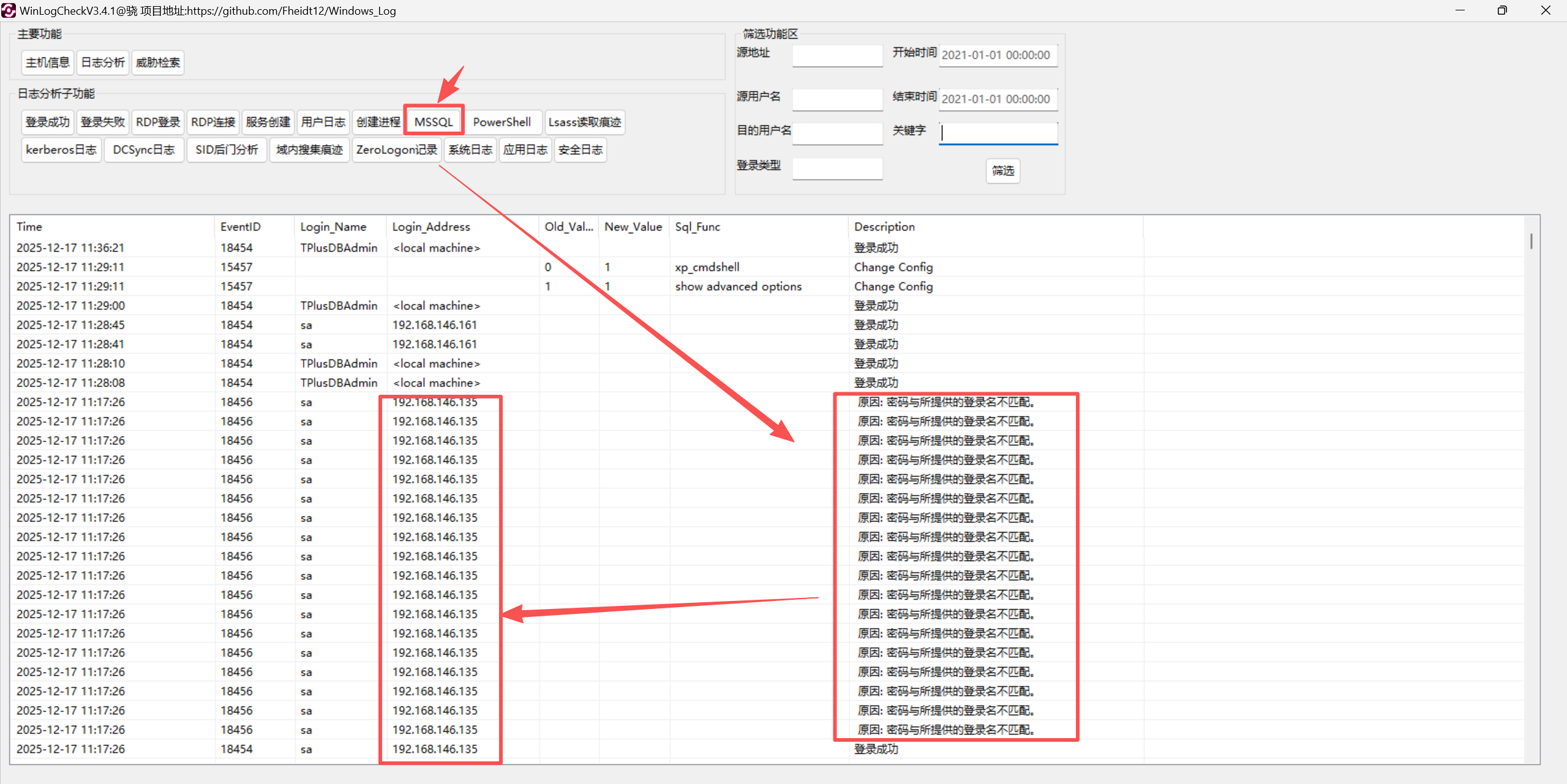

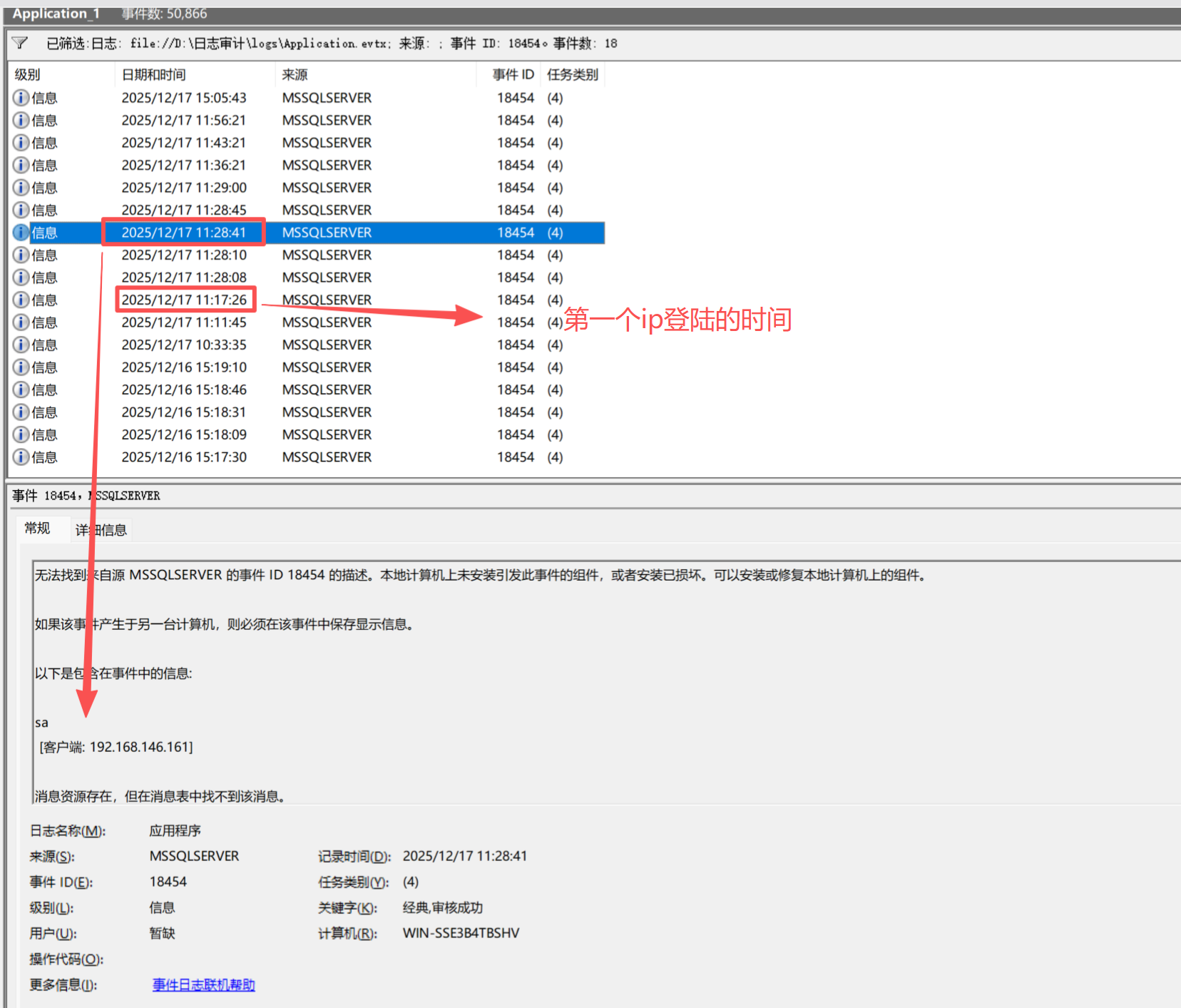

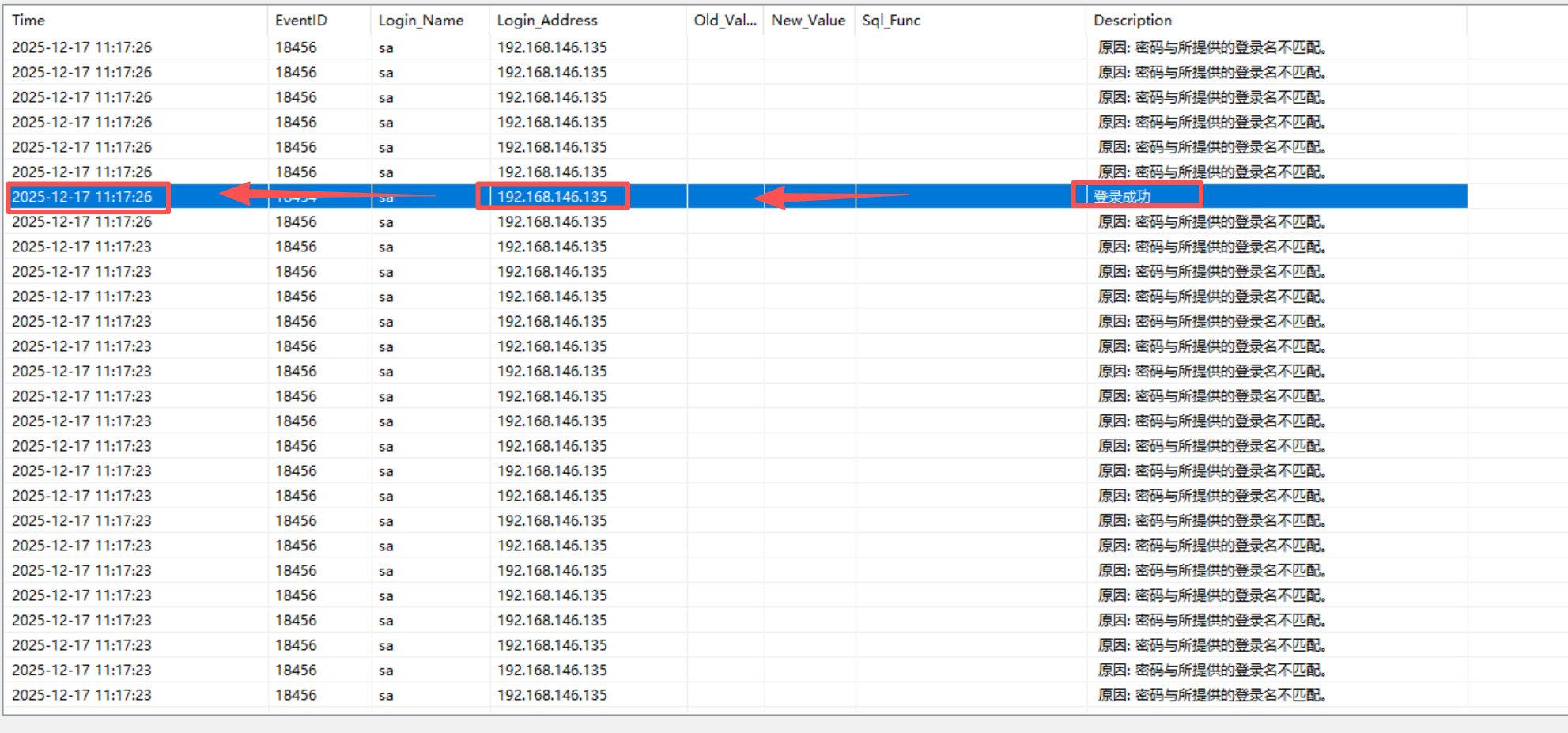

这里我直接用Windows_Log 工具进行分析。直接就找到了大量的爆破信息和攻击IP:192.168.146.135等

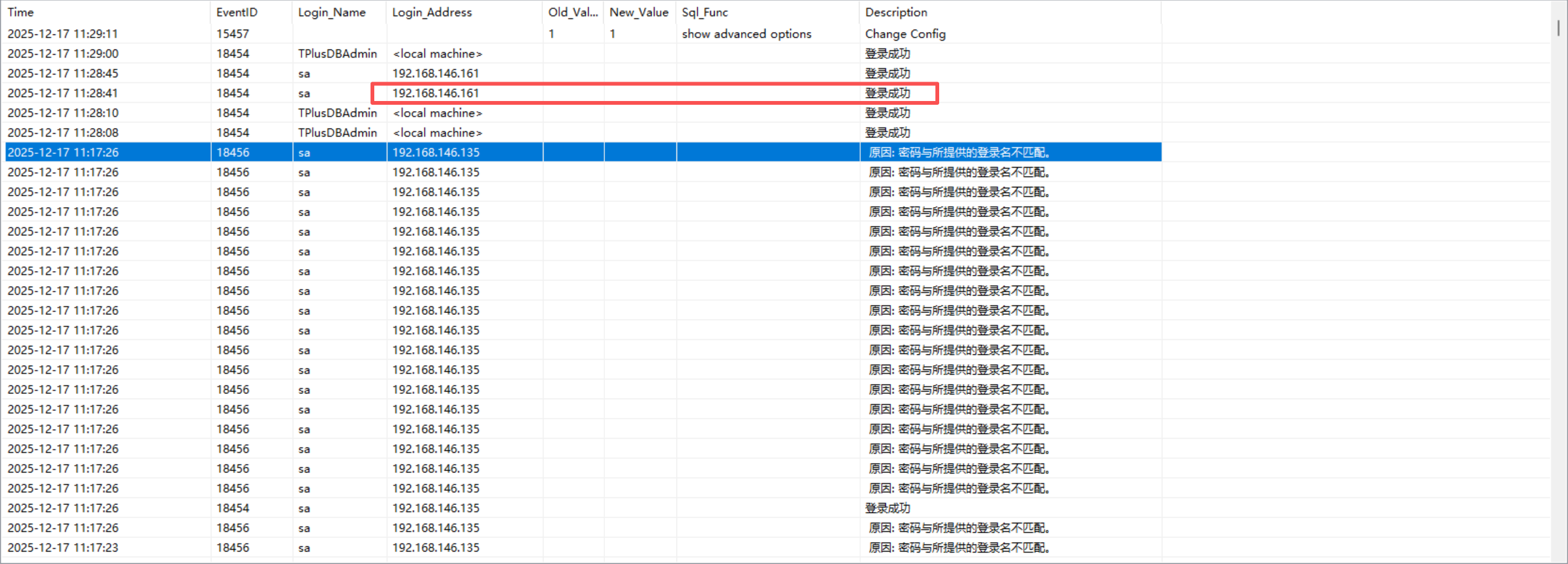

然后再根据时间和登录成功的的ip发现了另一个ip:192.168.146.161

方法二

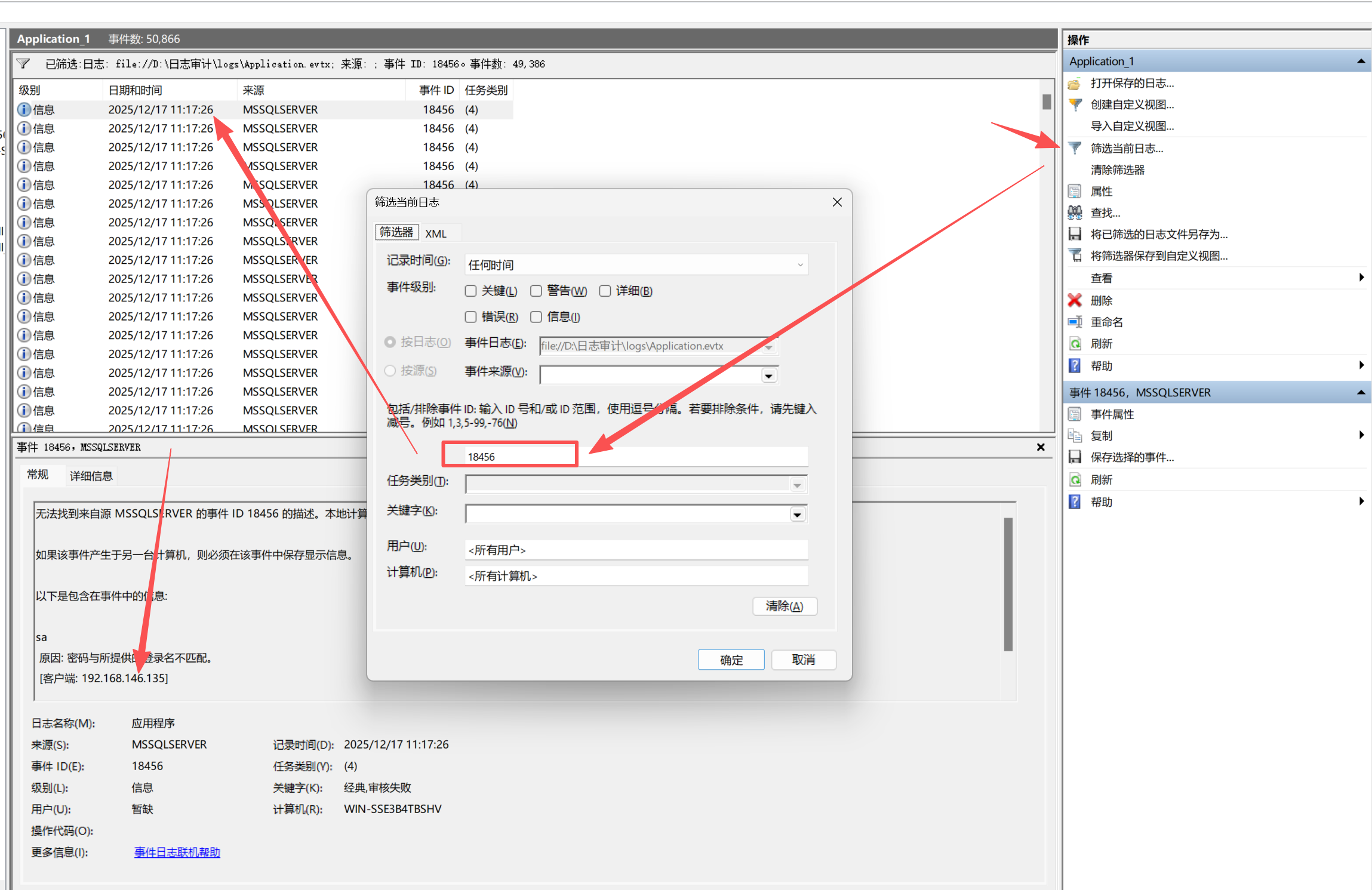

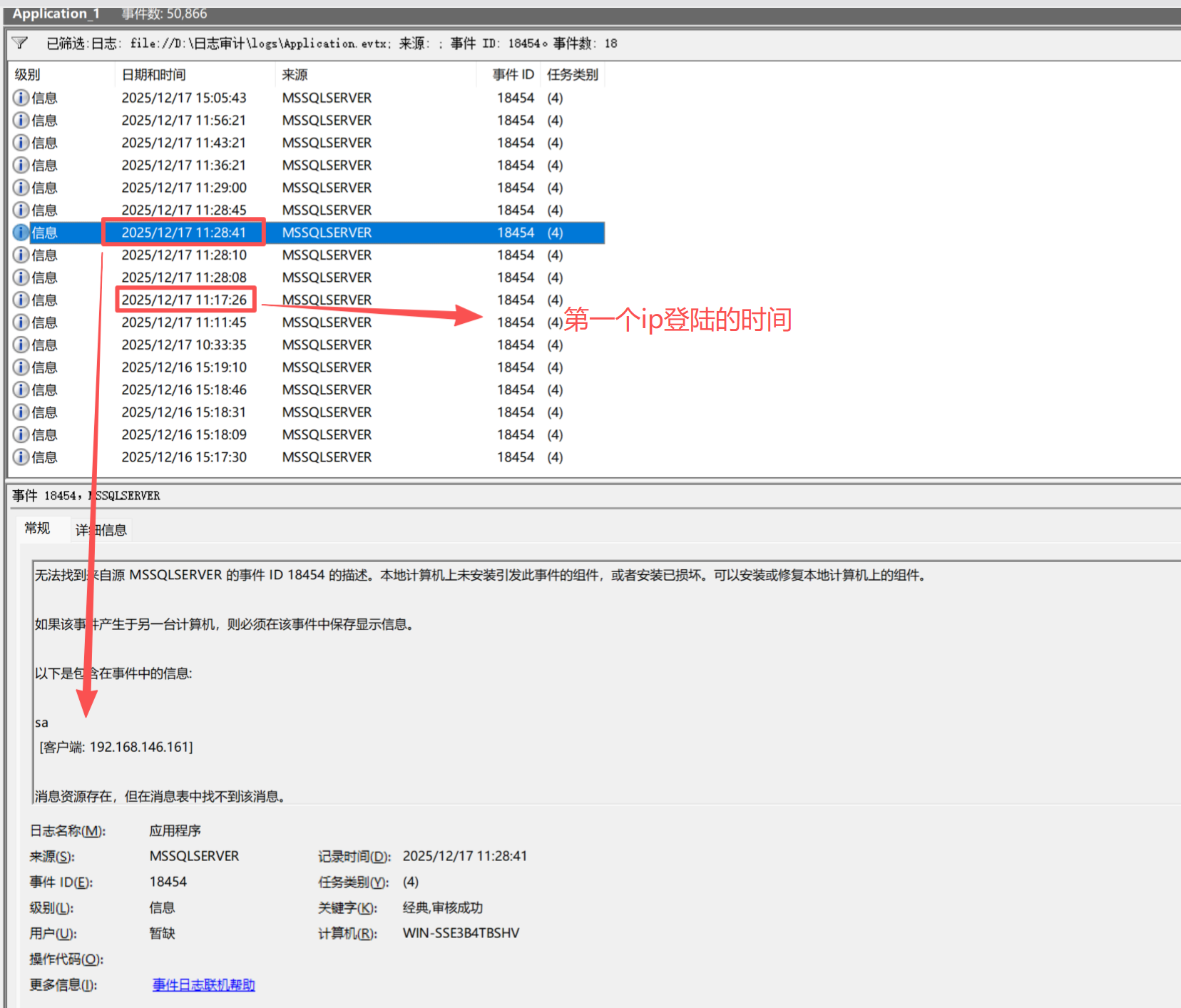

如果没有这个工具你就去 Application.evtx (Windows 的应用程序事件日志)中,用事件ID:18456 和18454 赛选。就能根据时间找到这两个ip

-

18456 = SQL Server 登录失败

-

18454 = SQL Server 登录成功

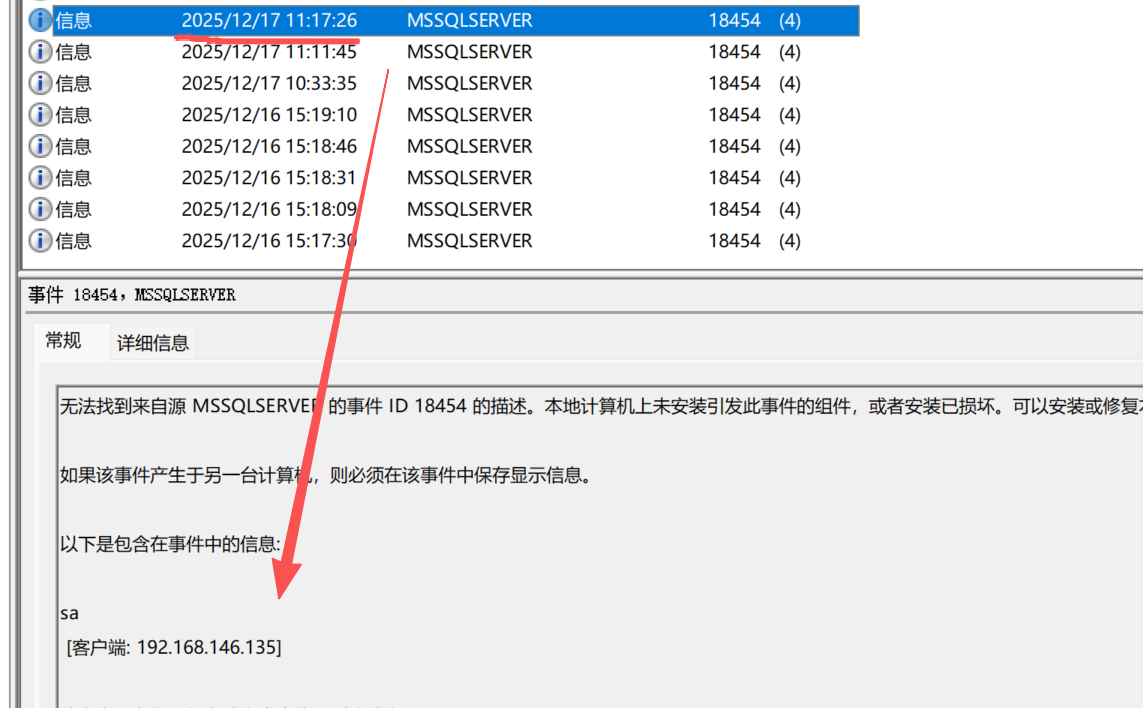

根据短时间登陆同一个用户sa 就可以推断出192.168.146.161 是第二个ip了!

所以flag为flag{192.168.146.135_192.168.146.161}

任务2

请分析 MSSQL 日志文件,找到攻击者 IP 192.168.146.135 在结束暴力破解后,首次成功使用"SQL Server 身份验证"建立连接的时间。FLAG格式为:flag{2025/01/01 11:00:01}

这个就简单了直接根据上一题和题目信息就能快速找到。

flag{2025/01/01 11:17:26}

方法二

直接第一题就拿到了!就是第一个ip

所以flag为flag{2025/01/01 11:17:26}

任务3

经分析,攻击者登陆数据库后进行了关键配置更改以启用命令执行功能。 请还原攻击者在该时间点内的完整配置修改链(按日志记录顺序)。FLAG格式为:flag{配置名1_配置名2}

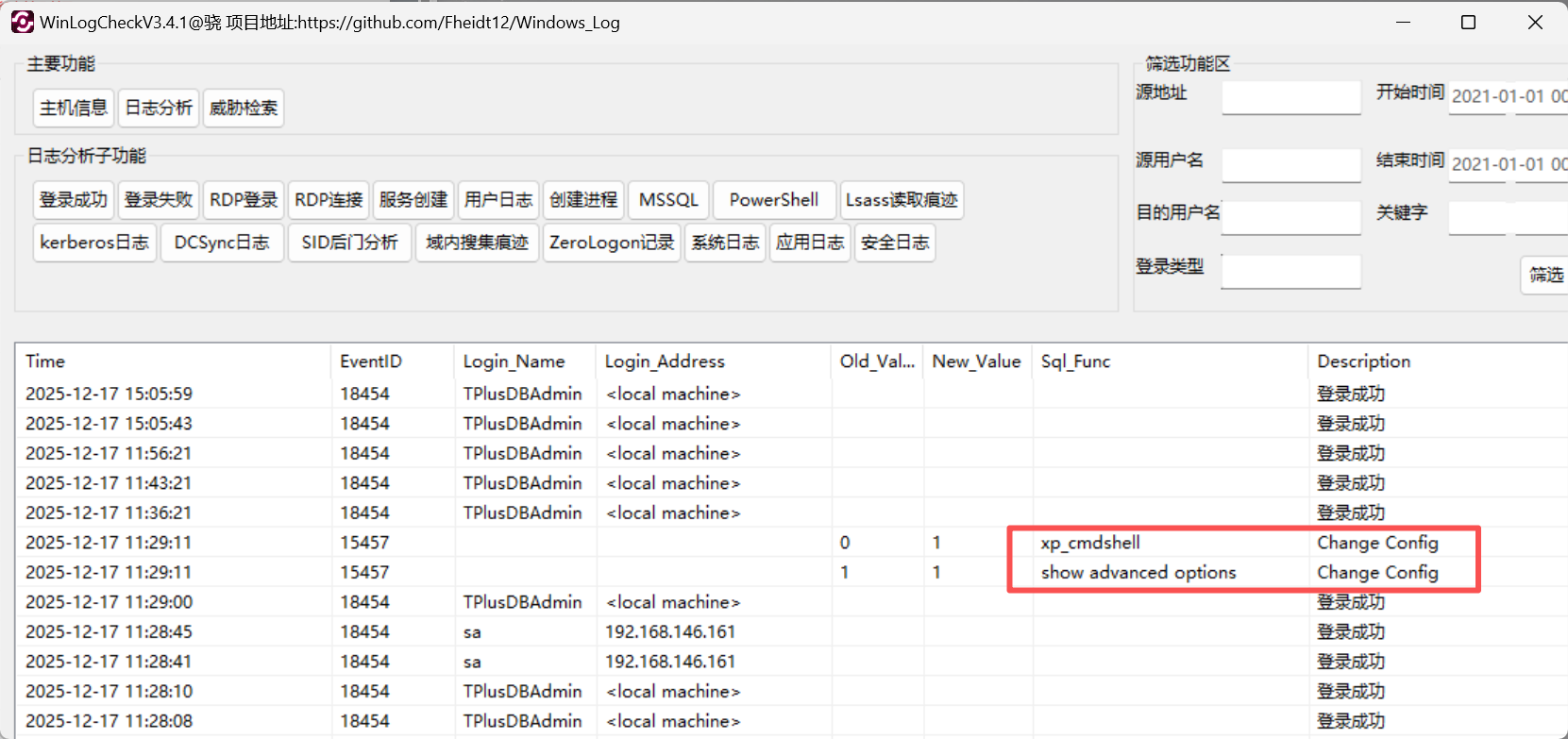

用工具就跟简单了,直接就能发现配置信息。

flag{show advanced options_xp_cmdshell}

方法二

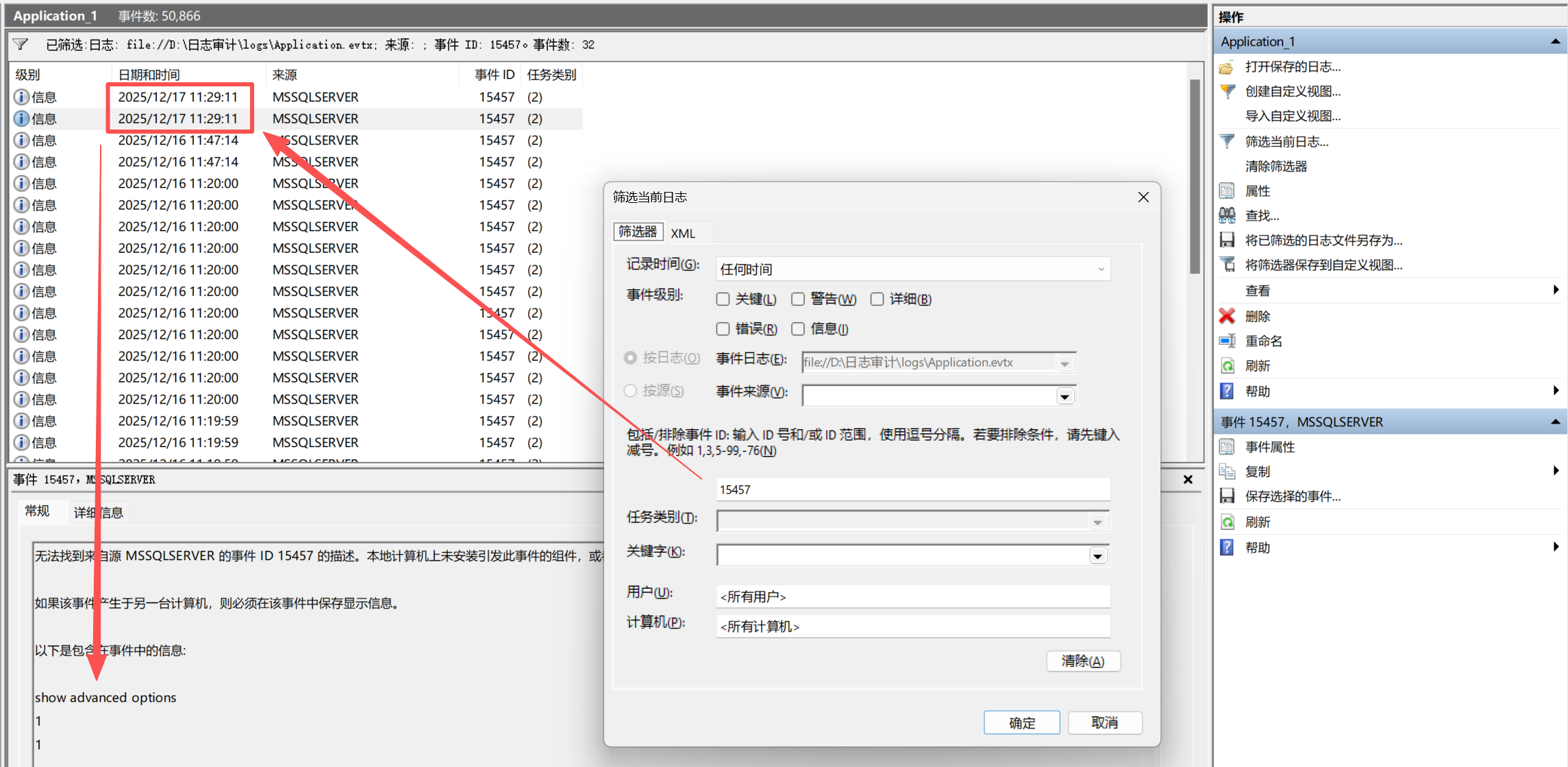

直接过滤15457 根据时间就能快速定位这两个配置。

15457 = SQL Server 配置选项更改

所以flag为flag{show advanced options_xp_cmdshell}

任务4

攻击者在执行复杂的命令前,先写入了一个测试文件以验证写入权限。请提供该测试文件的完整绝对路径。FLAG格式为:flag{C:\ABC\def.txt}

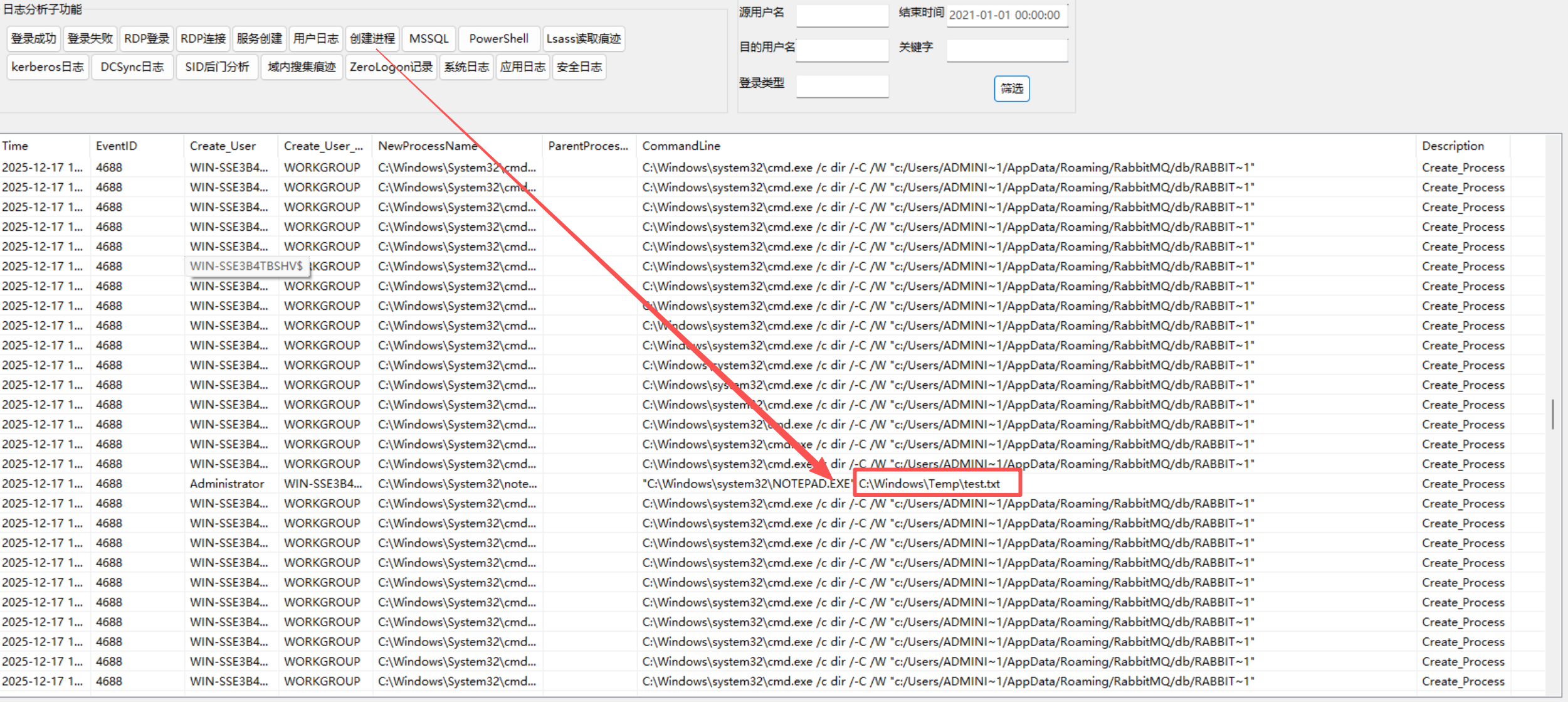

由题目可以知道上传的是txt文件,经过搜索在脚本的创建进程日志中找打了这个txt文件。

方法二

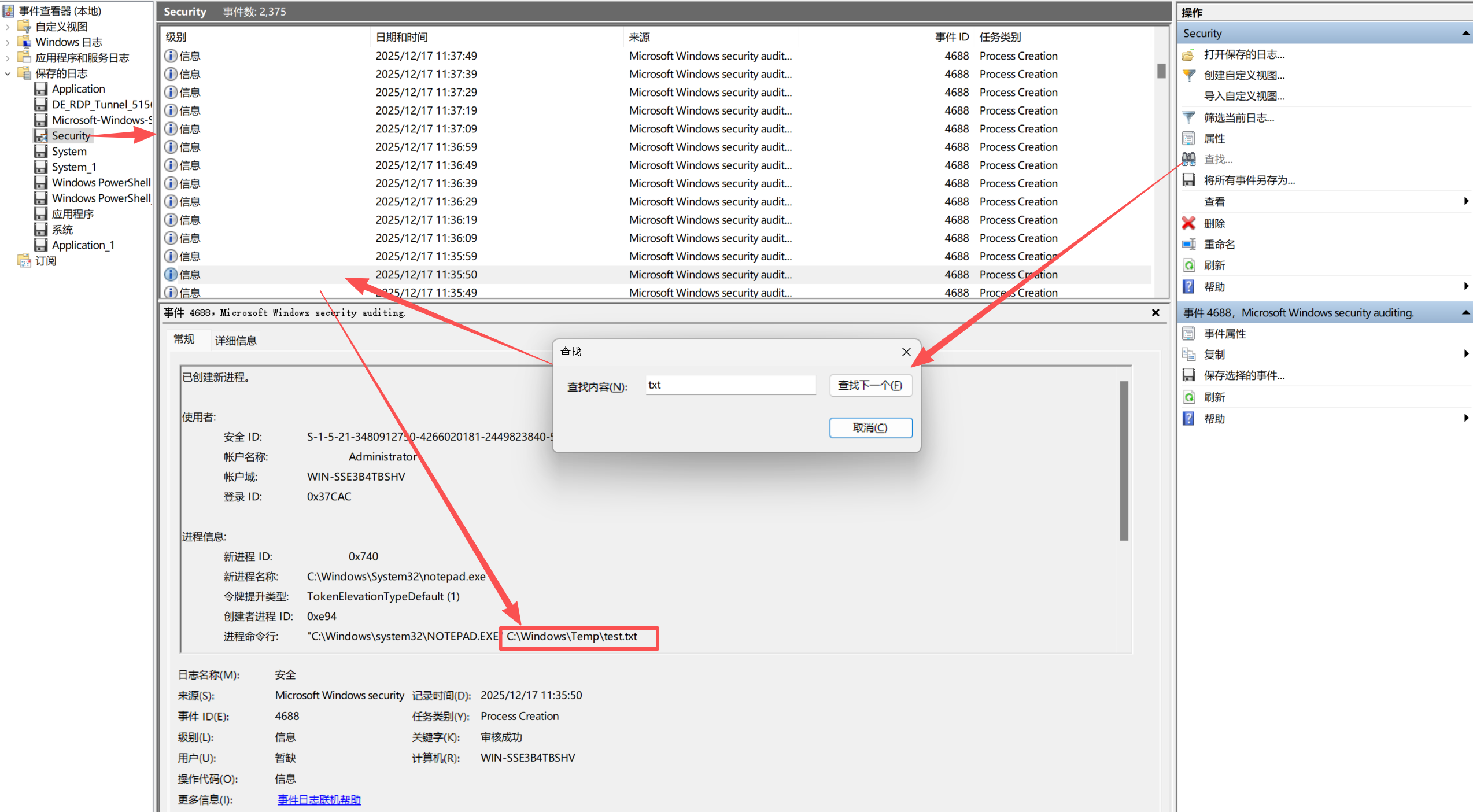

在windows的Security.evtx(安全日志)中直接筛选出来了!

所以flag为flag{C:\Windows\Temp\test.txt}

任务5

攻击者觉得通过数据库执行命令太麻烦,于是创建了一个系统后门用户 123。该后门用户的明文密码是什么?

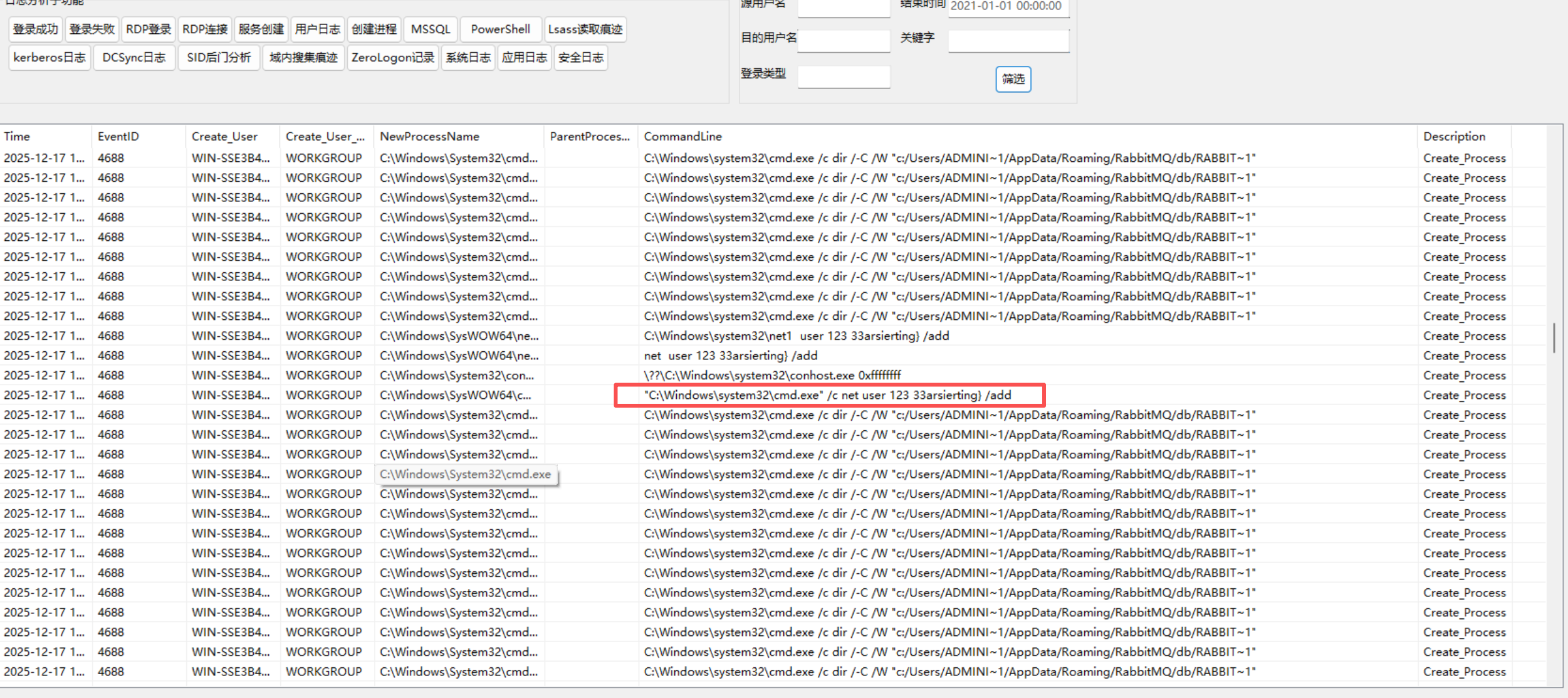

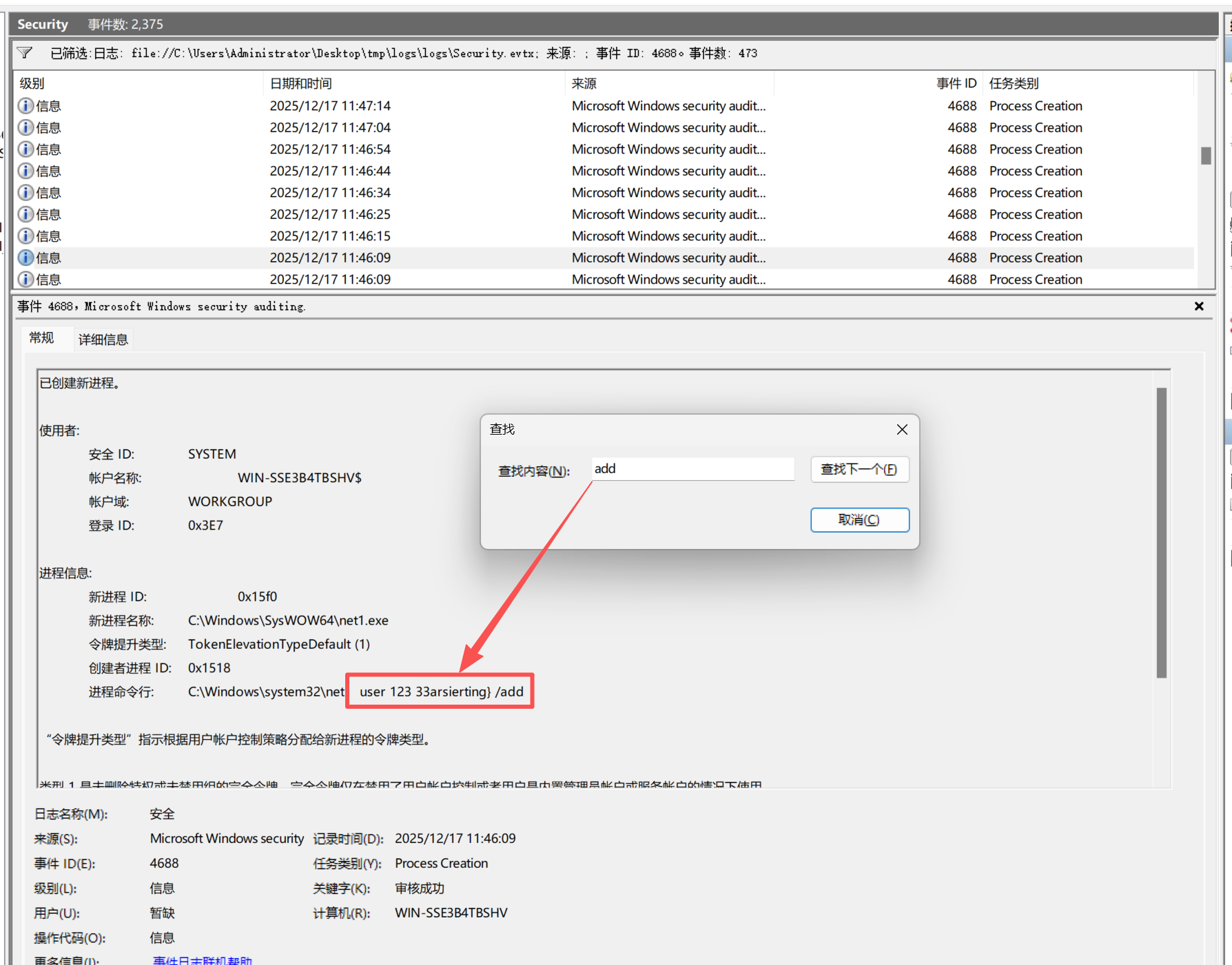

直接随便在进程日志中找一下,就能找到。或者直接收123 也行!不过我这里脚本好像出问题了就直接找的!

方法二

我尝试了过滤了4720 结果什么都没有,过滤4688 有太多了,那就直接用查询内容,找123 或者add直接就发现了!

-

4688 = 进程创建

-

4720 = 用户账户创建

-

所以flag为flag{33arsierting}}

任务6

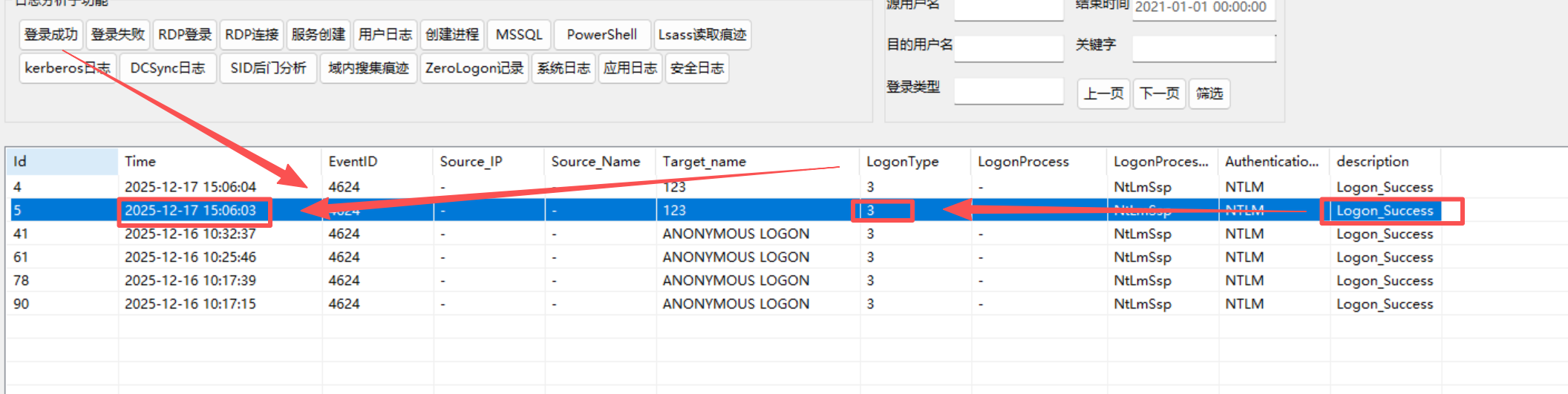

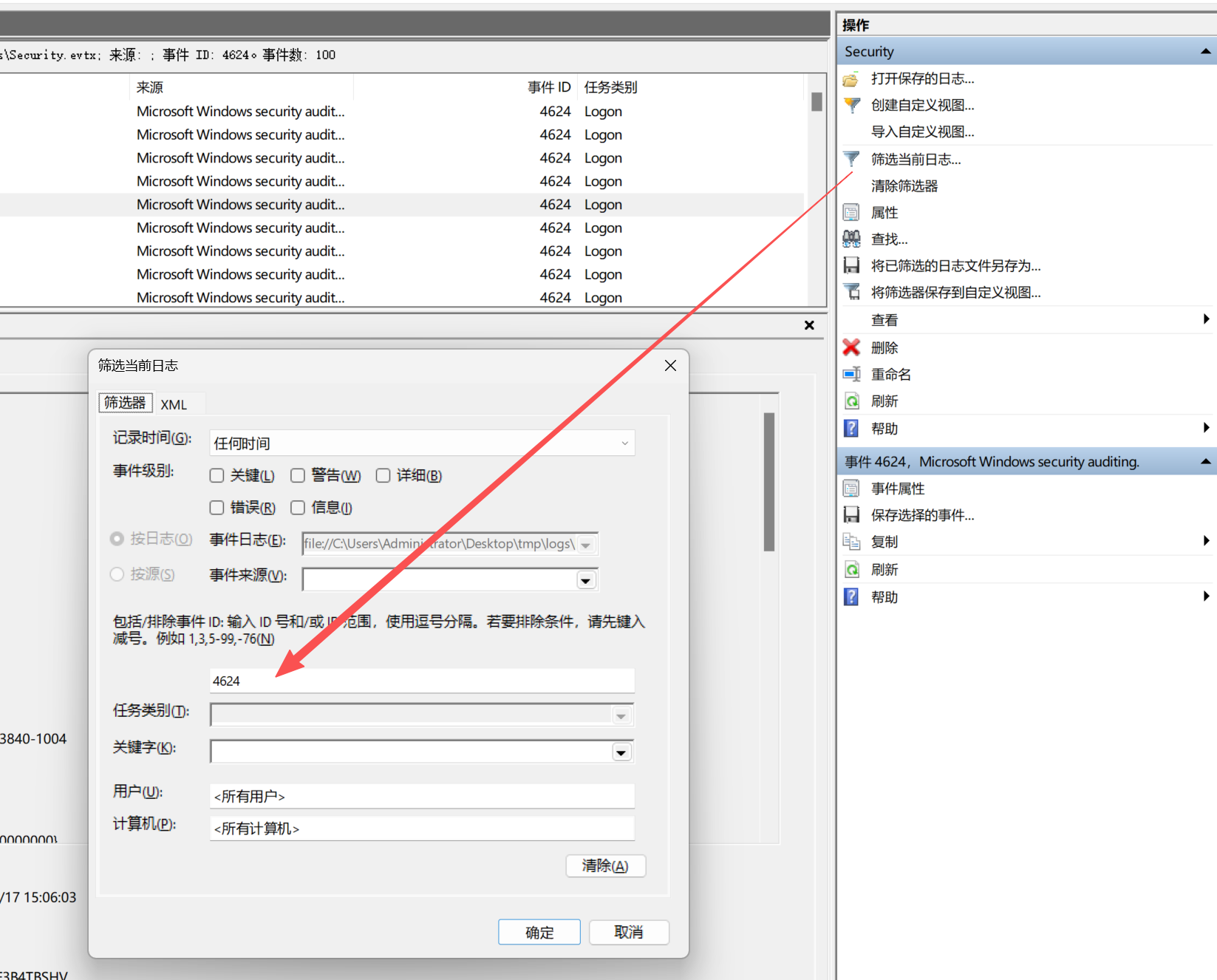

在创建完后门用户后,攻击者登录了服务器。请找出用户 123 首次 RDP 登录成功的精确时间(Logon Type为3的)。flag格式为:flag{2025/01/01 15:00:00}

这个也简单直接找登陆日志的Logon Type为3的

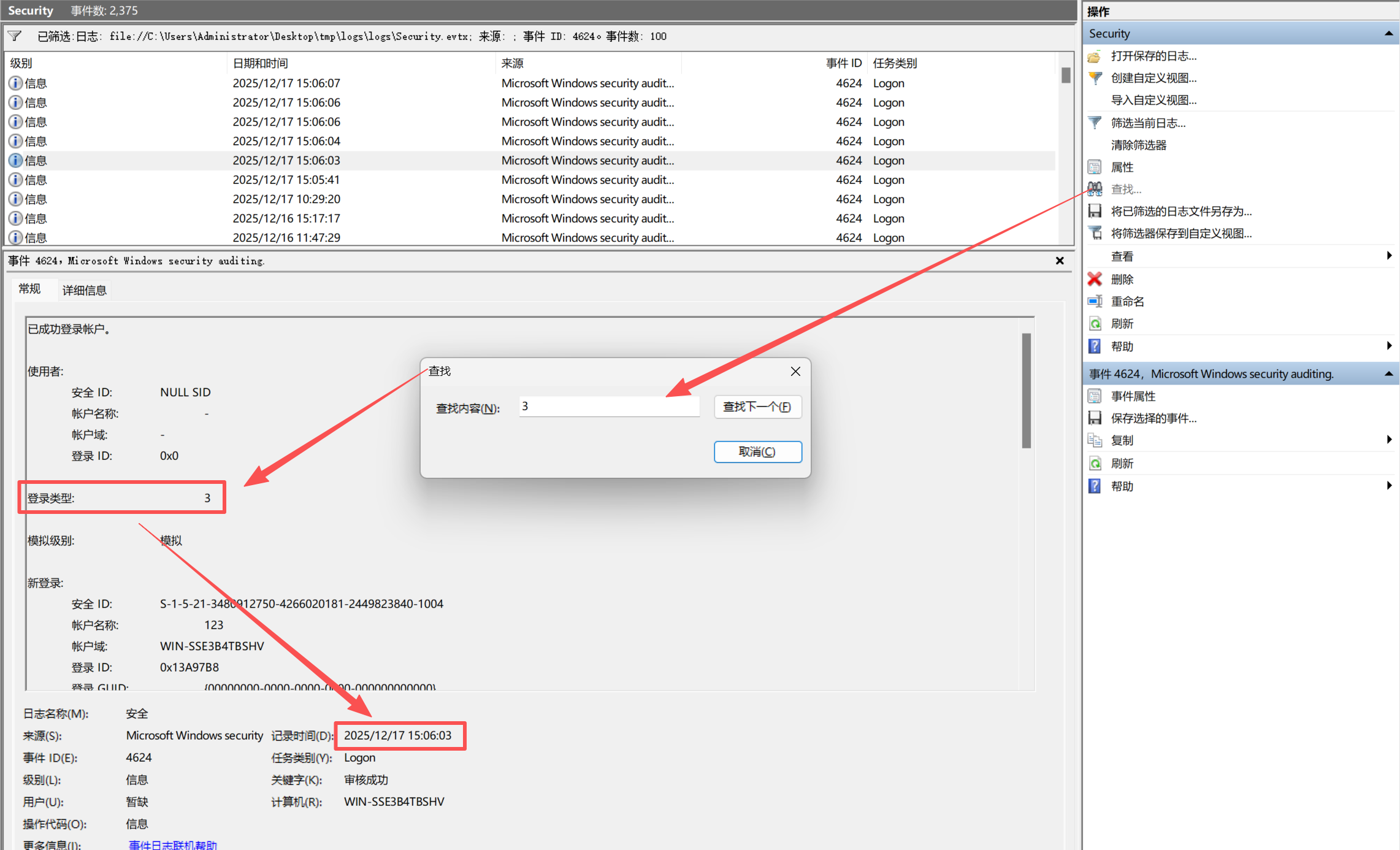

方法二

直接筛选4624 然后找最早的类型3的登陆。

4624 = 登陆成功

然后使用内容查询快速定位。

所以flag为flag{2025/12/17 15:06:03}

任务7

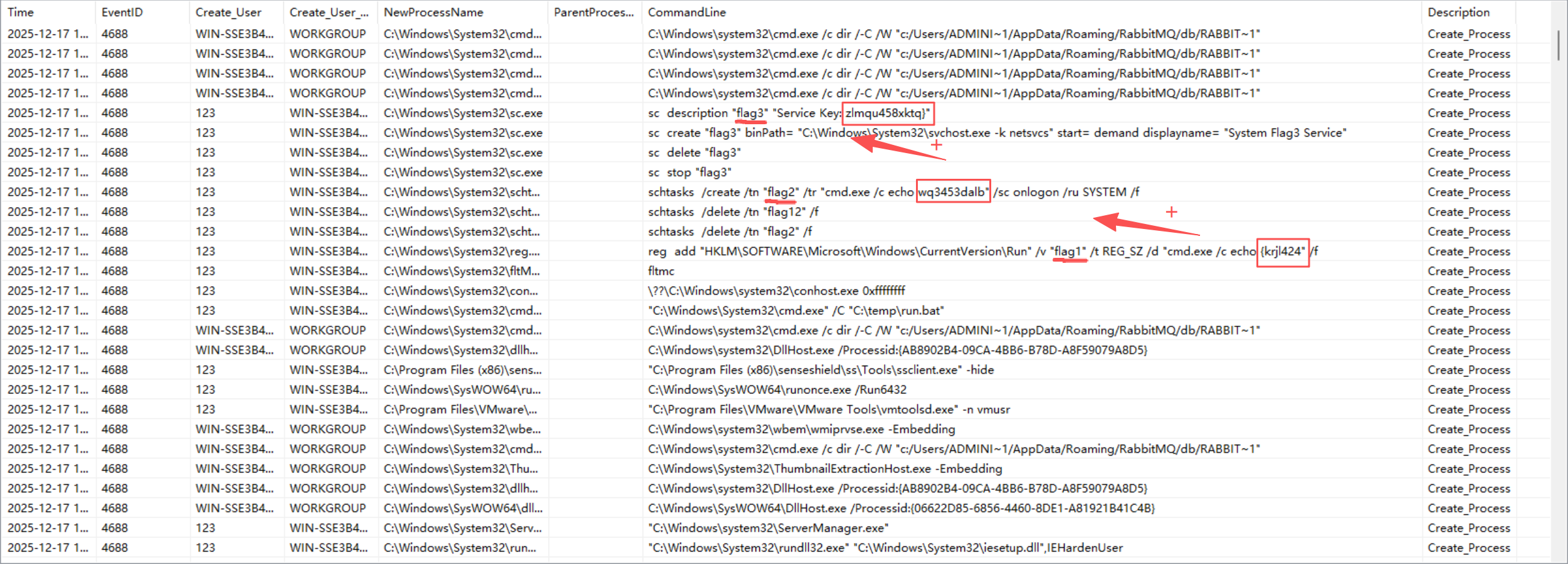

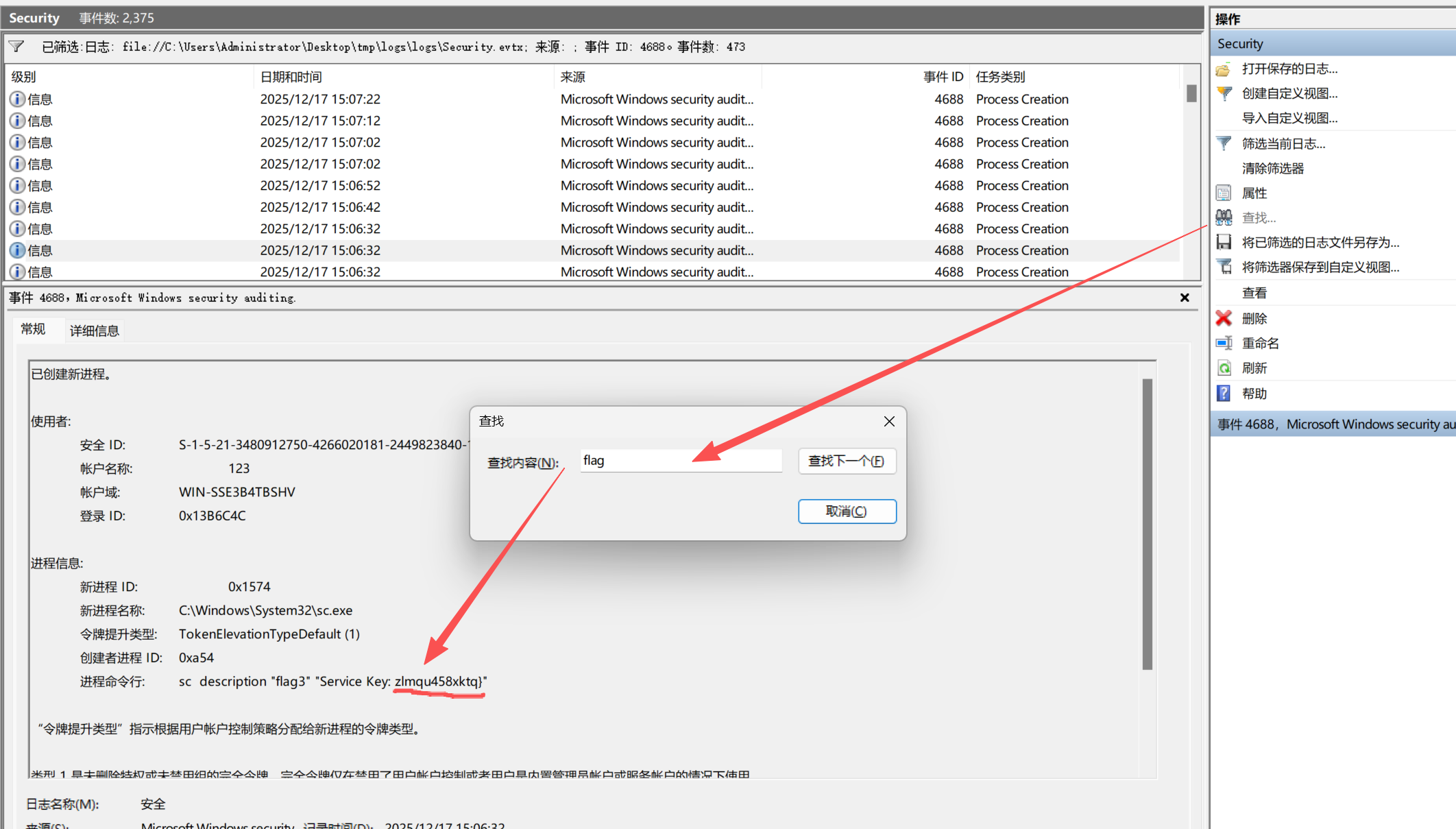

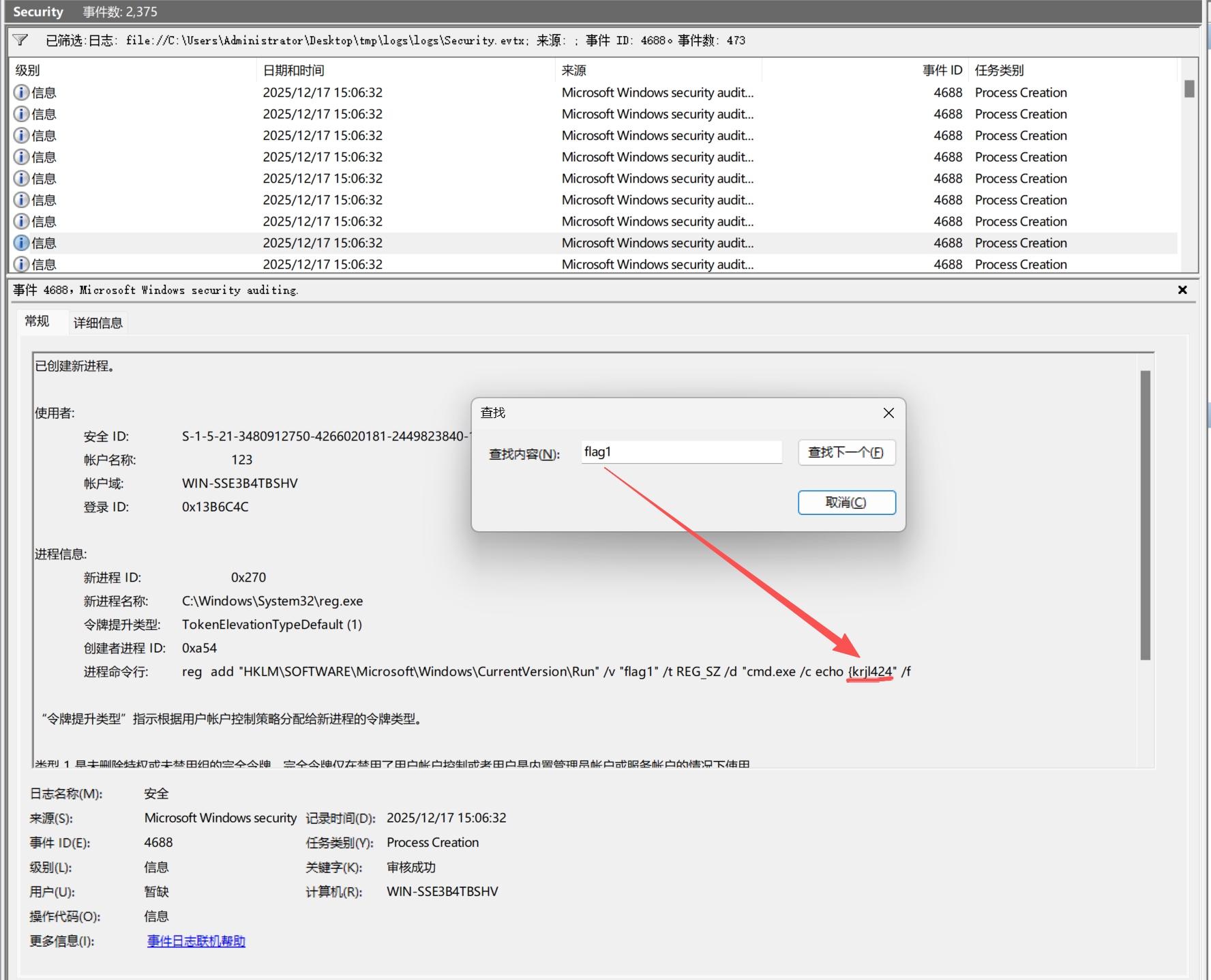

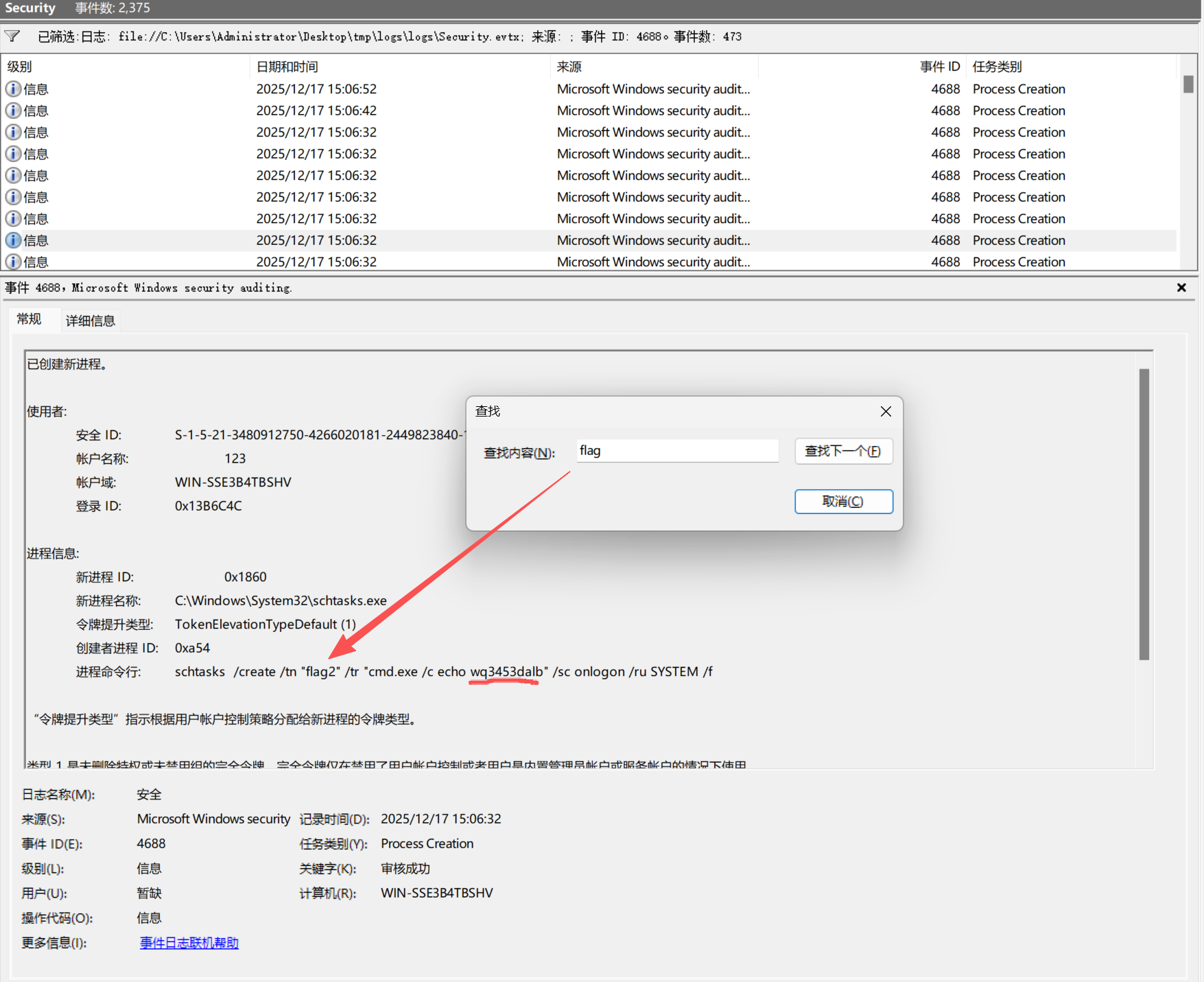

攻击者为了确保服务器重启后仍能控制机器,在系统中留下了三个持久化后门。 请找到这三处隐藏的字符串,并按以下顺序拼接:flag{flag1flag2flag3}

根据题目直接去筛选进程日志就可以了!

方法二

也是直接去筛选进程日志 (4688 )并用查找内容 找flag 就可以很快找到。

flag3

flag1

flag2

将这个拼接起来!

所以flag为flag{krjl424wq3453dalbzlmqu458xktq}

嘿嘿,完成了!对了工具链接为