🔥 个人主页: 杨利杰YJlio

❄️ 个人专栏: 《Sysinternals实战教程》 《Windows PowerShell 实战》 《WINDOWS教程》 《IOS教程》

《微信助手》 《锤子助手》 《Python》 《Kali Linux》

《那些年未解决的Windows疑难杂症》

🌟 让复杂的事情更简单,让重复的工作自动化

OpenClaw v2026.3.23-2 更新解析:Qwen 接入、Knot 主题、插件稳定性、升级验证与避坑清单

- [1. 写在前面:OpenClaw v2026.3.23-2 这版重点是什么?](#1. 写在前面:OpenClaw v2026.3.23-2 这版重点是什么?)

- [2. 版本定位:v2026.3.23-2 到底应该怎么看?](#2. 版本定位:v2026.3.23-2 到底应该怎么看?)

-

- [2.1 GitHub 版本线和 npm 安装包版本要区分](#2.1 GitHub 版本线和 npm 安装包版本要区分)

- [2.2 这版更像稳定性补强,而不是大版本重构](#2.2 这版更像稳定性补强,而不是大版本重构)

- [2.3 为什么这版必须关注"升级验证"?](#2.3 为什么这版必须关注“升级验证”?)

- [3. 关键机制:OpenClaw v2026.3.23-2 背后的运行结构](#3. 关键机制:OpenClaw v2026.3.23-2 背后的运行结构)

-

- [3.1 Gateway 是核心控制面](#3.1 Gateway 是核心控制面)

- [3.2 插件能力层决定扩展边界](#3.2 插件能力层决定扩展边界)

- [3.3 模型接入层不只是填 API Key](#3.3 模型接入层不只是填 API Key)

- [3.4 控制界面层决定可观测性](#3.4 控制界面层决定可观测性)

- [4. 升级流程:v2026.3.23-2 不建议直接覆盖升级](#4. 升级流程:v2026.3.23-2 不建议直接覆盖升级)

-

- [4.1 第一步:确认当前版本](#4.1 第一步:确认当前版本)

- [4.2 第二步:备份配置](#4.2 第二步:备份配置)

- [4.3 第三步:执行升级](#4.3 第三步:执行升级)

- [4.4 第四步:运行 doctor 检查](#4.4 第四步:运行 doctor 检查)

- [4.5 第五步:重启 Gateway](#4.5 第五步:重启 Gateway)

- [4.6 第六步:做功能回归](#4.6 第六步:做功能回归)

- [5. 重点变化:v2026.3.23-2 最值得关注的几个方向](#5. 重点变化:v2026.3.23-2 最值得关注的几个方向)

-

- [5.1 Qwen 接入增强](#5.1 Qwen 接入增强)

- [5.2 Knot 主题与 Control UI 优化](#5.2 Knot 主题与 Control UI 优化)

- [5.3 插件运行时稳定性](#5.3 插件运行时稳定性)

- [5.4 ClawHub 兼容性](#5.4 ClawHub 兼容性)

- [5.5 Browser / CDP 与自动化能力](#5.5 Browser / CDP 与自动化能力)

- [6. 常见问题与避坑:升级后最容易踩的坑](#6. 常见问题与避坑:升级后最容易踩的坑)

-

- [6.1 问题一:版本不一致](#6.1 问题一:版本不一致)

- [6.2 问题二:插件不兼容](#6.2 问题二:插件不兼容)

- [6.3 问题三:配置没有同步](#6.3 问题三:配置没有同步)

- [6.4 问题四:验证不完整](#6.4 问题四:验证不完整)

- [6.5 推荐做法 vs 不推荐做法](#6.5 推荐做法 vs 不推荐做法)

- [7. Mermaid:v2026.3.23-2 升级验证流程图](#7. Mermaid:v2026.3.23-2 升级验证流程图)

- [8. 推荐检查清单:升级前后分别看什么?](#8. 推荐检查清单:升级前后分别看什么?)

-

- [8.1 升级前检查](#8.1 升级前检查)

- [8.2 升级后检查](#8.2 升级后检查)

- [8.3 Windows 用户额外建议](#8.3 Windows 用户额外建议)

- [9. 适合哪些人升级?哪些人要谨慎?](#9. 适合哪些人升级?哪些人要谨慎?)

-

- [9.1 适合升级的人](#9.1 适合升级的人)

- [9.2 需要谨慎的人](#9.2 需要谨慎的人)

- [9.3 我的实战建议](#9.3 我的实战建议)

- [10. 总结复盘:v2026.3.23-2 最值得记住的 5 点](#10. 总结复盘:v2026.3.23-2 最值得记住的 5 点)

-

- [10.1 第一,先理解版本,再执行升级](#10.1 第一,先理解版本,再执行升级)

- [10.2 第二,升级前一定备份](#10.2 第二,升级前一定备份)

- [10.3 第三,插件兼容是重点](#10.3 第三,插件兼容是重点)

- [10.4 第四,升级后必须复测关键链路](#10.4 第四,升级后必须复测关键链路)

- [10.5 第五,这版适合沉淀成升级 SOP](#10.5 第五,这版适合沉淀成升级 SOP)

- [11. 我的最终建议](#11. 我的最终建议)

1. 写在前面:OpenClaw v2026.3.23-2 这版重点是什么?

大家好,我是 杨利杰YJlio。

这篇文章继续整理 OpenClaw 版本更新记录 。本文重点看的是 OpenClaw v2026.3.23-2。

先说结论:

OpenClaw v2026.3.23-2 更像是 v2026.3.23 发布线之后的一次安装包级稳定性补强版本,重点不在于堆新功能,而在于继续修复模型接入、Control UI、插件运行时、ClawHub、浏览器连接、Gateway 与通道稳定性问题。

如果你已经关注过 v2026.3.23,那么这版可以重点从 5 个方向理解:

- Qwen / DashScope 接入继续增强

- Knot 主题与 Control UI 体验优化

- 插件运行时与 ClawHub 兼容性修复

- 浏览器、Gateway、通道链路稳定性补强

- 升级后必须做版本一致性和功能回归验证

这版最容易被忽略的风险是:版本号看起来升级成功,但插件元数据、运行时文件、Gateway 状态或旧配置可能并没有完全同步。

从上图可以看到,v2026.3.23-2 的内容可以概括为:

text

Qwen 接入增强

↓

Knot 主题优化

↓

Control UI 与交互体验优化

↓

自动化与稳定性补强

↓

升级后检查与验证我的理解是:v2026.3.23-2 不是一个适合"只看更新标题"的版本,而是一个适合做升级验证、插件兼容检查和运行环境复盘的版本。

2. 版本定位:v2026.3.23-2 到底应该怎么看?

在看具体功能前,先把版本定位讲清楚。

OpenClaw 这段时间更新节奏很快,从 v2026.3.22 到 v2026.3.23,再到 v2026.3.23-2,很多变化都集中在:

- 插件系统;

- ClawHub;

- Provider;

- Control UI;

- Gateway;

- Browser / CDP;

- 通道连接;

- 安装包和运行时一致性。

这意味着你不能只看一句"升级到最新版",而要拆成几个对象来看。

2.1 GitHub 版本线和 npm 安装包版本要区分

比较容易混淆的是:

text

GitHub Release 线:v2026.3.23

npm / 安装包版本:2026.3.23-2在实际排查时,要看的是:

bash

openclaw --version同时还建议看 npm 全局包:

bash

npm list -g openclaw

npm view openclaw versionWindows 环境可以用:

powershell

where openclaw

openclaw --version

npm list -g openclaw如果命令路径不一致,可能出现"我明明升级了,但实际运行还是旧版本"的情况。

2.2 这版更像稳定性补强,而不是大版本重构

我不建议把 v2026.3.23-2 写成"全新大版本"。

更准确的理解是:

text

v2026.3.22:平台化升级明显

v2026.3.23:Qwen / UI / CSP / ClawHub / Browser 修复

v2026.3.23-2:继续补安装包、插件运行时、兼容性和升级链路问题如果你已经在用 OpenClaw,这版最重要的不是"新功能有多少",而是"升级后是否更稳定、插件是否还能加载、Gateway 是否能正常重启"。

2.3 为什么这版必须关注"升级验证"?

因为 v2026.3.23-2 涉及的对象比较多:

| 检查对象 | 为什么重要 |

|---|---|

| CLI 版本 | 判断当前命令是否真的升级 |

| npm 全局包 | 判断安装包版本是否一致 |

| bundled plugins | 判断插件运行时是否完整 |

| ClawHub | 判断技能市场和插件安装是否正常 |

| Gateway | 判断后台服务是否能稳定启动 |

| Control UI | 判断控制台是否可访问 |

| Browser / CDP | 判断浏览器自动化是否可用 |

| Channel | 判断 Telegram / Discord / Feishu 等通道是否正常 |

这类工具的升级不能只看"安装完成",必须看"关键链路是否都能跑通"。

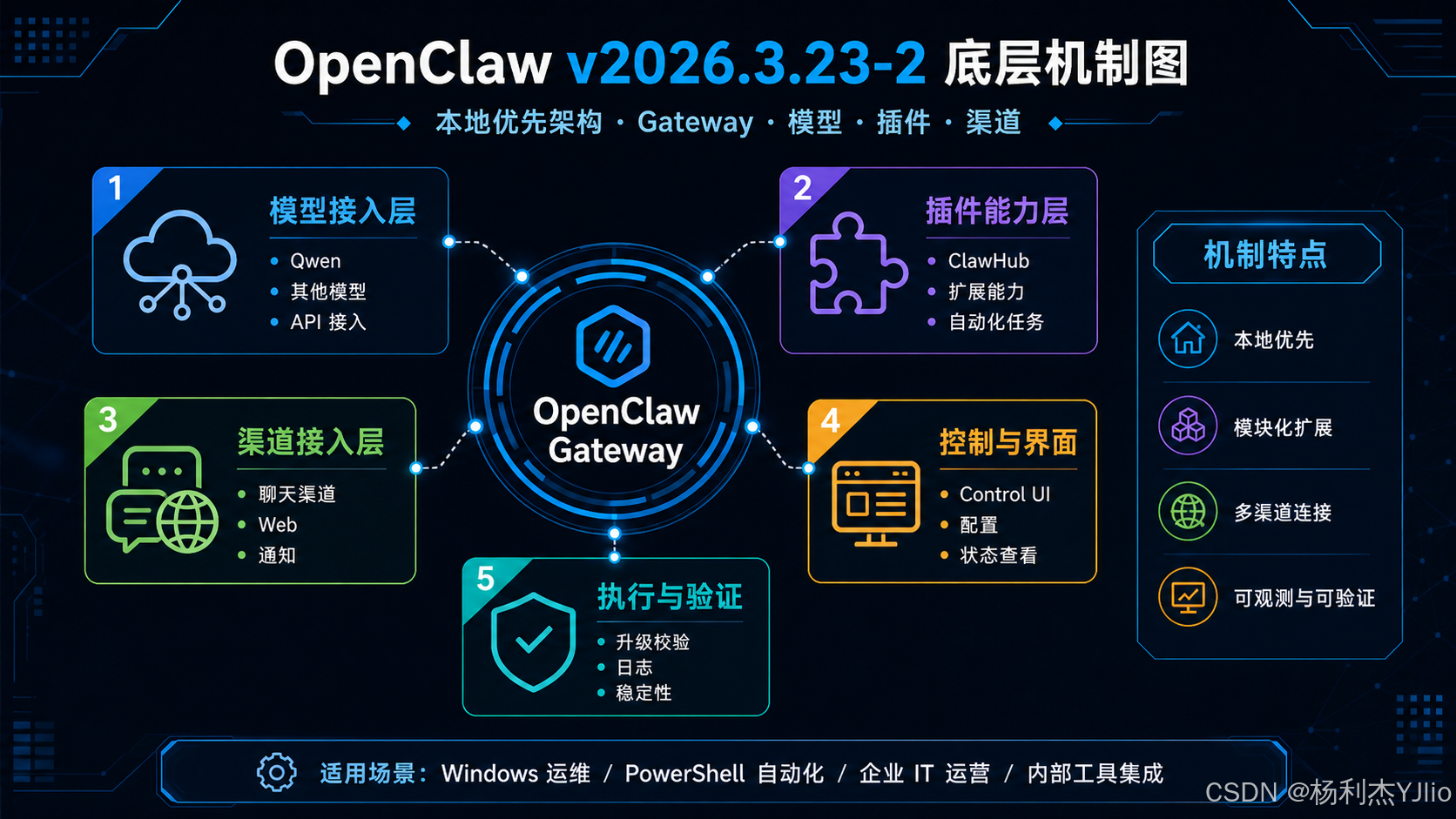

3. 关键机制:OpenClaw v2026.3.23-2 背后的运行结构

如果把 OpenClaw 简化理解,它不是一个单纯的命令行工具,而更像一个 本地优先的 AI Agent Gateway。

它大致由几层组成:

- 模型接入层:OpenAI、Qwen、Ollama、Anthropic 等;

- 插件能力层:ClawHub、Plugin SDK、自动化能力;

- 渠道接入层:Telegram、Discord、Feishu、Slack 等;

- 控制界面层:Control UI、配置、状态查看;

- 执行与验证层:Gateway、日志、doctor、升级验证。

下面这张图适合放在"底层机制 / 关键原理"章节。

3.1 Gateway 是核心控制面

OpenClaw 的很多能力都要通过 Gateway 串起来。

你可以把 Gateway 理解成:

text

模型请求

↓

插件能力

↓

通道消息

↓

浏览器操作

↓

本地任务执行

↓

状态与日志Gateway 一旦异常,表现出来可能不是一个简单报错,而是:

- UI 打不开;

- 插件不加载;

- 通道不回复;

- cron 任务发不出去;

- Browser 自动化失败;

- 模型配置看起来保存了但不生效。

所以排查 OpenClaw 问题时,不能只盯着前台界面,Gateway 日志一定要看。

3.2 插件能力层决定扩展边界

v2026.3.22 之后,OpenClaw 的插件化特征越来越明显。

这版继续需要关注:

text

Plugin SDK

ClawHub

bundled plugins

runtime sidecars

插件兼容性

插件元数据版本如果插件运行时不完整,可能出现:

text

Unable to resolve plugin runtime module

package.json missing openclaw.hooks

plugin update failed

插件安装成功但 Gateway 加载失败插件系统越强,兼容性检查越重要。不要把插件异常误判成模型异常。

3.3 模型接入层不只是填 API Key

这一版继续围绕 Qwen / DashScope 这类 Provider 接入优化。

模型配置并不只是填一个 Key,还要关注:

- Provider 名称;

- Endpoint;

- 区域;

- API Key 类型;

- 默认模型;

- Runtime 路由;

- Token 是否真正保存;

- Gateway 是否读取到最新配置。

如果模型不可用,不要只怀疑 Key 错了,也要检查配置写入位置、Gateway 状态和模型 Provider 解析逻辑。

3.4 控制界面层决定可观测性

Control UI 的价值不只是好看,而是让你能看到:

- 当前 Agent 状态;

- 配置是否加载;

- 插件是否可用;

- Provider 是否正常;

- Gateway 是否健康;

- 通道是否在线。

工具越复杂,越需要一个清晰的状态视图。否则所有问题都会变成"感觉不对"。

4. 升级流程:v2026.3.23-2 不建议直接覆盖升级

这版我最建议大家按"运维升级"的方式处理,而不是直接一条命令覆盖。

原因很简单:

OpenClaw 已经不是单文件小工具,它涉及配置、插件、Gateway、Browser、Channel、模型凭据和本地状态目录。

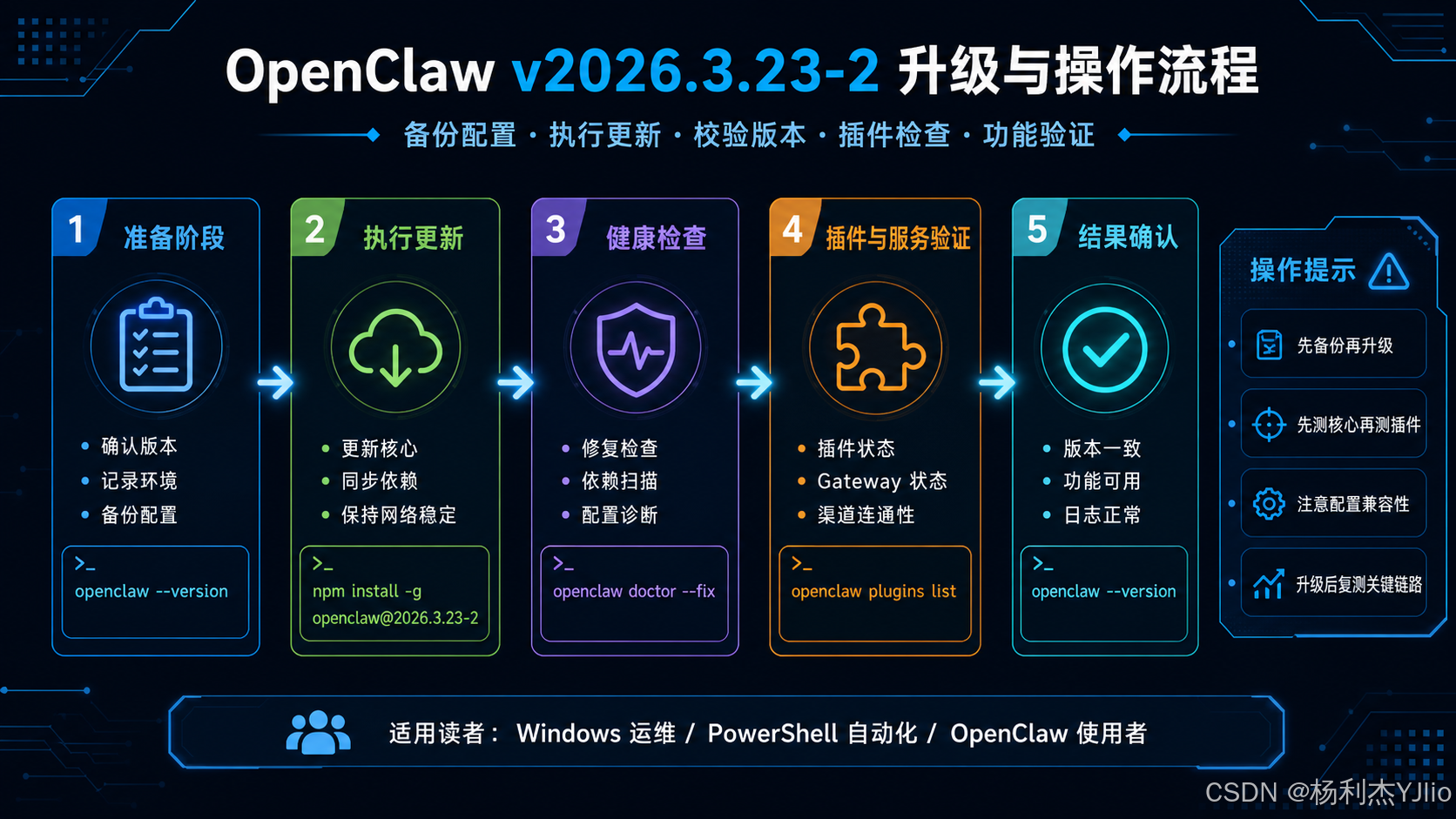

下面这张图适合放在"升级操作流程"章节。

4.1 第一步:确认当前版本

先执行:

bash

openclaw --version如果是 npm 全局安装,再执行:

bash

npm list -g openclaw

npm view openclaw versionWindows 环境建议额外确认命令路径:

powershell

where openclaw

openclaw --versionmacOS / Linux 可以用:

bash

which openclaw

openclaw --version如果路径里有多个 openclaw,先解决路径问题,再谈升级。

4.2 第二步:备份配置

升级前建议备份:

text

~/.openclaw/

openclaw.json

workspace 目录

Provider 配置

Gateway 配置

Channel 配置

Browser 配置

Plugin / Skill 配置

Cron jobs

环境变量如果当前版本支持备份命令,可以先执行:

bash

openclaw backup create

openclaw backup verify备份完成后最好确认备份文件确实存在,别只执行命令就默认安全。

4.3 第三步:执行升级

如果使用 npm 全局安装,可以参考:

bash

npm install -g openclaw@2026.3.23-2升级后再次检查:

bash

openclaw --version

npm list -g openclaw如果你在 Windows 环境中使用 PowerShell,也可以这样记录结果:

powershell

openclaw --version

npm list -g openclaw

where openclaw4.4 第四步:运行 doctor 检查

升级后建议执行:

bash

openclaw doctor如发现可修复项,再执行:

bash

openclaw doctor --fix这里重点看:

text

插件兼容

Gateway 配置

Browser 配置

Provider 配置

状态目录

运行时依赖

服务安装状态这版升级后不跑 doctor,等于少做了一半验证。

4.5 第五步:重启 Gateway

执行:

bash

openclaw gateway restart

openclaw status

openclaw gateway status继续查看日志:

bash

openclaw logs

openclaw logs --follow重点观察:

text

Gateway 是否启动成功

插件是否加载成功

是否出现 runtime module 缺失

是否出现版本不一致提示

是否出现 channel 登录失败

是否出现 Browser / CDP 错误4.6 第六步:做功能回归

升级完成后建议按下面顺序验证:

text

1. openclaw --version

2. openclaw status

3. openclaw gateway status

4. Control UI 是否能打开

5. 模型配置是否正常

6. ClawHub skills 是否能搜索

7. 插件是否能安装 / 卸载

8. Browser / CDP 是否能连接

9. 通道消息是否能收发

10. Cron 或主动消息是否能正常送达升级成功不是版本号正确,而是关键链路都能正常跑。

5. 重点变化:v2026.3.23-2 最值得关注的几个方向

这一版我建议重点关注下面几个方向。

5.1 Qwen 接入增强

Qwen / DashScope 接入对国内用户比较重要。

它的价值在于:

- 更适合中文场景;

- 更贴近国内模型生态;

- 可作为 OpenAI / Anthropic 之外的补充选择;

- 对企业内网、本地化使用、中文 Agent 场景更友好。

配置时要重点看:

text

Provider 是否选择正确

API Key 类型是否匹配

Endpoint 是否正确

Gateway 是否读取到最新配置

模型调用是否成功

日志是否有 auth / route 错误如果你做中文内容生成、自动化工具、桌面运维辅助,Qwen 这类 Provider 值得重点测试。

5.2 Knot 主题与 Control UI 优化

Knot 主题和 UI 优化本身不是最核心的底层能力,但它能改善日常使用体验。

好的 Control UI 应该做到:

- 状态清楚;

- 配置入口明确;

- 错误提示可理解;

- 权限问题能显示;

- 不让用户只看到空白页。

对于长期使用者来说,一个稳定清晰的 UI,比一个"看起来高级但不说明问题"的 UI 更重要。

5.3 插件运行时稳定性

插件是 v2026.3.23-2 最值得警惕的部分之一。

升级后如果出现:

text

插件安装失败

插件更新失败

Gateway 启动时报插件错误

runtime module 缺失

插件元数据版本不一致

插件看起来安装了但不可用不要马上怀疑系统环境坏了。

建议先查:

bash

openclaw plugins list

openclaw doctor

openclaw logs --follow插件问题一定要先看日志。不要靠猜,不要直接反复重装。

5.4 ClawHub 兼容性

ClawHub 是 OpenClaw 插件和技能生态的重要入口。

升级后建议验证:

bash

openclaw skills search

openclaw skills update

openclaw plugins list如果某个插件装不上,要确认:

text

插件是否支持当前 OpenClaw 版本

插件是否来自 ClawHub

插件是否需要额外依赖

插件 package.json 是否包含 openclaw.hooks

插件运行时文件是否完整ClawHub 越重要,插件来源、版本兼容和安装日志就越不能忽略。

5.5 Browser / CDP 与自动化能力

如果你使用浏览器自动化能力,要重点验证:

text

Chrome MCP

CDP attach

existing-session

user profile

headless

Browser task

页面操作

主动任务触发常见问题包括:

- 浏览器启动了但无法 attach;

- CDP 端口不可达;

- profile 被占用;

- headless 环境启动慢;

- Gateway 以为 ready,但 tab 实际还没准备好。

浏览器自动化问题要按链路排,不要只看"浏览器有没有打开"。

6. 常见问题与避坑:升级后最容易踩的坑

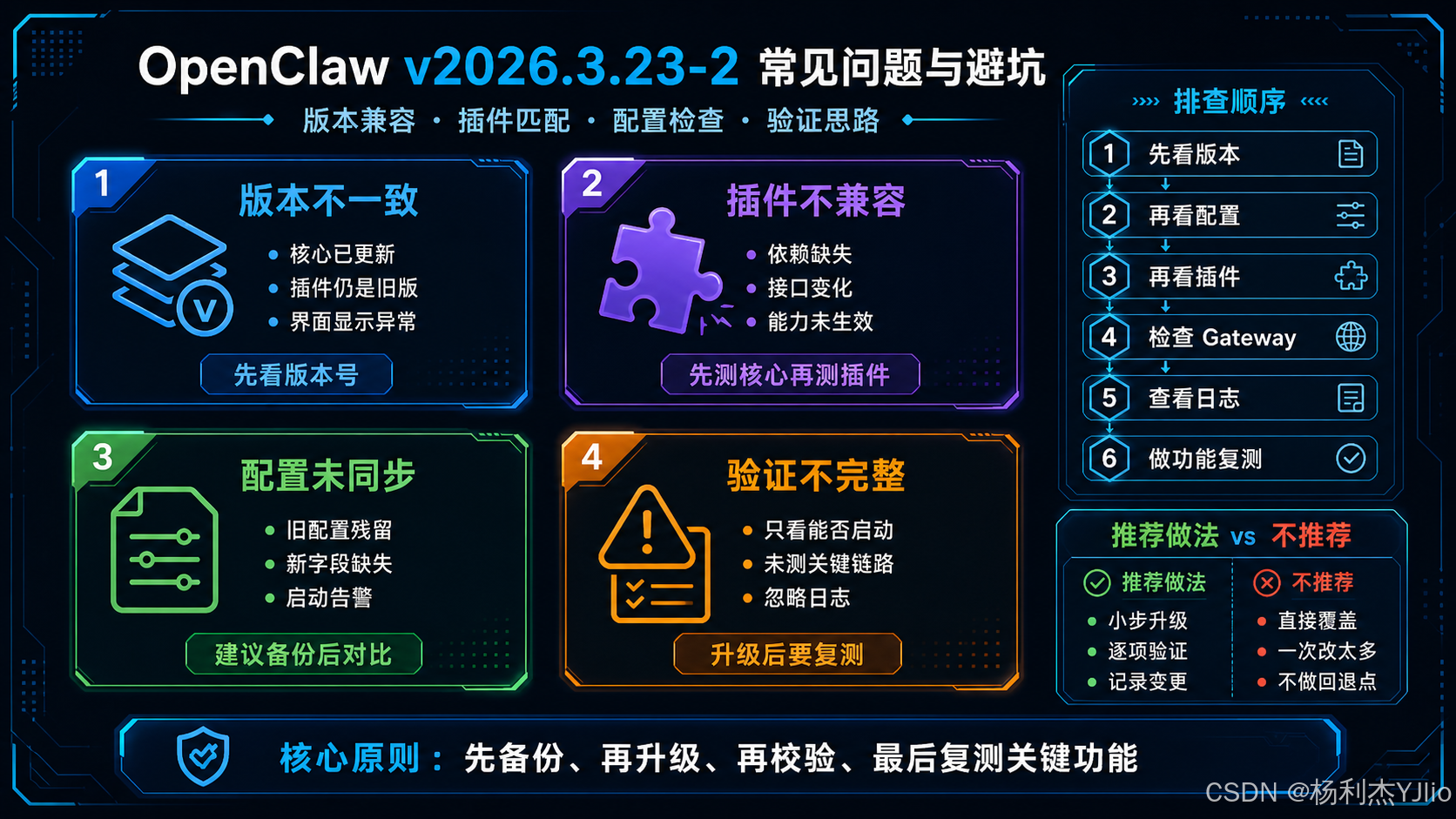

下面这张图适合放在"常见问题 / 易错点 / 对比分析"章节。

6.1 问题一:版本不一致

表现可能是:

text

openclaw --version 显示 2026.3.23-2

但 Gateway 日志提示旧版本

插件元数据显示旧版本

配置提示由更高版本写入处理建议:

bash

openclaw --version

npm list -g openclaw

where openclaw

openclaw logsmacOS / Linux:

bash

which openclaw

openclaw --version

npm list -g openclaw

openclaw logs版本不一致不能靠感觉判断,必须同时看 CLI、npm 包、Gateway 日志和插件元数据。

6.2 问题二:插件不兼容

表现可能是:

text

plugin install failed

package.json missing openclaw.hooks

Unable to resolve plugin runtime module

plugin update failed

Gateway 启动时报插件错误建议先执行:

bash

openclaw doctor

openclaw plugins list

openclaw logs --follow再判断:

text

插件是否支持当前版本

插件是否需要更新

插件是否来自 ClawHub

插件是否需要额外依赖

插件是否有新版说明插件不兼容不是"小报错",它可能影响 Gateway、通道和自动化任务。

6.3 问题三:配置没有同步

表现可能是:

text

页面显示配置已保存

Gateway 实际仍读取旧配置

Token 保存后又回弹

Provider 修改不生效

通道配置看起来正确但无法连接建议排查:

bash

openclaw status

openclaw gateway status

openclaw logs重点看:

text

配置写入位置

Gateway 是否重启

权限是否足够

是否存在旧配置残留

是否存在多个状态目录配置类问题不要只看 UI,要看 Gateway 实际读取了什么。

6.4 问题四:验证不完整

很多人升级后只做一步:

bash

openclaw --version这不够。

更合理的验证顺序是:

text

先看版本

再看配置

再看插件

再看 Gateway

再看日志

最后做功能复测只看版本号就认为升级成功,是最典型的低质量运维动作。

6.5 推荐做法 vs 不推荐做法

| 类型 | 推荐做法 | 不推荐做法 |

|---|---|---|

| 升级前 | 先备份配置 | 直接覆盖安装 |

| 升级中 | 小步升级并记录版本 | 一次改太多 |

| 升级后 | 跑 doctor 和功能复测 | 只看版本号 |

| 插件问题 | 看日志和兼容说明 | 反复重装 |

| Gateway 问题 | 查 status / logs | 直接删除环境 |

| 通道问题 | 分别验证收发链路 | 一口咬定平台问题 |

真正稳定的升级流程,是"版本、配置、插件、Gateway、日志、功能"六个对象一起验证。

7. Mermaid:v2026.3.23-2 升级验证流程图

下面整理一张升级验证流程图,适合作为后续升级 SOP 复用。

是

否

否

是

准备升级 OpenClaw v2026.3.23-2

确认当前版本与命令路径

备份 openclaw 配置和 workspace

执行 npm install 或对应升级方式

检查 openclaw --version

运行 openclaw doctor

是否发现可修复项?

执行 openclaw doctor --fix

重启 Gateway

检查 openclaw status

检查 Gateway 日志

验证 Control UI

验证模型 Provider

验证 ClawHub 和插件

验证 Browser / CDP

验证通道收发和自动化任务

关键链路是否正常?

按日志定位或回退版本

记录升级结果并沉淀 SOP

这个流程的核心是:

先确认对象,再执行升级;先看日志,再下结论;先验证链路,再决定是否长期使用。

这和企业 Windows 桌面运维里的补丁升级、驱动升级、Office 更新验证是同一个思路:

- 不能只看安装成功;

- 要看业务链路是否恢复;

- 要有回退点;

- 要保留证据;

- 要能写进 SOP。

升级不是"点一下更新",升级是一组可验证动作。

8. 推荐检查清单:升级前后分别看什么?

为了方便大家直接照着做,我把检查项整理成清单。

8.1 升级前检查

text

1. 记录当前 OpenClaw 版本

2. 确认安装方式:npm / Docker / 源码 / Windows / macOS / Linux

3. 确认命令路径:where openclaw / which openclaw

4. 备份 ~/.openclaw

5. 备份 openclaw.json

6. 记录 Provider 配置

7. 记录 Gateway 配置

8. 记录 Channel 配置

9. 记录 Browser / CDP 配置

10. 记录 Plugin / Skill 列表

11. 准备回退方案8.2 升级后检查

text

1. openclaw --version

2. npm list -g openclaw

3. openclaw doctor

4. openclaw doctor --fix

5. openclaw gateway restart

6. openclaw status

7. openclaw gateway status

8. openclaw logs

9. 验证 Control UI

10. 验证模型 Provider

11. 验证 ClawHub skills

12. 验证插件安装 / 卸载 / 加载

13. 验证 Browser / CDP

14. 验证通道消息收发

15. 验证 cron / 主动发送任务

16. 检查日志是否持续报错8.3 Windows 用户额外建议

如果你在 Windows 11 上使用 OpenClaw,建议额外关注:

powershell

where openclaw

node --version

npm --version

openclaw --version

openclaw status

openclaw logs并重点看:

text

Node.js 版本是否匹配

全局 npm 路径是否正确

PowerShell 是否能识别 openclaw

Gateway 是否被安全软件拦截

插件是否能写入用户目录

浏览器 profile 是否被占用Windows 下很多问题不是 OpenClaw 本身,而是 Node、npm、PATH、权限、安全软件和浏览器 profile 叠加造成的。

9. 适合哪些人升级?哪些人要谨慎?

9.1 适合升级的人

我认为下面几类用户适合关注 v2026.3.23-2:

text

1. 正在使用 Qwen / DashScope 的用户

2. 需要更稳定 Control UI 的用户

3. 使用 ClawHub 安装技能或插件的用户

4. 遇到插件运行时问题的用户

5. 使用 Browser / CDP 自动化的用户

6. 使用 Gateway 长期运行的用户

7. 关注 Windows / PowerShell 自动化场景的用户如果你是本地学习用户,可以升级体验,但一定先备份。

9.2 需要谨慎的人

下面这些场景不建议直接在主环境无脑升级:

text

1. 依赖旧插件的环境

2. 已经稳定运行的生产环境

3. 多通道同时在线的环境

4. 使用自定义 Browser profile 的环境

5. 对 Gateway 长期运行有稳定性要求的环境

6. 没有备份和回退方案的环境如果你没有回退方案,就不要把主环境当测试环境。

9.3 我的实战建议

我建议按三步走:

text

测试环境先升

↓

核心链路验证

↓

主环境再升具体来说:

text

1. 先在非主力机器或测试环境升级

2. 验证 CLI、Gateway、Control UI、模型、插件、通道

3. 确认日志无持续报错

4. 再考虑主环境升级

5. 升级后保留版本记录和问题记录这不是保守,而是专业。真正的运维不追求"第一个升级",而是追求"升级后可控"。

10. 总结复盘:v2026.3.23-2 最值得记住的 5 点

最后用这张图做总结。

OpenClaw v2026.3.23-2 最值得记住的是这 5 点。

10.1 第一,先理解版本,再执行升级

不要只看"有新版本"。

要先搞清楚:

text

当前运行版本是什么?

安装包版本是什么?

Gateway 读取的版本是什么?

插件元数据是否一致?版本不清楚,后面的排障都会变成猜。

10.2 第二,升级前一定备份

至少备份:

text

~/.openclaw

openclaw.json

Provider 配置

Gateway 配置

Channel 配置

Plugin / Skill 配置

Browser 配置备份是回退的前提,没有备份就没有真正的安全升级。

10.3 第三,插件兼容是重点

这版需要重点检查:

text

ClawHub

Plugin SDK

runtime sidecars

plugin metadata

package hooks

Gateway plugin loading插件问题不要只看安装是否成功,还要看 Gateway 是否成功加载。

10.4 第四,升级后必须复测关键链路

关键链路包括:

text

CLI

Gateway

Control UI

Provider

ClawHub

Plugin

Browser / CDP

Channel

Cron

Logs只验证版本号,不验证功能,是不完整的升级。

10.5 第五,这版适合沉淀成升级 SOP

v2026.3.23-2 很适合整理成一套升级 SOP:

text

确认版本

↓

备份配置

↓

执行升级

↓

运行 doctor

↓

重启 Gateway

↓

验证插件

↓

验证模型

↓

验证通道

↓

检查日志

↓

记录结果真正高质量的版本更新记录,不是罗列"更新了什么",而是告诉读者"怎么安全升级、怎么判断成功、怎么定位问题"。

11. 我的最终建议

如果你只是本地学习 OpenClaw,v2026.3.23-2 可以升级体验,重点看:

- Qwen 接入;

- Knot 主题;

- Control UI;

- ClawHub;

- 插件稳定性;

- Browser / CDP;

- Gateway 日志。

如果你已经把 OpenClaw 用在长期运行环境里,我建议你不要直接覆盖主环境,而是按下面路线:

text

先测试环境

↓

再备份主环境

↓

执行升级

↓

运行 doctor --fix

↓

重启 Gateway

↓

验证 Control UI / Provider / ClawHub / Plugin / Browser / Channel

↓

查看日志

↓

确认无持续错误

↓

再长期使用本文最重要的结论是:

OpenClaw v2026.3.23-2 的核心价值,不是"新增了多少功能",而是围绕 v2026.3.23 发布线继续补强插件、认证、Gateway、浏览器和升级稳定性。

如果你使用 Qwen、ClawHub、插件、浏览器自动化或多通道能力,这版值得关注。

但升级时一定要记住:先备份,再升级;先验证,再长期使用;先看日志,再下结论。

后续我会继续整理 OpenClaw 后续版本更新,把每个版本的重点变化、升级风险、适合人群和验证方法讲清楚。

让复杂的事情更简单,让重复的工作自动化。

🔝 返回顶部

[1]: https://www.clawly.org/news?utm_source=chatgpt.com "News"