一、引言

- 核心概念定义

物理隔离是指通过物理手段阻断不同安全域之间的直接网络连接,防止未经授权的跨域数据流动和网络攻击的技术体系,是等级保护 2.0、涉密信息系统分级保护中高安全等级场景的核心强制防护措施。区别于传统物理断开的 "绝对隔离",现代物理隔离技术在保障物理连通性阻断的基础上,实现受控的必要数据交换,平衡安全与业务可用性。 - 软考知识定位

该知识点属于软考信息安全工程师 "网络安全技术" 模块中边界防护的核心内容,历年考试中多次以选择题、案例分析题形式出现,考点集中在技术原理、产品架构、适用场景及风险分析四个维度,是安全架构设计、等级保护方案编制的必备知识。 - 技术发展脉络

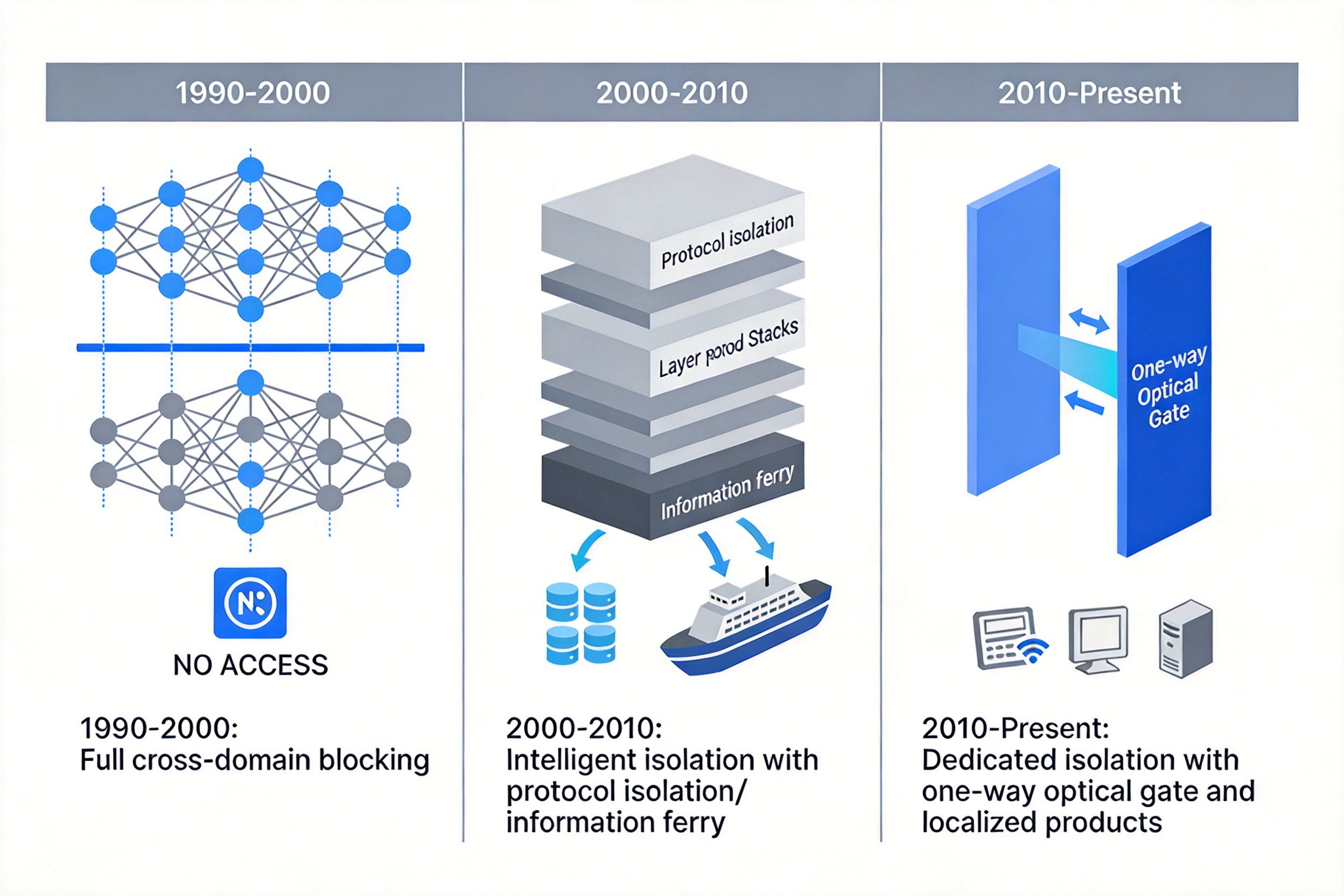

物理隔离技术经历了三个发展阶段:第一阶段(2000 年以前)为物理断开阶段,采用手动切换网线、双机双网等方式,完全阻断跨域连接;第二阶段(2000-2010 年)为智能隔离阶段,以协议隔离、信息摆渡技术为核心,网闸产品实现自动化受控数据交换;第三阶段(2010 年至今)为专用隔离阶段,单向光闸、国产化隔离产品等形态出现,满足高安全等级场景的专项需求。 - 本文知识点覆盖

本文将系统解析现代物理隔离的三大核心技术原理,对比三类主流产品的架构与适用场景,明确技术风险与防护要求,覆盖软考该知识点的全部考核维度。

物理隔离技术发展演进路线图

物理隔离技术发展演进路线图

二、三大核心隔离技术原理

(一)协议隔离技术

- 定义与核心思想

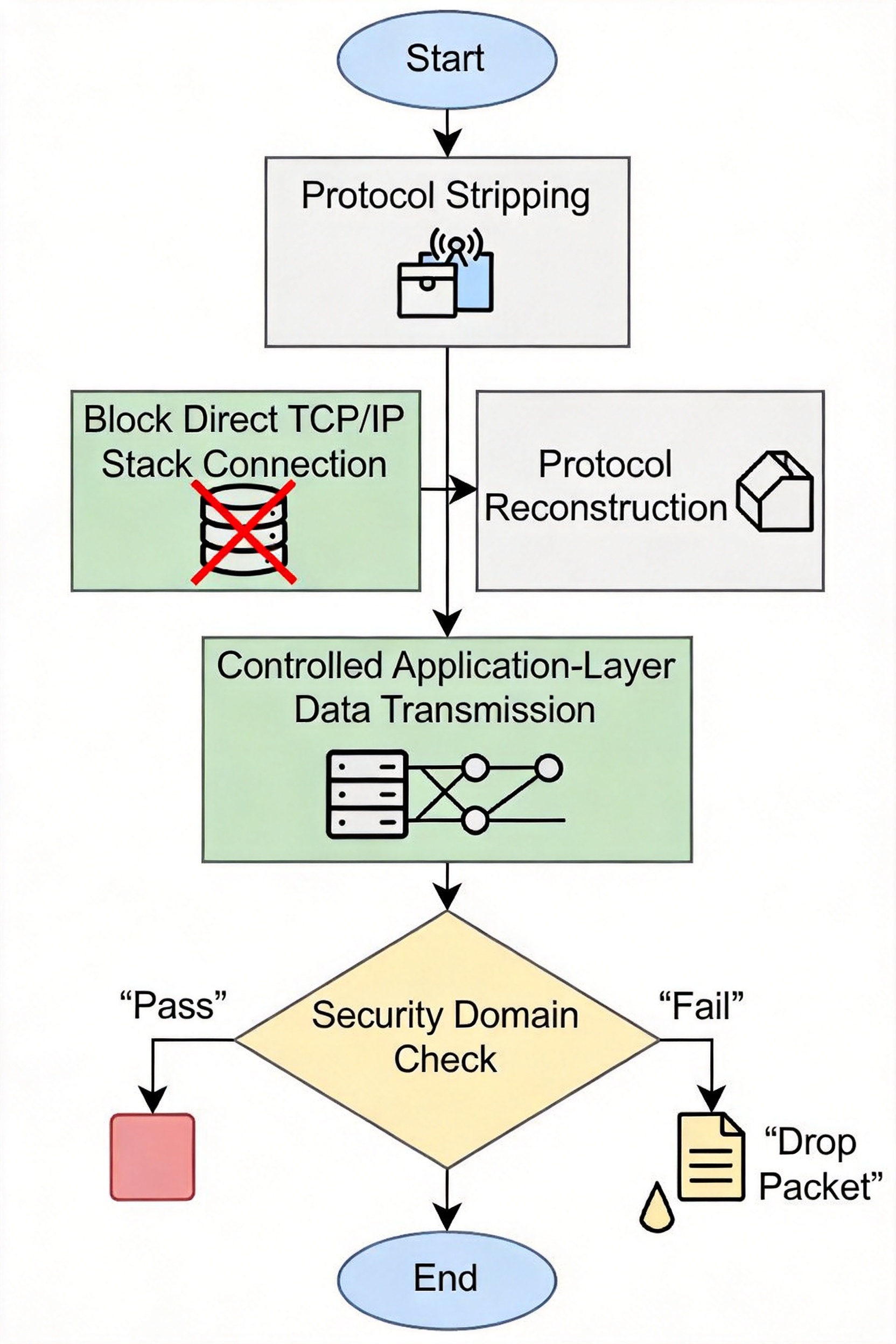

协议隔离技术是指跨域数据传输过程中,通过协议剥离与重建机制,斩断不同安全域之间的直接 TCP/IP 协议栈连接,仅允许符合安全策略的应用层数据受控传输的技术。其核心逻辑是:物理层保持连线,但逻辑上阻断所有网络层及以下的协议交互,从根本上杜绝基于网络协议栈漏洞的攻击。 - 核心工作流程

(1)协议剥离:位于高安全域侧的终端处理单元接收内部网络数据包后,逐层拆解数据链路层、网络层、传输层包头,仅提取纯净的应用层有效负载(如文件内容、SQL 语句、HTTP 请求体等),丢弃所有协议控制信息。

(2)专用协议封装:将提取的应用层数据按照设备厂商自定义的私有专用协议重新封装,该协议不对外公开,仅在隔离设备内部使用,不存在公开协议的已知漏洞。

(3)摆渡与协议重建:专用协议数据包通过隔离部件传输到低安全域侧处理单元后,再次剥离专用协议头,根据目标网络的协议要求重新封装为标准 TCP/IP 数据包,发送到目标网络。 - 技术特性与局限性

协议隔离技术的优势是可支持双向数据交换,兼容性强,可适配文件传输、数据库同步、邮件交换等多种业务场景;局限性是需要对应用层数据进行深度解析,性能损耗较大,且私有协议的安全性依赖厂商的设计能力,存在私有协议漏洞风险。

典型应用:主流安全隔离与信息交换产品(俗称 "网闸")均采用该技术作为核心防护机制,符合 GB/T 20279-2015《信息安全技术 网络和终端隔离产品安全技术要求》中第二级以上产品的技术要求。

协议隔离技术工作流程示意图

协议隔离技术工作流程示意图

(二)信息摆渡技术

- 定义与核心思想

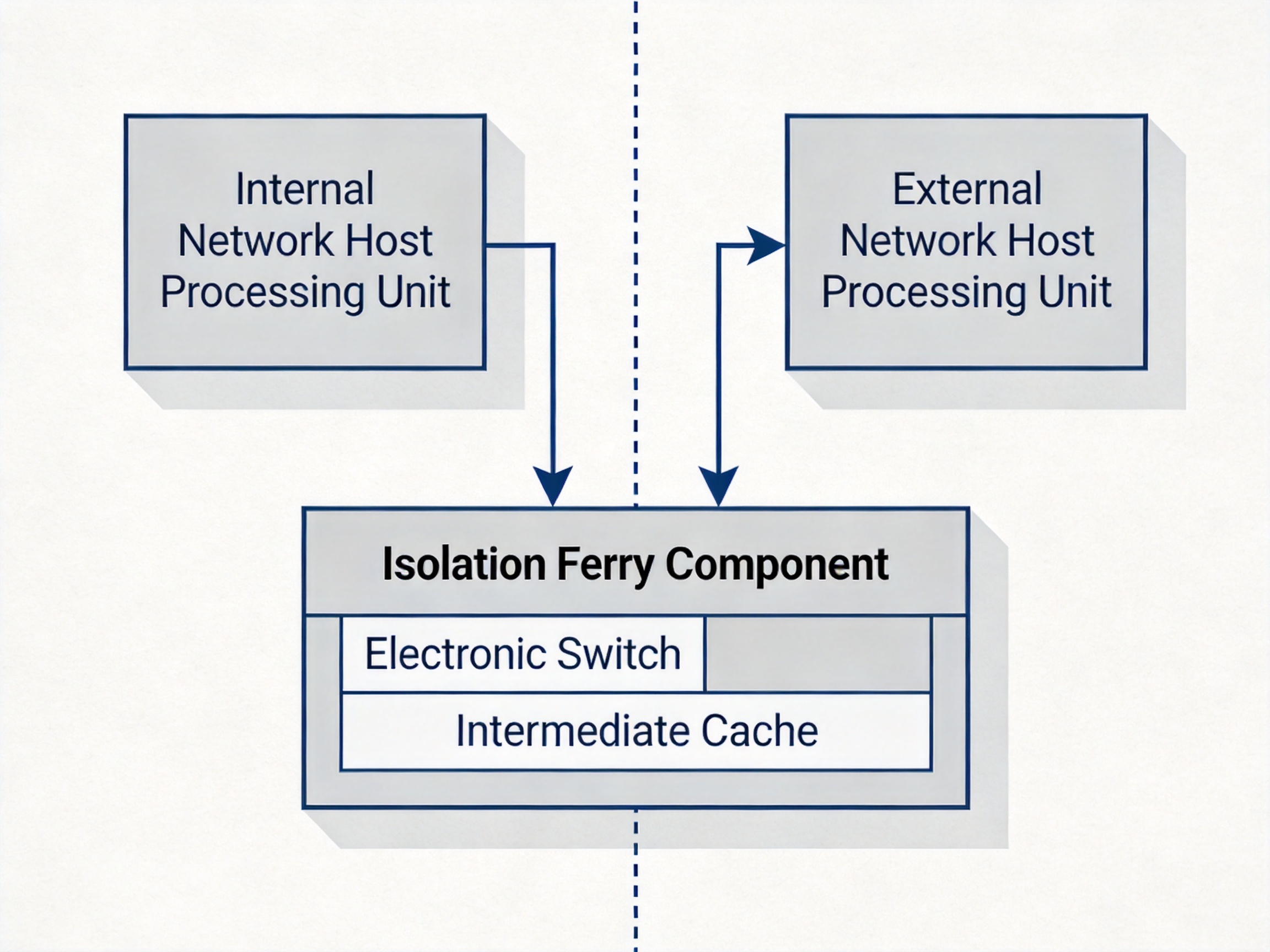

信息摆渡技术是指通过中间缓存区域和物理电子开关的分时切换,实现跨域数据 "读写分离、物理通断" 的传输技术。其核心逻辑是模拟人工 "U 盘拷贝" 的操作模式,任何时刻中间缓存区仅与单侧网络连通,从物理上杜绝两个安全域的同时连接和数据直通。 - 核心工作流程(以高安全域向低安全域传输为例)

(1)写入阶段:电子开关接通高安全域处理单元与中间缓存区,断开低安全域侧连接,将经过安全检查的应用层数据写入缓存区,写入完成后立即断开高安全域侧连接。

(2)切换阶段:控制单元执行物理切换操作,确保两侧网络均与缓存区断开,该阶段持续时间通常不超过 1ms,避免两侧同时连通的风险。

(3)读取阶段:电子开关接通低安全域处理单元与中间缓存区,将缓存区中的数据读取到低安全域侧,读取完成后立即断开低安全域侧连接,等待下一次传输任务。 - "2+1" 架构核心

信息摆渡技术是 "2+1" 隔离架构的核心支撑,其中 "2" 指两台独立的主机处理单元(分别连接内、外部网络),"1" 指专用隔离摆渡部件(包含电子开关和中间缓存),三个部件物理独立,不存在共用的总线、存储或内存空间,符合涉密信息系统隔离产品的强制要求。

技术优势是物理层面彻底阻断双向连通路径,抗攻击能力强;局限性是分时切换机制导致传输时延较高,不适合对实时性要求高的业务场景。

信息摆渡 "2+1" 架构示意图

信息摆渡 "2+1" 架构示意图

(三)单向传输技术

- 定义与核心思想

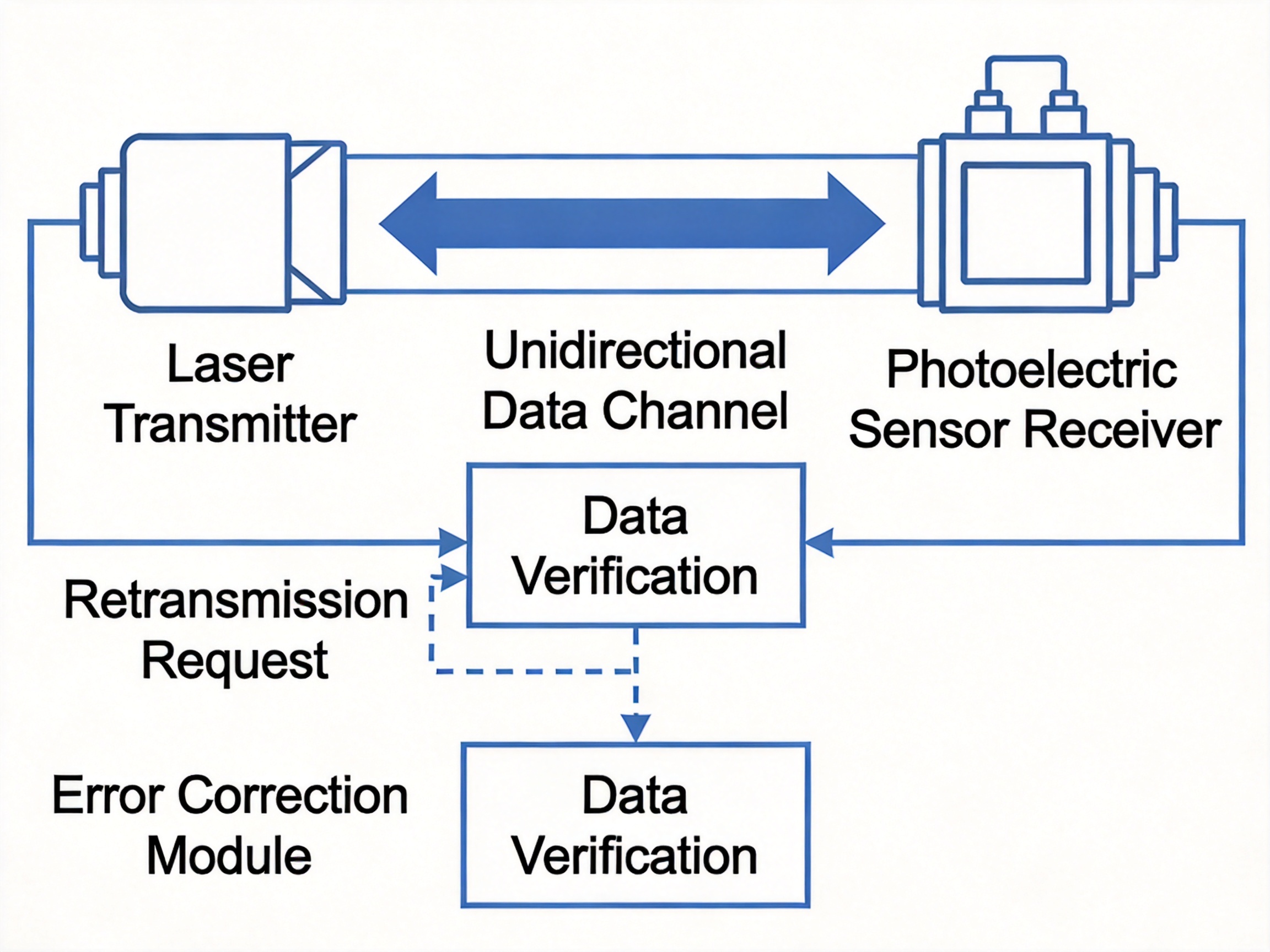

单向传输技术是指通过物理硬件构建无反馈的单工数据传输通道,数据仅能从发送端流向接收端,不存在任何反向传输路径的技术。其核心逻辑是通过物理特性保证传输方向的唯一性,从根本上杜绝高安全域数据向低安全域泄露的风险。 - 核心实现方式

主流实现方式为光单向传输:发送端配置激光器,接收端配置光电传感器,中间通过光纤连接,不存在反向的光信号传输介质,也没有任何数据确认、重传等反馈机制。部分高安全等级产品采用物理空分设计,发送和接收部件之间无任何物理连接,仅通过自由空间光传输实现数据单向流动。

传输过程中采用前向纠错(FEC)机制保障数据完整性,由于不存在反向反馈通道,传输错误只能通过发送端多次重传、接收端校验比对的方式修正。 - 技术特性与标准要求

单向传输技术的优势是绝对不存在反向数据泄露路径,安全性最高;局限性是仅支持单向数据传输,无法支持需要双向交互的业务场景,且传输错误率高于双向传输机制。

该技术符合 GB/T 37093-2018《信息安全技术 信息单向导入产品安全技术要求》,是涉密信息系统从互联网采集数据、低安全域向高安全域同步数据的唯一合规技术方案。

单向光传输技术原理示意图

单向光传输技术原理示意图

三、主流物理隔离产品形态对比

(一)终端隔离产品

- 核心技术与架构

核心技术为物理断开技术,核心组件为安全隔离卡,部署在终端计算机 PCI/PCIe 插槽中,通过电子开关控制硬盘、网卡的连通状态,实现多个安全域的互斥访问。典型架构为 "单终端 + 多硬盘 + 多网卡 + 隔离卡",每个安全域对应独立的硬盘和网卡,同一时刻仅一个安全域处于工作状态。 - 核心功能与适用场景

核心功能包括内外网环境快速切换、硬盘数据加密、外设访问控制等,无需改变网络架构,部署成本低。典型部署位置为用户桌面终端,适用于工作人员需要同时访问涉密内网和公共互联网的场景,符合等级保护 2.0 中终端防护的相关要求。 - 优势与局限性

优势是架构简单,安全性高,用户操作习惯适配性好;局限性是仅支持单终端隔离,无法实现网络级的跨域数据交换,切换时需要重启系统或切换虚拟机,使用便捷性较低。

(二)网络隔离产品(安全隔离与信息交换系统 / 网闸)

- 核心技术与架构

核心技术为协议隔离 + 信息摆渡,采用标准 "2+1" 架构:内网处理单元、外网处理单元、专用隔离摆渡部件。内 / 外网处理单元分别对接两个安全域,负责协议解析、内容安全检查、协议重建;隔离摆渡部件实现数据的物理摆渡,阻断直接网络连接。 - 核心功能与适用场景

核心功能包括应用层协议代理(支持 FTP、HTTP、SMTP、数据库等 10 余种常见协议)、内容安全过滤(病毒查杀、敏感内容识别、文件格式检查)、访问控制、安全审计等。典型部署位置为不同安全等级的网络边界,如政务内网与政务外网之间、企业生产网与办公网之间,支持双向受控数据交换。 - 风险提示

网闸仅阻断网络层攻击,无法防御基于应用层内容的攻击:攻击者可将恶意代码嵌入 Word、PDF 等文档中,利用终端文档处理软件的漏洞,在内部用户打开文档时触发攻击。因此网闸部署必须配套内容深度检查、终端漏洞防护、病毒查杀等措施,不能单独作为跨域数据交换的唯一安全控制措施。

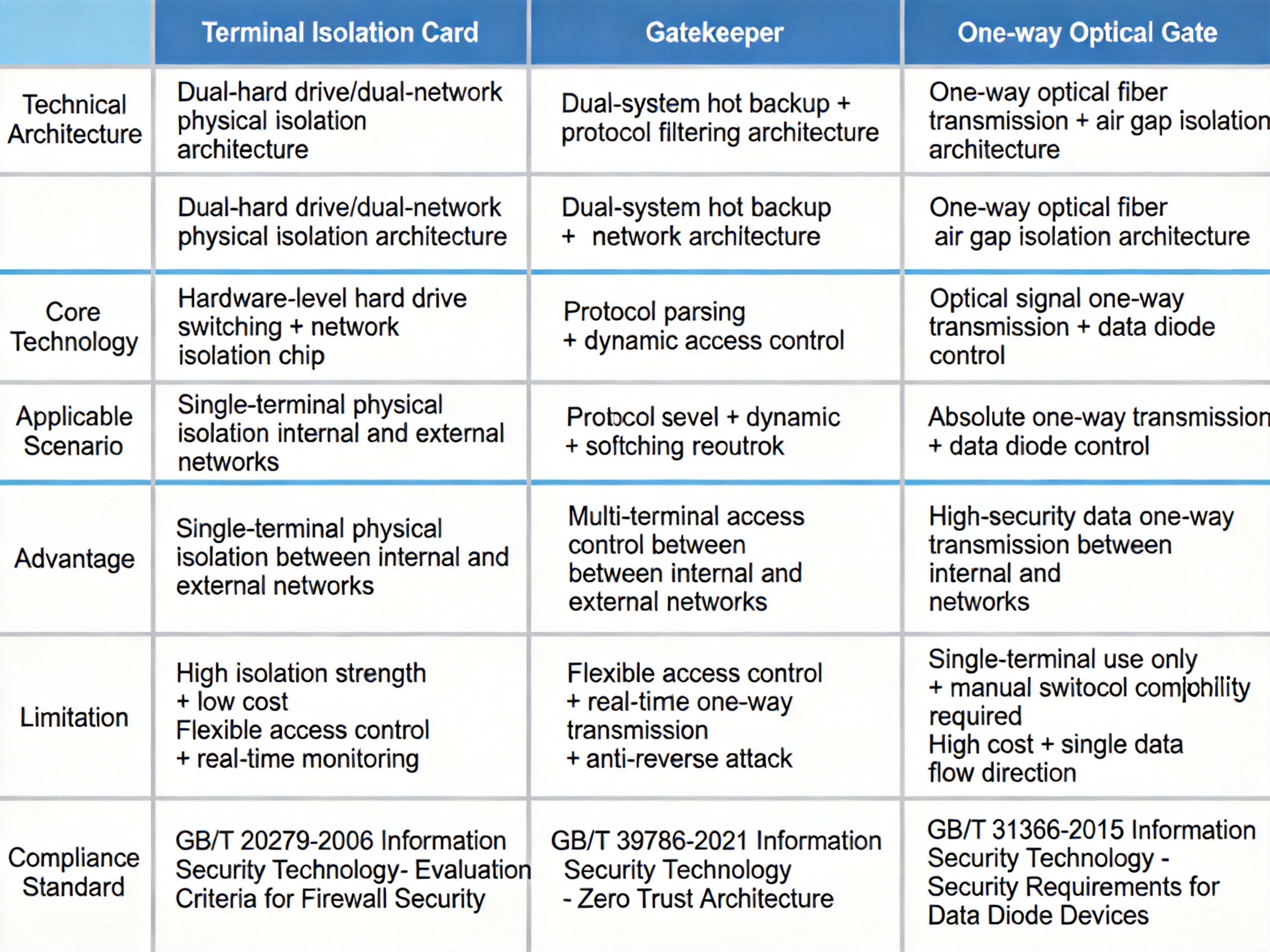

三类物理隔离产品技术架构与适用场景对比表

三类物理隔离产品技术架构与适用场景对比表

(三)网络单向导入产品(光闸)

- 核心技术与架构

核心技术为单向传输技术,典型架构为 "发送单元 + 单向传输部件 + 接收单元",三个部件物理独立:发送单元对接低安全域网络,负责数据采集、预处理、前向纠错编码;单向传输部件采用光单向传输模块,保证数据仅能从发送端流向接收端;接收单元对接高安全域网络,负责数据校验、解码、协议重建。 - 核心功能与适用场景

核心功能包括单向数据传输、数据完整性校验、内容安全检查、传输审计等,不存在任何反向数据通路。典型部署场景为从互联网向政务内网采集公开信息、从工业控制网生产区向管理区单向同步生产数据、涉密信息系统非涉密数据单向导入等严格禁止高安全域数据外泄的场景。 - 优势与局限性

优势是物理层面杜绝反向数据泄露,安全性为三类产品最高;局限性是仅支持单向传输,不支持双向交互业务,传输时延和错误率高于网闸产品。

四、总结与软考备考建议

- 核心知识点提炼

(1)三大核心技术:协议隔离核心是协议剥离重建,斩断 TCP/IP 直接连接;信息摆渡核心是分时物理通断,实现读写分离,是 "2+1" 架构的核心;单向传输核心是物理单工通道,绝对禁止反向传输。

(2)三类产品区分:终端隔离产品用于单终端多域互斥访问;网络隔离产品(网闸)用于网络边界双向受控数据交换;单向导入产品(光闸)用于低安全域向高安全域的单向数据传输。

(3)核心风险认知:物理隔离仅阻断网络层攻击,无法防御基于应用层内容的攻击,必须配套内容安全检查措施。 - 软考考试重点提示

高频考点包括:"2+1" 架构的组成与技术原理、三类产品的适用场景辨析、协议隔离的工作流程、物理隔离的技术局限性。案例分析题常结合等级保护方案设计,要求根据场景选择合适的隔离产品,并说明配置要点。

易错点包括:混淆网闸和防火墙的技术定位(防火墙是逻辑隔离,网闸是物理隔离)、误认为物理隔离可以防御所有类型的攻击、错误选择单向传输产品用于双向交互场景。 - 实践应用最佳实践

(1)产品选型:涉密场景下必须选择通过国家保密局检测的产品,等级保护场景下选择符合 GB/T 20279、GB/T 37093 标准的产品。

(2)部署要求:网闸必须开启内容深度检查功能,禁止直接传输可执行文件、宏文档等高风险格式;单向光闸部署时必须拆除所有反向传输链路,禁止配置双向传输规则。

(3)运维要求:定期更新隔离产品的病毒库、敏感内容规则库,每半年开展一次跨域数据流动审计,排查违规传输风险。 - 备考策略

复习时重点掌握技术原理与架构的对应关系,结合等级保护 2.0 标准中边界防护的要求,对比不同隔离技术的适用场景,通过历年真题强化知识点的场景化应用能力。