一、引言

(一)核心概念定义

网络安全审计是指按照一定安全策略,对网络、系统、应用的操作行为进行记录、存储、分析和报告的技术体系,是网络安全纵深防御体系的核心组成部分,具备 "事前预警、事中监控、事后追溯" 的全生命周期安全能力。

(二)软考知识点定位

本知识点属于软考信息安全工程师考试大纲 "安全审计与日志" 模块核心考点,历年考试中选择题、案例分析题均有涉及,占比约 5-8 分,重点考察产品分类、核心功能、适用场景及合规要求。

(三)技术发展脉络

网络安全审计技术经历了三个发展阶段:第一阶段(2000-2010 年)为分散日志审计阶段,以各设备自带日志功能为主,存在数据孤岛问题;第二阶段(2010-2020 年)为集中审计阶段,各类专用审计产品逐步成熟,满足等保 2.0 明确的审计要求;第三阶段(2020 年至今)为智能审计阶段,融合大数据分析、UEBA(用户实体行为分析)技术,实现主动威胁识别。

(四)文章内容覆盖

本文将系统介绍主流审计产品分类、核心原理、工业控制场景专项审计产品、典型应用场景及实战价值,梳理软考高频考点并给出备考建议。

二、主流网络安全审计产品全景

(一)日志安全审计产品

- 产品定位:日志信息的 "集中管控中心",是企业级审计体系的基础数据平台。

- 核心功能:支持 Syslog、SNMP、FTP、Agent 等多种采集协议,对网络设备、服务器、安全设备、应用系统的异构日志进行归一化处理,实现集中存储、多维度关联分析、可视化报表呈现和全生命周期管理。

- 技术细节:日志采集支持无代理和轻代理两种模式,存储通常采用分布式架构满足 GB/T 22239-2019《信息安全技术 网络安全等级保护基本要求》规定的不少于 6 个月的存储周期要求,关联分析采用规则匹配、统计分析、威胁情报联动等技术。

- 适用价值:解决传统架构下各系统日志分散存储、格式不统一、跨设备行为无法关联分析、合规检查工作量大的痛点。典型案例:某金融机构部署日志审计产品后,将 12 类共 3000 + 设备的日志统一管理,合规检查效率提升 80%,跨系统攻击识别准确率提升 65%。

(二)主机监控与审计产品

- 产品定位:终端行为的 "监控哨兵",是终端安全防护体系的核心组件。

- 工作原理:通过在 Windows、Linux、国产操作系统等主机终端安装轻量级代理程序,在内核层捕获系统调用、进程启动、文件访问、网络连接等全量行为数据,上传至管理平台进行分析。

- 核心功能:包括系统用户登录及操作监控、系统配置变更审计、补丁安装状态管理、终端准入控制、移动存储介质注册与使用审计、非法外联行为监控、恶意进程识别等,是落实终端安全策略的执行载体。

- 优劣势对比:优势是行为采集粒度细,可覆盖终端全操作场景;劣势是需部署代理,对终端性能存在 3%-5% 的资源消耗,不适用于无法安装代理的特殊设备。

(三)数据库审计产品

- 产品定位:数据库操作的 "数字巡警",是数据安全防护体系的核心审计工具。

- 工作原理:支持三种部署模式:一是流量镜像模式,通过交换机镜像端口采集数据库访问流量,无需改动业务架构;二是系统调用监控模式,在数据库服务器安装代理捕获系统调用行为,采集精度更高;三是数据库代理模式,所有访问请求经过代理转发,可实现操作拦截。

- 核心功能:完整记录并可回放所有数据库增删改查操作,识别越权访问、批量下载敏感数据、高危 SQL 语句执行等违规行为,支持敏感数据字段脱敏展示,生成数据安全合规报表,为数据库安全策略优化提供数据支撑。典型案例:某医疗单位部署数据库审计产品后,成功识别出 3 起医生越权批量查询患者隐私信息的行为,满足《个人信息保护法》对敏感个人信息访问的审计要求。

(四)网络安全审计产品

- 产品定位:网络通信内容的 "协议解码器",针对网络传输层到应用层的全流量进行审计。

- 工作原理:通过流量镜像或串接部署方式采集网络全流量,采用深度包检测(DPI)技术对应用层协议进行解析还原,支持识别 3000 + 常见应用协议。

- 核心审计内容:

(1)邮件协议:记录 SMTP、POP3、IMAP 协议的收发件人、主题、附件内容、收发时间,支持完整内容回放;

(2)网页访问:记录 HTTP/HTTPS 协议的访问 URL、域名、访问时间、客户端 IP、返回状态码;

(3)文件传输:记录 FTP、SMB、SFTP 等协议的文件上传下载操作、文件名、文件大小、操作账号;

(4)远程访问:完整记录 Telnet、SSH 等字符会话的所有操作命令,支持命令级搜索和会话回放。 - 关键性能指标:通常要求支持 1Gbps-100Gbps 的网络带宽处理能力,协议识别准确率不低于 95%,日志查询响应时间不超过 3 秒。

(五)运维安全审计产品(堡垒机)

- 产品定位:运维操作的 "统一网关与录像机",是运维安全管控的核心产品,属于软考高频考点。

- 核心价值:实现运维操作的单点登录、统一授权、全程审计,解决传统运维模式下账号共享、权限滥用、操作不透明、安全事故难追溯的核心痛点,是等保 2.0 三级以上系统的强制要求产品。

- 核心审计维度:

(1)字符会话审计:支持 SSH、Telnet 协议的命令级审计,可对高危命令设置实时阻断规则;

(2)图形操作审计:支持 RDP、VNC 等远程桌面协议的全程录屏审计,支持操作过程快进回放、关键帧定位;

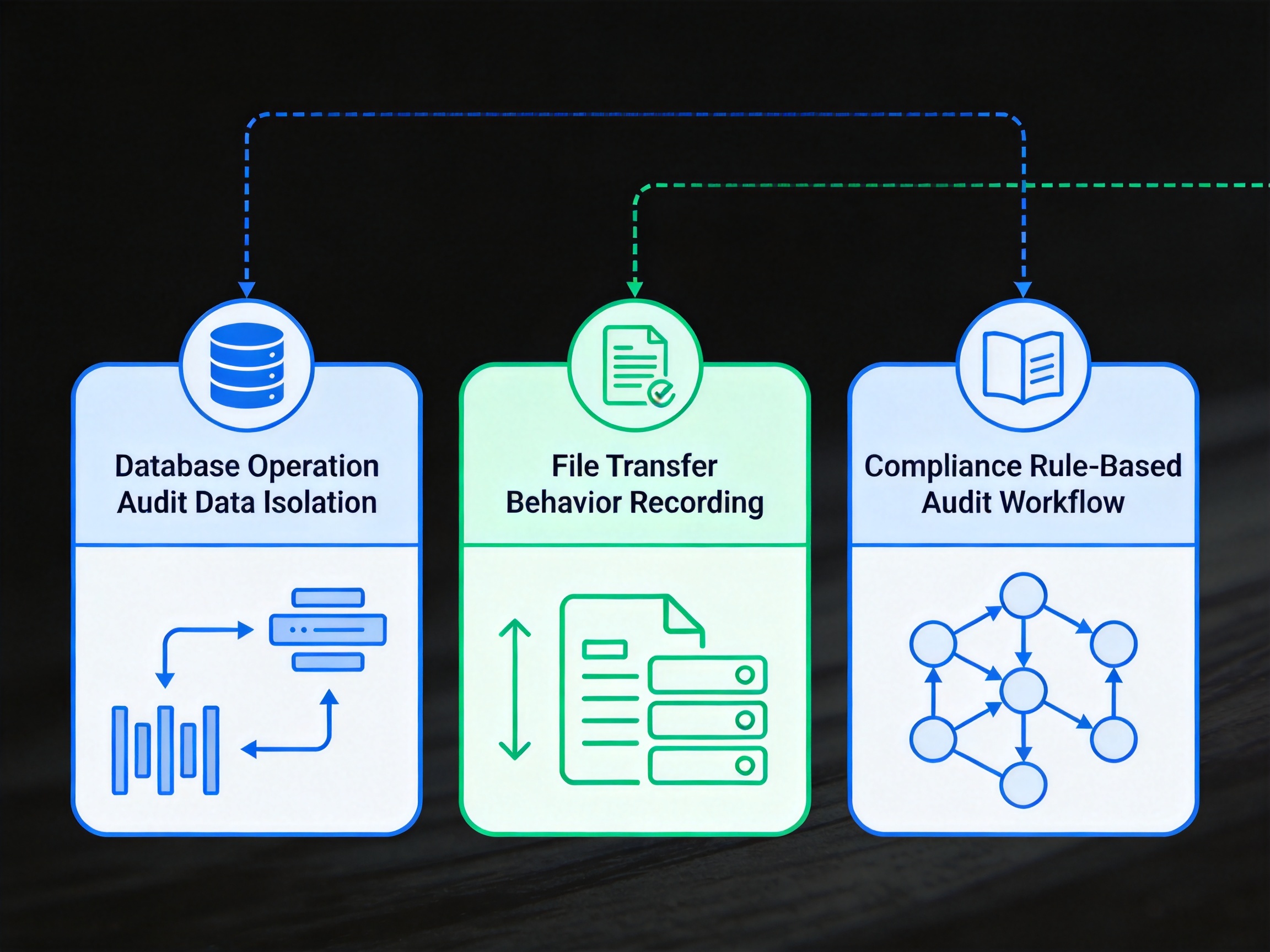

(3)数据库运维审计:针对 Oracle、SQL Server、MySQL 等数据库的直连运维操作进行独立审计,与业务访问审计数据隔离;

(4)文件传输审计:记录 FTP、SFTP、RDP 文件映射等方式的文件上传下载行为,可审计文件内容;

(5)合规审计:内置《网络安全法》、等保 2.0、ISO27001 等合规要求的审计规则,自动生成合规检查报表。

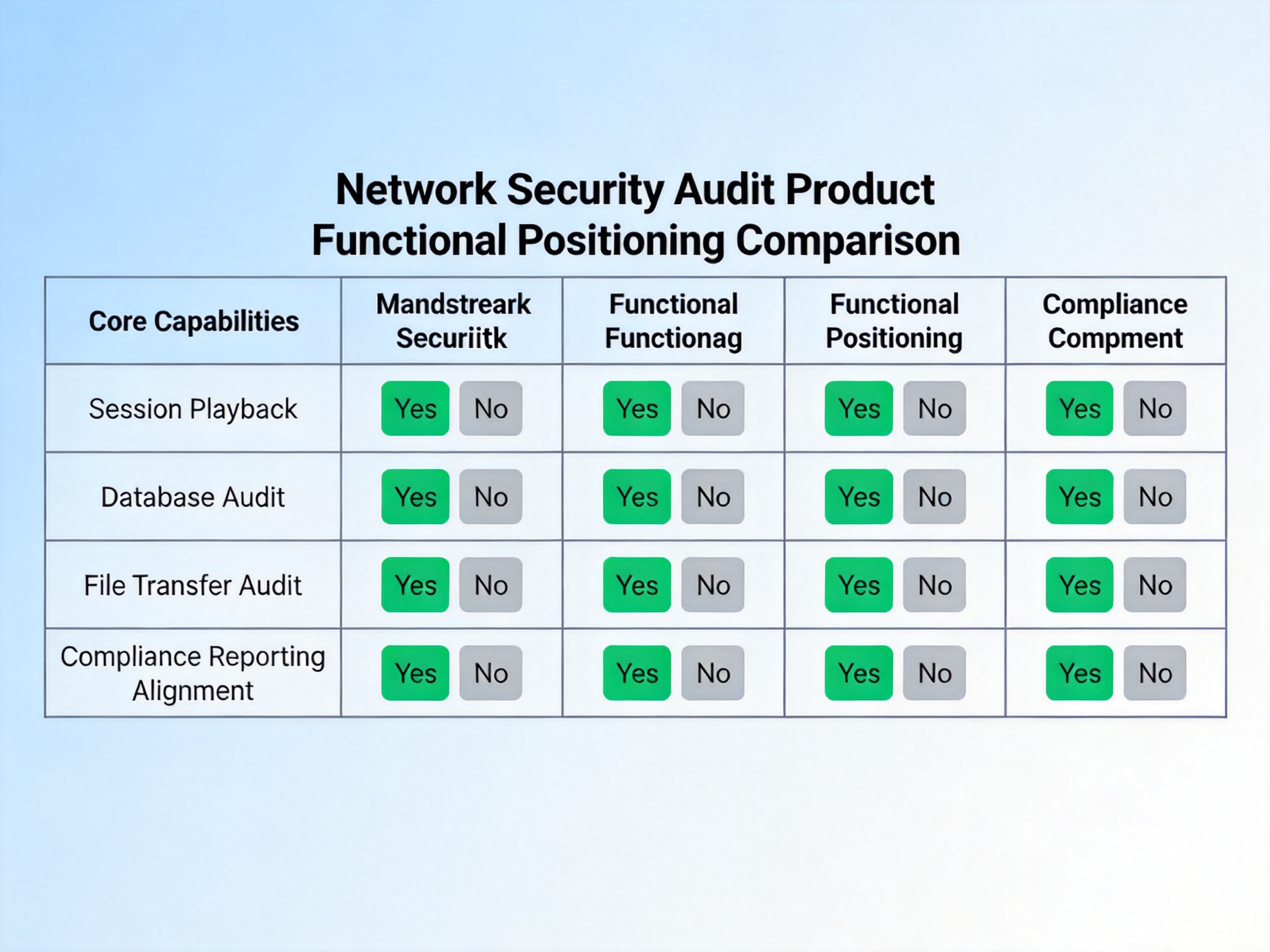

五类主流网络安全审计产品功能定位对比表

五类主流网络安全审计产品功能定位对比表

运维安全审计产品(堡垒机)工作原理示意图

运维安全审计产品(堡垒机)工作原理示意图

三、工业控制系统网络审计产品

(一)产品定位

针对工业控制环境的专项审计产品,是工业互联网安全防护体系的核心组件,满足《工业控制系统信息安全防护指南》的审计要求。

(二)工作原理

通过工业交换机镜像端口采集工控网络流量,针对 Modbus、OPC、DNP3、S7、IEC 104 等工控专用协议进行深度解析,还原工控指令操作、参数修改、设备状态变更等行为,形成不可篡改的工控操作审计记录。

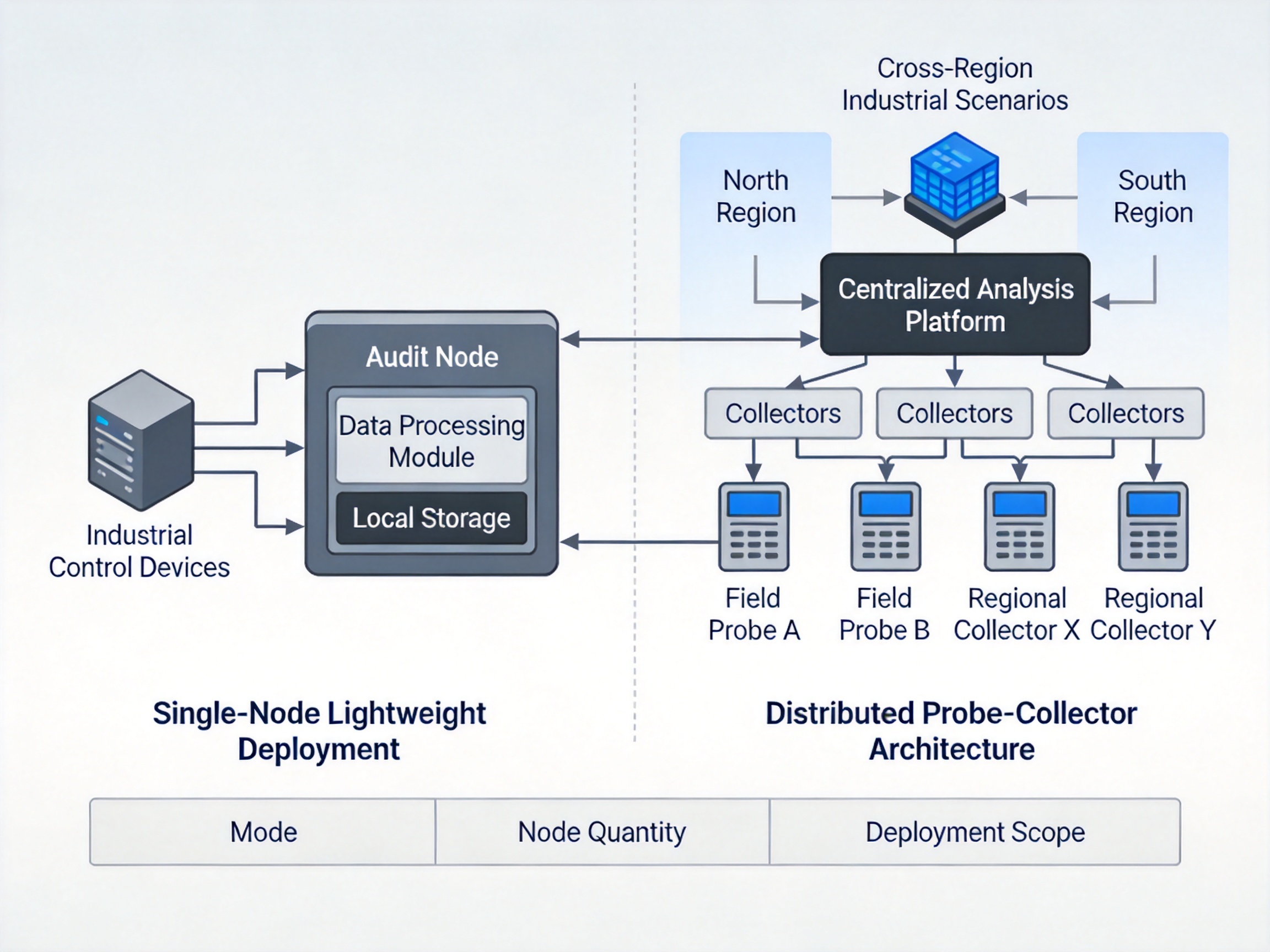

(三)部署架构

支持两种部署模式:一是一体机模式,适用于小规模工控场景,将采集、分析、存储功能集成在单台设备中,部署简单;二是采集端 / 分析端分离模式,适用于大规模分布式工控场景,在各生产车间部署轻量采集探针,数据统一上传至总部分析平台集中管理,满足跨区域工控系统的审计需求。

(四)核心特性

相较于通用网络审计产品,工控审计产品具备低时延(处理时延 < 1ms)、无业务干扰(采用旁路部署,不插入工控流量)、工控协议识别覆盖率高(支持 95% 以上主流工控协议)的特性,适配工业环境 7*24 小时不间断运行的要求。

工业控制系统审计产品部署架构图

工业控制系统审计产品部署架构图

四、网络安全审计核心应用场景与价值

(一)安全运维保障场景

- 需求痛点:内部运维人员、第三方外包人员存在绕过管控机制、违规操作的风险,传统权限管控无法实现操作过程追溯。

- 技术实现:关联分析堡垒机日志、服务器登录日志、主机审计日志,识别运维人员绕过堡垒机直接登录服务器的 "绕行" 行为,对未通过堡垒机的登录操作实时告警。

- 实际案例:某运营商通过审计系统关联分析,每月发现约 15 起运维绕行操作,对相关人员进行整改后,运维违规事件发生率下降 92%,运维操作可追溯率达到 100%。

(二)数据访问监测场景

- 需求痛点:核心业务数据、敏感个人数据存在越权访问、违规直连数据库的风险,数据泄露事件难以定位责任主体。

- 技术实现:通过数据库审计产品将数据库操作日志与前台 Web 系统操作日志进行关联,识别缺少对应前台操作记录的数据库直连访问行为,对批量查询、修改敏感数据的操作实时告警。

- 实际案例:某电商企业部署数据库审计系统后,成功识别出 1 起业务人员绕过 Web 系统直接修改订单数据牟利的违规行为,避免经济损失约 200 万元。

(三)网络入侵检测场景

- 需求痛点:传统 IDS/IPS 产品存在误报率高、无法识别跨阶段攻击的问题,需要多源日志关联分析提升攻击识别准确率。

- 技术实现:通过日志审计系统对服务器认证日志、防火墙日志、Web 应用防火墙日志进行关联分析,识别短时间大量登录失败的暴力破解攻击、异常 IP 的 webshell 访问行为、内网横向移动的攻击路径。

- 实际案例:某企业日志审计系统通过分析服务器认证日志,在攻击者发起暴力破解攻击 3 分钟内产生告警,管理员及时处置,避免服务器被入侵。对比传统 IDS,审计系统的攻击识别准确率提升 70%,误报率下降 85%。

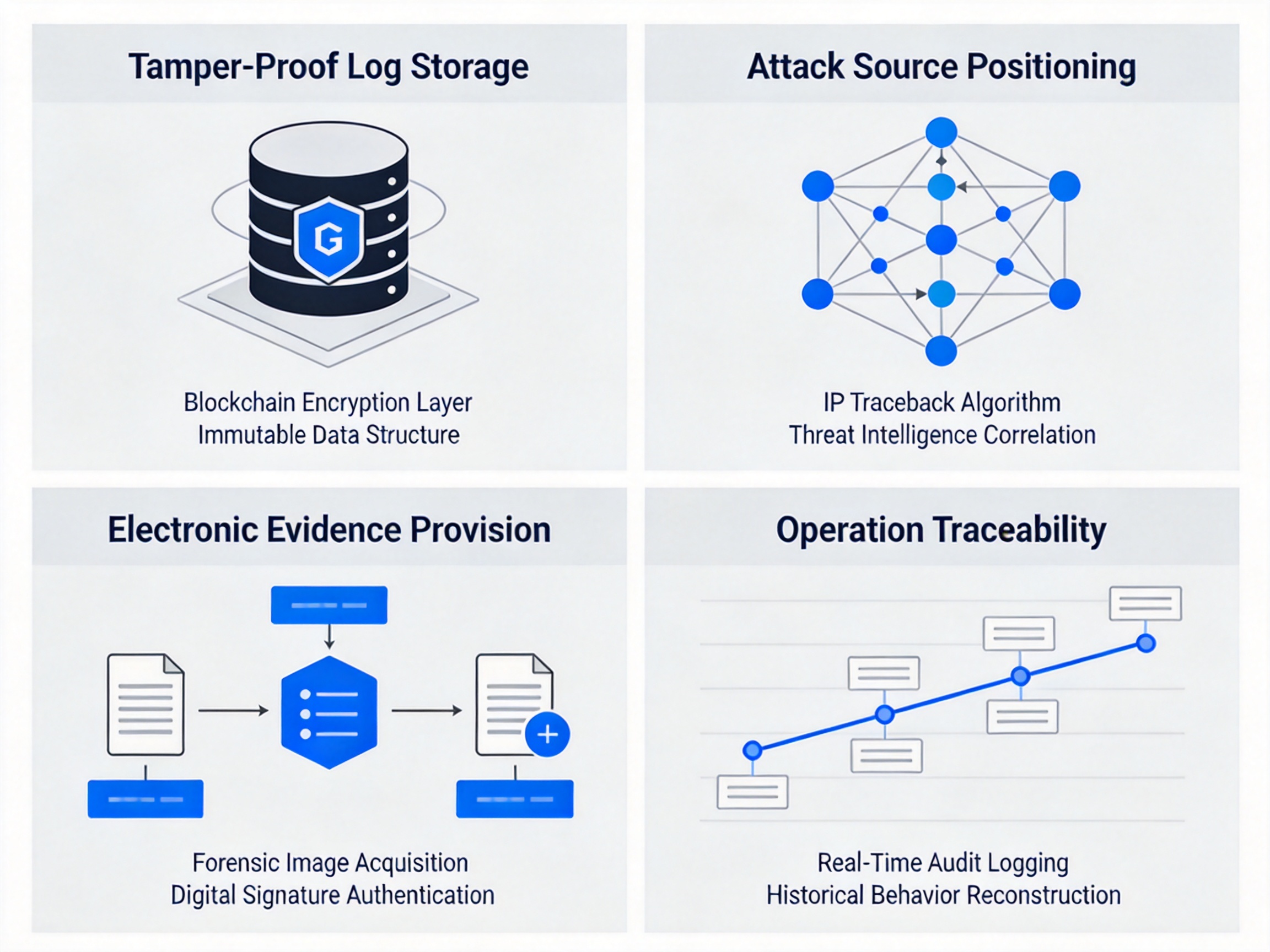

(四)网络电子取证场景

- 需求痛点:安全事件发生后,需要具备法律效力的完整证据链支撑事件调查和司法追责,传统分散日志存在被篡改、不完整的风险。

- 技术实现:审计系统采用日志加密存储、三员分立管理、操作记录不可篡改的技术特性,形成符合《电子数据法》要求的电子证据,支持对攻击源定位、攻击路径还原、损失评估提供完整数据支撑。

- 实际案例:某高校网络遭 DDoS 攻击导致教务系统瘫痪,调查人员通过路由器流量审计日志定位攻击源 IP,结合主机审计日志锁定嫌疑人,最终将完整审计记录作为司法证据,为案件侦破提供核心支撑。

网络安全审计四大应用场景价值示意图

网络安全审计四大应用场景价值示意图

五、网络安全审计技术发展趋势

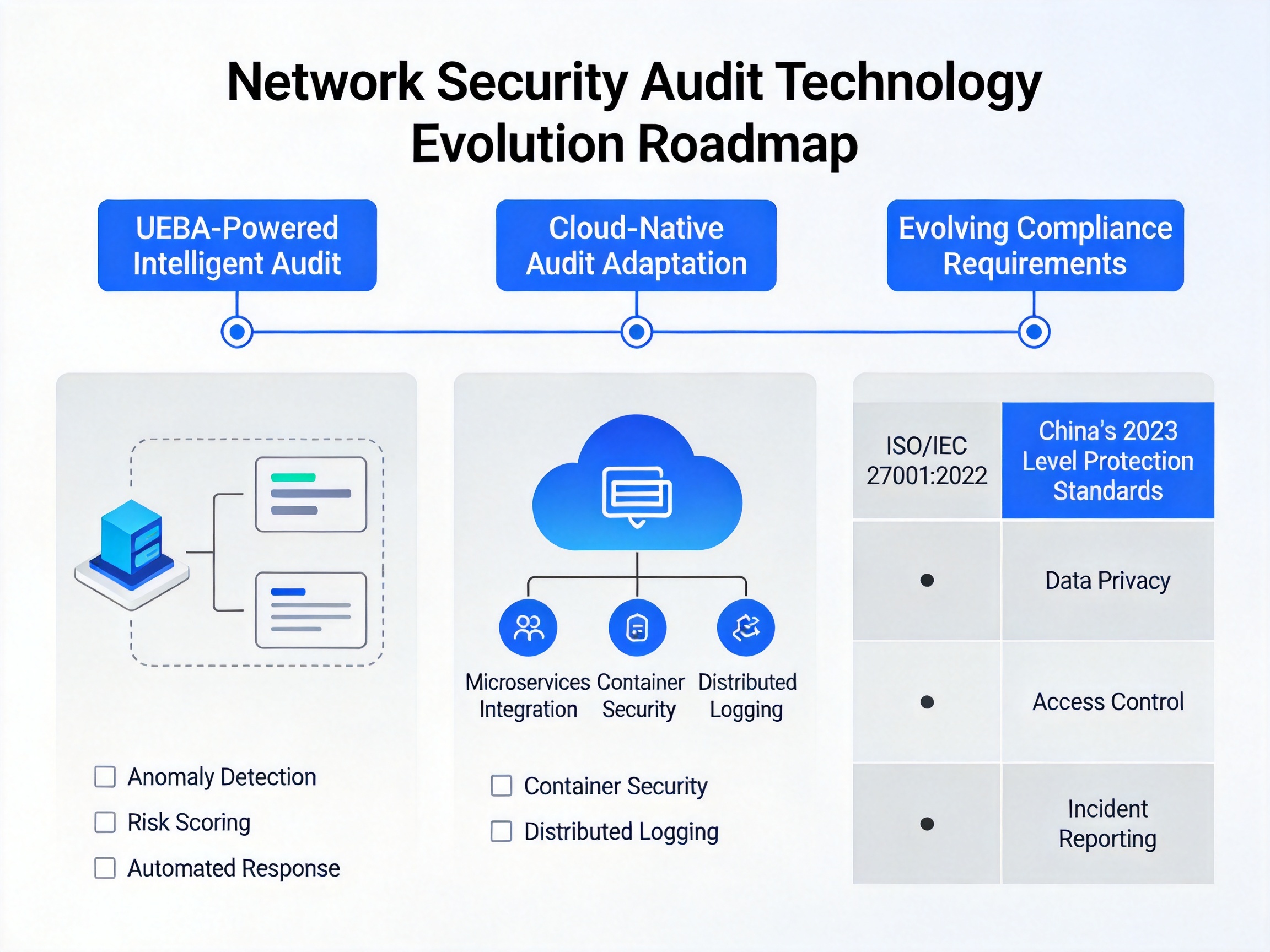

(一)技术演进方向

- 智能审计:融合 UEBA 技术,建立用户和实体的正常行为基线,识别异常操作行为,提升未知威胁的发现能力,相比传统规则审计,异常识别准确率提升 60% 以上。

- 云原生审计:适配云环境、容器环境的审计需求,支持容器操作审计、云服务 API 调用审计、跨云资源操作审计,满足混合云架构下的统一审计要求。

- 零信任架构融合:作为零信任架构的核心数据支撑组件,为持续信任评估提供行为数据,实现审计数据与权限动态调整的联动。

(二)标准发展动态

国际标准 ISO/IEC 27001:2022 版将审计数据的有效性要求纳入核心控制项,我国《网络安全等级保护测评要求》2023 版进一步明确了不同等级系统的审计粒度、存储周期、关联分析要求,审计产品的合规性要求持续提升。

(三)软考考察趋势

近年考试中逐渐增加审计产品与零信任、云安全、工业互联网安全等新兴技术结合的考点,案例分析题侧重考察审计产品在实际场景中的部署、配置和问题排查能力。

网络安全审计技术演进路线图

网络安全审计技术演进路线图

六、总结与建议

(一)核心技术要点提炼

- 产品矩阵:重点区分三类核心产品:日志安全审计产品是全量日志的集中管理平台,数据库审计产品聚焦数据库操作行为监控,运维安全审计产品(堡垒机)实现运维操作的全流程管控,三类产品功能不可相互替代。

- 核心审计能力:堡垒机的五类审计维度属于必考知识点,需准确记忆字符会话、图形操作、数据库运维、文件传输、合规审计的具体内容和技术要求。

- 应用价值:网络安全审计具备运维监管、数据保护、入侵检测、司法取证四大核心价值,是 "行为可追溯" 安全能力的核心载体。

(二)软考考试重点提示

- 高频考点:审计产品分类、堡垒机核心功能、等保对审计的存储周期要求、不同场景下审计产品的选型。

- 易错点:混淆各类审计产品的定位,如将数据库审计功能等同于堡垒机的数据库运维审计功能;忽略工业控制审计产品的特殊部署要求。

(三)实践应用最佳实践

- 部署原则:遵循 "全覆盖、不干扰、可追溯" 原则,审计范围覆盖所有网络节点、系统、终端,优先采用旁路部署模式避免影响业务运行,审计日志采用加密存储防止篡改。

- 管理要求:落实审计系统的三员分立管理制度,审计管理员、系统管理员、安全管理员权限分离,审计数据的访问需经过审批,确保审计数据的安全性和法律效力。

(四)备考建议

结合网络安全审计系列三篇内容,建立 "基础概念 - 技术原理 - 产品应用 - 场景落地" 的完整知识体系,重点掌握等保相关的合规要求,结合历年真题强化产品选型、案例分析类题目的解题能力。