前言:

挖不到漏洞

正题:

每天一篇漏洞思路,需要学习js逆向了

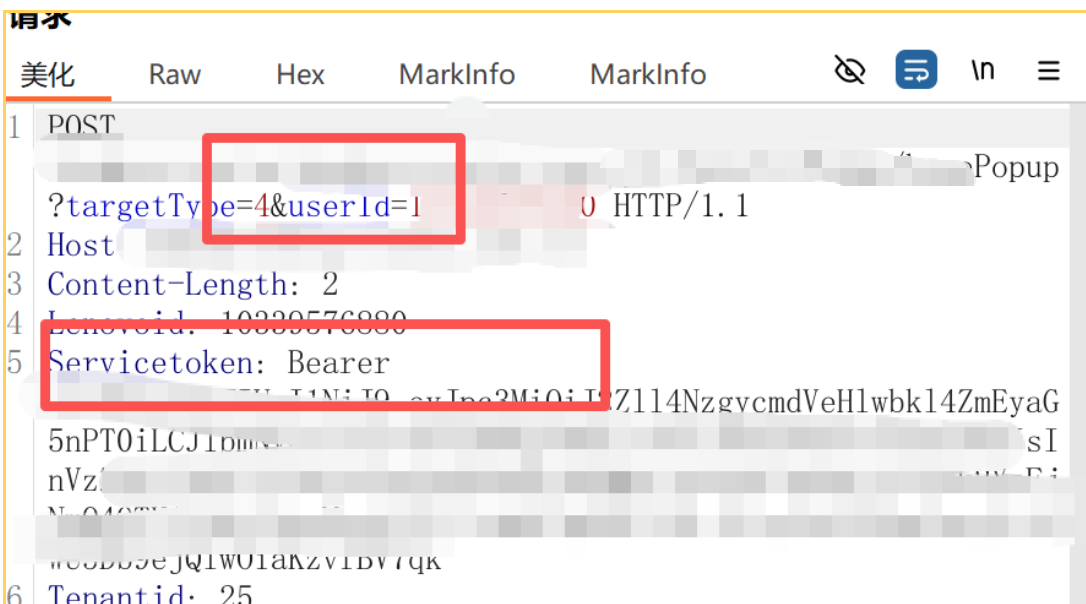

越权思路,改id值,改返回值,获取高权限的功能点,改加密后的值

总结一点

就是看数据包,哪一些值改了会对服务器或者是客户端造成影响的

哪些参数会对服务器和客户端造成影响的

主要就是修改变量,如就是userid可以改

cookie字段解密可以改,post请求字典可以改,哪里有参数可以改哪里

如果是加密的变量,就需要学习js逆向,如何去寻找

如何去寻找变量值,这才是挖洞该思考的方向,

最简单的就是查找功能点,然后抓包看数据包

看那些之可以改

其次就是看js文件,找变量或则参数值

或则就是说用js学习手机工具,hae,findsomthing插件,然后搜集变量值,然后去替换,然后就是放入intruder去爆破,这些时候可能就是还要去分析,他是否是i凭借成功的,

那这些工具大家都有,那不是大家都能挖到,其实还是要去些一些正则匹配的,然后去匹配

哪些工具也是写好的匹配的

如果自己些工具的话,会撇皮正则就会收集到更多的信息,就能挖到漏洞的几率就更大

内网知识点

antword流量分析

请求字段会有antword等蚁剑的标识,一般是采用base64字段,有混淆的话需要删除前两个字段,然后解密

fastjson不出网如何利用