当AI犯错,谁来负责?

2025年,某AI编程助手自动生成了100万行代码并合并至主库。上线后,因一处"幻觉"导致的SQL注入漏洞,造成数千万条用户数据泄露。问题来了:这起事故的法律责任归属谁?是提示词的撰写者,是AI服务提供商,还是调用API的企业?

这不是思想实验,而是正在发生的现实。

在智能体(AI Agent)大规模应用的2026年,数据溯源 已成为合规审计的核心课题。而IP地址,作为每次AI调用中最基础的环境标识,正成为界定责任的"数字指纹"。IP数据云提供的IP情报能力,正是这个链条上的关键一环。

为什么"查IP归属地"是AI审计的起点?

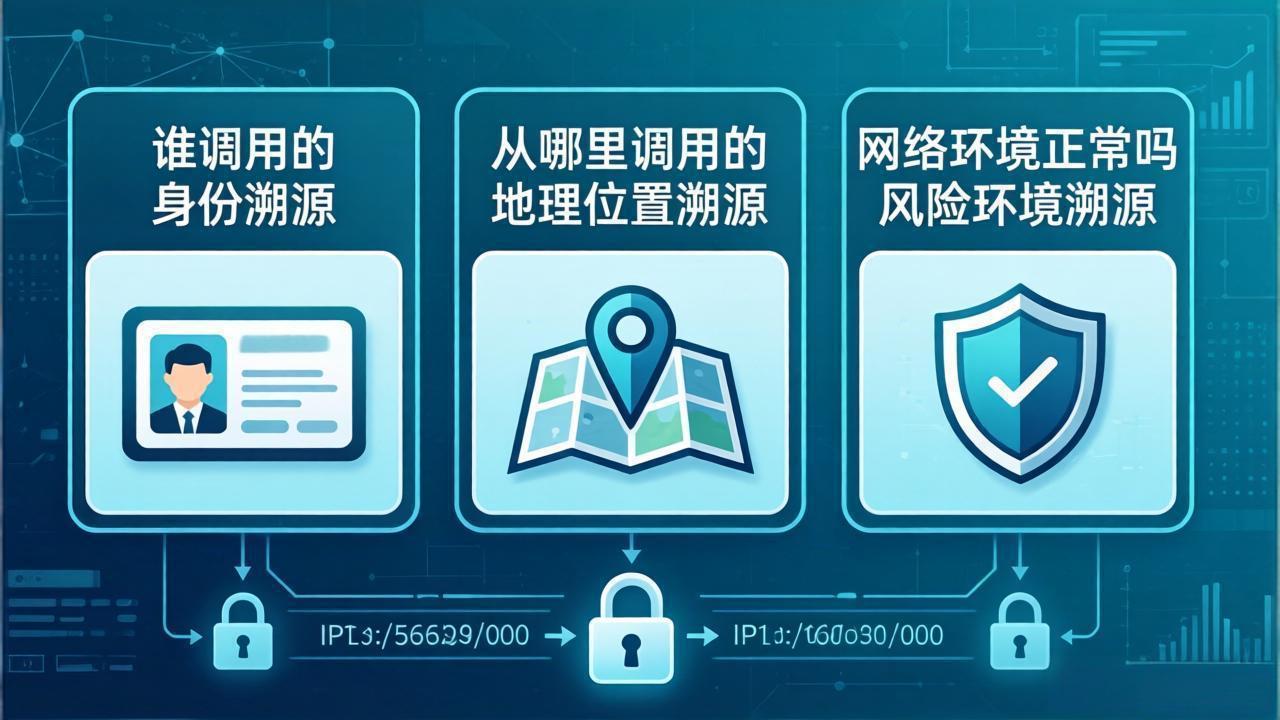

AI审计三个核心问题身份溯源地理位置风险环境

当一场AI服务纠纷发生时,审计人员需要回答三个问题:

- 谁调用了这个AI? (身份溯源)

- 从哪里调用的? (地理位置溯源)

- 调用时的网络环境是否正常? (风险环境溯源)

第三个问题的答案,往往藏在IP地址里。

根据IPinfo 2025年的数据,其隐私检测数据库已覆盖187家隐私网络服务商,识别出的住宅中转IP数量增长了7.4倍(从2000万增至1.48亿)。这意味着:伪装真实位置的恶意调用正在激增。

在AI审计场景中,查IP归属地 能够提供的价值包括:

- 地理位置锁定 :确认AI调用请求的真实来源国家/城市

- 隐私网络识别 :判断用户是否刻意隐藏真实IP

- 数据中心标记 :区分是真人用户还是自动化脚本

- 风险评分 :基于IP历史行为评估调用的可疑程度

通过查IP归属地并结合风险标签,审计人员可以快速判定:这是一次来自真实用户的正常调用,还是恶意伪装后的攻击尝试。

实战场景一:API调用日志的归属地标记

以下是一个完整的AI调用审计日志生成逻辑,代码包含异常处理和独立的存储函数,可直接集成到生产环境中。

python

import requests

import json

import hashlib

import os

from datetime import datetime

from typing import Optional, Dict, Any

# API配置

API_URL = "https://api.ipdatacloud.com/v2/query"

API_KEY = "YOUR_API_KEY" # 请替换为实际的API Key

def text_hash(text: str) -> str:

"""生成文本的MD5哈希值,用于审计溯源"""

return hashlib.md5(text.encode('utf-8')).hexdigest()

def write_to_audit_storage(log: Dict[str, Any], log_file: str = "audit.log") -> None:

"""

将审计日志写入本地存储(可替换为数据库或消息队列)

Args:

log: 审计日志字典

log_file: 日志文件路径

"""

with open(log_file, 'a', encoding='utf-8') as f:

f.write(json.dumps(log, ensure_ascii=False) + '\n')

def get_ip_location(ip: str) -> Dict[str, Any]:

"""

查询IP归属地及风险信息

Args:

ip: 客户端IP地址

Returns:

包含IP信息的字典,查询失败时返回默认值

"""

params = {

'key': API_KEY,

'ip': ip,

'fields': 'country,city,isp,is_proxy,risk_score'

}

try:

resp = requests.get(API_URL, params=params, timeout=3)

resp.raise_for_status()

data = resp.json()

if data.get('code') == 200 and data.get('data'):

return data['data']

else:

return {'is_proxy': None, 'risk_score': 0}

except requests.exceptions.Timeout:

print(f"警告: IP查询超时 - {ip}")

except requests.exceptions.RequestException as e:

print(f"警告: IP查询请求失败 - {e}")

except json.JSONDecodeError:

print(f"警告: IP查询响应解析失败 - {ip}")

return {'is_proxy': None, 'risk_score': 0}

def log_ai_call(user_id: str, prompt: str, response: str, client_ip: str) -> Dict[str, Any]:

"""

记录AI调用审计日志

Args:

user_id: 用户标识

prompt: 用户输入的提示词

response: AI返回的内容

client_ip: 客户端IP地址

Returns:

生成的审计日志字典

"""

ip_info = get_ip_location(client_ip)

audit_log = {

'timestamp': datetime.utcnow().isoformat(),

'user_id': user_id,

'client_ip': client_ip,

'ip_country': ip_info.get('country'),

'ip_city': ip_info.get('city'),

'ip_isp': ip_info.get('isp'),

'is_proxy_or_vpn': ip_info.get('is_proxy', False),

'ip_risk_score': ip_info.get('risk_score', 0),

'prompt_hash': text_hash(prompt),

'response_hash': text_hash(response),

'compliance_hold': ip_info.get('is_proxy', False)

}

# 写入审计存储

write_to_audit_storage(audit_log)

return audit_log

# 使用示例

if __name__ == "__main__":

# 模拟一次AI调用

result = log_ai_call(

user_id="user_12345",

prompt="生成一份SQL查询语句",

response="SELECT * FROM users WHERE id = 1",

client_ip="203.0.113.45"

)

print("审计日志已生成:")

print(f" - 调用时间: {result['timestamp']}")

print(f" - 用户: {result['user_id']}")

print(f" - 来源IP: {result['client_ip']}")

print(f" - 归属地: {result['ip_country']} {result['ip_city']}")

print(f" - 风险标记: {result['is_proxy_or_vpn']}")

# 如需查看完整日志,可读取audit.log文件

if os.path.exists("audit.log"):

print("\n审计日志已写入: audit.log")实战场景二:跨境数据传输的合规拦截

以下函数演示了如何在AI请求入口处实现基于地理位置的数据本地化拦截。

python

def gdpr_enforcement(client_ip: str, target_region: str) -> bool:

"""

GDPR合规检查:确保欧盟用户数据不离开欧盟区域

Args:

client_ip: 客户端IP地址

target_region: 目标处理区域('EU' 或 'NON_EU')

Returns:

True表示合规允许,False表示违规已拦截

"""

ip_info = get_ip_location(client_ip)

user_country = ip_info.get('country_code', '')

# 欧盟成员国代码列表(ISO 3166-1 alpha-2)

eu_countries = {'DE', 'FR', 'ES', 'IT', 'NL', 'PL', 'SE', 'IE', 'AT', 'BE',

'FI', 'PT', 'GR', 'DK', 'CZ', 'RO', 'HU', 'SK', 'BG', 'HR'}

if user_country in eu_countries and target_region != 'EU':

# 记录违规日志

violation_log = {

'timestamp': datetime.utcnow().isoformat(),

'client_ip': client_ip,

'user_country': user_country,

'target_region': target_region,

'action': 'blocked',

'reason': 'GDPR data localization'

}

write_to_audit_storage(violation_log, "compliance_violations.log")

print(f"GDPR拦截: 欧盟用户({user_country})尝试调用非欧盟区域服务")

return False

return True

# 使用示例

# if not gdpr_enforcement(client_ip="8.8.8.8", target_region="NON_EU"):

# raise PermissionError("GDPR compliance: Data cannot leave EU region")

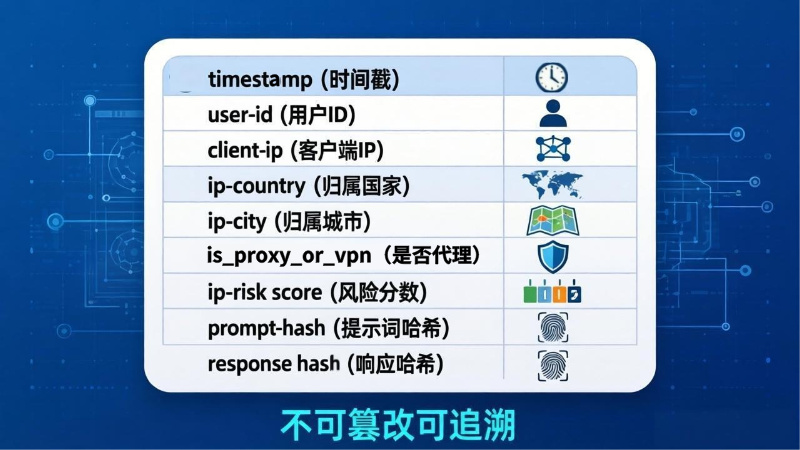

AI调用审计日志数据结构字段示例图

结语

当AI Agent被赋予越来越多的自主权,"谁对AI的行为负责"这一问题没有简单的答案。但有一个共识正在形成:每一次AI调用,都应留下完整的数字足迹 。而IP地址,作为其中最基础、最难伪造的变量,应成为智能体时代审计体系的基石。在合规审计的语境下,查IP归属地 不是可选项,而是必选项。

数据来源

- IPinfo 2025 Year in Review

- RIPE NCC RIPEstat (欧洲IP地址注册中心官方开放数据平台)

- 国家统计局AS9807信息 (IP地址归属权威验证)