PentestBox教程(四)

文章目录

- PentestBox教程(四)

-

- PentestBox安装

- 快捷键

- 添加工具

-

- [基于 Python 的工具](#基于 Python 的工具)

- 基于Ruby的工具

- 基于可执行的基础工具

- 基于Java的工具

- 安装调试

PentestBox安装

官网提示:按照带有 Metasploit 的版本的时候得关闭 Windows 自带的防火墙,因为 Metasploit 自带的 payload 对于Windows来说有毒, 所以得关闭 winows 的防火墙。

Windows7 直接在控制面板里面 关闭防火墙即可:

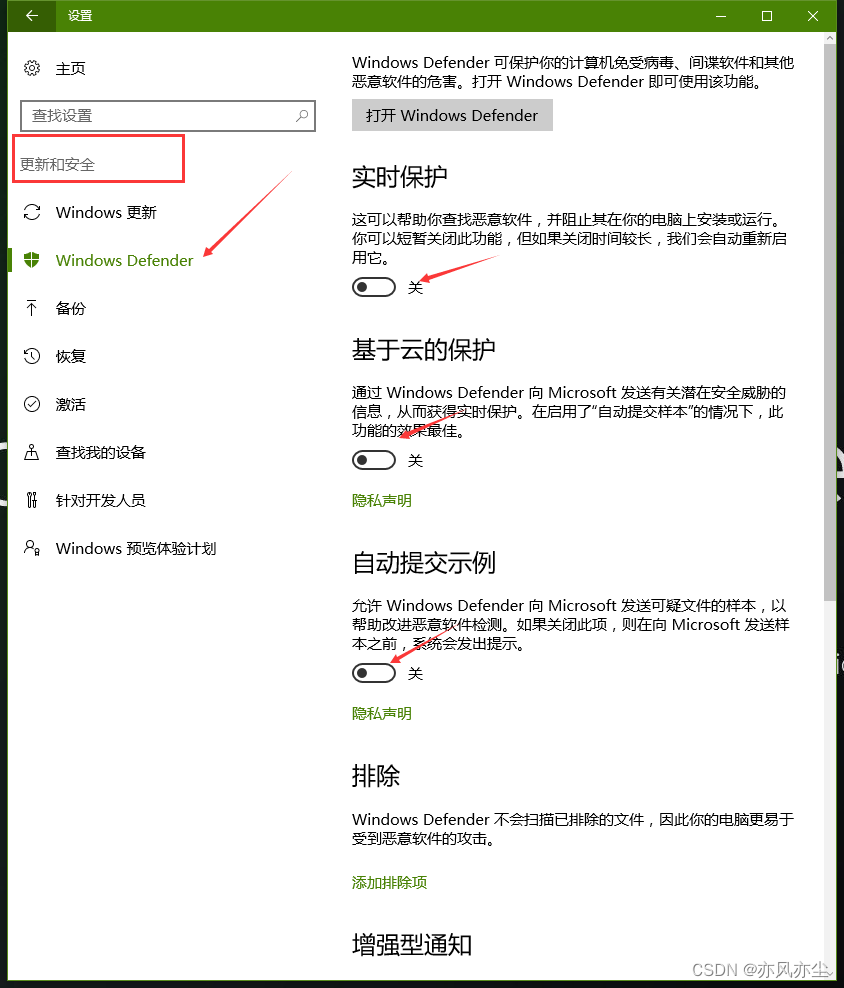

Windows 10 的话,除了关闭上述的防火墙 还得关闭 Windows Defender ,在 Windows 自带的 设置 - 更新和安全 -Windows Defender 中关闭。

注意 如果没有关闭防火墙的话,PentestBox 安装的过程中释放的文件会直接被防火墙悄悄地干掉,所以 为了方便,建议开始的时候直接关闭防火墙。

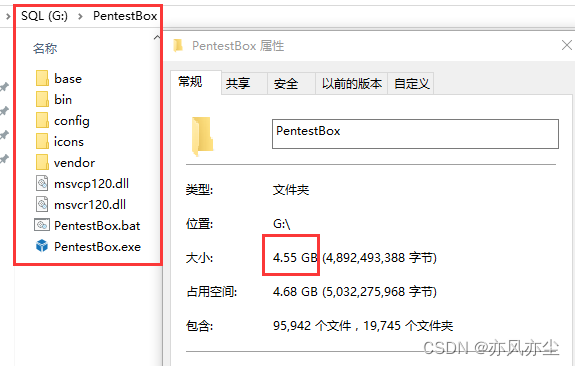

直接运行文件,选择安装的文件位置路径,即可安装。安装其实就是文件的释放,最后整个文件夹大小为 4.55GB 左右 :

可以直接 把 PentestBox 安装在移动硬盘或者U盘中,这样就打造了移动渗透工具的平台了,在任意的 windows 系统上运行,这就比 Kali的Live U 盘要方便许多。

快捷键

BASH

CTRL + T :要打开新的标签页

CTRL + C :要关闭脚本/程序运行。

CTRL + w :这将关闭当前活动的控制台。

ALT +Enter :Pentestbox 会去全屏。添加工具

有许多情况下有人想运行一个工具可能无法提供的toolsmanager或者在PentestBox默认不安装。您可以按照下面的指导,包括你自己的工具。

为了PentestBox包含一个工具,你需要做两件事,下载/克隆工具文件然后设置别名。

别名是一个终端命令需要在PentestBox通过控制台,例如sqlmap访问sqlmap的别名。

基于 Python 的工具

-

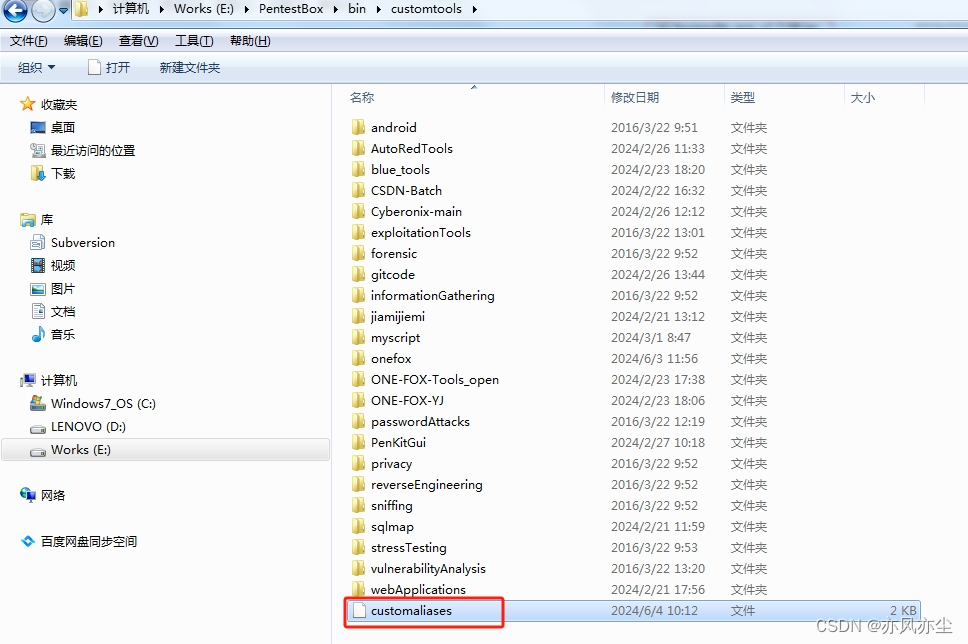

首先下载/复制文件的工具在

E:/PentestBox/bin/customtools -

使用pip安装任何需要的库,例如如果你需要安装BeautifulSoup4库,那么你可以使用

python -- m pip安装BeautifulSoup4安装它。 -

由于python是PentestBox预配置,您可以运行该工具通过将python python文件。

-

添加一个别名,打开customaliases文件位于

E:/PentestBox/bin/customtools/文件夹。

-

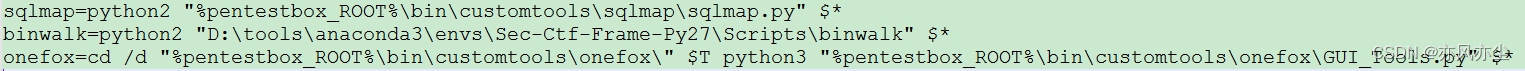

例如如果您需要添加别名sqlmap的工具,那么它的别名:

SHELLsqlmap=python "%pentestbox_ROOT%\bin\customtools\sqlmap\sqlmap.py" $* -

加上上面的线customaliases并保存文件

-

同样你可以为你的工具创建一个别名。重启PentestBox后您可以运行你的工具。

基于Ruby的工具

-

首先下载/复制文件的工具在

E:/PentestBox/bin/customtools -

安装任何需要使用宝石宝石,例如,如果你需要安装nokogiri图书馆使用

gem Install nokogiri然后你可以安装它。 -

因为ruby PentestBox预配置,您可以运行该工具通过将ruby的ruby文件。

-

例如如果您需要添加别名wpscan工具,然后将别名:

coffeescriptwpscan=ruby "%pentestbox_ROOT%\bin\customtools\wpscan\wpscan.rb" $* -

将上面的一行添加到customaliases并保存文件

-

同样你可以为你的工具创建一个别名。重启PentestBox后您可以运行你的工具。

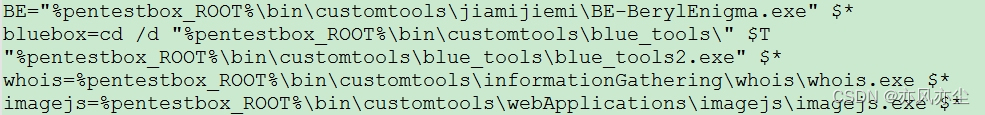

基于可执行的基础工具

-

首先下载/复制文件的工具在

E:/PentestBox/bin/customtools -

您可以直接访问文件通过输入文件名,例如您可以访问的工具。exe通过输入工具。在控制台上exe。

-

例如,为一个可执行的就像一个别名:

-

加面的线customaliases并保存文件。

-

同样你可以为你的工具创建一个别名。重启PentestBox后您可以运行你的工具。

基于Java的工具

1.首先下载/复制文件的工具在E:/PentestBox/bin/customtools

2.自Java PentestBox预配置,您可以运行该工具通过将Java jar jar文件。

3.例如,如果您需要添加别名为"工具",然后它的别名:

coffeescript

apktool=java -jar "%pentestbox_ROOT%\bin\androidsecurity\apktool\apktool.jar" $*

burpsuite=start javaw -jar "%pentestbox_ROOT%\bin\burpsuite\burpsuite.jar" -new_console4.加上上面的线customaliases并保存文件同样你可以为你的工具创建一个别名。重启PentestBox后您可以运行你的工具。

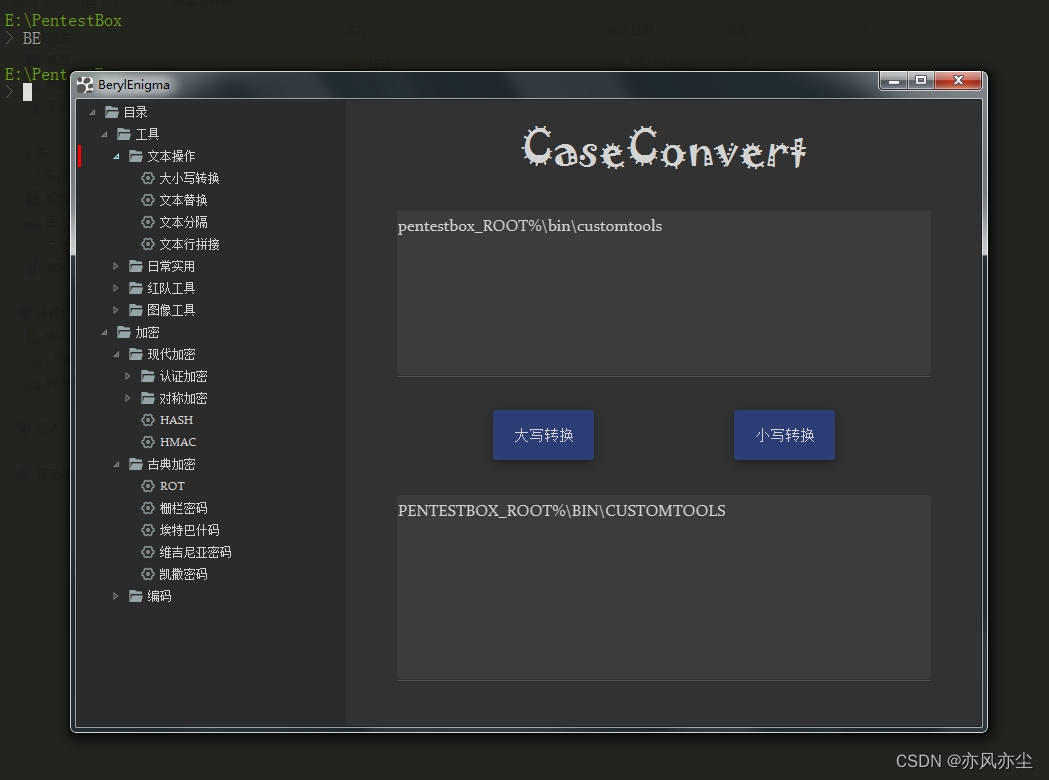

安装调试

进入E:\PentestBox\config,打开aliases文件,可以看到list、toolsmanager、update的设置,可以依据此别名找到源文件。要深入调试,可修改这三个文件。

shell

list=sh "%pentestbox_ROOT%\bin\scripts\list.sh" $*

toolsmanager=python2 "%pentestbox_ROOT%\bin\scripts\toolsmanager.py" $*

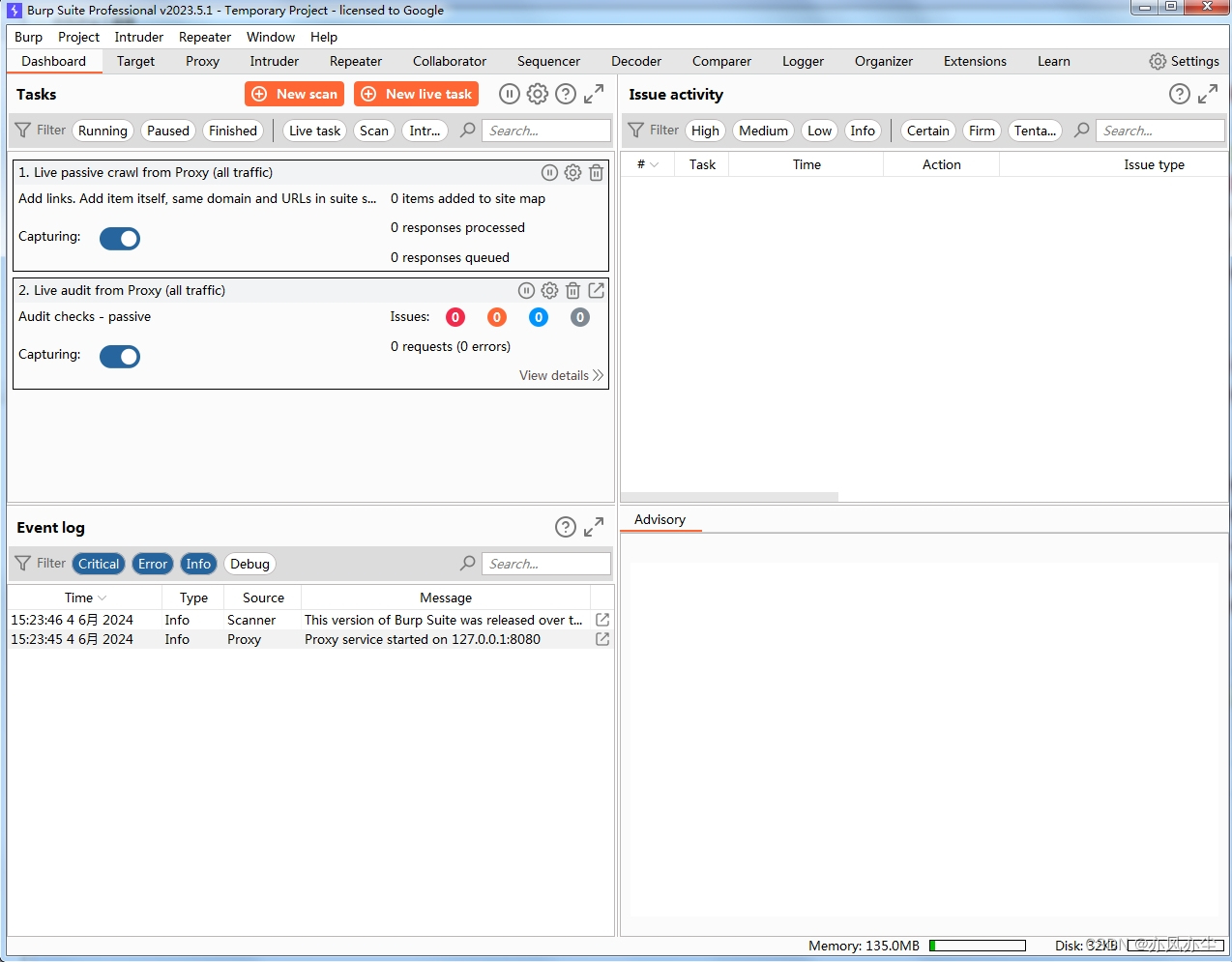

update=python2 "%pentestbox_ROOT%\bin\scripts\update.py" $*PentestBox 封装 Burpsuite 的是 Free 版本的,功能上自然比不上 国内的专业破解版的 Burpsuite 。

解决方法:把专业版破解版的burpsuite替换进去,并重命名即可。

或者修改aliases文件,burpsuite=start javaw -jar "%pentestbox_ROOT%\bin\burpsuite\burpsuite.jar" -new_console替换为破解版的burpsuite路径(JDK换为11以上版本)java11 -jar "%pentestbox_ROOT%\bin\burpsuite2\BurpSuiteLoader_v2022.jar" -new_console。