IDF版本:4.4.7

注意事项:一旦烧录"安全下载模式",模组将无法被读取或清理,只能通过eclipse原项目烧录程序进行重新烧录,无法再烧录其他固件。

20240703110201------追加解法,暂时无法解安全下载模式 (有问题,清理多次后无法使用,盲猜清理过程中清理了"Start BootLoader"一部分):

c

// 清理BootLoader,防止其永远无法烧录其他固件

esp_partition_t *partition = esp_partition_find_first(ESP_PARTITION_TYPE_APP, ESP_PARTITION_SUBTYPE_APP_FACTORY, APPLICATION_FLASH_LABEL);

partition->address = 0x0;

partition->size = 0x9000;

partition->type = ESP_PARTITION_TYPE_ANY;

partition->subtype = ESP_PARTITION_SUBTYPE_ANY;

esp_partition_erase_range(partition, 0, 0x9000);步骤:

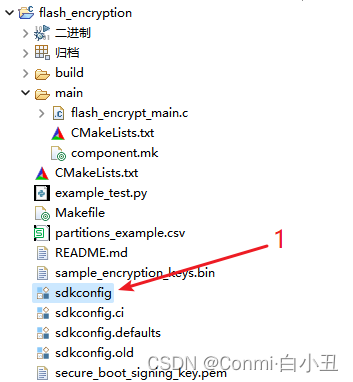

1、双击"sdkconfig",打开"SDK Configuration"页面;

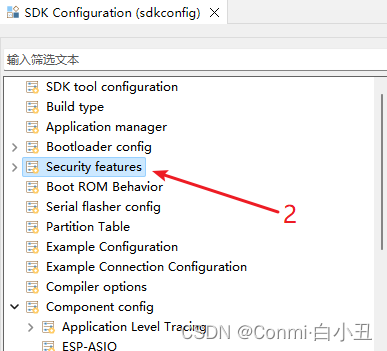

2、点击"Security features",打开"安全特性"选项;

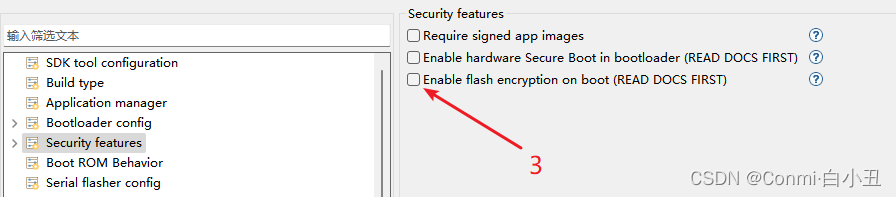

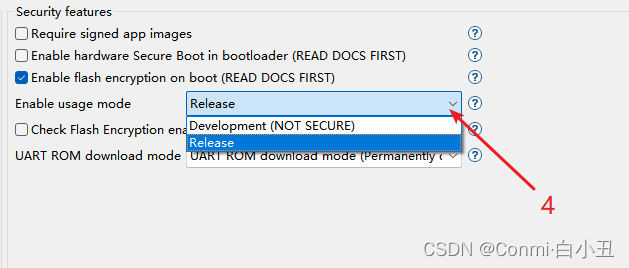

3、勾选"Enable flash encryption on boot (READ DOCS FIRST)",随后弹出下面的选项;

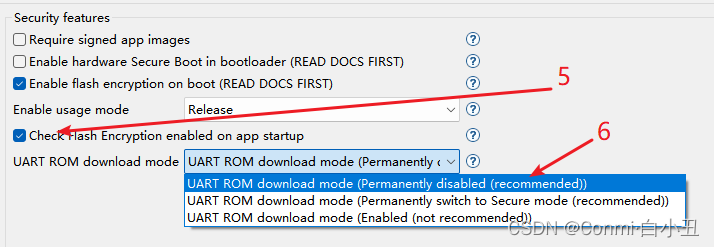

4、选择"Enable usage mode"为"Release"版本

5、勾选"Check Flash Encryption enabled on app startup"

6、选择"UART ROM download mode"为"UART ROM download mode (Permanently disabled (recommended))"