近日,网络安全研究人员发现了 Gafgyt 僵尸网络的一个新变种,它以 SSH 密码较弱的机器为目标,最终利用其 GPU 计算能力在被攻击的实例上挖掘加密货币。

Aqua Security 研究员 Assaf Morag 在周三的一份分析报告中说:"这表明,物联网僵尸网络正在瞄准运行在云原生环境中的更强大的服务器。"

据了解,Gafgyt(又名 BASHLITE、Lizkebab 和 Torlus)自 2014 年以来一直在野外活跃,它曾利用弱凭据或默认凭据获得路由器、摄像头和数字视频录像机(DVR)等设备的控制权。它还能利用 Dasan、华为、Realtek、SonicWall 和 Zyxel 设备中的已知安全漏洞。

受感染的设备被集中到一个僵尸网络中,能够对感兴趣的目标发起分布式拒绝服务(DDoS)攻击。有证据表明,Gafgyt 和 Necro 由一个名为 Keksec 的威胁组织运营,该组织也被追踪为 Kek Security 和 FreakOut。

像 Gafgyt 这样的物联网僵尸网络在不断进化,增加新的功能,2021 年检测到的变种使用 TOR 网络来掩盖恶意活动,并从泄露的 Mirai 源代码中借用了一些模块。值得注意的是,Gafgyt 的源代码于 2015 年初在网上泄露,进一步助长了其新版本和适应版本的出现。

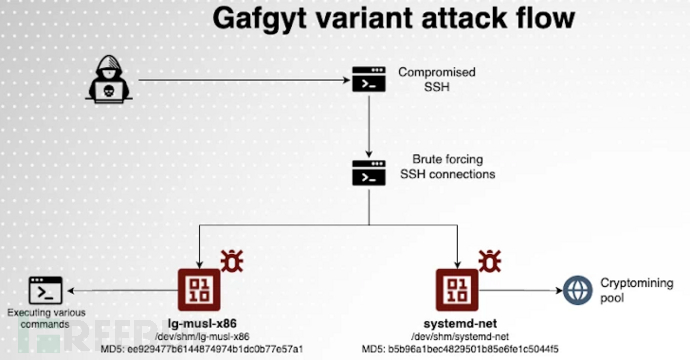

最新的攻击链涉及使用弱密码暴力破解 SSH 服务器,部署下一阶段有效载荷,以便使用 "systemd-net "进行加密货币挖矿攻击,但在这一过程中,会先终止在受感染主机上运行的其他竞争性恶意软件。

它还会执行一个蠕虫模块,这是一个基于 Go 的 SSH 扫描器,名为 ld-musl-x86,负责扫描互联网上安全性较差的服务器,并将恶意软件传播到其他系统,从而有效扩大僵尸网络的规模。这包括 SSH、Telnet 以及与游戏服务器和 AWS、Azure 和 Hadoop 等云环境相关的凭证。

Morag 指出:"目前使用的加密货币挖矿工具是 XMRig,它是一款专门用于挖掘门罗币的软件。在这次攻击中,威胁行为者试图利用 opencl 和 cuda 标志来运行挖矿软件,以便更充分地利用 GPU 和 Nvidia GPU 的计算能力。"

结合攻击者主要通过挖矿而非发起DDoS攻击来实现其目的,进一步支持了研究人员的观点,即这种新变种与以往的不同,它专注于攻击那些具有强大计算能力的云原生环境。

通过查询 Shodan 收集到的数据显示,目前有超过 3000 万台可公开访问的 SSH 服务器,因此用户必须采取措施保护实例的安全,防止暴力破解攻击和潜在的利用。

参考来源:

New Gafgyt Botnet Variant Targets Weak SSH Passwords for GPU Crypto Mining