在网络通信中,HTTP 协议扮演着非常重要的角色,而不同的 HTTP 方法决定了客户端与服务器之间的交互方式。

这里讲一下最常用的两种方法------GET 和 POST。

一、GET 方法

GET 方法用于从服务器获取资源。

这就像去图书馆借书------你向图书馆请求一本特定的书,而不会改变图书馆的馆藏内容。

特点: 安全:GET 不会修改服务器上的资源,也就是说,多次执行同一个 GET 请求,结果应该是一样的。比如,每次你在浏览器中输入同一个网址,显示的网页内容不会变。

可缓存:GET 请求的响应通常可以被缓存。这就像你找到了那本书,下次再来时可以直接去熟悉的书架拿,而不需要重新搜索。同样,浏览器也会缓存网页内容,加快再次访问的速度。

参数传递:GET 请求可以通过 URL 参数传递数据,但不适合传递大量数据,因为 URL 有长度限制。例如,当你在电商网站搜索商品时,关键词就是通过 URL 传递的。

用途:

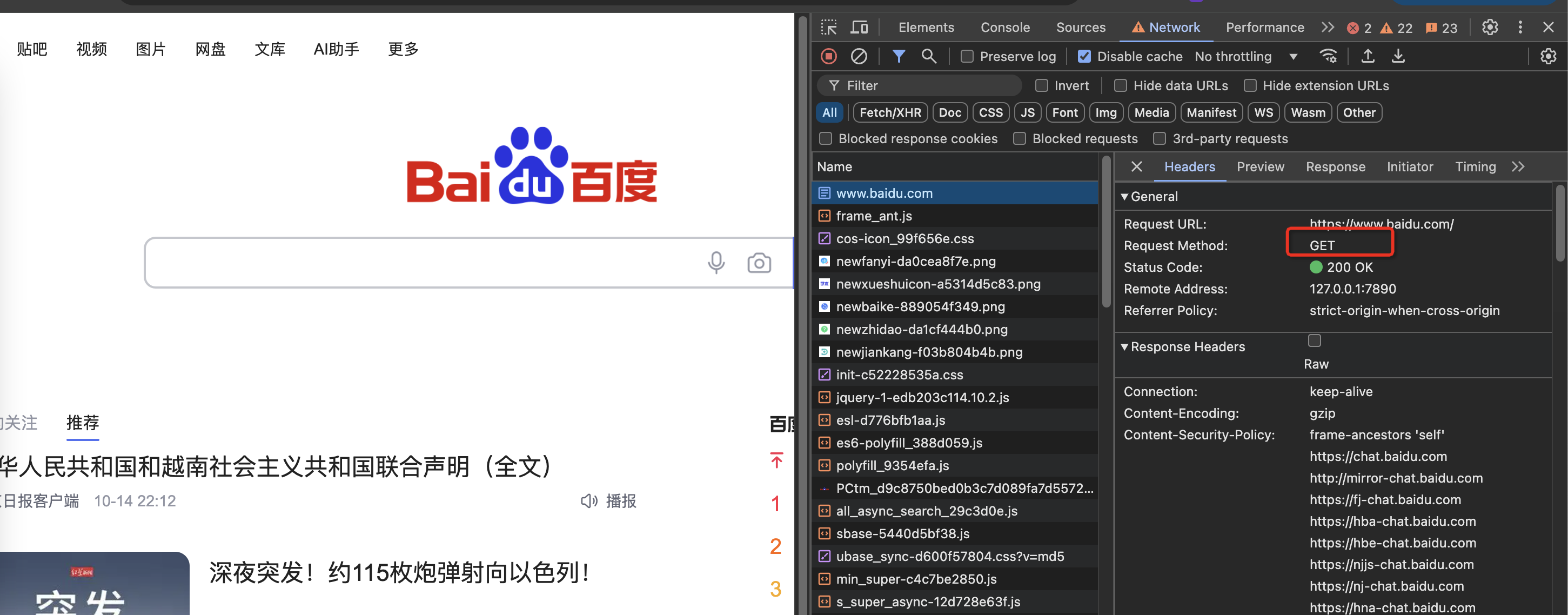

获取网页内容: 在浏览器中输入网址时,浏览器会发送 GET 请求获取网页的 HTML 内容,比如你访问 "https://www.baidu.com",浏览器会请求并展示百度首页。

查询数据:GET 也常用于获取特定数据,比如从 API 中查询用户列表或商品信息。

二、POST 方法

POST 方法主要用于向服务器提交数据,创建或处理资源。

这有点像向图书馆提交一份新书申请单,图书馆根据申请单的内容进行处理。

特点: 非安全:POST 可能会修改服务器上的资源,所以每次请求的结果可能不一样。例如,在论坛上发表新帖子,每次内容不同,服务器的响应也不同。

不可缓存:POST 请求的响应通常不适合缓存,因为每次请求的结果都可能不同,比如提交订单时,每个订单都有不同的信息,无法缓存。

参数传递:POST 通过请求主体传递数据,适合传递大量数据,比如上传图片或提交表单。 用途:

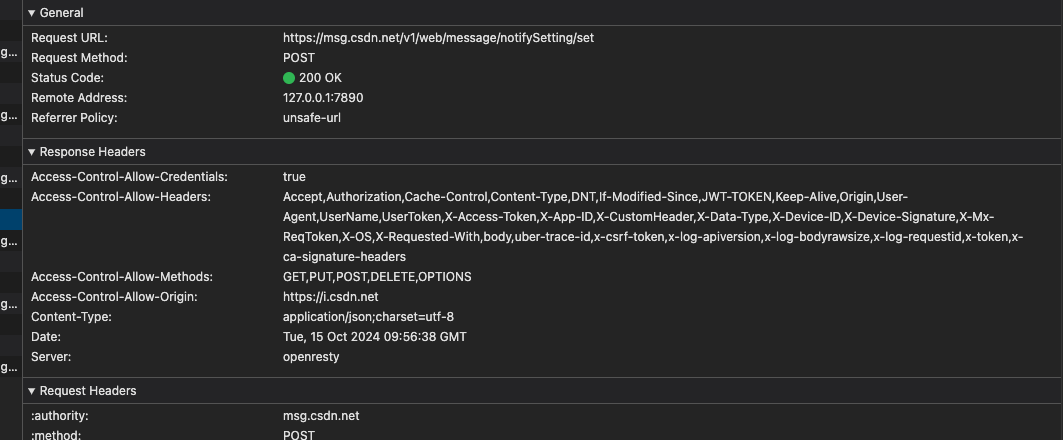

提交表单数据:当你在网页上填写表单并提交时,浏览器通常会发送 POST 请求,像注册新用户、提交评论等操作都会用到。 创建资源:POST 也常用于创建新资源,比如新订单、用户注册等。

总结

GET 和 POST 是最常用的两种 HTTP 方法。 GET 主要用于获取数据,而 POST 适合提交数据或创建新资源。

主要区别如下

-

用途 GET:用于从服务器获取数据,不会改变服务器上的资源。适合获取网页、数据列表等信息。 POST:用于向服务器提交数据,通常会改变服务器上的资源。适合提交表单、创建新资源(如新用户、订单等)。

-

数据传递方式 GET:通过 URL 传递参数,数据暴露在 URL 中,参数数量有限(受 URL 长度限制)。 POST:通过 请求主体 传递数据,可以传递大量数据,适合文件上传、提交复杂表单等。

-

安全性 GET:是安全的,意味着它不会对服务器上的数据产生副作用(不会修改数据)。 POST:不安全,可能会改变服务器上的数据(如提交表单、创建或修改资源等)。

-

是否可缓存 GET:响应通常可以被缓存,浏览器会缓存 GET 请求的结果,加快后续访问。 POST:响应通常不可缓存,因为每次 POST 请求结果可能不同(如提交表单或创建新资源时)。

-

请求的幂等性 GET:幂等,重复同样的请求多次,不会产生不同的结果。 POST:非幂等,每次提交相同的请求,可能会导致不同结果(如提交订单多次会生成多个订单)。