题记

公司内网有一台设备,可以根据微步情报来对恶意服务器进行封禁。很不幸我的vps因为开着cs被标记为恶意了,导致我在公司网络连不上我的vps,每次连还要挂代理。于是我打算将我vps的22端口转发到我们公司的vps的10022端口上。本篇文章来自11阳光 - 博客园 师傅的分享,如有侵权请联系

服务器清单

公司vps(作为服务端):141.247.70.22(假的)

个人被标记为恶意的vps(作为客户端):192.144.x.x

服务端配置

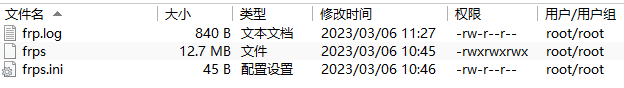

上传frps工具到141.247.70.22。

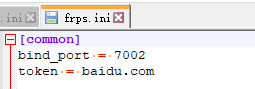

frps.ini的配置为:

[common]

bind_port = 7002

token = baidu.com

直接在141.247.70.22上执行:

chmod 777 frps

nohup ./frps -c frps.ini >> frp.log &客户端配置

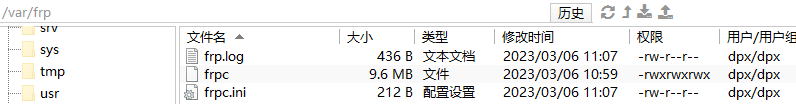

上传frpc工具到192.144.x.x。

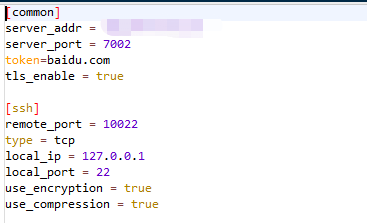

frpc.ini的配置为:

[common]

server_addr = 141.247.70.22

server_port = 7002

token=baidu.com

tls_enable = true

[ssh]

remote_port = 10022 #代理的端口

type = tcp

local_ip = 127.0.0.1

local_port = 22

use_encryption = true #是否加密

use_compression = true

这里需要注意,frpc.ini的注释需要删除,否则报错Parse conf error: proxy ssh remote_port error。

直接在192.144.x.x上执行:

chmod 777 frpc

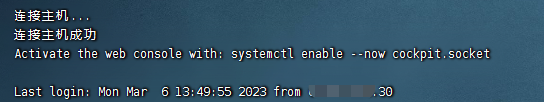

nohup ./frpc -c frpc.ini >> frp.log &连接

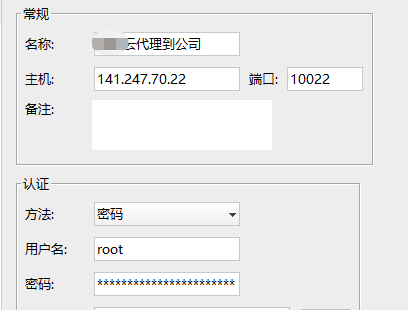

配置ssh://141.247.70.22:10022

成功连接。