当K8s集群遭受入侵时,安全管理员可以通过审计日志进行攻击溯源,通过分析攻击痕迹,我们可以找到攻击者的入侵行为,还原攻击者的攻击路径,以便修复安全问题。

在本节课程中,我们将介绍如何配置K8s审计日志,并将这些审计日志作为数据源,来构建安全检测规则,触发实时的安全告警,提升K8s集群整体的安全防护能力。

在这个课程中,我们将学习以下内容:

-

K8s日志审计: 介绍一下K8s日志审计,定义审计策略。

-

**配置K8s日志审计:**演示如何配置K8s日志审计。

-

利用Falco实时监测K8s审计日志: Falco提供了k8saudit插件,可以通过采集K8s审计日志进行分析,实时监测K8s集群,发现潜在的入侵行为。

-

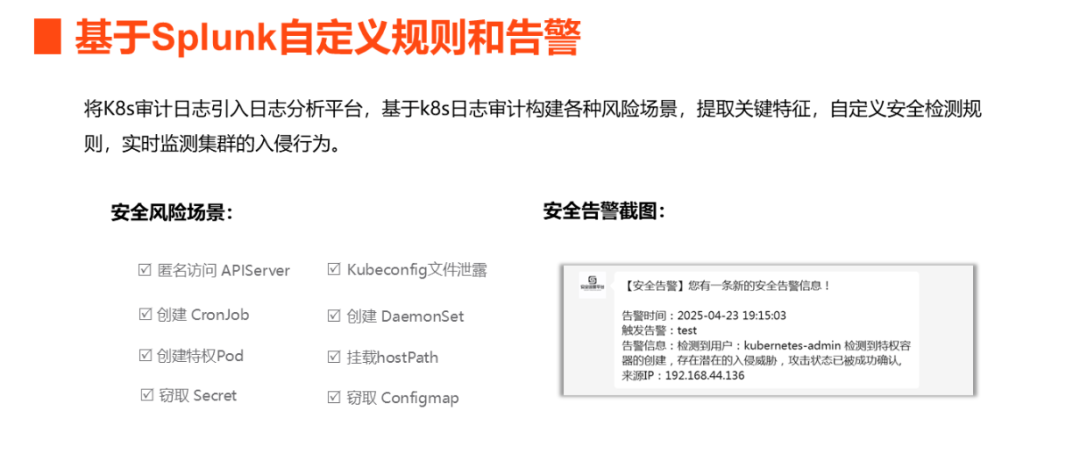

基于Splunk自定义规则和告警:将K8s审计日志引入日志分析平台,基于k8s日志审计构建各种风险场景,提取关键特征,自定义安全检测规则,实时监测集群的入侵行为。

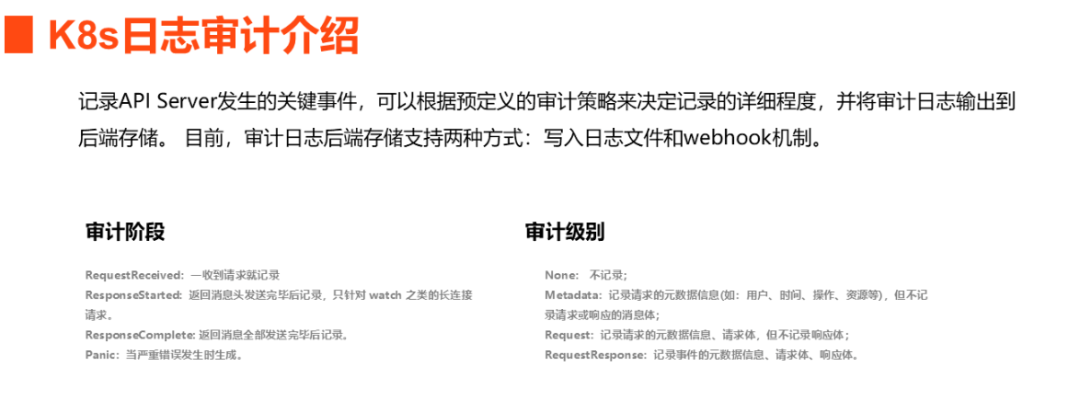

在K8s集群中,日志审计扮演者非常重要的角色,它能够记录API Server发生的关键事件,向管理员提供重要信息,比如谁在什么时间执行了什么操作以及操作了哪些资源。

当集群遭受攻击时,安全管理员通过审计日志追溯攻击者对集群的操作,从而发现潜在的安全风险。

利用K8s审计日志进行安全威胁检测,本质上,就是通过监控K8s审计日志,解析日志字段,定义安全检测规则,来实现实时的安全威胁检测。 为了实现这个目标,我们也可以将K8s审计日志引入到安全分析平台,利用k8s审计日志来构建各种安全风险场景。

想了解更多K8s日志审计的内容,建议观看以下视频,预计时长14分钟,我们可以更好地理解和应用K8s的审计日志,从攻击溯源到安全实时告警,及时发现和应对潜在的安全风险,从而更好地保护k8s集群。