✅ 一、网络安全基础(CIA / AAA / 安全服务)

| 概念 | 快速记忆 |

|---|---|

| CIA 三元组 | 机密性 (Confidentiality)、完整性 (Integrity)、可用性(Availability) |

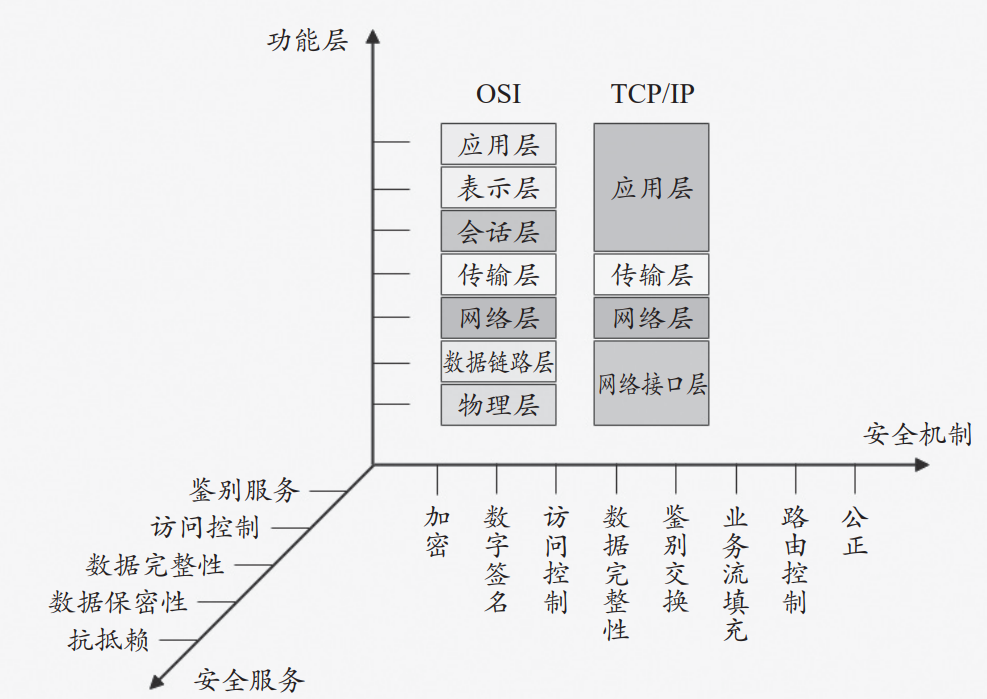

| 安全服务(OSI) | 鉴别服务+ 访问控制+数据完整性+数据保密性+ 抗抵赖 |

| AAA 模型 | 认证(Authentication) → 授权(Authorization) → 记账(Accounting) |

OSI安全体系结构

OSI安全体系结构

🎯 口诀法 :"机密-完整-可用,三驾马车护全局" ;"认-权-记"三步走,AAA搞定用户流

✅ 二、协议与防护技术

✦ RADIUS/NAC & 零信任

-

802.1X 三角色:Supplicant(客户端)↔ Authenticator(交换机)↔ RADIUS Server(认证)

-

NAC 四要素:认证、姿态评估(杀毒/补丁)、策略执行、持续监控

✦ TLS/SSL

-

SSL/TLS 实际处于 OSI 的表示层/会话层交界

-

使用证书+非对称加密 完成握手,后续采用对称加密传输

🔍 工作层级为什么会有争议?

| OS I 层级 | 支持的说法 | 理由 |

|---|---|---|

| 表示层(第6层) ✅ | TLS 负责加密/解密 、数据压缩 、数据编码,这些是表示层功能 | |

| 会话层(第5层) ✅ | TLS 还提供连接建立/握手会话 、协商密钥等特性 | |

| 传输层以下 ❌ | TLS 不直接处理传输控制(那是 TCP 的工作),也不属于应用层协议(如 HTTP) |

📌 实际情况(TCP/IP 模型中)

在 TCP/IP 四层模型中,TLS/SSL 被认为工作于:

应用层与传输层之间

示意:

[HTTP/FTP/SMTP 等应用层协议]

↓

[TLS/SSL 加密封装]

↓

[TCP]✅ 结论归纳

-

在 OSI 模型 中,TLS/SSL 通常归于"表示层"(第6层),也可视为跨"会话层"

-

在 TCP/IP 模型中 ,TLS/SSL 位于应用层和传输层之间

🎯 快速记忆法

"TLS 夹在传输与应用之间,加密+握手做两全"

✦ DoS/DDoS 攻击

| 分类 | 示例 |

|---|---|

| 容量耗尽 | Smurf、UDP Flood |

| 协议耗尽 | SYN Flood(TCP三次握手) |

| 应用层耗尽 | HTTP GET Flood |

🎯 口诀法 :三类耗尽打层级:容量打带宽、协议打连接、应用打服务

✅ 三、系统与平台安全(重点:SELinux)

1. Windows Server 安全机制

✦ Server Core

| 特点 | 安全意义 |

|---|---|

| 最小化安装(无 GUI) | 减少系统组件和服务 |

| 无 IE、无桌面 | 降低攻击面、减少漏洞 |

| 较少补丁数量 | 降低系统维护负担 |

🎯 实战提示:适用于只运行服务(如 AD 域控制器、Web服务器)的环境。

✦ GS Cookie(/GS 编译开关)

| 项目 | 内容 |

|---|---|

| 原理 | 编译器在函数栈帧中插入Canary值 (安全饼干)来防止栈溢出 |

| 检测机制 | 函数返回前验证Canary是否被修改 |

| 局限性 |

-

无法防止非栈溢出攻击

-

可被泄露或绕过(例如通过信息泄露或ROP)

2. Linux / UNIX 安全机制

✦ DAC(Discretionary Access Control)

| 特点 | 内容 |

|---|---|

| 基于用户/组权限控制 | rwx 三权限,文件所有者决定 |

可借助 SUID/SGID 提权 |

小心滥用带来风险(如 passwd 命令使用 SUID) |

✦ MAC(Mandatory Access Control)

| 系统 | 描述 |

|---|---|

| SELinux | Red Hat/CentOS 等系统默认 |

| AppArmor | Ubuntu 默认,基于路径而非类型 |

🎯 对比:DAC 可修改权限,MAC 强制执行,不随用户意愿改变。

✦ 内核 MAC 框架

-

SELinux 类型强制(Type Enforcement):资源与进程都绑定"type",策略规定哪些类型可互相访问。

-

permissive 模式:日志记录违规行为但不阻止执行,适合调试用。

3. SELinux 专项解析

| | 主题 | 重点命令 / 概念说明 | |-------------|----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------| | 文件系统接口 | **/sys/fs/selinux** 是 SELinux 的挂载点: ✔ 可用于判断 SELinux 是否启用(存在表示启用) ✔ 可通过此接口进行布尔值状态切换与状态查询(结合 /selinux/enforce) | | 文件上下文管理 | 设置/恢复文件的 SELinux 标签: ✔ semanage fcontext -a -t <type> /路径(/.*)? → 添加文件路径和类型的策略映射 ✔ restorecon -Rv /路径 → 依据策略批量恢复文件标签 | | 布尔值管理 | 控制进程特定权限开关的变量,动态管理访问控制策略: ✔ getsebool -a 查看所有布尔值 ✔ setsebool -P httpd_can_network_connect on → 允许 Apache 发起网络连接 常见布尔值如: • httpd_enable_homedirs • allow_ssh_keysign • ftp_home_dir | | 标签三元组 | 每个进程/文件的安全上下文由三元组表示: ✔ 格式: user:role:type ✔ 示例:system_u:object_r:httpd_sys_content_t ✔ 实际决策重点是 type : • 进程如 httpd_t • 文件如 httpd_sys_content_t 匹配规则决定能否访问 | |

|-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

🎯 SELinux 故障排查三步法:

-

ls -Z查看当前文件/进程的 SELinux 标签 -

如标签不对 → 用

semanage fcontext+restorecon修复 -

如权限仍受限 → 检查布尔值

getsebool/ 审计日志ausearch

4. 虚拟化与云平台安全

✦ Hypervisor → VM Escape

| 内容 | 说明 |

|---|---|

| Hypervisor | 虚拟机监控器,如 KVM、VMware ESXi、Xen |

| VM Escape | 攻击者从虚拟机突破边界,控制宿主机(高危) |

✦ 多租户隔离关键技术

| 技术 | 说明 |

|---|---|

| 虚拟交换机(vSwitch) | 不同VM间网络隔离 |

| 虚拟防火墙(vFW) | 管理虚机出入流量策略 |

| VLAN/VRF/SDN | 网络层隔离与策略控制 |

🎯 云平台防御要点:"控制面隔离 + 数据面审计 + 最小权限策略"

5. 物联网(IoT)安全

| 层级 | 风险 |

|---|---|

| 感知层(Sensors) | 易被物理攻击、替换、破坏 |

| 网络层 | 通信被窃听、协议不安全(如 MQTT) |

| 应用层 | 默认密码、固件漏洞、补丁滞后 |

🎯 安全对策:

-

对感知设备加锁防篡改

-

使用加密通信(如 TLS)

-

定期 OTA 更新、密码策略强化

总结速记表

| 模块 | 重点关键词 |

|---|---|

| Windows | Server Core / GS Cookie / 编译保护绕过 |

| Linux | DAC vs MAC / SUID / SELinux |

| SELinux | fcontext / restorecon / httpd_can_network_connect |

| 虚拟化 | VM Escape / 虚拟交换机 / 多租户 |

| IoT | 感知层风险 / OTA更新 / 协议加密 |

✅ 四、密码学与通信安全

-

VPN 类型:远程访问 vs. 站点互联(隧道传输)

-

非必须 IPsec:部分 VPN(如SSL VPN)使用 TLS/HTTPS 加密

🎯 快速记忆:"不是所有VPN都用IPsec,就像不是所有医生都戴听诊器"

✅ 五、应用层与防火墙

| 类型 | 特征 |

|---|---|

| 包过滤 | 检查 IP、端口等字段(L3/L4) |

| 状态检测 | 连接表追踪连接状态 |

| 应用层代理ALG | 深度解析数据内容HTTP/SQL/DNS |

| NAT & ACL | 地址转换、访问控制列表 |

🎯 记法:"从L3/L4到底层内容,全靠三大层:包过滤(粗),状态(中),代理(细)"

✅ 六、数据库与数据安全

-

威胁来源:物理、系统故障、人为攻击

-

权限最小化、备份链

-

备份恢复:

-

差别备份:仅变动数据,快但不独立

-

增量备份:节省空间,恢复慢

-

✅ 七、软件安全与缓解

1. 经典栈溢出(Stack Overflow)

✦ 基本原理

缓冲区溢出:程序对输入不做长度校验,攻击者可输入超长数据覆盖栈中内容。

- 返回地址覆盖:攻击者覆盖函数返回地址,使程序跳转执行攻击者植入的指令(如 Shellcode)。

✦ 安全编码实践

-

使用安全函数 如

strncpy()、snprintf()代替strcpy()、sprintf()。 -

明确设置最大长度,防止越界写入。

✦ 高级攻击技术:ROP(Return Oriented Programming)

| 技术 | 描述 |

|---|---|

| ROP | 重用程序中已有的短指令片段(称为 Gadget),构造攻击逻辑 |

| 绕过目的 | 在 NX(不可执行栈)+ ASLR + Canary 同时存在的情况下仍能执行任意指令 |

🎯 目标:不注入代码,只"拼积木"来执行攻击逻辑。

2. 栈溢出利用流程(常规五步)

| 步骤 | 说明 |

|---|---|

| 1. 偏移定位 | 计算溢出数据到返回地址的字节数 工具:pattern_create.rb + pattern_offset.rb |

| 2. Shellcode + NOP sled | 构造有效载荷:NOP + Shellcode + Padding + RET地址 |

| 3. Canary 处理/泄露 | 若存在 Stack Canary(栈保护),需泄露或绕过该值(如格式化字符串漏洞) |

| 4. JMP ESP 地址搜寻 | 寻找含 JMP ESP 的指令地址(将控制权转移至 Shellcode) |

| 5. 构造 Payload 并触发 | 拼接最终攻击 Payload,并借助漏洞触发,如输入函数或网络服务接口 |

3. 常见缓解机制与绕过方式

| 缓解机制 | 简要说明 | 绕过方式 |

|---|---|---|

| DEP / NX (Data Execution Prevention) | 栈/堆区域不可执行代码 | 用 ROP 构造代码执行(无需 Shellcode) |

| ASLR (Address Space Layout Randomization) | 加载地址随机化,防止猜测地址 | 泄露地址信息(如格式化字符串漏洞) |

| Stack Canary | 在返回地址前插入随机值 Canary,返回前校验 | 泄露或覆盖 Canary,例如通过任意读漏洞 |

| RELRO / PIE | ELF 结构保护,PIE可增加地址随机化 | 静态编译程序或未开启 PIE 的情况下无效 |

✅ 总结口诀

"溢出入栈找偏移,NOP滑道塞Shellcode;Canary泄露要处理,JMP ESP 精准投;DEP+ASLR可防住,但ROP让你无处躲。"

✅ 八、DDoS 补充 & 云防御

-

放大攻击:UDP/DNS/NTP/SSDP/Memcached

-

Netfilter 限制 :

iptables -m limit进行速率控制 -

云清洗:Anycast + BGP FlowSpec 实现流量牵引

✅ 九、综合运维与故障排查

✦ Apache + SELinux 六步法

-

备份

-

创建新目录、赋权

-

修改配置文件

-

设置标签:

semanage fcontext -

应用标签:

restorecon -Rv -

重启验证:

ausearch+curl

✦ 网络设备加固

-

禁用 Telnet,用 SSH

-

ACL 限制登录来源

-

登录失败锁定策略

✅ 十、高效复习策略(推荐执行顺序)

| 步骤 | 动作 |

|---|---|

| 1️⃣ | 用90秒速刷选择题,查知识点盲区 |

| 2️⃣ | 实操搭环境:RHEL + SELinux,模拟攻击 |

| 3️⃣ | 记命令口诀:"三剑客":restorecon、audit2allow、ausearch |

| 4️⃣ | 用思维导图串联:"CIA→NAC→系统安全→渗透→云安全" |

| 5️⃣ | 3分钟复述:如GS Cookie工作原理,Apache 403排查法 |