利用哥斯拉(Godzilla)进行文件上传漏洞渗透实战分析

本实验通过DVWA靶机环境演示如何利用哥斯拉工具进行文件上传漏洞的渗透测试,最终获取目标服务器控制权限。

实验环境

- 攻击工具:哥斯拉(Godzilla) v4.0.1

- 靶机地址:http://192.168.3.101/dvwa

- 目标系统:Windows + Apache/2.4.23 + PHP/5.4.45

- 漏洞类型:文件上传漏洞

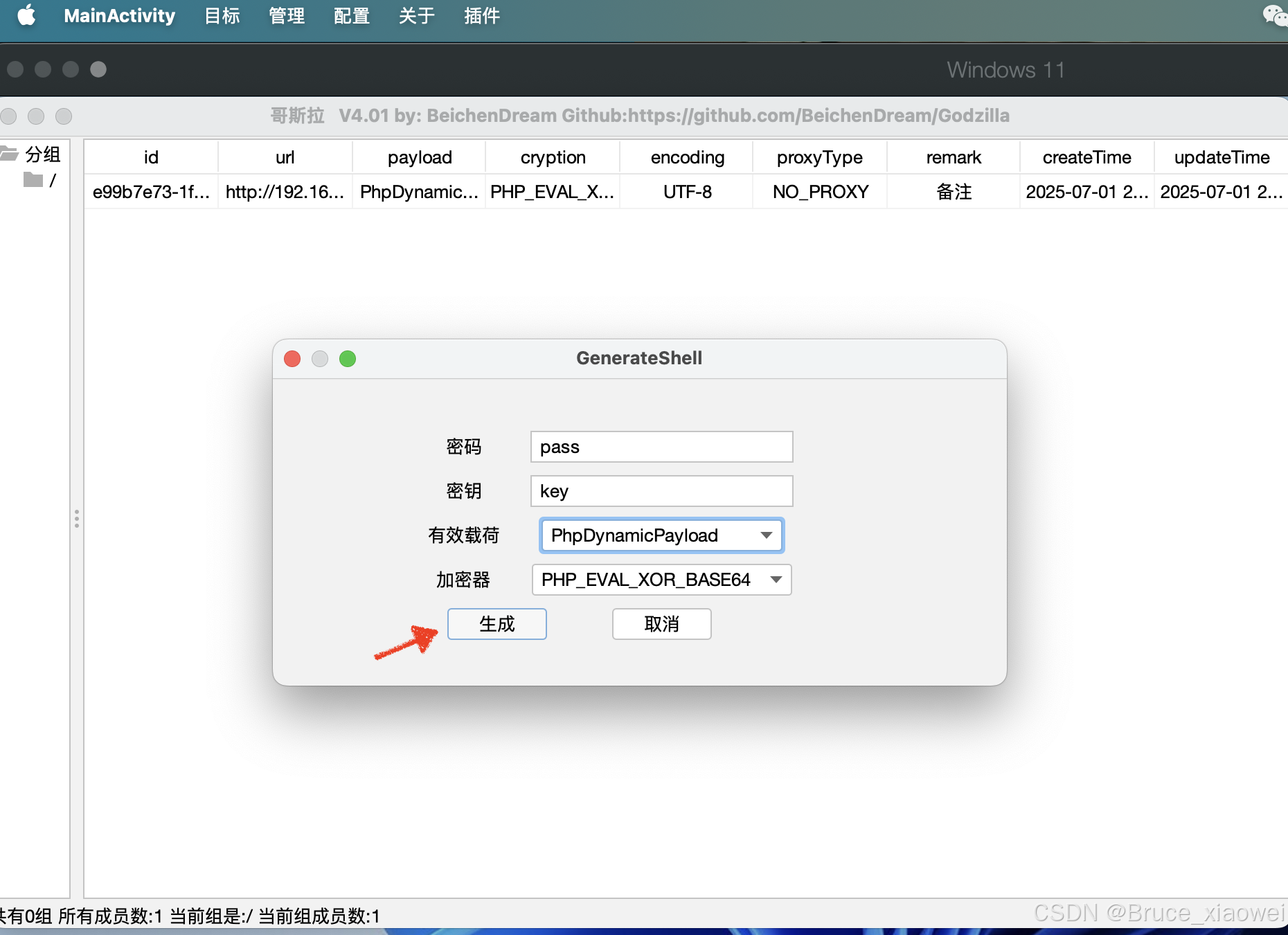

一、生成恶意Payload

-

在哥斯拉的

GenerateShell模块配置Payload参数:- 密码:

pass - 密钥:

key - 有效载荷:

PhpDynamicPayload - 加密器:

PHP_EVAL_XOR_BASE64

- 密码:

-

点击生成按钮创建PHP木马文件

qq.php

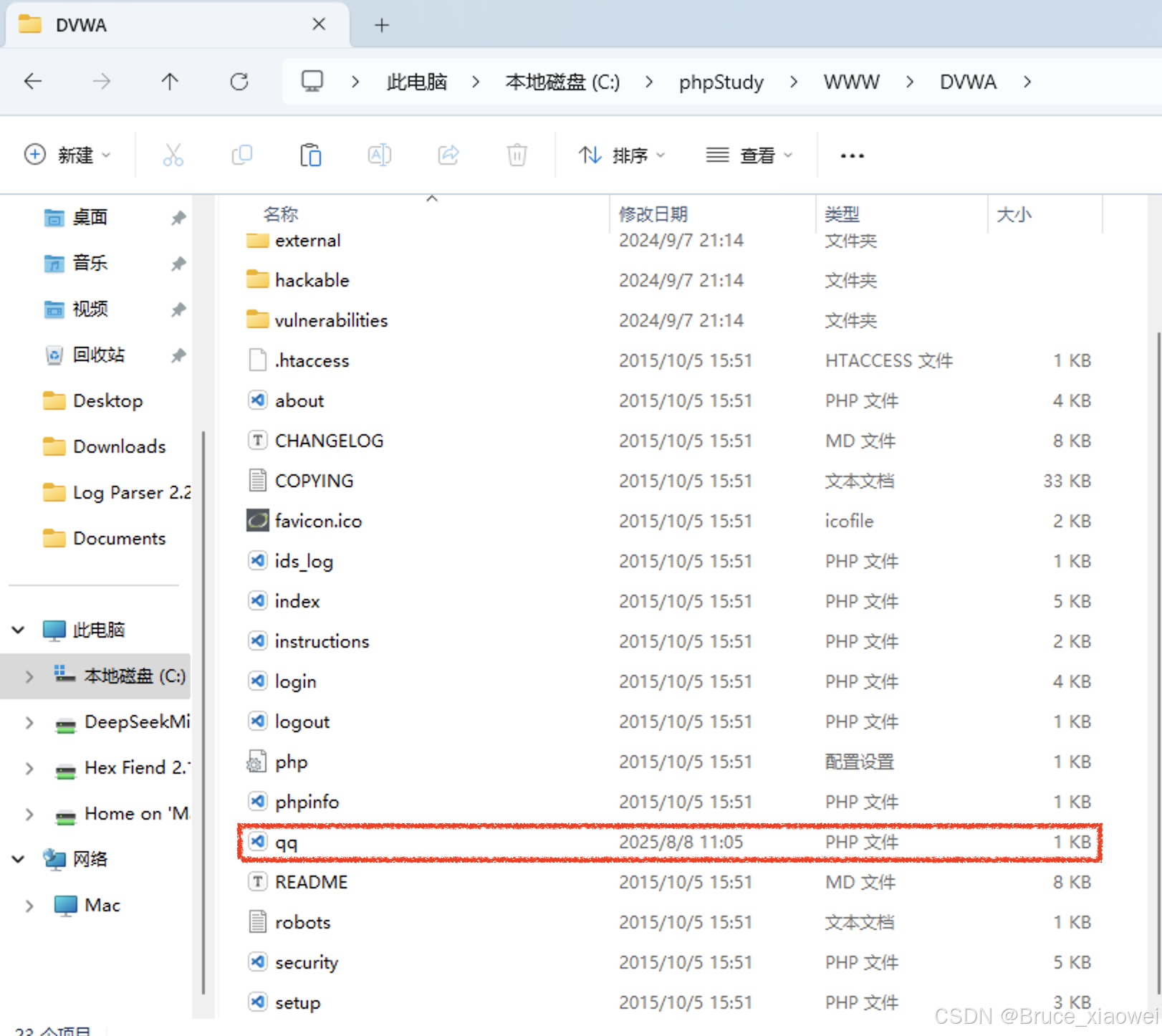

二、上传Payload到靶机

-

通过DVWA的文件上传漏洞页面(

/dvwa/vulnerabilities/upload/)上传生成的qq.php -

确认文件成功上传到服务器目录:

C:/phpStudy/WWW/DVWA/qq.php

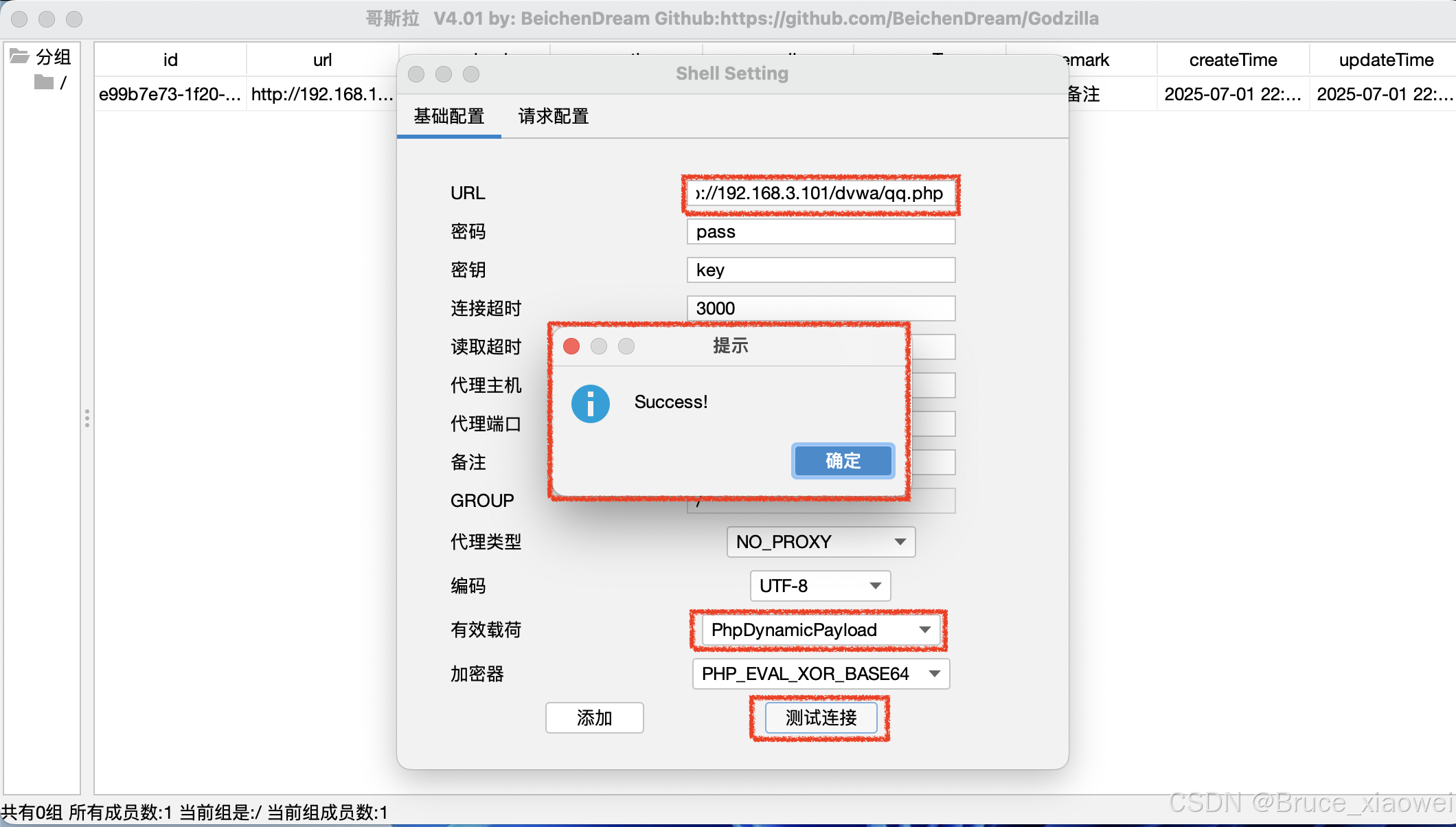

三、配置哥斯拉连接

在目标管理界面添加新配置:

yaml

URL: http://192.168.3.101/dvwa/qq.php

密码: pass

密钥: key

有效载荷: PhpDynamicPayload

加密器: PHP_EVAL_XOR_BASE64

代理类型: NO_PROXY

编码: UTF-8

点击测试连接显示Success!表示配置正确:

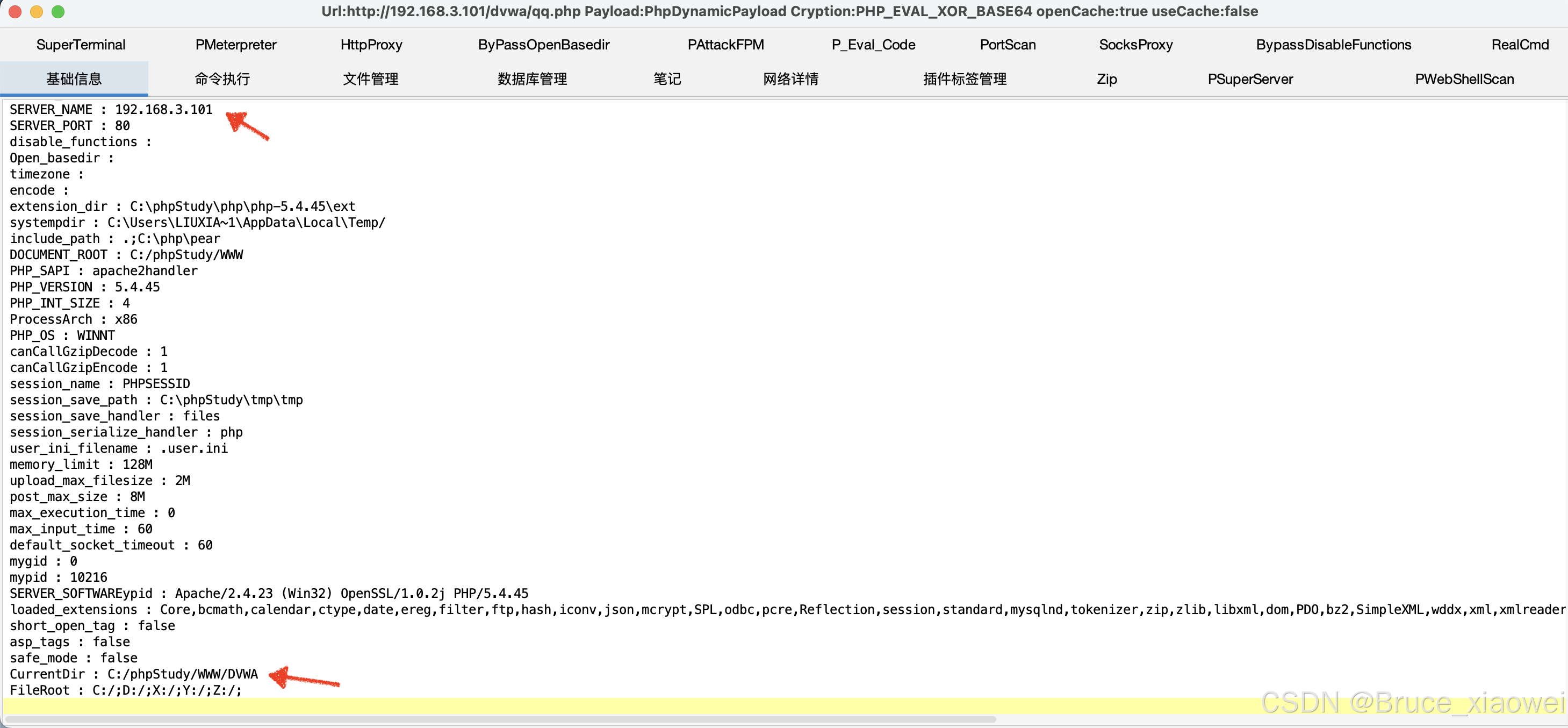

四、获取Shell控制权限

连接成功后进入控制台界面,关键系统信息如下:

properties

SERVER_NAME: 192.168.3.101

PHP_VERSION: 5.4.45

SYSTEM: WINNT

DISABLE_FUNCTIONS: (无禁用函数)

OPEN_BASEDIR: (无限制)

CURRENT_DIR: C:/phpStudy/WWW/DVWA

可执行功能模块:

- 命令执行:直接执行系统命令

- 文件管理:浏览/上传/下载文件

- 数据库管理:操作MySQL数据库

- 代理功能:建立Socks5代理隧道

五、关键发现与利用点

-

权限配置缺陷:

inidisable_functions: (空) open_basedir: (无限制)表明可无障碍执行系统命令

-

目录权限开放:

iniFileRoot: C:/;D:/;X:/;Y:/;Z:/;可访问所有磁盘分区

-

可写目录:

inisession_save_path: C:\phpStudy\tmp\tmp system_tmp: C:\Users\LIDULA--I\AppData\Local\Temp/适合存放持久化后门

六、防御建议

-

文件上传防护:

- 限制上传文件类型(白名单机制)

- 重命名上传文件

- 存储上传文件到非Web目录

-

PHP安全加固:

inidisable_functions = exec,passthru,shell_exec,system open_basedir = /var/www/html -

服务器配置:

- 定期更新PHP/Apache版本

- 使用chroot隔离Web环境

- 配置严格的目录权限

通过本实验可见,未修复的文件上传漏洞配合配置缺陷可导致服务器完全沦陷。防御需采用纵深安全策略,从漏洞修复、权限控制到系统加固多层面防护。

实验声明:本实验仅用于教育目的,所有操作均在授权环境中进行。