👍点「赞」 📌收「藏」 👀关「注」 💬评「论」

更多文章戳👉 晖度丨安全视界-CSDN博客🚀(原名:whoami!)

在金融科技深度融合的背景下,信息安全已从单纯的++技术攻防++ 扩展至**++架构、合规、流程与创新++** 的系统工程。作为一名从业十多年的老兵 ,将系统阐述数字银行安全体系的建设路径与方法论,旨在提出一套可落地、系统化、前瞻性的新一代安全架构。

| 序号 | 主题 | 内容简述 |

| 1 | 安全架构概述 | 全局安全架构设计,描述基础框架。 |

| 2 | 默认安全 | 标准化安全策略,针对已知风险的标准化防控(如基线配置、补丁管理)。 |

| 3 | 可信纵深防御 | 多层防御体系,应对++未知威胁++与高级攻击(如APT攻击、零日漏洞)。 |

| 4 | 威胁感知与响应 | 实时监测、分析威胁,快速处置安全事件,优化第二、三部分策略。 |

| 5 | 实战检验 | 通过红蓝对抗演练验证防御体系有效性,提升安全水位。 |

| 👉6 | 安全数智化 | 运用数据化、自动化、智能化(如AI)提升安全运营(各部分)效率。 |

|---|

目录

[16 安全数智化建设与应用实践](#16 安全数智化建设与应用实践)

[16.4 安全智能平台](#16.4 安全智能平台)

[16.4.1 智能化演进过程:从"人力驱动"到"智能自主"](#16.4.1 智能化演进过程:从“人力驱动”到“智能自主”)

[16.4.2 基础能力](#16.4.2 基础能力)

[16.4.2.1 安全规则引擎:将专家经验转化为自动化防护](#16.4.2.1 安全规则引擎:将专家经验转化为自动化防护)

[16.4.2.2 安全画像:从数据到洞察的"智能肖像"](#16.4.2.2 安全画像:从数据到洞察的“智能肖像”)

[2. 安全画像的三大应用场景](#2. 安全画像的三大应用场景)

[3. 核心价值与工作流程](#3. 核心价值与工作流程)

[16.4.2.3 安全知识图谱:揭示隐藏关联的"安全地图"](#16.4.2.3 安全知识图谱:揭示隐藏关联的“安全地图”)

[16.4.2.4 安全机器学习:从数据中自动学习的安全专家](#16.4.2.4 安全机器学习:从数据中自动学习的安全专家)

16 安全数智化建设与应用实践

16.4 安全智能平台

随着网络安全形势的快速变化,金融行业面临黑灰产 、黑客攻击 的日益增多,同时合规监管要求也越来越严格。传统安全防护方式暴露出以下问题:

-

🔴 实效性差:无法适应动态威胁。

-

🔴 人力成本高:依赖大量人工操作。

-

🔴 运作僵化:难以应对未知风险。

安全智能平台 通过融合数字模型与人工智能技术(如机器学习、知识图谱),推动安全运营从被动防御 转向主动防御,显著提升效率与防御能力。

🚀 智能化 vs 自动化:核心区别

| 特性 | 自动化 | 智能化 |

|---|---|---|

| 核心能力 | 规则执行、重复任务替代 | 自学习、自适应、知识推理 |

| 技术基础 | 脚本、RPA(机器人流程自动化) | AI、机器学习、知识图谱 |

| 应用效果 | 节省人力,提升效率 | 处理未知 威胁,自主决策 |

💡 智能化是自动化的高阶阶段:它不仅替代人力,还能通过"超自动化"(融合RPA、ML、AI)实现拟人智能功能。

16.4.1 智能化演进过程:从"人力驱动"到"智能自主"

核心概念:智能化是自动化的高阶形态

-

定位 :智能化不是简单的自动化,而是融合了机器人流程自动化(RPA)、机器学习(ML)和人工智能(AI) 等技术的"超自动化"阶段。

-

核心能力 :具备拟人智能特性,如:

-

🤖 自学习

-

🔄 自适应

-

🤝 自协调

-

🔧 自诊断

-

-

价值体现 :例如,智能防火墙通过积累语义知识和黑白样本,能够不依赖专家规则 ,甚至抵抗0Day漏洞攻击。

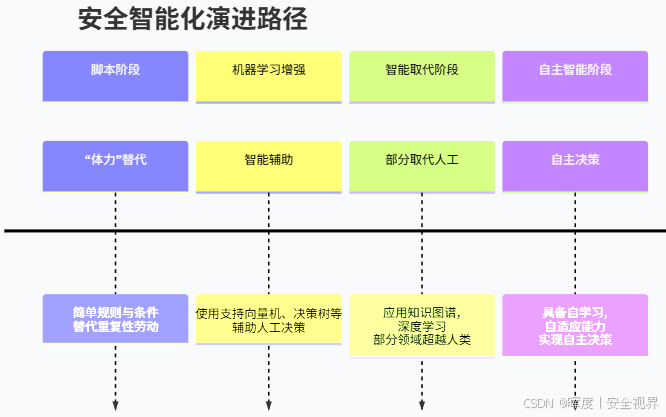

🛤️ 智能化演进时间线

安全智能的实现是一个循序渐进的过程,其演进路径如下图:

🎯 驱动力与最终目标

面对海量安全策略 与泛滥的安全告警 ,传统依赖安全工程师人力的模式已捉襟见肘。因此,智能化的核心驱动力是:

通过自动化覆盖高耗时、耗力的环节,减少人工参与,提升效率,并最终实现仅靠人工难以突破的关键防护能力。

16.4.2 基础能力

本文介绍安全智能基础能力:安全规则引擎、安全画像、安全知识图谱和安全机器学习。

16.4.2.1 安全规则引擎:将专家经验转化为自动化防护

1.为何需要规则引擎?

面对海量数据 和7x24小时 的潜在攻击,纯粹依靠人工检测是不现实的。安全规则引擎应运而生,其核心价值在于:

-

经验沉淀 :将安全专家的检测逻辑与经验,固化为可重复执行的自动化规则。

-

降本增效 :通过规则引擎管理规则,避免了将逻辑"硬编码 "在程序代码中,极大地降低了规则新增与维护的代价。

💡 一言蔽之:规则引擎是连接"人类专家智慧"与"机器自动化执行"的桥梁。

2.什么是"形式化规则"?

规则引擎使用形式化规则 ,这是一种精确、无歧义的计算机可读语言,与模糊的自然语言相对,确保了安全策略能被清晰、一致地执行。

-

典型工具:Drools, URule

-

脚本替代:Python, Groovy 等灵活的语言也常被用于编写规则。

3.形式化规则的六大规则表述方式与应用场景

| 名称 | 核心概念 | 通俗比喻 | 适用场景 |

|---|---|---|---|

| 规则集 | 🧮 规则的集合,是最高频的使用方式。可分为图形化(低代码)和脚本式(灵活编码)。 | 一本《安全应急预案手册》:手册里汇集了各种情况下的处理流程(规则),遇到问题按章办事即可。图形化就像漫画版手册,脚本式就像纯文字版手册。 | 通用场景,是构建其他复杂规则的基础。 |

| 决策表 | 📑 表格形式的规则,穷举所有条件组合及其对应结果。 | 一张"症状-疾病"对照表:左边列出所有症状(条件),右边是对应的疾病(结果)。只要症状匹配,就能直接查出得了什么病。 | 条件组合固定的场景,如权限审批、故障分类。 |

| 决策矩阵 | ⬢ 升级版决策表,条件维度扩展,输出也是一个二维表格。 | 一场足球赛的布阵决策:根据"对手阵型"和"我方状态"两个主要条件,得出一个最佳的"进攻与防守"二维人员布局表,而不是一个简单的指令。 | 多维度、复杂交叉的判断,如资源调度、策略优化。 |

| 评分卡 | 📊 量化评估模型,为每个属性打分,通过总分衡量综合风险或概率。 | 一份体检报告:根据你的血压、血脂、血糖等各项指标(变量)分别打分,最后计算出一个综合健康评分,告诉你总体健康状况(风险等级)。 | 风险评估、信用评级、授信决策等。 |

| 决策树 | 🌳 树形结构,从根部开始按条件分叉,直到叶子节点给出决策结果。 | 一个"猜人物"游戏:通过一系列"是"或"否"的问题(规则在底部),如"是男人吗?"、"戴眼镜吗?",一步步缩小范围,最终猜出具体人物(结果在顶部)。 | 路径清晰、易于解释的分类场景,如贷款审批、故障诊断。 |

| 规则流 | 🔀 规则的工作流,将不同的规则单元按逻辑顺序进行编排和执行。 | 一条自动化生产流水线:先将零件(规则集)组装成部件(决策表),再进行质量评分(评分卡),最后根据分数分流(决策树)到不同的包装线。规则流就是这条流水线的总控程序。 | 复杂的、多步骤的联合决策业务流程。 |

形式化规则的核心价值在于 :它将抽象的专家经验 转化为具体的、可执行的检测能力 ,从而在浩瀚的日志数据中自动、智能地发现潜在风险与威胁 ,最终实现降本增效。

要成功实现这一目标,必须紧密依赖三个关键要素:

-

专家经验(核心灵魂):是规则的来源,决定了检测能力的准确性与有效性。

-

高质量数据(坚实基础) :日志数据的丰富度 与质量直接决定了规则能否发现真实、准确的风险。

-

持续测试校验(质量保障):规则和评分模型必须经过反复打磨,才能确保其在实际环境中的可靠性。

16.4.2.2 安全画像:从数据到洞察的"智能肖像"

1.什么是安全画像?

安全画像的核心是为实体构建一个数字化的"智能肖像 ",其基础是标签。

| 概念 | 比喻 | 角色 |

|---|---|---|

| 标签 | 肖像的"特征点" (如:单眼皮、高鼻梁、痣的位置) | 技术语言:从数据中提取的、高度精炼的特征标识。 |

| 画像 | 完整的"人物肖像" (由所有特征点有机组合而成) | 业务语言:基于标签集合构成的、服务于业务的整体模型。 |

-

群体画像:将具有相似特征的实体(如用户)进行分群,抽象成一类标签化模型,以便统一研究和理解。

-

与业务的关系 :画像源于业务 ,是业务实体的抽象,但又高于业务,能提供更深刻的洞察。

2. 安全画像的三大应用场景

安全画像将这一理念应用于网络安全领域,其观察和建模的对象非常广泛。

| 应用对象 | 画像关注点(示例) | 核心目的与价值 |

|---|---|---|

| 应用与接口 | 使用的安全产品、功能、历史漏洞等。 | 评估安全水位,针对性地进行改进和加固。 |

| 攻击者 | 攻击手法、常用工具、攻击目标等。 | 理解攻击行动 ,发现攻击热点与新型技术,主动查漏补缺。 |

| 内部员工 | 常用设备、登录地、在线时间、权限、访问频次等。 | 建立行为基线 ,检测异常行为,防范内部数据泄露。 |

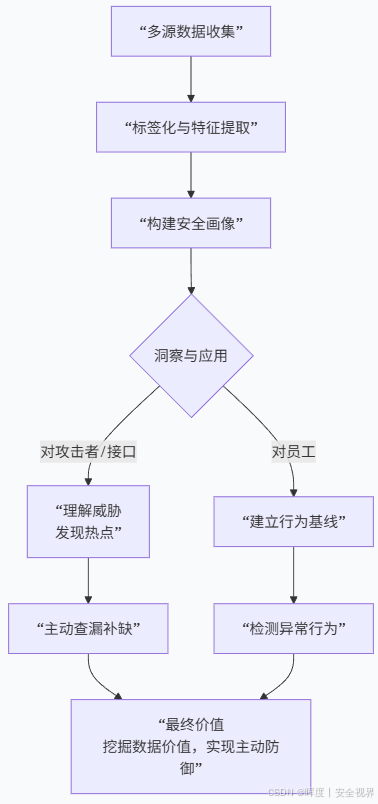

3. 核心价值与工作流程

安全画像的终极目标是将数据转化为可操作的洞察,其工作流程与核心价值如下图所示:

通过上述流程,安全画像能够:

-

化被动为主动:从应对已发生的攻击,转向预测和预防潜在风险。

-

从模糊到精确:将零散的数据转化为对实体的清晰、全面的认知。

-

提升防御效率:让安全团队能够更聚焦于真正的威胁和异常。

安全画像 是安全智能体系中的"观察之眼 "和"理解之脑 "。它通过为资产、攻击者、员工 等实体构建多维度的数字肖像,将杂乱无章的数据转化为清晰深刻的业务洞察,最终实现精准识别异常、主动发现威胁、挖掘数据价值的智能化安全运营。

16.4.2.3 安全知识图谱:揭示隐藏关联的"安全地图"

1.核心概念:什么是知识图谱?

知识图谱是一种以图结构来表示和存储知识的技术。

-

基本元素:

-

节点 :代表实体(如:一个人、一台设备、一个IP地址)。

-

边 :代表关系(如:属于、登录过、攻击了)。

-

-

基础单位 :"实体-关系-实体"三元组 ,例如

(攻击者IP) - [利用] -> (漏洞)。 -

通俗比喻 :就像一张巨大的**"关系网"** 或 "知识地图",将零散的信息点通过关系连线,编织成一张互联的网,从而揭示出隐藏的深层联系。

安全知识图谱是知识图谱技术在网络安全领域的应用,其核心在于整合多元异构的安全数据,进行关联分析。

| 对比维度 | 传统知识图谱 | 安全知识图谱 |

|---|---|---|

| 数据来源 | 网页、百科等 | 日志、告警、漏洞信息、威胁情报等异构安全数据 |

| 核心目标 | 增强搜索、推荐 | 对抗攻击与黑灰产(如发现洗钱、诈骗) |

2.核心价值与应用场景

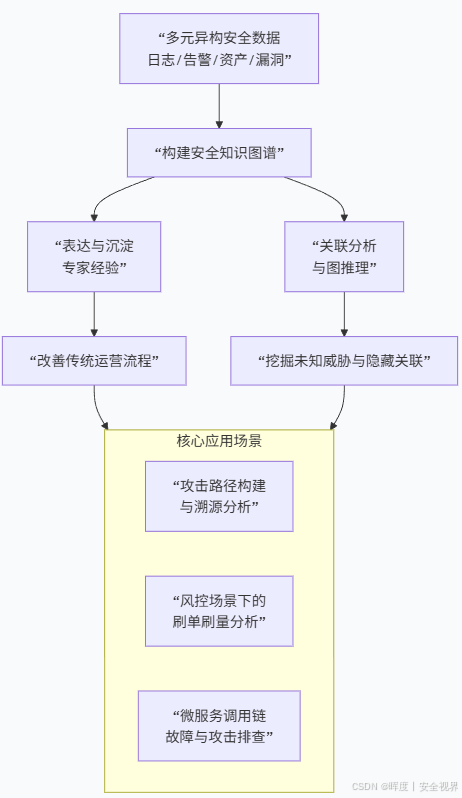

安全知识图谱的核心价值是将碎片化的数据转化为全局性的洞察,其应用场景与工作逻辑如下图:

它在安全领域不可替代的价值在于:

-

处理复杂关联 :数据源异构、质量不一,实体间的关联路径复杂且冗长(远超简单的一两跳),传统方法难以处理。

-

表达专家经验 :通过数据建模和图推理,将安全专家的分析逻辑固化下来,改善依赖人工、低效的多表查询流程。

-

挖掘隐藏信息 :凭借图强大的关联分析 和模式识别能力,能够发现潜在的、未知的攻击线索和威胁关联。

安全知识图谱 是安全智能体系中的 "关系分析师" 。它通过构建一张动态的、互联的安全关系巨网 ,将孤立的告警、资产、漏洞和威胁情报融为一体,从而让隐藏的攻击链浮现出来。它不仅提升了安全运营的效率 ,更赋予了安全团队发现未知威胁的洞察力 ,是实现主动、深度防御的关键技术。

16.4.2.4 安全机器学习:从数据中自动学习的安全专家

1.核心概念:什么是机器学习?

机器学习 是实现人工智能的一种核心方法,它让计算机能够像"学生"一样,从海量数据中自动学习规律和模式 ,并利用这些规律对未知数据进行预测和决策。

-

核心驱动力 :特征 与算法。算法从带有特征的数据中学习。

-

关键分类:根据学习时使用的数据是否有"标准答案"(标签),可分为:

| 类型 | 学习方式比喻 | 特点与应用 |

|---|---|---|

| 有监督学习 | 老师带着答案教学:学生通过大量"题目-答案"对来学习解题规律。 | 数据有明确标签,用于分类 和预测。 |

| 半监督学习 | 老师只讲部分例题:学生通过少量例题和大量无答案的习题自行摸索规律。 | 部分数据有标签,利用大量无标签数据提升模型能力。 |

| 无监督学习 | 学生自学无答案习题集:通过分析习题之间的相似性,自行总结题型和类别。 | 数据无标签,用于聚类 和异常发现。 |

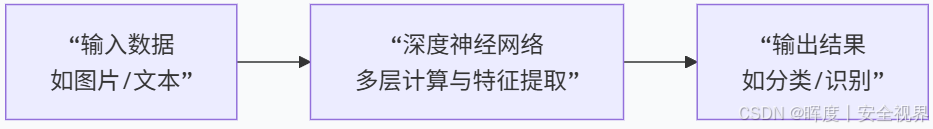

🧠 深度学习:机器学习的强大分支

深度学习 是机器学习的一个重要分支,它使用人工神经网络来模拟人脑的工作方式。

-

基本单元 :神经元,一个可调节权重的非线性函数。

-

核心结构 :大量神经元相互连接形成的复杂网络结构。

-

能力:能够处理极其复杂的模式,在图像识别、自然语言处理等领域表现卓越。

其工作原理可以简化为以下流程:

2.什么是安全机器学习:赋能智能安全运营

安全机器学习是将机器学习技术应用于网络安全领域,让机器承担重复性分析工作,从而释放人力,实现智能化的安全运营。其在安全领域的价值主要体现在以下两个方面:

| 应用方向 | 处理的数据 | 实现的智能 | 达成的效果 |

|---|---|---|---|

| 处理海量日志 | 系统流量、员工访问、DNS查询等日志 | 数据智能:自动分析、发现异常模式 | 从"看不清"到"看得透" |

| 自动化运营任务 | 情报信息、漏洞信息等文本内容 | 决策智能:自动提取、分类和归纳 | 从"纯人工"到"人机协同" |

安全机器学习 是构建安全智能平台的核心引擎 。它通过让机器自主学习数据中的攻击规律和正常行为模式,实现了对海量安全数据的自动化、智能化分析 ,最终赋能安全团队更高效、更精准地发现和响应威胁,是提升整体安全防护水位的关键技术。

参考资料:《数字银行安全体系构建》

👍点「赞」➛📌收「藏」➛👀关「注」➛💬评「论」

🔥您的支持,是我持续创作的最大动力!🔥