智能网联汽车信息安全深度解析:从UN-R155与GB44495标准到OBD/UDS技术实践

面对日益严格的汽车信息安全法规,研发测试工程师需要掌握从标准解读到技术实现的完整知识体系。

随着智能网联汽车飞速发展,一辆智能网联汽车每天产生1TB数据 ,通过数百个ECU(电子控制器单元) 实现整车控制,其安全边界已从机械防护延伸至数字防线。2026年1月1日,中国将强制实施GB 44495-2024 《汽车整车信息安全技术要求》标准,欧盟已于2024年7月全面强制实施UN R155法规。这些法规的实施提醒广大车企:汽车信息安全不再是附加项,而是智能网联汽车的"生死线"。

关键词:UN-R155、GB44495、整车信息安全、OBD网关、UDS协议、纵深防御、TARA(威胁分析与风险评估)、CSMS(网络安全管理体系)、安全诊断

数据安全

1 UN-R155与GB44495标准深度解读

1.1 法规背景与定位差异

UN-R155 是联合国世界车辆法规协调论坛(UN/WP. 29)制定的全球首个汽车网络安全强制性法规,自2021年生效,覆盖欧盟、日本、韩国等54个缔约国。该法规采用双重认证模式:车企需先通过CSMS(网络安全管理体系)认证,再完成车型VTA(车辆型式批准)认证。

GB 44495-2024作为中国首个汽车信息安全强制性国家标准,虽然对标UN-R155,但结合本土需求强化了数据安全要求,于2024年8月发布,2026年1月实施。

核心差异在于:UN-R155更偏向 "过程合规"和"风险可控" ,依赖TARA(威胁分析与风险评估)动态评估;而GB 44495要求更具体,强调 "技术落地"和"数据安全" ,提供了详细测试方法。

1.2 技术要求对比分析

GB 44495标准明确规定了四大核心领域的技术要求:

- 外部连接安全测试:针对T-Box、Wi-Fi接口、USB、CAN诊断接口等,要求接口认证与授权、通信加密、恶意接入防护

- 通信安全:验证网络通信协议、V2X通信、车载操作系统等层面的系统漏洞防护、权限隔离和异常行为监测

- 软件升级安全:确保升级包安全、升级过程防护和权限控制,防止恶意升级或篡改

- 数据代码安全:要求数据分类与保护、数据传输安全和数据删除与匿名化

值得注意的是,GB 44495在技术细节上更为具体,例如要求"不存在由权威漏洞平台6个月前公布且未经处置的高危及以上的安全漏洞",以及"使用TLS V1. 2同等安全级别或以上要求的安全通信层协议"。

2 整车信息安全架构与技术要求

2.1 纵深防御体系架构

智能网联汽车信息安全需要建立纵深防御体系,GB 44495标准将其划分为四个关键层面:

- 外部连接安全:车辆与外部环境(互联网、充电桩、其他车辆等)的所有交互接口均需实施安全防护

- 通信安全:车内网络(CAN、LIN、以太网等)和车外通信(V2X、蜂窝网络等)的数据传输安全

- 软件升级安全:确保OTA升级过程全链路安全,从升级包生成、传输到安装验证

- 数据代码安全:保护车辆处理、存储和传输的所有数据,以及车载软件的知识产权安全

2.2 关键组件安全要求

整车信息安全架构依赖多个关键组件的协同工作:

- 网关安全:作为车内网络中枢,需实现区域隔离、访问控制和安全监控

- T-Box安全:车辆与外界通信的关键入口,需强化身份认证、安全通信和入侵检测

- ECU安全:各个电子控制单元需具备安全启动、安全调试、安全存储等基础安全能力

- 密钥管理系统:为整车提供完整的密钥生命周期管理,支持安全通信、身份认证等场景

3 OBD网关的安全增强设计与演进

3.1 传统OBD接口的安全风险

传统OBD接口作为车辆诊断的关键入口,长期存在严重安全隐患:

- 直接暴露内部网络:早期OBD接口直连CAN总线,攻击者可通过物理接入注入恶意报文

- 缺乏权限控制:默认允许读写关键数据(如发动机参数、电池管理系统参数)

- 无安全认证机制:诊断设备无需身份验证即可访问车辆控制系统

随着智能网联汽车发展,OBD接口已从单纯的诊断接口演变为车辆数据出口和远程通信接口,面临的安全威胁呈指数级增长。

3.2 安全网关技术实现方案

现代汽车架构通过引入安全网关重构O接口安全防护体系:

安全网关的核心安全功能包括:

- 区域边界防护:根据车辆电子电气架构划分安全域,控制域间通信

- 防火墙功能:基于规则过滤跨域报文,阻止非法通信

- 安全认证:对诊断请求进行身份鉴别与权限校验

- 安全监控:实时监测诊断会话异常行为,及时告警

3.3 OBD与UDS的协同工作机制

在现代车辆中,OBD与UDS常共存于同一车辆网络,分工协作:

- OBD:专注于排放相关系统,作为法规强制的"排放卫士"

- UDS:面向全车ECU,作为制造商推崇的"全能医生"

以一款国六排放标准的智能汽车为例,其动力ECU同时支持OBD与UDS------OBD负责实时监控排放指标,UDS则在车辆进厂保养时,为技师提供深度诊断和编程功能。网关ECU 作为网络中枢,巧妙路由诊断请求,确保OBD端口仅响应排放相关指令,UDS会话则按需分发至各目标ECU。

4 UDS协议安全增强与合规实践

4.1 UDS协议安全机制分析

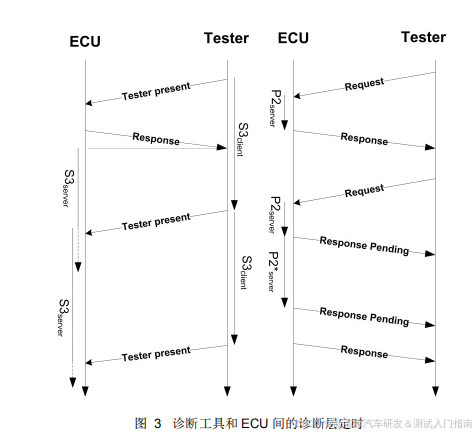

UDS(Unified Diagnostic Services,统一诊断服务)协议是现代汽车诊断的核心,其安全机制包括:

- 会话管理:定义默认会话、编程会话、扩展会话等多种模式,不同模式下开放不同诊断权限

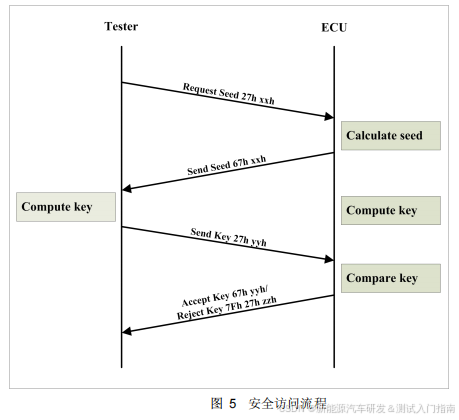

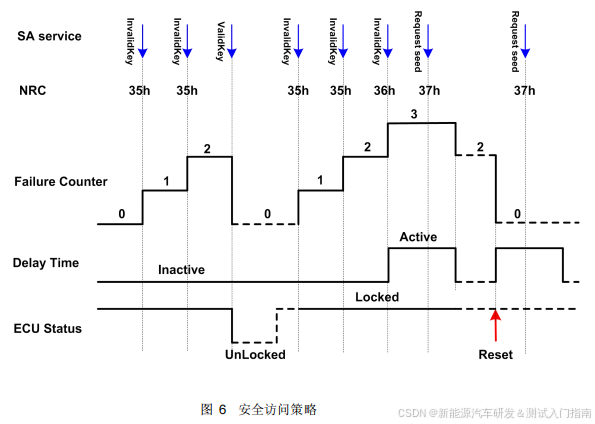

- 安全访问:通过种子-密钥挑战应答机制,防止未授权访问敏感服务

- 通信安全:支持基于SecOC的安全通信机制,防止报文窃听和篡改

- 容错处理:针对异常操作和错误请求有完善的错误处理机制

4.2 合规性增强实践

为满足GB 44495和UN-R155要求,UDS协议实现需进行以下安全增强:

-

服务权限精细化控制

- 根据安全等级(0-3级)动态开放服务权限

- 关键服务(如写数据、软件更新)需在高安全会话下执行

-

安全审计与日志记录

- 记录所有诊断会话和安全关键操作

- 日志需防篡改且保存期限符合法规要求(通常≥6个月)

-

安全测试与验证

- 针对UDS服务进行渗透测试和模糊测试

- 验证安全机制的有效性和抗攻击能力

5 研发测试工程师的合规实施策略

5.1 全生命周期质量管理体系

智能网联汽车信息安全需要实现全生命周期质量管理,核心是体系融合。某车企通过整合信息安全、功能安全和研发三套体系,砍掉42%冗余环节,实现了从"安全目标到安全需求再到安全测试用例"的全链路追溯,产品上市周期平均缩短18%。

具体实施需要实现"四个穿透":

- 阶段穿透:从概念阶段到报废阶段,每个环节都有"安全交付物"

- 要素穿透:每个阶段必须清晰定义安全目标、输入输出和责任主体

- 逻辑穿透:构建"TARA识别风险---技术方案落地---测试验证---监控改进"的PDCA循环

- 法规穿透:将法规要求转化为可执行的技术规范

5.2 测试验证重点领域

针对GB 44495合规性测试,需重点关注以下领域:

-

渗透测试覆盖性

- OBD接口:模拟未授权工具尝试越权访问ECU服务

- 网关策略:验证跨域通信是否严格隔离

-

协议模糊测试

- 针对UDS服务注入异常参数,检验ECU异常处理机制

- 对CAN/LIN/以太网等总线协议进行模糊测试

-

漏洞扫描与管理

- 确保不存在已知高危漏洞(特别是6个月前公布的漏洞)

- 建立漏洞修复流程和时限要求(高危漏洞修复周期需小于7天)

5.3 供应链安全管理策略

GB 44495和UN-R155均强调供应链安全管理,要求整车厂确保其供应链符合相关要求。三级供应商 需确保零部件、软件无后门漏洞,二级供应商 要实现零部件安全集成,一级供应商 需构建系统级安全方案,主机厂则承担最终的合规统筹责任。

实施建议包括:

- 与供应商签订网络安全协议,明确责任义务

- 定期对供应商进行网络安全审计和评估

- 对SBOM(软件物料清单)进行全生命周期管理

- 推动组件替换或自研加密模块

6 未来发展趋势与展望

6.1 技术融合趋势

汽车诊断领域正呈现明显融合趋势:OBD与UDS的界限将逐渐模糊。SAE组织已制定J1979-2(OBDonUDS)标准,核心思想是保留OBD排放法规框架,将诊断服务映射至UDS协议之上,实现"一套硬件、一套软件、双重合规"。

这种融合可简化ECU软件架构,降低硬件成本,为未来更高级排放监控和远程诊断铺平道路。预计2025年后将逐步量产应用,迈向 "统一诊断"新时代。

6.2 法规演进方向

随着技术发展和威胁 landscape 变化,汽车信息安全法规将持续演进:

- 测试要求标准化:GB 44495后续修订可能进一步细化测试方法和验收准则

- 自动驾驶集成:与GB 44497(自动驾驶数据记录系统)等标准协同,形成完整安全标准体系

- 国际协调一致:中国与国际法规协调加强,减少车企合规成本

总结:合规之路是持续之旅

汽车信息安全治理已进入有标可依的新阶段,但技术的发展和攻击手段的演进不会停止。GB 44495-2024的实施只是起点而非终点,企业需要在满足标准要求的基础上,建立持续性的安全监测和应急响应能力。

对研发测试工程师而言,理解UN-R155与GB 44495的技术要求,掌握OBD网关与UDS协议的安全实践,构建全生命周期的质量管理体系,是确保智能网联汽车"安全启程、安心抵达"的专业基石。