简介

随着钓鱼攻击手法的不断演变,攻击者开始利用"软连字符(Soft Hyphen)"等不可见字符来绕过邮件安全网关的检测,让看似正常的"密码即将过期"通知变成窃取账号凭据的陷阱。本文将解析这种隐形字符攻击的原理与危害,并探讨为什么仅靠技术防御已无法有效阻止社会工程攻击。同时,介绍如何通过 KnowBe4 的 AI 驱动安全意识培训平台,从"人"的层面构建组织的最后一道防线。

关键词

钓鱼邮件、Soft Hyphen、Unicode 混淆、社会工程攻击、邮件安全过滤、AI 安全意识培训、KnowBe4 HRM+、PhishER Plus、SecurityCoach、Phishing Simulation

一、攻击新花样:看不见的字符

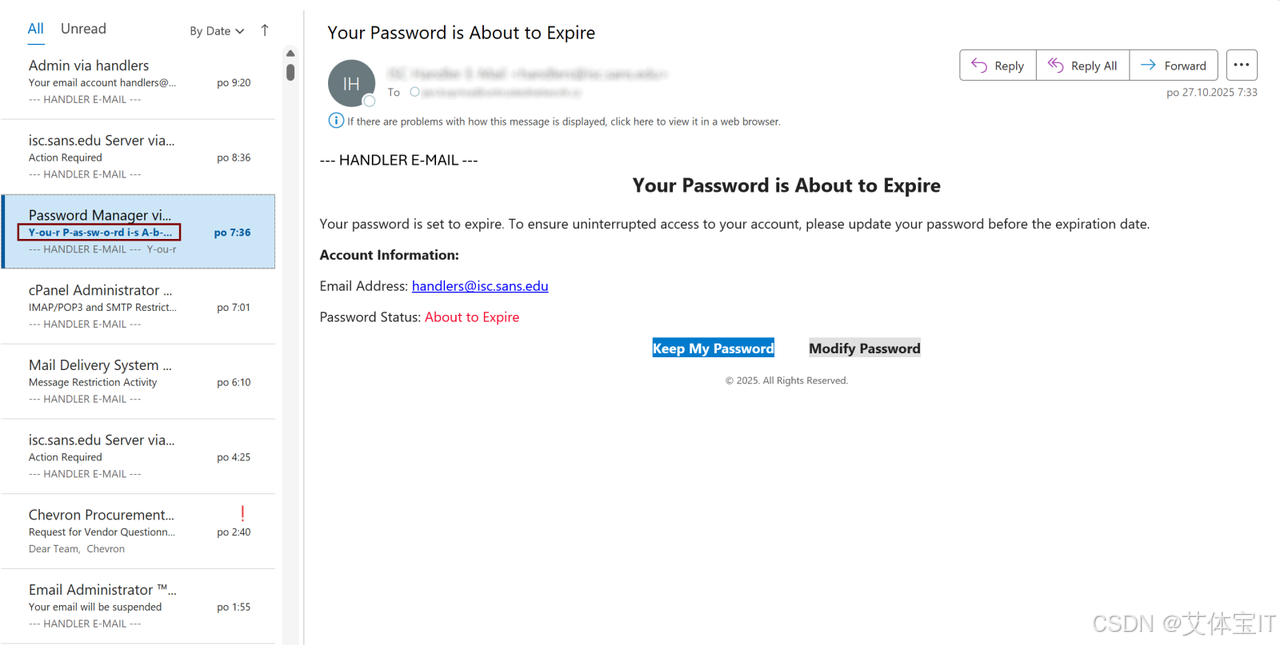

近日,SANS Internet Storm Center 的安全研究员 Jan Kopriva 报告了一起正在活跃传播的钓鱼活动。攻击者在邮件主题中插入了"软连字符(Soft Hyphen, Unicode U+00AD)"来绕过安全过滤。

这些邮件的主题原本是"Your Password is About to Expire(你的密码即将过期)",但攻击者在单词间悄悄插入软连字符,使得过滤系统识别到的内容被分割成碎片化的字符串,从而无法匹配到恶意关键词。而对收件人来说,这些字符在大多数邮件客户端(如 Outlook)中不会显示,看到的仍是一封"正常"的通知邮件。

Kopriva 指出,这种技巧利用了电子邮件编码规范(MIME encoding)和 Unicode 特性,通过在主题和正文中嵌入不可见字符,破坏了安全网关的特征匹配逻辑。在邮件正文中,攻击者还混入了大量软连字符,使得机器检测看到的是"杂乱的字符串",而人眼却能正常阅读完整内容,例如"请立即重设密码"。

当用户点击邮件中的"重置密码"链接后,就会跳转到伪造的登录页面,攻击者借此窃取邮箱凭据。

二、技术绕不过"人"的问题

这种攻击的难点不在于技术突破,而在于利用了人机之间的感知差异。安全系统侧重字符匹配和规则检测,而攻击者通过细微的编码伪装,让机器"看不懂",但让人"看得懂"。

这类攻击在过去几年屡见不鲜:

-

2023 年,Google Threat Analysis Group 曾披露多个以 Unicode 混淆为核心的钓鱼样本。

-

Microsoft Defender 团队在 2024 年的安全报告中也提到,"隐形字符"和"同形异义字"(Homoglyph)已成为攻击者绕过邮件网关的主流手段之一。

从趋势来看,钓鱼邮件正变得越来越"干净"------不再依赖明显的恶意链接或附件,而是利用社交工程和轻量混淆技巧直接欺骗人。

三、为什么仅靠技术防御不够

尽管现代邮件安全网关(如 Microsoft Defender for Office 365、Proofpoint、Mimecast 等)已经具备 URL 重写、行为沙箱等功能,但攻击者仍然不断通过以下方式逃逸检测:

-

使用动态生成或短链接重定向;

-

利用可信云服务(如 Google Forms、SharePoint)作为钓鱼载体;

-

采用微小编码混淆(例如软连字符、零宽空格、拼写错位)。

这意味着,最终能决定防御成败的,仍然是人------是否识别出邮件中的细微异常,是否经过足够的安全意识训练。

四、AI驱动的安全意识防护:KnowBe4 HRM+ 平台

面对这种以人为突破口的攻击方式,全球超过 70,000 家企业选择了 KnowBe4 HRM+ (Human Risk Management Plus) 平台来建立"以人为中心"的安全防御体系。

KnowBe4 是全球领先的安全意识培训与钓鱼模拟平台,通过以下能力帮助组织识别并降低人为风险:

-

AI智能钓鱼模拟(PhishER Plus) 平台每日分析来自全球的上百万封钓鱼样本,借助 AI 模型自动生成与真实攻击极为相似的测试邮件,帮助员工在真实场景中识别社会工程攻击。

-

个性化培训课程库(Security Awareness Training) 提供 30 多种语言、超过 1700 门培训课程,涵盖邮件防骗、密码管理、勒索软件防护、社交媒体风险等主题,员工可按部门、岗位定制学习路径。

-

实时风险量化与行为分析(Security Culture Benchmark & Risk Score) HRM+ 通过汇总点击率、报告率、培训完成率等指标,为每位员工、部门乃至整个组织生成"安全文化评分",让安全团队能量化管理人类风险。

-

智能辅导与响应(SecurityCoach & PhishER) 当员工误点钓鱼链接时,系统会自动触发 "安全辅导" (Security Coaching),即时推送学习内容并强化记忆。

通过这些功能,企业可以在攻击真正发生前,把"人"的反应速度训练得比攻击更快。

五、结语

隐形字符攻击提醒我们,安全防御的重心正从"防技术漏洞"转向"防认知漏洞"。

再先进的安全产品,也无法取代员工的判断力与安全意识。

在自动化检测与人类感知之间建立平衡,正是现代安全体系的关键所在。

KnowBe4 通过持续的 AI 模拟与培训,让每一位员工都成为安全防线的一部分。