AWVS(Acunetix Web Vulnerability Scanner)是一款知名的网络漏洞扫描工具,通过网络爬虫测试网站安全,检测流行的Web应用攻击,如跨站脚本、sql 注入等。据统计,75% 的互联网攻击目标是基于Web的应用程序。

在今天,网站的安全是容易被忽视的,黑客具备广泛的攻击手段,例SQL注入,XSS,文件包含,目录遍历,参数篡改,认证攻击等,虽然配置了正确的防火墙和WAF,但是这些安全防御软件仍然存在策略性的绕过,因此,需要您定期的扫描你的web应用,但是手动检测你所有的web应用是否存在安全漏洞比较复杂和费时,所以需要一款自动化的web漏洞扫描工具来检测web应用是否存在安全漏洞。

现在结合靶场来演示如何使用AWVS

账户密码登录扫描

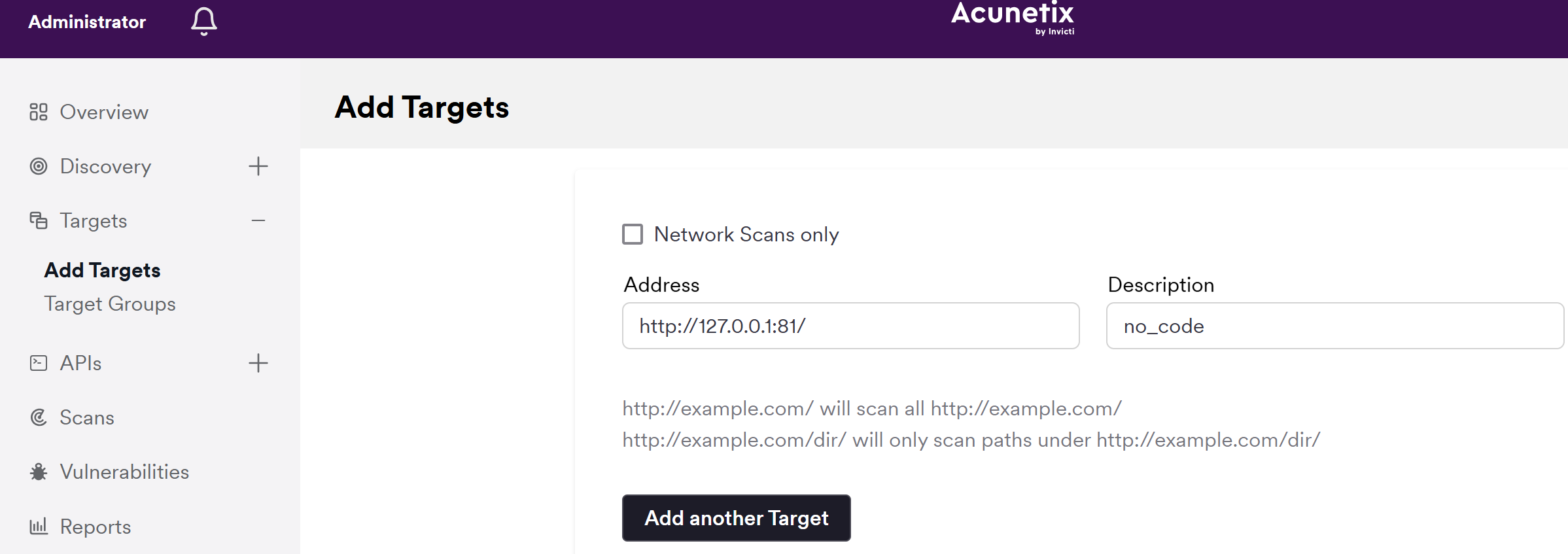

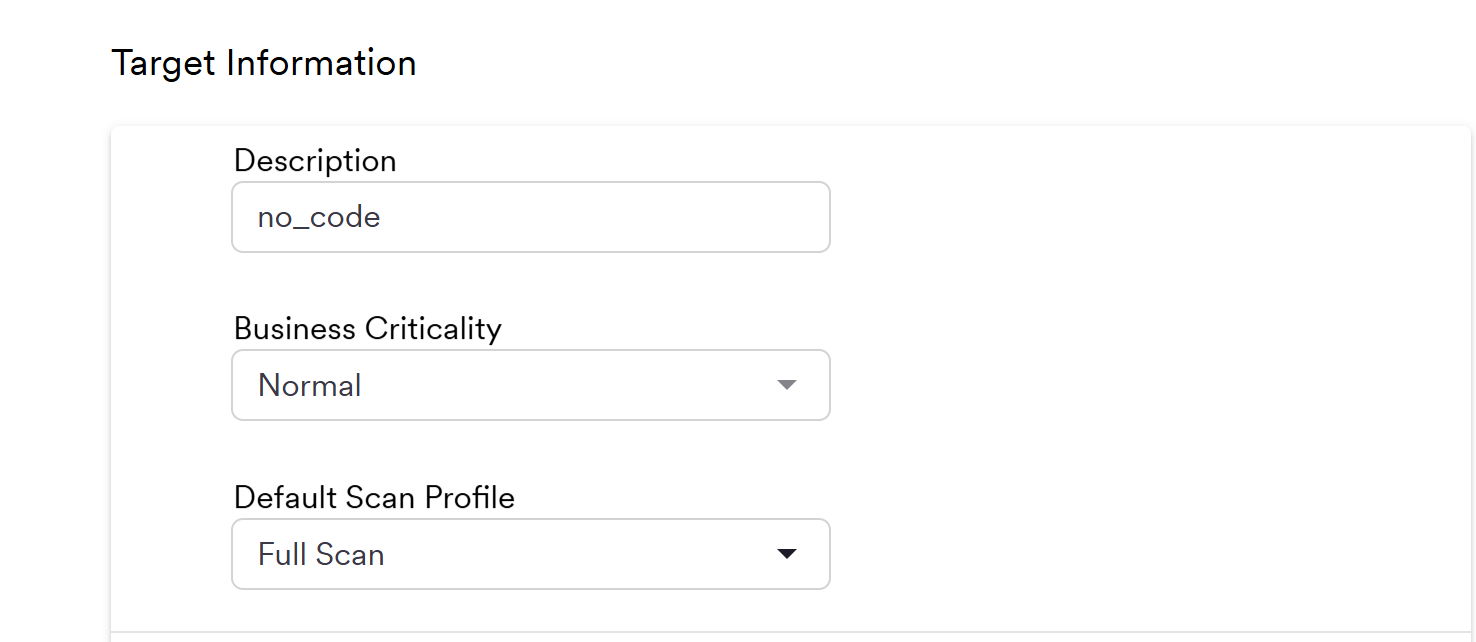

在将本地的 Web 服务(127.0.0.1:81)添加为 AWVS 的扫描目标

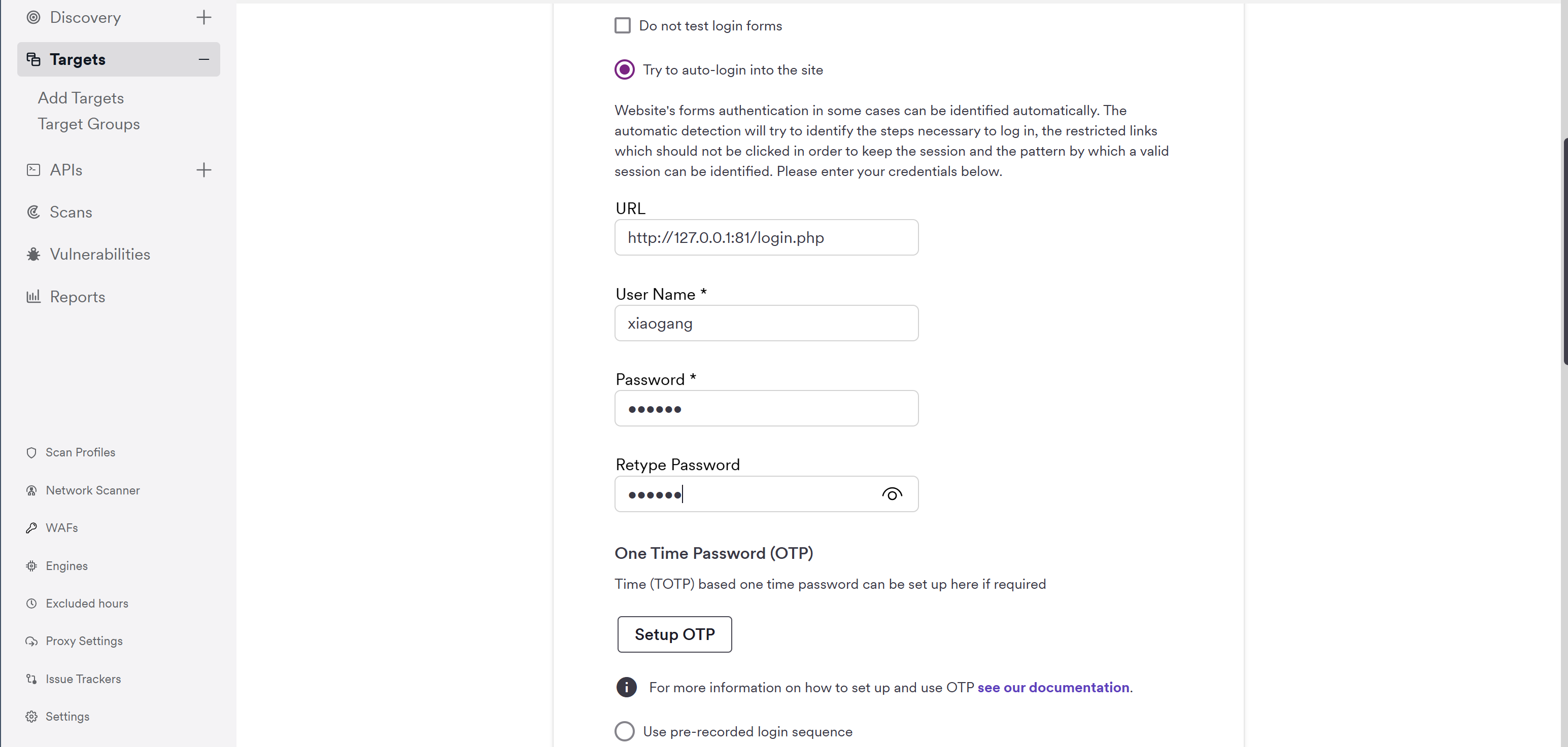

配置测试账号,让 AWVS 能模拟登录后进行深度扫描(检测登录后的权限漏洞)。

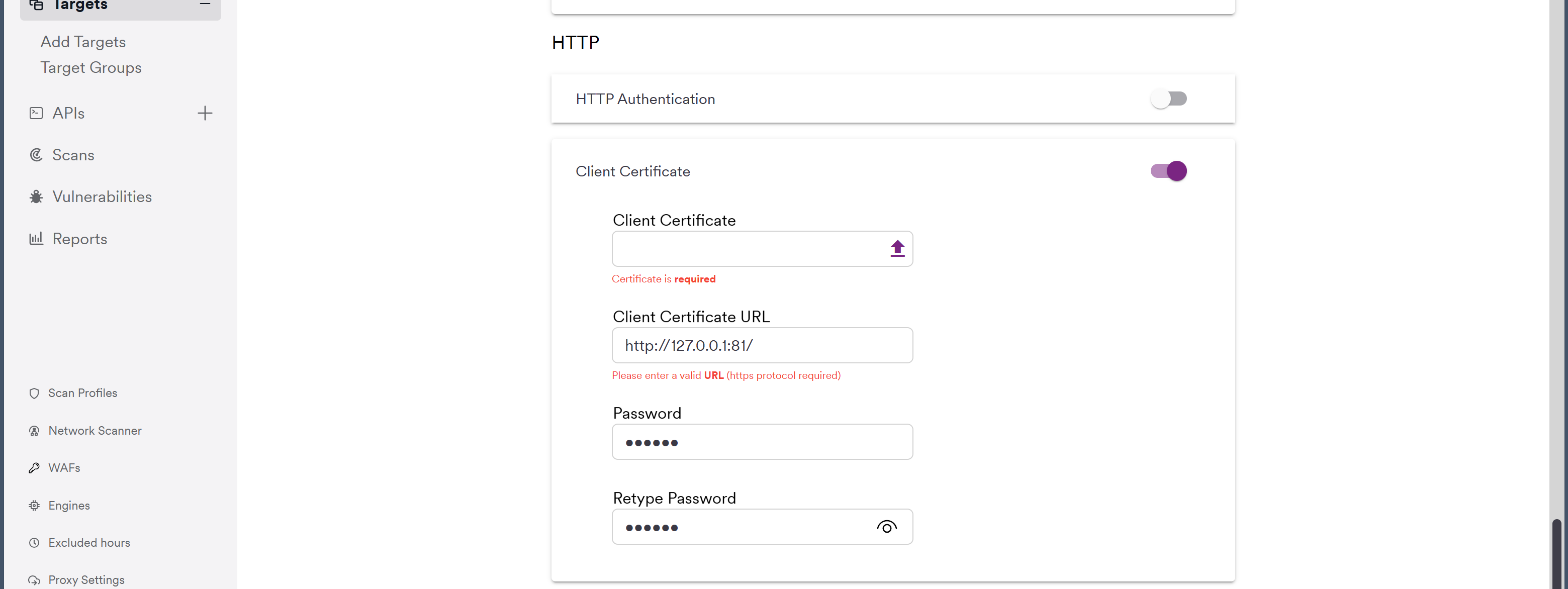

配置客户端证书,但参数填写错误(无证书文件、URL 协议不匹配)------ 不过最终扫描成功了,说明该服务实际不需要客户端证书(此配置可能未生效)。

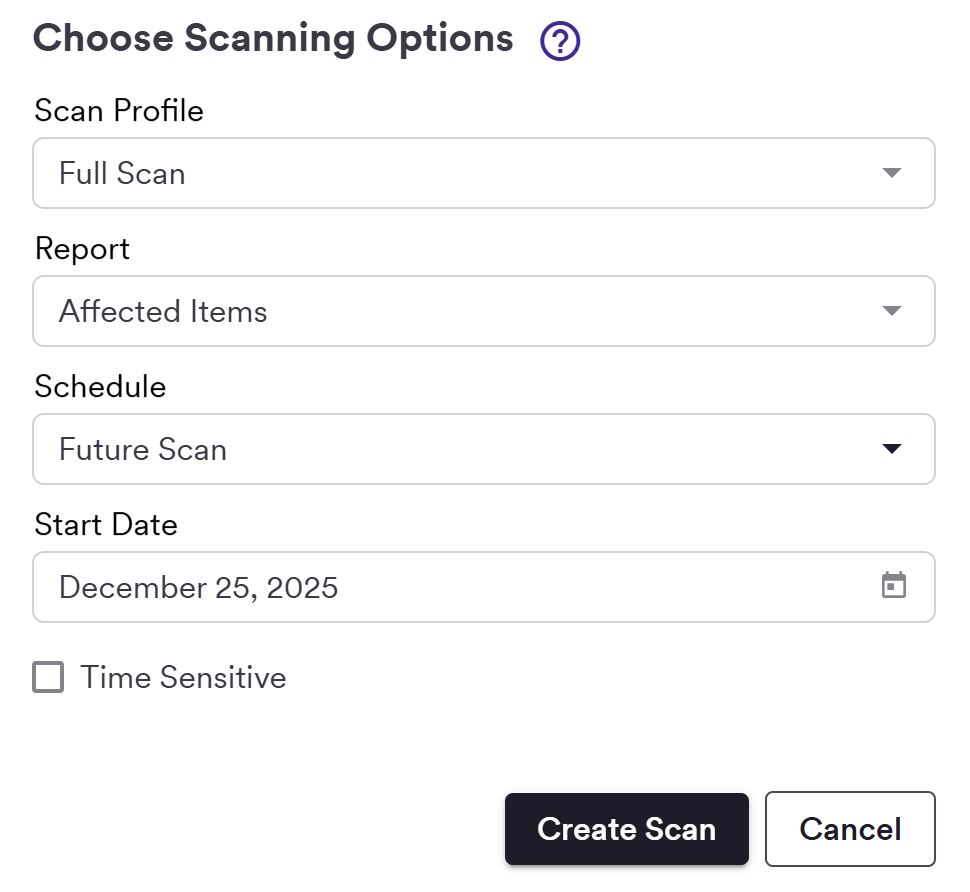

选择了 "全量扫描" 模式,会对目标进行最全面的漏洞检测(耗时较长,但覆盖度高)

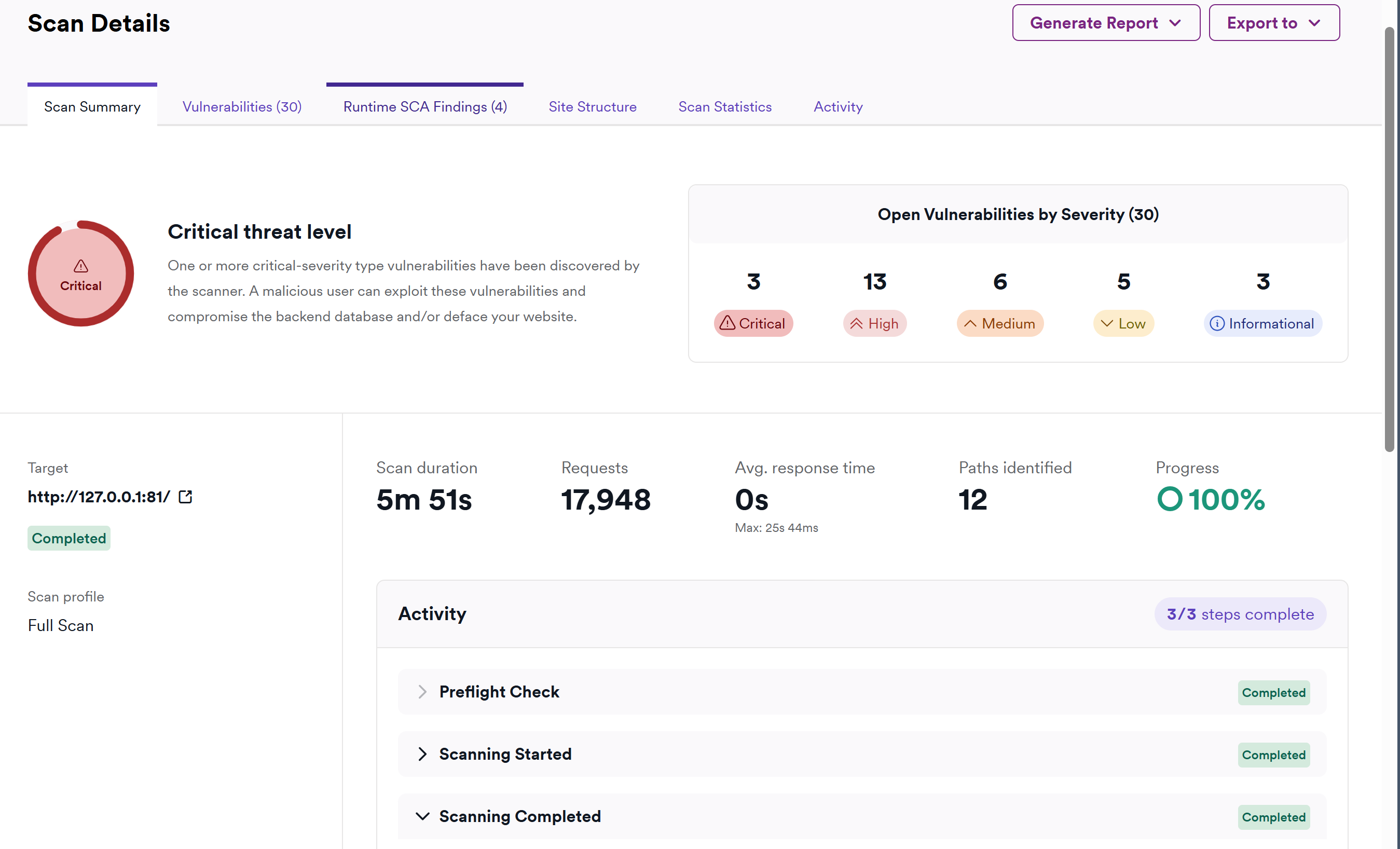

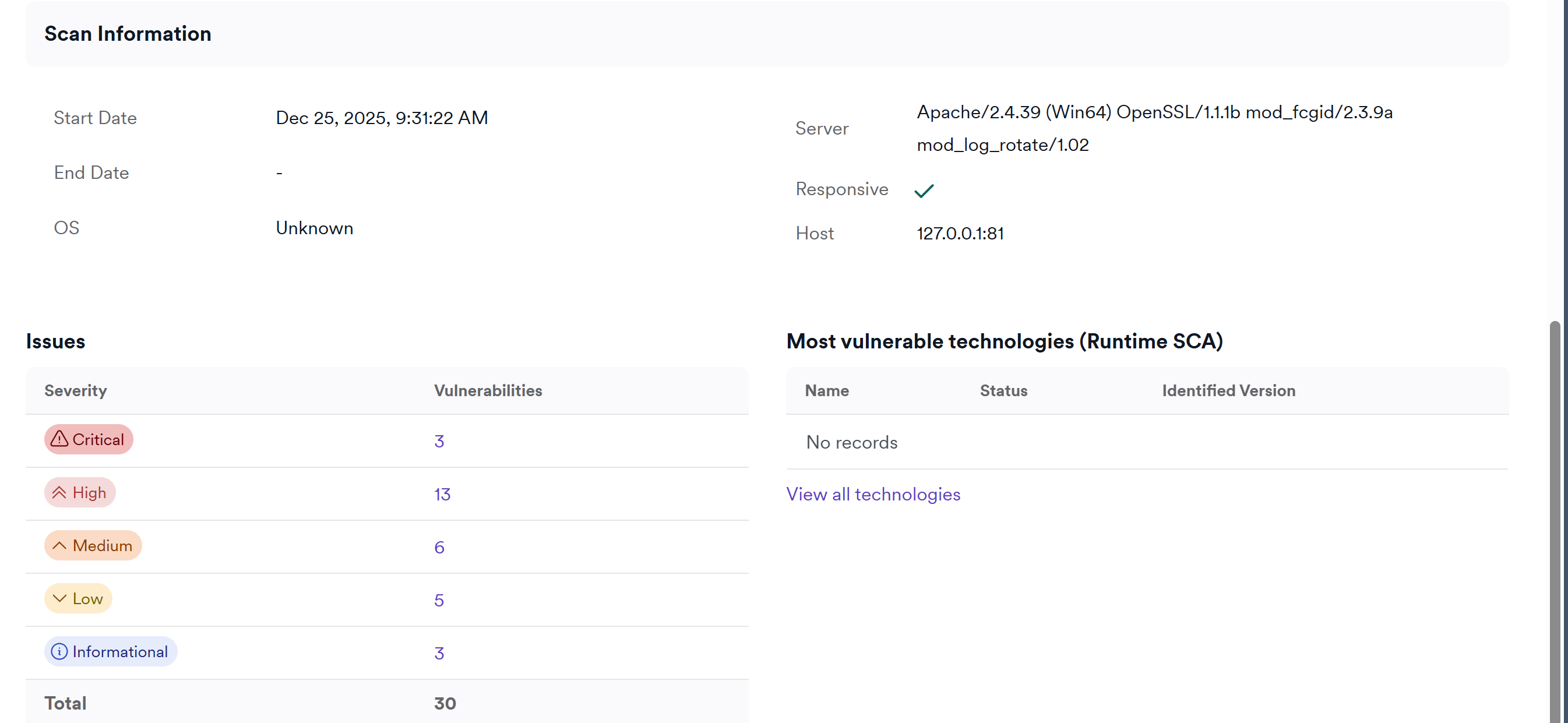

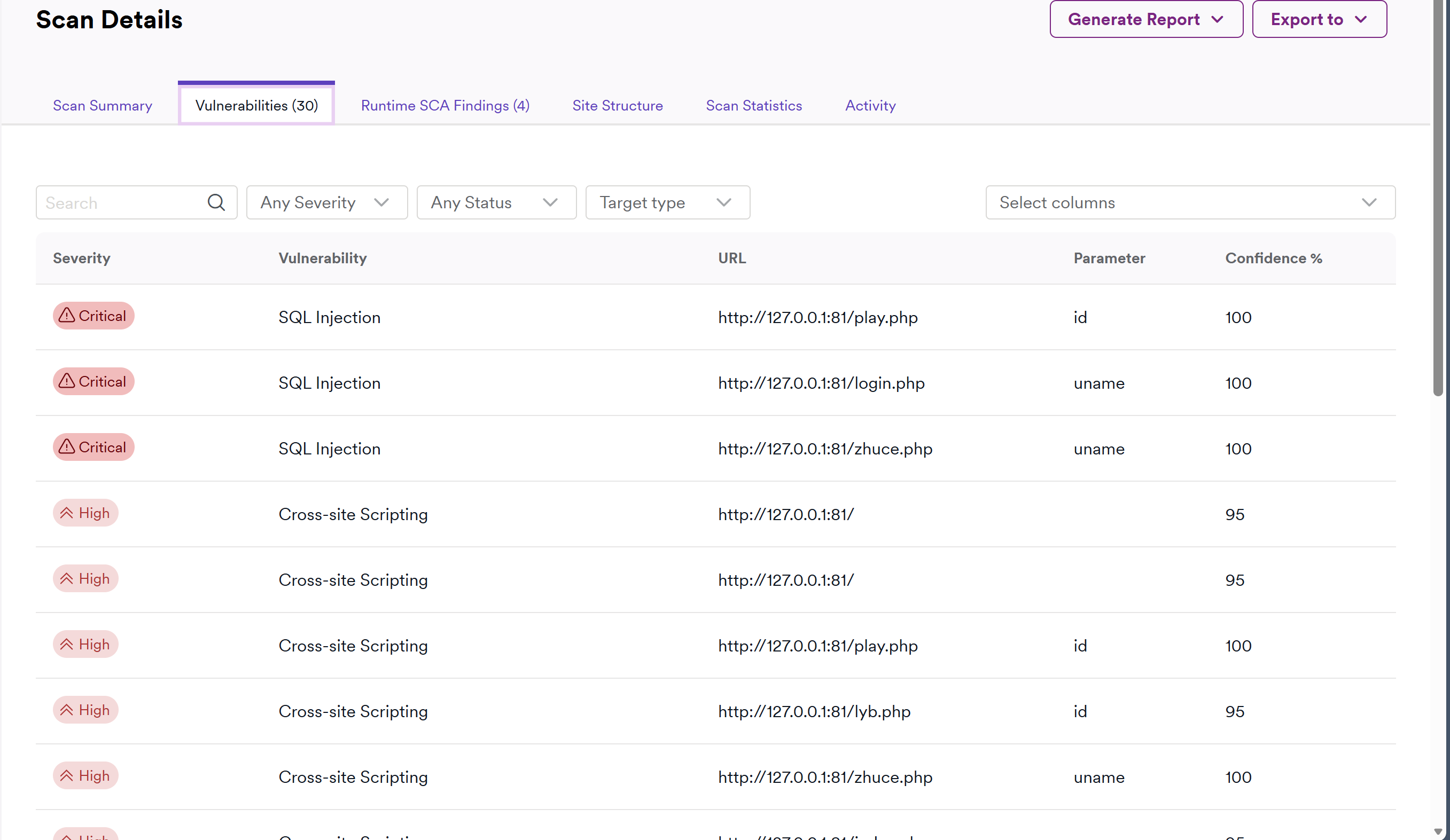

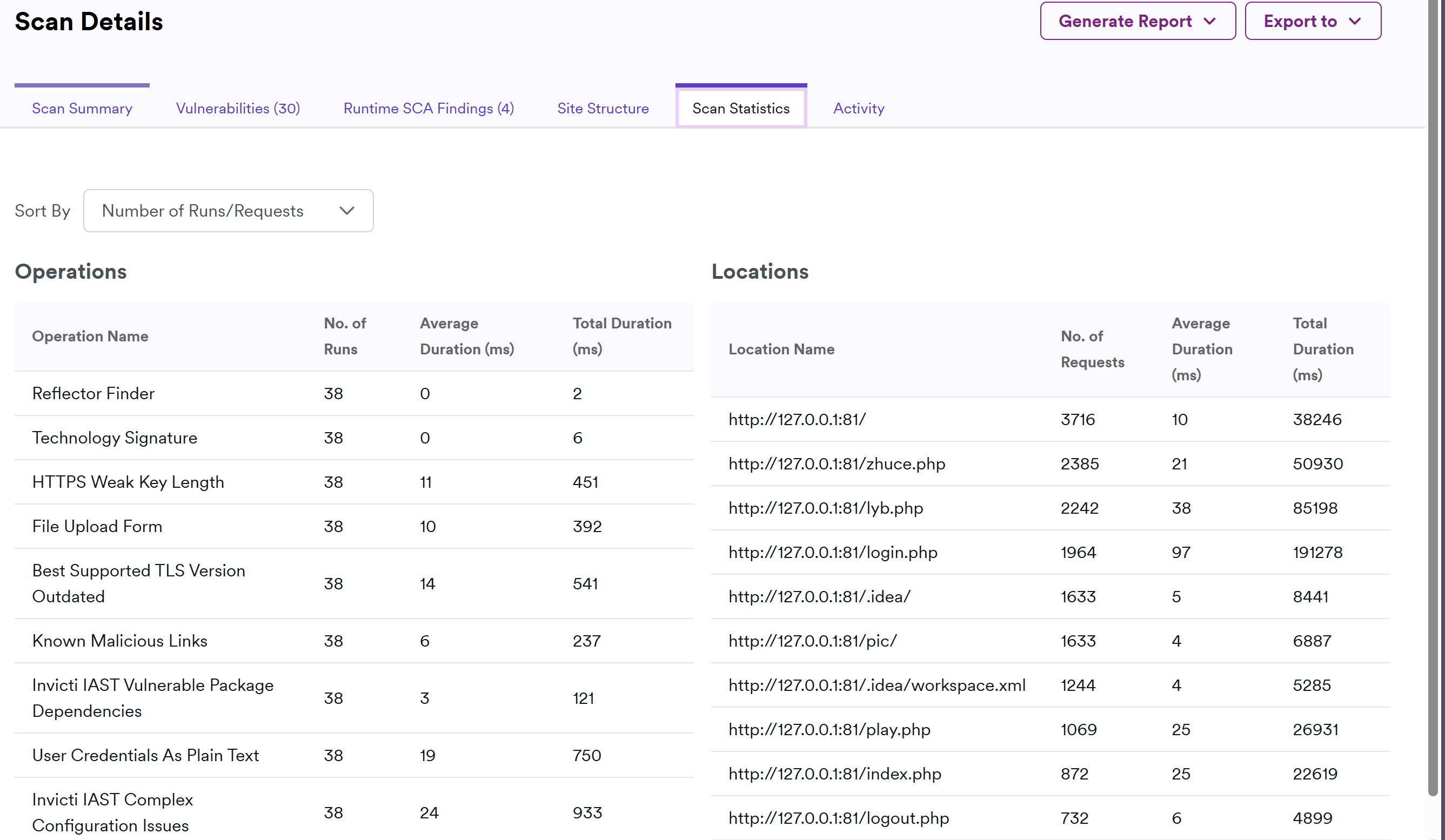

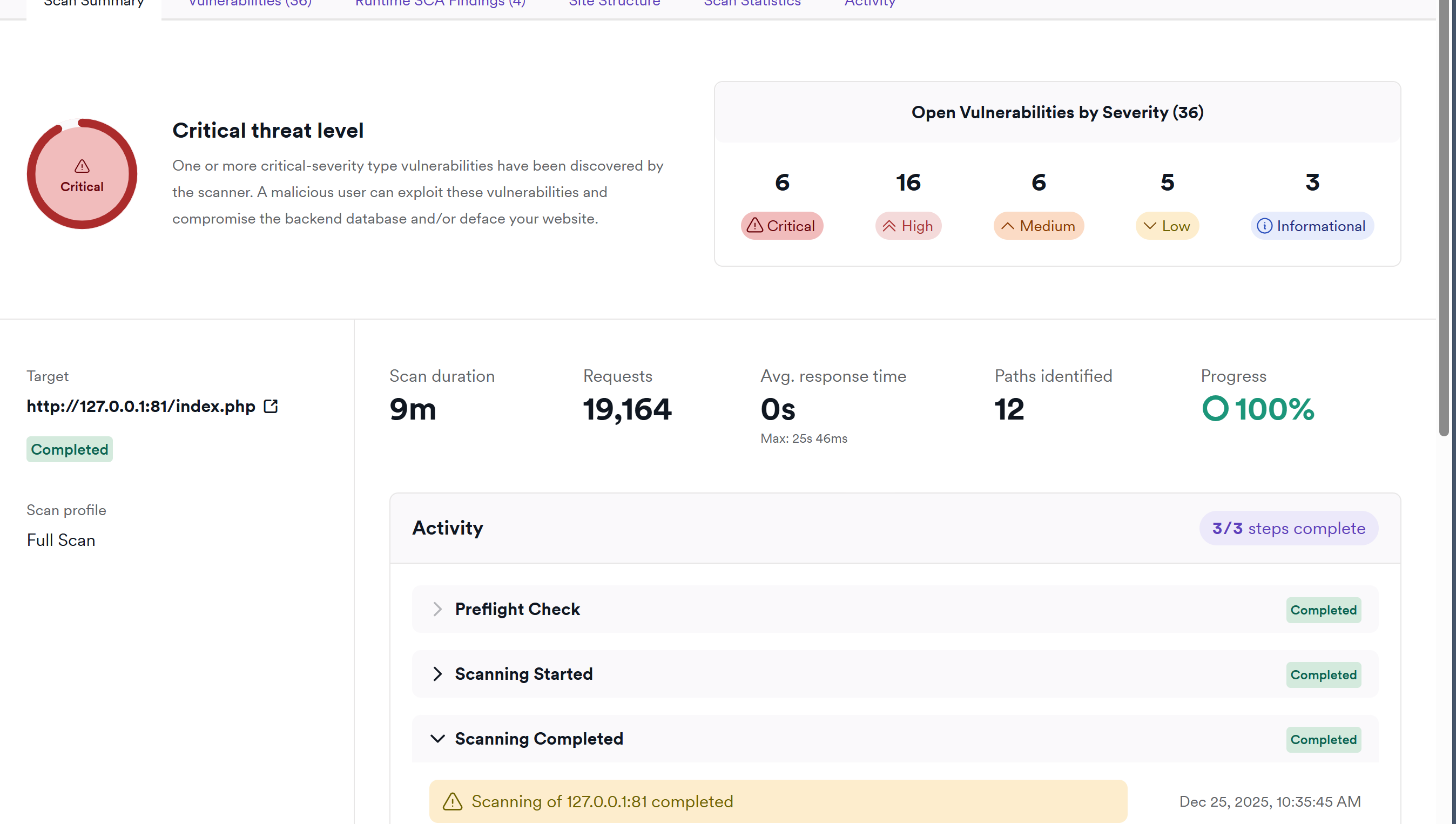

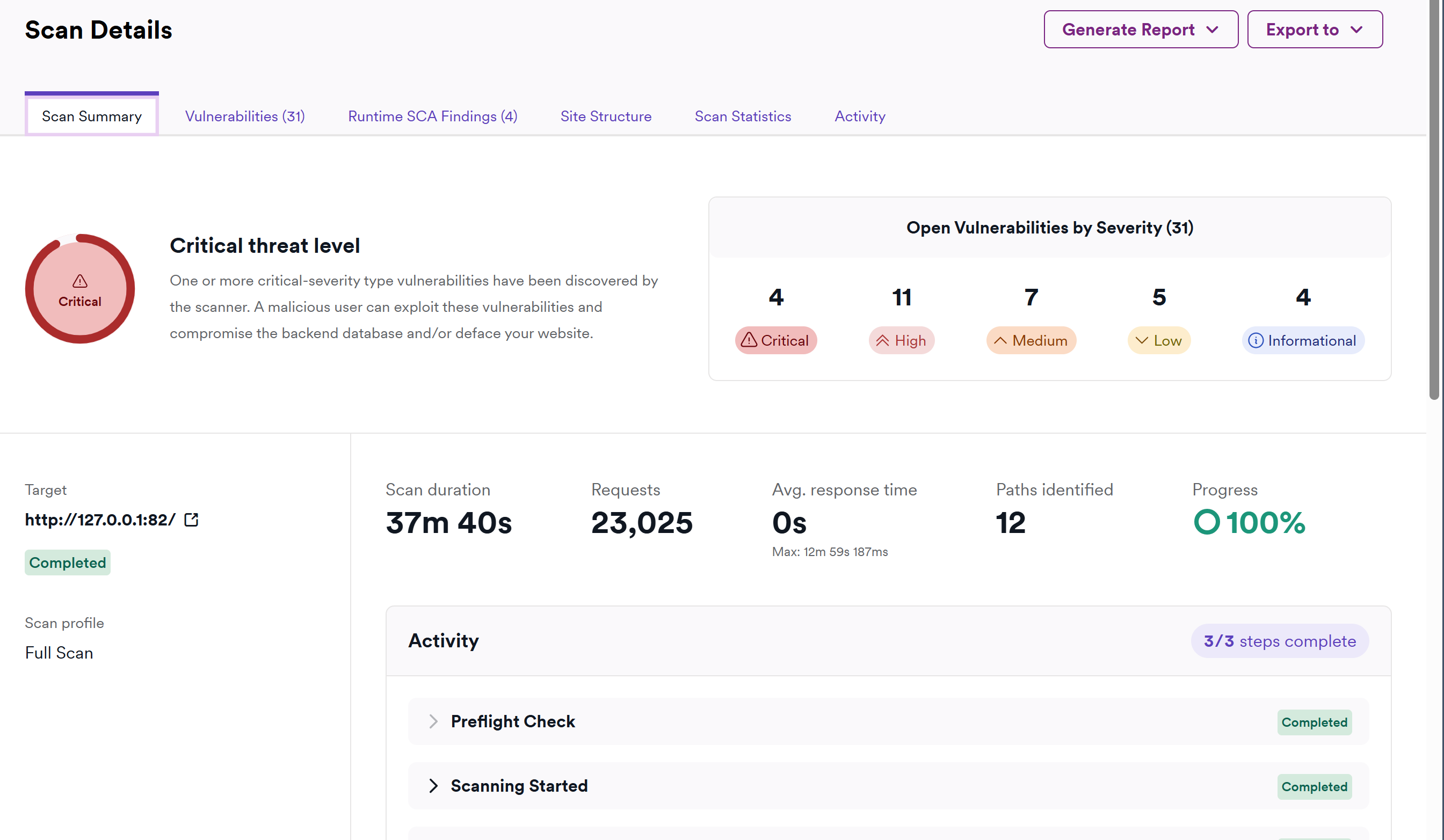

扫描完成显示, 存在大量安全漏洞

利用录制登录序列脚本扫描

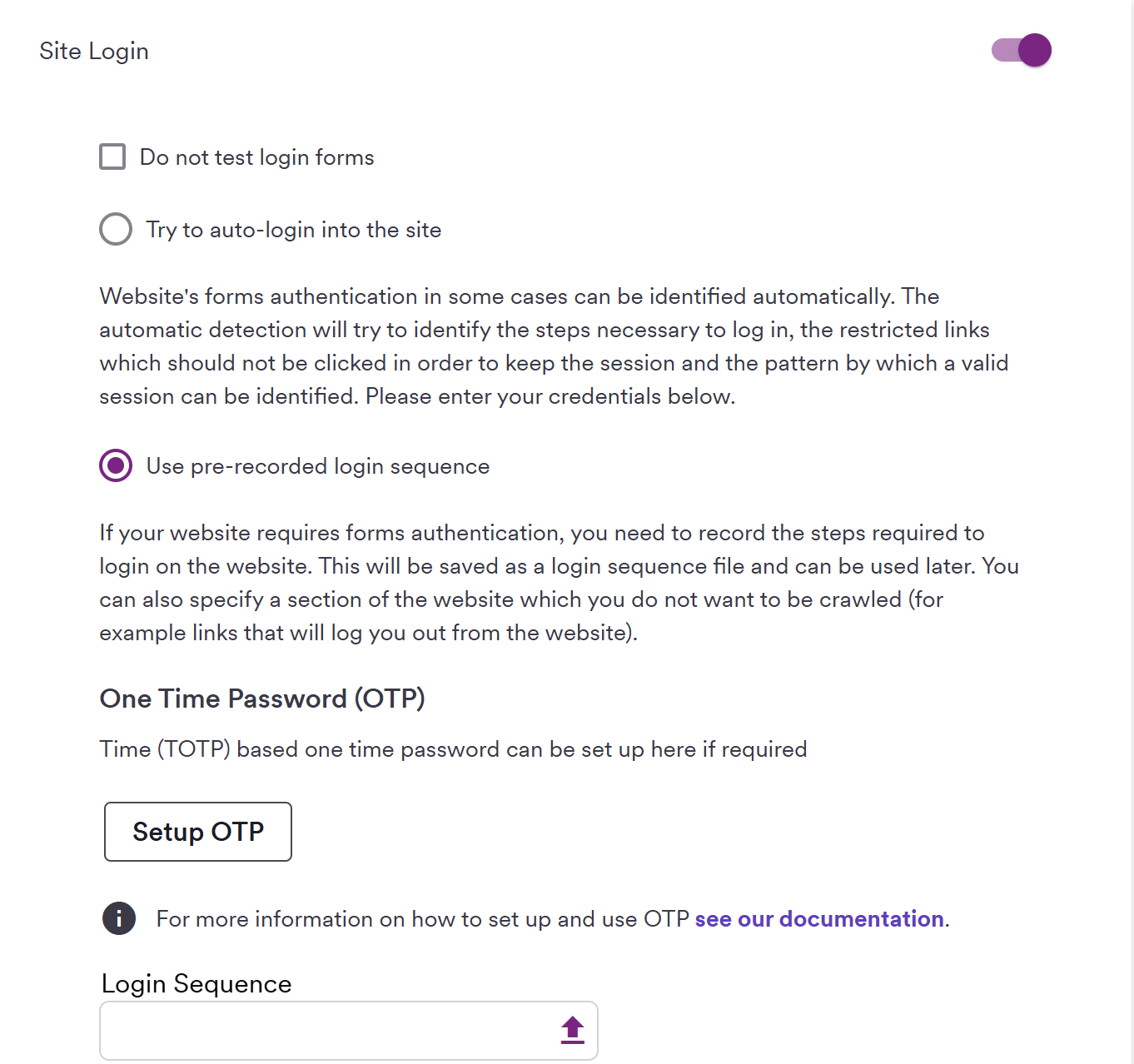

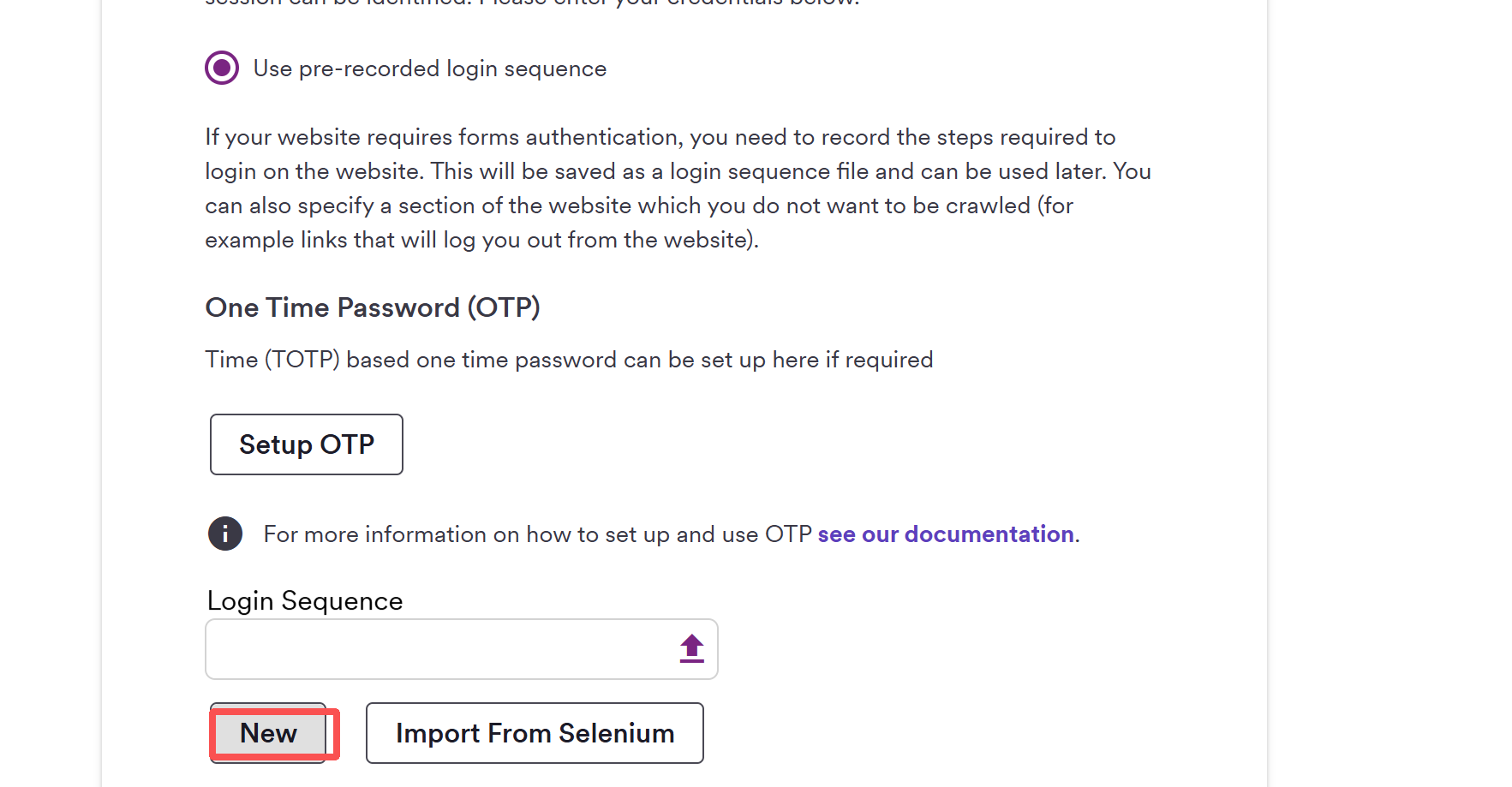

当自动登录(Auto-login)无法适配复杂登录流程时,选择 "预录制登录序列"(手动记录登录步骤)。确保 AWVS 能正常登录后扫描。

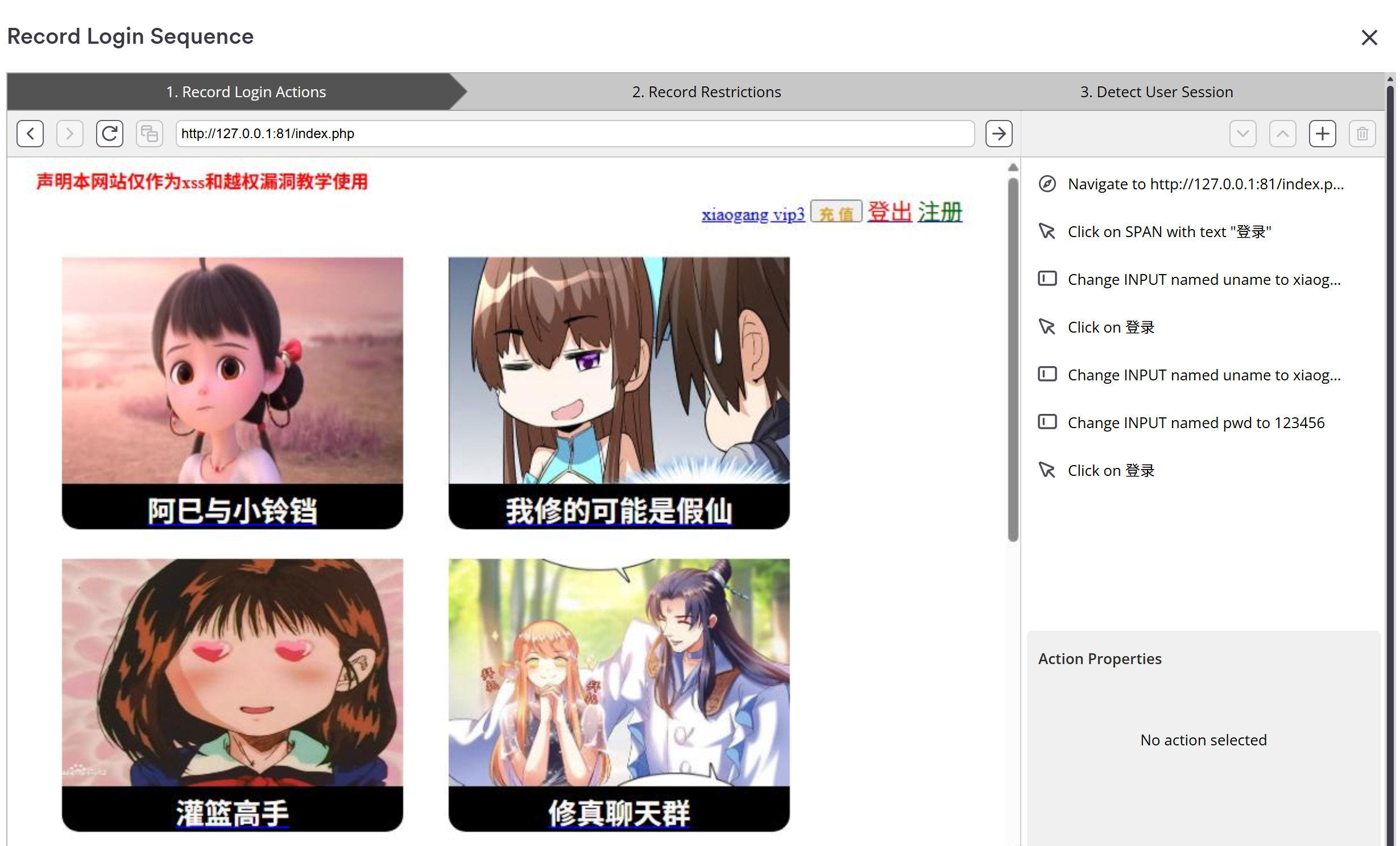

录制登录的完整步骤,AWVS 会按照这个流程自动登录,确保后续能扫描登录后的功能(比如用户中心、权限相关接口)。

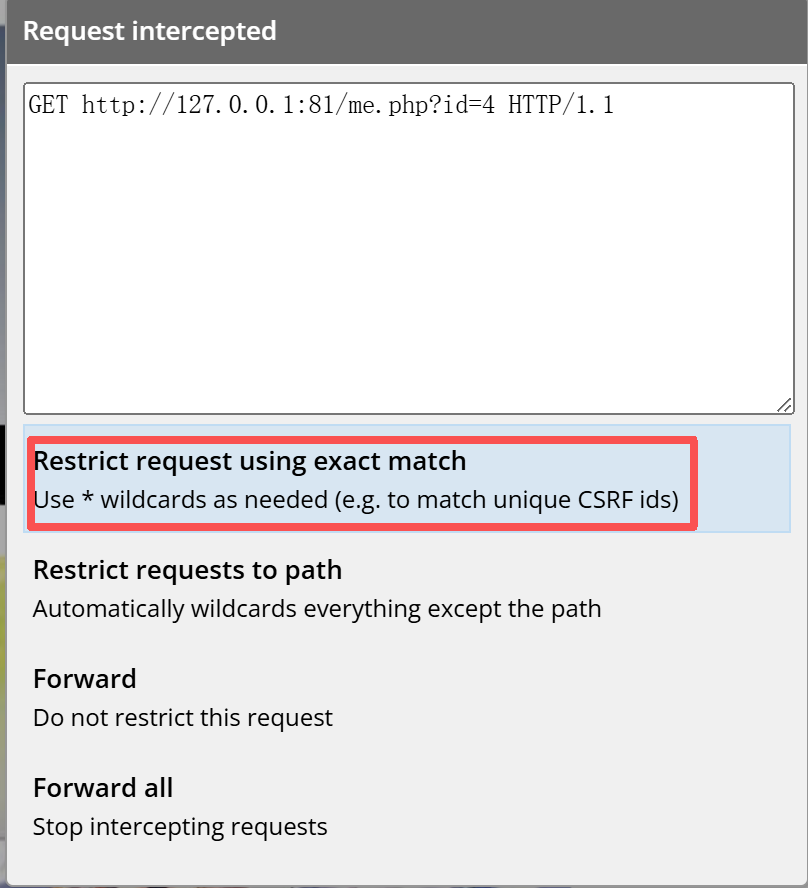

提供 "精确匹配限制""路径限制" 等选项,避免 AWVS 重复执行敏感操作(比如误触登出、删除数据)。

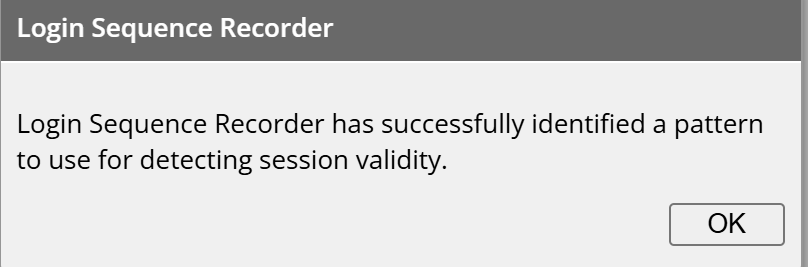

登录序列录制成功,AWVS 能自动维护登录状态,后续扫描过程中如果会话失效,会重新执行登录步骤。

通过 "预录制登录序列",AWVS 成功扫描了登录后的功能,发现了更多登录态下的漏洞(比如用户中心的越权、登录后的 SQL 注入),扫描结果更全面

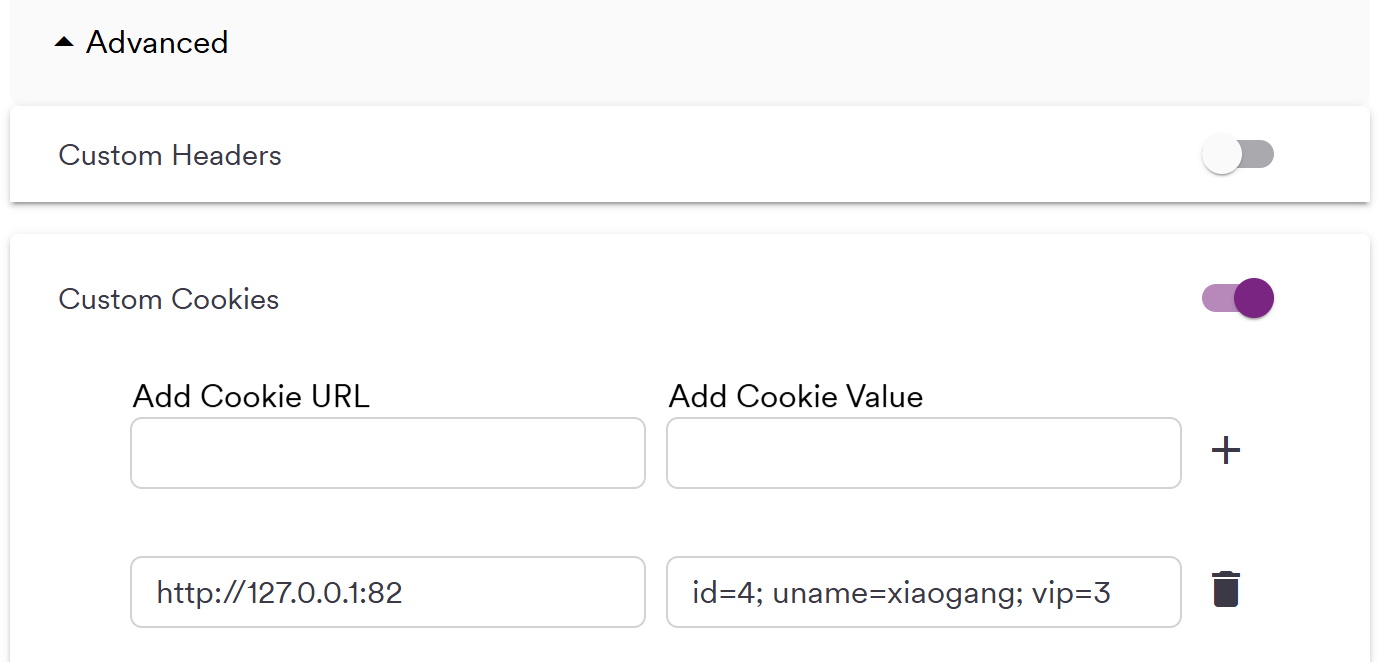

利用定制cookie扫描

复用了之前录制的登录步骤

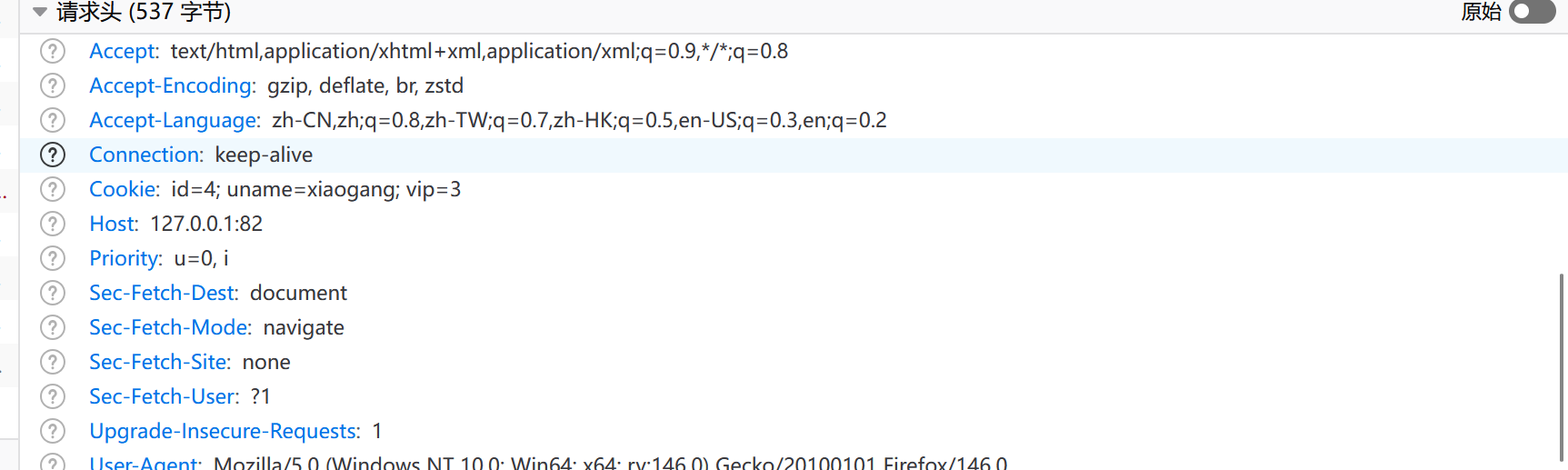

通过 "直接导入 Cookie" 的方式快速模拟登录状态(比录制更高效),确保 AWVS 能以xiaogang用户身份扫描82端口的靶场。

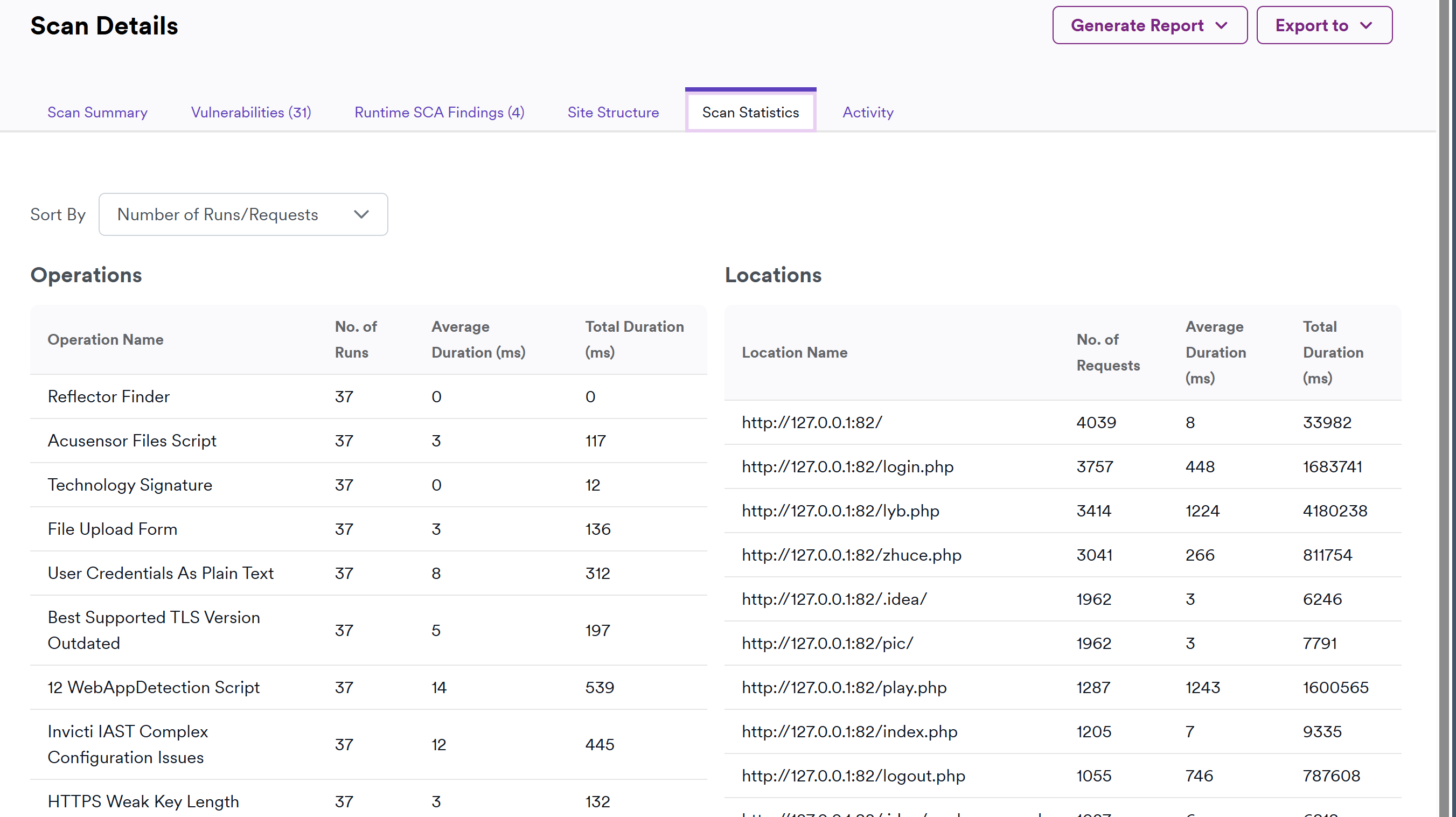

AWVS 重点扫描了该靶场的核心业务路径(如留言板),这些路径通常是漏洞高发区(比如留言板易出现 XSS、SQL 注入)。

如果是未经资产所有者同意,对他人的系统 / 网站进行漏洞扫描,即使没有实际破坏,也可能被认定为 "非法侵入计算机信息系统""破坏网络安全"(符合《网络安全法》《刑法》中对非法操作的定义),本质上属于 "恶意扫描",等同于攻击行为。