很多人说傻瓜式 HTTPS 抓包,指的是不想理解证书、不想管网络原理,只希望点几下就能看到请求。

但在实际调试中,HTTPS 能不能简单,其实是请求走在哪个位置 。

工具只是把复杂度隐藏在不同位置。

从最容易成功的路径开始

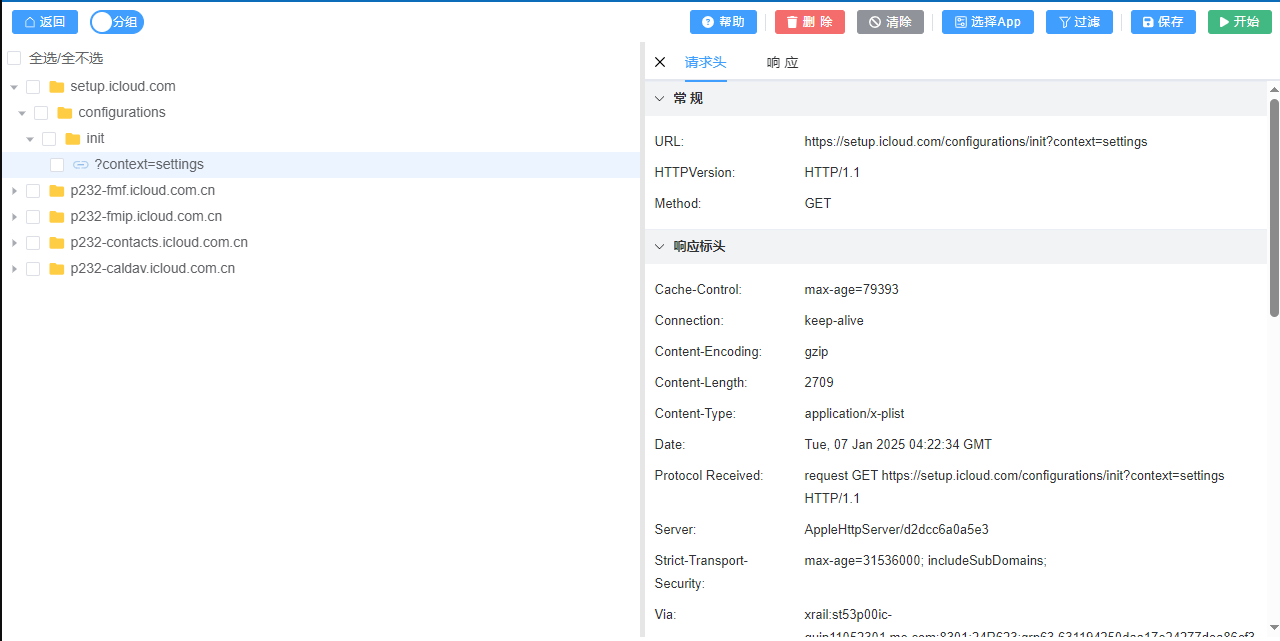

如果目标只是验证一个 HTTPS 接口是否正常返回,最省事的方式仍然是代理模式。

使用 Charles / Fiddler 的最短方法

在桌面环境下,操作流程非常固定:

- 启动代理工具

- 打开系统代理

- 安装并信任 HTTPS 证书

- 用浏览器访问 HTTPS 页面

如果请求列表中能看到完整 URL、Header 和 Body,这条请求已经成立。

这类工具的傻瓜式,体现在反馈明确 :

抓不到,就意味着代理没有生效;

抓到了,说明 HTTPS 已被解密。

当目标变成 App,复杂度开始出现

同样的代理配置,用在 iOS 或 Android App 上时,结果并不总是一样。

在 iOS 场景中,可以通过一个可验证的动作判断当前路径是否成立:

- Safari 能抓到 HTTPS

- App 中没有任何请求

这说明 Wi-Fi 代理和证书是有效的,但 App 的请求没有经过系统代理。

此时继续在代理工具里调整设置,不会让请求出现。

把傻瓜式理解为减少步骤,而不是减少能力

当代理模式无法覆盖需求时,真正省事的方式,是跳过代理这一层。

真机上 HTTPS 抓包的最快方法

在 iOS 设备通过 USB 连接电脑的情况下,可以使用 抓包大师(Sniff Master) 的 HTTPS 暴力抓包能力。

这一模式下,操作步骤非常集中:

- 用 USB 连接 iPhone

- 保持设备解锁并信任电脑

- 启动抓包大师,选择对应 iOS 设备

- 进入 HTTPS 暴力抓包相关模式并开始抓包

整个过程中,不需要:

- 在手机里设置 Wi-Fi 代理

- 手动安装并信任抓包证书

对使用者来说,这就是少步骤的直接体现。

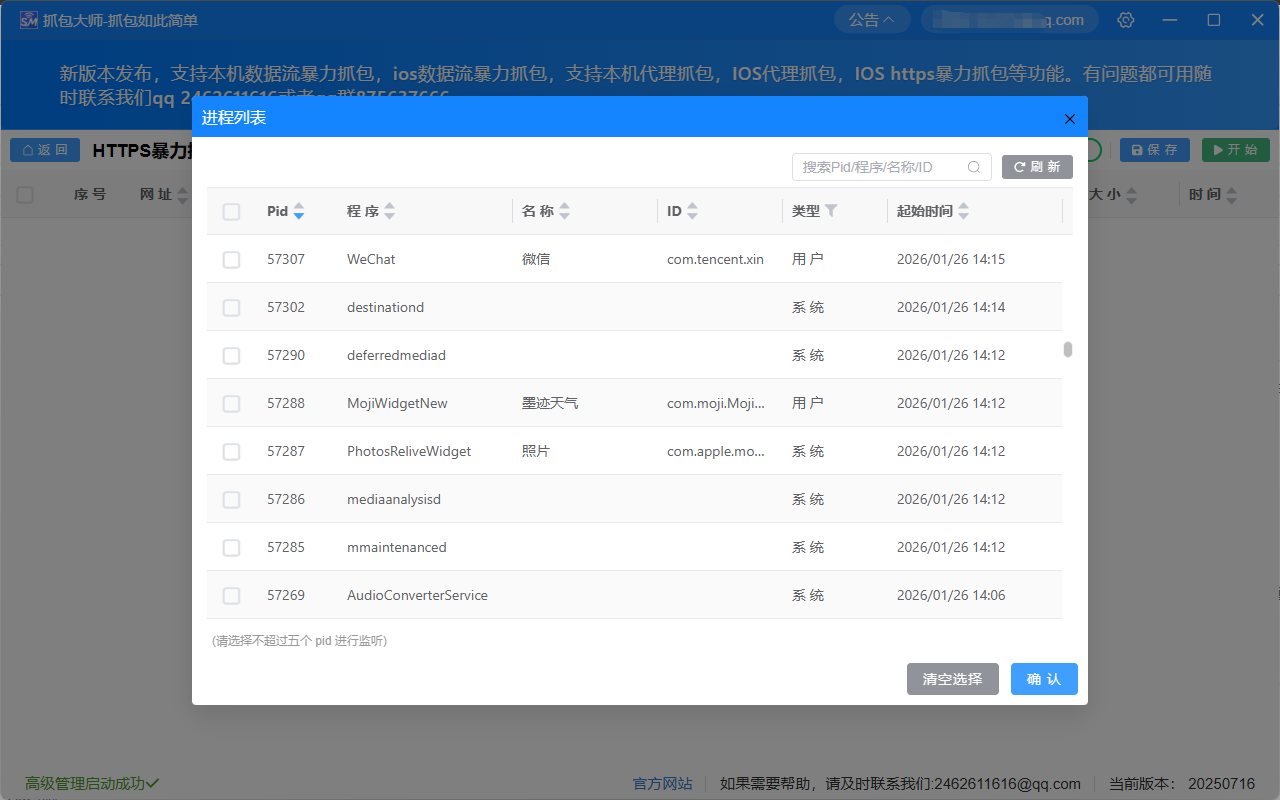

只抓目标 App,是傻瓜式操作的关键一步

真机抓包启动后,系统服务会产生大量 HTTPS 请求。

如果不做筛选,抓包结果会被无关流量淹没。

在抓包大师中,可以通过「选择 App」功能:

- 勾选目标应用

- 忽略系统与后台进程

- 再触发业务操作

这样可以在一次操作后,直接定位到对应接口。

抓到 HTTPS,但内容不完整时要看怎么办

在抓包列表中,可以通过一个简单现象判断当前状态:

- 能看到 URL 和 Header

- Body 或 Response Body 为空

这说明 HTTPS 已被捕获,但 App 未使用 iOS 开发证书签名。

这类情况常见于:

- App Store 下载的应用

- 系统自带 App

工具本身没有异常,数据缺失来自平台限制。

需要完整数据时,操作路径是确定的

如果调试目标要求查看请求体或响应体,步骤并不复杂,但需要多一次处理:

- 获取目标 App 的 IPA

- 使用 iOS 开发证书重新签名

- 如 IPA 加密,需要先完成脱壳

- 安装重签后的 App

- 重新进行 HTTPS 抓包

完成后,再次抓包即可看到完整数据。

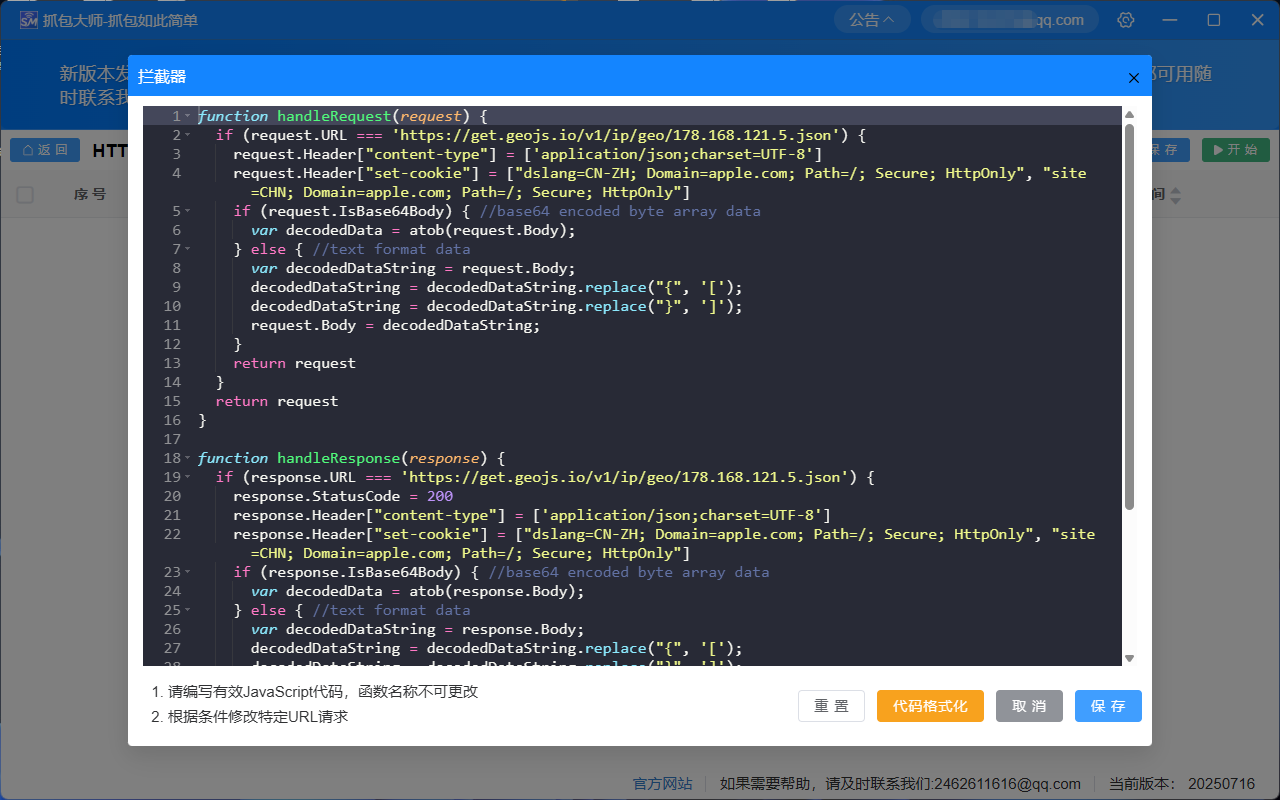

拦截与修改,只存在于代理模式

当调试目标从"看数据"变成"改数据",需要回到代理模式。

这一点边界非常清晰:

-

代理抓包模式:

- 可使用请求 / 响应拦截器

- 可修改 Header、Body、状态码

-

设备级 HTTPS 抓包 / 暴力抓包 / 数据流抓包:

- 只负责采集与解密

- 不提供拦截与修改能力

把工具组合起来,反而更简单

在实际调试中,傻瓜式并不是只用一个工具,而是每一步都用最省事的工具:

- 代理工具:验证 HTTPS 是否走系统网络

- 设备级抓包:跳过证书与代理配置

- 重签名:解决数据不完整问题

步骤清晰后,操作本身反而变得机械而可控。