DVWA

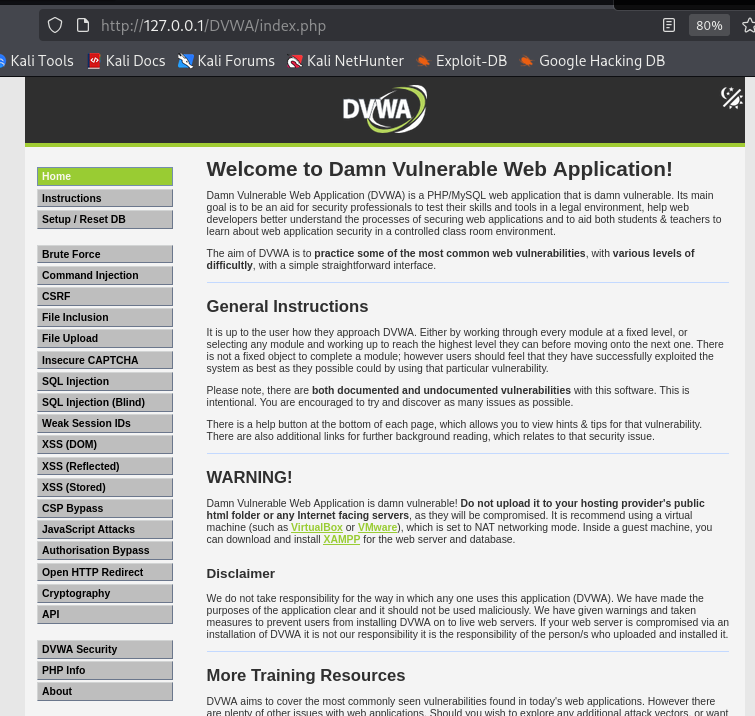

DVWA(Damn Vlunerable Web Application) 是一套使用 PHP+MySQL编写的Web安全测试框架,它的主要目的是让安全从业人员或学习者在一个合法的环境中测试他们的技能和工具,并帮助Web开发者更好地理解Web应用安全。

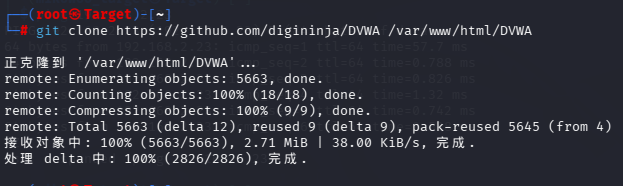

下载

shell

git clone https://github.com/digininja/DVWA /var/www/html/DVWA

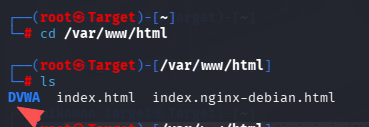

配置

shell

cd /var/www/html

修改DVWA目录的操作权限

shell

chmod 777 -R DVWA/

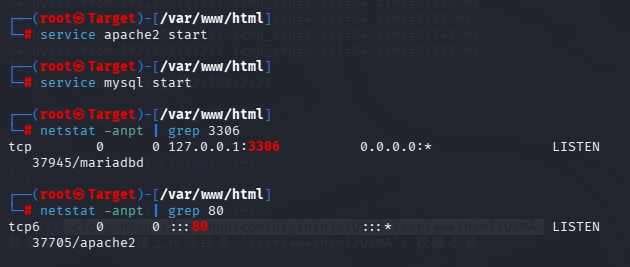

启动 Apache服务器

启动 mysql 服务器

shell

service apache2 start

service mysql start

netstat -anpt | grep 3306

netstat -anpt | grep 80

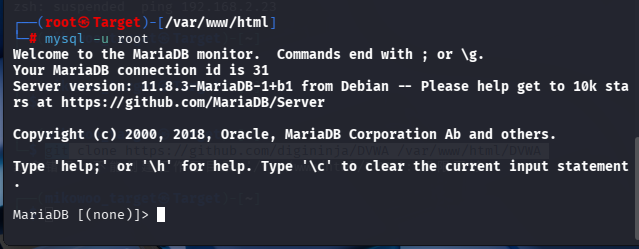

由于DVWA默认禁止以root用户的身份登录,所有我们需要登录msql数据库,并添加新的用户

shell

mysql -u root

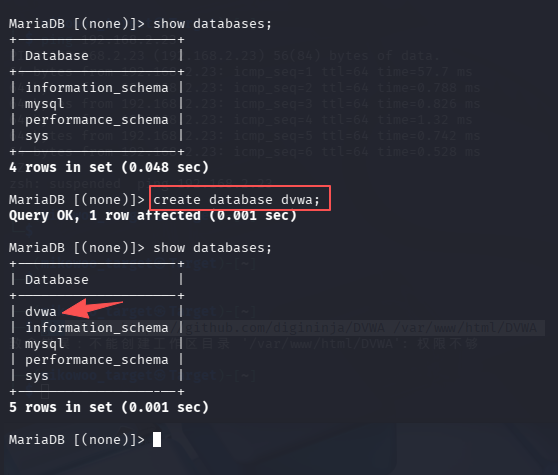

创建DVWA数据库

shell

create database dvwa;

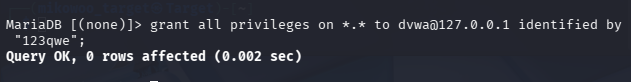

对远程访问进行授权

shell

grant all privileges on *.* to dvwa@127.0.0.1 identified by "123qwe";

| all | 所有权限 |

|---|---|

*.* |

表示所有库下的所有表 |

| dvwa | 表示新建的MariaDB数据库的用户名 |

| 127.0.0.1 | 表示允许IP地址为127.0.0.1的 主机进行访问 |

| 123qwe | 表示新建的数据库用户的密码 |

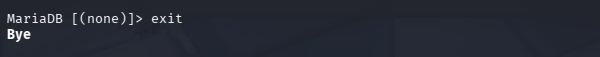

授权完毕,退出mysql

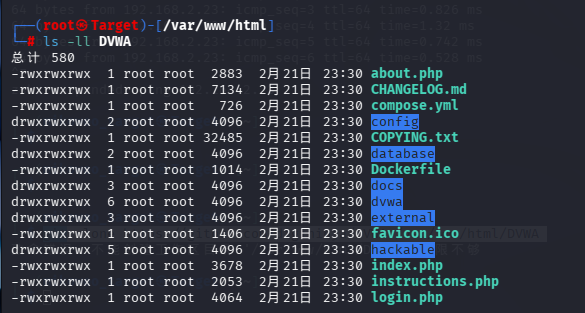

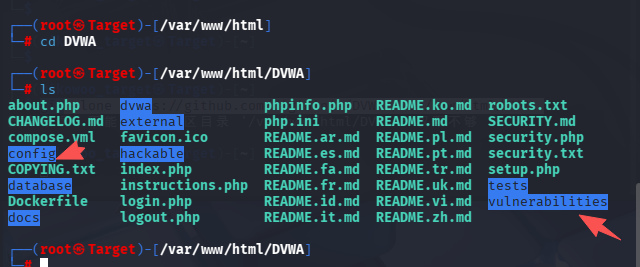

修改 DVWA 的配置文件

| config | 该目录存放的是DVWA的配置文件 |

|---|---|

| vulnerabilities | 目录存放的是DVWA包含的漏洞实例代码 |

拷贝副本文件,生成配置文件

shell

cd config

cp config.inc.php.dist config.inc.php

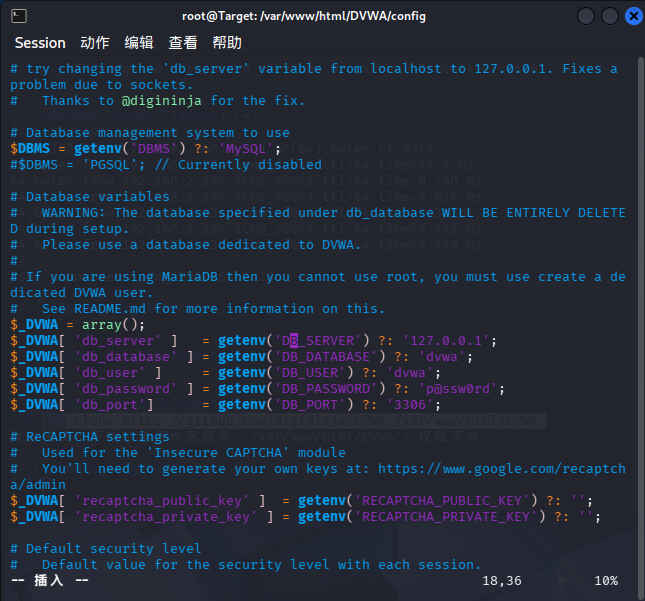

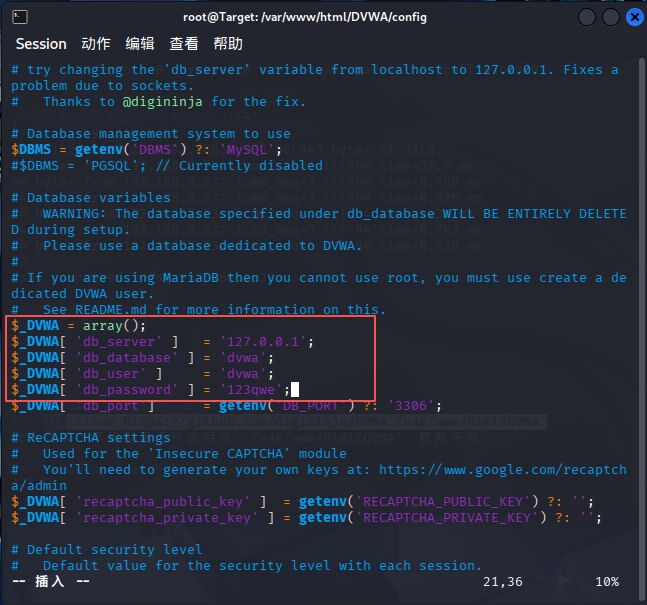

修改/var/www/html/DVWA/config/config.inc.php文件

原始文件如下:

修改为:

重启Apache服务

shell

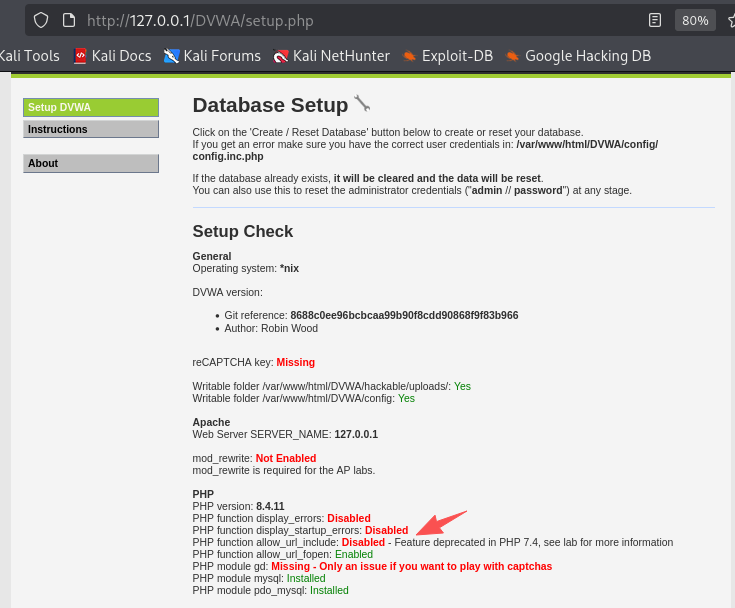

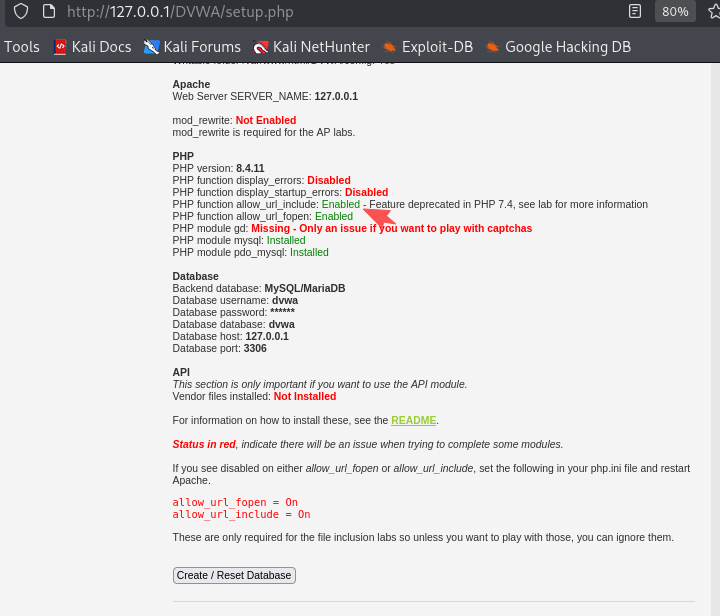

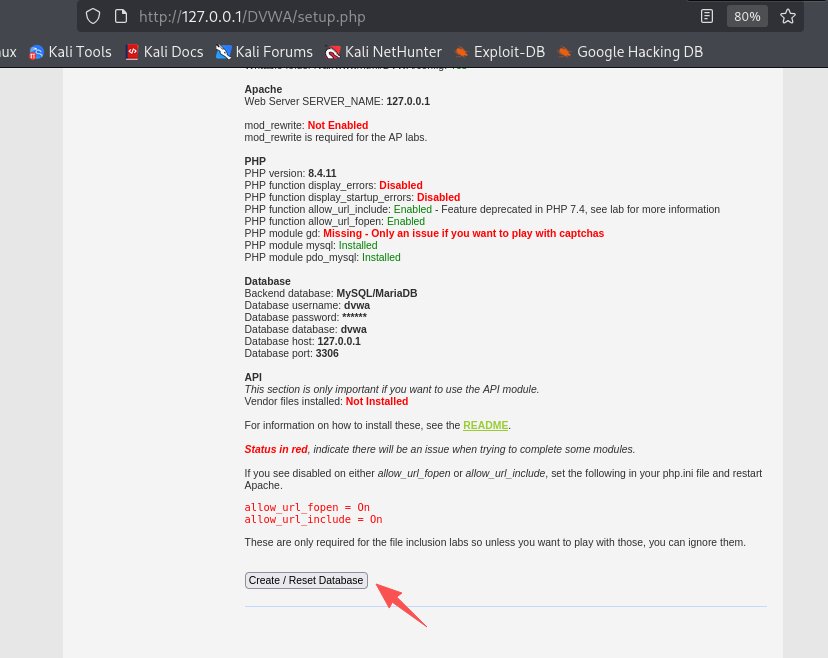

service apache2 restart登录 127.0.0.1/DVWA/setup.php, 启动DVWA的安装检测

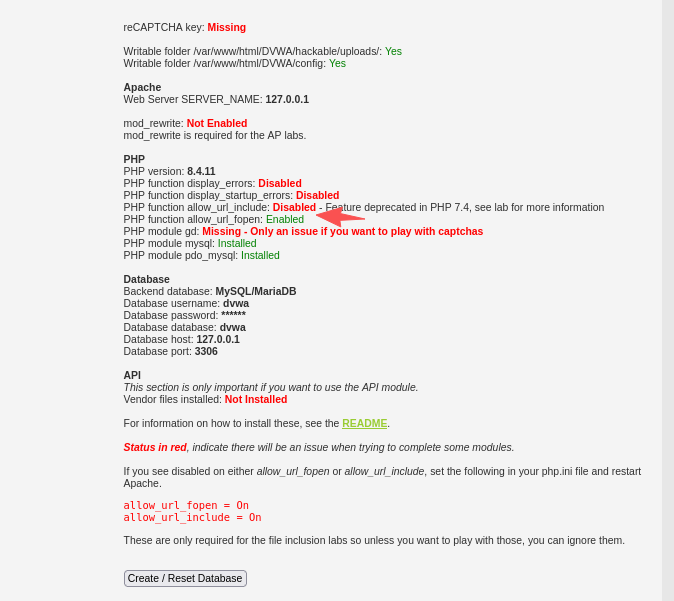

可以看到 allow_url_include 处于关闭状态

| allow_url_fopen | 选项用于激活URL地址形式的fopen封装,使其可以访问URL对象文件 |

|---|---|

| allow_url_include | 选择则用于激活包含URL地址并将其作为文件处理的功能 |

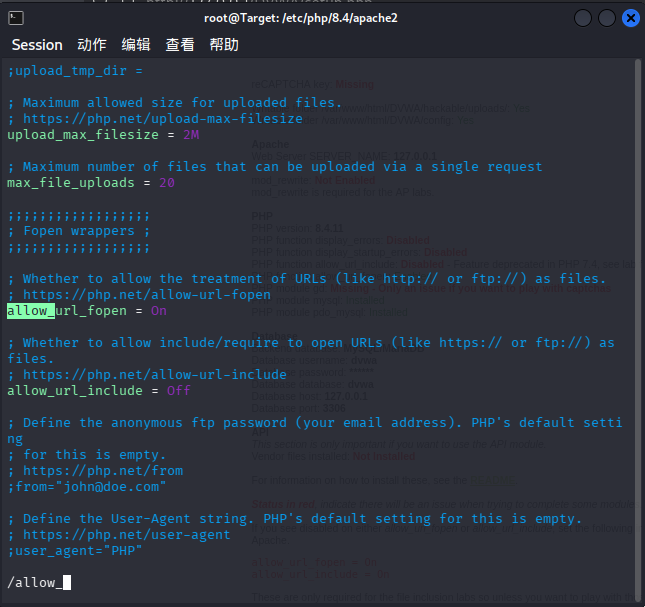

修改php.ini 文件

文件位于:/etc/php/8.4/apache2/php.ini

文件原始情况如下:

将状态激活

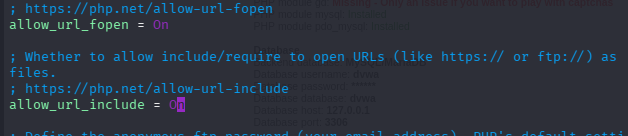

重启Apache服务

shell

service apache2 restart可以查看 allow_url_include 激活了

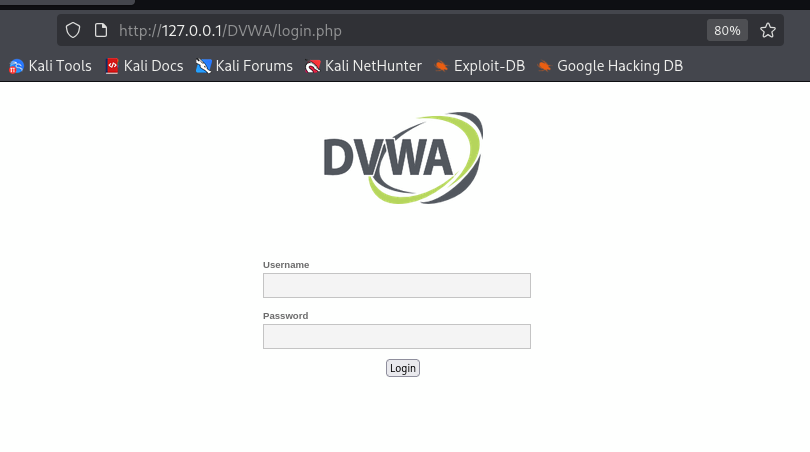

用户名:admin

密码: password

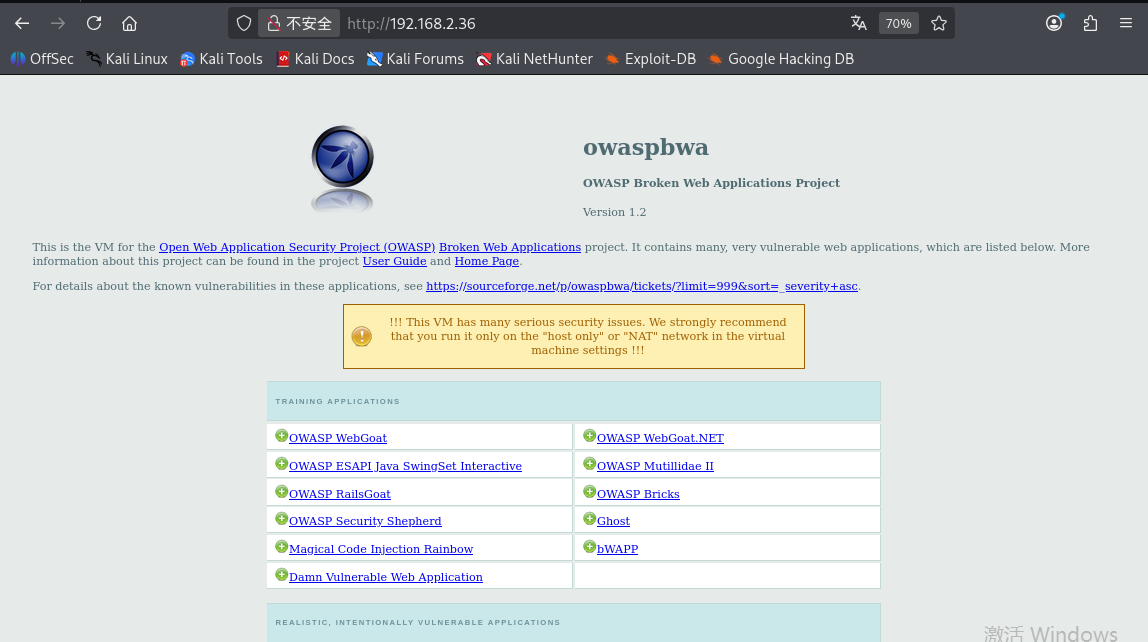

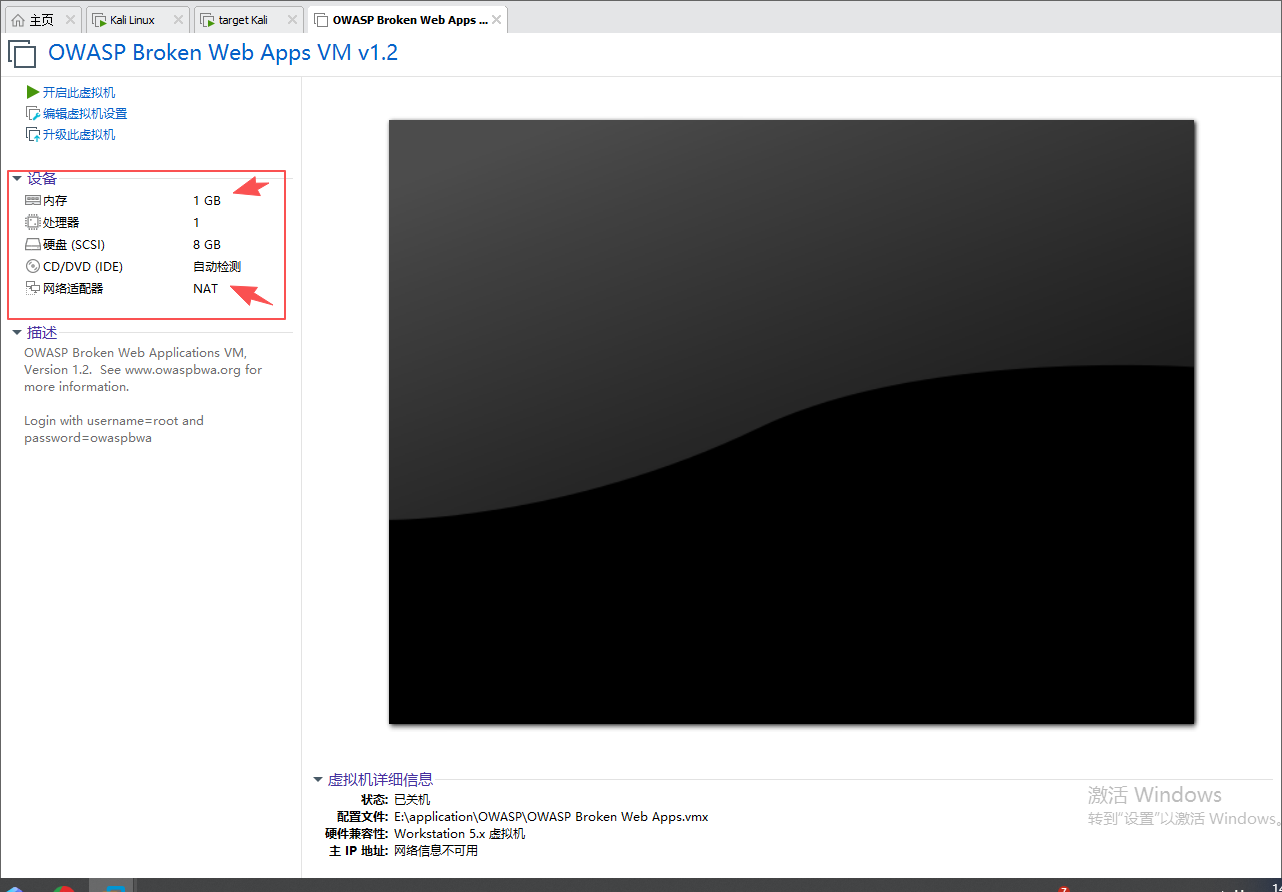

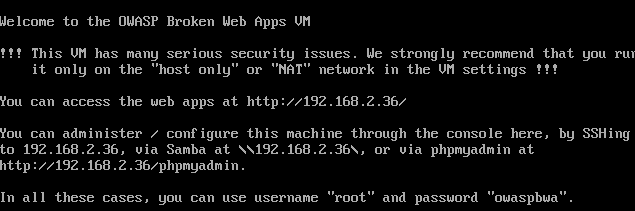

OWASP靶机

OWASP靶机提供的环境很多,集成了 WebGoat、Ghost、Mutillidae等靶机

下载

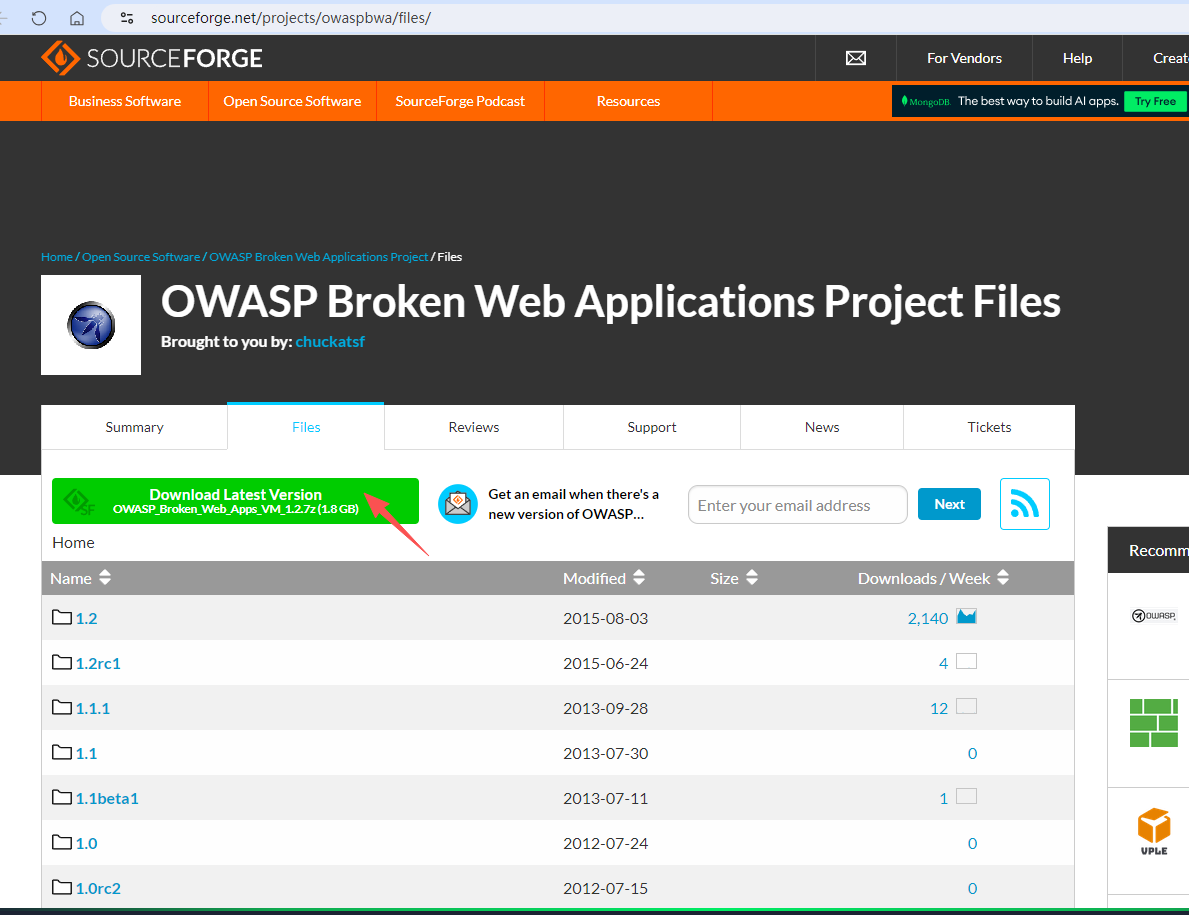

https://sourceforge.net/projects/owaspbwa/files/ 选择Download Latest Version即可获取最新版

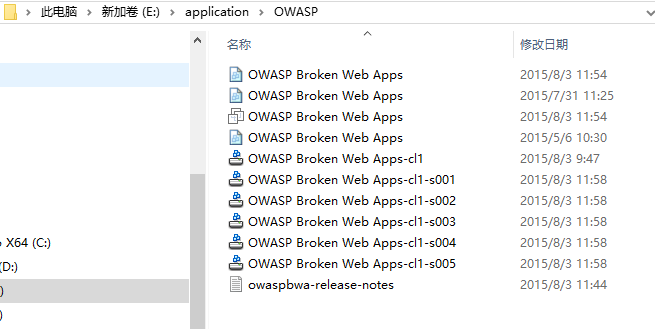

文件为虚拟机文件

解压下载文件

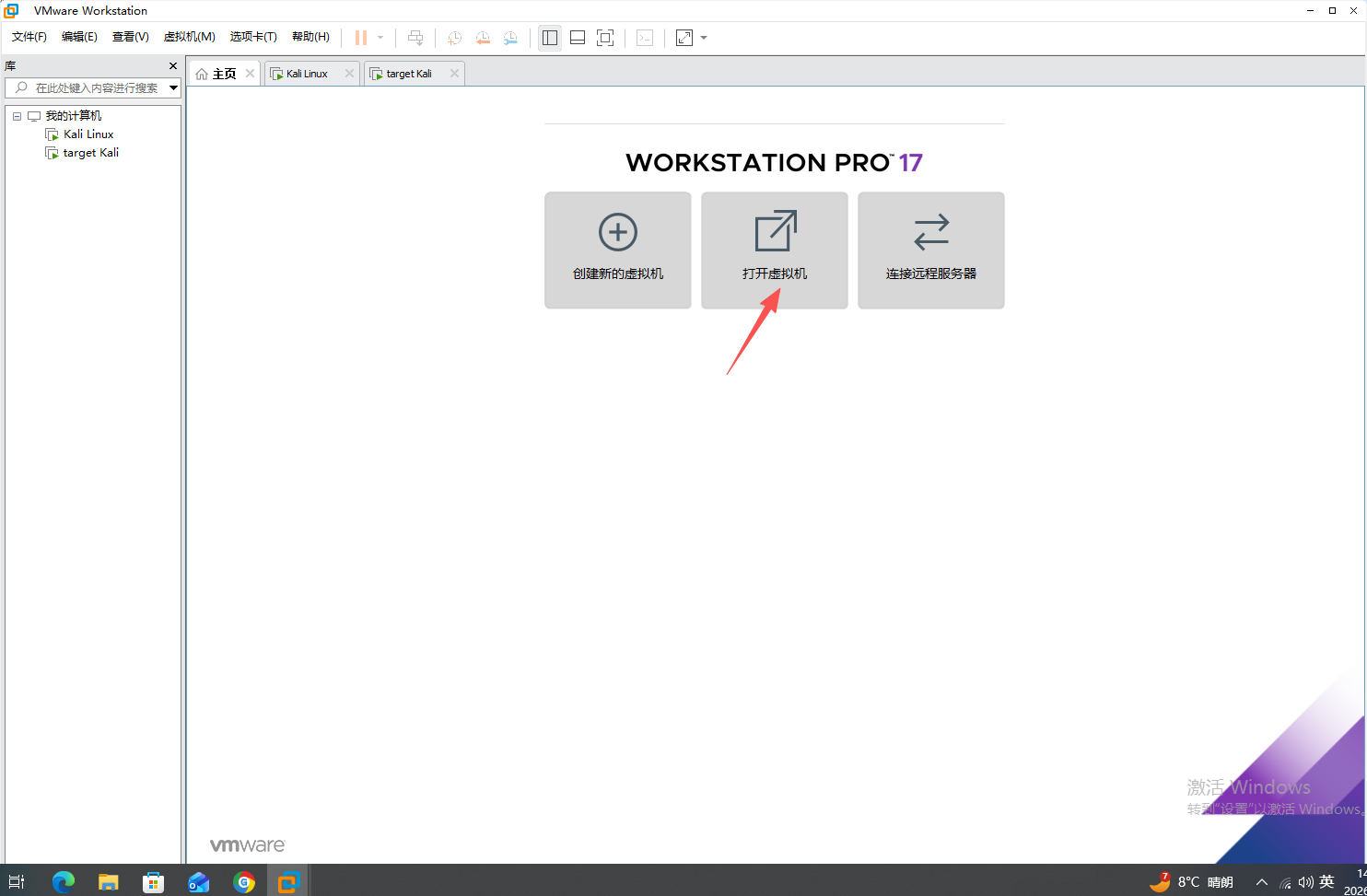

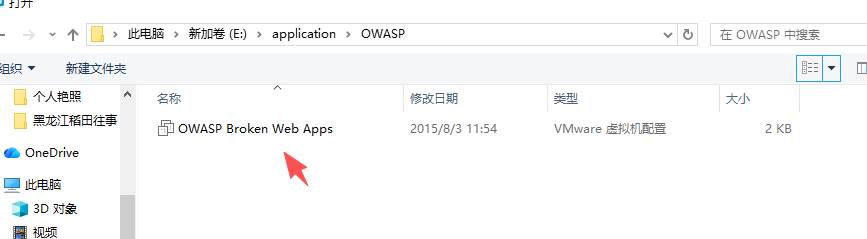

VMware 打开OWASP 靶机

内存只需要512MB运行即可

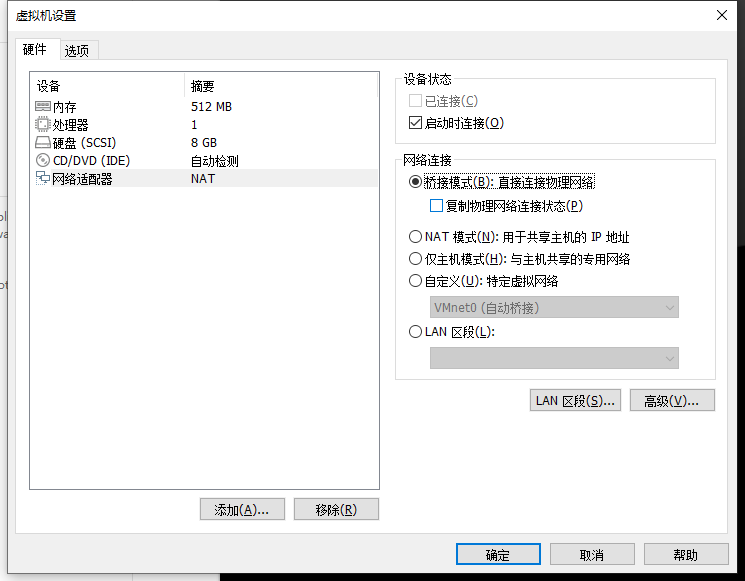

网络适配器改成 桥接模式

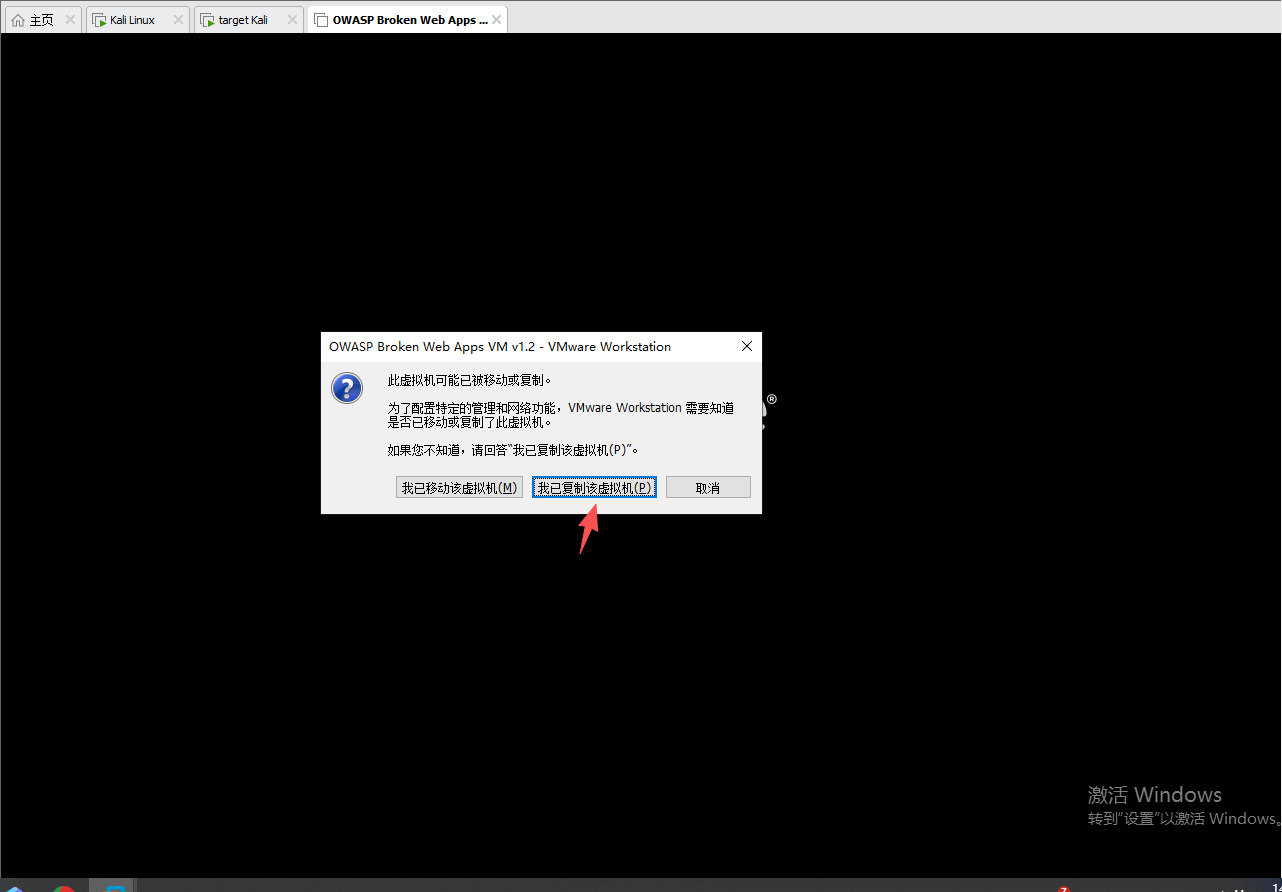

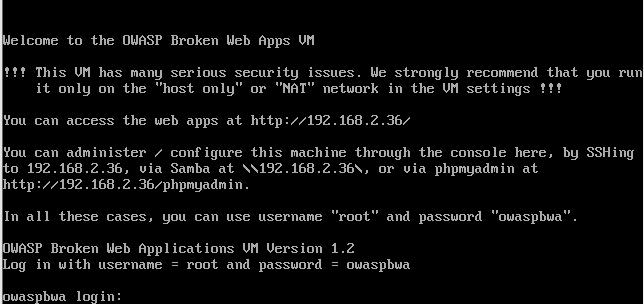

启动激活 OWASP

默认用户 root

默认密码 owaspbwa

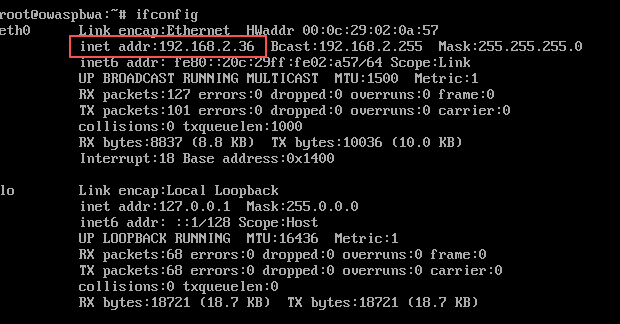

192.168.2.36

其他内网机 访问 OWASP网页