0x01 简介

前端JS加密、混淆、数据包加密,一直是逆向分析的痛点,手动抠代码、断点调试耗时费力。AI_JS_DEBUGGER 基于Chrome开发者协议(CDP),以AI驱动实现全自动JS逆向分析,无需复杂操作,就能自动定位加密逻辑、提取密钥、生成可用脚本,彻底告别手动调试的繁琐,让前端逆向、数据包解密更高效,小白也能快速上手。

注意:现在只对常读和星标的公众号才展示大图推送,建议大家把渗透安全HackTwo "设为 星标**⭐️****** "否 则可能就看不到了啦!

下载地址在末尾 #渗透安全HackTwo

0x02 功能介绍

✨ 主要特性

-

🔧 断点灵活:支持固定JS文件断点、XHR请求断点,适配各类调试场景

-

🔍 智能回溯:XHR模式自动回溯顶层调用堆栈,无需手动定位加密点

-

🤖 AI驱动:自动分析调用堆栈、JS片段,抓取AES、RSA等加密密钥、明文/密文

-

📄 自动生成:一键输出分析报告和mitmproxy脚本,直接复用

-

💻 简单易用:Web界面操作,支持多参数自定义配置,上手无门槛

部分功能截图

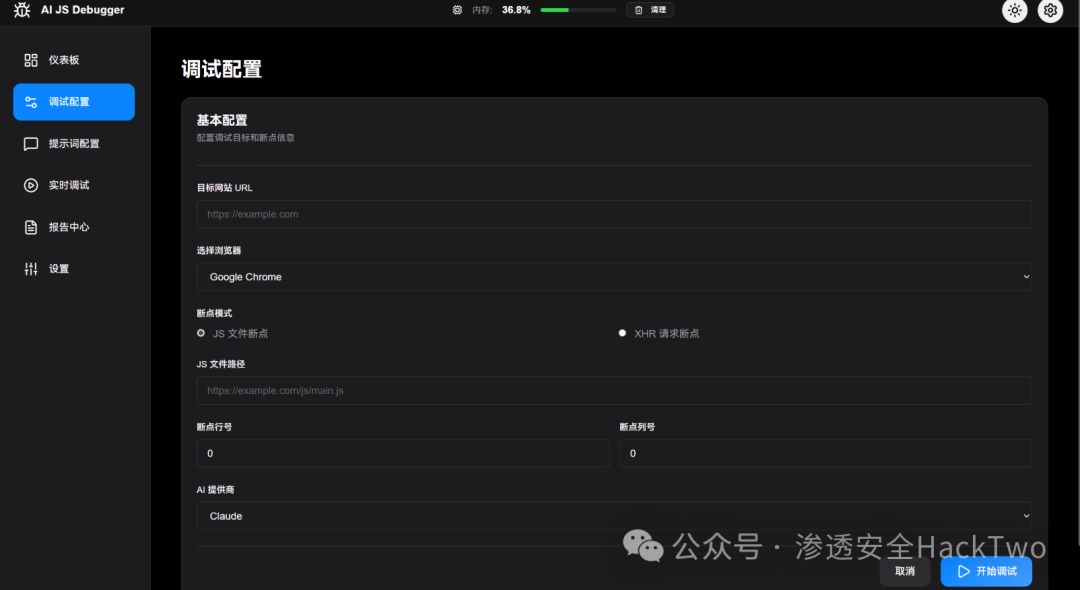

调试配置

提示词配置

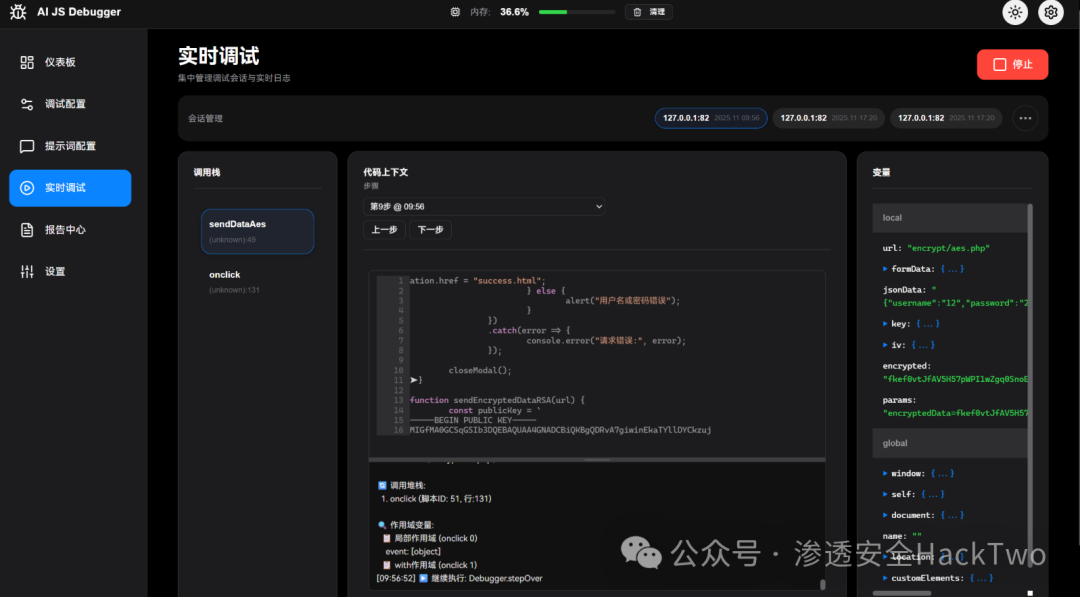

实时查看调试信息

分析报告管

设置中心

0x03更新说明

🛠️ 修复js hook加载异常🤖 修复老版本chrome浏览器cdp连接异常0x04 使用介绍

📦安装指南

下载AI_JS_DEBUGGER

cd AI_JS_DEBUGGER安装依赖

pip install -r requirements.txt启动flask服务:

启动服务,浏览器访问http://localhost:5001

python3 run_flask.py开始使用:在Web界面配置断点、模型参数,触发调试,等待AI自动分析并生成结果即可。

下载地址

公众号回复20260305获取下载