多设备开发是个常见场景:Windows 台式机跑深度学习训练和渲染,MacBook 写代码做设计,Linux 服务器运行数据库和后台服务。但设备一多,文件共享和服务互访就开始让人头疼。

现有方案的局限

常见的跨设备访问方式,各有各的短板:

- SMB / AFP / NFS:只在同一物理局域网内好使,出了门就断

- 云盘同步:有隐私顾虑,上传下载慢,还受限于网盘速度

- SSH / SCP / SFTP:每次都要敲命令,频繁文件交互很不顺手

- 公网 IP + 端口映射:直接把内部服务暴露公网,安全风险高

核心原理:Overlay Network + NAT 穿透

Overlay Network 是什么

传统局域网依赖物理网络拓扑------所有设备插在同一个路由器或交换机下。Overlay Network(覆盖网络)则是在现有互联网之上,用软件再构建一层虚拟网络:每台设备安装客户端后,获得一个虚拟 IP(如 100.x.x.x),设备之间的通信通过这个虚拟地址路由,底层的物理网络对上层完全透明。

物理层: 设备A(家) ──── 互联网 ──── 设备B(公司)

虚拟层: 100.66.1.2 ←─ 加密隧道 ─→ 100.66.1.3上层应用只看到虚拟 IP,感知不到底层是 WiFi 还是 4G,也感知不到中间隔了多少个 NAT。

NAT 穿透:P2P 直连是如何建立的

大多数设备都在 NAT 后面(家用路由器、公司网关),没有公网 IP,无法直接被外部连接。NAT 穿透的目标是让两台都在 NAT 后的设备建立直连通道,主流方法是 STUN + 打洞(Hole Punching):

-

两台设备分别向公网上的协调服务器(STUN Server)发送请求,服务器记录下各自的公网 IP 和端口

-

协调服务器把双方的地址信息交换给对方

-

两台设备同时向对方的公网地址发包,利用 NAT 的"会话保持"特性建立双向通路

-

一旦打洞成功,后续流量走 P2P 直连,不再经过协调服务器

设备A (NAT后) 协调服务器 设备B (NAT后)

│──── 我的公网地址? ────▶│ │

│◀─── 你是 1.2.3.4:5000 │ │

│ │◀── 我的公网地址? ─│

│ │─── 你是 5.6.7.8:9000 ──▶│

│◀────── 对方地址: 5.6.7.8:9000 ────────────│

│──────────────── 直连打洞 ────────────────▶│

打洞失败(如对称型 NAT)时,流量会回退到加密中继服务器转发,速度会慢一些。

加密:流量如何保护

设备间的所有流量走 WireGuard 协议(或类似方案)加密,基于 ChaCha20 对称加密 + Curve25519 密钥交换。每对设备之间的密钥独立协商,协调服务器只负责地址交换,无法解密实际数据。

这意味着即使中继服务器被攻击,传输内容也无法被读取。

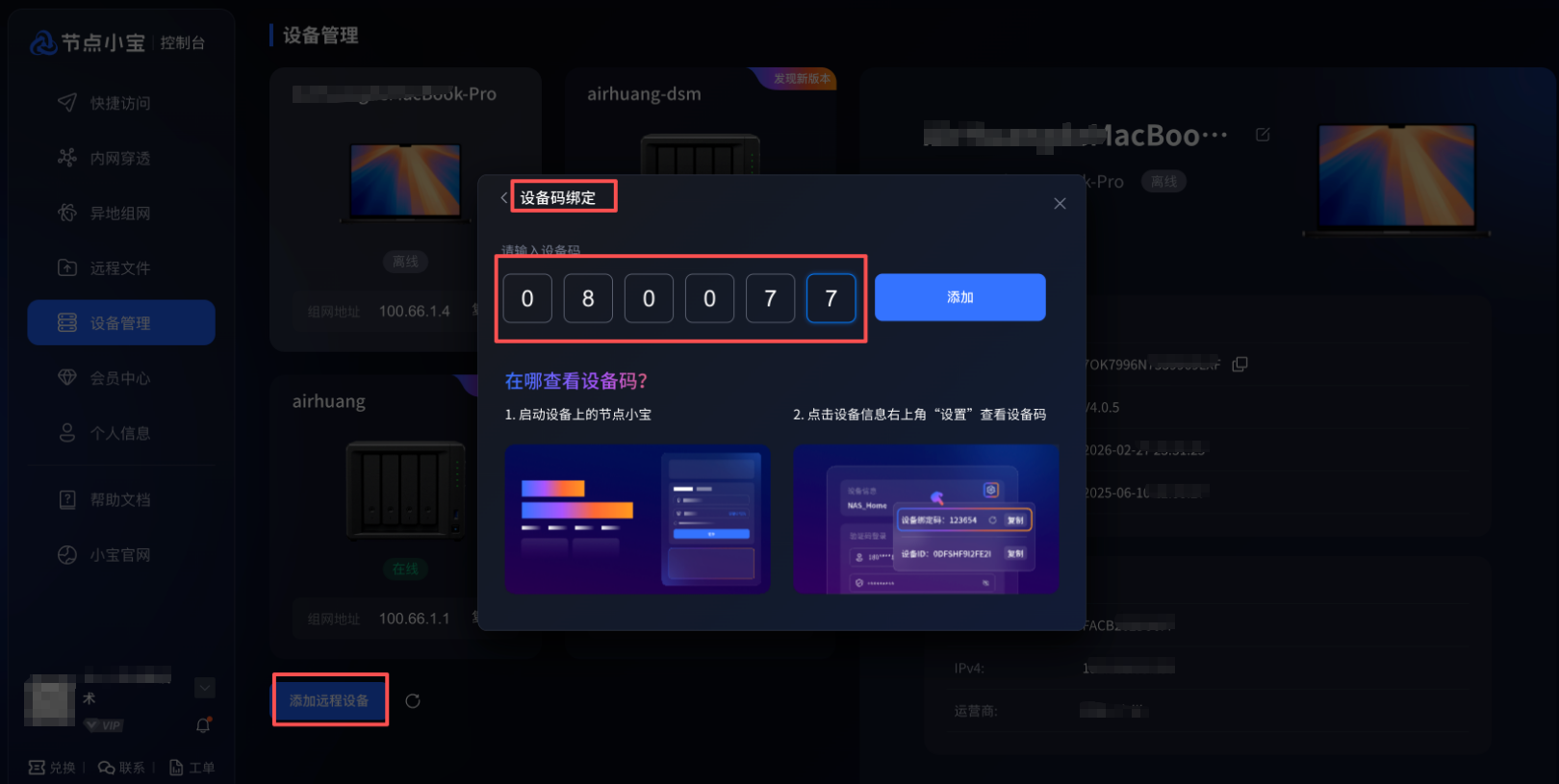

下面用节点小宝演示三端接入的完整流程。

部署:三个平台,各一条命令

Windows(以管理员身份打开 PowerShell):

powershell

irm https://iepose.com/install.ps1 | iex安装完成后,系统托盘出现客户端图标,登录账号即可。

macOS(终端):

bash

curl -fsSL https://iepose.com/inst.sh | sudo sh安装后自动弹出页面,登录账号。

Linux(终端):

bash

curl -fsSL https://iepose.com/install.sh | sudo bash三台设备登录同一账号后,自动完成组网,各自分配虚拟 IP,例如:

| 设备 | 虚拟 IP |

|---|---|

| Windows PC | 100.66.1.2 |

| MacBook | 100.66.1.3 |

| Linux Server | 100.66.1.4 |

实际效果

组网之后,三台设备之间的访问方式和本地局域网完全一致:

Mac 访问 Windows 文件共享

Finder 中按 Cmd+K,输入:

smb://100.66.1.2直接挂载 Windows 共享文件夹,像本地网络驱动器一样拖拽操作。

Windows 访问 Linux Web 服务

浏览器输入:

http://100.66.1.4:8080直接打开 Linux 上运行的 Jenkins、数据库管理界面等任何 Web 服务。

SSH 直连 Linux

bash

ssh user@100.66.1.4无需跳板机,无需公网 IP,直接连。

安全性与性能

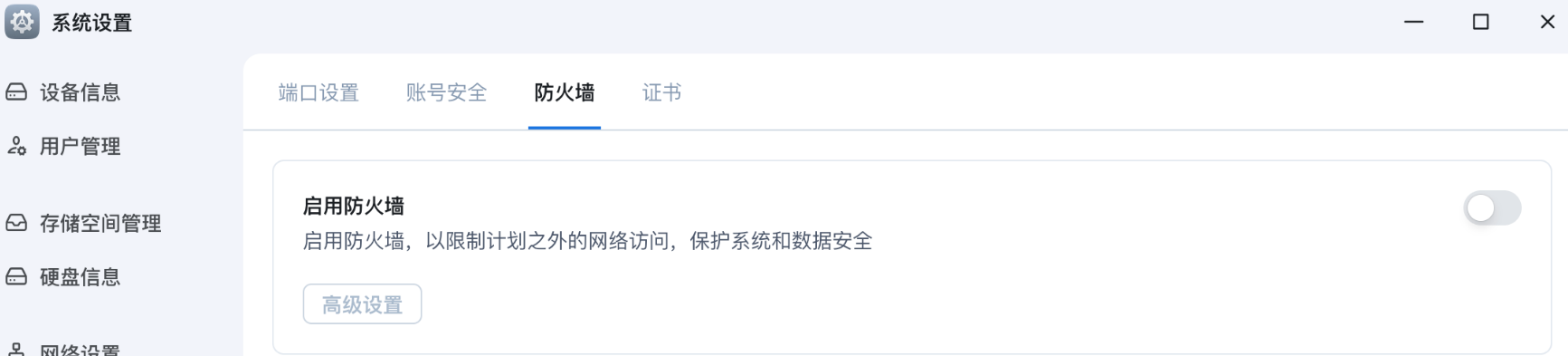

安全:所有流量走加密隧道传输,基于零信任原则,只有同账号下的授权设备才能加入网络,内部服务不暴露公网。

性能:NAT 穿透成功时设备间 P2P 直连,速度取决于双方带宽,延迟很低;穿透失败时走加密中继,速度受中继节点影响。

小结

虚拟组网的本质是把"同一局域网"这个前提从物理层抬到了软件层,从而让跨地域、跨平台的设备互访变得和本地网络一样直接。对于多设备开发者来说,这套方案的配置成本极低(三条命令),而带来的工作流改善却相当明显------不用再在各种传输工具之间反复切换,专注工作本身就好。