好靶场简介

漏洞复现学习由"好靶场"支持

前期准备

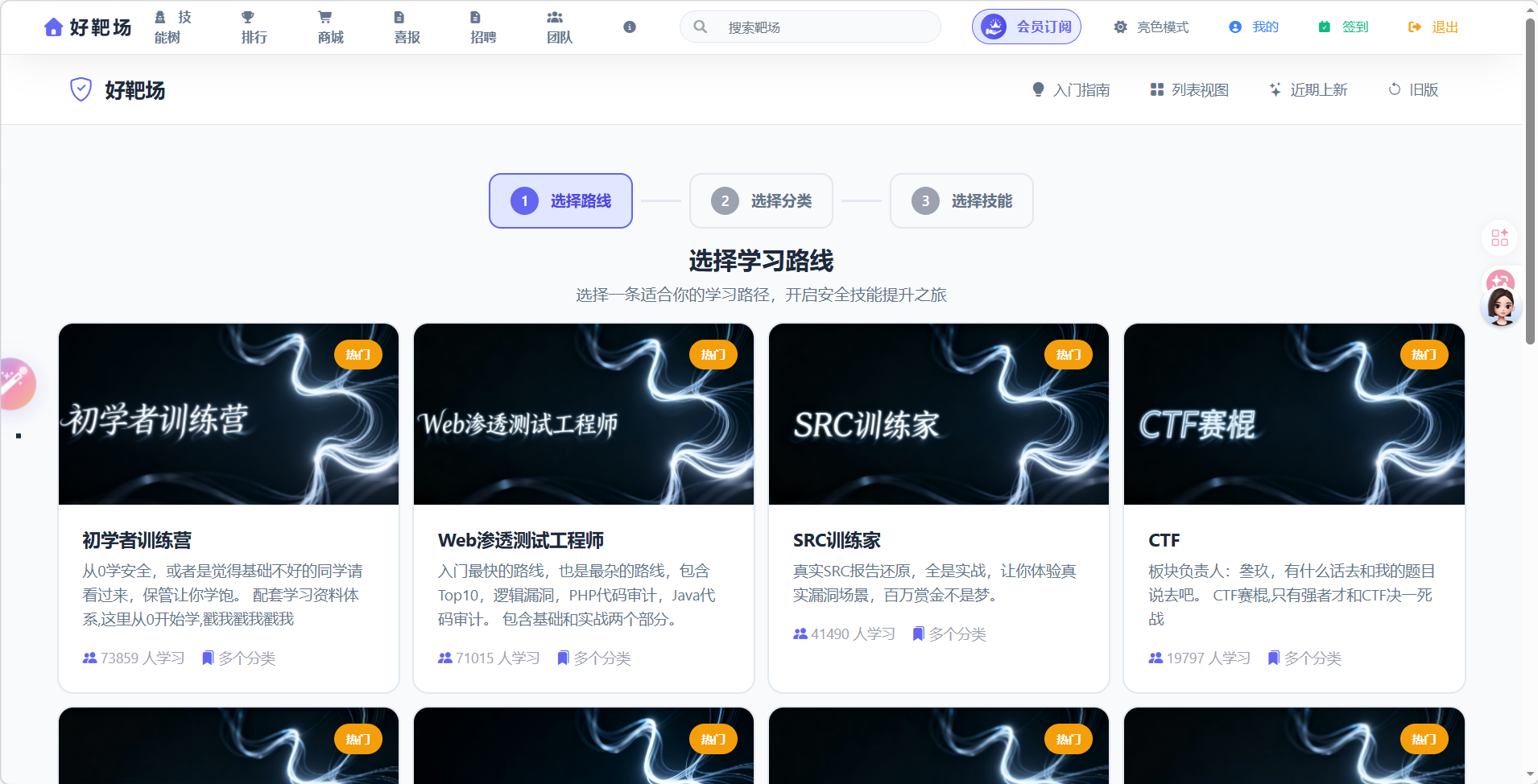

我们开启靶场先看描述

这道题的描述是:"考验你会不会用F12以及Burp抓返回包了"

如果有能力可以不看描述直接搞

下方开启靶场

靶场开启后我们访问靶场给的地址即可,后续取得flag提交至相应对话框

补充知识:

此处会用到burp suite,如未安装配置可进入我的主页查看相关教程

实战

进入靶场,我们此处根据描述可知,有两种方法可以获得flag值

方法一 F12

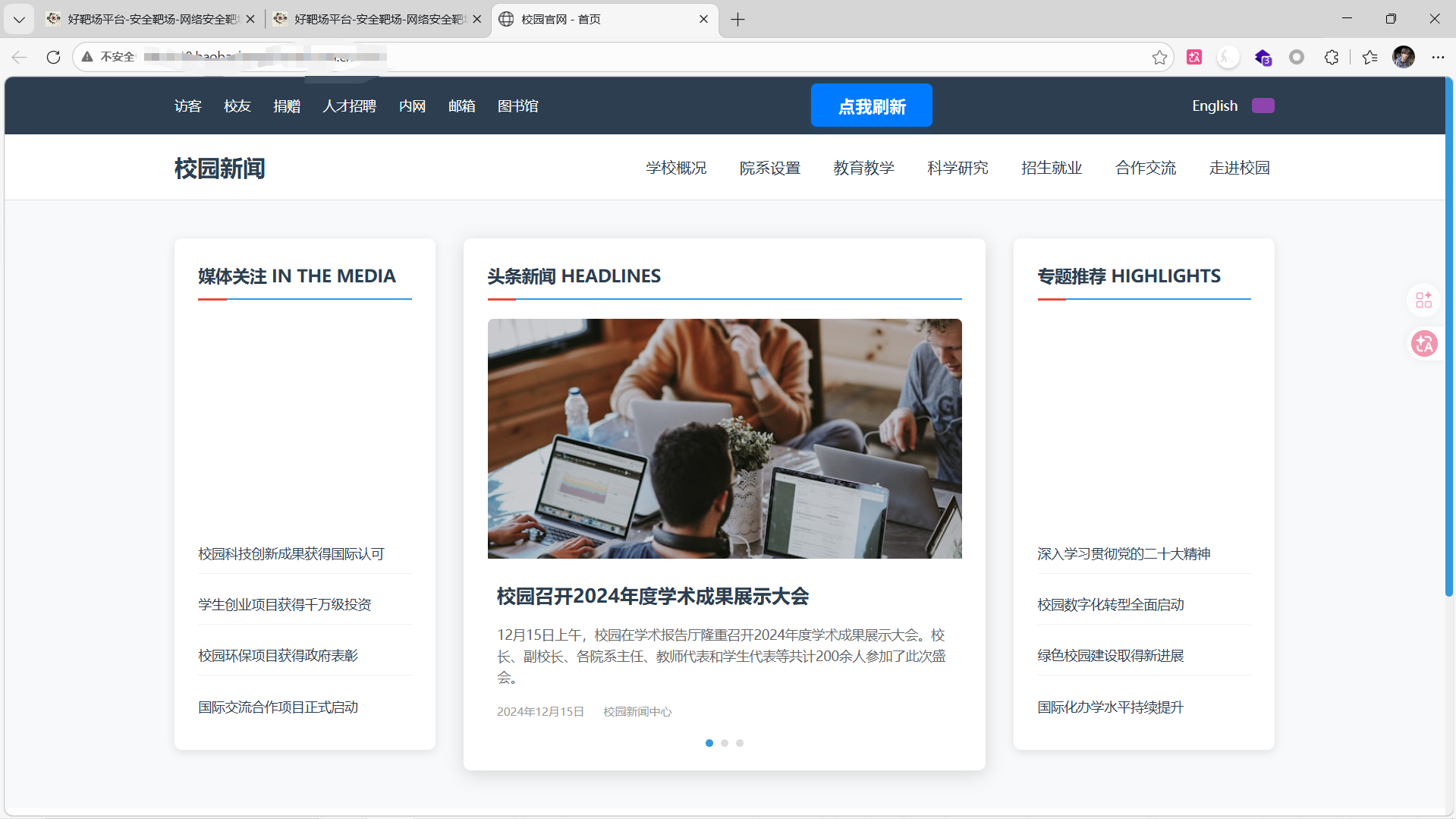

首先我们使用第一种方法,F12查找

我们可以右键页面,点击检查,或者直接按F12键位打开开发者模式/面版

我们根据题目描述,还可以知道重点是在返回包

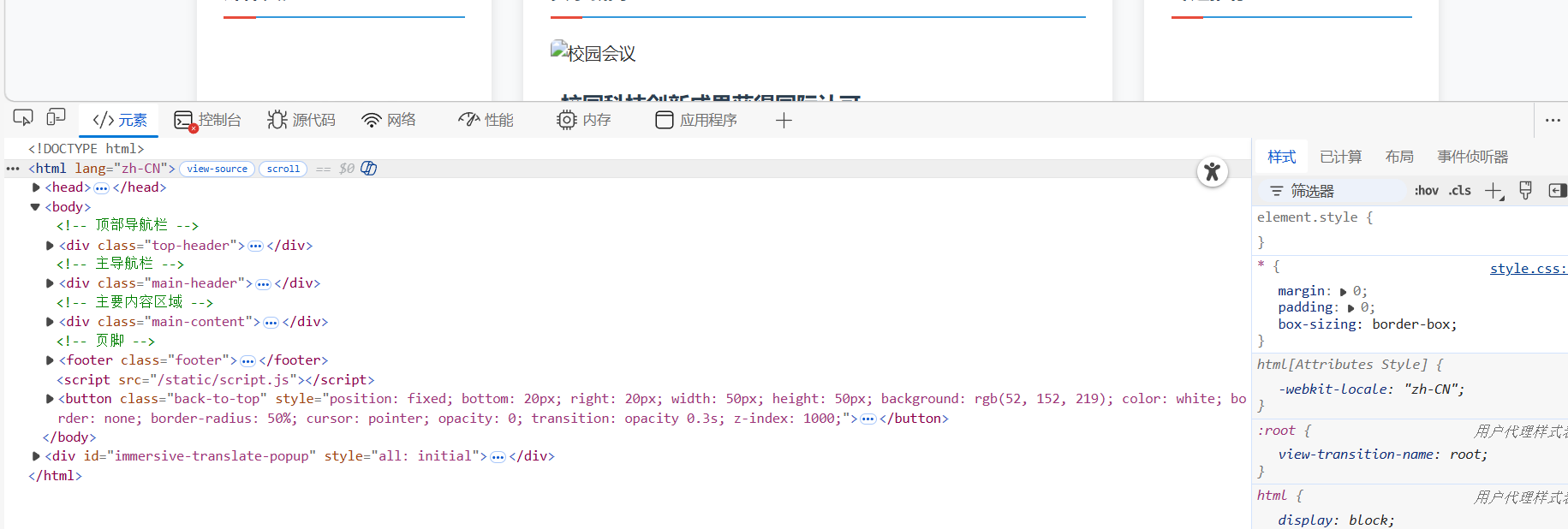

我们点击网络查看流量包

但在这些流量包中并没有找到flag

此时我们只需要点击主页的刷新

然后再次查看网络中的流量包

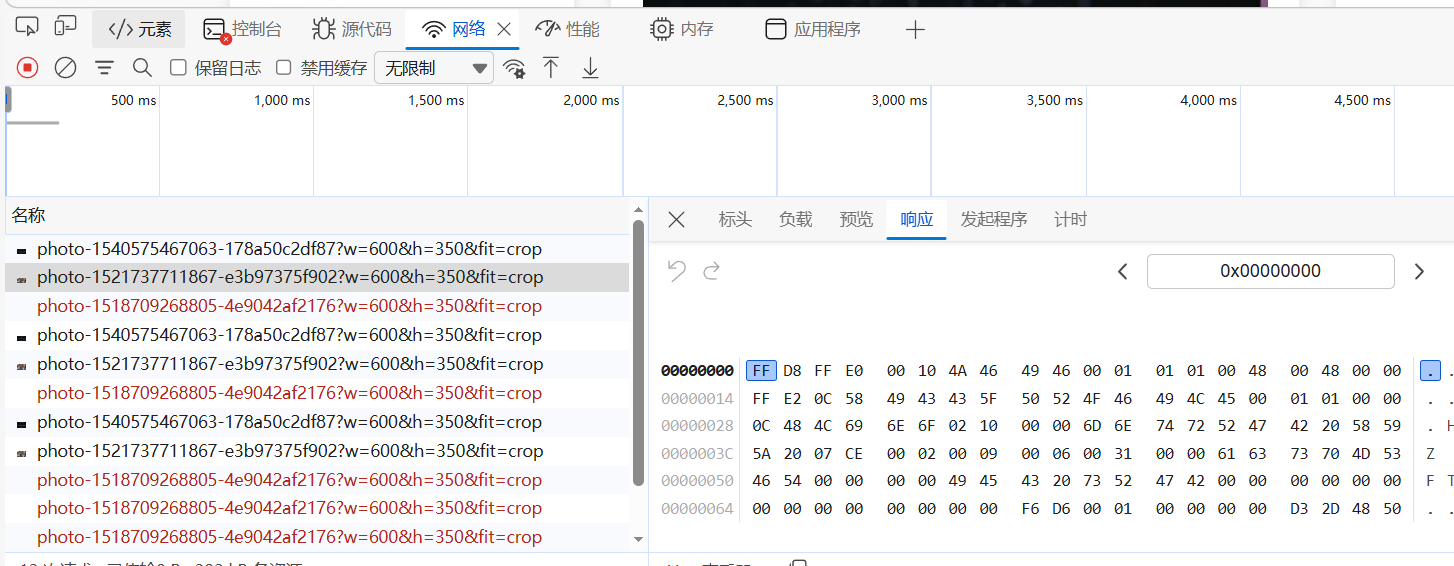

我们此时发现多了一个流量包,当我们点击查看其响应时,里面包含了Flag!

方法二 burp suite

burp suite简称burp,我个人喜欢叫bp

其实bp的原理和思路同F12类似

我们配置安装完成bp后

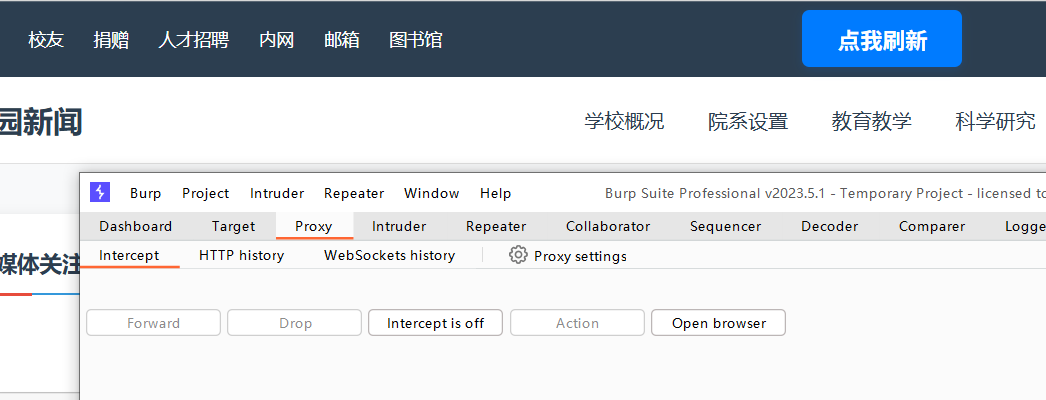

打开系统代理,打开bp

我们点击proxy中的intercept is off进行拦截(防止其它流量干扰,可以学习安装一个浏览器插件用来代理,很简单的)

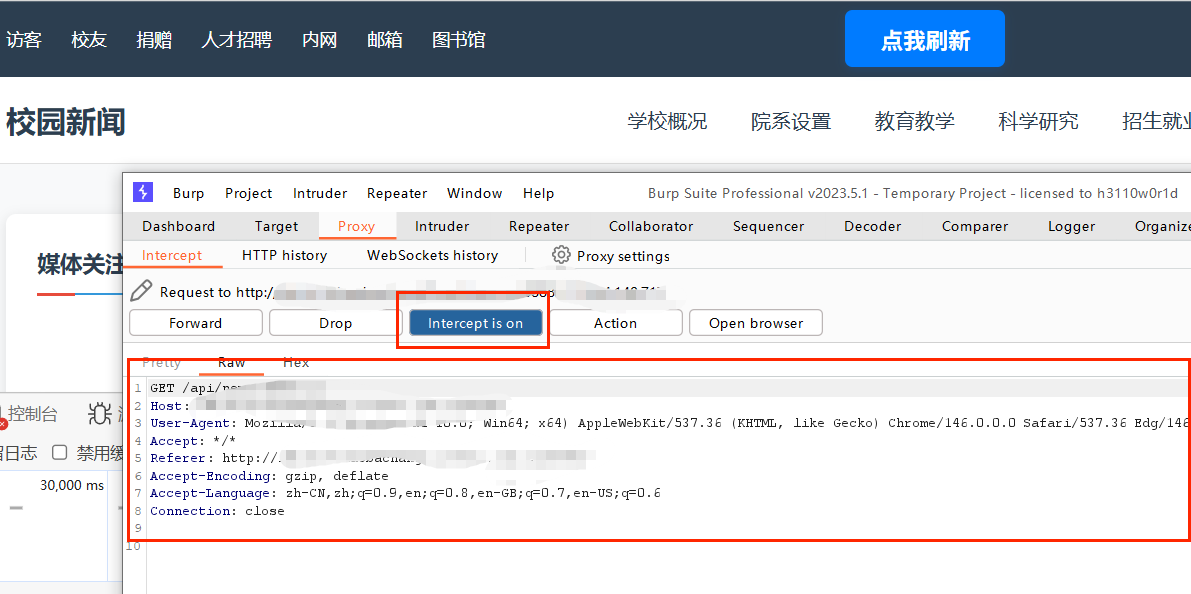

点击拦截后点击网页的刷新

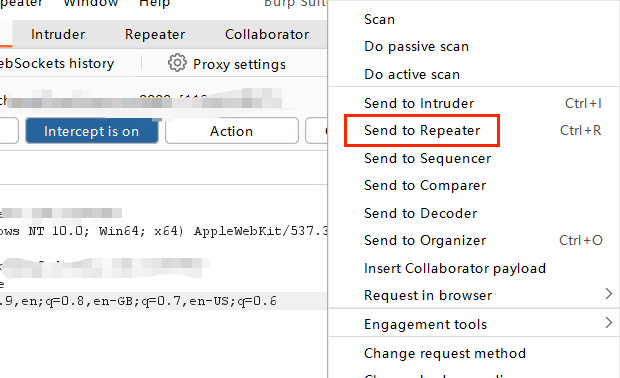

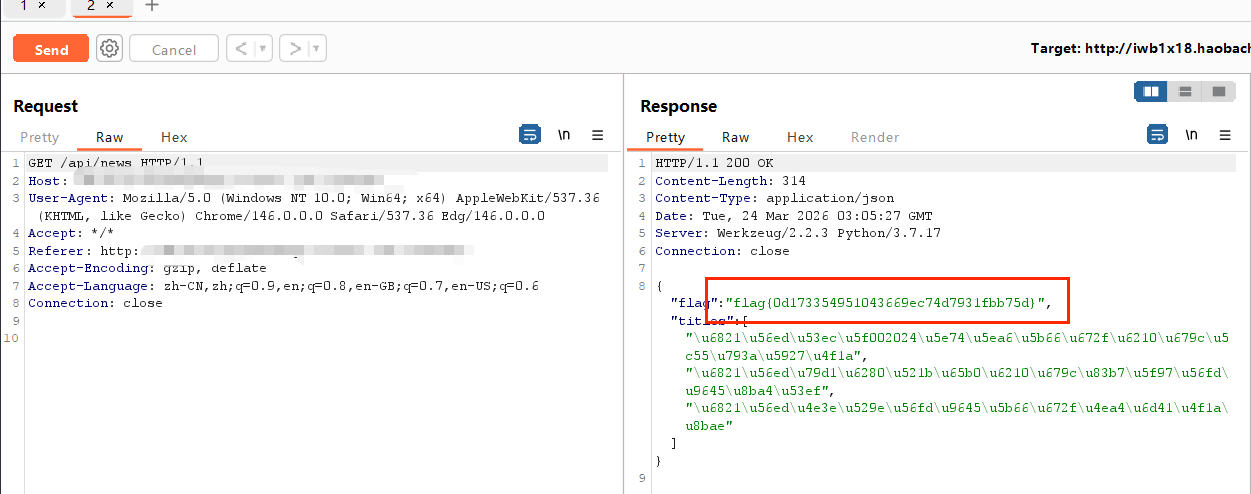

我们可以看到抓取到了我们的请求包,我们右键,选择send to repeater

补充知识:

-

Repeater(重放器):是一个用来手动修改、重发 HTTP/HTTPS 请求并分析服务器响应的模块。

-

Send to Repeater:就是把当前在 Proxy 拦截的 HTTP 请求,发送到 Repeater 模块中,方便你后续手动修改请求参数、测试不同 payload、反复发送并查看响应结果。

此处还有一个易错点

有人会有疑问,这个测试会发送到对方服务器嘛,或者说对方服务器会知道我在对其网站进行测试嘛

回答:

会的,对方服务器一定会收到你发送的请求。

Repeater 不是本地模拟:它是真实向目标服务器发起网络请求,和你在浏览器里访问网站的原理一样。

只要你在 Repeater 里点击「Send」发送请求,数据就会真实地传到目标服务器,对方的日志里会记录下你的访问行为(比如你的 IP 地址、请求时间、请求内容等)。

风险提示 :未经授权对他人网站进行测试是违法 / 违规的行为,可能会承担法律责任。

我们选择先演示,演示完之后我们可以学习了解一下怎么降低被发现的概率(仅用于授权测试)

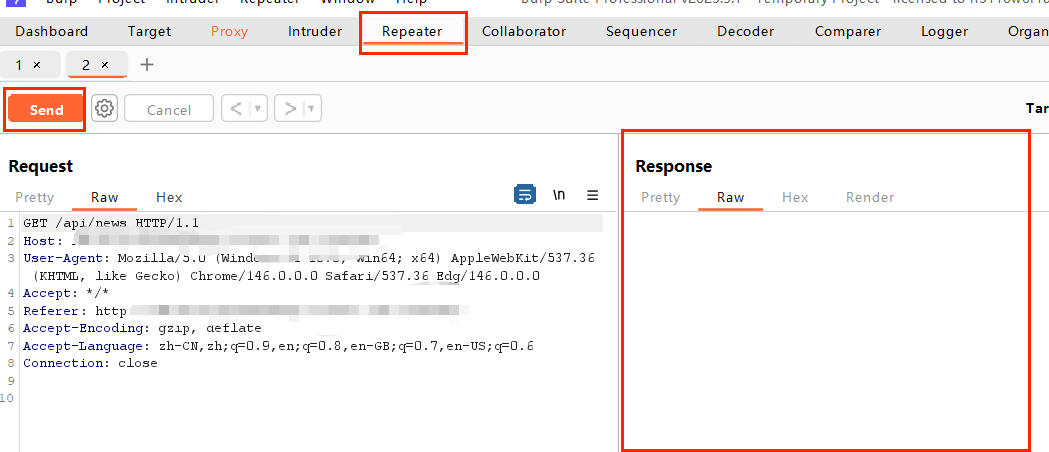

我们点击repeater后可以看到右侧此时还没有任何响应

当我们点击send后

获取到flag,提交即可

拓展

合法学习场景下:怎么降低被发现的概率(仅用于授权测试)

1. 最关键:控制发包速度

2. 伪装成正常浏览器流量

- 用真实浏览器 UA:Chrome / Edge

- 带上正常 Referer、Cookie

- 不要用空请求头、异常 UA

3. 避免明显攻击特征(学习层面的绕过思路)

只讲原理,不提供完整绕过 Payload:

- 关键字大小写混淆 :

UnIoN、SeLeCt - 加注释干扰:

/**/、--、# - 用等价函数 / 语法替换

- 避免直接出现典型注入串

这些是WAF Bypass 基础思路,只用于学习理解防护逻辑。

4. 分散 IP(授权测试才可用)

- 使用代理池

- 避免单一 IP 疯狂请求

- 真实环境没授权绝对不能用

5. 手工 + 少量发包,不要无脑跑

- 能手工测就不要批量跑

- 只在明确有注入点时,再少量验证

- 减少日志痕迹

《法律与责任声明》

本内容仅用于网络安全漏洞的技术研究、学习与交流。

一、合法性要求

- 严格遵守《中华人民共和国网络安全法》及相关法律法规,严禁将所学技术用于非法活动,如未经授权的攻击、窃取信息等。例如,不得对未授权的真实生产环境网站做漏洞测试。

- 漏洞测试须在合法授权环境进行,可使用自己搭建的DVWA靶场或获书面授权的目标系统,否则将担法律责任。

二、风险与责任

- 若因参考本内容对第三方造成损失,本人不承担法律责任,使用者自行担责。

三、传播限制

- 禁止将本内容用于恶意传播,如制作恶意教程、培训非法黑客组织,应维护良好网络安全环境。

- 发现有人利用本内容非法活动,应及时举报。

四、版权声明

本文为本人独立创作,有完整知识产权。未经书面许可,任何单位或个人不得转载、复制或以其他方式使用,违者依法追责。

阅读并使用本文章内容即表示同意声明条款