linux安全加固,系统支持麒麟,centos,

1、中风险 未设置登录失败处理功能和登录连接超时处理功能。

1.1设置登录失败处理

# 编辑PAM配置文件

vi /etc/pam.d/system-auth

# 在auth部分添加(针对连续失败锁定)

auth required pam_tally2.so deny=5 unlock_time=300 even_deny_root root_unlock_time=300

# 在account部分添加

account required pam_tally2.so注意:ubuntu不能这样配置,不适用ubuntu

1.2设置登录连接超时

# 编辑/etc/profile,在文件末尾添加

echo "export TMOUT=300" >> /etc/profile

echo "readonly TMOUT" >> /etc/profile

source /etc/profile2、中风险 未限制默认账户的访问权限。

2.1禁止root远程SSH登录

vi /etc/ssh/sshd_config

# 找到 PermitRootLogin 改为 no

PermitRootLogin no

# 重启sshd服务

systemctl restart sshd2.2创建普通管理员用户并赋予sudo权限:

# 创建用户(如admin)改成自己的用户

useradd admin

passwd admin

# 赋予sudo权限

usermod -aG wheel admin

# 验证sudo配置

visudo

# 确保有:%wheel ALL=(ALL) ALL3、中风险 未实现管理用户的权限分离

3.1创建不同管理角色账户:

useradd sysadmin

useradd dbadmin

# 分别设置密码

passwd sysadmin

passwd dbadmin3.2配置sudo权限分离

visudo

# 添加以下内容(按需调整命令路径):

# sysadmin可管理服务

sysadmin ALL=(ALL) /bin/systemctl, /sbin/service, /usr/sbin/ss

# dbadmin可管理数据库

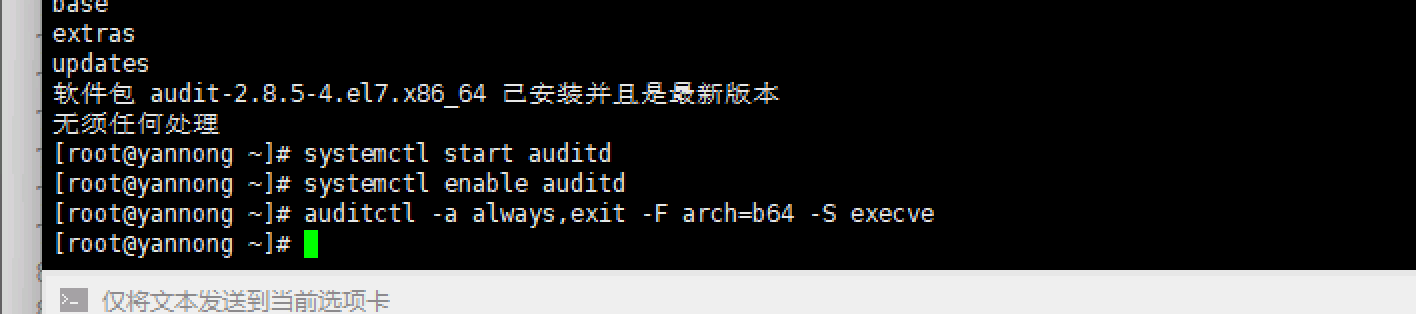

dbadmin ALL=(ALL) /bin/systemctl restart mysql, /usr/bin/mysql, /usr/bin/mysqldump3.3启用审计监控

yum install audit -y

systemctl start auditd

systemctl enable auditd

# 添加监控规则(例如监控sudo命令执行)

auditctl -a always,exit -F arch=b64 -S execve