F5 BIG-IP访问策略管理器(APM)的关键安全漏洞正遭活跃利用,致使数以千计的企业网络面临风险。该漏洞被官方标记为(CVE-2025-53521),当其影响从标准拒绝服务(DoS)升级为严重远程代码执行(RCE)漏洞后,立即引发网络安全界的紧急警报。

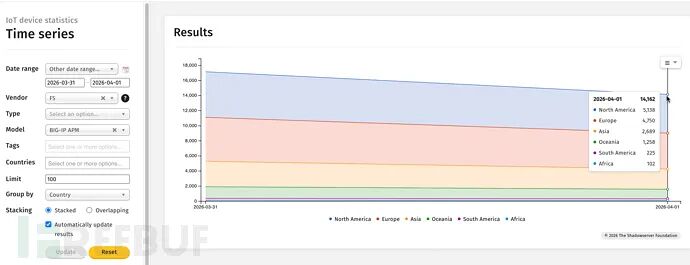

美国网络安全与基础设施安全局(CISA)已将该漏洞列入其已知 exploited漏洞目录,要求立即采取行动。Shadowserver基金会提供的遥测数据显示,2026年3月31日研究人员在全球范围内识别出超过17,100个暴露的F5 BIG-IP APM实例。尽管部分组织已开始部署修复措施,仍有超过14,000套系统完全暴露在公共互联网中。根据设备地理分布图谱,美国和日本的受影响实例最为集中。

由于BIG-IP APM作为企业应用访问的安全网关,成功利用该漏洞的攻击者可绕过企业边界防护,直接渗透内部网络。

补丁延迟的严重后果

漏洞最初被归类为DoS问题是造成大规模暴露的主因。F5首次披露(CVE-2025-53521)时仅将其评定为DoS漏洞,在企业环境中,此类漏洞的修补优先级通常低于直接入侵威胁。VulnTracker安全研究人员指出,许多IT团队可能为处理更紧急的警报而暂缓部署该补丁。

当威胁行为体发现可将该漏洞武器化以实现任意远程代码执行后,滞后的补丁部署演变为重大安全隐患。攻击者通过此RCE漏洞可完全控制F5设备,进而实施数据窃取、勒索软件投放或深度网络驻留。

紧急应对措施

运行F5 BIG-IP APM服务的组织必须将此视为"立即修补"级事件,安全团队应采取以下措施:

-

应用厂商更新:立即查阅F5更新的安全公告(K000156741),将所有BIG-IP APM实例升级至最新修补版本

-

假定失陷并排查:鉴于漏洞正遭活跃利用,仅打补丁已不足够,管理员需彻底审查系统日志并主动搜寻入侵指标(IoCs)

-

审计外部资产:使用网络监控工具确保识别所有面向互联网的APM接口,并实施安全配置

(CVE-2025-53521)从可控DoS漏洞迅速升级为活跃利用的RCE漏洞,这一演变过程深刻警示着现代威胁态势的急速变化。