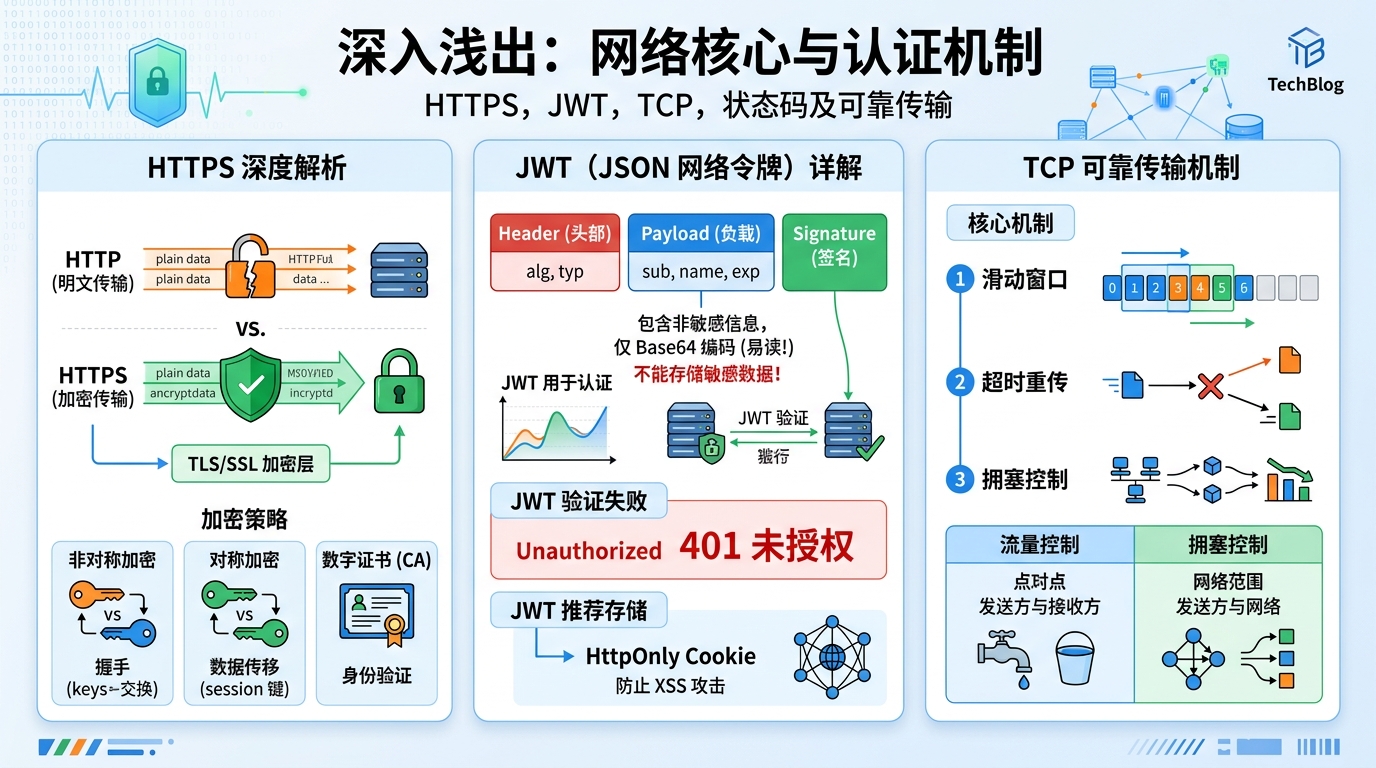

网络通信安全与可靠传输:从加密到认证,从状态码到可靠传输

-

- [1. 引言:从"明信片"到"挂号信"的启示](#1. 引言:从“明信片”到“挂号信”的启示)

- [2. 前置知识:HTTP 的"先天不足"](#2. 前置知识:HTTP 的“先天不足”)

- [3. 第一层:传输安全------HTTPS 如何给数据"加密上锁"](#3. 第一层:传输安全——HTTPS 如何给数据“加密上锁”)

-

- [3.1 HTTP vs HTTPS 核心区别](#3.1 HTTP vs HTTPS 核心区别)

- [3.2 HTTPS 的加密机制(两阶段)](#3.2 HTTPS 的加密机制(两阶段))

- [3.3 HTTPS 数据包结构](#3.3 HTTPS 数据包结构)

- [3.4 HTTPS 的优势与适用场景](#3.4 HTTPS 的优势与适用场景)

- [4. 第二层:身份认证------JWT 如何证明"你是谁"](#4. 第二层:身份认证——JWT 如何证明“你是谁”)

-

- [4.1 JWT 是什么?为什么需要它?](#4.1 JWT 是什么?为什么需要它?)

- [4.2 JWT 的组成结构](#4.2 JWT 的组成结构)

- [4.3 签名机制如何保证令牌不被篡改](#4.3 签名机制如何保证令牌不被篡改)

- [4.4 JWT 的存储与防窃取](#4.4 JWT 的存储与防窃取)

- [4.5 Token 校验失败时的 HTTP 状态码](#4.5 Token 校验失败时的 HTTP 状态码)

- [5. 第三层:通信反馈------HTTP 状态码的分类与含义](#5. 第三层:通信反馈——HTTP 状态码的分类与含义)

-

- [5.1 状态码五大分类概览](#5.1 状态码五大分类概览)

- [5.2 重点:401 与 JWT 校验失败的关联](#5.2 重点:401 与 JWT 校验失败的关联)

- [5.3 常见状态码举例](#5.3 常见状态码举例)

- [6. 第四层:传输可靠性------TCP 如何保证"数据不丢不乱"](#6. 第四层:传输可靠性——TCP 如何保证“数据不丢不乱”)

-

- [6.1 为什么需要可靠传输?](#6.1 为什么需要可靠传输?)

- [6.2 TCP 可靠传输的核心机制](#6.2 TCP 可靠传输的核心机制)

- [6.3 超时重传机制(ARQ)流程图](#6.3 超时重传机制(ARQ)流程图)

- [6.4 流量控制与拥塞控制的区别](#6.4 流量控制与拥塞控制的区别)

- [7. 总结:四层防护共同构建"安全+可靠"的网络通信](#7. 总结:四层防护共同构建“安全+可靠”的网络通信)

1. 引言:从"明信片"到"挂号信"的启示

你给朋友寄一张明信片。邮递员、邻居、甚至路过的人,都能看到明信片上写的内容------这就是明文传输 。如果你想保护隐私,可以把信装进信封(加密 ),再加一把锁,只有朋友能打开。如果信在途中丢了,你希望邮局能重发,并且保证信件的顺序不乱------这就是可靠传输。

在网络世界里,HTTP 协议最初就像一张"明信片",所有数据都是明文传输,而且无法确认对方身份,也无法保证数据是否完整到达。为了解决这些问题,我们引入了 HTTPS(加密传输) 、JWT(身份认证) 、HTTP 状态码(通信反馈) 和 TCP 可靠传输机制。这四者共同构成了现代网络通信的"安全+可靠"基石。

本文将带你从零开始,逐步理解这四大核心技术的原理、应用场景以及它们之间的协同关系。

2. 前置知识:HTTP 的"先天不足"

在深入各项技术之前,我们先简单回顾一下 HTTP 协议的几个"天生缺陷":

- 明文传输:HTTP 报文以纯文本形式在网络中传输,任何人都可以截获并读懂内容。

- 无状态:服务器不会记住两次请求之间的关系,无法区分"你是谁"。

- 可靠性依赖底层:HTTP 本身不保证数据不丢失、不乱序,这部分由底层 TCP 协议负责。

因此,我们需要在 HTTP 之上增加安全层(HTTPS)、身份认证机制(JWT)、通信状态反馈(HTTP 状态码),并理解底层 TCP 如何保证可靠传输,才能构建一个健壮的 Web 系统。

3. 第一层:传输安全------HTTPS 如何给数据"加密上锁"

3.1 HTTP vs HTTPS 核心区别

| 维度 | HTTP | HTTPS |

|---|---|---|

| 加密 | 无,明文传输 | 有,TLS/SSL 加密 |

| 端口 | 80 | 443 |

| 证书 | 不需要 | 需要 CA 签发的数字证书 |

| 安全性 | 低,易被窃听、篡改 | 高,防窃听、防篡改、防中间人 |

| 性能 | 快 | 略慢(握手开销,但现代硬件下差异很小) |

3.2 HTTPS 的加密机制(两阶段)

HTTPS 采用 混合加密 策略:非对称加密 + 对称加密。

-

第一阶段:非对称加密(握手阶段)

客户端和服务器交换公钥,协商一个临时的 会话密钥(对称加密密钥)。非对称加密安全但慢,只用于交换密钥。

-

第二阶段:对称加密(数据传输阶段)

双方使用协商好的会话密钥对 HTTP 报文进行加密传输。对称加密速度快,适合大数据量。

为什么不用纯非对称加密? 非对称加密计算量大,会严重影响性能。混合加密兼顾了安全与效率。

3.3 HTTPS 数据包结构

HTTPS 请求/响应数据包在 TCP 之上多了一层 TLS Record。其结构大致为:

[TCP Header] [TLS Record Header] [Encrypted HTTP Request/Response]- TLS Record:包含加密后的 HTTP 报文、MAC(消息认证码)等。

- 加密范围:HTTP 请求行、请求头、请求体(或响应状态行、响应头、响应体)都被加密。

- 不加密的部分:IP 地址、端口号、TLS 协议版本等(因为网络层必须知道路由)。

3.4 HTTPS 的优势与适用场景

- 优势:防止窃听、防止数据篡改、防止中间人攻击、验证服务器身份。

- 适用场景:登录、支付、个人信息提交、任何需要保密性的 Web 应用。

最佳实践:全站 HTTPS 已经成为行业标准,即使没有敏感信息,也能避免劫持和广告注入。

4. 第二层:身份认证------JWT 如何证明"你是谁"

4.1 JWT 是什么?为什么需要它?

JWT(JSON Web Token) 是一种无状态的身份认证方案。用户登录成功后,服务器生成一个包含用户信息且经过签名的 Token 返回给客户端。客户端后续请求携带 Token,服务器验签即可确认身份,无需存储 Session。

它解决了传统 Session 在分布式系统中的共享难题。

4.2 JWT 的组成结构

JWT 由三部分组成,用点(.)分隔:

Header.Payload.Signature- Header:包含令牌类型(JWT)和签名算法(如 HS256)。

- Payload :包含"声明"(Claims),如用户 ID、过期时间、签发者等。注意:Payload 是 Base64Url 编码,不是加密,不要放密码等敏感信息!

- Signature:对 Header 和 Payload 使用密钥签名,防止篡改。

4.3 签名机制如何保证令牌不被篡改

签名过程(HMAC SHA256 为例):

signature = HMACSHA256(base64UrlEncode(header) + "." + base64UrlEncode(payload), secret)服务器收到 JWT 后,用同样的密钥重新计算签名。如果签名不匹配,说明 Token 被篡改,直接拒绝。没有密钥的人无法伪造合法签名,这是 JWT 安全的核心。

4.4 JWT 的存储与防窃取

| 存储位置 | 优点 | 缺点 | 推荐度 |

|---|---|---|---|

| localStorage | 简单,不自动发送 | XSS 可窃取 | ❌ 不推荐 |

| 普通 Cookie | 自动携带 | XSS 可窃取 + CSRF 风险 | ❌ 不推荐 |

| HttpOnly Cookie | 无法被 JS 读取,防 XSS | 需要后端配合设置,可能受 CSRF 影响(可配合 SameSite) | ✅ 推荐(用于 Refresh Token) |

| 内存(如 Vuex/Redux) | 相对安全 | 刷新页面丢失 | ✅ 用于 Access Token |

最佳实践:

- Access Token(短时效,如 15 分钟)存内存,每次请求放入

Authorization: Bearer <token>头。 - Refresh Token(长时效,如 7 天)存

HttpOnly、Secure、SameSite=LaxCookie,用于自动刷新 Access Token。

4.5 Token 校验失败时的 HTTP 状态码

- 401 Unauthorized:未提供 Token 或 Token 无效/过期。客户端应尝试刷新 Token 或引导用户重新登录。

- 403 Forbidden:已认证但无权限访问资源。

JWT 校验失败通常返回 401 ,并附带 WWW-Authenticate: Bearer error="invalid_token" 等提示。

5. 第三层:通信反馈------HTTP 状态码的分类与含义

5.1 状态码五大分类概览

| 分类 | 范围 | 核心含义 | 典型例子 |

|---|---|---|---|

| 1xx 信息 | 100-199 | 请求已接收,继续处理 | 100 Continue |

| 2xx 成功 | 200-299 | 请求成功处理 | 200 OK,201 Created |

| 3xx 重定向 | 300-399 | 需要进一步操作 | 301 永久重定向,302 临时重定向 |

| 4xx 客户端错误 | 400-499 | 请求有误,客户端需修改 | 400 Bad Request,401 Unauthorized,403 Forbidden,404 Not Found |

| 5xx 服务端错误 | 500-599 | 服务端内部错误 | 500 Internal Server Error,502 Bad Gateway |

5.2 重点:401 与 JWT 校验失败的关联

- 401 Unauthorized:表示请求缺乏有效的身份认证凭证。当 JWT 缺失、过期、签名无效时,服务器应返回 401。

- 客户端收到 401 后,应清除本地存储的无效 Token,并尝试刷新或重定向到登录页。

5.3 常见状态码举例

- 200 OK:请求成功。

- 301 Moved Permanently:资源永久重定向,搜索引擎会更新索引。

- 400 Bad Request:请求参数错误,如 JSON 格式错误。

- 403 Forbidden:认证通过但权限不足。

- 404 Not Found:请求的资源不存在。

- 500 Internal Server Error:服务器内部错误,通常是代码异常。

6. 第四层:传输可靠性------TCP 如何保证"数据不丢不乱"

6.1 为什么需要可靠传输?

IP 网络是"尽力而为"的,数据包可能丢失、乱序、重复。TCP(传输控制协议)在 IP 之上增加了可靠性机制,确保数据正确、有序地到达。

6.2 TCP 可靠传输的核心机制

| 机制 | 作用 |

|---|---|

| 校验和 | 检测数据在传输中是否损坏,损坏则丢弃并要求重传。 |

| 序列号与确认应答(ACK) | 每个字节都有序列号,接收方回传 ACK 确认已收到。发送方未收到 ACK 会重传。 |

| 超时重传(ARQ 协议) | 发送方启动定时器,超时未收到 ACK 则重传数据。 |

| 流量控制(滑动窗口) | 接收方通过窗口大小告知发送方可接收的数据量,防止接收方缓冲区溢出。 |

| 拥塞控制 | 避免过多数据注入网络导致拥塞,包括慢启动、拥塞避免、快速重传、快速恢复等算法。 |

6.3 超时重传机制(ARQ)流程图

服务端 客户端 服务端 客户端 等待 ACK alt [正常情况] [超时未收到 ACK] 发送数据包(seq=1,启动定时器) 返回 ACK(ack=2) 取消定时器,发送下一个包 定时器超时 重传相同数据包

6.4 流量控制与拥塞控制的区别

- 流量控制 :端到端的控制,防止接收方被淹没。核心协议是 滑动窗口,窗口大小由接收方通告。

- 拥塞控制 :全局性的网络拥塞控制,防止网络过载。常见算法:Reno、CUBIC、BBR 等。

7. 总结:四层防护共同构建"安全+可靠"的网络通信

| 层级 | 技术 | 解决的核心问题 |

|---|---|---|

| 传输安全 | HTTPS | 加密传输,防止窃听、篡改、中间人攻击 |

| 身份认证 | JWT | 无状态认证,验证"你是谁" |

| 通信反馈 | HTTP 状态码 | 明确告知请求处理结果,指导客户端下一步操作 |

| 传输可靠性 | TCP | 保证数据不丢失、不重复、不乱序 |

最佳实践建议:

- 全站启用 HTTPS,配置 HSTS 强制加密。

- JWT 安全存储:Access Token 存内存,Refresh Token 存 HttpOnly Cookie。

- 合理设计状态码:客户端根据 401/403/500 等状态码做针对性处理。

- 优化 TCP 参数 :在 Linux 服务器上调整

net.ipv4.tcp_slow_start_after_idle、net.core.rmem_max等参数,提升传输性能。

理解并灵活运用这四层技术,你就能构建一个既安全又可靠的网络通信系统。