目录

[12.1 项目背景](#12.1 项目背景)

[12.2 相关知识](#12.2 相关知识)

[1. 认识数字证书](#1. 认识数字证书)

[2. 数字证书工作原理](#2. 数字证书工作原理)

[3. 数字证书的存放方式](#3. 数字证书的存放方式)

[4. HTTPS 协议工作过程](#4. HTTPS 协议工作过程)

[12.3 项目过程](#12.3 项目过程)

[12.3.1 任务 1 项目环境设置](#12.3.1 任务 1 项目环境设置)

[12.3.2 任务 2 安装与配置数字证书服务器](#12.3.2 任务 2 安装与配置数字证书服务器)

[12.3.3 任务 3 为 Web 服务器申请数字证书](#12.3.3 任务 3 为 Web 服务器申请数字证书)

[12.3.4 任务 4 颁发数字证书](#12.3.4 任务 4 颁发数字证书)

[12.3.5 任务 5 下载数字证书并导入 Web 网站](#12.3.5 任务 5 下载数字证书并导入 Web 网站)

[12.3.6 任务 6 为 Web 网站绑定数字证书并启用 SSL](#12.3.6 任务 6 为 Web 网站绑定数字证书并启用 SSL)

[12.3.7 任务 7 客户端申请数字证书](#12.3.7 任务 7 客户端申请数字证书)

12.1 项目背景

铁道学院学生处将学生的成绩信息部署到了一个专用的 Web 服务器上。为了保证数据传输的安全性,网络管理部门需要部署数字证书服务器来保护学生处的专用 Web 服务器,并给学生颁发数字证书来鉴别学生身份。

12.2 相关知识

1. 认识数字证书

数字证书(digital certificate)是一个经证书授权中心数字签名的、包含公开密钥拥有者信息及公开密钥的文件。最简单的数字证书包含一个公开密钥、名称及数字证书授权中心(certificate authority, CA)申请数字证书。

目前,在网络上传输信息普遍使用 X.509 V3 格式的数字证书。在数字信息传输前,通信双方互相交换数字证书,验证彼此身份,然后,发送方利用数字证书中的加密密钥和签名密钥对要传输的数字信息进行加密和签名。这样可保证只有合法的用户才能接收该信息,同时保证了传输信息的机密性、真实性、完整性和不可否认性,从而保证网上信息的安全传输。

2. 数字证书工作原理

数字证书是一种广泛应用于网络安全领域的加密技术,它基于公钥体制,利用一对相互匹配的密钥 ------ 公钥和私钥,来实现信息的加密、解密、签名和验证。数字签名就是只有信息的发送者才能产生的、别人无法伪造的一段数字串,这段数字串是对信息发送者所发送信息真实性的一个有效证明。

下面,通过小张和朋友之间的通信联系来说明公钥、私钥、数字签名、数字证书之间的相互关系和工作原理。

(1)小张有两个好朋友,分别是小任和小苏。

(2)小苏要给小张写一封保密的信。她写完后用小张的公钥加密,就可以达到保密的效果。小任收到信后,用私钥解密,就看到了信件内容。只要小张的私钥不泄露,这封信就是安全的,即使落在别人手里,也无法解密。

(3)小张给小苏回信,启用私钥解密,看到信件内容。他写完后先用 Hash(哈希)函数,生成信件的摘要,然后用私钥对这个摘要加密,生成 "数字签名",并将 "数字签名" 附在信件下面,一起发给小苏。

(4)小苏收到信后,取下数字证书,用小张的公钥解密,得到信件的摘要。由此可以证明 "数字签名" 是否真的是小张签的。

提示企业 CA:要求域环境,可以为企业内网的用户也可以为互联网上的用户颁发证书;独立 CA:不要求域环境,不需要 AD 支持,工作组级的计算机,不需要 AD 和 IIS 支持,可以在没有网络连接的情况下使用。

3. 数字证书的存放方式

(1)用户数字证书存放在计算机或硬盘中,使用方便,但数字证书所在计算机必须安全,否则一旦被攻击,数字证书有可能被盗用。

(2)IC 卡中存放数字证书,使用较为安全,但 IC 卡的成本较低,本身易损坏,在 CPU 卡中存放数字证书,安全性较高,但成本高。

(3)使用 CPU 卡加密,用户的数字证书导出,造成安全隐患。

4. HTTPS 协议工作过程

超文本传输安全协议(Hypertext Transfer Protocol Secure, HTTPS)是在 HTTP 的基础上增加了 SSL/TLS 安全层,用于在计算机网络上提供安全的 HTTP 传输。HTTPS 的工作过程如下:

(1)客户端(浏览器)向服务器发送加密套件。

(2)服务器由自己的私钥加密网页后,连同本身的数字证书,一起发送给客户端。

(3)客户端(浏览器)向服务器发送一串随机数,用服务器的公钥加密(RSA 算法),然后发送给服务器。

(4)服务器根据双方交换的密钥进行加密传输。

12.3 项目过程

项目过程可分为以下几个任务执行:

(1)项目环境设置。

(2)安装与配置数字证书服务器。

(3)为 Web 服务器申请数字证书。

(4)颁发数字证书。

(5)下载数字证书并导入 Web 网站。

12.3.1 任务 1 项目环境设置

开启 3 台虚拟机,两台运行 Windows Server 2022 操作系统,一台作为数字证书服务器(IP 地址为 "192.168.50.10/24"),一台作为 Web 和 DNS 服务器,设置 IP 地址为 "192.168.50.15/24";剩余一台运行 Windows 10 操作系统作为客户端,设置 IP 地址为 "192.168.50.24/24"。三台虚拟机的网络适配器均设置为桥接模式,并且相互之间能够 ping 通。

12.3.2 任务 2 安装与配置数字证书服务器

在 Windows Server 2022 操作系统中安装数字证书服务器的具体操作步骤如下。

步骤 1 单击 "开始" 按钮,在打开的 "开始" 菜单中选择 "服务器管理器" 选项,打开 "服务器管理器" 窗口,选择 "添加角色和功能" 选项,打开 "添加角色和功能向导" 窗口,单击 "下一步" 按钮。

步骤 2 显示 "选择安装类型" 界面,保持选择 "基于角色或基于功能的安装" 单选按钮,单击 "下一步" 按钮。

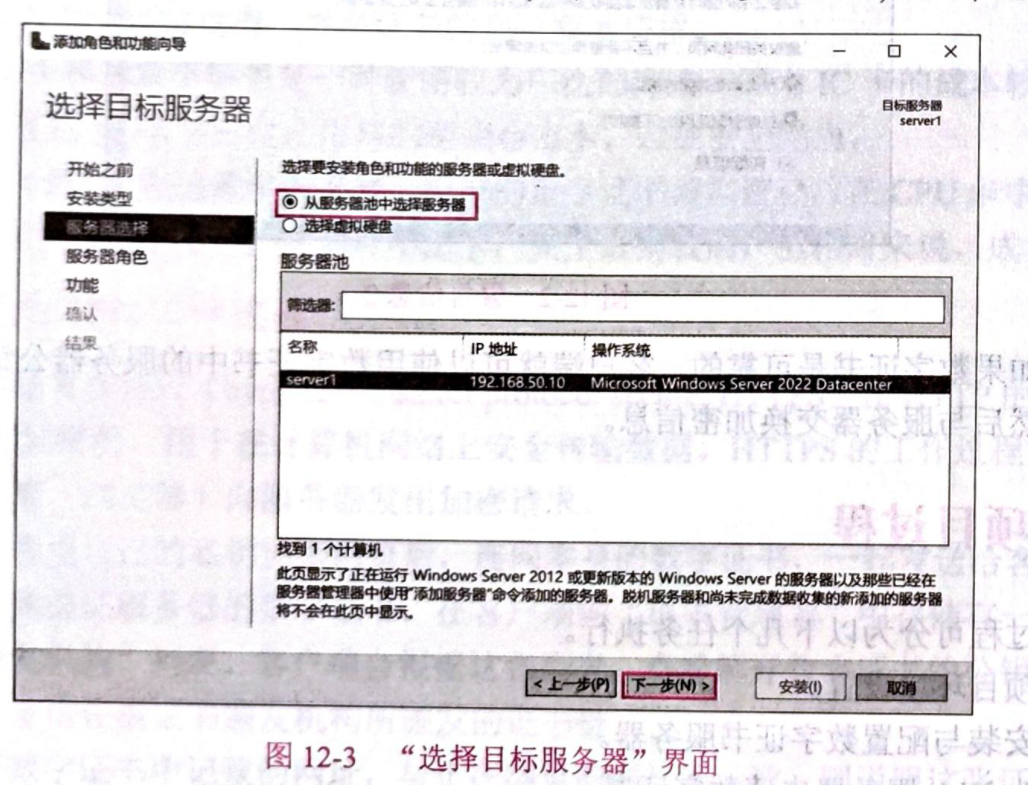

步骤 3 显示 "选择目标服务器" 界面,选择 "从服务器池中选择服务器" 单选按钮,安装程序自动检测到该服务器的网络连接,单击 "下一步" 按钮。

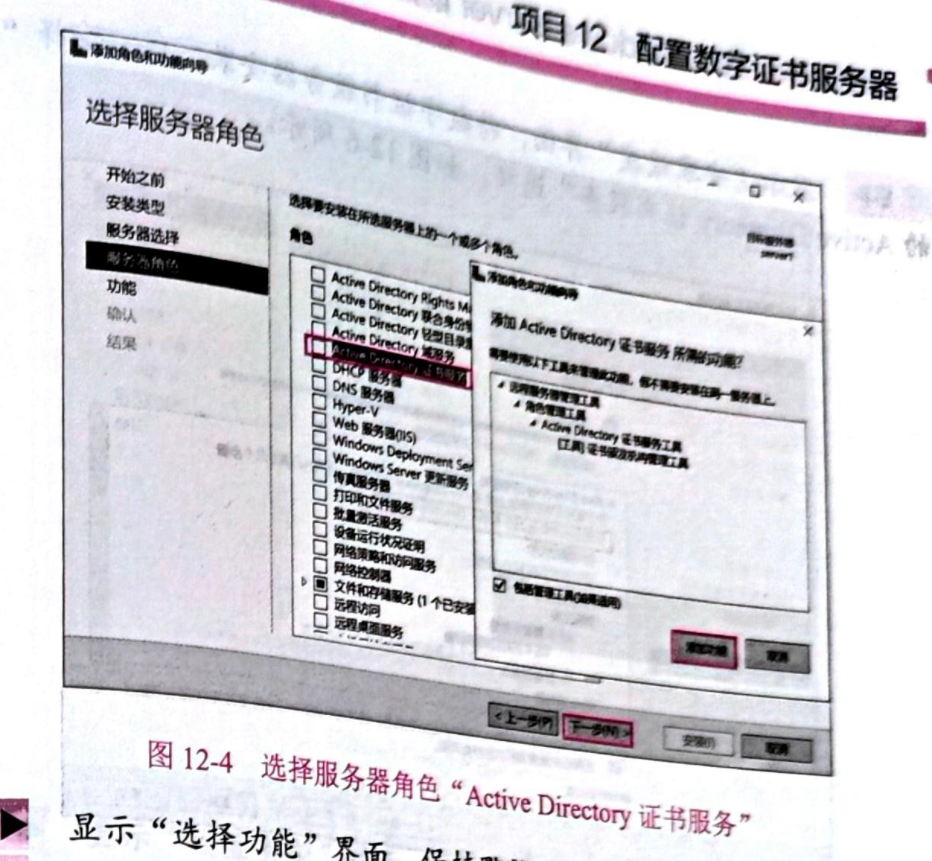

步骤 4 显示 "选择服务器角色" 界面,勾选 "Active Directory 证书服务" 选项,弹出 "添加角色和功能向导" 对话框,单击 "添加功能" 按钮,返回 "选择服务器角色" 界面,单击 "下一步" 按钮。

步骤 5 显示 "选择功能" 界面,保持默认设置,单击 "下一步" 按钮。

步骤 6 显示 "AD CS 配置" 界面,保持默认设置,单击 "下一步" 按钮。

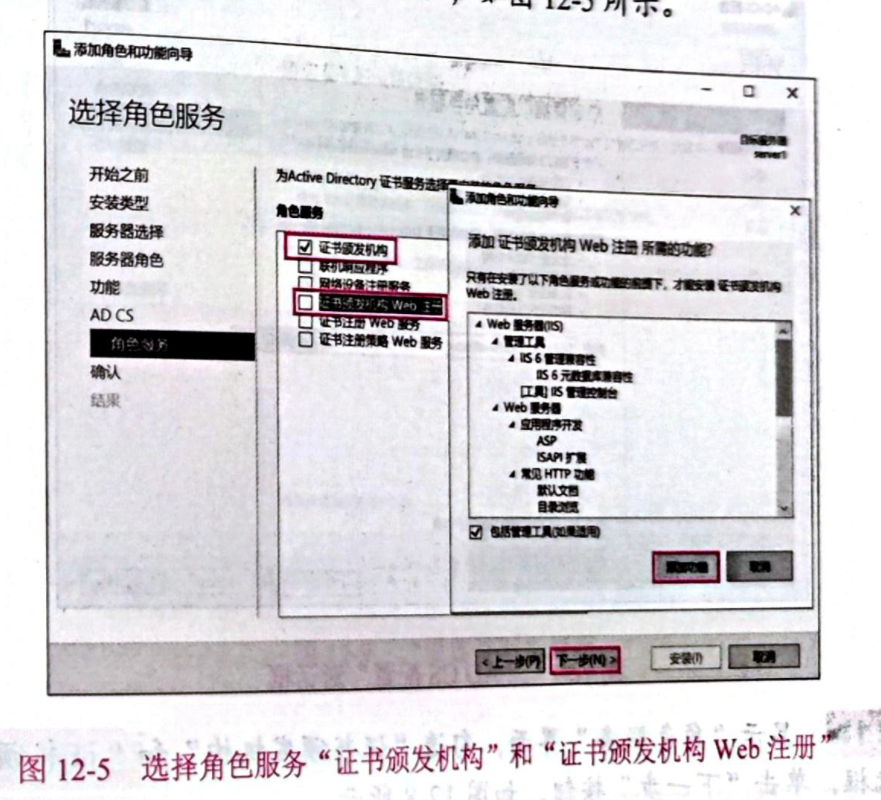

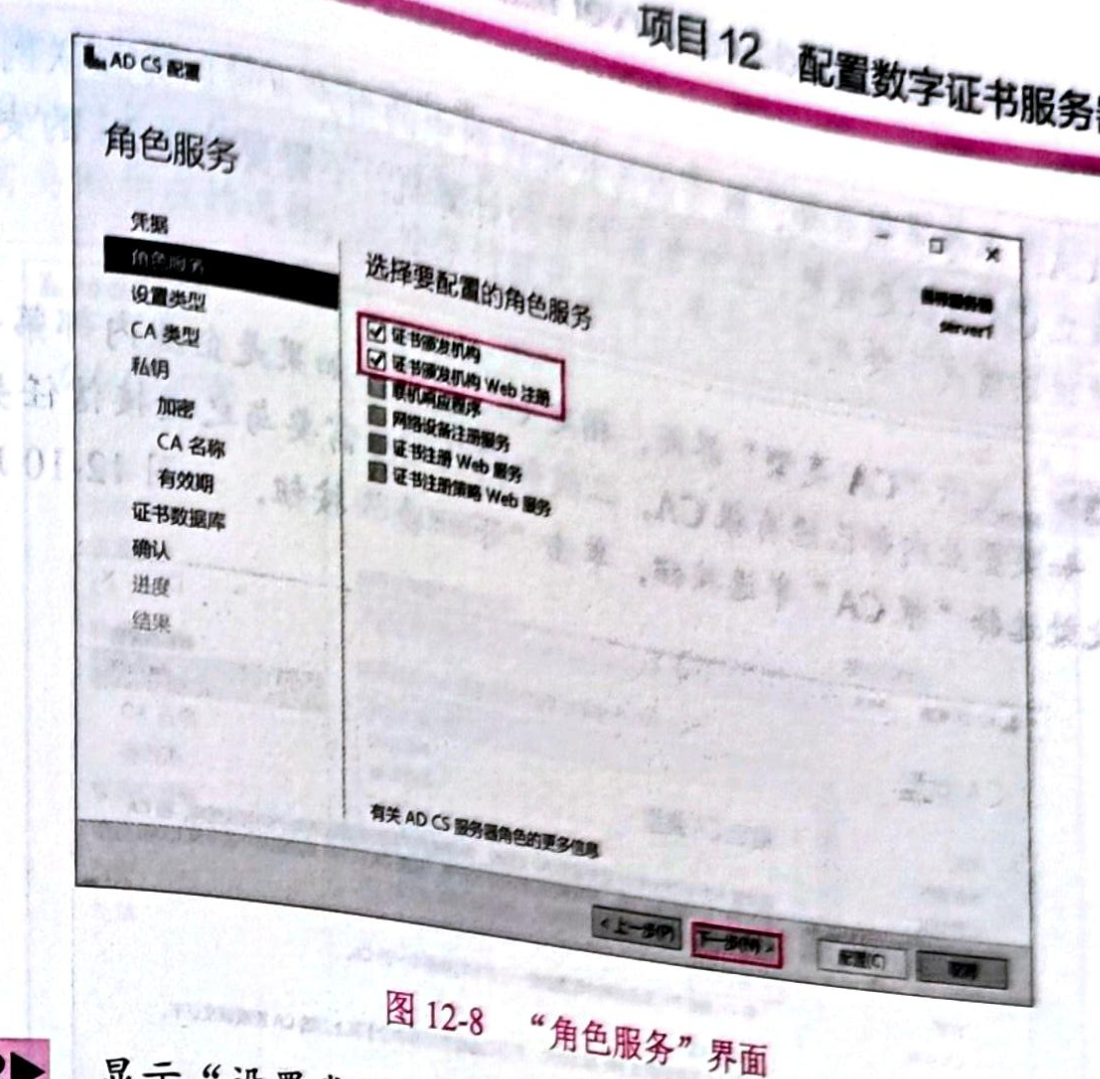

步骤 7 显示 "选择角色服务" 界面,勾选 "证书颁发机构""证书颁发机构 Web 注册" 和 "证书颁发机构联机响应程序" 复选框,弹出 "添加角色和功能向导" 对话框,单击 "添加功能" 按钮,返回 "选择角色服务" 界面,单击 "下一步" 按钮。

步骤 8 显示 "确认安装所选内容" 界面,单击 "安装" 按钮,开始安装数字证书服务器。

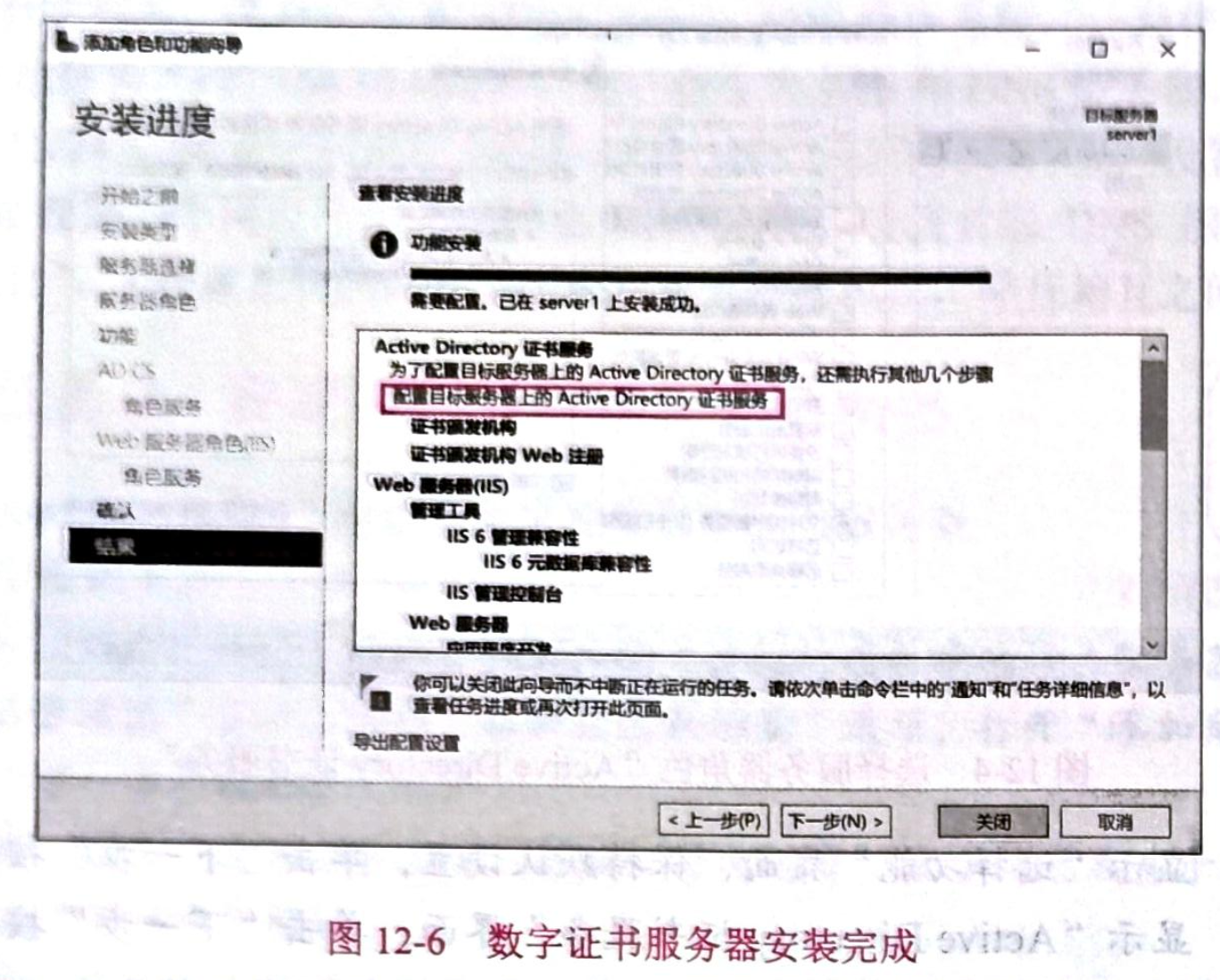

步骤 9 显示 "安装进度" 界面,待数字证书服务器安装完成,单击 "关闭" 按钮,关闭 "添加角色和功能向导" 窗口。

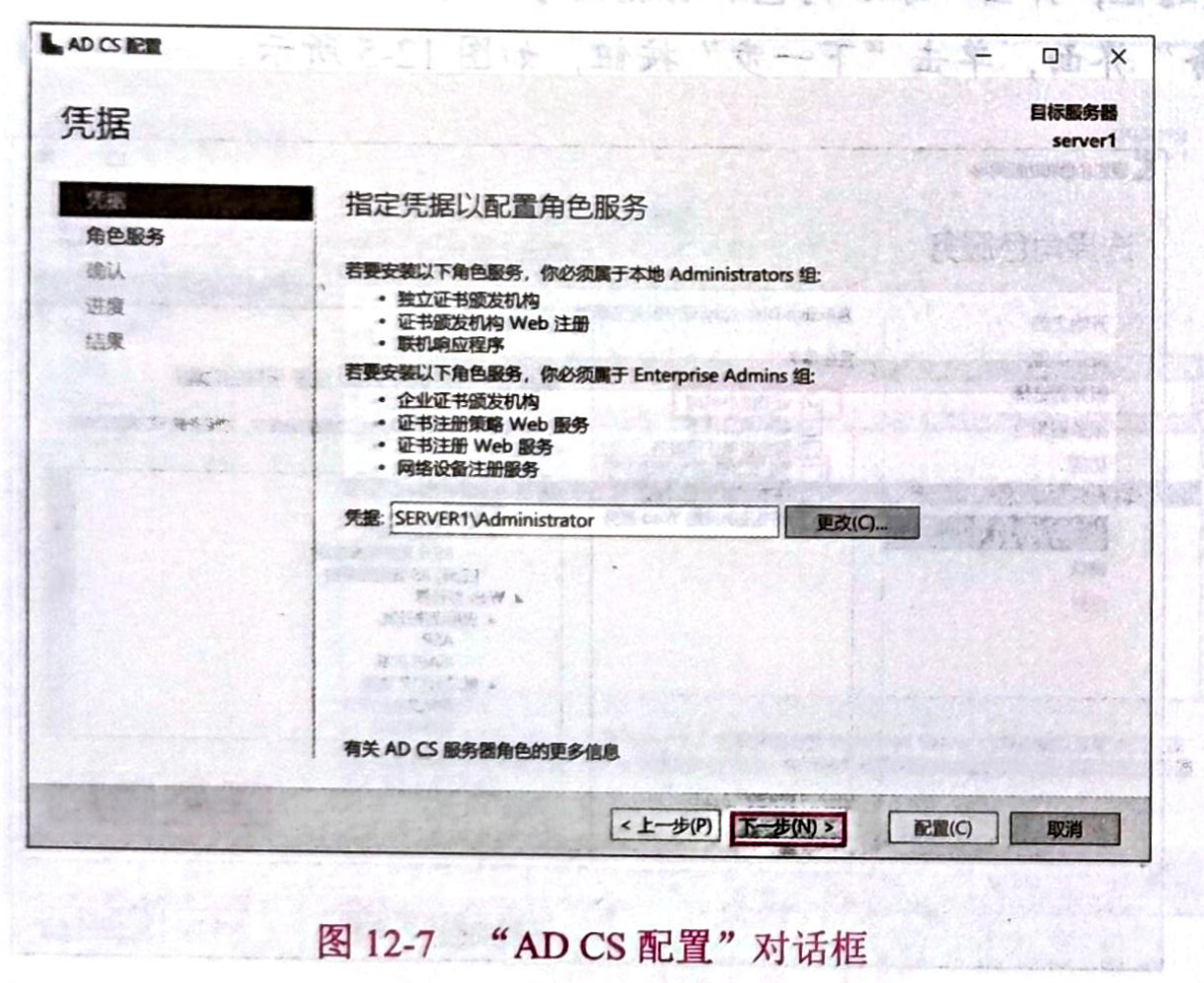

步骤 10 显示 "AD CS 配置" 界面,弹出 "AD CS 配置" 对话框,单击 "下一步" 按钮。

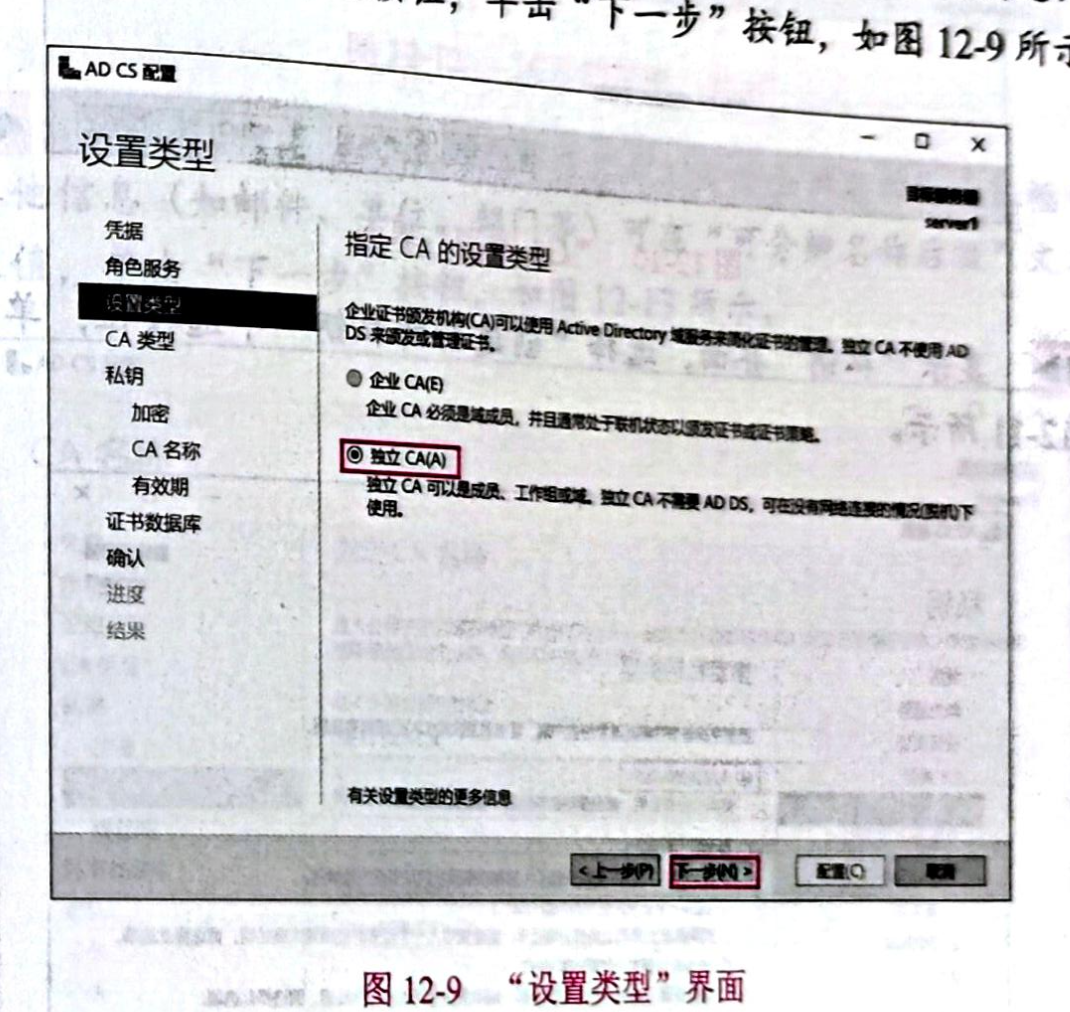

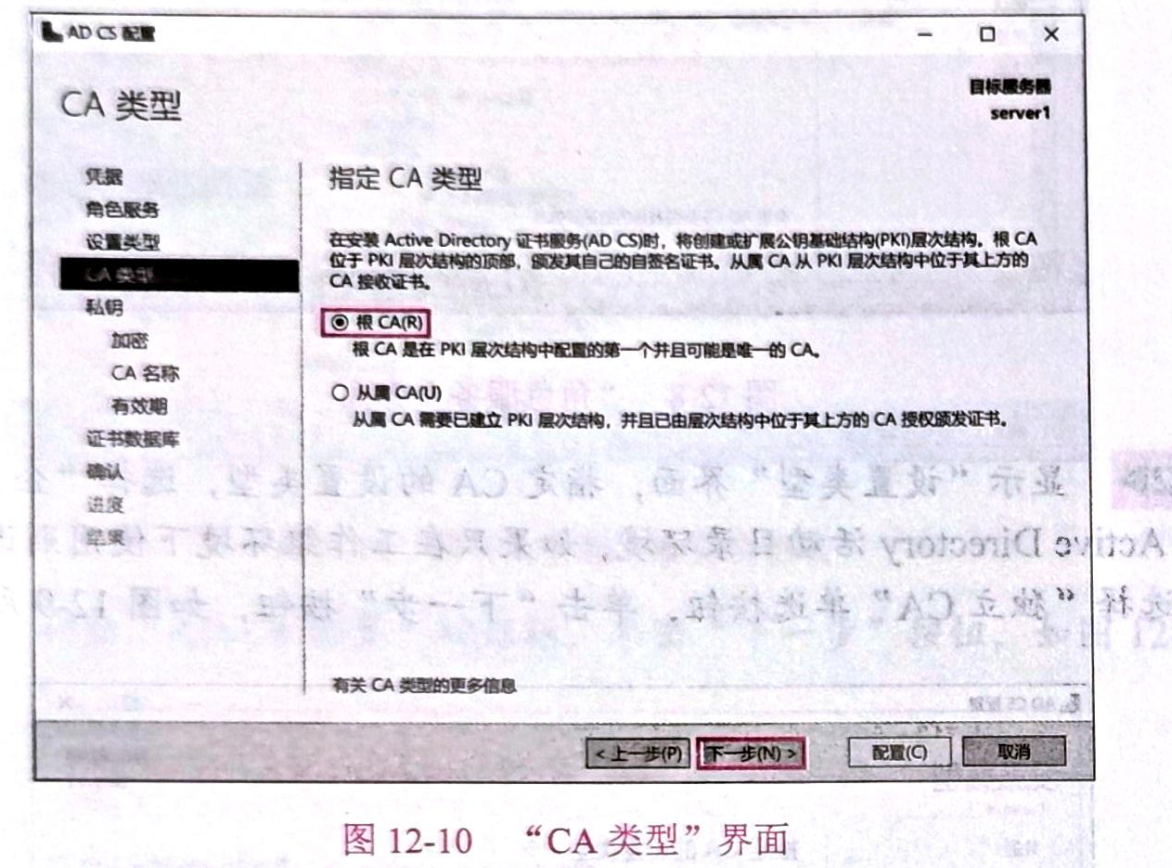

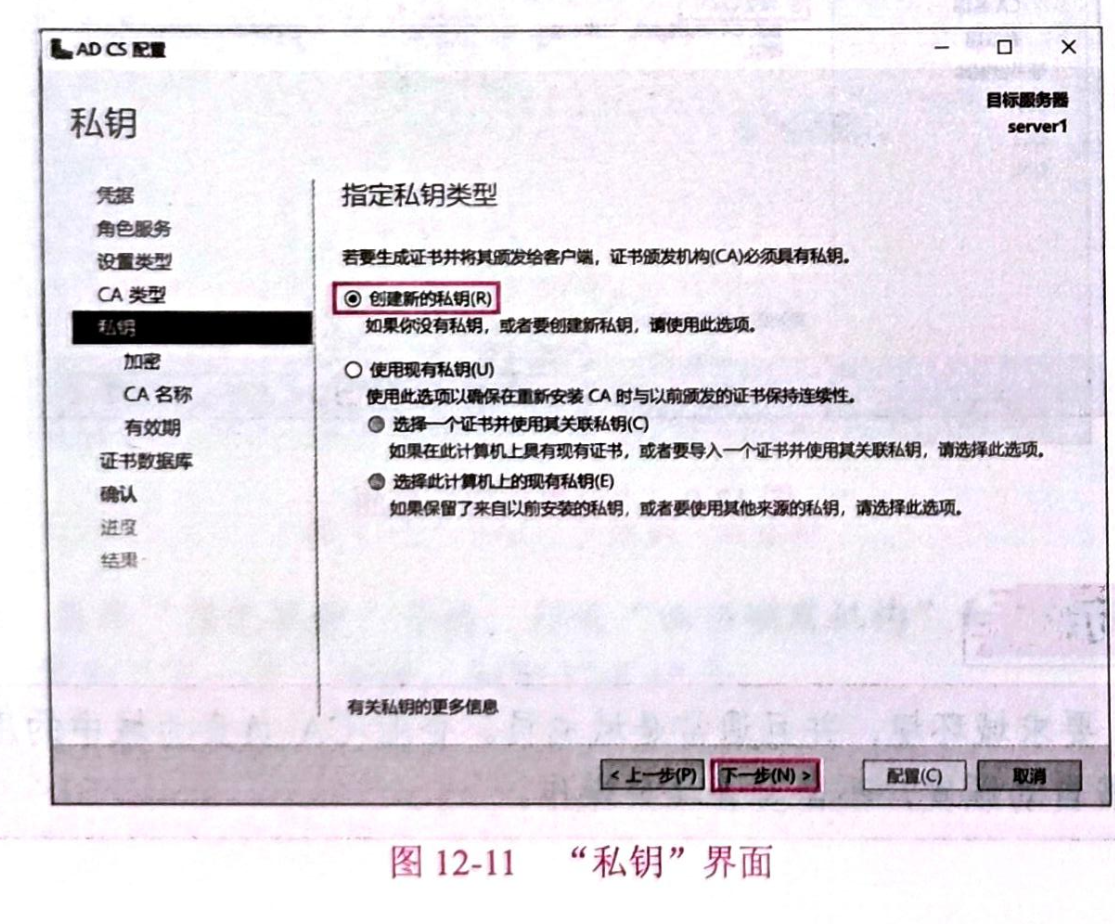

步骤 11 显示 "设置类型" 界面,指定 CA 的类型,如果是企业内部有一台一台 CA,则选择 "企业 CA" 单选按钮;如果企业内部已经有 CA、二级部门的 CA 需要与之连接信任关系,则选择 "根 CA" 单选按钮;如果是企业内部第一台一台 CA,则选择 "根 CA" 单选按钮,单击 "下一步" 按钮。

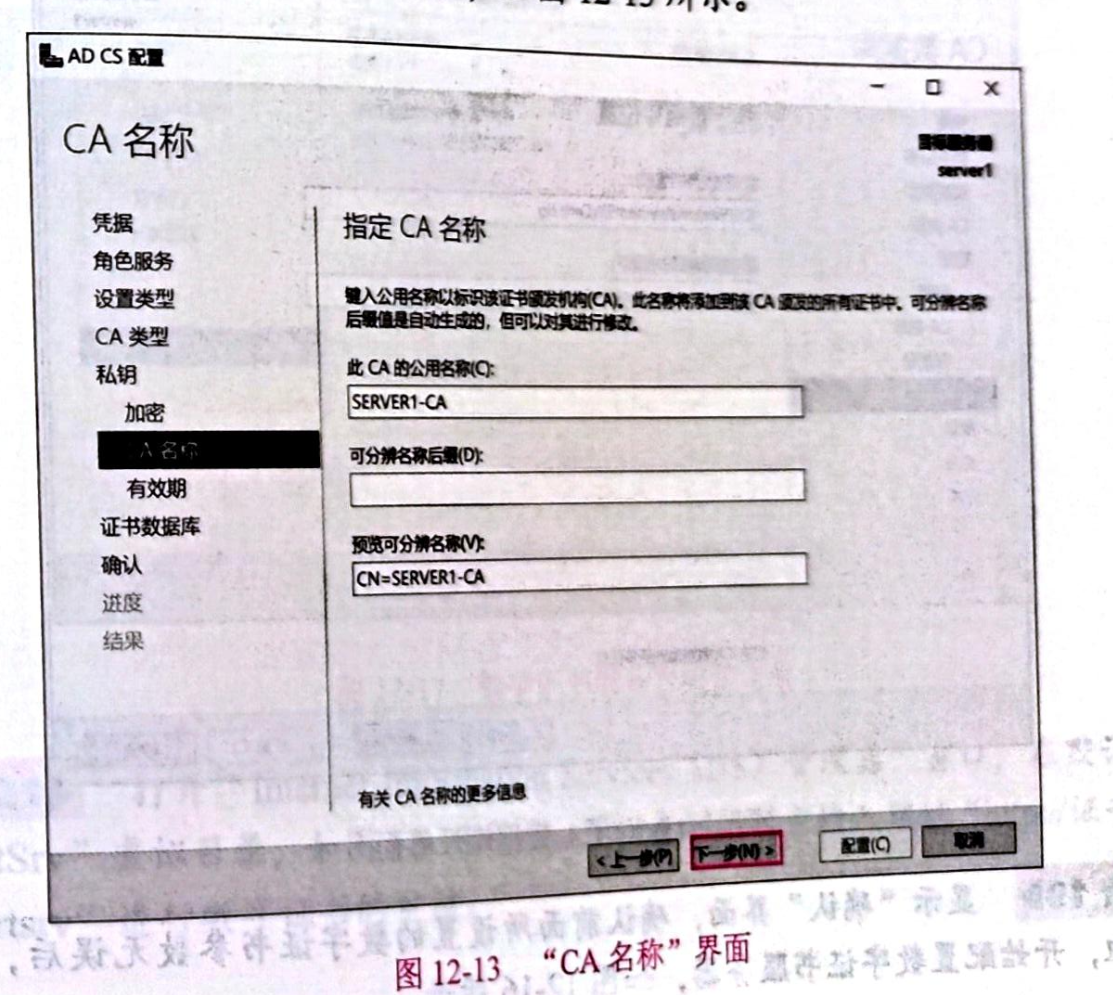

步骤 12 显示 "CA 名称" 界面,在 "CA 名称" 文本框中输入 CA 的公用名称,其他信息(如邮件、单位、部门等)在 "可分辨的名称前缀" 文本框中添加,保持默认设置,单击 "下一步" 按钮。

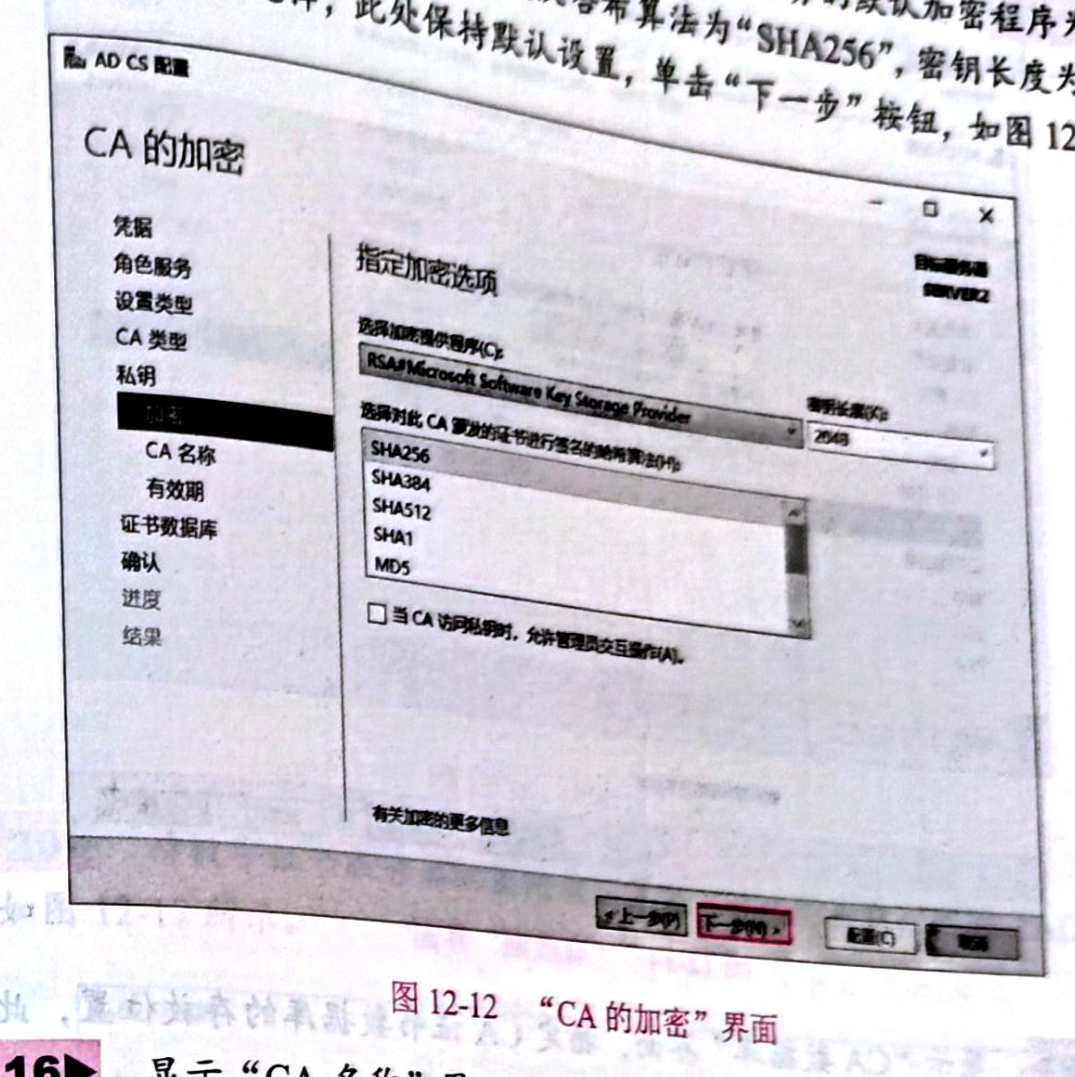

步骤 13 显示 "CA 的加密" 界面,Microsoft 软件的默认加密程序和 "PKCS #12" 加密,用户可根据需要做相应的选择,此处保持默认设置,单击 "下一步" 按钮。

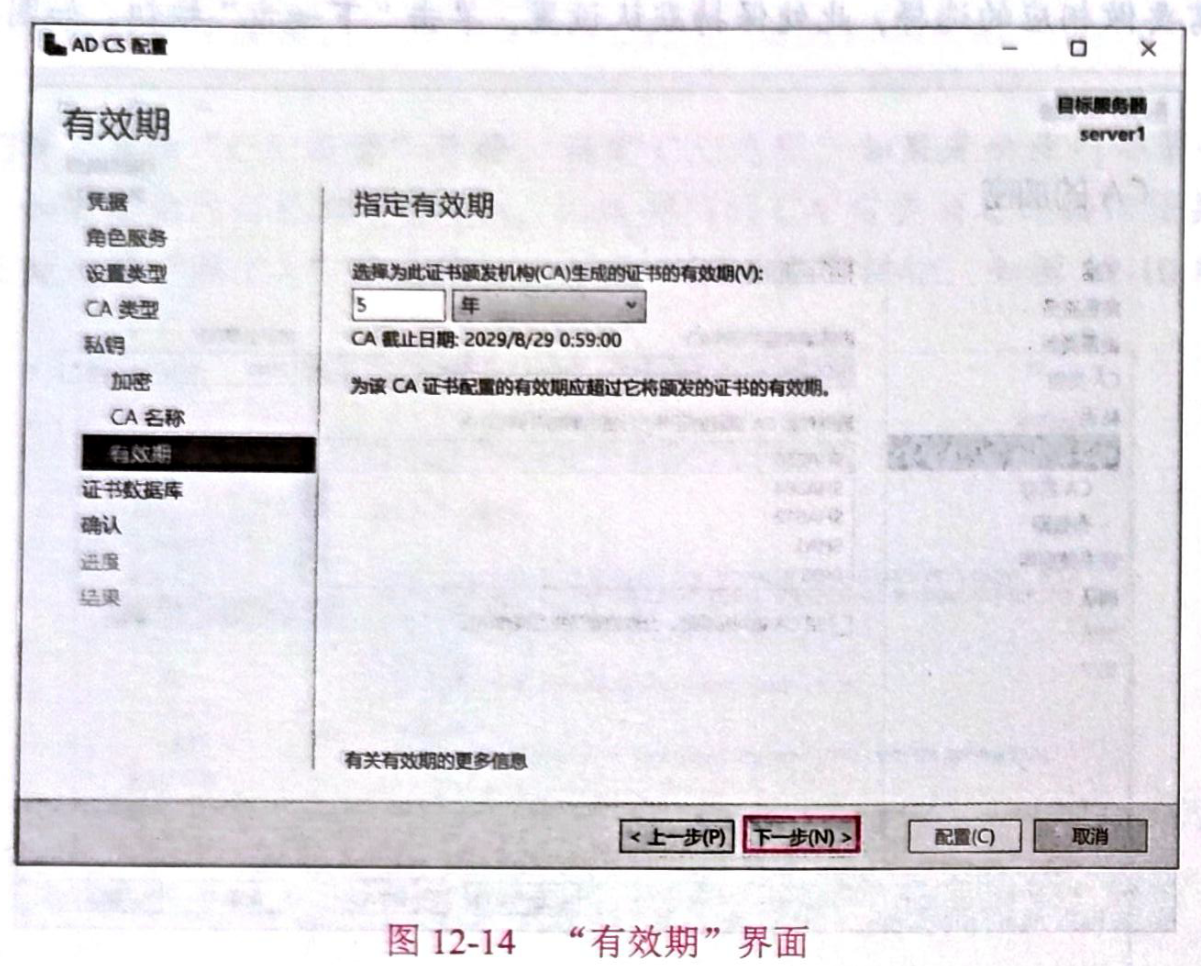

步骤 14 显示 "有效期" 界面,指定 CA 证书的有效期,此处保持默认值 "5 年",单击 "下一步" 按钮。

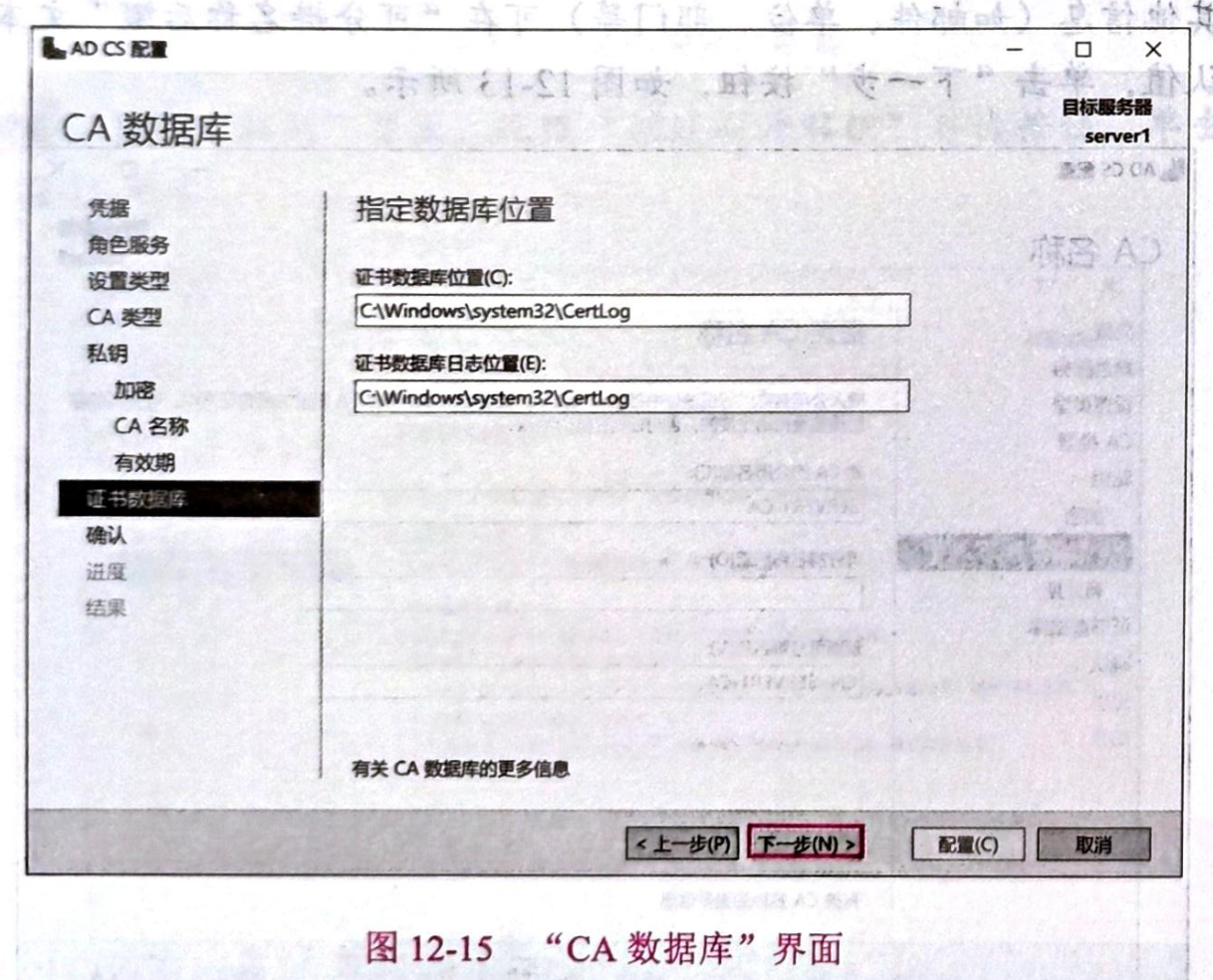

步骤 15 显示 "CA 数据库" 界面,指定 CA 证书数据库的存放位置,此处保持默认设置,单击 "下一步" 按钮。

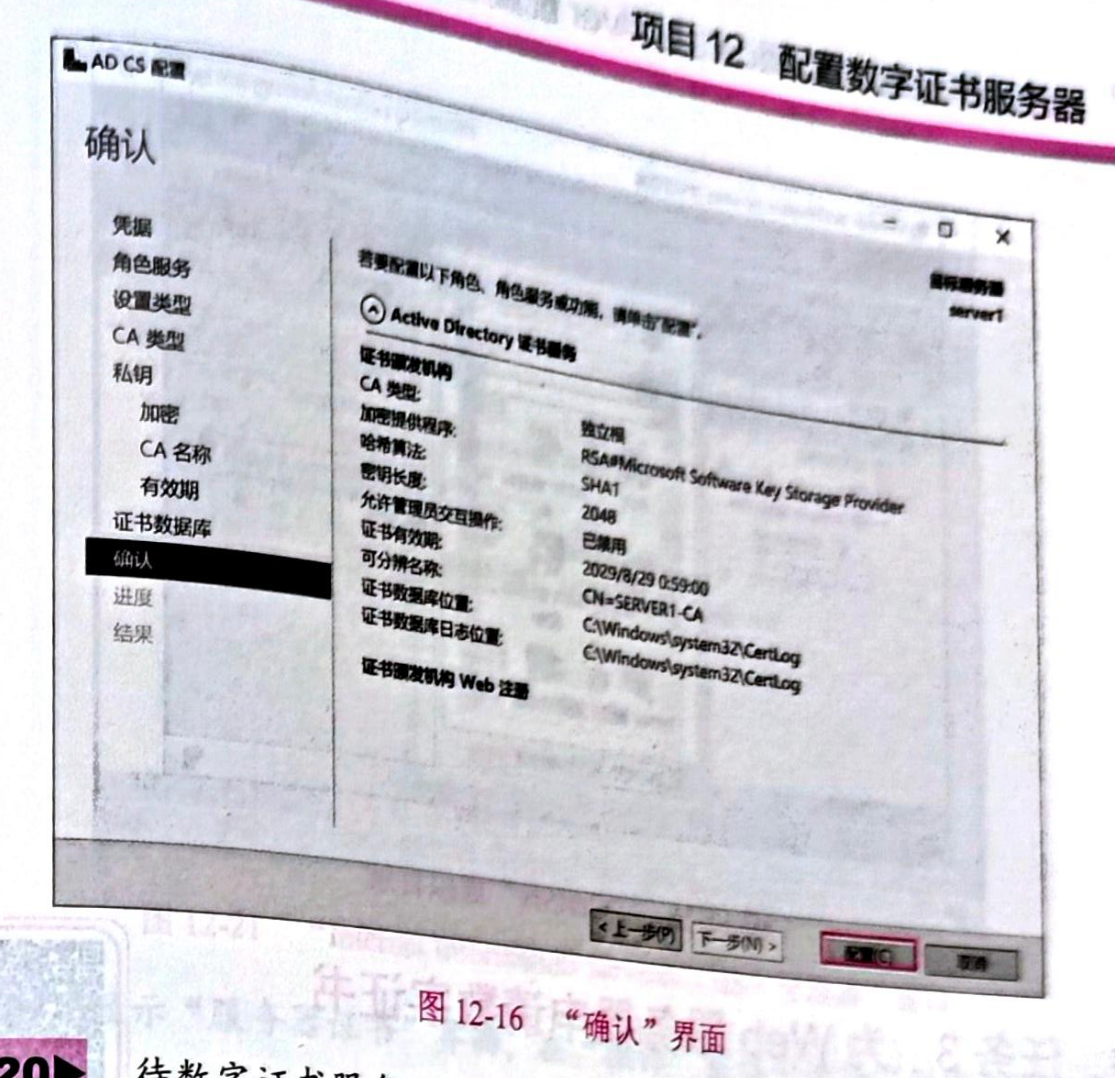

步骤 16 显示 "确认" 界面,确认前面所设置的数字证书服务器参数无误后,单击 "配置" 按钮,开始配置数字证书服务器,如图 12-16 所示。

步骤 17 打开 "Active Directory 证书服务" 窗口,在服务器名称下打开 "证书颁发机构",选择 "证书模板",在 "操作" 窗格中选择 "新建"→"要颁发的证书模板" 选项,如图 12-17 所示。

步骤 18 弹出 "添加证书模板" 对话框,选择 "计算机" 选项,单击 "确定" 按钮,如图 12-18 所示。

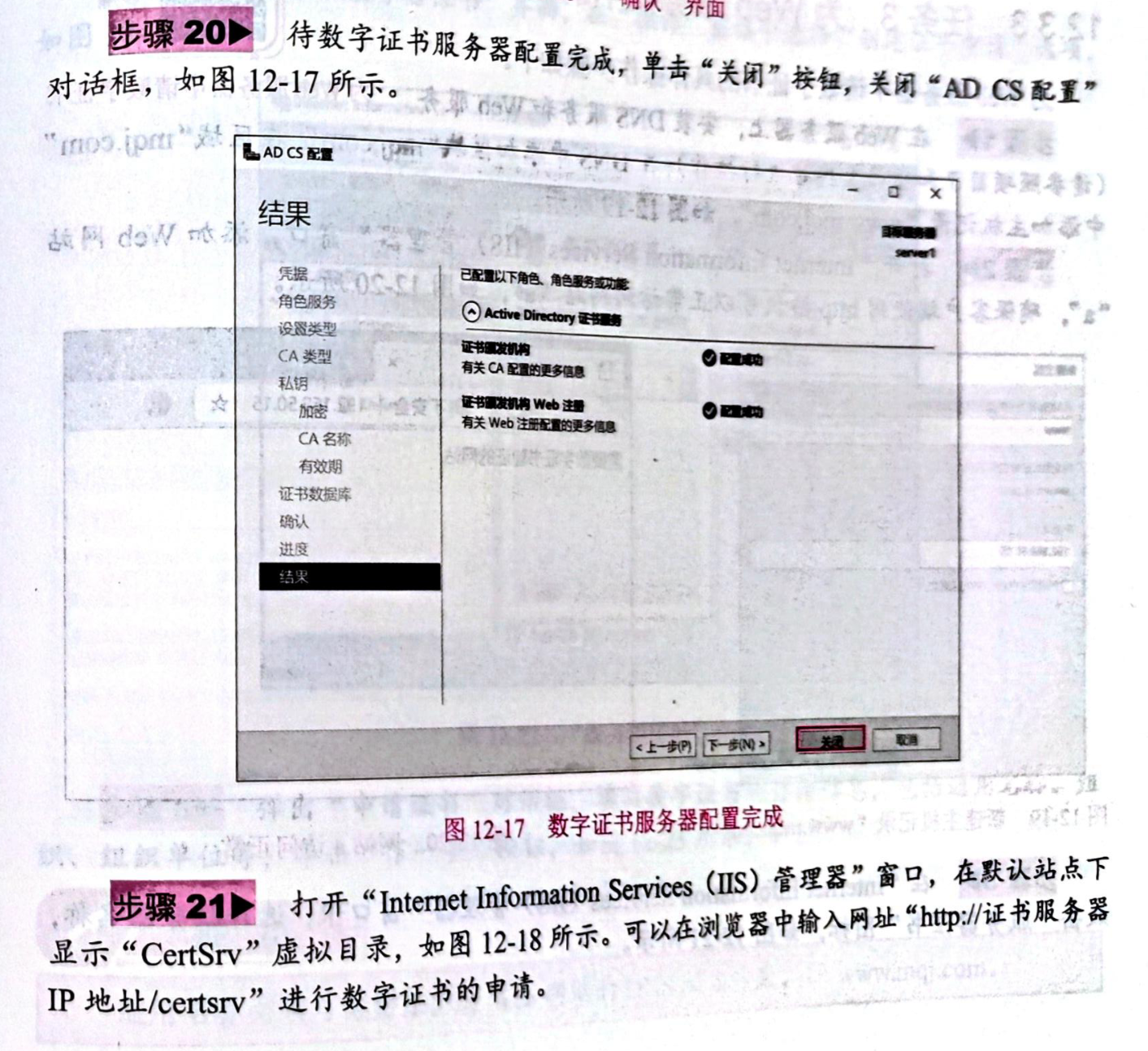

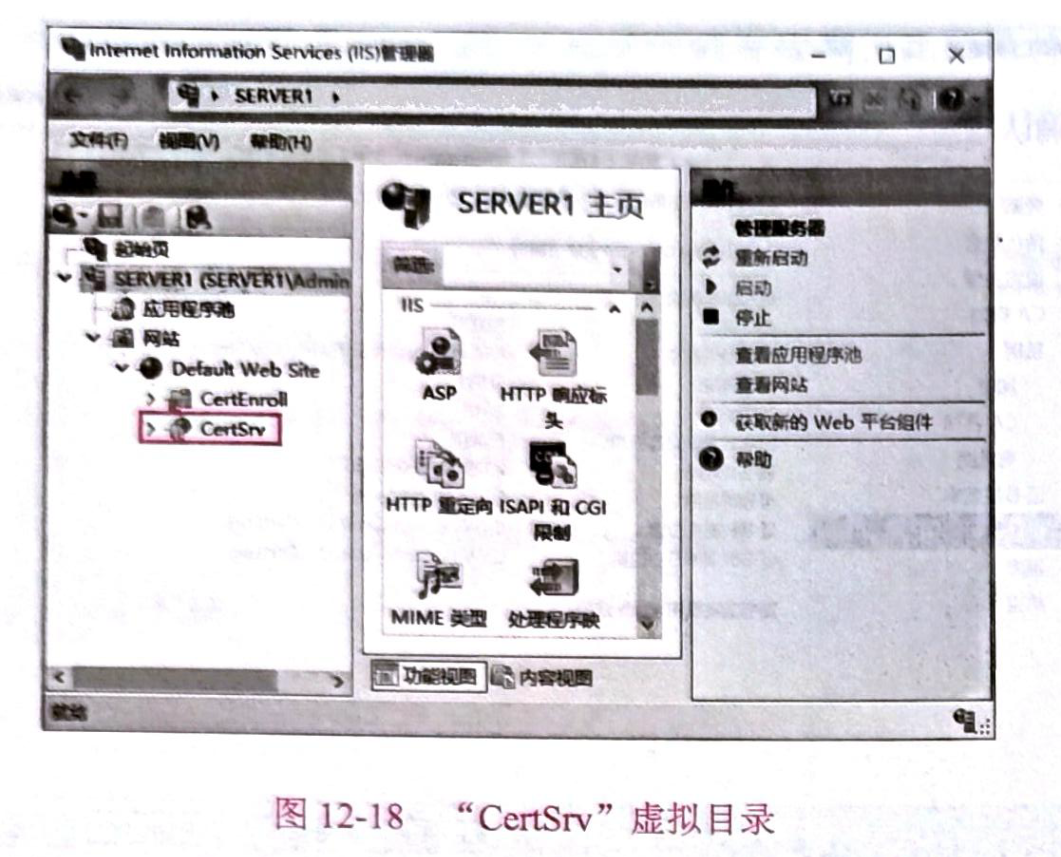

步骤 19 打开 "Internet Information Services (IIS) 管理器" 窗口,在服务器站点下打开 "certsrv - 证书颁发机构" 虚拟目录,如图 12-18 所示,可以在浏览器中输入地址 "http:// 证书服务器 IP 地址 /certsrv" 进行数字证书的申请。

12.3.3 任务 3 为 Web 服务器申请数字证书

为 Web 服务器申请数字证书的具体操作步骤如下。

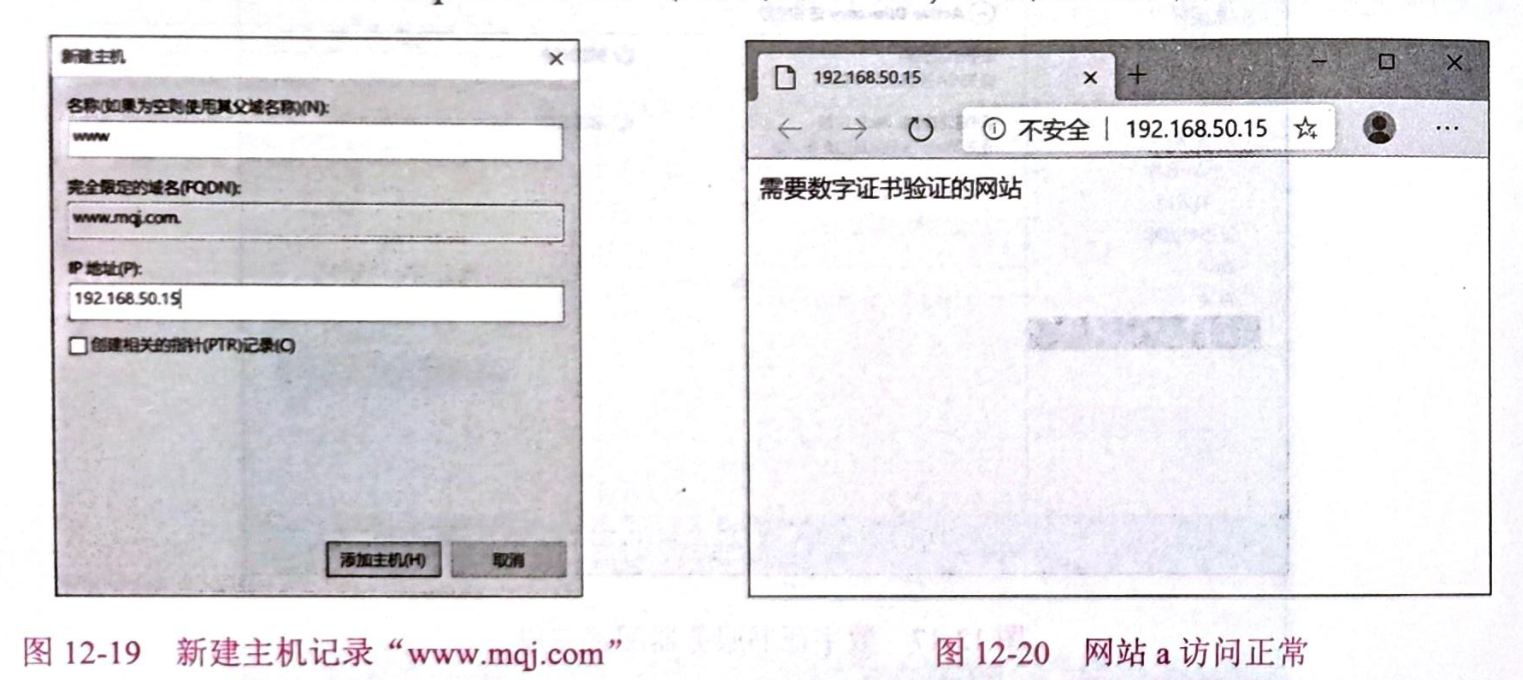

步骤 1 在 Web 服务器上,安装 DNS 服务和 Web 服务,为 Web 服务器申请数字证书(请参照项目 7 和项目 8 内容进行操作):在 DNS 中添加区域 "mqj.com",在区域 "mqj.com" 中添加主机记录 "www.mqj.com",如图 12-19 所示。

步骤 2 确保客户端使用 http 协议可以正常访问网站 "www.mqj.com",如图 12-20 所示。

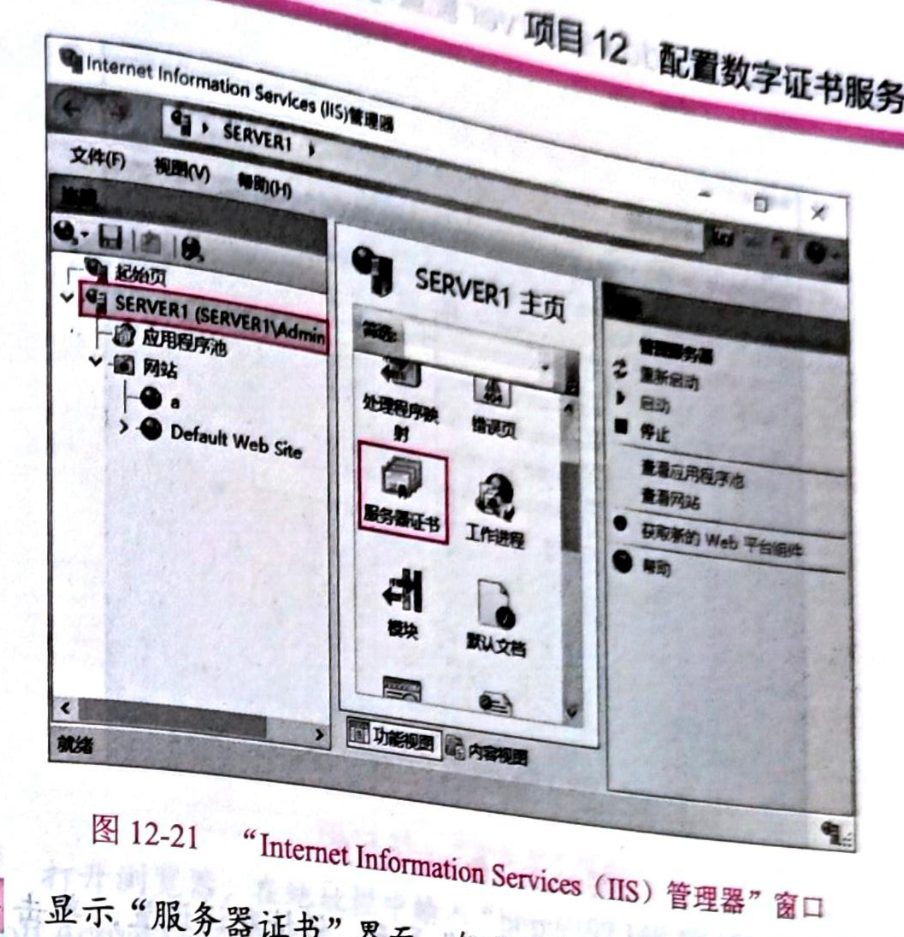

步骤 3 在 "Internet Information Services (IIS) 管理器" 窗口中,选择服务器名称,双击 "服务器证书" 图标,如图 12-21 所示。

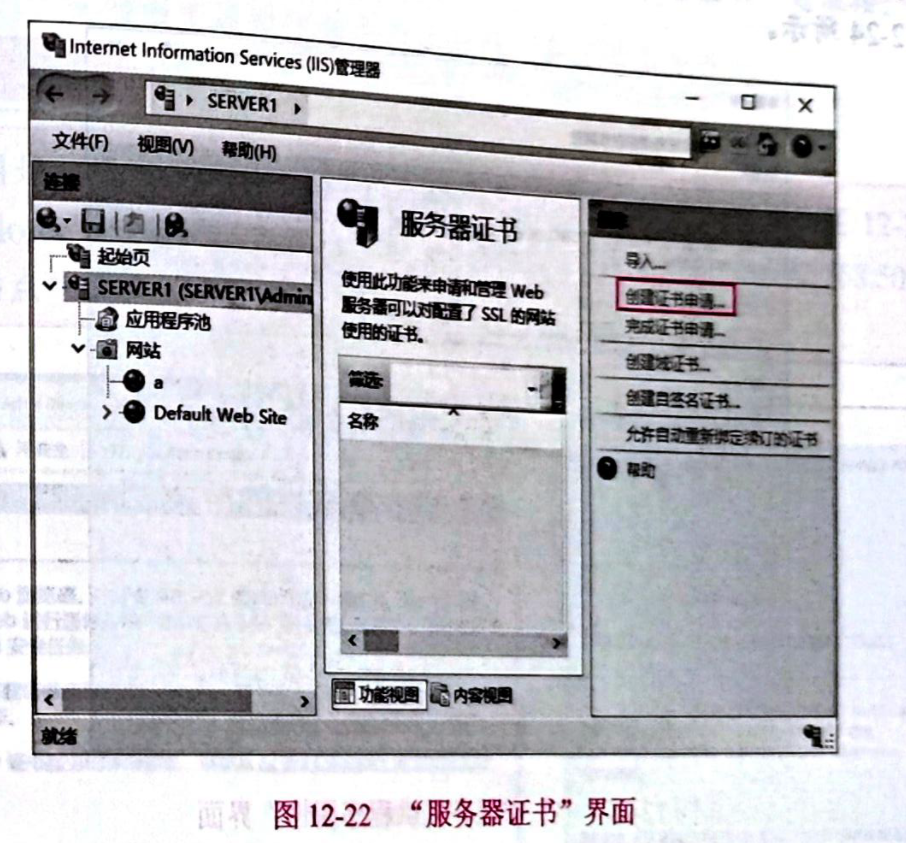

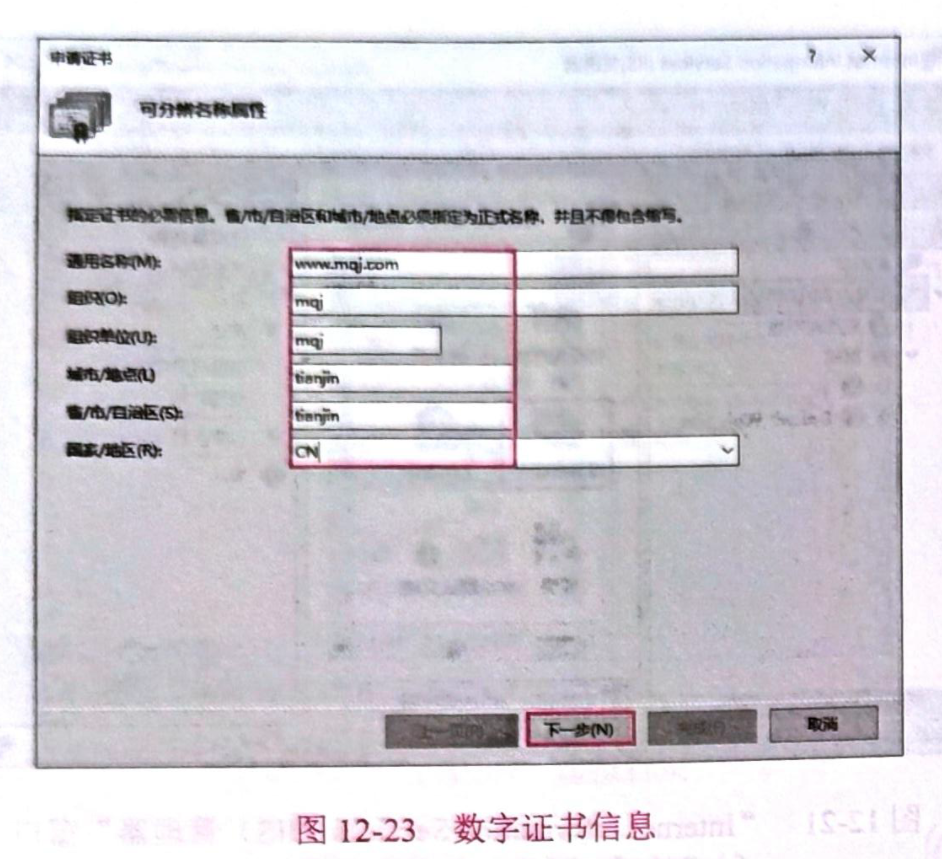

步骤 4 弹出 "申请证书" 对话框,填写数字证书的详细信息,包括通用名称、组织、组织单位等,单击 "下一步" 按钮,如图 12-22 所示。

步骤 5 弹出 "证书" 对话框,选择 "证书颁发机构",在 "证书颁发机构" 列表中选择刚创建的 CA 服务器,单击 "确定" 按钮,如图 12-23 所示。

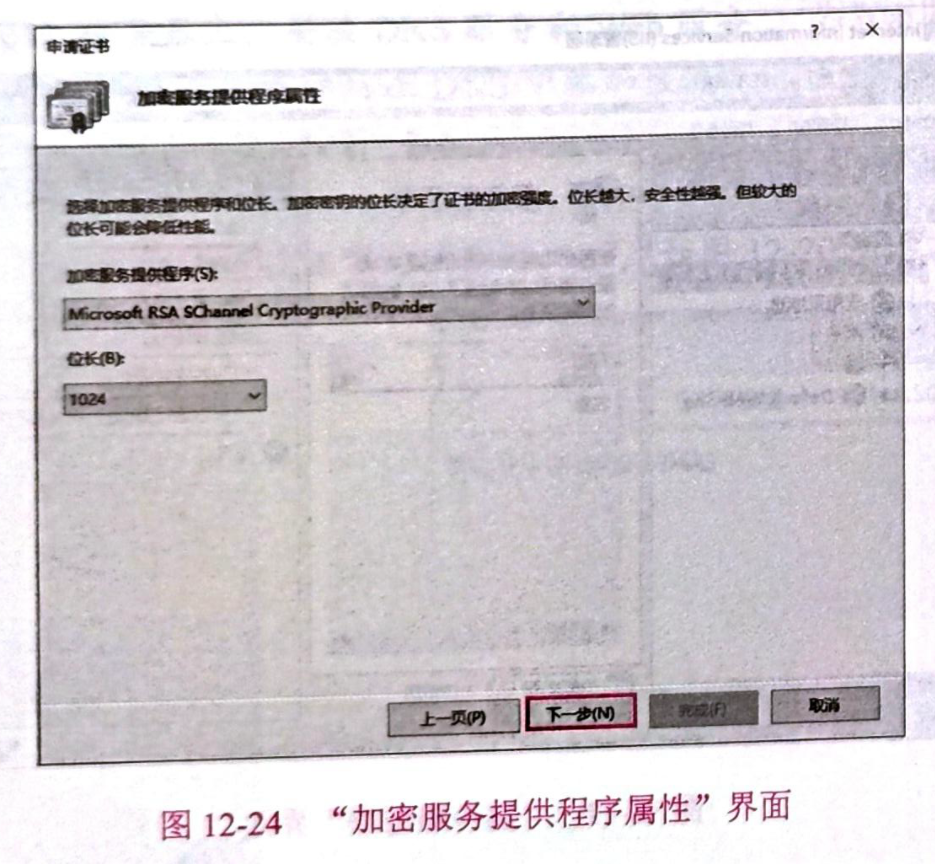

步骤 6 显示 "加密服务提供程序属性" 界面,保持默认设置,单击 "下一步" 按钮,如图 12-24 所示。

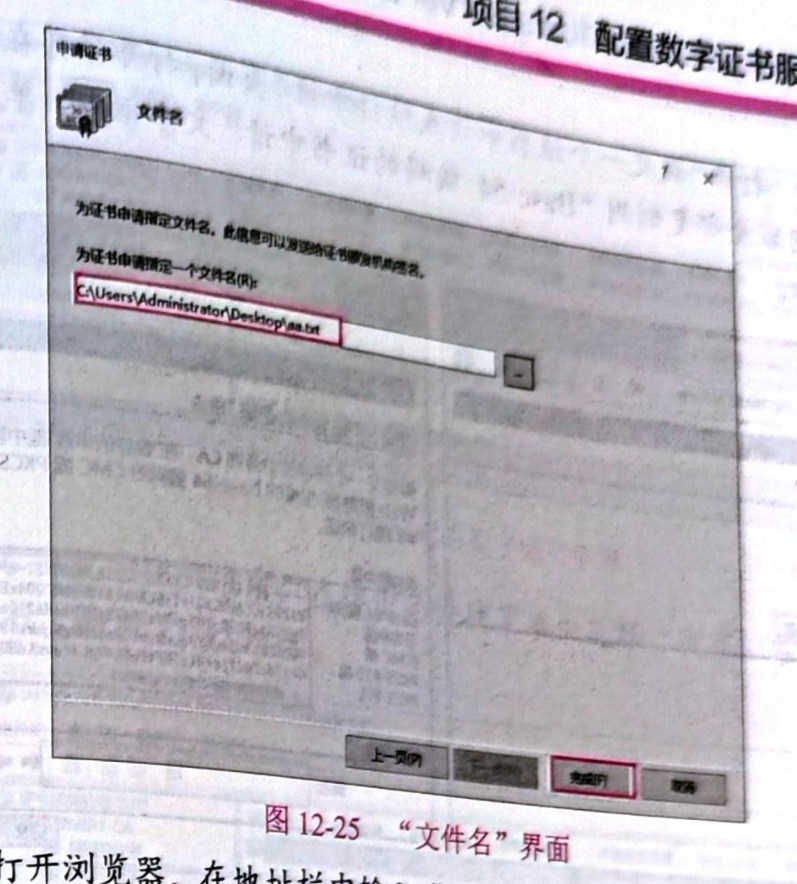

步骤 7 显示 "文件名" 界面,单击 "浏览" 按钮,弹出 "另存为" 对话框,选择保存路径并输入文件名(此处将文件内容全复制到 "Base64 编码的证书申请" 文本框中,单击 "提交" 按钮,如图 12-25 所示),将文件内容全复制到 "Base64 编码的证书申请" 文本框中,单击 "提交" 按钮,如图 12-25 所示。

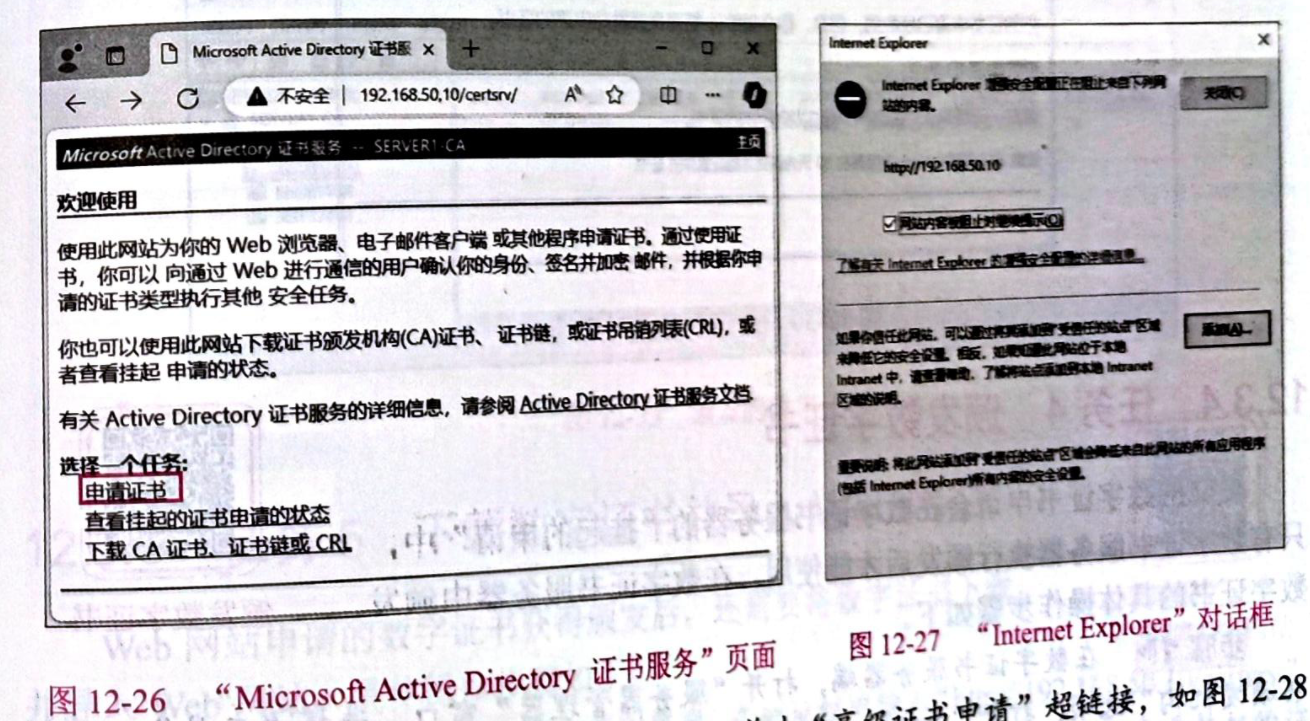

步骤 8 打开浏览器,在地址栏中输入 "http://192.168.50.10/certsrv",如图 12-26 所示,打开 "Microsoft Active Directory 证书服务" 页面,单击 "申请证书" 超链接,如图 12-27 所示。

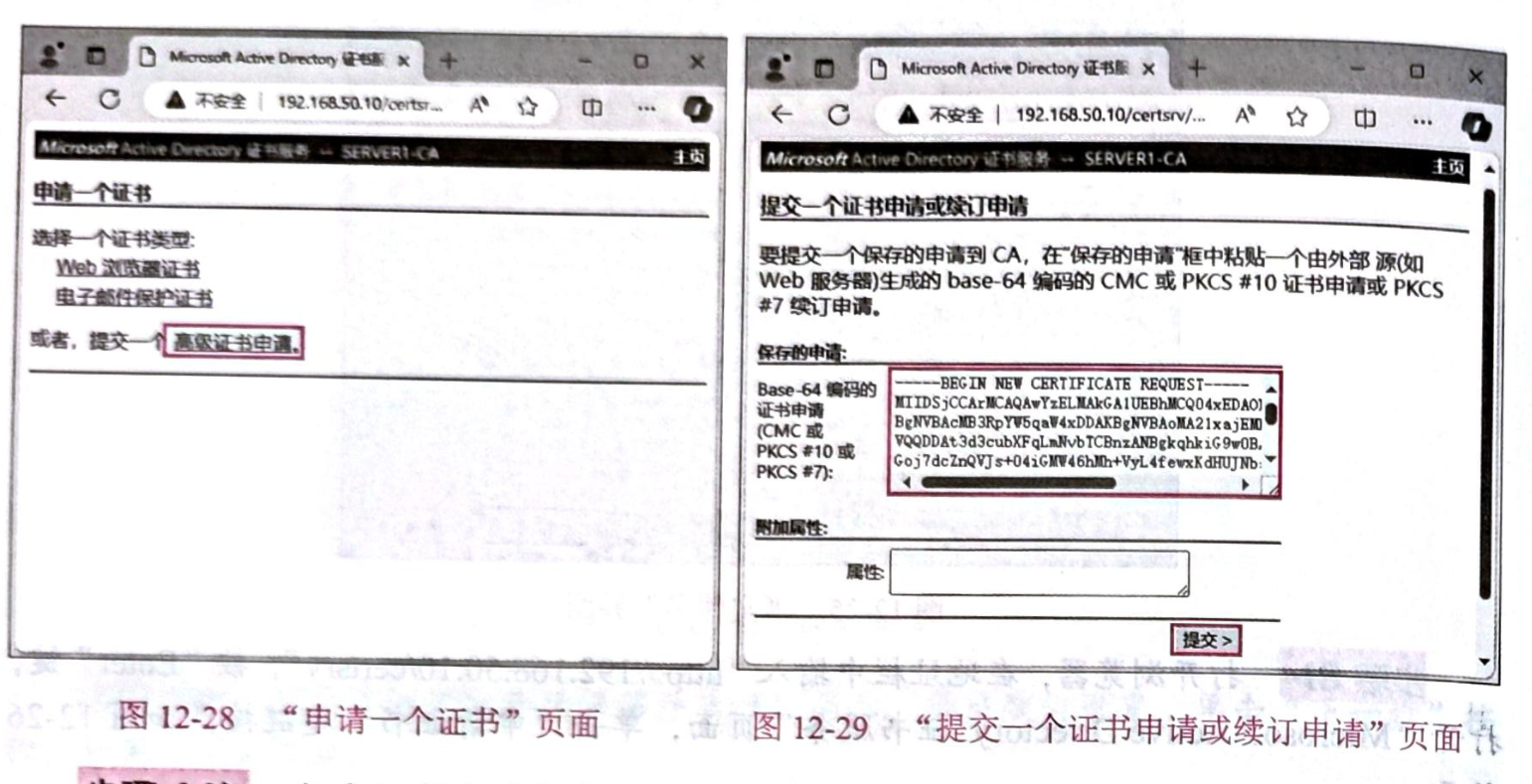

步骤 9 在 "文件" 菜单中,单击 "另存为" 按钮,将 "申请一个证书" 页面,如图 12-28 所示,保存到桌面上的 "req.txt" 文件中。

步骤 10 打开 "命令提示符" 窗口,输入 "certreq -attrib req.txt",将文件内容全复制到 "Base64 编码的证书申请" 文本框中,单击 "提交" 按钮,如图 12-25 所示。

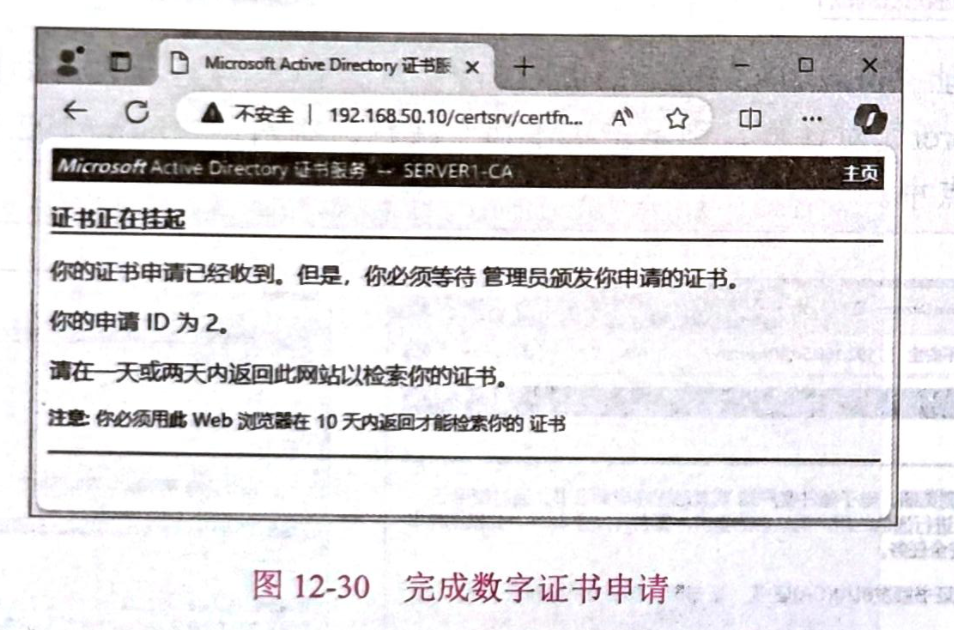

步骤 11 在 Web 服务器上打开 "证书申请" 页面,如图 12-29 所示,填写申请信息,提交后,网站会提示数字证书申请处于 "挂起" 状态,如图 12-30 所示。

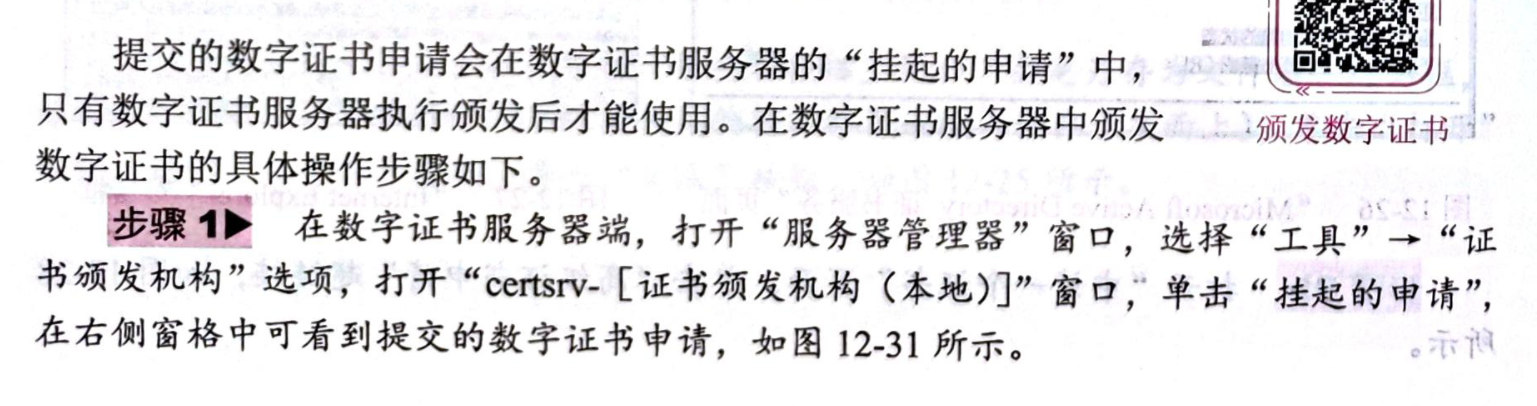

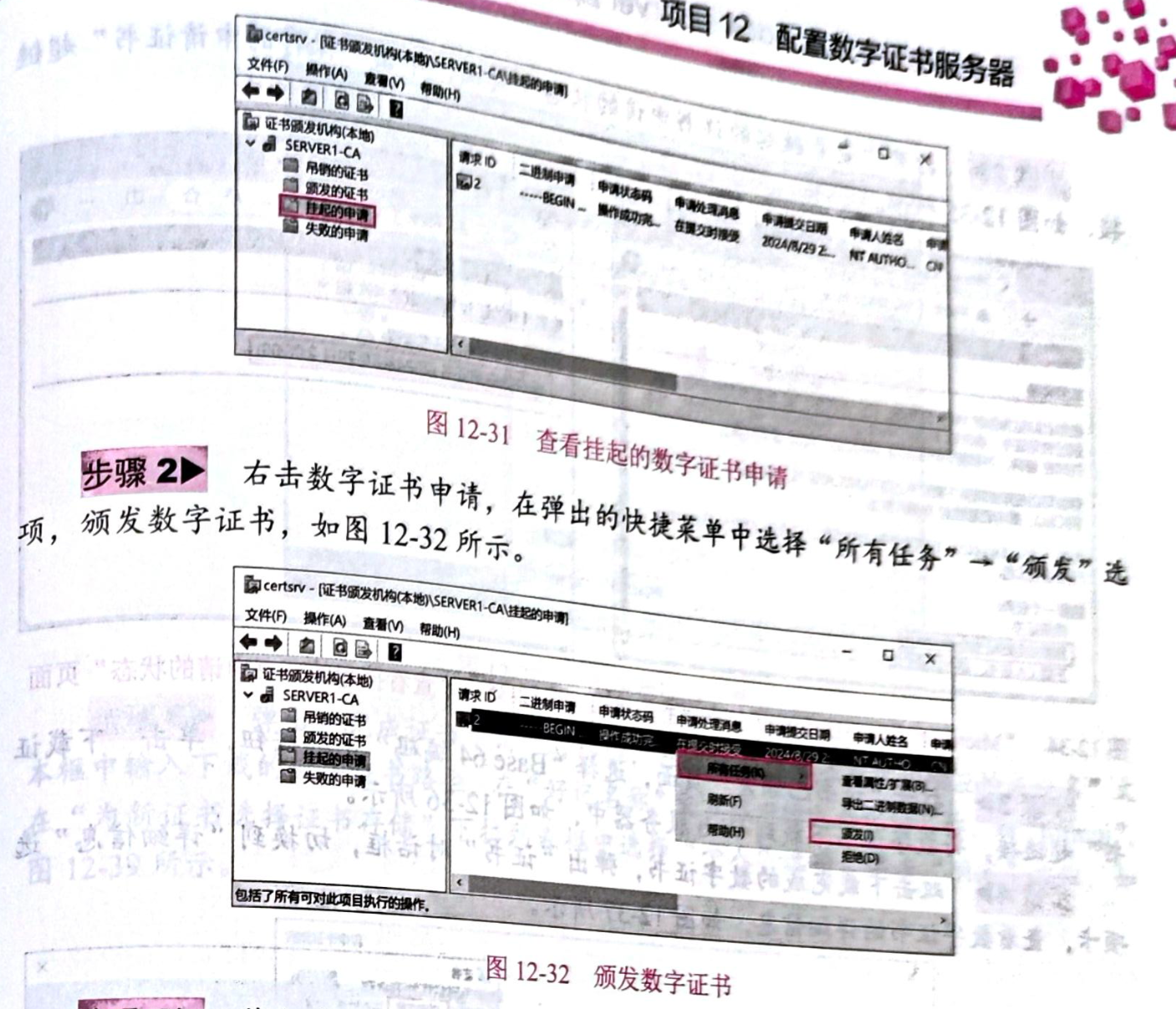

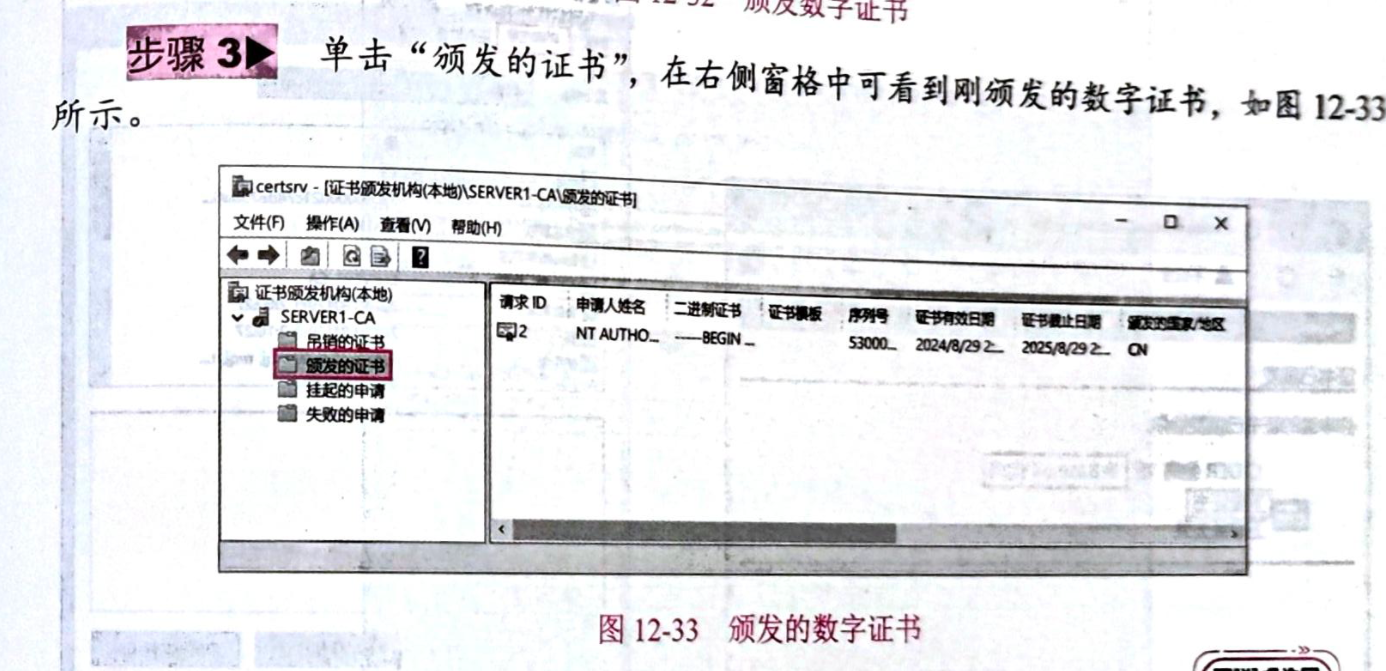

12.3.4 任务 4 颁发数字证书

12.3.5 任务 5 下载数字证书并导入 Web 网站

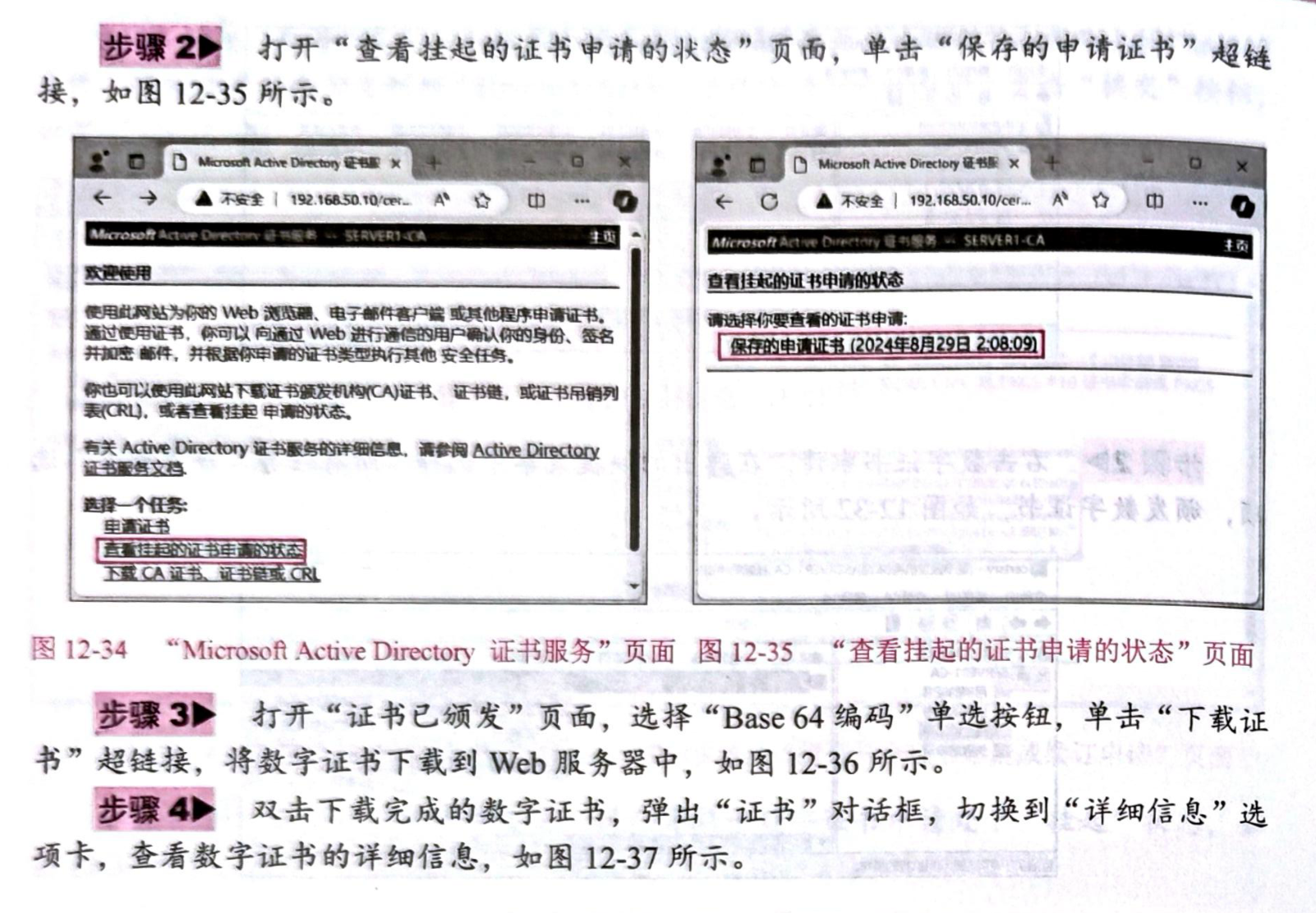

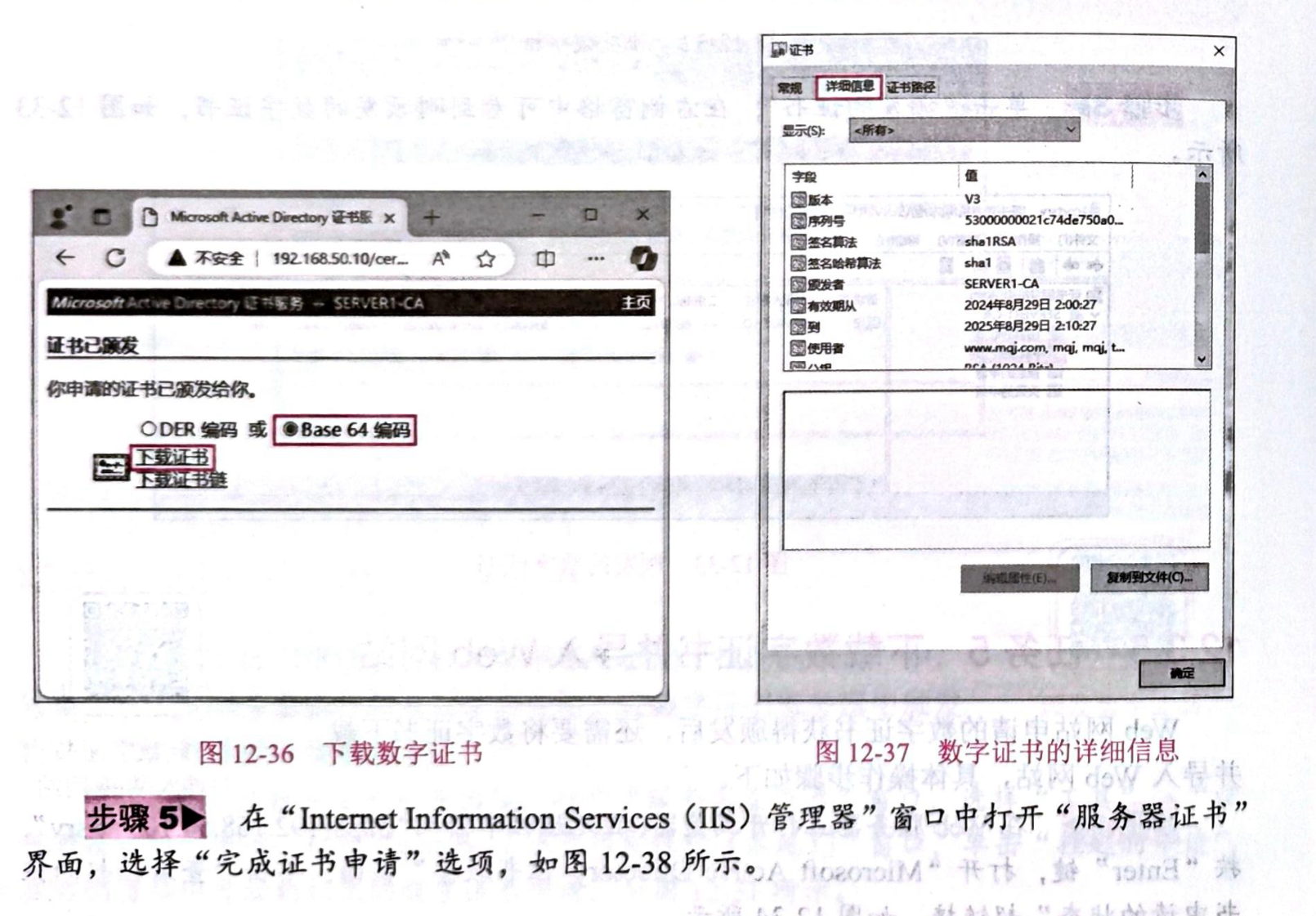

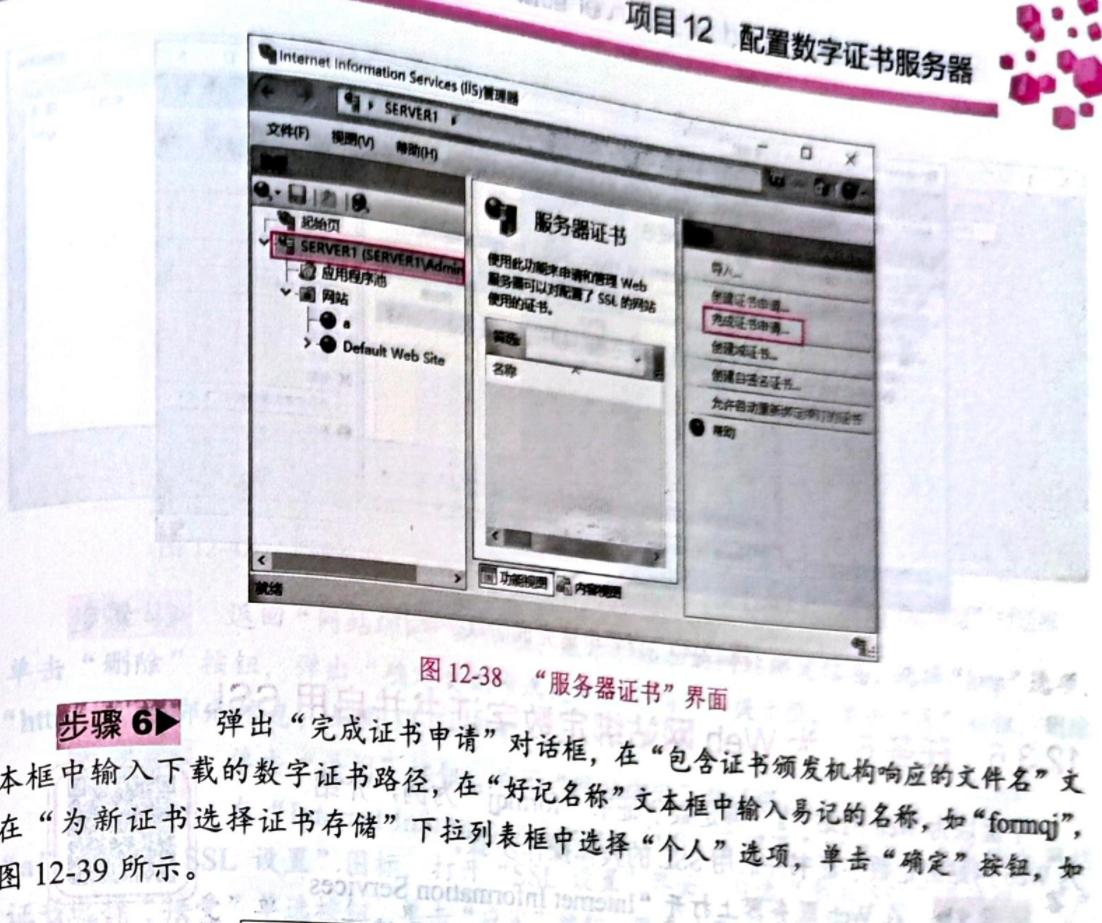

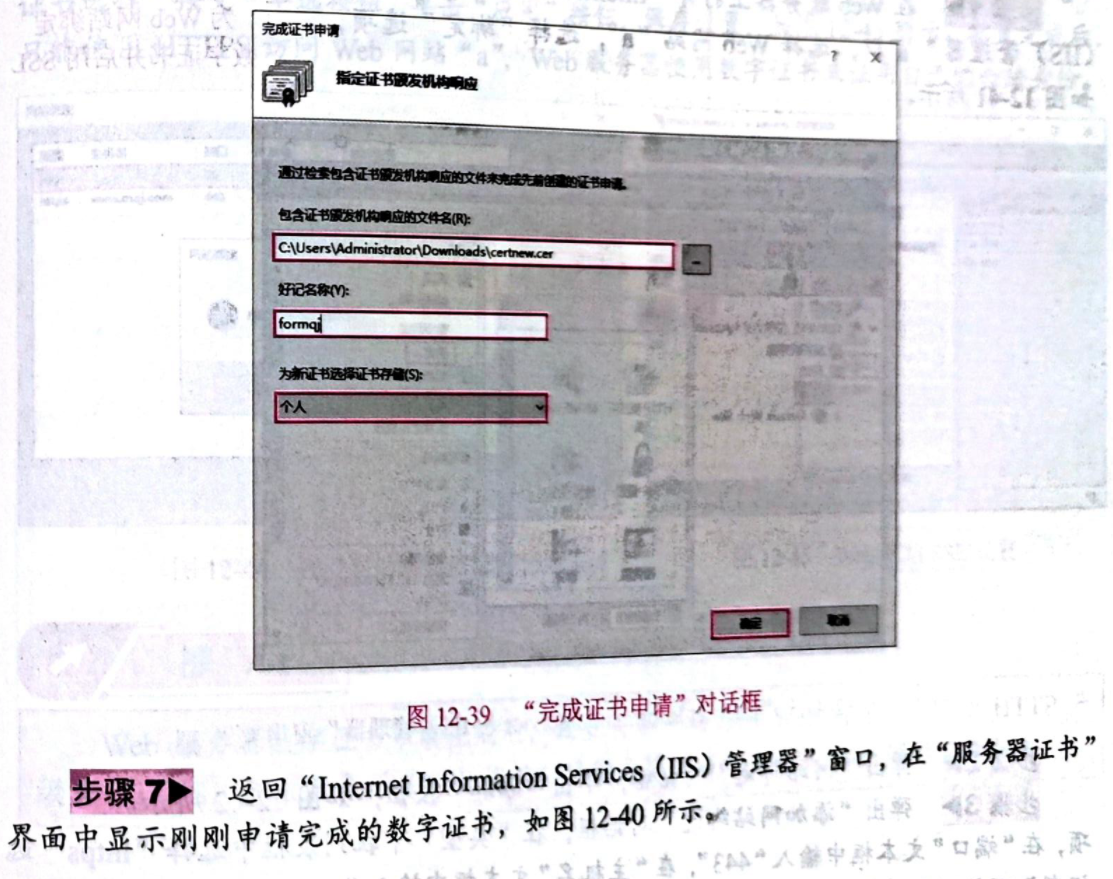

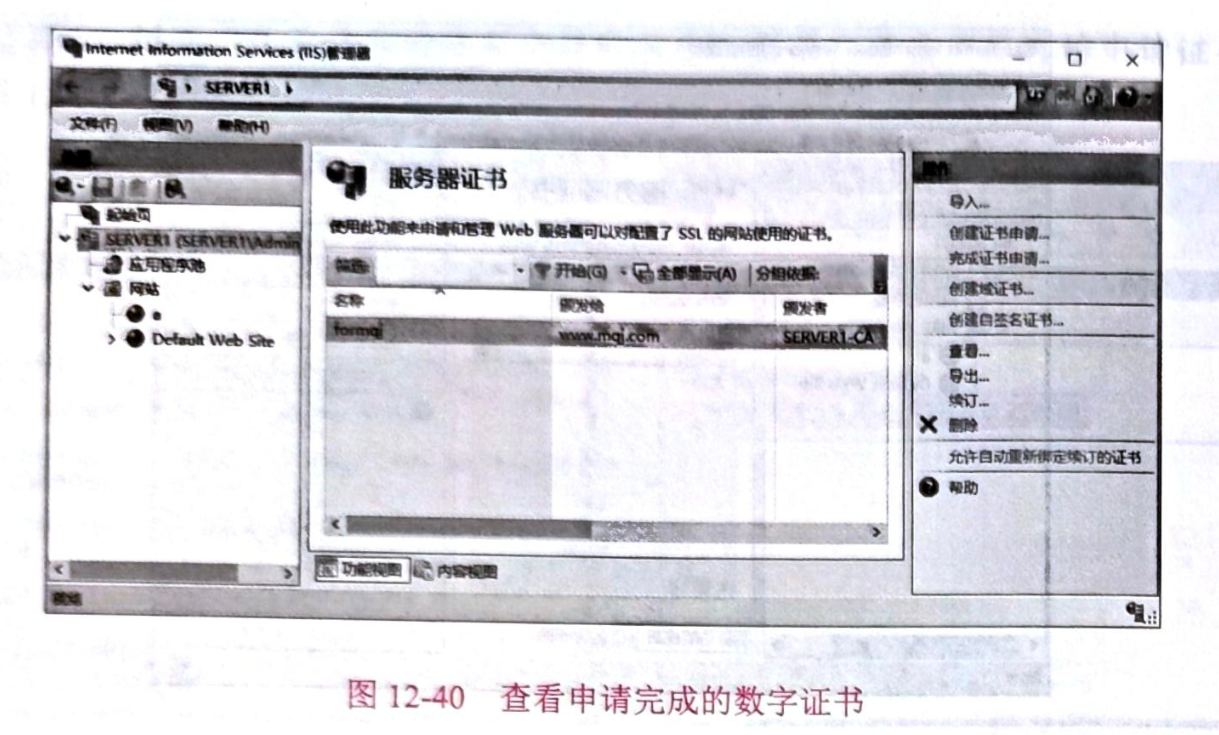

Web 网站申请的数字证书获得颁发后,还需要将数字证书下载并导入 Web 网站,具体操作步骤如下。

步骤 1 在 Web 服务器上打开浏览器,在地址栏中输入 "http://192.168.50.10/certsrv",打开 "Microsoft Active Directory 证书服务" 页面,单击 "查看挂起的证书申请的状态" 选项,如图 12-39 所示。

12.3.6 任务 6 为 Web 网站绑定数字证书并启用 SSL

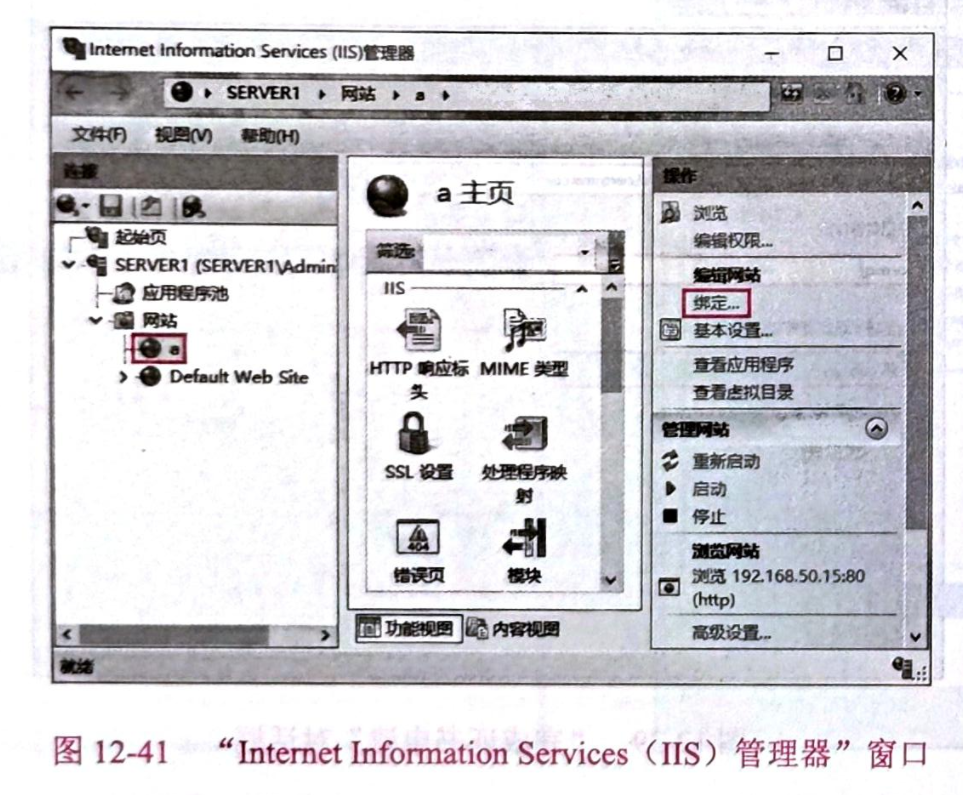

下面以为 Web 网站 "a" 绑定数字证书 "formqj" 为例,介绍为 Web 网站绑定数字证书并启用 SSL 的具体操作步骤。

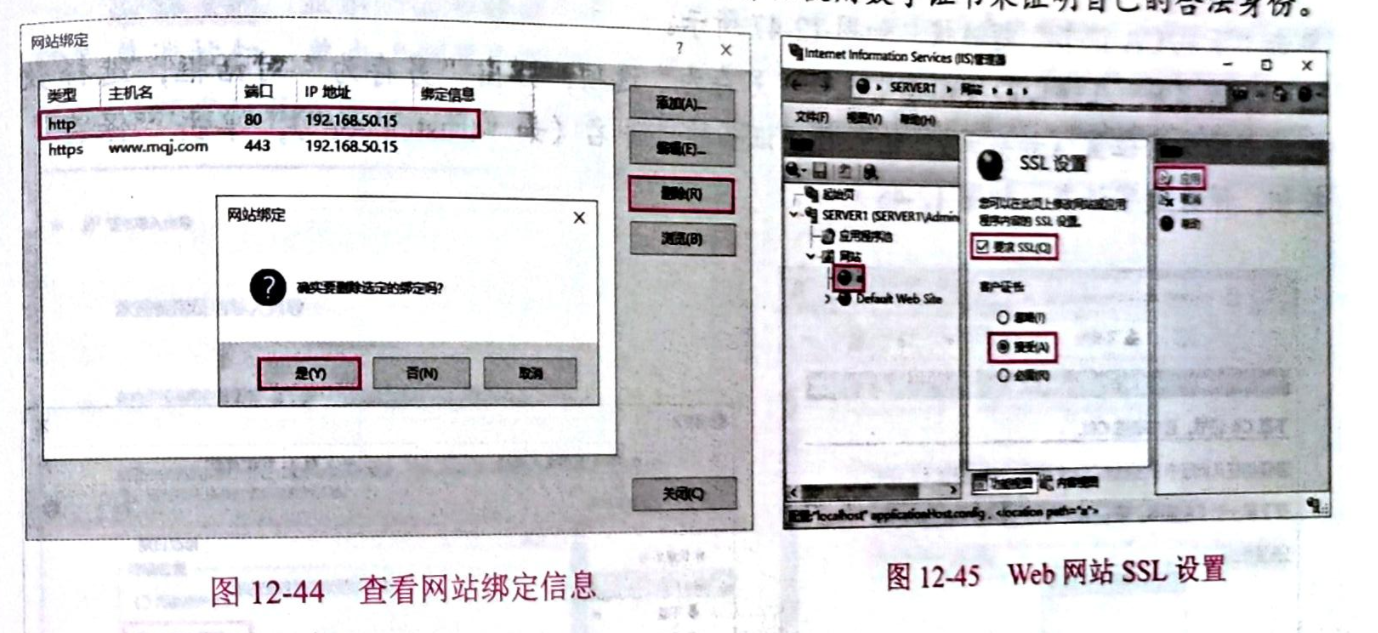

步骤 1 在 Web 服务器上打开 "Internet Information Services (IIS) 管理器" 窗口,选择 Web 网站 "a",选择 "绑定" 选项。

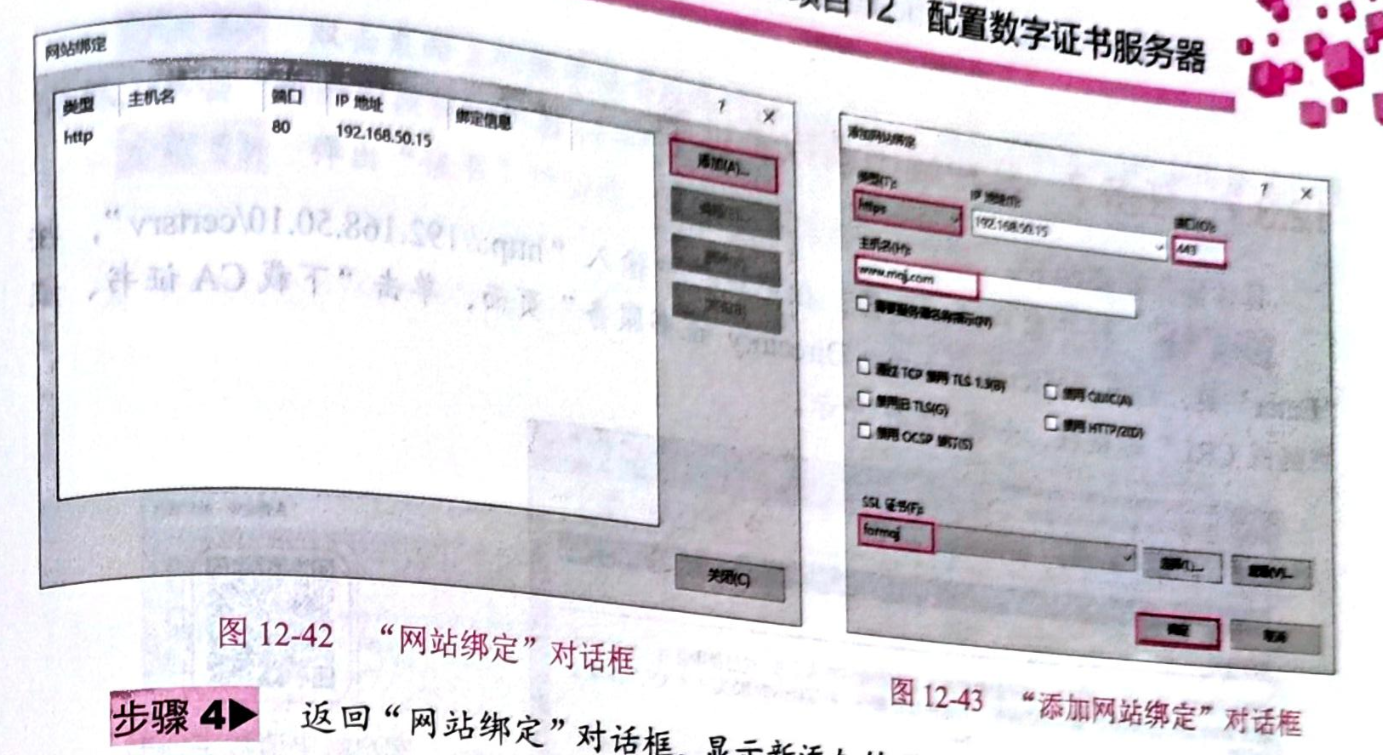

步骤 2 弹出 "网站绑定" 对话框,单击 "添加" 按钮,如图 12-42 所示。

步骤 3 弹出 "添加网站绑定" 对话框,在 "类型" 下拉列表框中选择 "https" 选项,在 "端口" 文本框中输入 "443",在 "主机名" 文本框中输入 "www.mqj.com",在 "SSL 证书" 下拉列表框中选择 "formqj" 选项,单击 "确定" 按钮,如图 12-43 所示。

步骤 4 返回 "网站绑定" 对话框,显示新添加的网站绑定信息,选择 "https" 选项,单击 "删除" 按钮,弹出 "确定要删除选定的绑定吗?" 提示框,单击 "是" 按钮,删除网站绑定信息,如图 12-44 所示。

步骤 5 在 "Internet Information Services (IIS) 管理器" 窗口中,选择 Web 网站 "a",双击 "SSL 设置" 图标,打开 "SSL 设置" 界面,勾选 "要求 SSL" 复选框,客户证书选择 "接受" 单选按钮,单击 "应用" 按钮,如图 12-45 所示。配置完成后,只能使用 HTTPS 访问 Web 网站 "a",Web 服务器使用数字证书来证明自己的合法身份。

提示:Web 服务器数字证书申请完成后,还要将客户端访问 Web 网站的方式由 HTTP 升级为 HTTPS。方法就是开启 SSL 连接,将服务器证书和安全的 Web 网站关联起来。

12.3.7 任务 7 客户端申请数字证书

具体操作步骤如下。

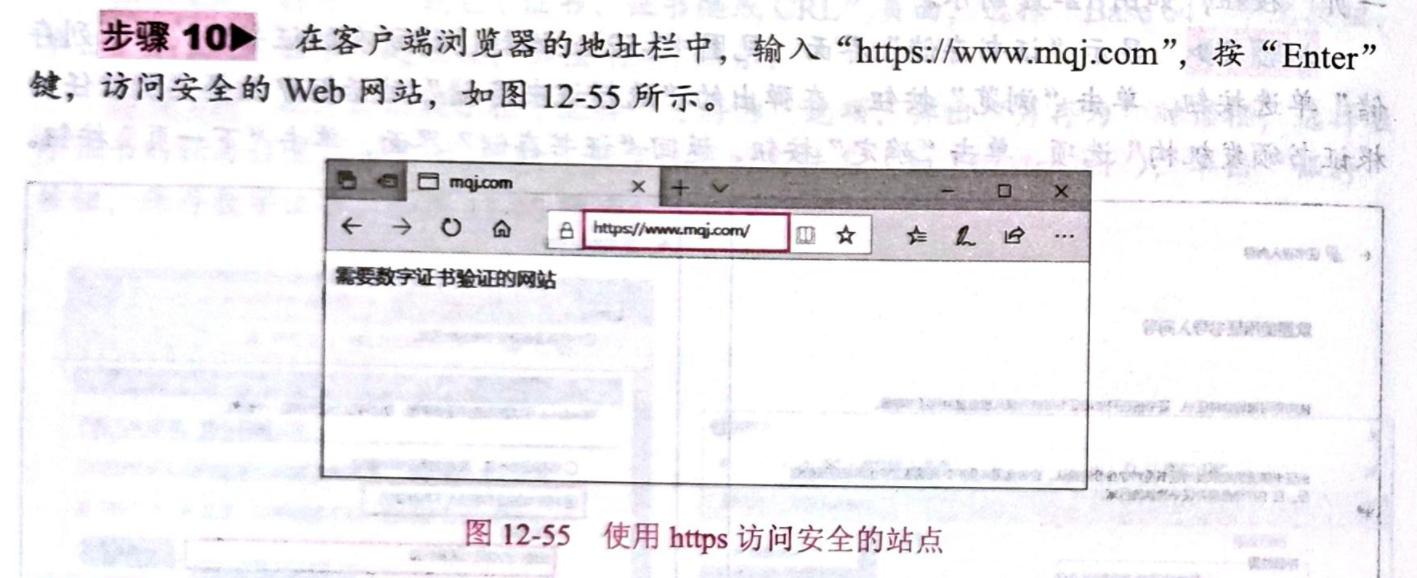

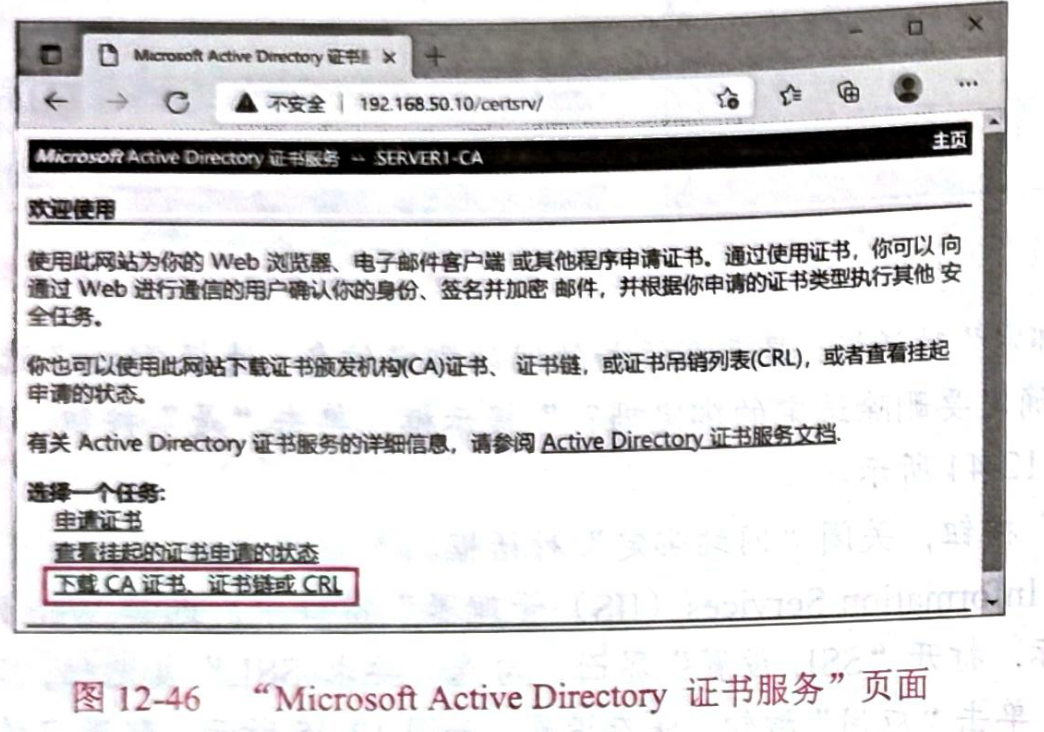

步骤 1 打开客户端浏览器,在地址栏中输入http://192.168.50.10/certsrv,按 "Enter" 键,打开 "Microsoft Active Directory 证书服务" 页面,单击 "下载 CA 证书、证书链或 CRL" 超链接,如图 12-46 所示。

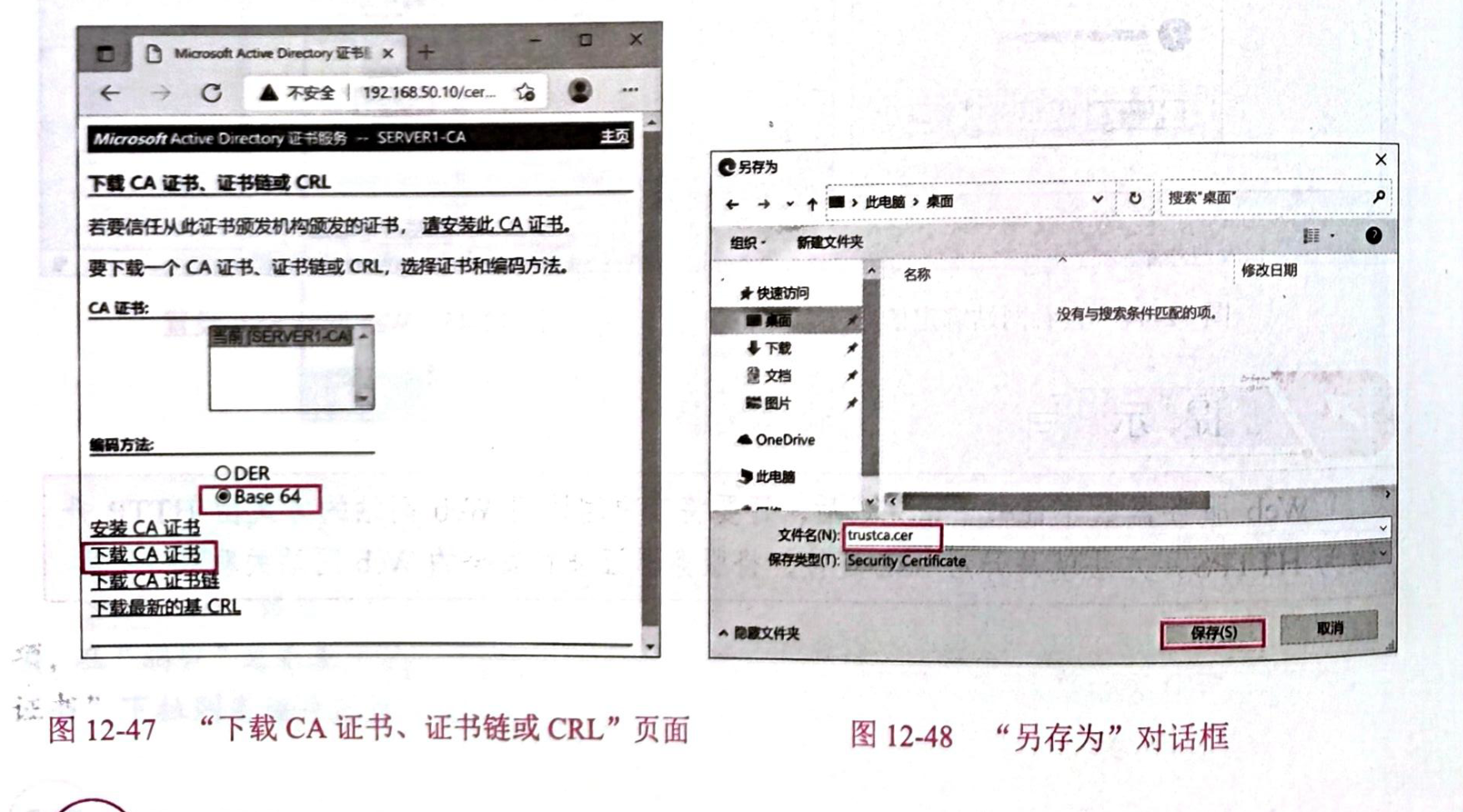

步骤 2 打开 "下载 CA 证书、证书链或 CRL" 页面,选择 "Base 64" 单选按钮,单击 "下载 CA 证书" 超链接,如图 12-47 所示。

步骤 3 在弹出的提示框中选择 "另存为" 选项,弹出 "另存为" 对话框,选择数字证书的保存位置(如桌面),输入数字证书的文件名(如trustca.cer),单击 "保存" 按钮,如图 12-48 所示。

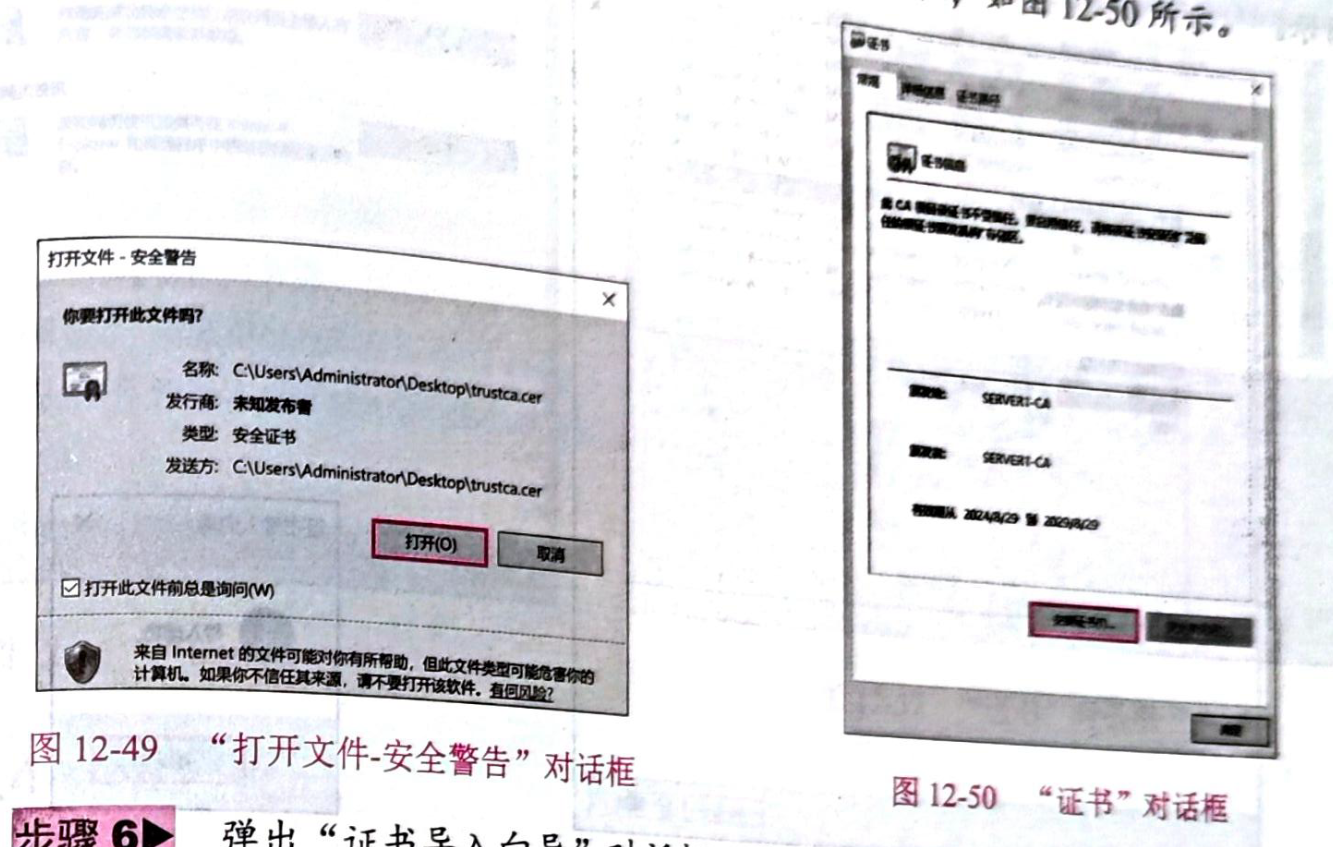

步骤 4 双击桌面上的数字证书文件trustca.cer,弹出 "打开文件 - 安全警告" 对话框,单击 "打开" 按钮,如图 12-49 所示。

步骤 5 弹出 "证书" 对话框,单击 "安装证书" 按钮,如图 12-50 所示。

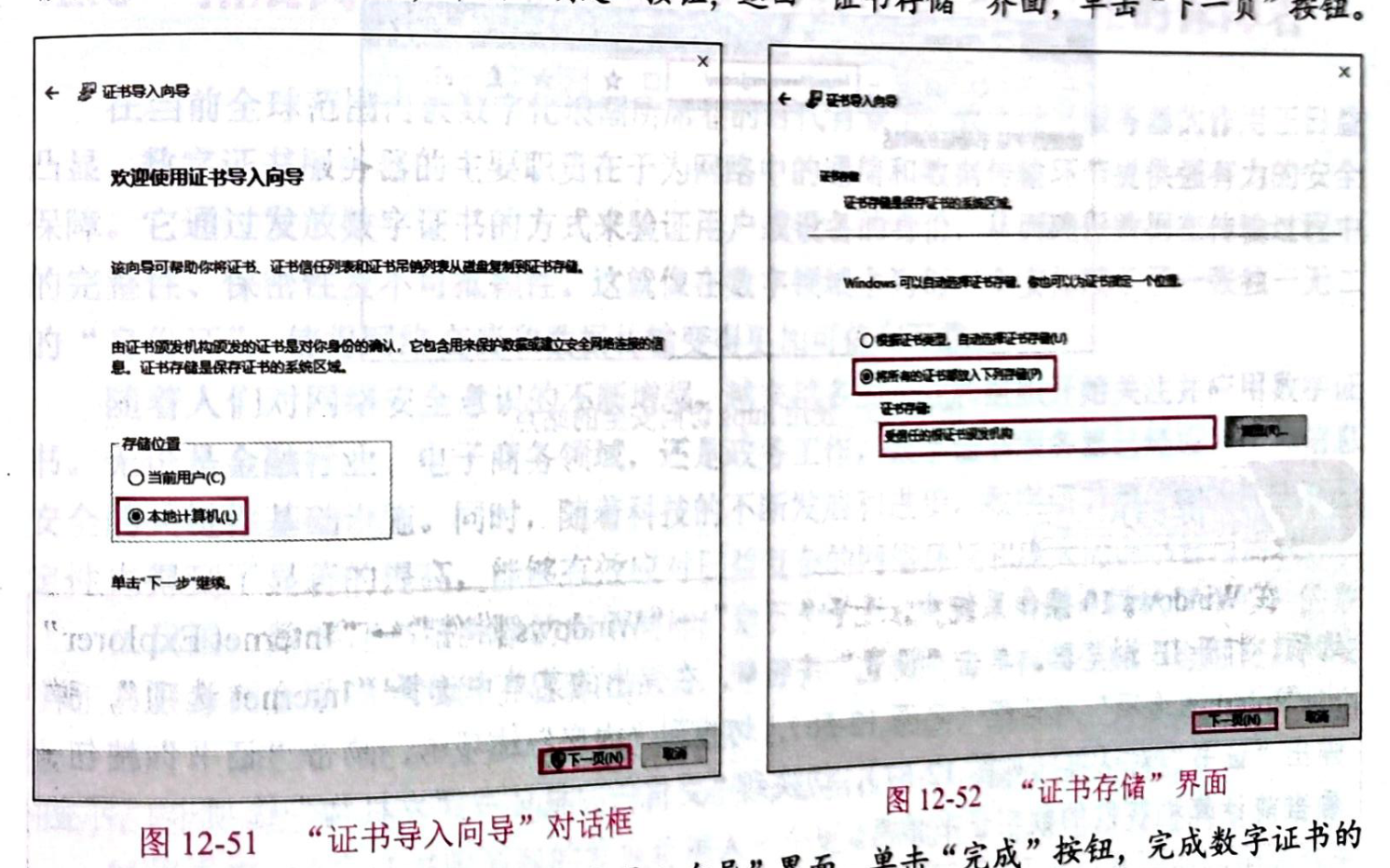

步骤 6 打开 "文件 - 安全警告" 对话框,选择 "本地计算机" 单选按钮,单击 "下一页" 按钮,如图 12-51 所示。

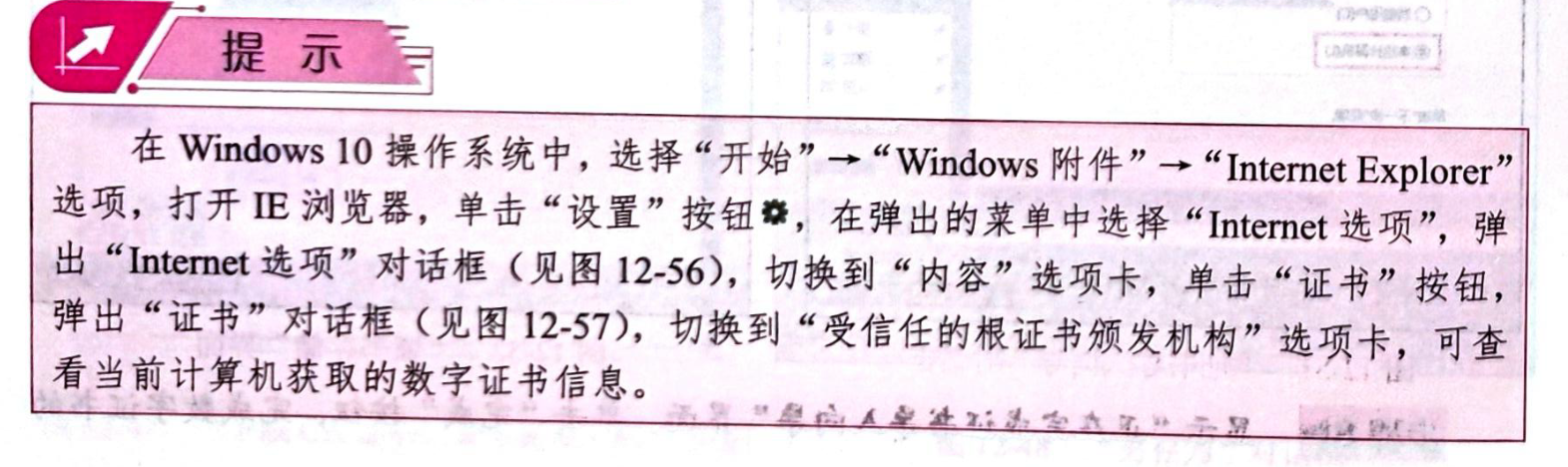

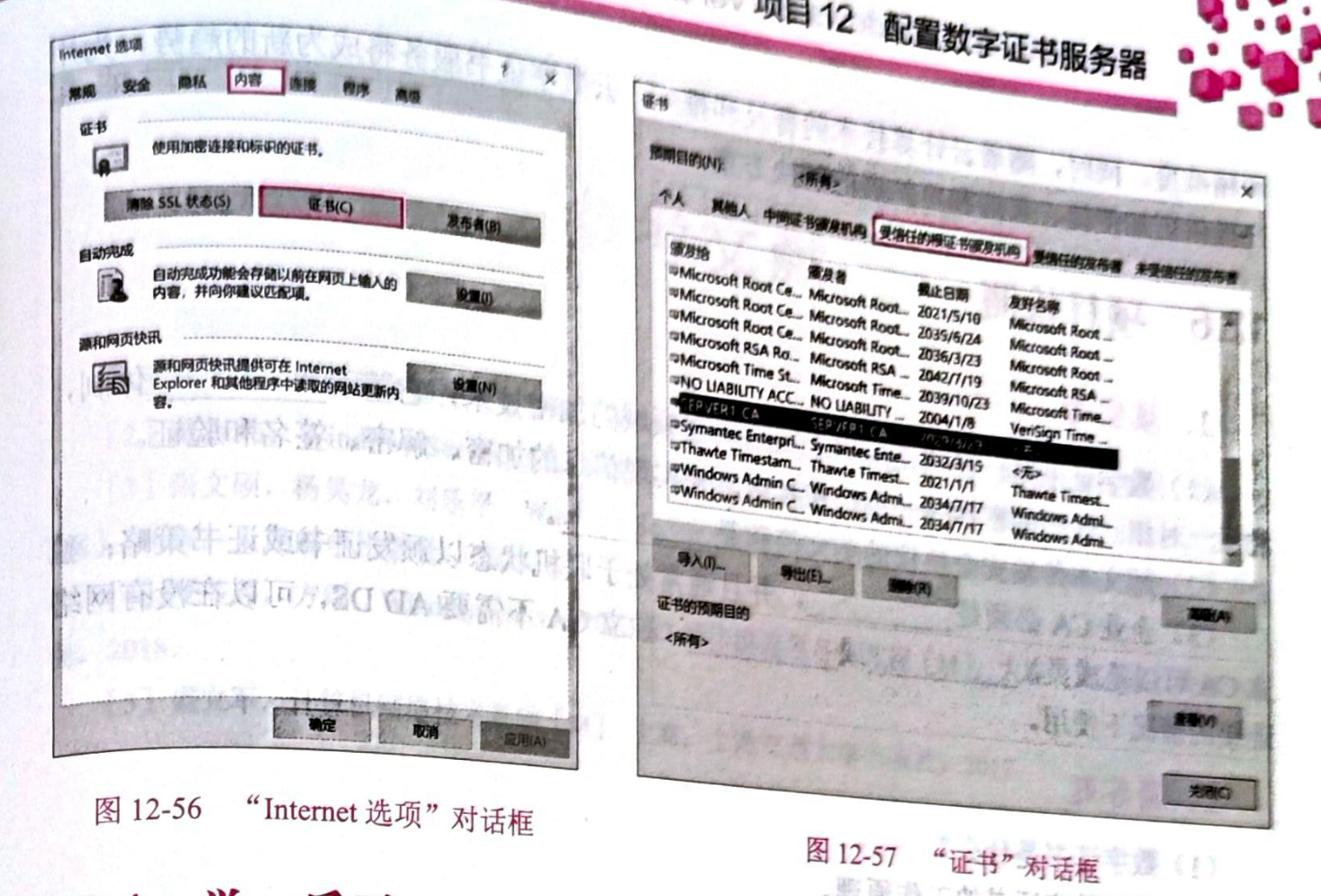

步骤 7 显示 "证书存储" 界面(见图 12-52),选择 "将所有的证书都放入下列存储" 单选按钮,单击 "浏览" 按钮,在弹出的 "选择证书存储" 对话框中选择 "受信任的根证书颁发机构" 选项,单击 "确定" 按钮,返回 "证书存储" 界面,单击 "下一页" 按钮。

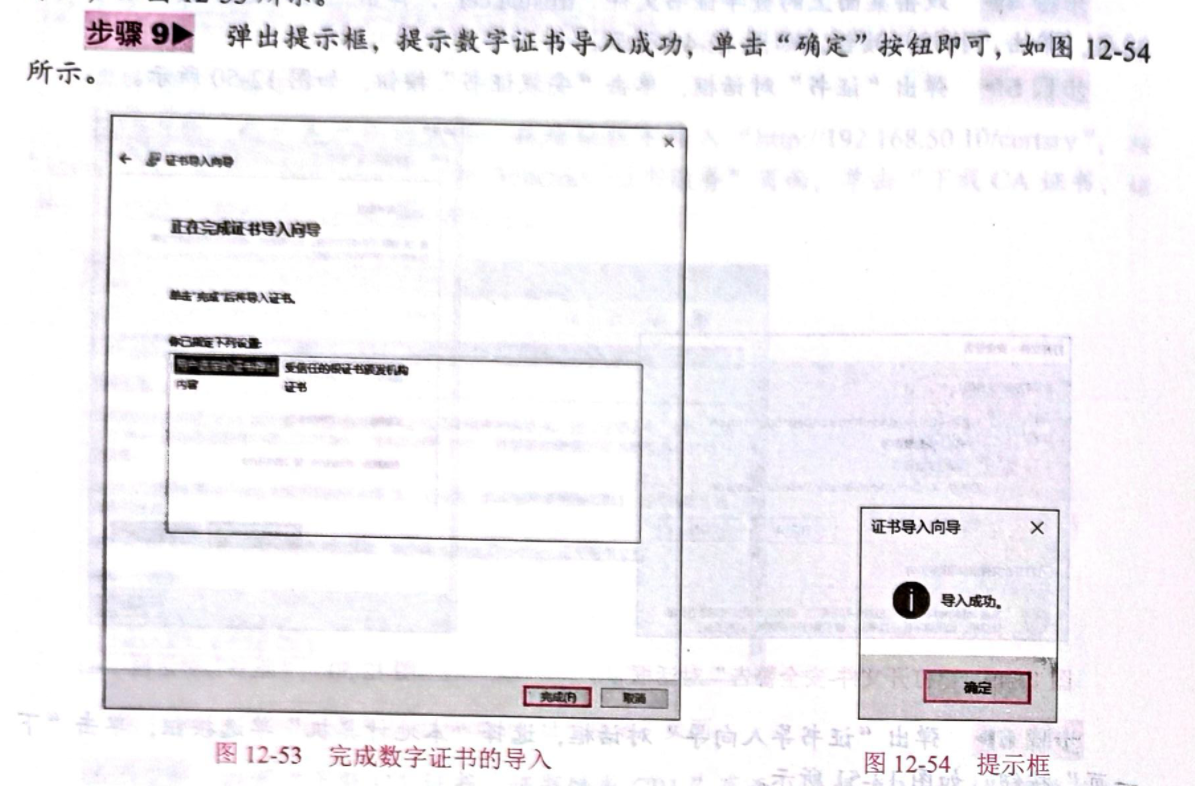

步骤 8 显示 "正在完成证书导入向导" 界面,单击 "完成" 按钮,完成数字证书的导入,如图 12-53 所示。