【法律声明】

本文仅供网络安全技术交流与学习使用。所有操作均在本地虚拟机及合法授权的靶场环境中进行。严禁利用文中技术对未经授权的网络或系统进行非法扫描、入侵或破坏。任何因读者自行操作导致的法律责任,本人概不承担。请严格遵守国家《网络安全法》及相关法律法规。

配置靶场环境

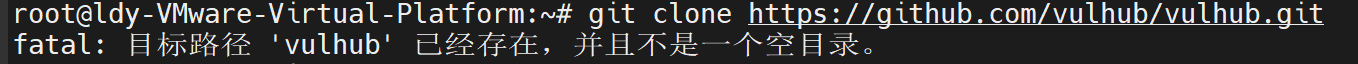

proxychains git clone https:// --配置靶场环境(在vulhub获取)

cd vulhub/ --进入下载好的vulhub文件夹

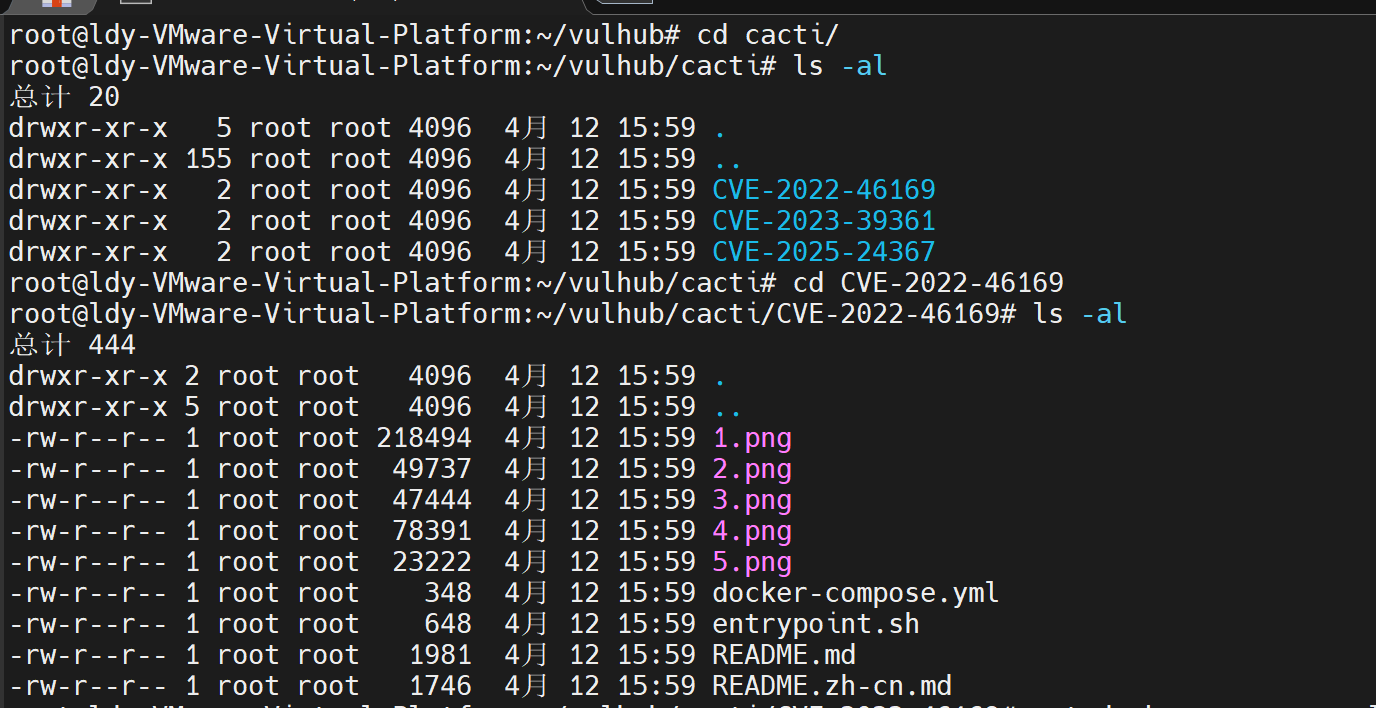

cd cacti/ --进入cacti软件的目录

ls -al

cd XXX --进入洞漏目录(在上一个查询结果里显现)

ls -al

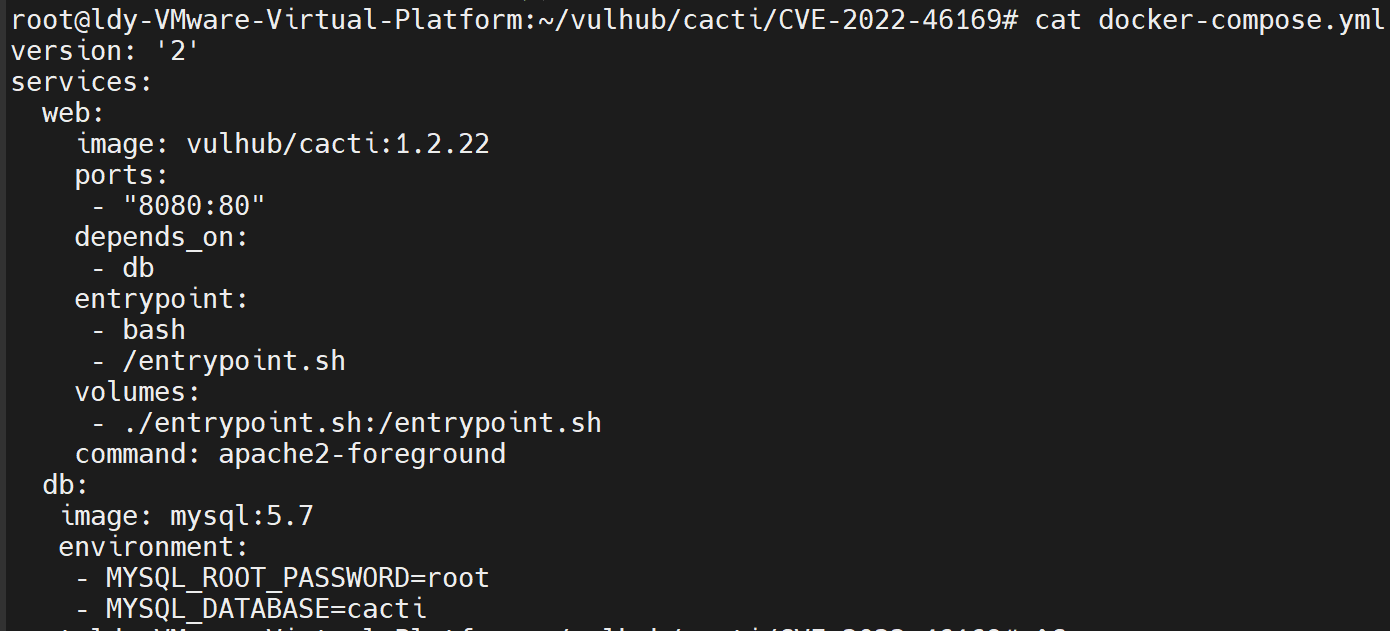

cat docker-compose.yml --查看洞漏文件(里面写了要下什么镜像)

拉取docker镜像

docker compose up -d --拉取docker镜像

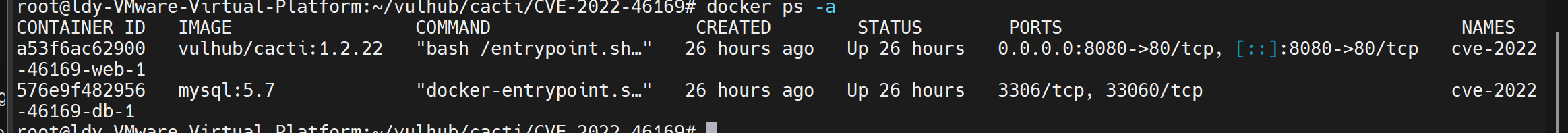

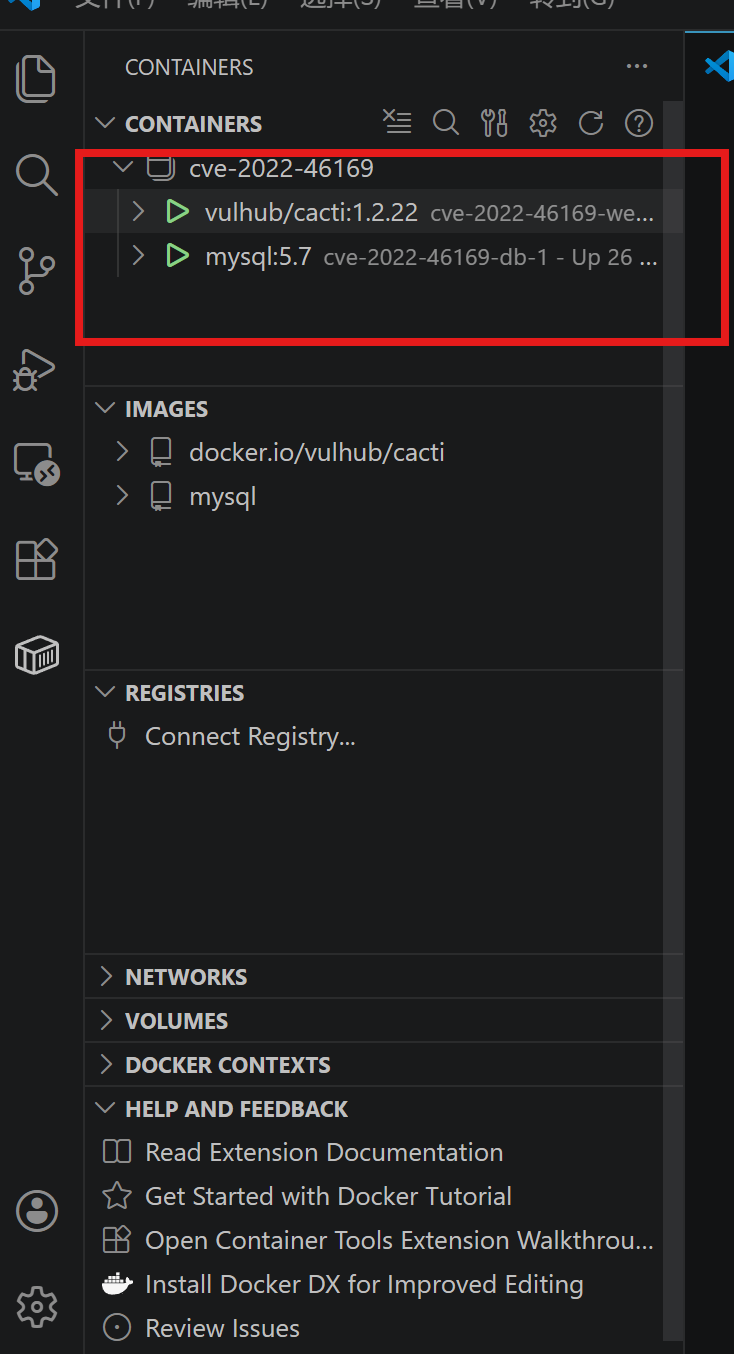

docker ps -a --查看现有的docker容器

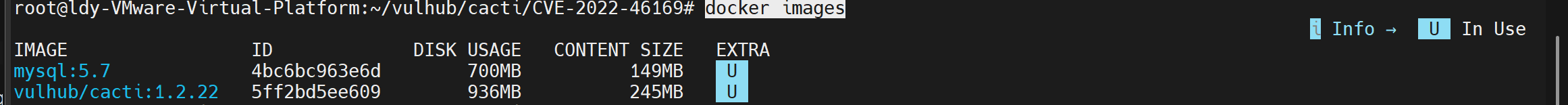

docker images --查看已经下载好的docker镜像

确定无误后打开浏览器访问

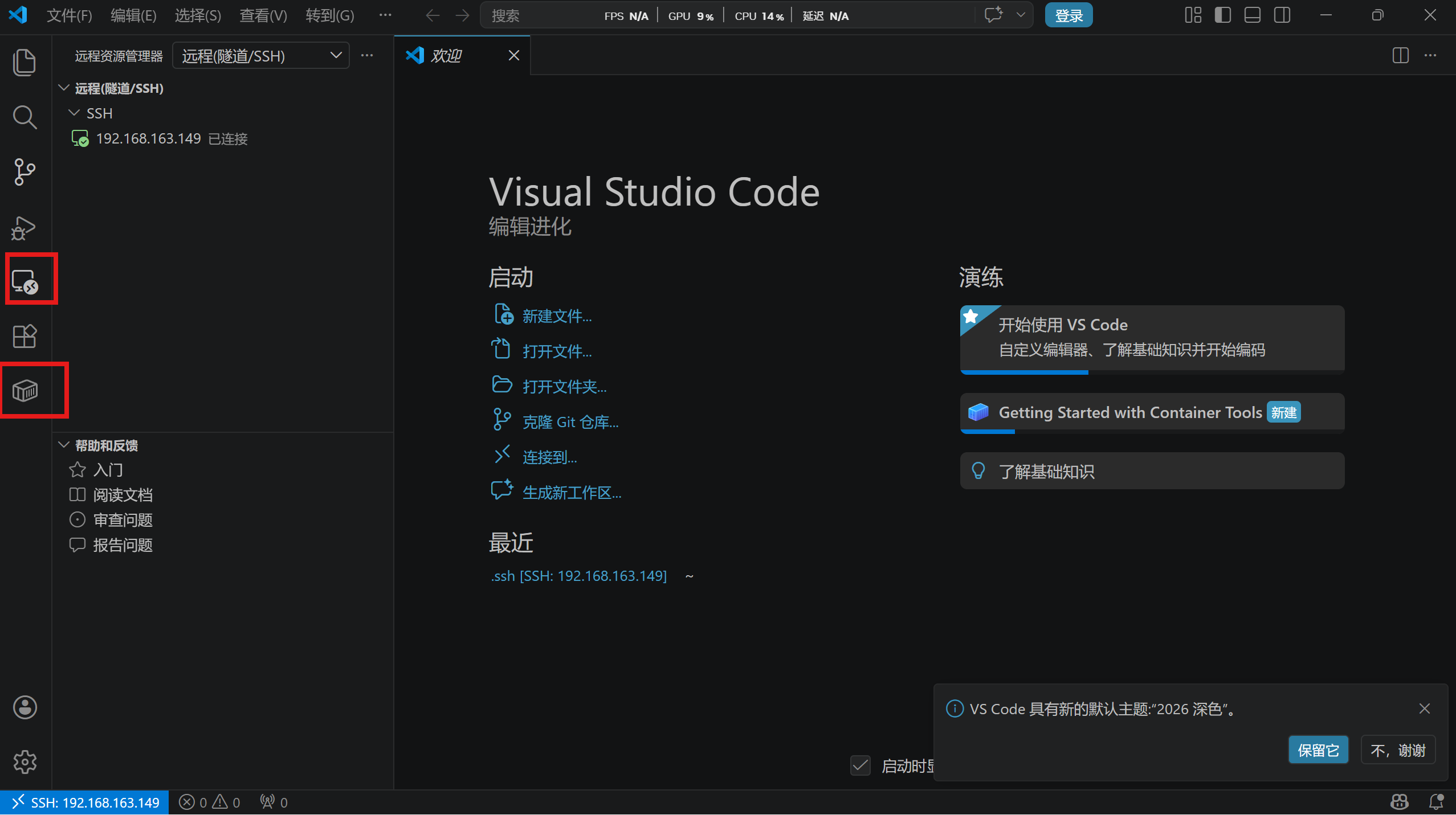

下载vscode

打开后下载插件ssh,docker

总结

本次实验主要完成了环境的部署,下载了虚拟机,远程连接软件,Ubuntu镜像,vscode。并且在操作系统上部署了漏洞靶场,网络服务,docker环境,docker镜像(漏洞环境)

【重要法律声明】

本文所有操作均在本地虚拟机 中完成,所部署的靶场环境(如 vulhub)仅用于个人网络安全知识学习与防御技术研究 。

严禁 将文中任何技术用于未经授权的系统扫描、测试或攻击。

请严格遵守《中华人民共和国网络安全法》及相关法律法规。