项目实战:深入剖析 Dify 知识库管理系统的 RBAC 权限设计与实现

前言

前文发过一篇"深度集成Dify API:企业级RAG知识库管理平台解决方案"的文章,提供了基于Dify API 实现的一个企业级知识库管理平台。但是对于企业级需求,知识库的权限管理是不可或缺的,本项目就此在以前项目的基础上进一步提供了完整的 RBAC 权限管理体系,方便广大网友实际使用。

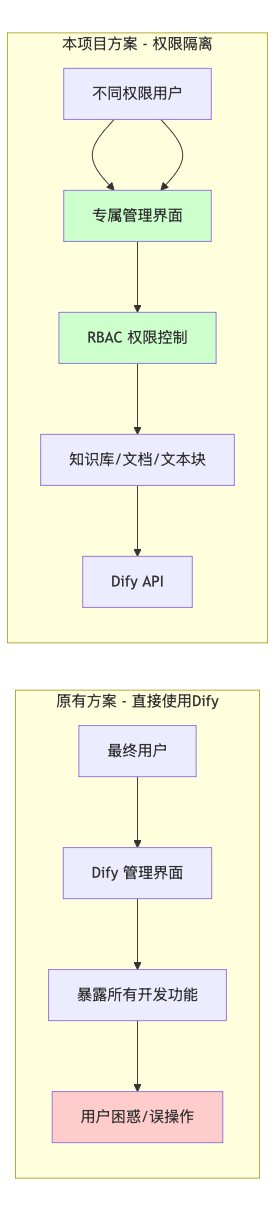

当前基于 Dify 实现企业级智能问答系统的需求日益增长。Dify 的低代码开发框架和灵活适应各种需求的特色得到了广大大模型和 RAG 开发者的欢迎。然而,Dify 在落地企业级应用时也面临不少问题,最突出的就是:Dify 虽然提供了可视化的前端问答界面和后端知识库管理,但毕竟是给开发人员提供的,开发和管理功能都混在一起,直接暴露给最终用户会导致:

- 用户很难使用,界面不清晰,设置复杂

- 用户的非专业操作很可能导致系统破坏

- 实施者不愿意给用户暴露内部实施的各种开发细节

好消息是 :Dify 提供了完整的前端 Chatflow、Workflow 以及知识库的 RESTful API。本项目正是基于这些 API 实现的一个企业级知识库管理平台,提供了完整的 RBAC 权限管理体系,实现用户与 Dify 开发平台的隔离。

系统界面展示

登录界面

管理员界面

用户管理界面

角色管理界面

权限概览界面

一、项目概述与技术架构

1.1 项目背景

本项目是一个基于 Streamlit 和 FastAPI 构建的 Dify 知识库 Web 管理后台,主要解决以下问题:

1.2 核心功能

| 功能模块 | 说明 |

|---|---|

| 知识库管理 | 知识库的创建、配置、检索模式设置、删除 |

| 文档管理 | 文档上传、下载、状态监控、配置处理规则 |

| 文本块管理 | 文本块的查看、编辑、关键词标注 |

| RBAC 权限管理 | 用户、角色、权限的完整管理 |

| 审计日志 | 记录所有敏感操作 |

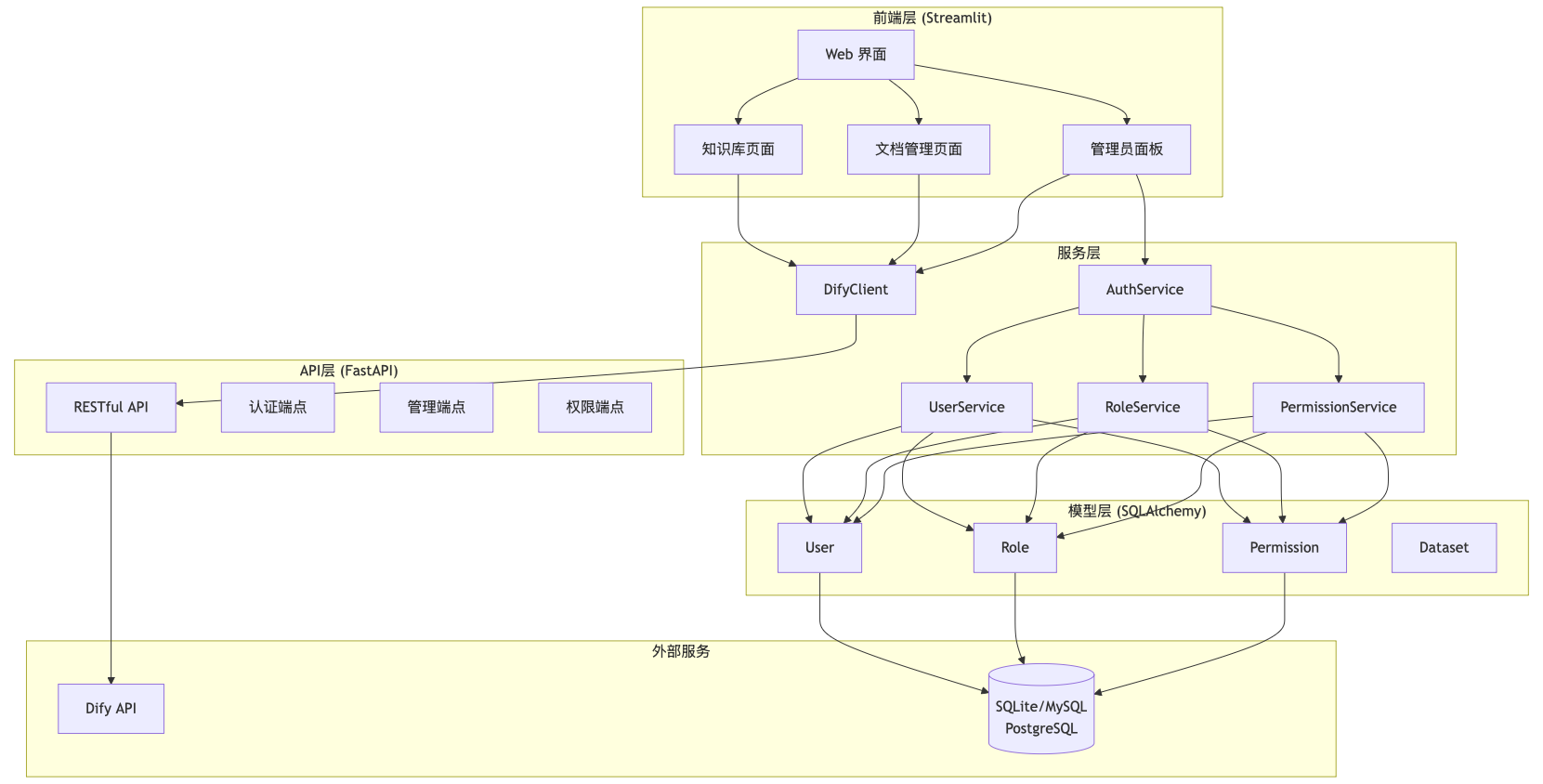

1.3 技术栈架构

技术选型:

| 层次 | 技术 | 说明 |

|---|---|---|

| 前端 | Streamlit | 快速构建数据应用 |

| 后端 API | FastAPI | 高性能 RESTful API |

| 数据库 | SQLAlchemy ORM | 支持 SQLite/MySQL/PostgreSQL |

| 认证 | JWT + Session | 双层认证机制 |

| 密码加密 | bcrypt | 业界标准的密码哈希 |

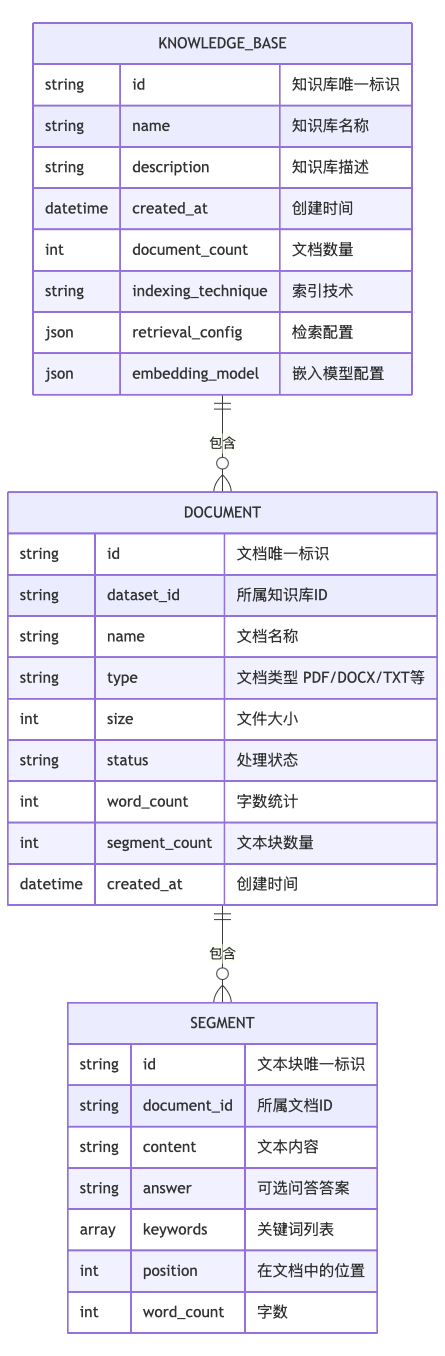

二、Dify 知识库的数据模型

Dify 的 RAG 知识库采用三层结构来管理内容:

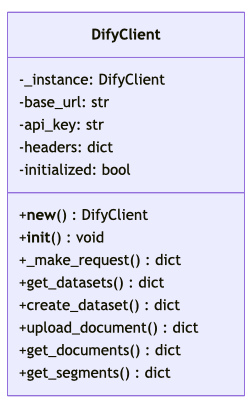

三、Dify API 客户端设计

3.1 DifyClient 单例模式

为了统一管理 API 调用,系统采用单例模式实现 DifyClient:

核心实现 (src/api/dify_client.py):

python

class DifyClient:

"""Dify API客户端 - 单例模式实现"""

_instance = None

def __new__(cls):

if cls._instance is None:

cls._instance = super().__new__(cls)

return cls._instance

def __init__(self):

if not hasattr(self, 'initialized'):

self.base_url = config['dify_url']

self.api_key = config['dify_api_key']

self.headers = {

'Authorization': f'Bearer {self.api_key}',

'Content-Type': 'application/json'

}

self.initialized = True

def _make_request(self, method: str, endpoint: str, **kwargs) -> Dict[str, Any]:

"""

统一的HTTP请求处理

设计特点:

- 自动错误处理和分类

- 详细日志记录

- 超时控制

"""

url = f"{self.base_url}/v1{endpoint}"

headers = kwargs.pop('headers', {})

headers.update(self.headers)

try:

response = requests.request(

method, url, headers=headers, timeout=30, **kwargs

)

# 错误分类处理

if response.status_code == 401:

raise APIError("API密钥无效或已过期", 401, response)

elif response.status_code == 403:

raise APIError("权限不足", 403, response)

elif response.status_code == 429:

raise APIError("请求频率限制", 429, response)

elif response.status_code >= 500:

raise APIError("服务器内部错误", response.status_code, response)

response.raise_for_status()

return response.json()

except requests.exceptions.Timeout:

raise APIError("请求超时,请稍后重试")

except requests.exceptions.ConnectionError:

raise APIError("网络连接失败,请检查网络设置")3.2 API 端点映射

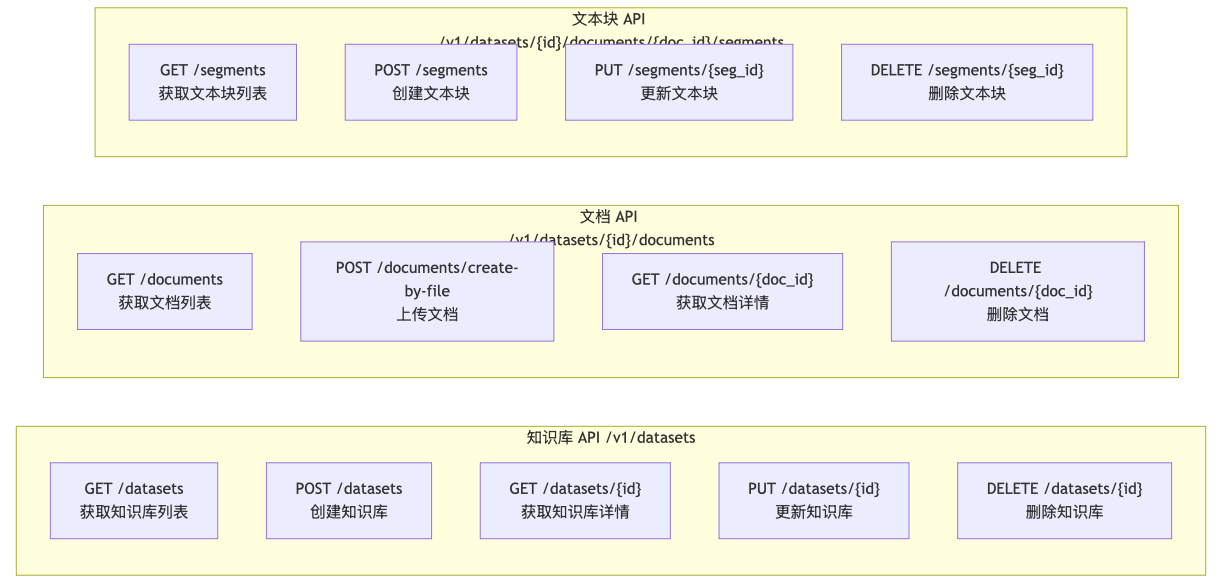

Dify API 遵循 RESTful 规范,核心端点如下:

3.3 核心 API 方法封装

python

class DifyClient:

# ... 单例实现 ...

def get_datasets(self, page: int = 1, limit: int = 20) -> Dict[str, Any]:

"""获取知识库列表"""

return self._make_request(

'GET',

f'/datasets?page={page}&limit={limit}'

)

def create_dataset(self, name: str, description: str = '',

embedding_provider: str = None,

embedding_model: str = None,

retrieval_config: Dict = None) -> Dict[str, Any]:

"""创建知识库"""

data = {

'name': name,

'description': description,

}

if embedding_provider and embedding_model:

data['embedding_model_provider'] = embedding_provider

data['embedding_model'] = embedding_model

if retrieval_config:

data['retrieval_config'] = retrieval_config

return self._make_request('POST', '/datasets', json=data)

def upload_document(self, dataset_id: str, file_path: str,

indexing_technique: str = 'high_quality',

process_rule: Dict = None) -> Dict[str, Any]:

"""上传文档到知识库"""

with open(file_path, 'rb') as f:

files = {'file': f}

api_data = {

'indexing_technique': indexing_technique,

'process_rule': process_rule or {

'mode': 'automatic',

'rules': {

'pre_processing_rules': [],

'segmentation': {

'separator': '\n\n',

'max_tokens': 1000,

'chunk_overlap': 50

}

}

}

}

data = {'data': json.dumps(api_data)}

# multipart/form-data 上传

response = requests.post(

f"{self.base_url}/v1/datasets/{dataset_id}/documents/create-by-file",

headers={'Authorization': f'Bearer {self.api_key}'},

files=files,

data=data

)

response.raise_for_status()

return response.json()

def get_segments(self, dataset_id: str, document_id: str,

page: int = 1, limit: int = 20) -> Dict[str, Any]:

"""获取文档的文本块列表"""

return self._make_request(

'GET',

f'/datasets/{dataset_id}/documents/{document_id}/segments'

f'?page={page}&limit={limit}'

)四、数据库模型设计

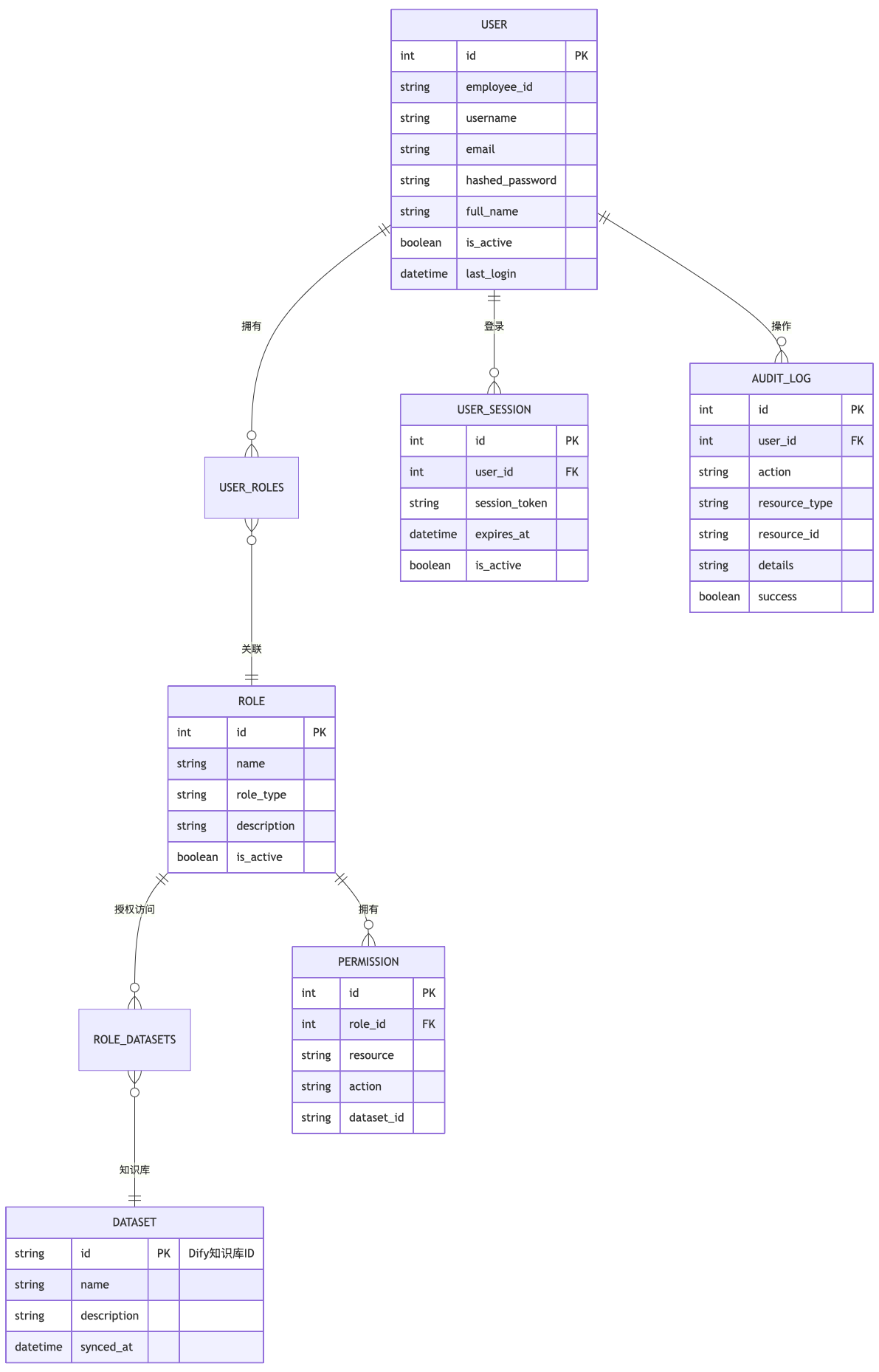

RBAC 的核心是数据模型的设计,本系统采用多对多关系构建用户-角色-权限的关联。

4.1 核心实体关系

4.2 数据模型核心代码

用户模型 (src/auth/models.py):

python

class User(Base):

"""用户模型"""

__tablename__ = "users"

id = Column(Integer, primary_key=True, index=True)

employee_id = Column(String, unique=True, index=True, nullable=False, comment='工号')

username = Column(String, unique=True, index=True, nullable=False, comment='用户名')

email = Column(String, unique=True, index=True, nullable=False, comment='邮箱')

hashed_password = Column(String, nullable=False, comment='密码哈希')

full_name = Column(String, nullable=False, comment='姓名')

department = Column(String, nullable=True, comment='所属部门')

phone = Column(String, nullable=True, comment='电话')

is_active = Column(Boolean, default=True, comment='是否激活')

created_at = Column(DateTime(timezone=True), server_default=func.now())

updated_at = Column(DateTime(timezone=True), onupdate=func.now())

last_login = Column(DateTime(timezone=True), nullable=True)

# 关系:用户-角色(多对多)

roles = relationship("Role", secondary=user_roles, back_populates="users")角色模型 (src/auth/models.py):

python

class Role(Base):

"""角色模型"""

__tablename__ = "roles"

id = Column(Integer, primary_key=True, index=True)

name = Column(String, unique=True, index=True, nullable=False)

# 角色类型:super_admin | kb_admin | kb_reader

role_type = Column(String, nullable=False)

description = Column(Text, nullable=True)

is_active = Column(Boolean, default=True)

# 关系:角色-知识库(多对多)

accessible_datasets = relationship(

"Dataset",

secondary=role_datasets,

back_populates="authorized_roles"

)关联表设计:

python

# 用户-角色关联表

user_roles = Table(

'user_roles',

Base.metadata,

Column('user_id', Integer, ForeignKey('users.id'), primary_key=True),

Column('role_id', Integer, ForeignKey('roles.id'), primary_key=True)

)

# 角色-知识库关联表(关键设计)

role_datasets = Table(

'role_datasets',

Base.metadata,

Column('role_id', Integer, ForeignKey('roles.id'), primary_key=True),

Column('dataset_id', String, ForeignKey('datasets.id'), primary_key=True),

Column('dataset_name', String, nullable=True) # 冗余存储便于显示

)五、RBAC 角色体系设计

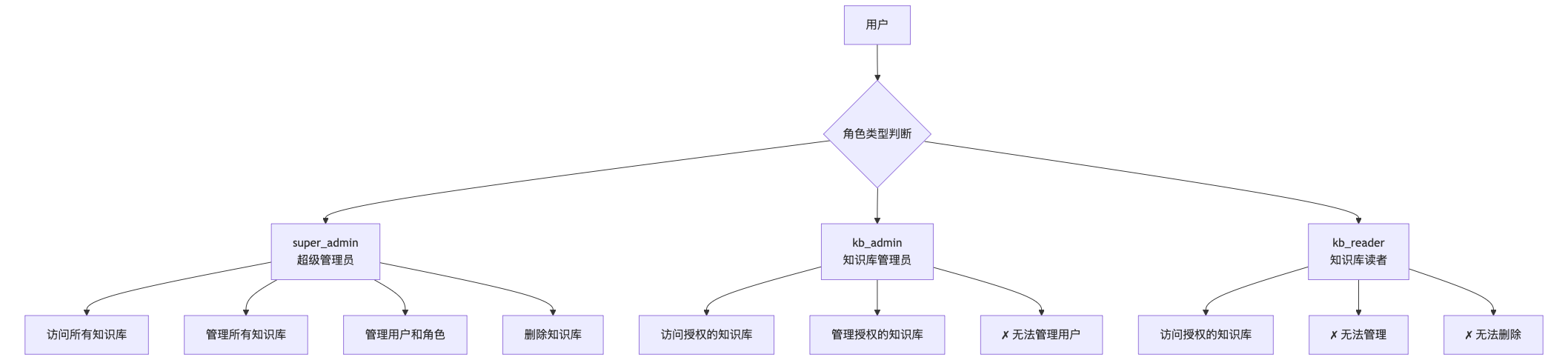

5.1 三层角色架构

5.2 角色类型说明

| 角色类型 | 标识 | 中文名 | 说明 |

|---|---|---|---|

super_admin |

系统内置 | 超级管理员 | 拥有系统全部权限,可管理所有知识库和用户 |

kb_admin |

可创建 | 知识库管理员 | 只能管理被授权的特定知识库 |

kb_reader |

可创建 | 知识库读者 | 只能查看被授权的知识库,无法修改 |

5.3 权限矩阵

| 操作 | 超级管理员 | 知识库管理员 | 知识库读者 |

|---|---|---|---|

| 查看所有知识库 | ✅ | ❌ (仅授权) | ❌ (仅授权) |

| 创建知识库 | ✅ | ❌ | ❌ |

| 更新知识库信息 | ✅ | ✅ (授权) | ❌ |

| 删除知识库 | ✅ | ❌ | ❌ |

| 上传文档 | ✅ | ✅ (授权) | ❌ |

| 管理文档/文本块 | ✅ | ✅ (授权) | ❌ |

| 查看知识库 | ✅ | ✅ (授权) | ✅ (授权) |

| 管理用户 | ✅ | ❌ | ❌ |

| 管理角色 | ✅ | ❌ | ❌ |

六、权限检查器实现

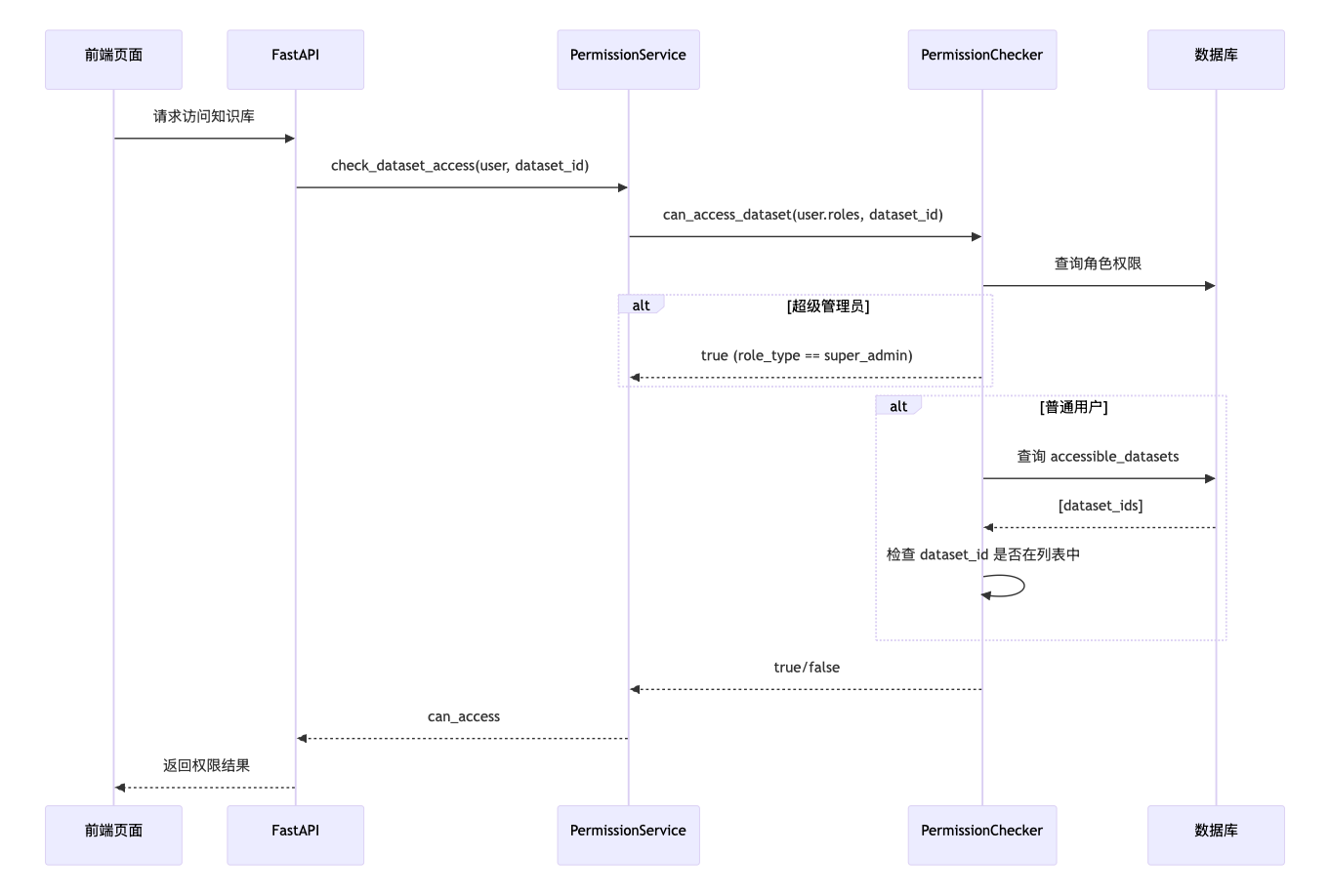

权限检查是 RBAC 的核心逻辑,本系统设计了 PermissionChecker 静态类来集中处理。

6.1 权限检查器架构

6.2 核心检查逻辑

src/auth/security.py 中的 PermissionChecker:

python

class PermissionChecker:

"""权限检查器"""

@staticmethod

def can_access_dataset(user_roles: list, dataset_id: str) -> bool:

"""检查用户是否可以访问指定知识库"""

for role in user_roles:

# 超级管理员可以访问所有知识库

if role.role_type == "super_admin":

return True

# 检查角色是否有该知识库的权限

if any(dataset.id == dataset_id for dataset in role.accessible_datasets):

return True

return False

@staticmethod

def can_manage_dataset(user_roles: list, dataset_id: str) -> bool:

"""检查用户是否可以管理指定知识库"""

for role in user_roles:

# 超级管理员可以管理所有知识库

if role.role_type == "super_admin":

return True

# 只有知识库管理员可以管理知识库

if role.role_type == "kb_admin":

if any(dataset.id == dataset_id for dataset in role.accessible_datasets):

return True

return False

@staticmethod

def is_super_admin(user_roles: list) -> bool:

"""检查用户是否为超级管理员"""

return any(role.role_type == "super_admin" for role in user_roles)

@staticmethod

def get_accessible_datasets(user_roles: list) -> list:

"""获取用户可访问的知识库列表"""

for role in user_roles:

# 超级管理员返回特殊标识 ["*"] 表示所有知识库

if role.role_type == "super_admin":

return ["*"]

# 普通用户返回具体 ID 列表

accessible_datasets = set()

for role in user_roles:

for dataset in role.accessible_datasets:

accessible_datasets.add(dataset.id)

return list(accessible_datasets)6.3 关键设计亮点

- 静态方法设计:权限检查逻辑与对象实例无关,便于在多处调用

- 提前返回策略:一旦找到匹配权限立即返回,避免不必要的遍历

- 通配符机制 :超级管理员返回

["*"]表示可访问所有资源 - 集合去重 :使用

set()合并多角色可能重复的知识库 ID

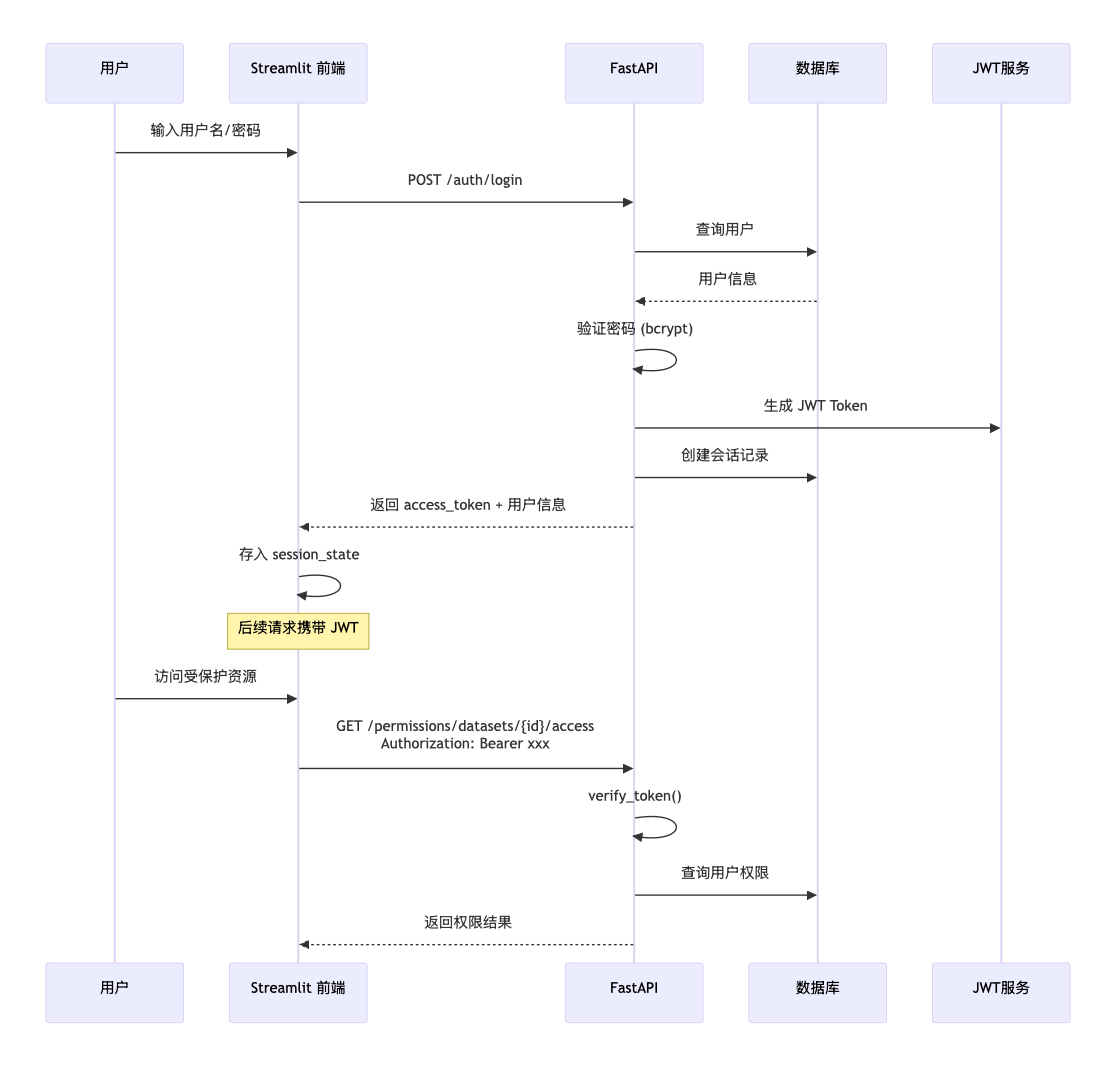

七、认证与授权流程

7.1 整体认证流程

7.2 JWT 认证实现

src/auth/security.py:

python

# JWT 配置

SECRET_KEY = os.getenv("SECRET_KEY", secrets.token_urlsafe(32))

ALGORITHM = "HS256"

ACCESS_TOKEN_EXPIRE_MINUTES = 60 * 24 # 24小时

def create_access_token(data: dict, expires_delta: Optional[timedelta] = None):

"""创建访问令牌"""

to_encode = data.copy()

expire = datetime.utcnow() + timedelta(minutes=ACCESS_TOKEN_EXPIRE_MINUTES)

to_encode.update({"exp": expire})

encoded_jwt = jwt.encode(to_encode, SECRET_KEY, algorithm=ALGORITHM)

return encoded_jwt

def verify_token(token: str) -> Optional[dict]:

"""验证并解析令牌"""

try:

payload = jwt.decode(token, SECRET_KEY, algorithms=[ALGORITHM])

return payload

except JWTError as e:

logger.warning(f"令牌验证失败: {e}")

return None7.3 FastAPI 依赖注入

src/auth/api.py:

python

security = HTTPBearer()

async def get_current_user(

credentials: HTTPAuthorizationCredentials = Depends(security),

db: Session = Depends(get_db)

) -> User:

"""获取当前用户 - 认证依赖"""

token = credentials.credentials

payload = verify_token(token)

if payload is None:

raise HTTPException(

status_code=status.HTTP_401_UNAUTHORIZED,

detail="无效的认证令牌"

)

user_id = payload.get("sub")

user = db.query(User).filter(User.id == int(user_id)).first()

if user is None or not user.is_active:

raise HTTPException(

status_code=status.HTTP_401_UNAUTHORIZED,

detail="用户不存在或已禁用"

)

return user

async def get_super_admin_user(current_user: User = Depends(get_current_user)) -> User:

"""验证超级管理员权限 - 授权依赖"""

permission_service = PermissionService(None)

if not permission_service.is_super_admin(current_user):

raise HTTPException(

status_code=status.HTTP_403_FORBIDDEN,

detail="需要超级管理员权限"

)

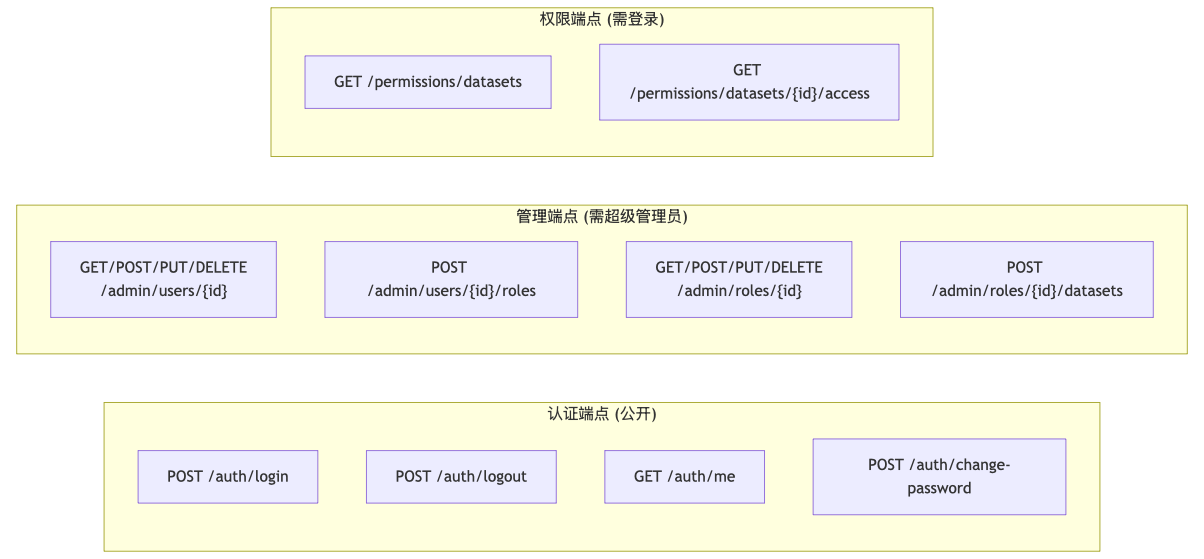

return current_user7.4 API 端点设计

八、前端权限控制实现

8.1 AuthManager 设计

前端通过 AuthManager 类与后端 API 交互,统一管理认证状态和权限检查。

src/auth/manager.py:

python

class AuthManager:

"""认证管理器 - 与API服务通信"""

def __init__(self, api_base_url: str = "http://127.0.0.1:8001"):

self.api_base_url = api_base_url.rstrip('/')

self.session_key = "rbac_auth_session"

self.user_key = "rbac_current_user"

def _make_request(self, method: str, endpoint: str, **kwargs) -> Optional[Dict]:

"""发起API请求(自动携带认证头)"""

url = f"{self.api_base_url}{endpoint}"

if self.is_authenticated():

token = st.session_state.get(self.session_key, {}).get('access_token')

if token:

headers = kwargs.get('headers', {})

headers['Authorization'] = f'Bearer {token}'

kwargs['headers'] = headers

response = requests.request(method, url, **kwargs)

# 处理 401 响应...

return response.json() if response.status_code == 200 else None

def is_super_admin(self) -> bool:

"""检查用户是否为超级管理员"""

roles = self.get_user_roles()

return any('超级管理员' in role or 'super_admin' in role for role in roles)

def can_manage_dataset(self, dataset_id: str) -> bool:

"""检查用户是否可管理指定知识库"""

if self.is_super_admin():

return True

result = self._make_request('GET', f'/permissions/datasets/{dataset_id}/access')

return result.get('can_manage', False) if result else False8.2 页面级权限控制

main.py 中的路由控制:

python

def main():

# 检查是否启用RBAC

if config.get('enable_rbac', True):

if not auth_manager.is_authenticated():

show_login_page()

return

# 根据权限控制页面访问

current_page = st.session_state.page

if current_page == "admin_panel":

# admin_panel 页面需要超级管理员权限

if not auth_manager.is_super_admin():

st.error("⚠️ 需要超级管理员权限")

st.session_state.page = "knowledge_management"

st.rerun()

else:

render_admin_panel()8.3 知识库页面的权限控制

src/pages/knowledge_base.py:

python

def show_dataset_list():

# 权限检查

rbac_enabled = config.get('enable_rbac', True)

is_authenticated = auth_manager.is_authenticated() if rbac_enabled else True

is_super_admin = auth_manager.is_super_admin() if rbac_enabled else True

# 只有超级管理员可以创建知识库

if is_super_admin:

if st.button("➕ 新建知识库", use_container_width=True):

st.session_state.show_create_form = True

else:

st.info("仅管理员可创建知识库")

# 根据权限过滤知识库列表

if rbac_enabled and is_authenticated and not is_super_admin:

accessible_dataset_ids = auth_manager.get_accessible_datasets()

if accessible_dataset_ids != ["*"]: # 非超级管理员

datasets = [d for d in datasets if d['id'] in accessible_dataset_ids]8.4 装饰器实现

python

def require_auth(func):

"""装饰器:要求用户认证"""

def wrapper(*args, **kwargs):

if not auth_manager.is_authenticated():

show_login_page()

return

return func(*args, **kwargs)

return wrapper

def require_admin(func):

"""装饰器:要求超级管理员权限"""

def wrapper(*args, **kwargs):

if not auth_manager.is_authenticated():

show_login_page()

return

if not auth_manager.is_super_admin():

st.error("⚠️ 需要超级管理员权限才能访问此功能")

return

return func(*args, **kwargs)

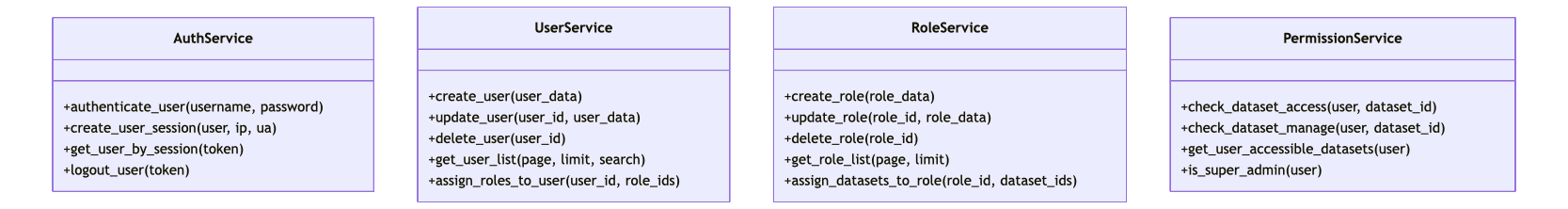

return wrapper九、服务层设计

服务层是业务逻辑的核心,负责处理用户、角色、权限的 CRUD 操作。

9.1 服务类结构

9.2 角色管理服务

src/auth/service.py 中的 RoleService:

python

class RoleService:

"""角色管理服务"""

def assign_datasets_to_role(self, role_id: int, dataset_ids: List[str],

assigned_by_user_id: int = None) -> bool:

"""为角色分配知识库访问权限"""

role = self.db.query(Role).filter(Role.id == role_id).first()

if not role:

return False

# 获取或创建数据集记录

datasets = []

for dataset_id in dataset_ids:

dataset = self.db.query(Dataset).filter(Dataset.id == dataset_id).first()

if not dataset:

# 从 Dify API 获取数据集信息

from ..api.dify_client import dify_client

try:

dataset_info = dify_client.get_dataset(dataset_id)

if dataset_info:

dataset = Dataset(

id=dataset_id,

name=dataset_info.get('name', f'Dataset {dataset_id}'),

description=dataset_info.get('description', ''),

synced_at=datetime.utcnow()

)

self.db.add(dataset)

except Exception as e:

# 降级:创建基本记录

dataset = Dataset(

id=dataset_id,

name=f'Dataset {dataset_id}',

synced_at=datetime.utcnow()

)

self.db.add(dataset)

datasets.append(dataset)

# 分配知识库

role.accessible_datasets = datasets

self.db.commit()

logger.info(f"为角色 {role.name} 分配知识库权限成功")

return True9.3 审计日志记录

每个敏感操作都会记录审计日志:

python

def _log_action(self, action: str, resource_type: str, resource_id: str,

user_id: int, details: Dict = None):

"""记录审计日志"""

log = AuditLog(

user_id=user_id,

action=action,

resource_type=resource_type,

resource_id=str(resource_id),

details=str(details) if details else None

)

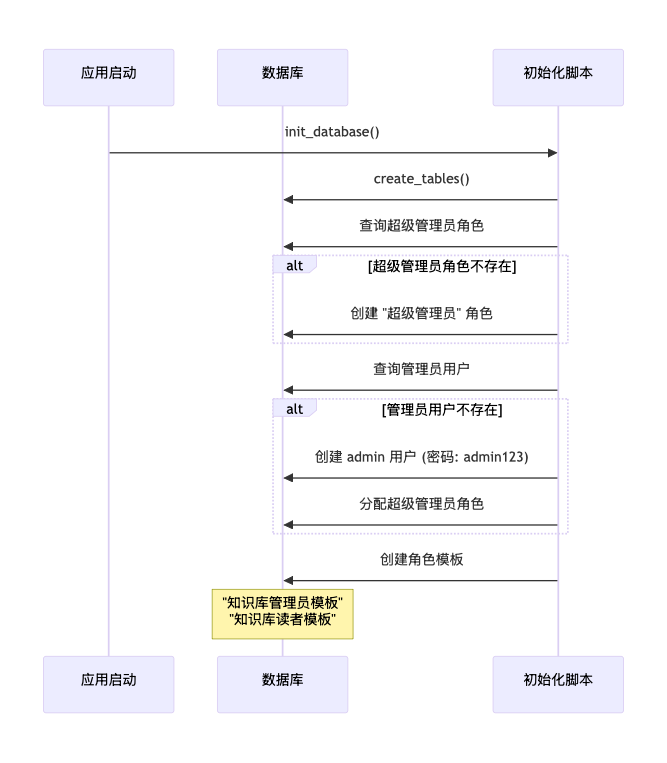

self.db.add(log)十、数据库初始化与默认数据

系统首次启动时自动创建默认数据:

默认凭据:

| 用户名 | 密码 | 角色 |

|---|---|---|

| admin | admin123 | 超级管理员 |

十一、文件结构总览

dify-knowledge/

├── main.py # Streamlit 主入口

├── run_auth_api.py # FastAPI 服务启动

├── init_db.py # 数据库初始化

├── requirements.txt # 依赖管理

├── .env # 环境配置

│

├── src/

│ ├── config.py # 配置管理模块

│ │

│ ├── api/

│ │ └── dify_client.py # Dify API 客户端(单例模式)

│ │

│ ├── auth/

│ │ ├── models.py # RBAC 数据模型

│ │ ├── database.py # 数据库连接

│ │ ├── security.py # 密码加密、JWT、权限检查器

│ │ ├── service.py # 业务服务层

│ │ ├── manager.py # 前端认证管理器

│ │ └── api.py # FastAPI REST 端点

│ │

│ ├── pages/

│ │ ├── knowledge_base.py # 知识库管理页面

│ │ ├── document_management.py # 文档管理页面

│ │ ├── segment_management.py # 文本块管理页面

│ │ └── admin_panel.py # 管理员面板

│ │

│ └── utils/

│ └── helpers.py # 工具函数

│

└── data/

└── rbac.db # SQLite 数据库文件十二、总结与设计亮点

12.1 架构设计亮点

- 分层清晰:严格遵循分层架构,模型、服务、API、前端分离

- 多数据库支持:通过配置切换 SQLite/MySQL/PostgreSQL

- JWT + Session 双保险:JWT 用于 API 认证,Session 用于状态管理

- 静态权限检查器:集中化的权限逻辑便于维护和测试

- Dify API 单例客户端:统一管理 API 调用,便于缓存和连接复用

12.2 安全特性

| 特性 | 实现方式 |

|---|---|

| 密码存储 | bcrypt 哈希(业界标准) |

| Token 有效期 | JWT 24小时过期 |

| 会话管理 | 8小时超时自动登出 |

| 敏感操作 | 完整的审计日志 |

| API 密钥 | 环境变量存储,不暴露在代码中 |

12.3 可扩展性设计

- 角色类型可扩展 :通过

role_type字段可轻松添加新角色 - 权限粒度可细化:当前按知识库维度,可扩展到文档/文本块维度

- 审计日志:记录所有关键操作,便于追溯

12.4 代码复用性

本系统的 RBAC 设计具有良好的通用性,核心组件可复用到其他项目:

PermissionChecker- 可直接用于任何 Python Web 应用AuthManager- 适用于 Streamlit 应用- 数据模型层 - 可迁移到 Django、Flask 等框架

DifyClient- 可独立用于其他 Dify 集成项目

项目源代码

完整的项目代码和更详细的实现,请访问我的知识星球( https://t.zsxq.com/CCi0k ),获取完整系统项目源代码。