https://mp.weixin.qq.com/s/_9yTezzeFx2i1bCIBGOchQ

伊朗网络安全专家指出,此次事件可能涉及四种恶意攻击手段,揭示了美国在技术层面的"深度渗透"能力:

-

硬件后门植入:设备内置"后门程序",即使未联网也能被远程激活,直接破坏设备或篡改数据。

-

恶意数据包攻击:通过内部网络发送特定数据包,触发预设漏洞,导致系统瞬间崩溃。

-

潜伏恶意软件:早在设备部署时植入病毒,在特定时间(如战争期间)被激活执行破坏任务。

-

供应链污染:在设备生产或运输环节篡改硬件/软件,即使更换系统也无法清除"毒瘤"。

处理器是整机设备中的管理核心,鉴于美国整机厂多数采用Intel/AMD的处理器,我们仅从intel处理器的角度分析可能的网络攻击渠道。

一、技术浅析

我们用美国整机商惠普和美国芯片intel处理器的新闻开头:

https://support.hp.com/cn-zh/document/ish_11946303-11947016-16/hpsbhf04003,

这是惠普官网关于intel处理器固件漏洞的描述。

原文是通过升级固件缓解安全漏洞,这件事我们反过来理解:

公开升级固件---->消减漏洞

隐秘降级固件---->制造漏洞

隐秘负向升级---->制造漏洞

在公开披露的信息中,intel的处理器固件很多是厂家自签名认证的固件:

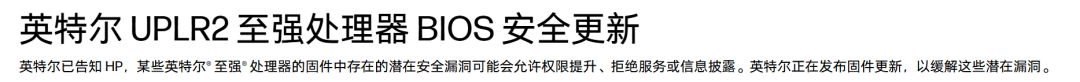

图1 Intel处理器的固件

如上图中,除内置不可更改的ROM外的,和BIOS共同存放在FLASH器件中的uCode和FW(ACM、PCH、ME)都是厂家签名的固件。这些固件基本只有Intel掌控密钥,不提供代码,不接受监管(任何外国政府和机构)。相关固件的运行特点、功能特点、潜在风险分析如下;

表1 Intel 固件浅析

|------------|--------------------------------------|---------------------------------------------------|------------------------------------------------------|

| 固件名称 | 运行环境 | 主要功能 | 潜在风险 |

| ME/CSME 固件 | PCH 内部独立处理器,主板通电即运行,完全独立于主 CPU 和操作系统 | 企业远程管理 (AMT)、硬件级安全 (Boot Guard/PTT)、电源管理、DRM 内容保护 | 拥有最高系统权限,完全闭源不可审计,漏洞可绕过所有系统防护,官方不支持完全禁用 |

| PCH 固件 | PCH 芯片内部多个专用控制器 (PMC/ISH/cAVS 等) | 管理所有主板外设 (USB/PCIe/ 网口等)、电源状态转换、底层总线控制 | 控制所有硬件 IO,漏洞可实现持久化攻击,与 ME 深度集成易被牵连攻破 |

| ACM 固件 | 主 CPU SMX 特殊执行模式,BIOS 启动前运行 | 执行 Boot Guard 固件验证、初始化 TXT/SGX/TDX 可信执行环境 | Intel 独家签名不可修改,漏洞可完全绕过安全启动,签名密钥泄露会导致全平台信任链崩溃 |

| MicroCode | CPU 内核内部,每次系统上电时从 BIOS 或操作系统加载 | 修复 CPU 硬件漏洞、修正指令集错误、优化性能与功耗 | Intel 独家签名不可修改,漏洞可突破虚拟化和加密保护,更新可能导致性能下降或不稳定,部分更新无法回滚 |

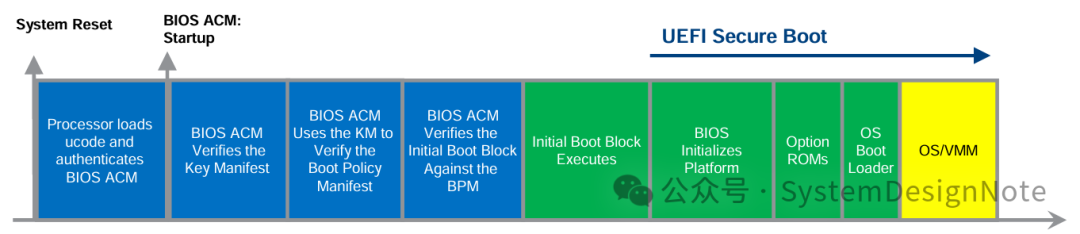

下图是intel的安全启动校验机制。

图2 intel 安全启动机制

注意第一步,System reset后,Processor loads ucode and authenticates BIOS ACM这一部分,展开后,可以理解为processor的ME基于ROM启动,使用内置公钥校验包括ME固件、PCH固件、ACM固件、uCode等,都是intel用保密的私钥签名的加密二进制文件,只有intel可以更新,只有Intel有能力更新。

注意到ME的特点,通电即运行,完全独立与CPU和OS,即使CPU深度睡眠,拥有完全独?????????????OS???无法关闭。拥有网络权限,可远程管理。

有没有可能Intel处理器内部预制的ROM包含了后门?

有没有可能ME固件、ACM固件预制了后门?

有没有可能升级后消减了被发现的漏洞/后门,增加了未被发现的漏洞/厚么?

有没有可能在你不感知的情况,ME自动更新了固件?

有没有可能漏洞和后门通过网格无所顾忌的发送了你的数据?

有没有可能在特定的场景下,瘫痪了你的设备?

我们可以理解为,选择了Intel的器件,就选择了相信Intel。

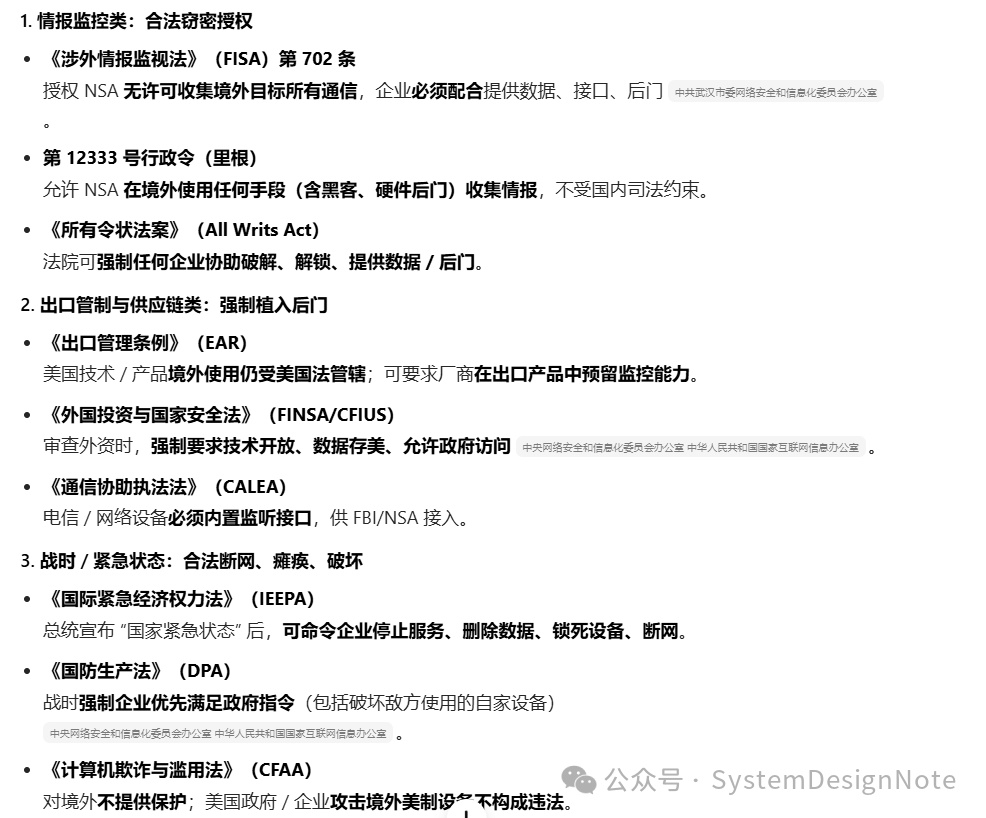

二、美国法律角度:企业 "必须配合",用户 "不受保护"

美国通过一整套法律,强制企业提供后门、数据、控制权,并豁免美国政府与企业的境外责任。

结论:选择相信Intel就等于选择相信美国政府,就等于选择相信-

NSA美国国家安全局

CIA中央情报局

FBI联邦调查局。

那他们可信吗?

去问问斯诺登和阿桑奇。

三、那我们应该怎么做?

有条件的情况下,还是相信自己人。

信创行业的2+8+N:

从基础硬件、基础软件、应用软件、信心安全入手,党政引领,八大支柱行业先行,全社会铺开。