一、引言

网络地址转换(NAT)与虚拟专用网是软考网络工程师案例分析题的核心考点,属于边界网络技术模块,**占案例题分值约 20%-25%。**其中 NAT 技术由 IETF 在 RFC 1631 中定义,1994 年正式发布,最初为解决 IPv4 地址枯竭问题,后续衍生出隐藏内网结构、实现服务器对外发布等附加功能;虚拟专用网技术从 1990 年代开始发展,IPSec 协议族由 IETF 在 1998 年发布 RFC 2401-RFC 2410 系列标准定义,GRE 协议由 RFC 1701 规范,二者共同构成了跨公网安全互联的技术基础。

本文将从核心原理、配置方法、方案对比、场景应用、常见故障排查五个维度展开,覆盖软考大纲要求的所有 NAT 与 虚拟专用网 知识点,包含华为路由器、防火墙的标准配置案例,以及考试高频易错点提示。

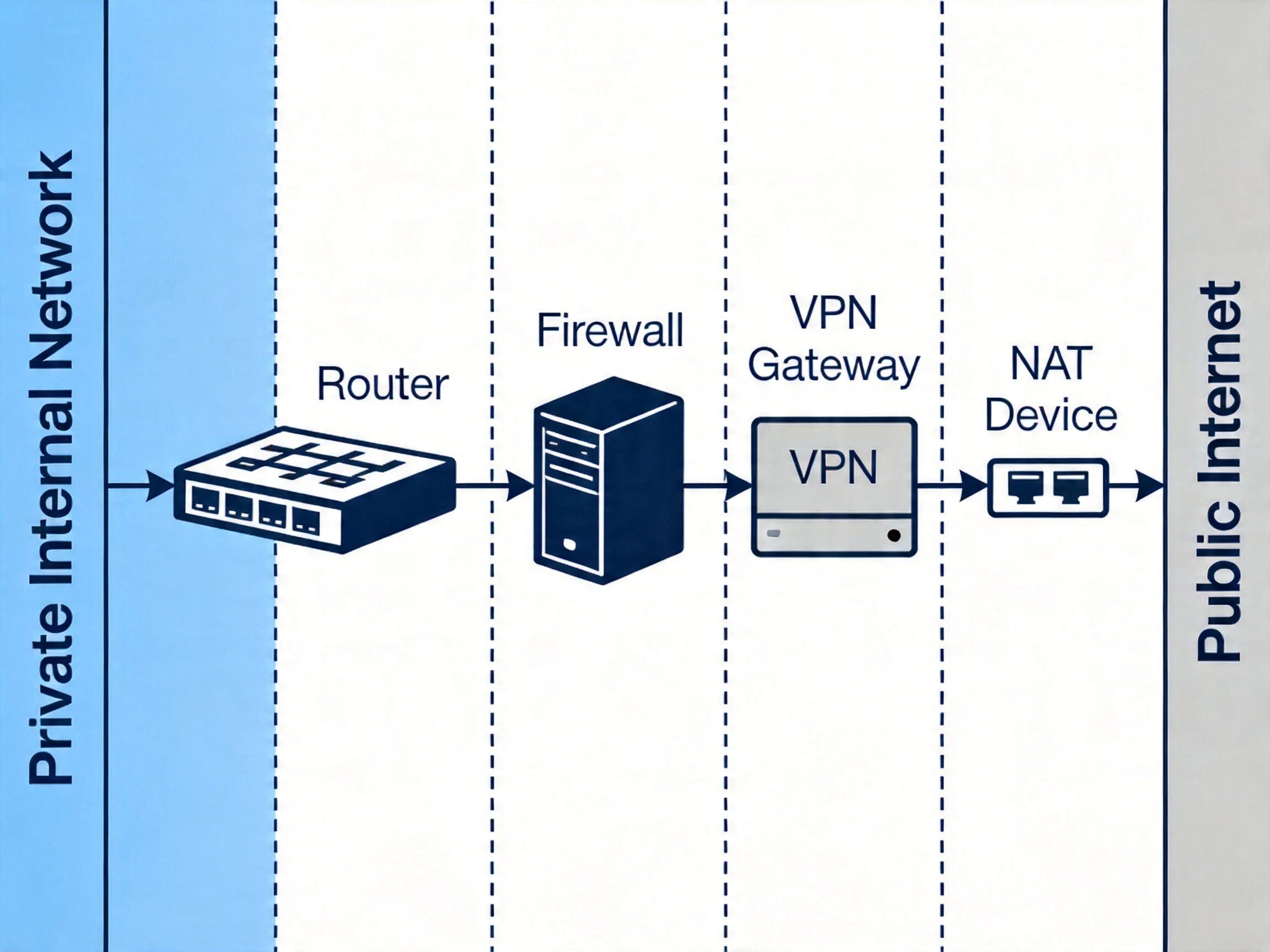

NAT 与 虚拟专用网 在企业网络边界的部署位置示意图

二、NAT 核心原理与实现方案

**NAT 的核心逻辑是在网络边界设备(路由器、防火墙)上维护地址映射表,对数据包的源或目的 IP 地址、传输层端口进行修改,实现私有地址与公有地址的转换。**私有地址范围由 RFC 1918 定义,包括 10.0.0.0/8、172.16.0.0/12、192.168.0.0/16 三个网段,此类地址无法在公网路由,必须经过 NAT 转换后才能访问互联网。

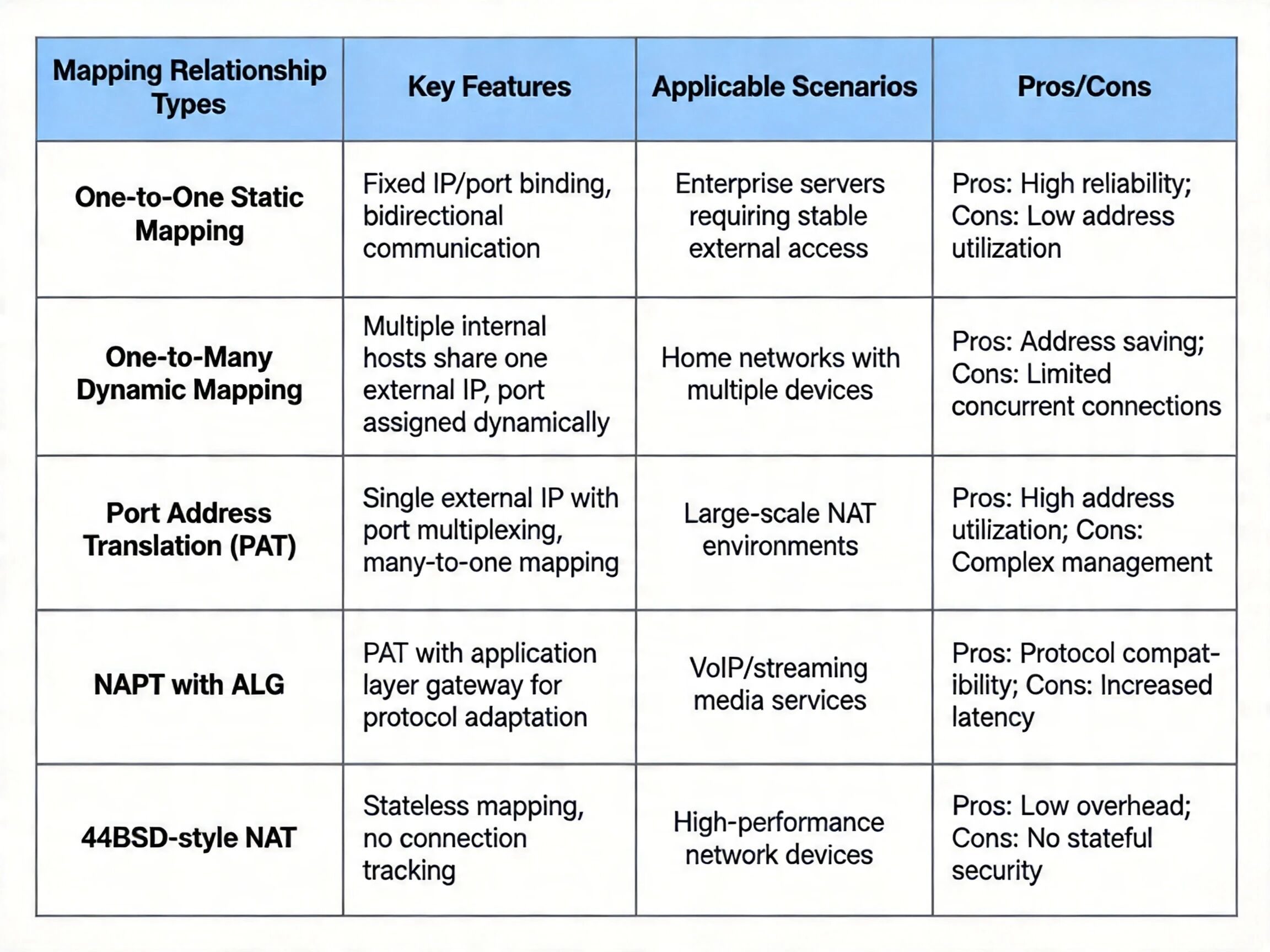

2.1 NAT 的五类实现方式对比

不同 NAT 类型的技术特性、配置命令、适用场景存在明确差异,是软考选择题和案例题的高频考点:

静态 NAT

原理:实现私网 IP 与公网 IP 的一对一固定映射,每个私网 IP 独占一个公网 IP,映射关系永久有效。

配置命令(华为路由器):nat static global 203.0.113.10 inside 192.168.1.10

适用场景:内网服务器需要对外提供固定公网 IP 访问的场景,如企业官网服务器、邮件服务器。

优缺点 :配置简单,映射关系稳定,但公网 IP 利用率低,无法解决地址枯竭问题。

动态 NAT(Basic NAT)

原理:预先配置公网地址池,内网主机访问外网时动态分配空闲公网 IP,会话结束后回收 IP,不进行端口转换,实现多对多映射。

配置命令:nat outbound 2000 address-group 1 no-pat,其中no-pat表示不使用端口转换。

适用场景:内网少数主机需要固定公网 IP 访问特定外部系统的场景,目前已极少使用。

优缺点 :公网 IP 利用率略高于静态 NAT,但仍需与内网并发访问量匹配的公网 IP 数量,成本较高。

NAPT(端口地址转换)

原理:采用 "公网 IP + 传输层端口号" 的映射方式,多个私网 IP 可以共享同一个或少数几个公网 IP,通过不同端口区分不同会话,实现多对一映射。

配置命令:nat outbound 2000 address-group 1,默认启用 PAT 模式。

适用场景:大多数企业内网用户访问互联网的场景,是目前主流的 NAT 部署方式。

优缺点 :公网 IP 利用率极高,一个公网 IP 可支持 6 万以上并发会话,但无法为内网主机提供固定的对外访问地址。

Easy IP

原理:NAPT 的特例,不需要预先配置公网地址池,直接使用边界设备出口接口的公网 IP 作为转换地址,适合出口 IP 动态获取的场景。

配置命令:nat outbound 2000,无需指定地址池。

适用场景:小型办公网络、家庭网络,出口采用 PPPoE 拨号或 DHCP 动态获取公网 IP 的场景。

优缺点 :配置最简,无需维护公网地址池,但仅能使用一个公网 IP,并发会话量受接口 IP 限制。

NAT Server(端口映射)

原理:一对一的端口级映射,将公网 IP 的指定端口映射到内网服务器的对应端口,同一个公网 IP 的不同端口可以映射到不同的内网服务器。

配置命令:nat server protocol tcp global 203.0.113.20 80 inside 192.168.1.20 80

适用场景:对外发布内网 Web、FTP、邮件等服务的场景,可实现一个公网 IP 承载多个业务服务。

优缺点 :公网 IP 利用率高,可灵活发布多个服务,但需要注意端口冲突问题,且需要配合安全策略限制访问权限。

五类 NAT 实现方式的映射关系对比表

2.2 防火墙 NAT 配置规范

华为 USG 系列防火墙配置 NAT 需采用 "安全策略 + NAT 策略" 联动模式,二者缺一不可:

安全策略负责控制流量的通断,需要允许内网到外网的流量通过;

NAT 策略负责定义地址转换的规则,指定转换的源地址范围、转换后的地址池。

典型配置案例如下:

1. 配置NAT地址池,启用PAT模式

[USG6600E] nat address-group addressgroup1

[USG6600E-address-group-addressgroup1] mode pat

[USG6600E-address-group-addressgroup1] route enable

[USG6600E-address-group-addressgroup1] section 0 203.0.113.2 203.0.113.2#

2. 配置安全策略,允许信任域到非信任域的内网流量通过

[USG6600E] security-policy

[USG6600E-policy-security] rule name policy_nat_permit

[USG6600E-policy-security-rule-policy_nat_permit] source-zone trust

[USG6600E-policy-security-rule-policy_nat_permit] destination-zone untrust

[USG6600E-policy-security-rule-policy_nat_permit] source-address 192.168.0.0 16

[USG6600E-policy-security-rule-policy_nat_permit] action permit

3. 配置NAT策略,执行源地址转换

[USG6600E] nat-policy[USG6600E-policy-nat] rule name policy_nat_out

[USG6600E-policy-nat-rule-policy_nat_out] source-zone trust

[USG6600E-policy-nat-rule-policy_nat_out] destination-zone untrust

[USG6600E-policy-nat-rule-policy_nat_out] action source-nat address-group addressgroup12.3 NAT Server 与黑洞路由配置

当 NAT Server 使用的公网 IP 与边界设备出口接口 IP 不在同一网段时,必须配置黑洞路由,防止路由环路:

原理:公网路由器会将去往映射公网 IP 的流量转发到企业边界设备,若未配置黑洞路由,当内网服务器不可用时,边界设备会根据默认路由将流量再次转发回公网,形成环路。

配置命令

配置端口映射,将公网1.1.1.1的80端口映射到内网192.168.1.2的80端口

[Huawei] interface gigabitethernet 1/0/0

[Huawei-GigabitEthernet1/0/0] nat server protocol tcp global 1.1.1.1 www inside 192.168.1.2 www# 配置黑洞路由,将去往1.1.1.1/32的流量丢弃

[Huawei] ip route-static 1.1.1.1 32 NULL 0软考高频考点:黑洞路由的掩码必须是 32 位,仅匹配映射的单个公网 IP,避免影响其他流量。

三、IPSec 虚拟专用网 核心配置与故障排查

IPSec 是网络层加密协议族,由 IETF RFC 2401 系列标准定义,为 IP 数据包提供端到端的认证、加密、完整性校验服务,是站点到站点(Site-to-Site) 虚拟专用网的行业标准,也是软考案例题的必考内容。

3.1 IPSec 虚拟专用网 标准化配置五步法

IPSec 虚拟专用网 配置需遵循固定流程,所有步骤参数必须两端对称,否则隧道无法建立:

第一步:配置感兴趣流 ACL

定义需要 IPSec 保护的业务流量,通常为两端内网网段之间的互访流量,ACL 规则两端必须镜像对称。

配置示例:

[RA] acl 3000

[RA-acl-adv-3000] rule permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255第二步:配置 IPSec 安全提议

定义流量的保护方法,包括封装模式、安全协议、加密算法、认证算法,所有参数两端必须完全一致。

配置示例:

[RA] ipsec proposal tran1

[RA-ipsec-proposal-tran1] encapsulation-mode tunnel

隧道模式,站点到站点虚拟专用网默认使用

[RA-ipsec-proposal-tran1] transform esp # 使用ESP协议,支持加密+认证

[RA-ipsec-proposal-tran1] esp encryption-algorithm aes-256

[RA-ipsec-proposal-tran1] esp authentication-algorithm sha2-256第三步:配置 IKE 对等体

定义密钥协商参数,包括预共享密钥、对端公网地址、IKE 版本、协商模式,参数需两端匹配。

配置示例:

[RA] ike peer peer1

[RA-ike-peer-peer1] pre-shared-key simple Huawei@123

预共享密钥两端必须完全相同[RA-ike-peer-peer1] remote-address 20.20.20.1 # 对端公网IP

[RA-ike-peer-peer1] ike-proposal 10 # 引用IKE提议,默认使用IKEv1主模式第四步:配置 IPSec 安全策略

关联 ACL、安全提议、IKE 对等体,形成完整的保护策略。

配置示例:

[RA] ipsec policy policy1 10 isakmp

[RA-ipsec-policy-isakmp-policy1-10] security acl 3000

[RA-ipsec-policy-isakmp-policy1-10] proposal tran1

[RA-ipsec-policy-isakmp-policy1-10] ike-peer peer1第五步:接口应用安全策略

将 IPSec 安全策略应用在连接公网的出接口上,对进出接口的流量进行加密 / 解密处理。

配置示例:

[RA] interface GigabitEthernet 0/0/1

[RA-GigabitEthernet0/0/1] ipsec policy policy1

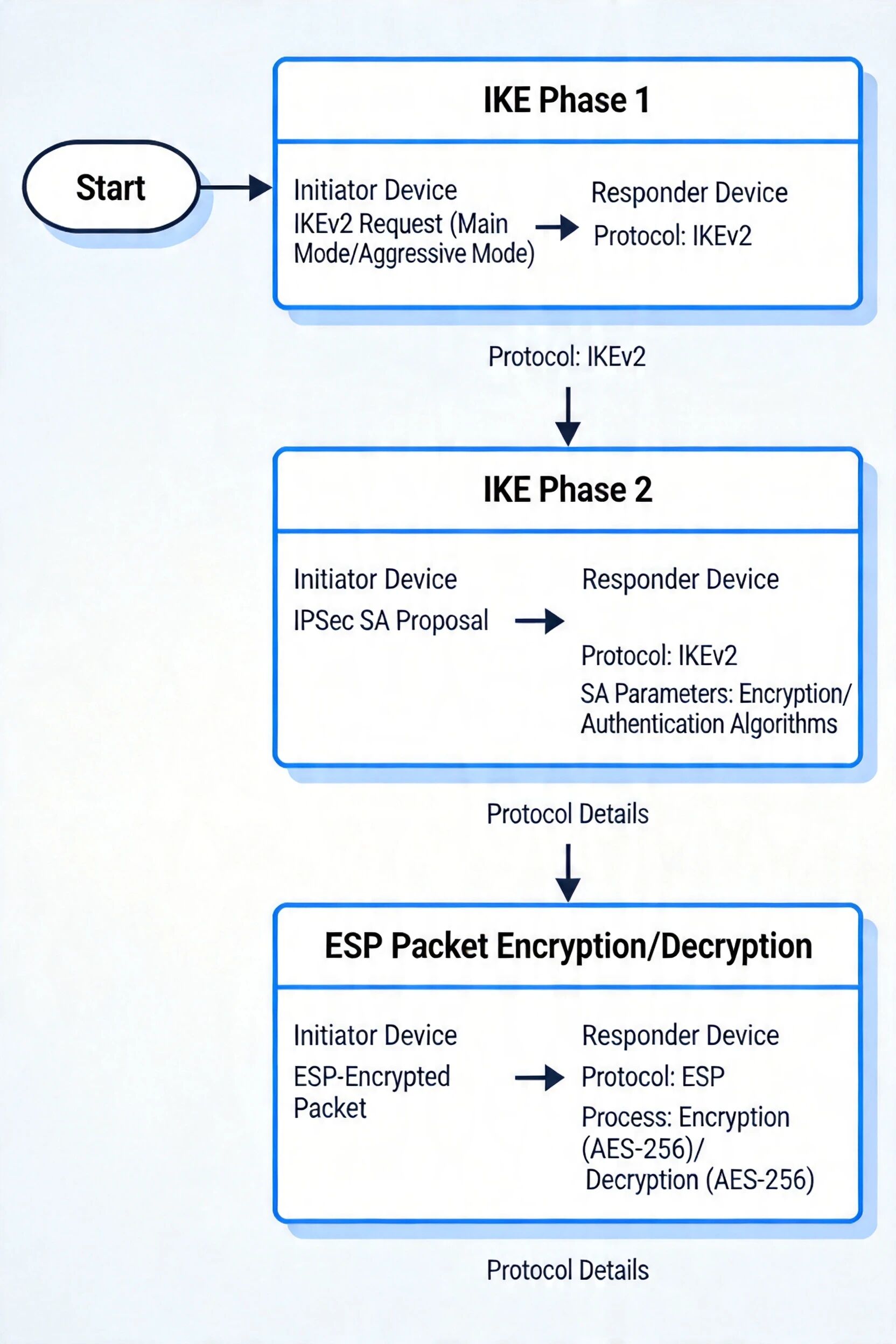

IPSec 虚拟专用网协商流程与报文交互示意图

3.2 IPSec 与 NAT 冲突的解决方案

当 IPSec 虚拟专用网流量穿越 NAT 设备时,由于 ESP 协议封装的报文没有传输层头部,NAT 设备无法进行端口转换,会导致隧道建立失败。解决方案是启用 NAT 穿越功能(RFC 3947 定义):

原理:启用 NAT 穿越后,IKE 协商使用 UDP 500 端口进行初始协商,检测到 NAT 设备后自动切换到 UDP 4500 端口封装 ESP 报文,使 NAT 设备可以识别并转换端口。

配置命令:

[RA] ike peer peer1

[RA-ike-peer-peer1] nat traversal软考易错点:NAT 穿越需要在虚拟专用网 VPN 两端同时启用,且中间 NAT 设备需要放开 UDP 500 和 4500 端口的访问权限。

3.3 IPSec 虚拟专用网 常见故障排查

IPSec 隧道建立失败是案例题常见的排错考点,常见原因按优先级排序为:

ACL 配置错误 :两端感兴趣流不对称,或包含不需要保护的流量;

安全提议参数不匹配 :加密算法、认证算法、封装模式两端不一致;

预共享密钥错误 :两端密钥字符、大小写不匹配;

路由不可达 :两端公网地址之间无法 Ping 通,或内网路由缺失;

NAT 穿越未启用 :虚拟专用网 流量经过 NAT 设备时未开启 NAT 穿越功能;

安全策略拦截 :中间防火墙或边界设备拦截了 ESP 协议(协议号 50)、IKE 协议(UDP 500/4500 端口)。

四、GRE 虚拟专用网 与 GRE over IPSec 配置

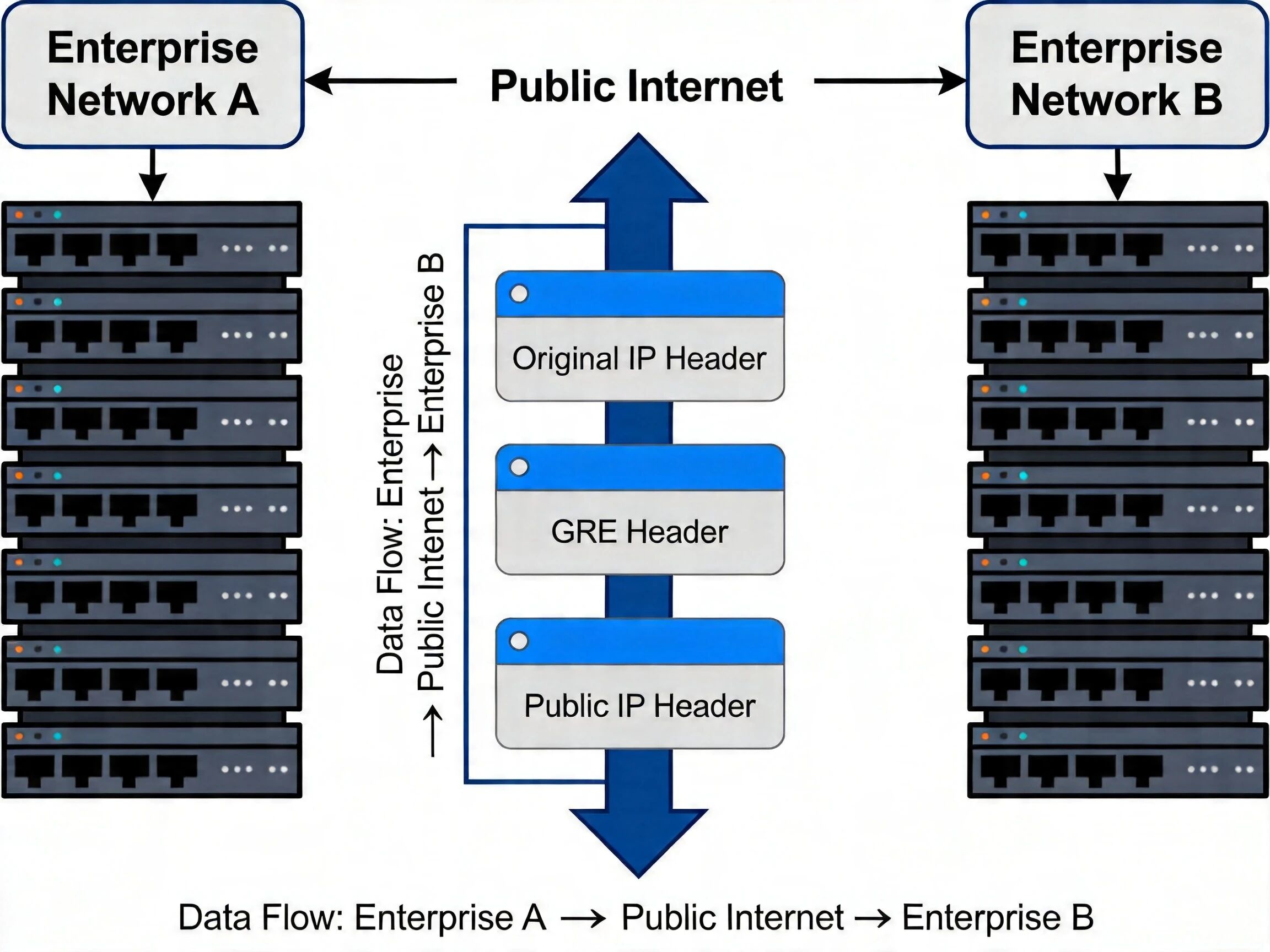

GRE(通用路由封装)协议由 RFC 1701 定义,是一种三层隧道封装协议,本身不提供加密功能,主要实现异种网络互联和动态路由协议穿越公网的需求,常与 IPSec 结合使用。

4.1 GRE 隧道核心配置

GRE 隧道配置仅需在两端路由器上配置 Tunnel 接口,参数两端对称即可:

R1端配置

[R1] interface Tunnel 0/0/1

[R1-Tunnel0/0/1] ip address 10.10.10.1 30 # 隧道接口IP,两端需在同一网段

[R1-Tunnel0/0/1] tunnel-protocol gre # 指定隧道协议为GRE

[R1-Tunnel0/0/1] source 202.100.1.1 # 本地公网IP作为隧道源地址

[R1-Tunnel0/0/1] destination 203.100.1.1 # 对端公网IP作为隧道目的地址

R2端配置

[R2] interface Tunnel 0/0/1

[R2-Tunnel0/0/1] ip address 10.10.10.2 30

[R2-Tunnel0/0/1] tunnel-protocol gre

[R2-Tunnel0/0/1] source 203.100.1.1

[R2-Tunnel0/0/1] destination 202.100.1.1配置完成后,Tunnel 接口可视为普通三层接口,支持 OSPF、BGP 等动态路由协议的邻居建立,实现两端内网路由的自动学习。

GRE 隧道封装结构与数据流转示意图

4.2 GRE over IPSec 配置方案

GRE over IPSec 结合了两种技术的优势:GRE 支持动态路由协议封装,IPSec 提供加密保护,是企业跨公网运行动态路由的标准方案。配置关键在于 IPSec 的感兴趣流需要保护 GRE 隧道两端公网 IP 之间的流量,而非业务网段流量:

配置ACL匹配GRE隧道流量

[R1] acl 3000

[R1-acl-adv-3000] rule permit gre source 202.100.1.1 0 destination 203.100.1.1 0其余 IPSec 配置与前述五步法完全相同,IPSec 会对所有 GRE 封装的报文进行加密,实现业务流量的安全传输。

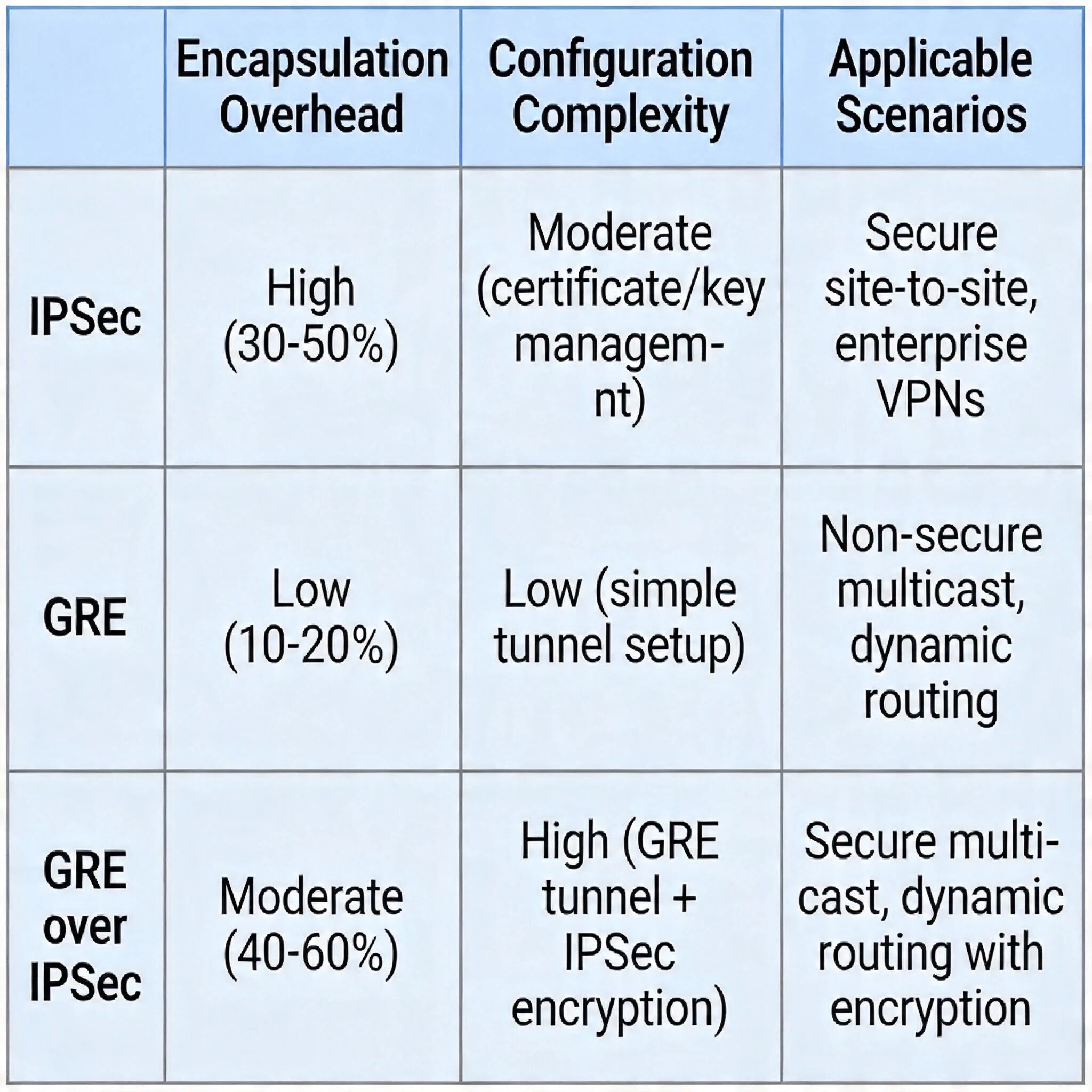

4.3 GRE 与 IPSec 虚拟专用网方案对比

| 技术维度 | IPSec 虚拟专用网 | GRE 虚拟专用网 | GRE over IPSec |

|---|---|---|---|

| 加密能力 | 支持认证和加密 | 无加密能力 | 支持认证和加密 |

| 动态路由支持 | 不支持(仅传输 IP 单播) | 支持所有三层协议 | 支持所有三层协议 |

| 封装开销 | 约 20-30 字节 | 约 24 字节 | 约 50-60 字节 |

| 配置复杂度 | 较高(需配置五要素) | 简单(仅需 Tunnel 接口) | 中等(需同时配置两类) |

| 适用场景 | 静态路由的站点互联 | 异种网络、动态路由互联 | 需要加密的动态路由互联 |

三类 虚拟专用网方案特性对比表

五、软考考法总结与备考建议

5.1 核心考点梳理

NAT 模块:

根据场景选择合适的 NAT 类型,重点区分 NAPT、Easy IP、NAT Server 的适用场景;

防火墙 NAT 配置的安全策略与 NAT 策略联动要求;

NAT Server 黑洞路由的作用与配置方法。

虚拟专用网模块:

IPSec 虚拟专用网五步法配置,重点关注参数对称性要求;

IPSec NAT 穿越的应用场景与配置;

GRE over IPSec 的感兴趣流配置要点;

虚拟专用网 隧道建立失败的故障排查思路。

综合应用:

案例题常结合路由技术、安全策略进行综合考察,典型场景为:内网用户通过 NAT 访问互联网,同时分支与总部通过 IPSec 虚拟专用网互联,需要注意:

NAT 策略需要排除 虚拟专用网 感兴趣流,避免 虚拟专用网 流量被 NAT 转换导致隧道建立失败;

静态路由或动态路由的优先级配置,避免业务流量走默认路由而非 虚拟专用网 隧道;

安全策略需要同时允许 NAT 流量和 虚拟专用网 流量通过。

5.2 备考最佳实践

熟练掌握华为路由器、防火墙的 NAT 与 虚拟专用网 配置命令,重点记忆命令关键字和参数顺序;

对比记忆路由器与防火墙 NAT 配置的差异:路由器仅需配置接口下的 NAT 命令,防火墙需要安全策略 + NAT 策略联动;

整理 IPSec 排错的标准化流程,按照 "物理层 - 路由层 - ACL - 协商参数 - 安全策略" 的顺序排查故障;

完成近 5 年软考案例题中 NAT 与 虚拟专用网相关的题目,总结常见考点和易错点。

5.3 前沿技术趋势

随着 IPv6 的规模部署,NAT 的地址转换需求将逐步降低,但 NAT64 等过渡技术仍将长期存在;虚拟专用网 技术向 SD-WAN 方向演进,结合智能选路、应用优化、零信任安全等特性,成为企业广域网互联的主流方案,近年软考已出现相关考点的初步考察,备考时需关注 SD-WAN 与传统 虚拟专用网 的技术差异。