0x01 工具介绍

LeakDetector 是一款专为红队渗透测试人员和安全研究员设计的自动化信息泄露侦察工具。它基于 Bing 搜索引擎的高级语法(Dork),结合 Playwright 浏览器自动化技术,能够高效、精准地发现互联网上由于配置不当、运维疏忽或系统漏洞而暴露的敏感信息。

与传统脚本不同,LeakDetector 引入了

智能抗反爬机制 和深度内容分析引擎,支持从数千个结果中自动筛选出高价值的敏感文件(如 Excel 通讯录、身份证名单、API 密钥配置等),并自动生成可视化的审计报告。

注意:现在只对常读和星标的才展示大图推送,建议大家把渗透安全HackTwo "设为 星标**⭐️****** "否 则可能就看不到了啦!

下载地址在末尾 #渗透安全HackTwo

0x02 功能介绍

✨Skill功能说明

多维度 Dork 侦察策略:内置 6 层实战侦察策略,全方位检测 API 泄露、敏感文件、后台系统、漏洞特征等风险

智能浏览器引擎:基于 Playwright 内核,支持验证码绕过、动态渲染抓取,解决 IP 封禁与爬虫难题

深度内容分析与提取:解析各类文档,自动提取隐私信息,通过风险评分标记高危条目

高性能并发架构:线程池并发扫描 + 流水线设计,搜索与分析分离,大幅提升扫描效率

可视化关键词管理:GUI 图形化编辑,支持关键词分类管理、自定义配置与一键恢复默认

智能数据整理:自动补全文件下载,多格式并行解析,完成数据去重、分类与垃圾过滤

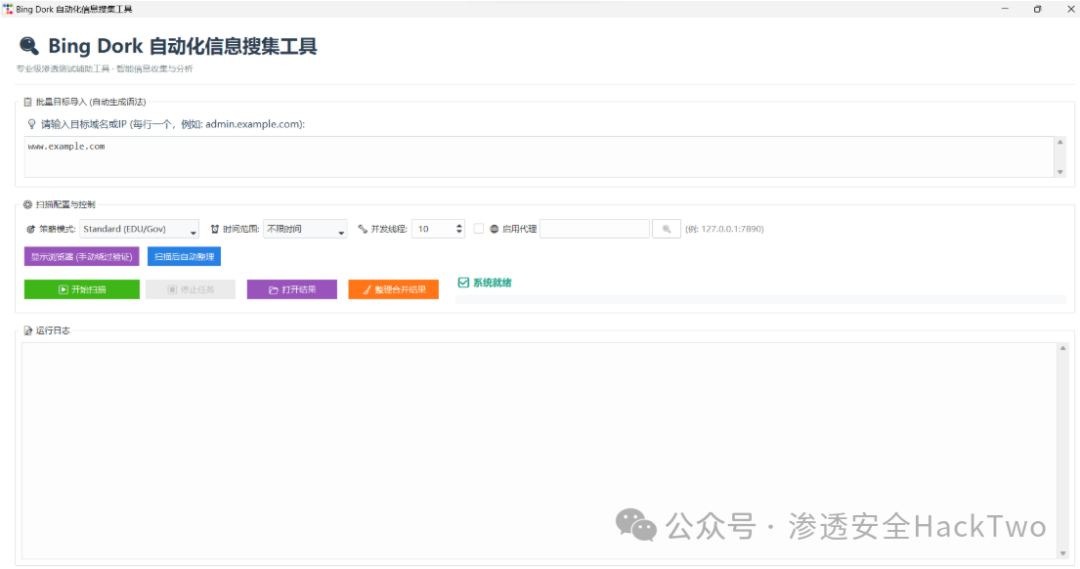

主界面与配置

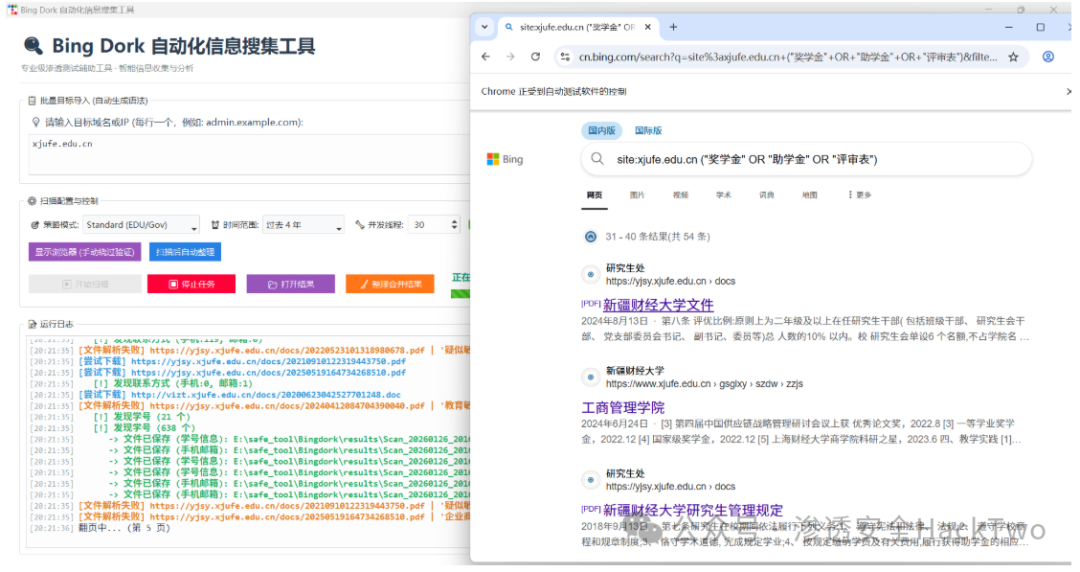

自动化扫描

结果分析

浏览器模式 (Bypass CAPTCHA)

关键词管理

扫描结果保存在 results/Scan_YYYYMMDD_HHMMSS/ 目录下:

-

信息泄露扫描报告_xxx.xlsx-

汇总详情页: 包含所有发现的高危条目,按风险评分排序。

-

扫描概览页: 各类风险的数量统计、高危域名 Top20 分布。

-

风险评分: 红色背景为极高危(身份证/密码),黄色为中危(邮箱/手机)。

-

-

下载的文件 : 扫描过程中自动下载的

.xlsx,.pdf等原始文件会保存在对应文件夹中,供人工取证。

0x03 更新介绍

修复一些问题,添加可视化关键词管理界面。代理问题:因为 Bing 检测到代理 IP 是"非人类用户"后,偷偷返回了"降级结果",即忽略 site: 语法的搜索结果,建议ip更换干净一点的或者尽量不使用代理。增加linux版本0x04 使用介绍

📦基础使用流程

本工具已打包为独立的 LeakDetector.exe,无需安装 Python 或依赖库。

1. 启动

直接双击 LeakDetector.exe 即可启动图形化界面。

2. 基础配置

-

输入目标在主界面的文本框中输入

根域名,支持批量导入。

示例 :

example.com``university.edu.cn -

选择模式

-

-

Standard (EDU/Gov): 适合教育、政府目标,侧重文档泄露和 PII 提取。

-

Enterprise: 适合企业目标,侧重后台、OA、DevOps 暴露。

-

All : 执行所有 P1-P6 策略(耗时较长)。开始运行 : 点击

▶ 开始扫描按钮。

-

3. 进阶功能:浏览器模式 (强烈推荐)

默认情况下工具使用 HTTP 请求模式(速度快但易被封)。建议开启 "显示浏览器 (手动绕过验证)":

-

勾选界面上的

显示浏览器复选框。 -

工具会自动启动一个 Chrome / Edge 窗口。

-

不要关闭该窗口。当遇到 Bing 验证码时,工具会暂停并弹窗提示。

-

您只需在浏览器中手动完成滑块验证,然后点击工具弹窗的

确定,扫描将自动继续。

配置文件说明 (config.json)

工具首次运行后会在同级目录生成 config.json,可修改高级选项:

{ "proxy_enabled": true, // 是否默认启用代理 "proxy_url": "127.0.0.1:7890", // 代理地址 (HTTP/Socks5) "use_browser": false, // 默认是否开启浏览器模式 "max_threads": 10, // 扫描并发线程数 (建议 5-20) "time_range": "不限时间", // 默认时间过滤 (过去24h/1周/1月等) "auto_organize": false // 扫描结束后是否自动整理结果文件夹}关键词配置 (keywords.json)

工具支持自定义敏感信息检测关键词,配置文件在首次使用"关键词管理"功能后自动生成:

{ "敏感入口/系统": ["后台", "管理系统", "登录", "Admin", ...], "教育敏感数据": ["学号", "录取", "成绩单", ...], "企业商业机密": ["合同", "薪资", "工资", ...], "个人隐私数据": ["身份证", "手机号", "通讯录", ...], "报错/调试信息": ["SQL syntax", "Fatal error", ...], "敏感凭证/Token": ["api_key", "access_token", ...]}下载

⬇️回复20260422获取下载⬇️