1. 什么是物联网(IOT)

- 简单来说就是万物互联,把传统非智能物理设备通过传感器、通信模块、嵌入式芯片接入网络,实现数据采集、远程控制、云端联动的整套体系

- 物联网整体三层架构

- 感知层:终端设备、传感器等硬件设备,负责采集数据

- 网络层:移动通信、以太网、无线传输等,负责数据转发通信

- 应用层:物联网管理平台、业务系统、云端服务,负责业务落地

2. 物联网安全在防什么?核心风险是什么?

- 物联网安全 = 感知层安全+网络层安全+应用层安全

2.1 感知层(设备本身)风险

- 固件无加密、可直接读取,逆向泄漏源码、密钥、账号密码

- 弱口令/硬编码密码(设备出场密码统一不变,无法修改)

- 调试接口开放(串口、JTAG、SWD),直接读取内存、输入恶意固件

- 传感器数据被伪造、物理破坏设备

2.2 网络层风险

- 通信明文传输,数据被抓包监听、篡改、劫持

- 协议设计缺陷,无检验、无加密、无身份认知

- 网关漏洞突破,横向渗透内网所有物联网设备

- DDoS僵尸网络

2.3 应用层风险

- 物联网平台API越权、未授权访问,批量控制全网设备

- APP逆向抓包,篡改控制指令

- 云端数据泄漏(用户隐私、监控视频、工业生产数据)

- 后台管理系统漏洞(SQL注入、后台弱口令)

2.4 物联网安全和传统网络安全,最大的区别是什么?

- IoT 设备算力弱、资源有限,不能部署重型杀毒、安全防护

- 设备量大、分布零散、物理暴露,易被物理破坏、就地篡改

- 大量私有协议、轻量协议(MQTT/CoAP),协议漏洞多、防护弱

- 生命周期长,设备常年不升级、难补丁,遗留漏洞多

- 既要防网络安全,还要防物理层、终端设备本身的安全风险

3. 常见协议简介

3.1 MQTT协议(消息队列遥测传输协议)简介

3.1.1 基础概念

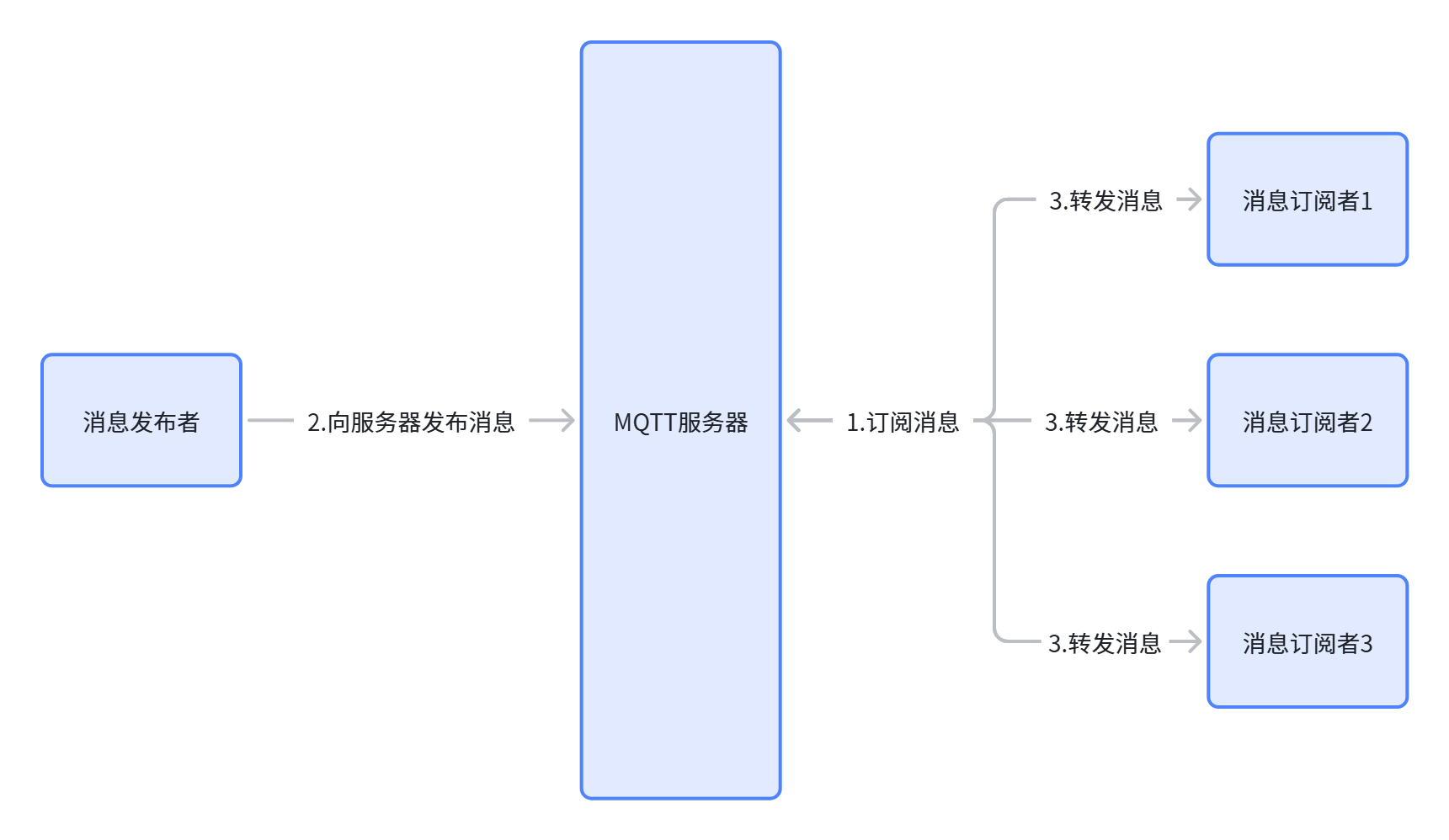

- MQTT 协议构建于 TCP/IP 协议之上,是一种基于发布/订阅模式的轻量级通讯协议

3.1.2 应用场景

- 智能家居、车联网、工业互联网、远程监控和控制、消息通知、资源监控与管理、数据采集和分析

3.1.3 优势(可靠性)

- 跨语言

- 建立在 TCP/IP 协议基础之上,所以 MQTT 协议可靠

- 服务质量设置,MQTT 协议提供了三种服务质量配置,分别为:

- Qos 0:消息可能丢失

- Qos 1:消息不会丢失,但是可能重复

- Qos 2:消息不会丢失,也不会重复

- 心跳保活

- 持久会话:代理保留客户端发送过来的消息,以便于消息订阅端上线立刻获取消息

3.1.4 劣势(安全性)

- 默认无加密、无强认证、无防篡改

3.1.4.1 如何变安全呢?

- 使用 TLS/SSL(把明文数据全程加密打包传输) 加密

- 明文MQTT默认固定端口 1883

- 加密后MQTT(MQTTS)默认用8883

- 强制账号密码、设备唯一证书认证

- 设备第一次连接服务器时进行身份验证

- 主题权限隔离,A设备只能发自己的主题

- 设备只能访问、发布自身业务对应的主题,禁止跨主题订阅与发布

- 报文校验、防重放攻击

- 对发来的报文比对校验码,错误就丢弃

- 防止黑客使用合法旧报文,处理的话效率低,而且像开门这种操作能够重复执行的话很危险

3.2 CoAP 协议

3.2.1 基础概念

- CoAP 是一种专为资源受限设备设计的轻量级应用协议,可视为"物联网界的 HTTP"

- 消息类型:

- CON:需要接收方确认的可信消息,失败会自动重传

- NON:不需要确认的消息,适用于可容忍丢失的数据

- ACK:对CON消息的确认响应

- RST:指示无法处理收到的消息

3.2.2 应用场景

- 智能家居、工业互联网、智能农业、电池供电设备、信号不稳定环境(CoAP 基于 UDP,开销绩效,且通过应用层机制弥补了 UDP 的不可靠,在弱网环境下比 TCP 更灵活)

3.2.3 优势(可靠性与效率)

- 极致轻量:CoAP 协议头部最小仅四字节,远小于 HTTP 协议的文本头部,极大节省带宽和计算资源

- 低功耗设计:专为电池供电设备优化,设备可以发送数据后立即休眠,无需维持长连接,显著延长电池寿命

- 可靠传输机制:通过 CON 消息和 ACK 确认实现可选的可靠性,支持重传机制,确保关键数据可靠到达

- RESTful 兼容性:与 HTTP 语义高度相似,开发者可快速迁移现有 Web 应用逻辑至物联网场景,降低开发门槛

- 资源发现能力:内置资源发现机制,设备可通过 /.well-know/core 路径自动暴露其可用资源列表,实现设备间无缝互操作

- 多播支持:允许一对多的通信,对于需要同时控制多个设备的场景非常高效

- 观察模式:支持订阅-发布机制,客户端可订阅资源变化,避免频繁轮询查询,显著降低网络流量

3.2.4 劣势(安全性与局限性)

- 默认无加密:CoAP协议默认以明文形式传输,容易被中间人攻击

- NAT穿透问题:由于 CoAP 使用 UDP,而 UDP 在发送数据前不建立连接,可能导致 NAT 路由器不知道将响应发送到那里,需要额外的 NAT 穿透技术

- 分片问题:当消息过大无法放入单个数据包时需要分片传输,增加协议复杂性并可能导致可靠性问题

- 安全机制较新:相比 HTTP 和 MQTT,CoAP 的安全机制相对不成熟,可用的库和工具较少,可能使开发过程更具挑战性

- 缺乏完善的生态系统:CoAP 协议相对较新,成熟的生态系统和工具不如 MQTT 丰富,可能导致兼容性问题

3.2.4.1 如何变安全呢

- DTLS 加密传输

- 安全模式选择:

- NoSec 模式:无安全机制,适用于隔离网络或调试阶段

- PreSharedKey 模式:使用预共享密钥进行对称加密,适用于资源受限设备

- RawPublicKey 模式:使用原始公钥进行非对称加密,适用于资源较丰富的设备

- Certificate 模式:使用 X.509 证书进行身份验证,提供最高级别安全性

- 访问控制

- 报文校验:防止重放攻击,确保未被篡改

- 网络隔离:部署在隔离的网络环境中,减少外部攻击面

3.3 Modbus 协议

3.3.1 基础概念

- Modbus 是一种串行通信协议,是工业电子领域最早且应用最广泛的通信协议

- 传输模式:

- Modbus RTU:二进制格式,传输效率高,是工业现场最常用的模式

- Modbus ASCII:文本可读格式,调试方便但传输效率较低

- Modbus TCP:基于以太网和 TCP/IP 协议,增加了 MBAP 报文头,适用于工业以太网

3.3.2 应用场景

- 工业自动化、楼宇自控、智能电网、数据采集与监控系统(SCADA)

- PLC 与传感器/执行器之间的数据交互、工业设备与上位机监控系统之间的通信

3.3.3 优势(可靠性与效率)

- 开放与标准化:协议完全公开且免费,已成为工业领域的"通用语言",几乎所有工业设备厂商都支持

- 简单可靠:报文结构极其简洁,主从轮询机制避免了数据冲突,在串行总线上稳定性极高

- 多种传输方式

- 数据模型清晰:定义了四种标准数据区(线圈、离散输入、输入寄存器、保持寄存器),数据访问规范统一

- 部署成本低:布线简单,硬件成本低廉,抗干扰能力强,适合长距离工业现场

- 易于开发与调试:协议逻辑简单,开发门槛低,且报文格式固定,使用抓包攻击极易分析

3.3.4 劣势(安全性与局限性)

- 无原生安全机制:标准 Modbus 协议不包含任何认证、加密或完整性校验机制,极易被窃听或篡改

- 主从架构瓶颈:通信完全由主站控制,从站无法主动上报数据,实时性受限于轮询速度,不适合事件驱动场景

- 数据长度限制

- 地址空间限制

- 缺乏标准化数据类型

3.3.4.1 如何变安全呢

- 网络隔离与物理安全:将 Modbus 网络部署在独立的、与公网物理隔离的工业内网中,严格限制物理访问权限

- 部署工业防火墙:在网络边界部署工业防火墙,通过白名单机制,仅支持特定的 IP 和功能码通过,组织非法访问

- 使用 VPN 或 IPSec 隧道:在 Modbus TCP 通信中,通过建立 VPN 或 IPSec 机密隧道,保障数据在公网传输过程中的机密性

- 协议封装与代理:使用安全的网关或代理服务器,将 Modbus 协议封装在 HTTPS 或 SSH 等安全协议内部进行传输

- 应用层加密:在应用层对敏感数据进行加密后再通过 Modbus 传输,接收方解密,但这需要自定义开发,会破坏协议的通用性

4. 等保简介

- 等保是国家强制的网络安全分级合规制度

4.1 五个等级

- 1级:自主保护(小门店、个人网站)

- 2级:指导保护(中小企业普通系统)

- 3级:监督保护(政府、国企、金融、物联网平台、工业互联网)

- 4级:强制保护(电力、燃气、轨道交通、核心工控)

- 5级:专控保护(国家核心系统)

4.2 等保2.0核心架构

- 一个中心,三重防护

- 安全管理中心:日志、审计、告警、权限统一管

- 安全通信网络:网络隔离、VPN、加密、访问控制

- 安全区域边界:防火墙、入侵防御、WAF、反病毒

- 安全计算环境:服务器/终端加固、身份认证、数据加密

- 再加物联网专属扩展需求

- 感知节点(摄像头、传感器、电表)防拆、防篡改、强认证

- 网关与设备双向认证、无线加密

- 设备全生命周期管理(入网、升级、退役)

- 轻量级加密(因为 IoT 设备算力弱)

4.3 等保流程

- 定级

- 结合业务重要性、数据敏感程度、受破坏后的影响范围,依法确定信息系统的安全保护等级

- 备案

- 定级完成后,将定级报告等材料备案

- 建设整改

- 按照相应等级的安全标准,对信息系统进行全面的安全建设和整改

- 等级测评

- 第三方机构进行正式等级测评

- 监督检查

- 三级及以上每年至少要进行一次安全检查