0x01 工具介绍

Anything Analyzer是一款面向红队实战、AI深度赋能的全场景流量分析仪,专为渗透测试、协议逆向与安全审计打造全域HTTPS抓包解密利器。工具整合内嵌浏览器CDP捕获与MITM中间人代理双重模式,全面覆盖网页、APP、终端脚本、IoT设备等多端流量采集需求,自动统一流量会话管理。依托AI智能分析引擎,可自动过滤冗余噪声、深度解析加密请求与JS加密逻辑,快速完成接口逆向、敏感风险排查与协议梳理工作。内置合规证书管理与MCP生态对接能力,轻量化易部署、操作简单高效,助力红队人员简化流量研判流程,高效开展资产梳理、漏洞筛查与业务协议深度分析工作。

注意:现在只对常读和星标的才展示大图推送,建议大家把渗透安全HackTwo "设为 星标**⭐️****** "否 则可能就看不到了啦!

下载地址在末尾 #渗透安全HackTwo

0x02 功能介绍

✨主要功能

为什么用 Anything Analyzer?

传统工具各管一摊:DevTools 只看浏览器、Fiddler/Charles 只做代理、Wireshark 看不了 HTTPS。抓完包还得自己翻几百条请求,手动分析。

Anything Analyzer 不一样 ------ 全场景抓包 + AI 自动分析:

网页 桌面应用 终端 脚本 手机/IoT Chrome Postman curl/wget Python App / 小程序 │ Electron │ Node.js │ │ │ │ │ │ ▼ ▼ ▼ ▼ ▼ ┌──────────┐ ┌─────────────────────────────────────────────────────┐ │ 内嵌浏览器 │ │ MITM 代理 (端口 8888) │ │ (CDP) │ │ 系统代理 / 手动指定 / Wi-Fi 代理 │ └─────┬─────┘ └──────────────────────┬──────────────────────────────┘ │ │ └──────────┬───────────────────┘ ▼ ┌─────────────────┐ │ 统一会话 Session │ ← 所有来源的请求汇入同一个会话 └────────┬────────┘ ▼ ┌─────────────────┐ │ AI 智能分析 │ ← 一键生成协议逆向 / 安全审计 / 加密分析报告 └─────────────────┘三大核心能力

1. 全场景抓包 --- Anything,不止浏览器

| 抓包对象 | 怎么抓 | 典型场景 |

|---|---|---|

| 网页 | 内嵌浏览器直接操作 | 网站 API 逆向、OAuth 登录、前端加密 |

| 桌面应用 | MITM 代理 + 系统代理 | Postman、Electron 应用、游戏客户端 |

| 终端命令 | MITM 代理 + 环境变量 | curl、wget、httpie |

| 脚本程序 | MITM 代理 + 代码配置 | Python requests、Node.js fetch、Go http |

| 手机 / 平板 | MITM 代理 + Wi-Fi 代理 | iOS/Android App、小程序、H5 |

| IoT / 其他设备 | MITM 代理 + 网关代理 | 智能家居、嵌入式设备的 HTTP 通信 |

所有来源的请求统一汇入同一个 Session,AI 分析时一并处理。

2. AI 智能分析 --- 不只是抓包,是自动理解协议

-

两阶段分析 --- Phase 1 智能过滤噪声请求 → Phase 2 聚焦深度分析

-

5 种分析模式 --- 自动识别 / API 逆向 / 安全审计 / 性能分析 / JS 加密逆向

-

JS Hook 注入 --- 自动拦截 fetch、XHR、crypto.subtle、CryptoJS、SM2/3/4 等加密调用

-

加密代码提取 --- 从 JS 文件中自动提取加密相关代码片段

-

流式输出 + 多轮追问 --- 报告实时流式显示,可继续追问细节

3. MCP 生态集成 --- AI Agent 的抓包工具

-

MCP Client --- 接入外部 MCP Server(stdio + StreamableHTTP),扩展 AI 分析能力

-

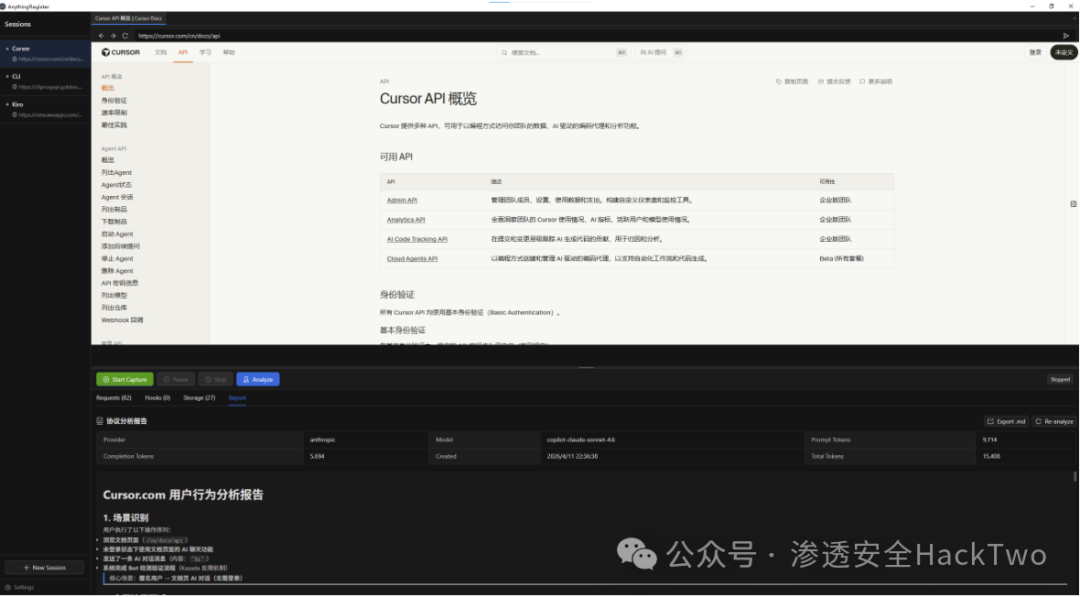

内置 MCP Server --- 将抓包和分析能力暴露为 MCP 工具,可被 Claude Desktop、Cursor 等直接调用

使用场景

| 场景 | 流量来源 | 你能得到什么 |

|---|---|---|

| 逆向网站 API | 内嵌浏览器 | API 端点文档 + 鉴权流程 + Python 复现代码 |

| 逆向 App 协议 | 手机 Wi-Fi 代理 | App 的隐藏 API + 请求签名逻辑 |

| JS 加密逆向 | 内嵌浏览器 + JS Hook | 加密算法识别 + 流程还原 + Python 实现 |

| 安全审计 | 浏览器 + 代理混合 | Token 泄露、CSRF/XSS 漏洞、敏感数据暴露 |

| 调试 CLI 工具 | 终端 curl/httpie | 完整请求/响应记录 + AI 解读每一步 |

| 调试微服务 | 脚本 + 环境变量代理 | 服务间调用链路 + 认证流转分析 |

0x03 更新介绍

macOS 自动更新签名校验失败 --- 修复 mac 发布链路中更新包签名/校验缺失的问题,避免

ShipIt 在更新时提示"代码对象根本未签名"并导致新版本无法正确安装

AI / MCP 多轮追问上下文丢失 --- 修复重新分析后聊天历史未正确重置、MCP 追问缺少初始上下文的问题,提升继续追问时的分析准确性

聊天失败状态残留 --- 发送追问失败时会回滚乐观插入的用户消息,避免 UI 中残留无效消息0x04 使用介绍

Anything Analyzer是面向红队实战、AI赋能的全场景流量分析抓包工具,适配Windows、macOS、Linux全平台,无需复杂编译配置,开箱即用,可一站式实现网页、手机APP、终端脚本、IoT设备全域HTTPS流量抓包解密与协议智能分析。

安装无需额外环境依赖,直接前往项目Releases页面,对应电脑系统下载匹配版本安装包,双击完成常规安装即可,全程无捆绑、无多余配置。首次使用需基础简单配置,第一步在工具设置面板填入兼容OpenAI、Anthropic等大模型的API密钥与接口地址,完成AI模型对接;第二步按需启用内置MITM中间人代理,安装本地可信CA证书,默认8888端口即可正常抓包解密HTTPS流量。

使用操作简单便捷,支持两种抓包模式,一是内嵌浏览器直接访问目标站点,新建专属会话后一键启停抓包,自动捕获📦Anything Analyzer 详细设置、快捷操作与常见问题全套说明网页全量请求与JS加密调用记录;二是配置系统、终端、手机WiFi代理,捕获外部应用、脚本及IoT设备流量。抓包完成后,可筛选目标请求,一键触发AI智能分析,自动过滤冗余噪声,快速完成API逆向、安全审计、加密逻辑解析,生成结构化分析报告,支持多轮追问研判与报告、请求数据导出,适配红队协议逆向、渗透测试、安全审计全实战场景。

下载对应平台安装包

| 平台 | 文件 |

|---|---|

| Windows | Anything-Analyzer-Setup-x.x.x.exe |

| macOS (Apple Silicon) | Anything-Analyzer-x.x.x-arm64.dmg |

| macOS (Intel) | Anything-Analyzer-x.x.x-x64.dmg |

| Linux | Anything-Analyzer-x.x.x.AppImage |

抓网页 --- 内嵌浏览器

-

配置 LLM --- Settings → LLM,填入 API Key(支持 OpenAI / Anthropic / 任何兼容 API)

-

新建 Session --- 输入名称和目标 URL

-

操作抓包 --- 在内嵌浏览器中操作网站,点击 Start Capture

-

AI 分析 --- 停止捕获,点击 Analyze,选择分析模式

抓应用/终端/手机 --- MITM 代理

-

Settings → MITM 代理 → 安装 CA 证书

-

启用代理 (默认端口

8888) -

根据场景配置代理:

---- 终端命令 ----curl -x http://127.0.0.1:8888 https://api.example.com/data# ---- Python 脚本 ----proxies = {"http": "http://127.0.0.1:8888", "https": "http://127.0.0.1:8888"}requests.get("https://api.example.com/data", proxies=proxies)# ---- Node.js ----HTTP_PROXY=http://127.0.0.1:8888 HTTPS_PROXY=http://127.0.0.1:8888 node app.js# ---- 系统全局(桌面应用自动走代理)----# Settings 中一键开启「设为系统代理」# ---- 手机 / 平板 ----# Wi-Fi 设置 → HTTP 代理 → 手动 → 填入电脑 IP + 端口 8888# 然后用手机浏览器访问代理地址下载并安装 CA 证书

新建 Session(URL 可留空)→ Start Capture → 外部应用流量自动汇入

CA 证书详细说明

-

证书存储:

%APPDATA%/anything-analyzer/certs/(Windows)/~/Library/Application Support/anything-analyzer/certs/(macOS) -

首次安装需管理员权限(Windows UAC / macOS 密码)

-

Settings 中可随时卸载、重新生成或导出证书

-

根 CA 有效期 10 年,子证书 825 天(符合 Apple 要求)

-

MITM 代理为只读捕获,不修改请求/响应内容

-

WebSocket 流量隧道转发,不做解密

-

单个 body 上限 1MB,二进制内容自动跳过

全部功能

抓包引擎

-

全量网络捕获 --- CDP Fetch 拦截,所有 HTTP 请求/响应(含 headers、body)

-

MITM 代理 --- 内置 HTTPS 中间人代理,自动签发 TLS 证书,按域名 LRU 缓存

-

双通道捕获 --- 浏览器 CDP + MITM 代理,统一汇入同一会话

-

SSE / WebSocket 识别 --- 自动检测流式通信和 WebSocket 升级请求

-

存储快照 --- 定时采集 Cookie、localStorage、sessionStorage 变化

-

Domain 过滤 --- 请求列表按域名分组过滤,支持部分匹配搜索

-

请求来源标记 --- 区分「CDP」和「代理」来源

-

导出请求 --- 原始请求数据导出为 JSON 文件

AI 分析

-

两阶段分析 --- Phase 1 智能过滤 → Phase 2 深度分析,AI 按需查看请求详情

-

手动多选分析 --- 勾选指定请求直接分析,跳过预过滤

-

自定义 Prompt 模板 --- 内置多种模板,支持自定义

-

流式输出 + 追问 --- 报告实时显示,支持多轮对话

系统

-

系统代理集成 --- 一键设为系统代理(Windows 注册表 / macOS networksetup / Linux gsettings)

-

CA 证书管理 --- 安装 / 卸载 / 重新生成 / 导出,跨平台支持

-

全局代理 --- 支持 SOCKS5/HTTP/HTTPS 代理

-

自动更新 --- 内置 electron-updater

-

暗色主题 --- 基于 Ant Design 的现代界面

设置

点击左下角齿轮图标打开设置面板,包含以下选项卡:

通用

-

语言选择:中文 / English

-

主题选择:深色 / 浅色

-

自动更新检查

LLM

| 配置项 | 说明 |

|---|---|

| Provider | OpenAI / Anthropic / 自定义 |

| API Type | Chat Completions / Responses API(OpenAI) |

| Base URL | API 地址(如 https://api.openai.com/v1) |

| API Key | 你的 API 密钥 |

| Model | 模型名称(如 gpt-4o、claude-sonnet-4-20250514) |

| Max Tokens | 最大输出 token 数 |

Prompt 模板

管理 AI 分析的 Prompt 模板:

-

内置多种模板(API 逆向、安全审计、性能分析、加密逆向)

-

支持自定义模板:编辑 System Prompt 和分析要求

-

可修改内置模板,也可重置为默认

MCP 客户端

配置外部 MCP Server,扩展 AI 分析能力:

-

支持 stdio 和 StreamableHTTP 两种传输方式

-

AI 分析时可自动调用 MCP 工具

MCP 服务端

将 Anything Analyzer 的抓包和分析能力暴露为 MCP 工具:

-

可被 Claude Desktop、Cursor 等 AI 工具直接调用

-

配置监听端口

代理

配置 Anything Analyzer 自身的出站代理:

-

支持 HTTP / HTTPS / SOCKS5

-

用于内嵌浏览器和 AI API 请求

MITM 代理

-

启用/禁用 MITM 代理

-

配置监听端口

-

CA 证书管理(安装/卸载/重新生成/导出)

-

系统代理开关

常见问题

AI 分析失败

| 错误提示 | 解决方案 |

|---|---|

| DNS 解析失败 | 检查 API 地址拼写是否正确 |

| 连接被拒绝 | 确认 API 服务已启动(本地中转时常见) |

| 网络请求失败 | 检查网络连接,可能需要代理/VPN |

| 连接超时 | API 服务响应慢,检查网络或更换节点 |

| SSL 证书错误 | 检查 API 地址是否正确,代理是否干扰 |

| LLM provider not configured | 先在设置中配置 LLM |

MITM 代理无法抓到 HTTPS

-

确认已安装 CA 证书

-

确认应用使用系统代理(部分应用需手动配置)

-

证书固定(Certificate Pinning)的应用无法被 MITM 代理捕获

请求列表为空

-

确认已点击「开始」按钮

-

确认在正确的会话下操作

-

内嵌浏览器操作时确认页面已加载

-

MITM 代理模式确认外部应用已配置代理

追问回答不准确

-

AI 追问时已自动携带请求摘要上下文

-

追问时 AI 可以通过工具查看任意请求的完整详情

-

建议追问时指明具体的请求序号(如「请查看 #5 请求的响应体」)

下载

⬇️回复20260429获取下载⬇️