摘要

IP归属地查询已是风控系统的标配,但API在线调用在高并发下存在延迟和限流问题。本文基于IP数据云的实测数据,提供三套可落地的方案:实时风险API集成、用户常用地基线构建、离线MMDB库私有化部署。包含Python完整代码、性能对比表格及金融级案例,适合需要在风控、登录安全、合规拦截场景中集成IP查询能力的开发者。

一、市场破局:为何金融级IP风控成了标配

根据6Wresearch发布的《Global IP Geolocation Solutions Market Report》,全球IP地理位置解决方案市场2024年估值约13亿美元,预计2031年将增至21亿美元,年复合增长率达7.10%。另据Global Info Research最新数据,2025年全球IP地理定位方案市场规模约1.35亿美元,预计2032年达2.18亿美元。中国信通院《中国网络空间安全报告(2025)》指出,2025年全球金融欺诈相关损失已超过4420亿美元。

IP归属地查询平台 的核心价值,已从简单的"地点展示"进阶为金融级风险识别的第一道防线------通过地理位置、网络类型、代理标记、风险分等20多个维度的数据,在毫秒级完成风险判断。

二、金融风控场景:从"归属地黑名单"到"三层信号融合"

传统做法依赖IP黑名单和简单地理位置比对,但在住宅中继攻击面前已严重失效。据GreyNoise报告统计,约89.7%的恶意住宅IP活跃不足一个月,传统信誉库还在等待威胁情报上报时,攻击者已切换到下一个IP。网络黑产已向"住宅IP池+真人众播"转型,支付团队若只靠开源IP库或陈旧商业库,漏报率与误伤率同步攀升。

金融风控的正确用法不是"归属地黑名单",而是融合环境真实性、行为一致性、历史风险三层信号组合判断。

2.1 实时IP画像获取(API模式)

用户发起登录、转账、提现时,实时调用IP查询接口,采集归属地、运营商、网络类型、代理标记等字段:

python

import requests

def get_ip_risk(ip: str, api_key: str) -> dict:

"""

示例:调用IP数据云风险查询API

api_key 需在实际使用时替换为有效密钥

"""

url = "https://api.ipdatacloud.com/v2/risk"

params = {"ip": ip, "key": api_key, "lang": "zh-CN"}

try:

resp = requests.get(url, params=params, timeout=3)

resp.raise_for_status() # 检查HTTP错误

data = resp.json().get("data", {})

except (requests.RequestException, ValueError):

# 实际生产应记录日志并返回降级数据

return {"error": "API请求失败"}

return {

"country": data.get("country"),

"city": data.get("city"),

"net_type": data.get("net_type"), # 家庭宽带/数据中心/移动网络

"risk_score": data.get("risk_score", 0),

"threat_tags": data.get("threat_tags", [])

}

# 调用示例(请替换为真实API Key)

result = get_ip_risk("203.0.113.45", "your_api_key_here")

if result.get("net_type") == "hosting" and result.get("risk_score", 0) > 80:

print(f"高风险数据中心IP,风险分{result['risk_score']},触发二次验证")2.2 地理位移+网络类型分级拦截

实际落地中,我们按三层机制处置:放行/加验/阻断远程IP流量。

|----------|----------------------------|-------------|

| 风险维度 | 判定条件 | 处置动作 |

| 地理位移异常 | IP与常用登录地距离>1000km且时间差<2h | 阻断交易+触发二次验证 |

| 网络类型异常 | IP属数据中心/代理/VPN | 增强验证(人脸/短信) |

| 代理标识 | 住宅代理/秒拨IP池 | 限制注册、大额转账 |

| 历史风险 | IP命中黑名单或关联欺诈事件 | 直接拦截+告警 |

| 聚集行为 | 同一IP段注册/交易频次超阈值 | 封禁IP段+人工审核 |

IP归属地查询平台风控分层处置示意图:放行、加验、阻断

三、异地登录识别:用户常用地基线构建

在账号盗用和异常登录攻击高发的背景下(2025年同比增长超40%),通过IP归属地查询平台构建用户常用地基线,成为账户安全的核心防线。

异地登录识别的三原则验证逻辑:

- 地理位移异常:支付IP与账户常用登录地相距>1000公里且时间差<2小时 → 触发交易验证或拦截;

- 网络类型异常:IP属数据中心或中继节点 → 大概率非真人操作,加强身份核验;

- 历史风险标签:命中黑名单 → 直接拒绝交易并告警。

3.1 基线与动态校验代码实现(Python)

python

import requests

from collections import defaultdict

class LoginRiskEngine:

def __init__(self, api_key: str):

self.api_key = api_key

# user_baseline 应实际从数据库或缓存加载用户历史常用地

self.user_baseline = defaultdict(dict)

def set_user_baseline(self, user_id: str, usual_location: str):

"""设置用户的常用地理位置(省份|城市)"""

self.user_baseline[user_id]['usual_loc'] = usual_location

def get_ip_location(self, ip: str) -> str or None:

"""调用IP查询API获取地理位置(省份|城市)"""

url = f"https://api.ipdatacloud.com/v2/query?ip={ip}&key={self.api_key}"

try:

resp = requests.get(url, timeout=2)

resp.raise_for_status()

data = resp.json()

if data.get('code') == 0:

geo = data['data']

return f"{geo.get('province')}|{geo.get('city')}"

except Exception:

# 实际应记录日志,返回None表示无法判断

return None

return None

def trigger_mfa(self, user_id: str, reason: str):

"""触发多因素认证(示例仅打印,生产应调用MFA服务)"""

print(f"[安全告警] 用户 {user_id} 触发MFA,原因:{reason}")

def evaluate_login(self, user_id: str, login_ip: str) -> str:

cur_loc = self.get_ip_location(login_ip)

if cur_loc is None:

return "unknown" # 无法确定位置,可走其他策略

baseline_loc = self.user_baseline[user_id].get('usual_loc')

if baseline_loc and cur_loc != baseline_loc:

self.trigger_mfa(user_id, f"IP属地异常:{cur_loc} 与基线 {baseline_loc} 不符")

return "high_risk"

return "low_risk"

# 使用示例

engine = LoginRiskEngine(api_key="your_api_key_here")

engine.set_user_baseline("user123", "广东省|深圳市")

result = engine.evaluate_login("user123", "1.2.3.4")

print(f"登录风险评估:{result}")四、离线库部署:毫秒级响应与数据合规

对于日均几千万量级的高并发查询,API在线调用在延迟、限流和合规方面存在瓶颈。将IP归属地查询平台 离线库部署在本地,查询不依赖外网,适合金融行业数据不出域的合规要求。

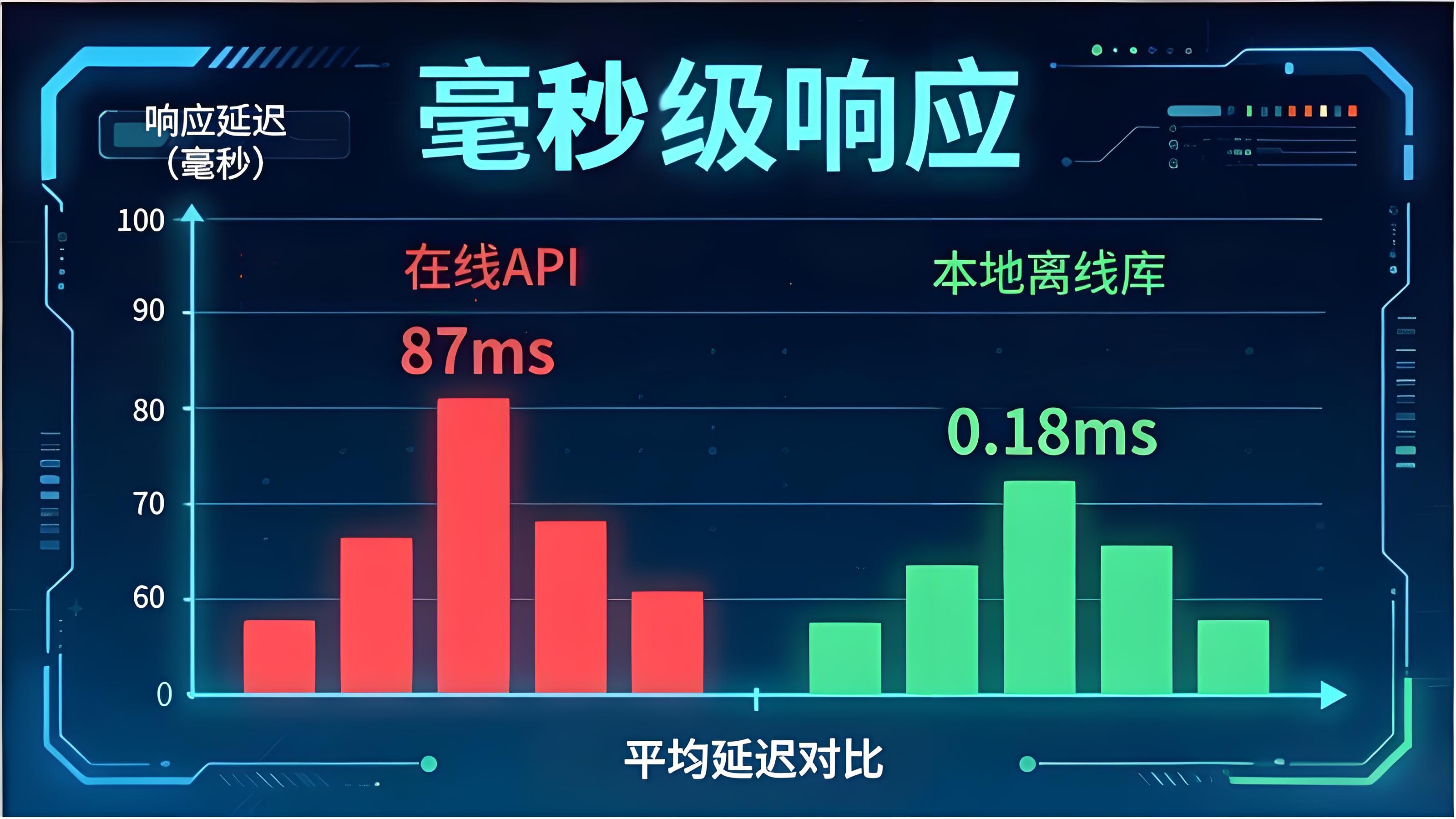

实战对比:

|--------|----------|-----------|----------|----------|----------|

| 方案 | 平均延迟 | P95延迟 | 并发能力 | 网络依赖 | 数据合规 |

| 在线API | 87ms | 210ms | 受配额限制 | 必须外网 | 有风险 |

| 本地离线库 | 0.18ms | 0.35ms | 线性扩展 | 零依赖 | 数据不出域 |

在线API与本地离线库平均延迟对比柱状图

某头部消费金融平台迁移至离线IP数据库后,单机P99延迟降至0.3ms,整体风控链路缩短30%。

4.1 离线库集成代码(Python)

python

import maxminddb

# 加载MMDB格式离线库文件(请替换为实际路径)

reader = maxminddb.open_database('/data/ipdb/ipv4_city.mmdb')

def offline_risk_check(ip: str, user_baseline_city: str = None) -> dict:

"""

基于本地离线库查询IP信息并计算风险分

"""

geo = reader.get(ip)

if not geo:

return {"risk_score": 0, "flags": [], "reason": "IP未覆盖"}

risk_flags = []

if user_baseline_city and geo.get('city') != user_baseline_city:

risk_flags.append("location_mismatch")

if geo.get('net_type') == "IDC":

risk_flags.append("datacenter_ip")

if geo.get('proxy_type'):

risk_flags.append("proxy_detected")

return {

"risk_score": len(risk_flags) * 30,

"flags": risk_flags,

"city": geo.get('city')

}

# 实测单次查询耗时约0.3ms,100万次批量查询稳定在毫秒级响应

result = offline_risk_check("203.0.113.45", user_baseline_city="北京市")

print(result)4.2 网络类型分层管控策略

按IP查询返回的网络类型做分层权限管控,避免一刀切拦截:

- 可信环境:家庭宽带、普通4G/5G移动网络 → 正常放行;

- 风险环境:企业专线、公共WiFi → 限制敏感操作;

- 高危环境:机房IP、代理IP、境外IP → 直接拦截注册与授信。

4.3 实战案例:某交易所合规拦截改造

某交易所接到紧急合规指令,需立即拦截来自特定国家(组)的所有IP访问。若在线API实时查询,高峰期限流将直接导致漏过拦截。该交易所预先接入了IP数据云离线库,在业务链路入口实现零外网依赖的毫秒级合规拦截:

python

import maxminddb

class GeoBlocker:

def __init__(self, db_path: str):

# 使用真实的maxminddb库加载离线IP数据库

self.db = maxminddb.open_database(db_path)

self.blocked_countries = {'XX', 'YY'} # 需替换为实际禁入国家代码

def check(self, ip: str):

try:

record = self.db.get(ip)

if record and record.get('country_code') in self.blocked_countries:

return (False, "GEO_403") # 拒绝访问

return (True, None)

except Exception:

# 查询失败时,根据业务策略决定放行或拒绝

return (False, "INTERNAL_ERROR")

def close(self):

self.db.close()

# 使用示例

blocker = GeoBlocker('/data/ipdb/ipv4_country.mmdb')

allowed, reason = blocker.check('1.2.3.4')

if not allowed:

print(f"阻止访问:{reason}")迁移至本地离线库后,该交易所实现了IDC识别准确率>99.5%,整体拦截成功率跃升至99.99%。

五、行业方案横向参考

据行业实测对比统计,IP归属地查询平台IP数据云在城市级定位准确率达96.3%(某开源库仅68.1%),代理/数据中心识别率92.5%(某开源库仅41.2%),支持20+数据字段。其他主流方案中:ipinfo覆盖广但国内精度有限,适用于海外业务;iping.cc适用于网络诊断;IPapi/IPstack全球化轻量应用更优。

不同场景下的常见方案归类:

- 金融/合规/高并发场景:通常采用支持私有化部署的商业IP库(如IP数据云类方案),单机实测可支撑250万+ QPS;

- 跨国轻业务场景:多选用ipinfo、IPapi等全球覆盖型API;

- 开发测试场景:可先用ip2region或免费API快速验证。

数据来源说明

本文引用的行业数据与市场预测来自以下第三方权威机构:

- 6Wresearch《Global IP Geolocation Solutions Market Report (2025-2031)》:该报告基于6Wresearch内部数据库及行业洞察,提供了全球IP地理位置解决方案市场的估值与增长率数据,发布于2025年4月。

- Global Info Research《Global IP Geolocation Solution Market 2026 by Company, Regions, Type and Application》:该报告提供了2025年及2032年全球IP地理定位方案市场规模预估,发布日期为2026年1月。

写在最后

在2026年的网络安全攻防对抗中,IP已经从一个简单的网络"地址"升级为多维度的风险"情报"信号源。无论是金融合规、账号风控,还是跨境业务的地域分发,具备高精度、可私有化部署能力的IP归属地查询平台,已成为不少行业数字化风控的基础设施。