⚡ CYBER_PROFILE ⚡

/// SYSTEM READY ///

WARNING : DETECTING HIGH ENERGY

🌊 🌉 🌊 心手合一 · 水到渠成

|------------------------------------------------------------------------------------|--------------------------------------------------------------------------------------------------------------|

| >>> ACCESS TERMINAL <<< ||

| 🦾 作者主页 | 🔥 C++初阶 |

| 💾C++进阶 | 📡 代码仓库 |

Running Process: 100% | Latency: 0ms

索引与导读

- 前言

-

- [1. 什么是 root 权限?](#1. 什么是 root 权限?)

- [2. root 的核心权限](#2. root 的核心权限)

- [3. root 的家目录与环境](#3. root 的家目录与环境)

-

- [3.1 家目录演示](#3.1 家目录演示)

- [3.2 提示符演示](#3.2 提示符演示)

- [3.3 环境变量 PATH 演示](#3.3 环境变量 PATH 演示)

- [4. 获取 root 权限的方式](#4. 获取 root 权限的方式)

-

- [4.1 su 命令](#4.1 su 命令)

- [4.2 sudo 命令](#4.2 sudo 命令)

- [5. 退回到普通用户(提示符为 )](#5. 退回到普通用户(提示符为 ))

-

- [5.1 使用 exit 命令](#5.1 使用 exit 命令)

- [5.2 使用 su 命令切换指定用户](#5.2 使用 su 命令切换指定用户)

- [6. 危险性:root 的"双刃剑"](#6. 危险性:root 的“双刃剑”)

- [7. 总结:root 与普通用户的对比](#7. 总结:root 与普通用户的对比)

- [💻结尾--- 核心连接协议](#💻结尾— 核心连接协议)

前言

在 Linux 世界中,root 用户(超级管理员) 拥有系统的最高统治权

1. 什么是 root 权限?

root 是类 Unix 系统(如 Linux、macOS)中默认生成的第一个用户。它的特殊性不在于名字叫 "root",而在于它的 UID(用户标识符)为 0

-

唯一性 :系统中可以有多个叫

root的别名,但UID为0的用户永远拥有最高权限 -

权限范围:它可以访问任何文件、运行任何程序、终止任何进程,甚至可以直接破坏系统硬件(如固件刷写)

2. root 的核心权限

root 几乎不受系统权限控制模型(如读、写、执行权限)的限制:

-

越过权限位: 即使一个文件设置了

chmod 000(任何人不可读写),root依然可以直接打开它。 -

底层管理:

- 管理用户账户(创建、删除、修改密码)

- 安装和卸载核心软件包

- 修改内核参数及加载驱动程序

- 操作硬件设备(挂载硬盘、配置网络接口)

- 监听

1024以下的特权端口(如HTTP的80端口)

3. root 的家目录与环境

与普通用户不同,root 的配置环境有其特殊性:

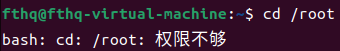

3.1 家目录演示

普通用户和 root 住在不同的"地方",权限隔离非常彻底

bash

cd /root- 结果: 你会收到

-bash: cd: /root: Permission denied

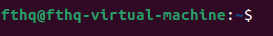

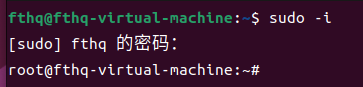

3.2 提示符演示

- 打开终端,你会看到:(注意那个 $)

- 输入

sudo -i切换到root环境 - 提示符会变成:(注意那个

#)

-

$:代表你是"租客",你的操作被限制在沙盒内,删除东西也只是删掉你自己的文档 -

#:代表你是"房东/拆迁办",这个符号提醒你:接下来的每一个回车都可能毁灭系统

3.3 环境变量 $PATH 演示

场景描述: 尝试执行格式化磁盘的命令 fdisk

- 普通用户操作:

bash

fdisk -l结果: 可能提示 -bash: fdisk: command not found

- Root 用户操作:

bash

sudo fdisk -l像 fdisk、iptables、reboot 这种涉及硬件和系统底层的工具,默认只放在 sbin 目录里

系统认为普通用户不该乱碰这些,所以压根没把这些路径加进普通用户的"快捷搜索表"里

4. 获取 root 权限的方式

在现代 Linux 运维中,直接以 root 身份登录是被禁止的(出于安全考虑)

通常使用以下两种方式:

4.1 su 命令

-

用法:

su - -

原理: 切换到

root身份。你需要输入root用户的密码 -

缺点: 必须分享

root密码给每一个管理员,安全性极低 -

示例:

bash

su -4.2 sudo 命令

-

用法 :

sudo <command> -

原理 : 允许普通用户以

root权限执行单条命令。用户输入的是自己的密码 -

配置文件 :

/etc/sudoers -

优势: 权限细分(可以指定某人只能重启服务器,不能看数据库),且有日志记录

-

示例:

bash

sudo apt update5. 退回到普通用户(提示符为 $)

5.1 使用 exit 命令

如果你是通过 sudo -i、sudo su 或 su - 切换到 root 的,这本质上是在当前终端开启了一个 新的子 Shell

-

操作: 直接输入

exit并回车。 -

效果: 退出当前的

rootShell,返回到你之前的普通用户环境。 -

快捷键: 按下

Ctrl + D,效果等同于输入exit

5.2 使用 su 命令切换指定用户

如果你想从root切换到一个特定的普通用户(比如用户名叫 jack):

bash

su - jack特点: 从 root 切换到任何普通用户,不需要输入密码(因为 root 是最高统领)

6. 危险性:root 的"双刃剑"

由于 root 没有任何约束,误操作的后果是灾难性的。

经典禁忌命令:

rm -rf / ---递归删除根目录下所有文件,系统瞬间崩溃。

安全原则:

1. 最小权限原则:平时使用普通用户,仅在需要修改系统配置时才用 sudo。

2. 仔细检查:在按下回车键执行 rm 或 mv 等破坏性命令前,反复确认路径。

3. 禁止远程登录:在 /etc/ssh/sshd_config 中设置 PermitRootLogin no,防止黑客暴力破解 root 密码。

7. 总结:root 与普通用户的对比

| 特性 | 普通用户 | root用户 |

|---|---|---|

UID |

1000+ |

0 |

| 提示符 | $ |

# |

| 家目录 | /home/username |

/root |

| 系统修改权 | 仅限自己的文件 | 整个文件系统 |

| 服务启动 | 仅限非特权端口 | 任意端口 |

| 容错率 | 高(操作受限) | 极低(无回滚) |

💻结尾--- 核心连接协议

警告: 🌠🌠正在接入底层技术矩阵。如果你已成功破解学习中的逻辑断层,请执行以下指令序列以同步数据:🌠🌠

【📡】 建立深度链接: 关注本终端。在赛博丛林中深耕底层架构,从原始代码到进阶协议,同步见证每一次系统升级。

【⚡】 能量过载分发: 执行点赞操作。通过高带宽分发,让优质模组在信息流中高亮显示,赋予知识跨维度的传播力。

【💾】 离线缓存核心: 将本页加入收藏。把这些高频实战逻辑存入你的离线存储器,在遭遇系统崩溃或需要离线检索时,实现瞬时读取。

【💬】 协议加密解密: 在评论区留下你的散列码。分享你曾遭遇的代码冲突或系统漏洞(那些年踩过的坑),通过交互式编译共同绕过技术陷阱。

【🛰️】 信号频率投票: 通过投票发射你的选择。你的每一次点击都在重新定义矩阵的进化方向,决定下一个被全量拆解的技术节点。