一、引言:当黑产开始用AI"降本增效"

2026年初,网络安全领域记录到了一个具有里程碑意义的时刻:首个使用AI Agent实现全链条自动传播的黑产团伙浮出水面。在短短三个多星期内,该团伙注册上线了956个钓鱼域名,平均每天生成30余个,并配套生成了12种完全不同样式的Chrome仿冒页面。这标志着以"银狐"为代表的黑产团伙,已正式进入高度智能化、产业化的新阶段。

银狐木马自2023年活跃至今,从最初简单的远控木马,演变为如今集成了"AI批量投毒"、"BYOVD攻击"(利用漏洞驱动致盲安全软件)、"内存无文件执行"等尖端技术的复杂威胁。

在这场不对等的攻防博弈中,传统的杀毒软件已显得力不从心。企业亟需构建以终端管理为基础、以和中科技神雕EDR(终端威胁检测与响应)为核心的新一代防御体系,才能在"银狐"肆虐的当下守住安全底线。

二、威胁升级:解码"银狐"的先进战术

"银狐"木马的目标主要集中于财务、税务、医疗及高校领域,攻击者通过窃取数据、潜伏诈骗直接获取经济利益,为了实现这一目标,其战术手段在过去一年中经历了质的飞跃。

1.攻击入口:全自动化的"钓鱼工业链"

银狐的传播高度依赖社会工程学。以往的黑产团伙需要手动搭建钓鱼网站,而如今的攻击者利用AI大模型实现了全自动化:AI批量注册与SEO优化,攻击者使用AI自动化生成域名(如bg-google.com.cn、download.wpscn.sbs)并快速搭建高仿真页面,甚至利用AI分析网页流量统计(如51.LA)来计算ROI(投入产出比),根据访问数据动态调整投毒策略精准仿冒与话术诱导。针对医院、高校等特定行业,攻击者会伪装成"卫生部通知"、"违规人员名单"或"财务收支表",诱导受害者双击运行伪装成PDF图标的.exe文件。

2.内核对抗:让杀毒软件"失明"的BYOVD攻击

这是银狐最危险的进化。在最新发现的变种中,攻击者开始利用BYOVD(Bring Your Own Vulnerable Driver) 技术:攻击者释放一组包含多个驱动文件的攻击包,其中利用了具有合法数字签名但存在漏洞的驱动程序(如某公司白文件驱动的漏洞),一旦利用成功,银狐木马便获得内核级权限。它能清除系统内核中的"回调函数",使杀毒软件无法监控到进程创建、注册表修改等行为------相当于直接捅瞎了安全软件的"眼睛"。

3.规避与潜伏:代理加密与内存执行

为了绕过流量检测,银狐使用Cloudflared工具建立加密隧道。木马配置的主控地址设为127.0.0.1,流量先转发至本地代理,再通过Cloudflare CDN加密出网,使得传统的流量检测设备难以溯源。同时,核心载荷多为Shellcode形式直接在内存中执行,不在硬盘留下文件痕迹,增加了取证分析的难度。

三、防御破局:终端安全管理与EDR的协同作战

面对"银狐"这种具备对抗能力的病毒,单一维度的防护已经失效。企业需要在终端安全管理的严格制度基础上,叠加具备行为分析能力的EDR。

1.终端安全管理:守住"入口关",强化零信任

终端安全管理侧重于预防与合规,目标是解决"人"的脆弱性和系统暴露面。

入口管控与软件管理:

企业应建立严格的软件分发渠道(应用白名单)。银狐常伪装成WPS、Chrome等常用软件,终端管理策略应禁止普通用户从非授权目录运行安装包,或强制使用软件管家进行分发。利用EDR的"下载增强防护"功能,在文件落地前检查扩展名伪装(如发票.pdf.exe)及文件签名是否伪造。

权限收敛与行为基线:

遵循最小权限原则,银狐木马运行时往往需要写入ProgramData或Users目录并创建计划任务。终端管理策略应通过SRP(软件限制策略)或AppLocker,禁止从AppData\Local\Temp等临时目录执行非签名程序,从根本上阻断木马启动。

2.EDR:看见"无法看见"的威胁

EDR的核心价值在于检测与响应,特别是针对上述绕过静态扫描的未知威胁。

基于行为的攻击链检测:

EDR不依赖签名,而是通过持续采集终端的进程树、网络连接和注册表变更数据进行分析。当检测到PowerShell尝试绕过执行策略、尝试关闭Windows Defender排除项、或Office进程衍生出CMD发起网络连接时,EDR会判定为可疑行为并立即告警阻断。

内核级的对抗监测:

EDR的探针(Hooks)部署在系统内核与应用层之间。当银狐加载恶意驱动尝试"致盲"EDR时,EDR的漏洞利用防护模块能够检测到main.exe卸载回调函数的异常行为,或在驱动文件落地时通过云查杀识别出带有漏洞签名的恶意驱动并立即隔离。

串链溯源与狩猎:

由于银狐使用了cloudflared代理,单纯的IP封堵无效。但EDR可以关联进程链:从浏览器下载Lestsrvpn.zip -> 解压运行 -> 启动cloudflared服务 -> 银狐主模块连接127.0.0.1。EDR将这一系列看似正常的行为串联成"杀伤链",识别出隐蔽的C2通信。

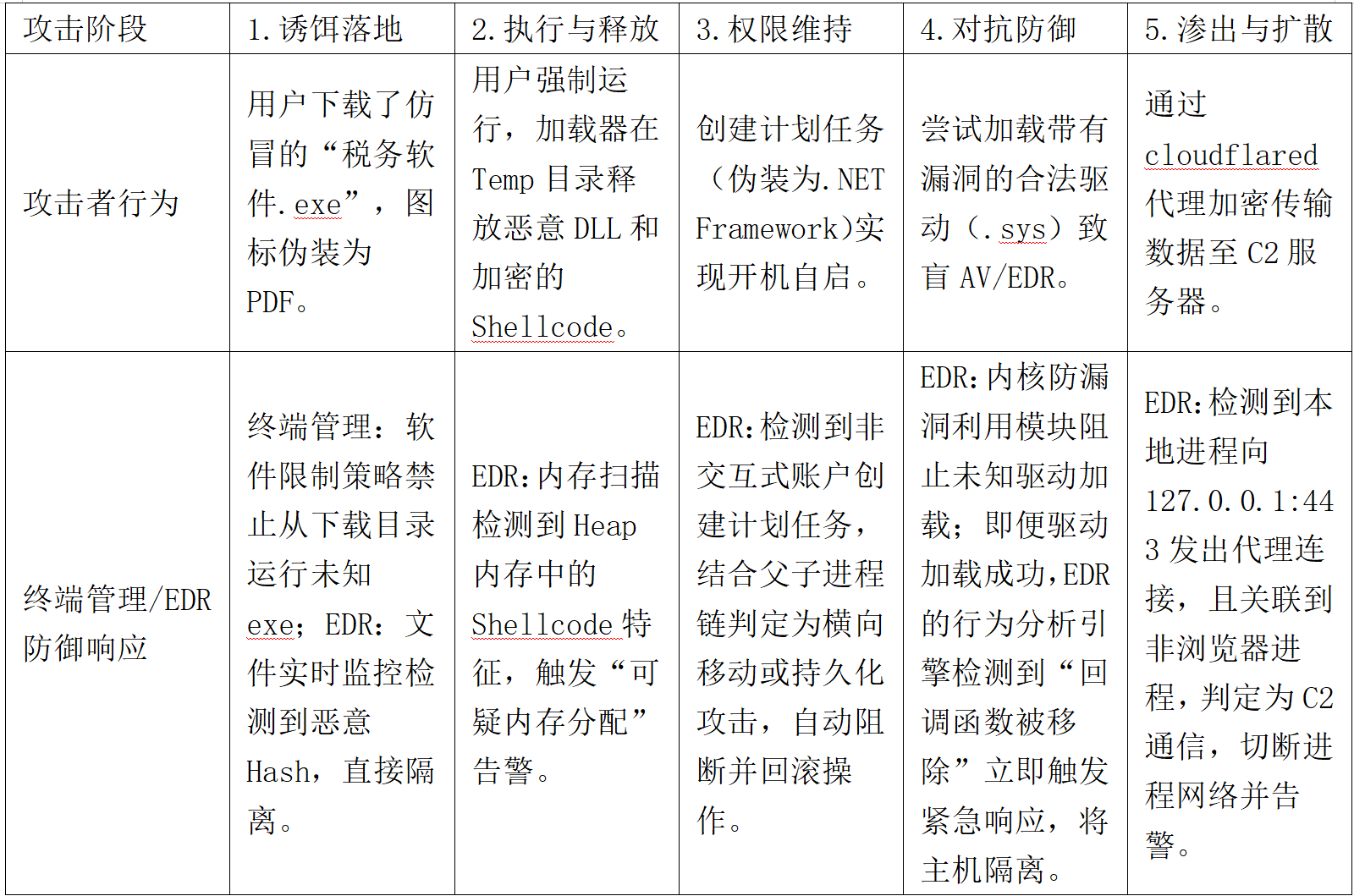

四、实战策略:如何防御一次银狐入侵

假设一名财务人员通过搜索引擎下载了仿冒的"税务软件.exe"(实际是银狐加载器),完整的防御链条如下:

五、结语

银狐病毒的进化史,本质上就是攻击者与防御者之间"效率"与"感知"的竞赛。

在攻击端,AI降低了攻击门槛,自动化挖掘漏洞驱动让"内核致盲"成为可能。在防御端,单纯的杀毒软件因为缺乏"看见"行为的能力而败下阵来。未来的端点安全,必须是严格管控的终端管理策略与智能敏捷的EDR深度融合。

企业不能再仅仅依赖病毒库的"过期"更新,而需要建立起一套能持续监控、实时行为分析、自动响应隔离的主动防御体系。只有让安全能力深入到系统内核的每一个角落,并利用AI对抗AI,才能在"银狐"铺天盖地的钓鱼攻势下,守住数据与资产的安全底线。