一、引言

(一)核心定位与定义

网络安全风险评估是信息安全管理体系的核心方法论,在软考信息安全工程师考试中属于信息安全管理模块的高频考点,占比约 8-10 分。其标准定义为:依据 GB/T 20984-2007《信息安全技术 信息安全风险评估规范》等国家及行业标准,对网络系统的保密性、完整性、可用性、可控性、不可否认性五大安全属性进行科学评价的过程,通过识别资产价值、威胁来源、脆弱性弱点,分析安全事件发生的可能性与造成的损失,最终确认风险等级并指导安全防护策略制定。

(二)发展脉络

风险评估技术发展经历三个核心阶段:

- 20 世纪 70-90 年代:起步阶段,以定性评估为主,主要面向军事和金融领域,核心是基于经验的脆弱点排查

- 2000-2015 年:标准化阶段,国际 ISO/IEC 27005、我国 GB/T 20984 等标准相继发布,形成定性与定量结合的标准化流程,成为等级保护、ISO27001 体系建设的必要环节

- 2016 年至今:动态评估阶段,结合威胁情报、大数据分析技术,实现持续化、自动化风险评估,适配云计算、物联网等新型架构的安全需求

(三)本文知识覆盖

本文作为风险评估专题上篇,重点讲解风险评估的核心框架、前四个关键流程、量化赋值体系,覆盖软考中风险评估模块 80% 的基础考点,为下篇风险分析、处置和评审内容打下基础。

二、网络安全风险评估核心原理

(一)核心要素与关系模型

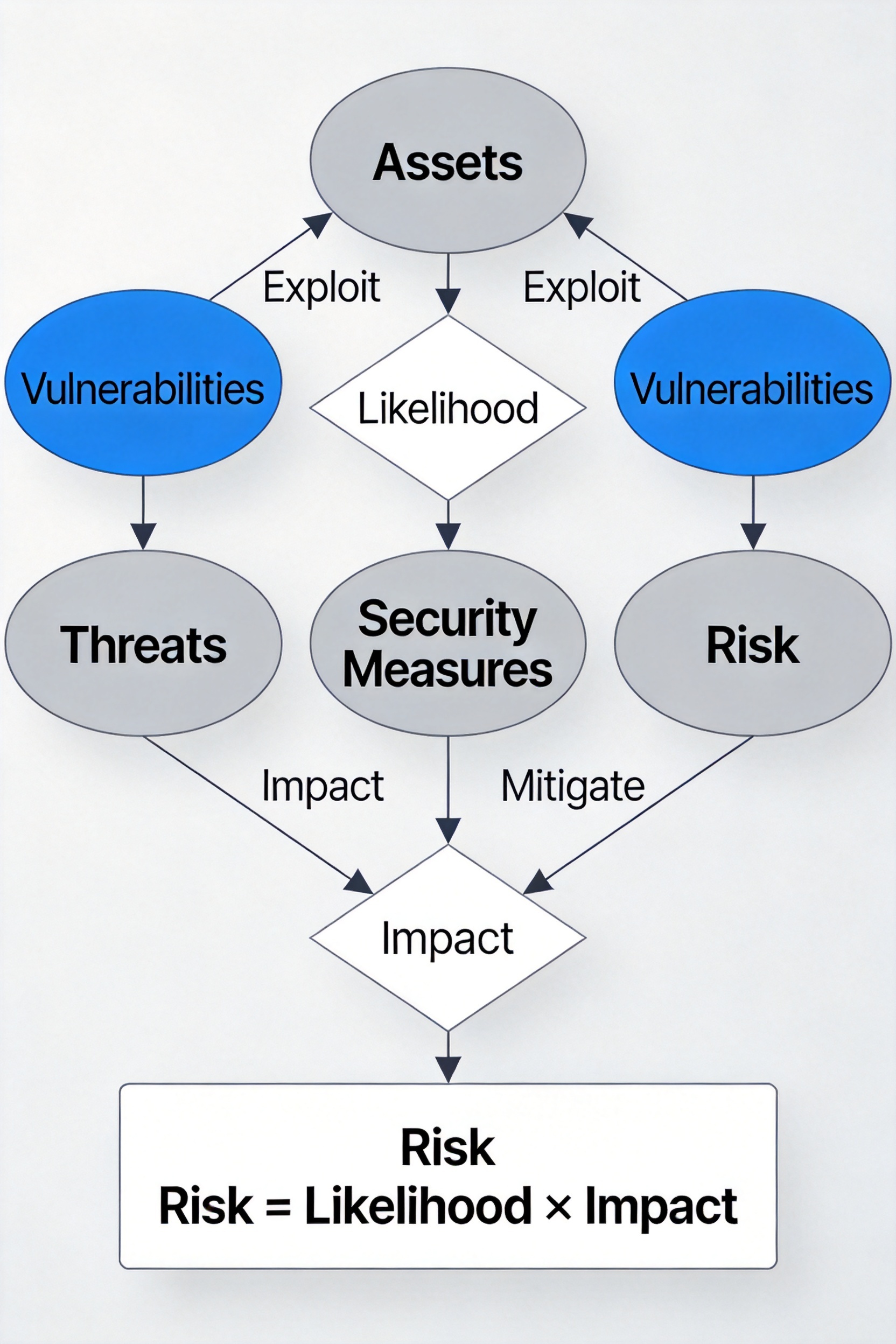

风险评估包含五个核心要素,各要素存在明确的逻辑关联:

- 资产:需要保护的信息、系统、服务、人员等资源,其价值由安全属性破坏后的影响决定

- 威胁:可能对资产造成损害的潜在事件,分为自然威胁和人为威胁两类

- 脆弱性:资产自身存在的、可被威胁利用的弱点,也称为漏洞

- 安全措施:用于防范威胁、降低脆弱性的技术或管理手段

- 风险:威胁利用脆弱性对资产造成损害的可能性及影响程度

五要素的核心逻辑为:资产存在脆弱性,威胁可能利用脆弱性造成安全事件,安全措施可降低事件发生的可能性或减少损失,最终通过可能性与损失的组合计算得到风险值。

风险评估五要素关系示意图,展示资产、威胁、脆弱性、安全措施、风险的流转关系

风险评估五要素关系示意图,展示资产、威胁、脆弱性、安全措施、风险的流转关系

(二)核心量化公式

风险量化的核心公式为:

风险值(R) = 安全事件发生的可能性(EP) × 安全事件造成的损失(Ev)

其中:

- 事件可能性 (EP):由威胁发生频率与脆弱性被利用的难易程度共同决定,EP 取值范围为 1-5,数值越高表示事件越容易发生

- 事件损失 (Ev):由资产价值与脆弱性被利用后的影响程度共同决定,Ev 取值范围为 1-5,数值越高表示损失越大

- 风险等级划分:最终风险值范围为 1-25,通常划分为五级:1-5 为低风险、6-10 为中风险、11-15 为高风险、16-20 为很高风险、21-25 为极高风险

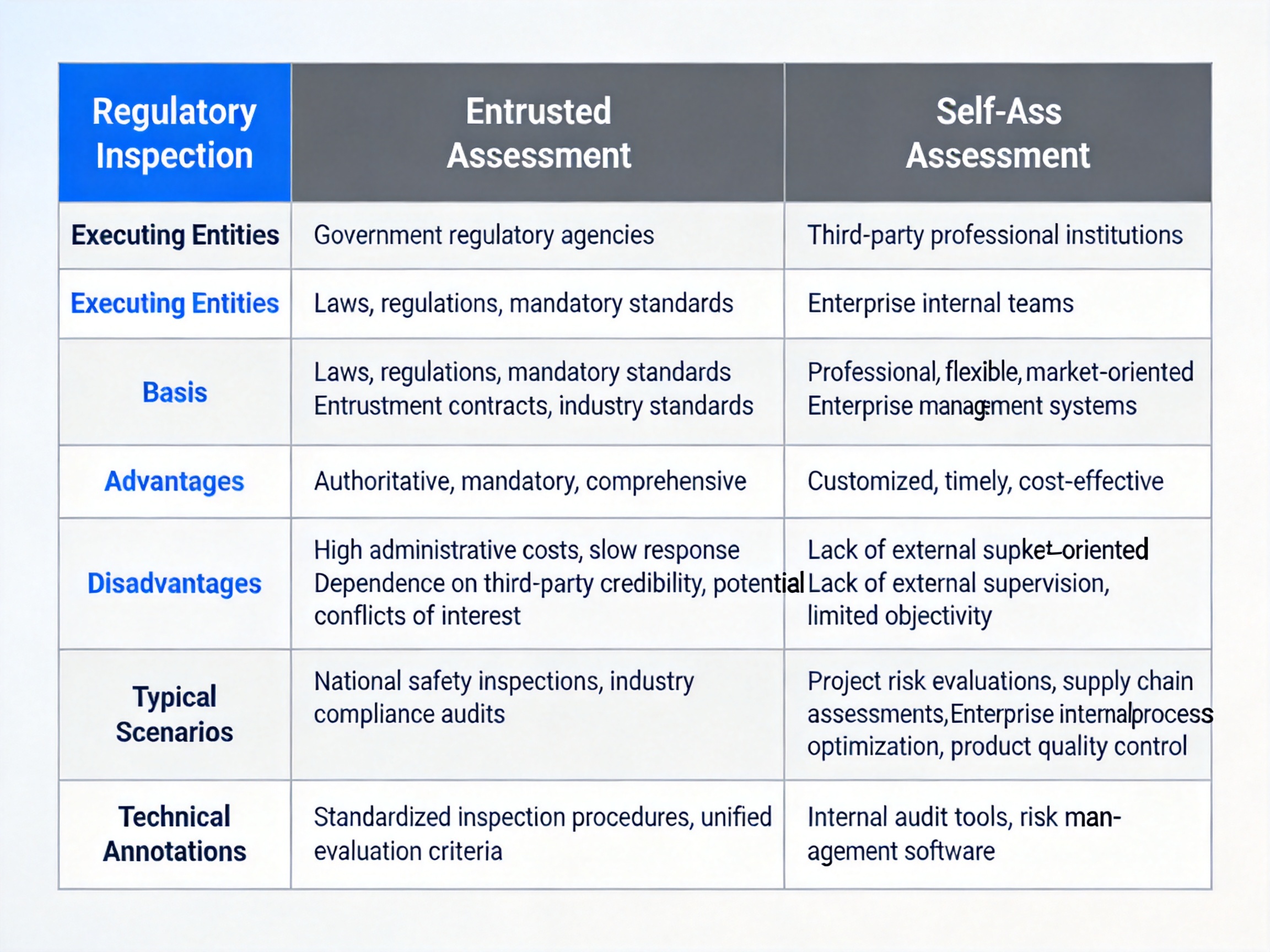

(三)三种评估模式对比

风险评估根据实施主体不同分为三类,三类模式的对比见下表:

| 评估模式 | 实施主体 | 核心依据 | 优势 | 局限性 | 适用场景 |

|---|---|---|---|---|---|

| 自评估 | 系统运营单位自身 | 内部安全制度、行业标准 | 成本低、熟悉业务环境、可常态化开展 | 专业性不足、易存在评估盲点、结果公信力低 | 企业日常安全自查、内部风险梳理 |

| 检查评估 | 行业主管部门、监管机构 | 法律法规、监管要求 | 强制性强、结果权威性高、可统一行业安全基线 | 覆盖范围有限、通常为抽查性质 | 等保监督检查、关基设施安全检查、行业专项安全检查 |

| 委托评估 | 具备资质的第三方安全机构 | 国家标准、委托方需求 | 专业性强、流程规范、结果客观中立 | 成本较高、实施周期长、需要配合大量资源 | 等保测评、ISO27001 认证评估、重大系统上线前安全评估 |

三类风险评估模式对比表

三类风险评估模式对比表

三、风险评估核心流程(上):识别与赋值阶段

完整的风险评估流程包含七个步骤,本篇重点讲解前四个识别类步骤,构成风险评估的 "上半场"。

(一)风险评估准备

该步骤是整个评估工作的基础,目标是明确评估边界、统一评估标准,避免后续工作出现范围偏差。

- 核心工作内容

(1)确定评估范围:明确需要评估的对象,包括网络拓扑、硬件设备、软件系统、数据资产、业务流程、人员角色、物理环境等,需要覆盖与评估目标相关的所有资产

(2)组建评估团队:根据评估模式确定团队构成,自评估需包含安全、运维、业务、管理等部门人员,委托评估需明确甲乙双方的接口人和职责

(3)制定评估方案:明确评估方法、进度安排、工具清单、依据标准、保密要求等内容,需经评估发起方审批后实施

(4)准备工具和资料:准备漏洞扫描器、渗透测试工具、评估检查表、访谈提纲等,收集系统拓扑、资产清单、安全制度、过往安全事件记录等基础资料 - 核心产出:《网络安全风险评估实施方案》《风险评估范围界定报告》,两份文档是后续评估工作的依据,也是软考中常考的文档类考点

(二)资产识别与价值赋值

资产识别的目标是梳理所有需要保护的对象,明确其重要程度,为后续风险分析提供价值基准。

-

资产分类:通常分为六类:

(1)硬件资产:网络设备、服务器、终端、安全设备、存储设备、物理安防设备等

(2)软件资产:操作系统、数据库、中间件、业务应用系统、开源组件、安全软件等

(3)数据资产:业务数据、用户数据、管理数据、配置数据、备份数据等

(4)服务资产:对外提供的业务服务、运维服务、支撑服务等

(5)人员资产:安全管理员、系统管理员、业务操作人员、第三方运维人员等

(6)文档资产:安全制度、运维文档、设计文档、操作手册等 -

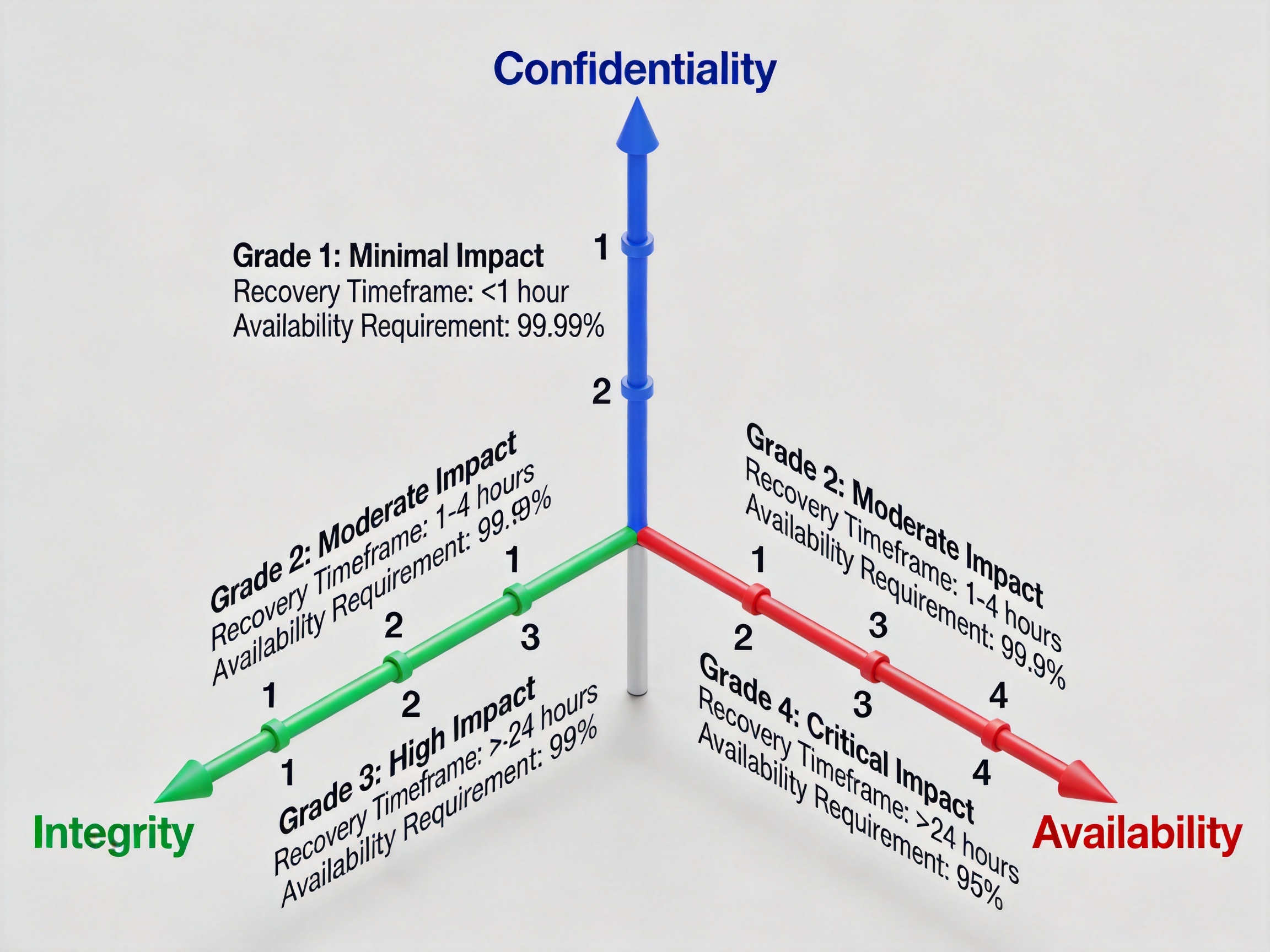

资产价值赋值方法:资产价值不采用绝对经济价值,而是基于保密性 (C)、完整性 (I)、可用性 (A) 三个核心安全属性破坏后的影响程度进行相对赋值,每个属性分为 1-5 级,资产最终价值取三个属性赋值的最高值或加权平均值

-

标准赋值表(GB/T 20984-2007 规定):

赋值等级 标识 保密性定义示例 完整性定义示例 可用性定义示例 5 很高 包含组织核心秘密,泄露会造成灾难性业务损害,符合《保密法》规定的绝密级信息 完整性破坏会导致业务完全失效,且无法恢复 年度可用性要求≥99.9%,系统中断时间每年≤8.76 小时,核心业务不允许中断 4 高 包含组织重要秘密,泄露会造成严重业务损害,对应机密级信息 完整性破坏会导致业务严重受损,恢复需要超过 72 小时 业务时段可用性要求≥90%,单次允许中断时间 < 10 分钟 3 中等 包含内部敏感信息,泄露会造成一般业务损害,对应秘密级信息 完整性破坏会导致业务部分受损,恢复需要 24-72 小时 正常工作时间可用性≥70%,单次允许中断时间 < 30 分钟 2 低 内部公开信息,泄露仅造成轻微业务影响 完整性破坏对业务影响很小,恢复需要 < 24 小时 正常工作时间可用性≥25%,单次允许中断时间 < 60 分钟 1 很低 可对外公开的信息,泄露无不利影响 完整性破坏无业务影响 无明确可用性要求,中断时间无限制

资产价值三维赋值示意图,展示保密性、完整性、可用性三个维度的赋值逻辑

资产价值三维赋值示意图,展示保密性、完整性、可用性三个维度的赋值逻辑

(三)威胁识别与频率赋值

威胁识别的目标是全面梳理资产可能面临的所有潜在危害事件,评估其发生的可能性。

-

威胁来源分类:

(1)自然威胁:火灾、水灾、地震、雷击、静电、温湿度异常等不可抗力事件

(2)人为威胁:分为恶意人为威胁(外部黑客攻击、内部人员恶意泄密、恶意代码感染等)和非恶意人为威胁(操作失误、管理疏漏、配置错误等) -

基于表现形式的威胁分类(GB/T 20984 规定的 10 大类):软硬件故障、恶意代码、网络攻击、物理破坏、管理不到位、越权滥用、信息泄密、数据篡改、交易抵赖、供应链安全问题、隐私保护不当,每大类包含若干子类,是软考中威胁分类考点的标准答案

-

威胁频率赋值标准:

赋值等级 标识 频率定义 示例 5 很高 发生频率≥1 次 / 周,或几乎不可避免 面向互联网的业务系统每日遭受的扫描探测行为 4 高 发生频率≥1 次 / 月,<1 次 / 周 企业终端每月发生的恶意代码感染事件 3 中等 发生频率≥1 次 / 季度,<1 次 / 月 企业每季度发生的员工操作失误事件 2 低 发生频率≥1 次 / 年,<1 次 / 季度 企业每年发生的网络设备硬件故障 1 很低 发生频率 < 1 次 / 年,或几乎不可能发生 机房发生火灾、地震等自然灾害

威胁分类与频率对应关系图,展示不同类型威胁的频率区间

威胁分类与频率对应关系图,展示不同类型威胁的频率区间

(四)脆弱性识别与严重程度赋值

脆弱性识别的目标是发现资产自身存在的安全弱点,评估其被利用后的影响程度。

-

脆弱性分类:

(1)技术脆弱性:包括操作系统漏洞、应用漏洞、数据库配置弱点、网络架构缺陷、安全设备配置不当、弱口令等

(2)管理脆弱性:包括安全制度缺失、岗位职责不明确、人员安全意识不足、应急预案不完善、培训不到位等 -

识别方法:

(1)自动化检测:使用漏洞扫描工具、基线核查工具对系统进行全面扫描,识别已知漏洞和配置缺陷

(2)人工核查:通过人工查阅配置文档、审核代码、访谈相关人员等方式发现自动化工具无法识别的弱点

(3)渗透测试:通过模拟黑客攻击的方式,验证脆弱性的可利用性和实际影响 -

脆弱性严重程度赋值标准:

赋值等级 标识 严重程度定义 示例 5 很高 无需权限即可远程利用,利用后可获取系统最高权限,造成系统完全瘫痪或核心数据完全泄露 未打补丁的 Windows 系统永恒之蓝漏洞、业务系统前台 SQL 注入漏洞 4 高 需要低权限或特定条件即可利用,利用后可获取部分系统权限,造成核心数据部分泄露或业务部分中断 后台弱口令漏洞、越权访问漏洞 3 中等 需要特定权限或复杂条件才可利用,利用后仅能获取非核心数据或造成轻微业务影响 敏感信息明文传输漏洞、缺少安全头配置 2 低 极难利用,利用后几乎不会造成实际业务影响 版本号泄露、路径遍历漏洞但无敏感信息 1 很低 仅为理论上的弱点,实际无法被利用 不影响业务的冗余配置缺陷

脆弱性识别方法与严重程度对应表

脆弱性识别方法与严重程度对应表

四、软考考点总结与备考建议

(一)核心考点提炼

- 概念类考点:风险评估的定义、核心公式、五要素、三类评估模式的区别,考试中常以选择题形式出现,占比约 3-4 分

- 流程类考点:风险评估准备阶段的核心工作、四类识别流程的逻辑顺序,常以简答题或案例分析题形式出现,占比约 4-5 分

- 赋值类考点:资产价值、威胁频率、脆弱性严重程度的 1-5 级赋值标准,是案例分析题的核心考点,要求能够根据给定场景进行正确赋值

(二)易错点提示

- 注意区分自评估、检查评估、委托评估的实施主体和适用场景,避免混淆检查评估和委托评估的性质

- 资产价值是基于 CIA 三个属性的相对赋值,不是资产的采购成本,考试中常设置干扰项

- 威胁频率是威胁本身发生的概率,不考虑安全措施的影响,安全措施的作用在后续风险分析环节体现

(三)学习建议

- 熟记 GB/T 20984-2007 标准中的核心定义和赋值标准,该标准是风险评估考点的唯一命题依据

- 结合等保 2.0 的风险评估要求,理解风险评估在等级保护建设中的作用,提升知识点的综合应用能力

- 尝试对自己所在单位的信息系统进行模拟资产识别和赋值练习,掌握赋值方法的实际应用