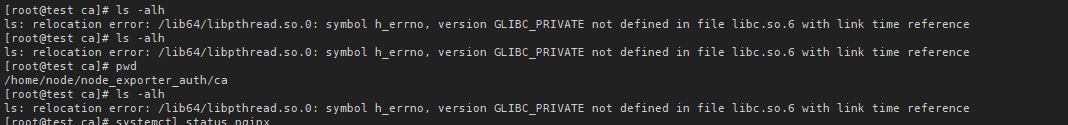

1,在编译软件时,有时候需要升级openssl ,在执行完 yum install -y openssl11 后,系统命令出现大面积不可用

当一台运行CentOS7的生产服务器突然无法执行1s、grep甚至ssh等基础命令时,大多数运维人员的第一反应可能是系统文件损坏或权限问题。但鲜为人知的是,这往往是由glibc版本混杂引发的"软链接污染"所致。本文将深入剖析这一特殊故障的完整生命周期,从现象捕捉到根因定位,最终通过s1n这一底层工具实现精准修复。

问题处置:

3.修复实战:sln命令的救赎

当常规1n命令因依赖1ibc.5o.6而自身难保时,51n(static link)这个极少被提及的工具成为系统修复的关键。与1n不同,51n是静态编译的,不依赖任何动态库,堪称系统修复的"瑞士军刀"。

关键修复步骤:

1, 优先 修复libc.so.6 基础链接:

bash

sln /usr/lib64/libc-2.17.so /lib64/libc.so.62, 重建动态加载器链接:

bash

sln /usr/lib64/ld-2.17.so /lib64/ld-linux-x86-64.so.23, 修复数学库链接(影响计算密集型命令)

bash

sln /usr/lib64/libm-2.17.so /lib64/libm.so.64,特殊处理ssh依赖的libdl.so.2

bash

sln /usr/lib64/libdl-2.17.so /lib64/libdl.so.2-操作警告: 必须在现有的ssh 会话中逐条执行,任何一条命令的错误都可能导致会话中断。

防御体系构建: 防患于未然

经历此类故障后应建立三重防御机制:

1, openssl 、glibc 变更管控:

1, 任何glibc 升级前创建系统快照

2, 使用 rpm -Va 验证库文件完整性

3, 通过strace -e open,stat ls 2>&1 |grep libc 监控库文件访问

2, 软链接健康检查脚本

bash

#!/bin/bash

LIBC_LINK=$(readlink -f /lib64/libc.so.6)

if [[ ! "$LIBC_LINK" =~ "2.17" ]]; then

echo "[CRITICAL] libc.so.6 links to unexpected version: $LIBC_LINK"

exit 1

fi3, 应急工具包准备:

1, 预先编译静态版核心命令(busybox)

2, 备份关键库文件的正确版本

3, 维护离线的sln 二进制副本